Die Ransomware-Landschaft entwickelt sich ständig weiter und es tauchen immer wieder neue, immer raffiniertere Ransomware-Programme auf.

Zu den neuen Akteuren, die in der Welt der Cybersicherheit für Aufsehen sorgen, gehört Anubis, der sich durch eine beunruhigende Besonderheit auszeichnet: Anubis ist in der Lage, Daten endgültig zu zerstören, selbst wenn sie verschlüsselt wurden.

Dieser neue Ansatz der „doppelten Zerstörung“ verändert die Spielregeln in der Welt der Ransomware ein wenig.

Beachten Sie, dass Anubis nicht mit der gleichnamigen Android-Malware verwechselt werden darf, die ein Ransomware-Modul enthält…

Table des matières

ToggleDisneyland Paris im Visier: Der Aufstieg von Anubis.

Die jüngsten Aktivitäten von Anubis bestätigen die Expansion der Gruppe in der internationalen Cybercrime-Szene.

So bekannten sich die Betreiber am 20. Juni 2025 zu einem Cyberangriff auf das Disneyland Paris und setzten den 26. Juni als Frist für die Offenlegung der angeblich gestohlenen Daten.

Das Unterhaltungsunternehmen hat den Vorfall noch nicht offiziell bestätigt, aber die Forderung verdeutlicht, dass sich die Gruppe auf größere Ziele verlegt.

Ein Ansatz zur gründlichen Datenanalyse

Diese Forderung zeichnet sich durch den Grad der Analyse der vorgelegten Informationen aus. Die Anubis-Operatoren untersuchten die in ihrem Besitz befindlichen Dokumente und veröffentlichten Screenshots von dem, was wie Pläne für Attraktionen, technische Spezifikationen und interne visuelle Inhalte aussieht. Diese detaillierte Untersuchungsmethode, die bei anderen kriminellen Gruppen weniger häufig vorkommt, wird von einer Überwachung der öffentlichen Kommunikation der Opfer begleitet.

Diese Überwachung ermöglicht es der Gruppe, mögliche Widersprüche zwischen den offiziellen Erklärungen der Zielunternehmen und dem tatsächlichen Vorfall, wie sie ihn darstellen, zu erkennen. Diese Taktik der Druckausübung beruht auch auf einem Verständnis der Reputationsprobleme, denen sich die angegriffenen Organisationen gegenübersehen.

Ein Indikator für die Entwicklung von Bedrohungen

Der mutmaßliche Vorfall im Disneyland Paris ist ein Beleg für die Fähigkeit von Anubis, Unternehmen mit hohem Bekanntheitsgrad ins Visier zu nehmen. Diese Entwicklung hin zu international führenden Organisationen deutet darauf hin, dass die Gruppe ihre anfängliche Entstehungsphase überwunden und sich als bedeutender Akteur in der Welt der Ransomware etabliert hat.

Dieser Fortschritt unterstreicht erneut, wie wichtig es für Organisationen aller Branchen ist, ihre Sicherheitsvorkehrungen unabhängig von ihrer Größe oder ihren Mitteln neu zu bewerten, da sich die von diesen kriminellen Gruppen angewandten Taktiken ständig weiterentwickeln. Siehe den Artikel in Le Mag IT für die vollständige Berichterstattung über diesen Vorfall.

Anubis, die aufsteigende Ransomware mit zerstörerischen Methoden.

Anubis ist keine gewöhnliche Ransomware. Die im Dezember 2024 aufgetauchte Gruppe operiert nach einem Ransomware-as-a-Service-Modell (RaaS), jedoch mit einer bösartigen Innovation: der Integration eines „Wiper „-Moduls, das den Inhalt von Zieldateien dauerhaft löschen kann, wenn beispielsweise das Lösegeld nicht gezahlt wird…

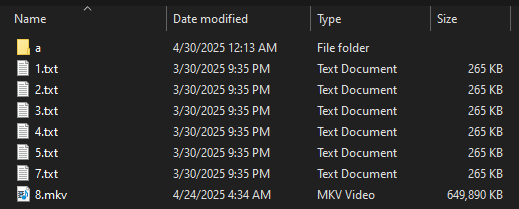

Diese Zerstörungsfunktion, die durch den Parameter /WIPEMODE aktiviert wird, verschlüsselt nicht nur die Daten. Sie löscht sie unwiederbringlich, indem sie die Dateigröße auf 0 KB reduziert, während ihre Namen und Strukturen erhalten bleiben. Das Ergebnis ist katastrophal: Selbst wenn das Opfer schließlich das Lösegeld zahlt, ist eine Wiederherstellung so gut wie unmöglich.

Es ist klar, dass das mit diesem Modul verfolgte Ziel darin besteht, die Verhandlungszeit vor der Zahlung des Lösegelds zu verkürzen und zusätzlichen Druck auf die Opferorganisationen auszuüben.

Man kann davon ausgehen, dass dieser Ansatz eine deutliche Eskalation im Arsenal der Cyberkriminellen darstellt, die nun die rote Linie zwischen Erpressung und schlichter Zerstörung überschreiten.

Eine hochstrukturierte kriminelle Organisation

Ein diversifiziertes Geschäftsmodell

Im Gegensatz zu traditionellen Gruppen geht Anubis neue Wege und bietet mehrere Partnerprogramme an, die die kriminellen Einnahmen maximieren:

- Ransomware-Programm (80/20): Die Affiliates behalten 80% des gesammelten Lösegelds.

- Datenerpressungsprogramm (60/40): Monetarisierung der gestohlenen Daten mit 60% Einnahmen für die Affiliates.

- Programm zur Monetarisierung von Zugängen (50/50): Verkauf von Zugängen zu kompromittierten Netzwerken mit gleichberechtigter Gewinnbeteiligung.

Diese Diversifizierung zeugt also von einemausgeklügelten Geschäftsansatz, der weit über das einfache traditionelle Ransomware-Modell hinausgeht.

Ein beunruhigender Marketingansatz

Die Gruppe demonstriert damit einen beunruhigenden Geschäftsansatz bei ihren kriminellen Aktivitäten. Ihre Betreiber verfassen detaillierte investigative Artikel über ihre Opfer und analysieren die Schwachstellen jedes einzelnen Zielunternehmens gründlich.

Diese Methode ermöglicht es ihnen, die wirksamsten Druckpunkte bei Verhandlungen zu identifizieren. Außerdem halten sie eine aktive Präsenz in sozialen Netzwerken und Untergrundforen aufrecht, wobei sie Pseudonyme wie „superSonic“ im RAMP-Forum und „Anubis__media“ bei XSS verwenden.

Technische Analyse der Anubis-Ransomware: Ein furchteinflößendes Arsenal.

Vielfältige Infektionsmethoden

Anubis-Angriffe beginnen in der Regel mit sorgfältig gestalteten Phishing-E-Mails, die bösartige Anhänge oder Links enthalten, die scheinbar aus vertrauenswürdigen Quellen stammen. Die Gruppe nutzt auch Schwachstellen in RDP-Protokollen durch Brute-Force-Angriffe aus und verbreitet ihre Malware über trojanische Software und gefälschte System-Updates.

Fortschrittliche technische Fähigkeiten

Die Ransomware weist fortschrittliche technische Merkmale auf. Sie verwendet eine ECIES-Verschlüsselung (Elliptic Curve Integrated Encryption Scheme), die der in den Ransomwares EvilByte und Prince beobachteten ähnlich ist, was auf eine mögliche Wiederverwendung von vorhandenem Code schließen lässt. Die Ransomware kann automatisch ihre Privilegien auf NT AUTHORITYSYSTEM erhöhen und sich über Unternehmensdomänen hinweg verbreiten. Seine plattformübergreifende Kompatibilität umfasst Windows, Linux, NAS und ESXi und erweitert die potenzielle Angriffsfläche erheblich.

Nach der Installation löscht Anubis methodisch Volume Shadow Copies, um jeden Versuch der Systemwiederherstellung zu verhindern, und beendet Prozesse, die die Verschlüsselung stören könnten.

Die Ransomware verändert auch die Symbole der verschlüsselten Dateien, um ihr markantes Logo anzubringen, was einen unmittelbaren visuellen Eindruck auf die Opfer macht.

Opfer und geografische Auswirkungen

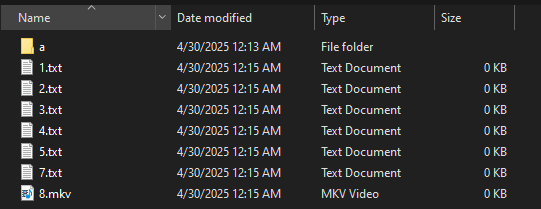

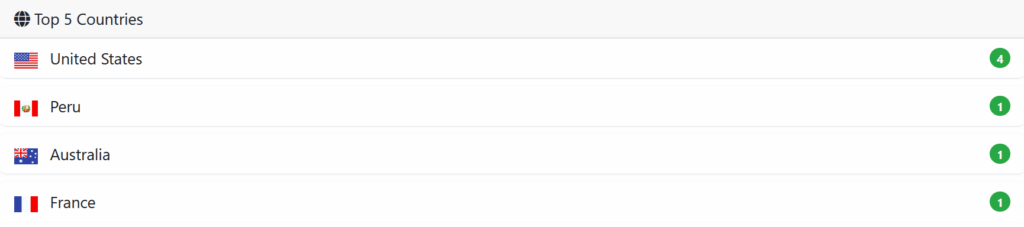

Seit seinem Auftauchen hat Anubis bereits mehrere strategisch ausgewählte Opfer auf der ganzen Welt für sich beansprucht. Die Gruppe zielt vor allem auf das Gesundheits-, Ingenieur- und Bauwesen ab, wobei sich ihr geografischer Ansatz von Australien über Peru und die USA bis nach Kanada erstreckt.

Zu den bestätigten Opfern gehörten neben Dyneyland auch das Pound Road Medical Centre in Australien, das eine Pressemitteilung veröffentlichte, in der der Vorfall vom 13. November 2024 detailliert beschrieben wurde, und Summit Home Health in Kanada. Diese Fälle sind ein gutes Beispiel für den Appetit der Gruppe auf sensible Daten aus dem medizinischen Bereich, der aufgrund der kritischen Natur von Patienteninformationen besonders erpressbar ist.

Die beunruhigende Entwicklung der Bedrohungslandschaft.

Das Auftauchen von Anubis verdeutlicht eine besorgniserregende Eskalation in den Taktiken moderner Cyberkrimineller.

Die Hinzufügung von Fähigkeiten zur endgültigen Datenvernichtung stellt einen bedeutenden Wendepunkt in der Geschichte der Ransomware dar: Die Opfer verlieren nun jede Hoffnung auf Wiederherstellung, selbst wenn sie das Lösegeld zahlen.

Diese Entwicklung bricht den stillschweigenden Vertrag zwischen Kriminellen und Opfern, bei dem die Zahlung theoretisch die Wiederherstellung der Daten garantierte.

Diese Veränderung ist Teil eines umfassenderen Trends, der im Jahr 2025 zu beobachten war, als die Zahl der Ransomware-Vorfälle zwischen Januar und Februar laut Industriedaten um dramatische 87 % anstieg. Das Auftreten neuer Akteure wie Anubis trägt zu dieser Explosion bei und bringt technische Innovationen mit sich, die die Grenzen der digitalen Zerstörung ständig erweitern.

Fazit: Bereiten Sie sich auf eine neue Realität vor.

Anubis-Ransomware markiert den endgültigen Eintritt in eine neue Ära cyberkrimineller Bedrohungen, in der die Zerstörung allmählich die einfache reversible Verschlüsselung ersetzt. Diese grundlegende Veränderung zwingt Organisationen dazu, ihren Ansatz zur Cybersicherheit völlig neu zu überdenken und von einer Logik der Wiederherstellung nach einem Vorfall zu einer Strategie der absoluten Prävention überzugehen.

Um dieser neuen Situation gerecht zu werden, können sich Unternehmen und Institutionen nicht mehr mit herkömmlichen defensiven Strategien begnügen. Prävention wird absolut kritisch, denn sobald Anubis in ein System eindringt und seinen Zerstörungsmodus aktiviert, werden selbst die besten Verhandlungsstrategien hinfällig. Betroffene Dateien sind für immer verloren, ohne die Möglichkeit, das Geschehene rückgängig zu machen.

Massive Investitionen in Prävention und unveränderliche Datensicherungen sind keine strategische Option mehr, sondern eine lebensnotwendige Notwendigkeit, um diese neue Generation zerstörerischer Bedrohungen zu überleben. Organisationen, die sich nicht schnell an diese Realität anpassen, laufen Gefahr, zu spät zu entdecken, dass ihre wertvollsten Daten von Kriminellen, die sich an keine Spielregeln halten, zugrunde gerichtet wurden.

Wenn Sie Opfer von Ransomware geworden sind, wenden Sie sich schnell an unsere Teams. Unser Notfallteam steht Ihnen 24/7 zur Verfügung.

Lesen Sie die Hauptquellen des Artikels:

- Trend Micro: Anubis: A Closer Look at an Emerging Ransomware with Built-in Wiper.

- BleepingComputer: Anubis ransomware adds wiper to destroy files beyond recovery.

- The Hacker News: Anubis Ransomware Encrypts and Wipes Files, Making Recovery Impossible.

- KELA Cyber: Anubis: Eine neue Bedrohung durch Ransomware.

- Foresiet: Inside Anubis Ransomware: Taktiken, Auswirkungen & Schutz