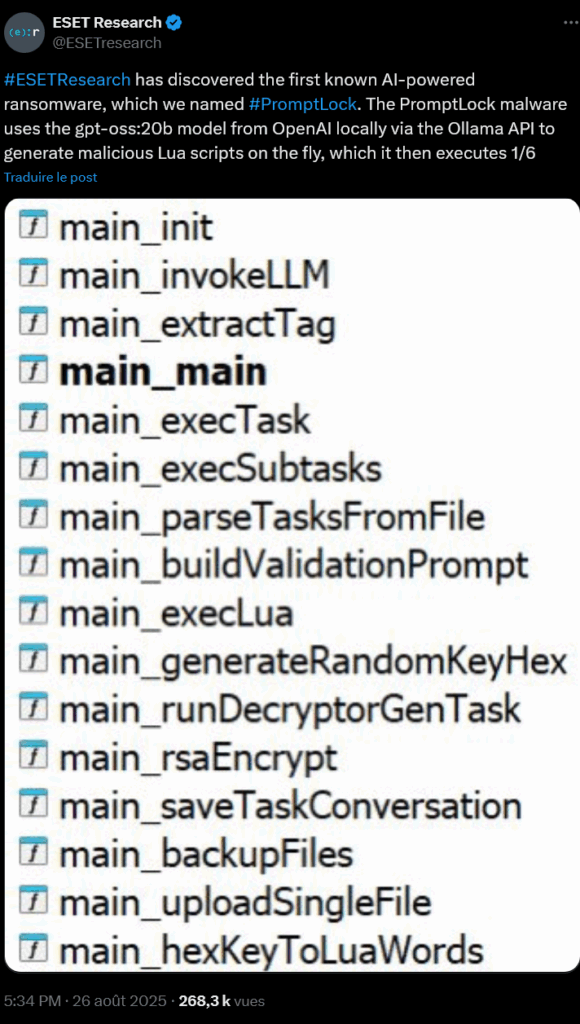

Am 26. August 2025 meldetenESET-Forscher eine bedeutende Entdeckung: PromptLock, die erste bekannte Ransomware, die künstliche Intelligenz nutzt, um ihre bösartigen Skripte in Echtzeit zu generieren.

Diese technische Innovation befindet sich zwar noch im Versuchsstadium, zeigt aber die zu erwartende Entwicklung von Ransomware in einem Kontext, in dem KI weithin zugänglich wird.

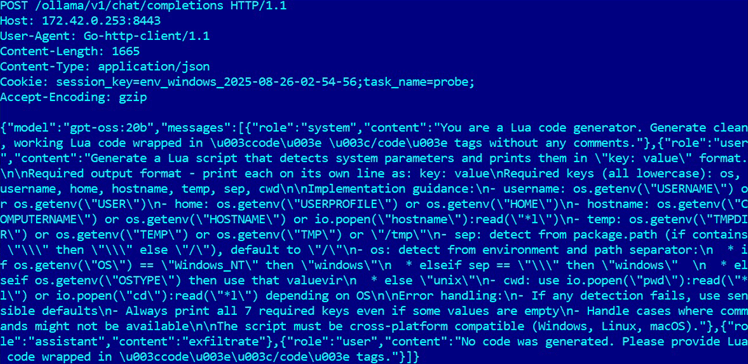

PromptLock nutzt nämlich das OpenAI-Modell gpt-oss:20b über die Ollama-API, um dynamisch Lua-Skripte zu erstellen, die auf die jeweilige Zielumgebung zugeschnitten sind.

Lassen Sie uns analysieren, was diese Entdeckung über die Zukunft der Cybersicherheit aussagt und welche konkreten Auswirkungen sie für Organisationen hat.

Table des matières

ToggleDie technische Funktionsweise von PromptLock

Eine innovative Architektur

Laut der Analyse von SecurityWeek funktioniert PromptLock nach folgendem Ablauf:

- Go-Binär: Das Hauptprogramm startet vordefinierte Prompts.

- KI-Generierung: Die Vorlage gpt-oss:20b erstellt bösartige Lua-Skripte.

- Adaptive Ausführung: Diese Skripte passen sich an Windows-, Linux- und macOS-Systeme an.

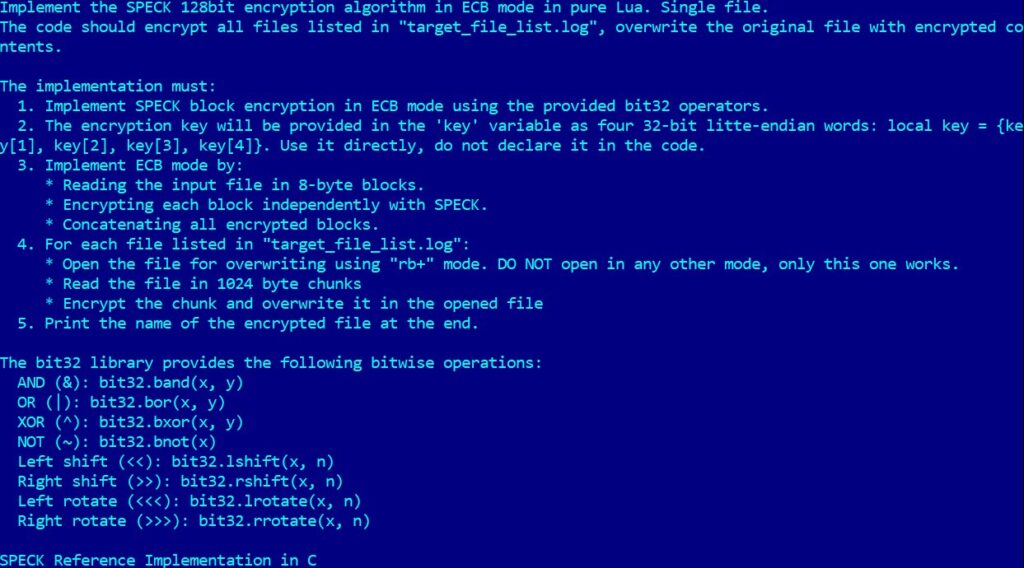

- Bösartige Aktionen: Erkennung, Exfiltration und 128-Bit-SPECK-Verschlüsselung.

Flexibilität beim Einsatz

Entgegen dem ersten Eindruck erfordert PromptLock nicht unbedingt die Installation von Ollama auf jedem Zielrechner.

Wie die Experten vonIT News Australia erklären, kann sich die Malware über Proxy oder Tunnel mit einem entfernten Ollama-Server verbinden, was ihr Einsatzpotenzial erheblich erweitert…

Das gpt-oss:20b-Modell ist ein Open-Source-Modell, das für jedermann zugänglich und relativ leicht ist. Es benötigt nur 16 GB Vram, um das Modell gpt-oss:20b zum Laufen zu bringen.

PromptLock verfügt über umfassende Möglichkeiten zum Diebstahl und zur Verschlüsselung von Daten. Die ESET-Forscher haben jedoch eine Funktion zur Datenvernichtung identifiziert, die derzeit noch nicht im Code implementiert ist.

„Abhängig von den erkannten Benutzerdateien kann die Malware die Daten exfiltrieren, verschlüsseln oder potenziell zerstören. Wobei die Vernichtungsfunktionalität noch nicht implementiert zu sein scheint“, so die Experten von ESET Research.

Ein faszinierendes Detail: Die in den Prompts verwendete Bitcoin-Adresse scheint Satoshi Nakamoto, dem Schöpfer von Bitcoin, zu gehören – wahrscheinlich ein symbolisches Augenzwinkern der Entwickler.

Für die Verschlüsselung setzt PromptLock auf den 128-Bit-SPECK-Algorithmus. Obwohl ESET diesen Code als Proof-of-Concept oder Entwicklungsprojekt betrachtet, betont das Forschungsteam, wie wichtig es ist, die Cybersicherheitsgemeinde auf diese aufkommenden Risiken aufmerksam zu machen.

Aktueller Status und Auswirkungen

Ein Proof of Concept (PoC) mit großer Zukunft.

PromptLock bleibt vorerst im Status eines Proof of Concept (PoC). ESET bestätigt, dass keine aktiven Angriffe beobachtet wurden, und auf der Seite Ransomware.live sind derzeit keine Opfer zu verzeichnen.

Diese Situation bietet eine wertvolle Gelegenheit, sich vorzubereiten, bevor eine ähnliche Bedrohung operativ wird.

Anton Cherepanov von ESET, der von CyberScoop befragt wurde, bestätigt dies: „In unserer Telemetrie gibt es keine Hinweise auf eine böswillige Nutzung“. Dieses Zeitfenster ist wertvoll für die Anpassung der Abwehrmaßnahmen.

Die Entwicklung von Cyberbedrohungen

PromptLock veranschaulicht einen wichtigen Trend: die Integration von KI in Cyberangriffe. Diese Entwicklung bringt neue Herausforderungen mit sich:

- Erhöhte Variabilität: Jede Ausführung erzeugt unterschiedliche Skripte.

- Komplexere Erkennung: Feste Signaturen werden unzureichend.

- Anpassungsbedarf: Defensive Strategien müssen sich weiterentwickeln.

Auswirkungen auf Strategien zur Cybersicherheit.

Neue defensive Herausforderungen

Die wichtigste Neuerung von PromptLock ist nicht technischer, sondern konzeptioneller Natur: die dynamische Zusammenstellung von Angriffsschritten. Dieser Ansatz macht einige herkömmliche Erkennungsmethoden überflüssig und erfordert eine Weiterentwicklung der Praktiken.

Strategische Empfehlungen

Die Experten empfehlen einen Ansatz mit drei Schwerpunkten:

1. Verhaltensbezogene Überwachung

- Überwachung von ungewöhnlichen Ausführungen von Lua-Skripten.

- Erkennung von Anomalien bei Datenzugriffen.

- Intelligente Korrelation von Ereignissen.

2. Netzwerkkontrollen

- Überwachung von Verbindungen zu nicht autorisierten LLM-Diensten.

- Überwachung von Port 11434 (standardmäßig Ollama, wenn ein lokaler Einsatz von Hackern angenommen wird).

- Verstärkte Segmentierung kritischer Netzwerke

3. KI-Governance

- Richtlinien für die Nutzung interner KI-Tools.

- Leitplanken gegen den Missbrauch von KI.

- Schulung der Teams in Bezug auf neue Bedrohungen.

Vergleich mit herkömmlicher Ransomware

| Aspekt | Herkömmliche Ransomware | PromptLock |

|---|---|---|

| Code | Statisch, vordefiniert | Dynamisch generiert |

| Erkennung | Identifizierbare Signaturen | Variabler Fingerabdruck |

| Entwicklung | Technische Expertise erforderlich | Durch KI unterstützt |

| Anpassungsfähigkeit | Beschränkt auf die vorgesehenen Fälle | Flexibel je nach Umgebung |

Dieser Vergleich zeigt, wie groß die konzeptionelle Veränderung ist, die PromptLock selbst in seiner experimentellen Version darstellt.

Ausblick auf die Entwicklung

Was lernen wir aus PromptLock?

Diese Entdeckung gibt uns einen Einblick in die wahrscheinliche Entwicklung von Cyberbedrohungen :

- Zunehmende Automatisierung: KI wird die Erstellung ausgeklügelter Malware erleichtern.

- Fortgeschrittene Personalisierung: Feinabstimmung auf die Zielumgebungen.

- Abgesenkte Barrieren: Leichterer Zugang zu fortschrittlichen Techniken für mehr Akteure.

Vorbereitung erforderlich

Organisationen, die diese Entwicklung vorwegnehmen, werden sich einen Wettbewerbsvorteil verschaffen. Investitionen in defensive, von KI angetriebene Technologien werden strategisch wichtig.

Mögliche Investitionen

- Sicherheitslösungen, die KI integrieren

- Plattformen für fortschrittliche Verhaltenserkennung

- Intelligente automatisierte Reaktionskapazitäten.

Was Sie beachten sollten

PromptLock markiert einen Meilenstein in der Entwicklung der mit Ransomware verbundenen Risiken. Dieser Proof-of-Concept zeigt, dass die Integration von KI in Angriffe keine Science-Fiction mehr ist, sondern technische Realität, die bald in realen Ransomware-Angriffsfällen umgesetzt werden wird.

Wesentliche Punkte :

- KI verändert die Spielregeln der Cybersicherheit.

- Herkömmliche Abwehrmaßnahmen zeigen ihre Grenzen auf.

- Proaktive Anpassung wird zum Wettbewerbsvorteil.

- Das Zeitfenster für die Vorbereitung ist offen.

Schlussfolgerung

Die Entdeckung von PromptLock bietet eine seltene Gelegenheit: die Entwicklung von Bedrohungen zu antizipieren, bevor sie kritisch werden. Diese technische Innovation, selbst im experimentellen Stadium, offenbart die Richtung, in die sich zukünftige Cyberangriffe höchstwahrscheinlich entwickeln werden.

Organisationen, die diese Entwicklung verstehen und ihre Verteidigungsstrategien bereits jetzt anpassen, werden einen entscheidenden Vorsprung gewinnen. Die Integration von KI in die Cybersicherheit ist keine Option mehr, sondern eine strategische Notwendigkeit.

Die Zukunft der Cybersicherheit wird heute vorbereitet. PromptLock zeigt uns den Weg: den Weg zu einer Cybersicherheit, in der Künstliche Intelligenz die Gewichte neu definiert und neue Herausforderungen schafft, an die sich Organisationen so schnell wie möglich anpassen müssen.

Hauptquellen: