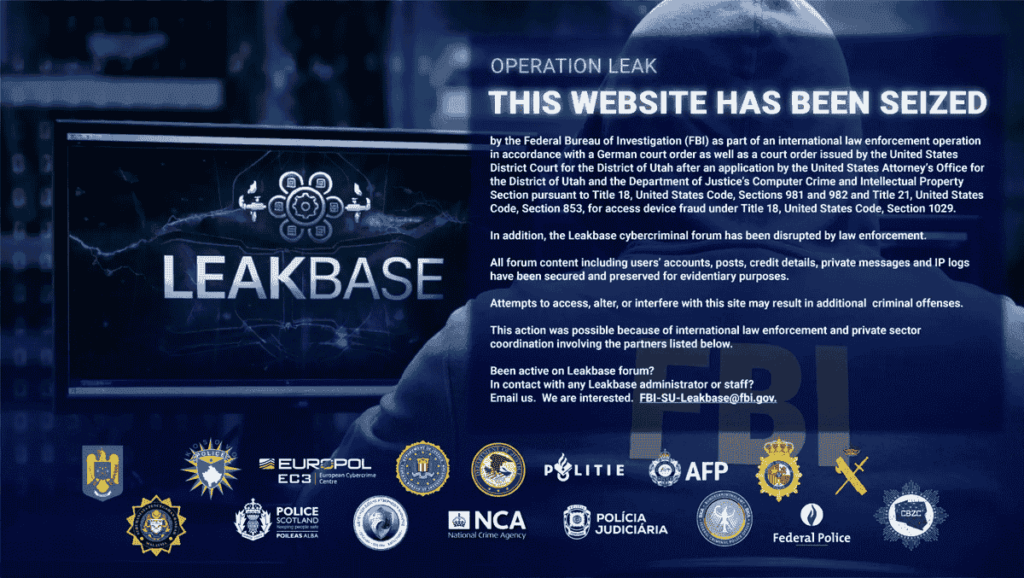

Vier Jahre nach seinem Start antwortet LeakBase nicht mehr. Anstelle des Forums prangt ein Beschlagnahmebanner des FBI. Hinter diesem vertrauten Bild verbirgt sich eine Operation von ungewöhnlichem Ausmaß: vierzehn mobilisierte Länder, hundert gleichzeitige Aktionen auf mehreren Kontinenten und vor allem die vollständige Erfassung einer Datenbank, die Zehntausende von Mitgliedern, die sich für anonym hielten, der Gefahr der Strafverfolgung aussetzt. Was die Operation Leak vor allem veranschaulicht, ist nicht nur der Untergang einer Plattform, sondern die Wirksamkeit einer eingespielten internationalen Zusammenarbeit, die vierzehn Länder um ein gemeinsames Ziel herum mobilisiert.

Table des matières

ToggleLeakBase, ein Marktplatz für gestohlene Daten, der für jeden zugänglich ist.

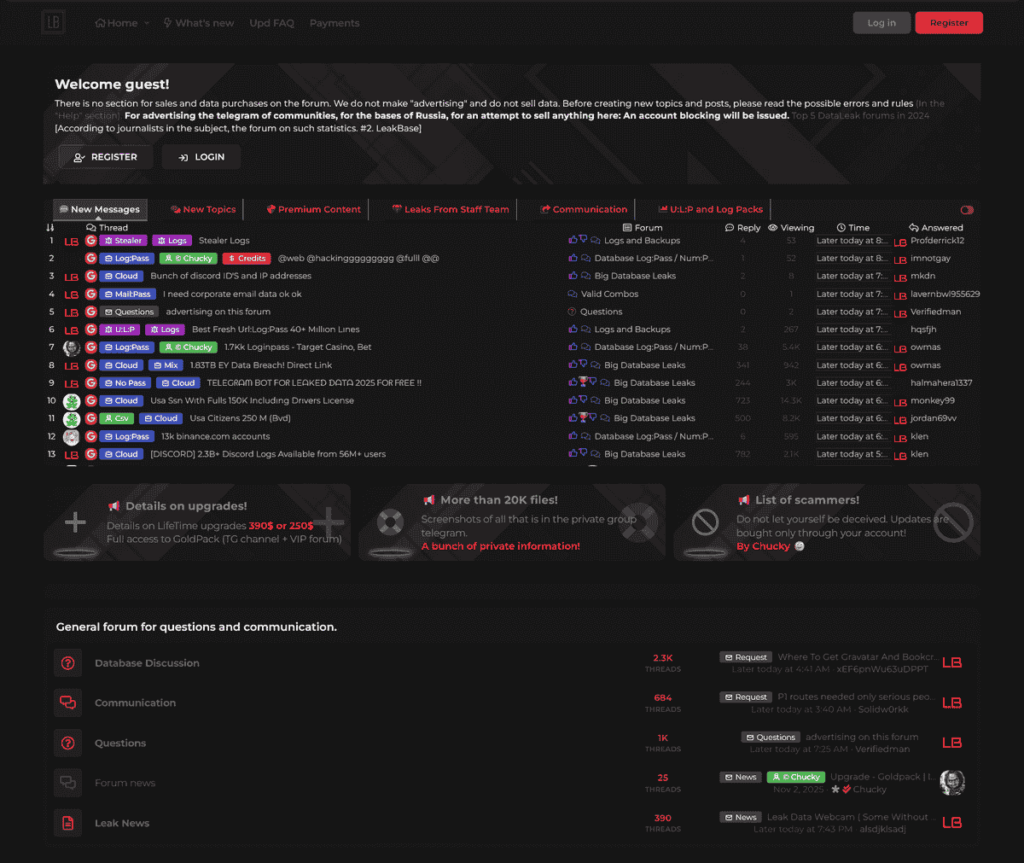

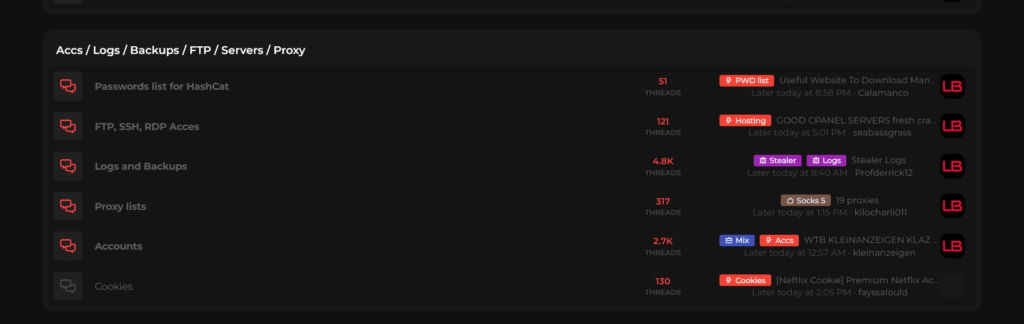

Seit 2021 hatte sich LeakBase zu einem der wichtigsten Anlaufpunkte für den Handel mit kompromittierten Daten in der englischsprachigen Welt entwickelt. Die Plattform archivierte kontinuierlich Datenbanken aus Kompromittierungen, Stealer-Logs (von Malware-Infostealern erzeugte Dateien, die automatisch Benutzerkennungen, Passwörter, Sitzungscookies und Formulardaten von infizierten Rechnern abrufen) und generell alle Daten, die für nachgelagerte Angriffe nützlich sind: Credential Stuffing, Bankbetrug, Identitätsdiebstahl.

Was LeakBase von vielen ähnlichen Plattformen unterschied, war seine einfache Zugänglichkeit. Das Forum lief im offenen Web, ohne Tor, war in englischer Sprache und bot eine kostenlose Registrierung. Dank dieser Kombination konnte es ein viel breiteres Spektrum an Profilen erreichen als die auf das Dark Web beschränkten Foren, darunter auch Akteure ohne besondere technische Kenntnisse. Das Threat-Intelligence-Unternehmen Flare beschrieb es als „eines der anspruchsvollsten Foren im Dark Web, sowohl was die Menge der verfügbaren sensiblen Daten als auch die Reife seines Ansatzes zur Entdeckung und zum Handel betrifft“. Eine etwas paradoxe Formulierung für eine Plattform, die über einen einfachen Browser zugänglich ist, aber sie zeugt von dem Grad der Strukturierung, den LeakBase erreicht hat. Das Forum kombinierte einen Marktplatz mit Diskussionsbereichen.

Ende Dezember 2025 hatte das Forum mehr als 142.000 registrierte Mitglieder, rund 32.000 Beiträge und mehr als 215.000 ausgetauschte private Nachrichten. Die gehosteten Datenbanken enthielten Hunderte Millionen von Benutzernamen/Passwort-Paaren aus groß angelegten Kompromittierungen, die sich gegen Unternehmen und Privatpersonen, insbesondere in den USA, richteten.

Wie funktionierte das LeakBase-Forum?

LeakBase entstand nicht aus dem Nichts. Sein rasantes Wachstum verdankt es den aufeinanderfolgenden Schließungen seiner Vorgänger: Die Beschlagnahmung von RaidForums im Jahr 2022 und die Auflösung von BreachForums im Jahr 2023 setzten jedes Mal eine Gemeinschaft von mehreren Hunderttausend Nutzern frei, die nach einer neuen Plattform suchten. LeakBase erbte sie, zusammen mit den dazugehörigen Netzwerken, Daten und dem Ruf. Dies entspricht einem bereits gut dokumentierten Zyklus: Bei jeder Zerschlagung einer wichtigen Plattform übernimmt eine andere, um deren Community aufzusaugen.

Das Forum war mit Unterstützung der cyberkriminellen Gruppe ARES ins Leben gerufen worden und hatte sein Modell im Laufe der Zeit verfeinert. Die Registrierung war kostenlos, aber ein Premium-Zugang war gegen eine einmalige Gebühr von einigen hundert Dollar erhältlich. Ein Kredit- und Reputationssystem strukturierte den Austausch zwischen den Mitgliedern: Jeder Beitrag in Form von Daten oder Transaktionen erhöhte den Status des Autors innerhalb der Gemeinschaft, wodurch ein hohes Aktivitätsniveau aufrechterhalten wurde. Die Plattform beinhaltete auch einen Zahlungsmechanismus über einen vertrauenswürdigen Dritten (escrow), um die Transaktionen zu sichern.

Das Angebot umfasste Kreditkartennummern und Routingdaten, wiederverwendbare IDs für Massenangriffe, persönliche und Unternehmensinformationen sowie Bereiche für Programmierung, Hacking, Social Engineering, Kryptografie und Opsec-Leitfäden. Ein erheblicher Teil der verfügbaren Datenbanken war durch SQL-Injektion gegen ungepatchte Webanwendungen erlangt worden.

Eine bemerkenswerte Regel, die von mehreren Quellen berichtet wurde: Das Forum verbot den Nutzern, Daten über Russland zu veröffentlichen, eine wiederkehrende Einschränkung auf solchen Plattformen, die tendenziell auf eine Ansiedlung oder Duldung in diesem geografischen Raum hindeutet. Sicherheitsforscher vermuten, dass die Administratoren von LeakBase aus Russland stammen; trotz der Auflösung des Forums sind sie wahrscheinlich immer noch auf freiem Fuß.

Eine Bedrohung, die vom FBI seit mehreren Jahren als vorrangig eingestuft wird.

Es war nicht die Größe des Forums allein, die dazu führte, dass es zu einem vorrangigen Ziel für das FBI-Büro in Salt Lake City wurde. Brett Leatherman sagte The Record, dass LeakBase „zu einem Ort geworden ist , an dem die Nutzer zunehmend Informationen austauschen, die den Zugang zu US-Netzwerken, potenziell zu kritischer Infrastruktur, ermöglichen“. Es war diese Dimension – das Forum als anfänglicher Zugangsvektor zu sensiblen Systemen -, die LeakBase mehrere Jahre lang ganz oben auf der Prioritätenliste des FBI hielt, bevor die Operation zu Ende geführt wurde.

Leatherman erläuterte auch das Profil der Opfer, wie es die Ermittler allmählich rekonstruieren: „Es sind Opfer der Gelegenheit. Häufig konnten die Hacker eindringen und sich Zugang zu authentischen Anmeldeinformationen verschaffen, die kleine und mittlere Unternehmen oder Großunternehmen betreffen konnten. Wir werden in Kürze noch viel mehr erfahren“.

Der Ablauf der Operation in zwei Phasen

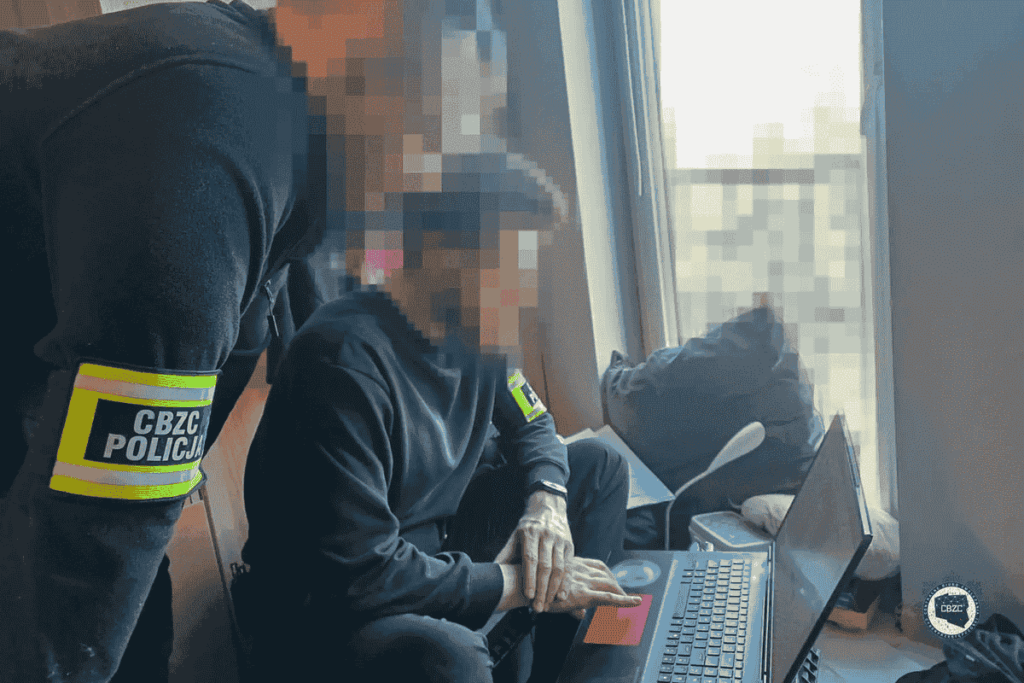

Die Operation Leak wurde nach einem zweiphasigen Zeitplan am 3. und 4. März 2026 eingesetzt, nachdem eine über mehrere Jahre geführte Untersuchung abgeschlossen war.

Am 3. März führten die Behörden rund 100 koordinierte Aktionen in zahlreichen Ländern durch, die sich gegen 37 der aktivsten Mitglieder der Plattform richteten. Die Bilanz umfasste 13 Festnahmen, 32 Hausdurchsuchungen, Befragungen von 33 Verdächtigen sowie sogenannte „Knock-and-Talk „-Einsätze , Hausbesuche ohne Haftbefehl, die sowohl der Identifizierung von Personen als auch dem Hinweis auf ihre Bekanntheit bei den Behörden dienen sollten. Keine der Verhaftungen fand auf amerikanischem Boden statt, wie Brett Leatherman erklärte.

Am 4. März wurde die technische Phase eingeleitet: Die beiden Domains des Forums(leakbase[.]la und leakbase[.]ws) wurden beschlagnahmt und auf die Server des FBI umgeleitet(ns1.fbi.seized.gov / ns2.fbi.seized.gov). Die Beschlagnahme beruht auf zwei verschiedenen Gerichtsbeschlüssen, einer vom US-Bezirksgericht für den Bezirk Utah, der andere von einem deutschen Gericht, was die multinationale Rechtsarchitektur widerspiegelt, die für eine Operation dieser Art erforderlich ist. Die .ws-Domain war am 7. Februar 2026, weniger als einen Monat vor der Pfändung, registriert worden, ein Zeichen dafür, dass das Forum zum Zeitpunkt des Schlags der Ermittler noch im operativen Aufbau begriffen war.

Das auf der Website angezeigte Banner richtet eine ausdrückliche Warnung an ehemalige Mitglieder: „Alle Inhalte des Forums, einschließlich Benutzerkonten, Beiträge, Bankinformationen, private Nachrichten und IP-Adressenprotokolle, wurden gesichert und zu Beweiszwecken aufbewahrt.“

Die an der Operation beteiligten Länder sind: Australien, Belgien, Kanada, Deutschland, Griechenland, Kosovo, Malaysia, die Niederlande, Polen, Portugal, Rumänien, Spanien, das Vereinigte Königreich und die Vereinigten Staaten.

Europol im Zentrum des Koordinierungsmechanismus

Die zentrale Koordination wurde von Europol von Den Haag aus im Rahmen der Joint Cybercrime Action Taskforce (J-CAT) übernommen. Über die logistische Koordination hinaus leistete das Europäische Zentrum für Cyberkriminalität (EC3) grundlegende analytische Arbeit: Kartierung der Infrastruktur des Forums, Abgleich der Daten mit laufenden Ermittlungen in ganz Europa und darüber hinaus, Identifizierung von Verdächtigen und Opfern anhand der verfügbaren digitalen Beweise. Ein eigens für die Aktion eingesetzter Datenwissenschaftler übernahm die Extraktion und Strukturierung von Millionen von Datenpunkten, um Spuren zu produzieren, die von den Ermittlungsteams direkt verwertet werden konnten.

Am Tag der Aktionen gab es eine gemeinsame Kommandozentrale, über die die 14 teilnehmenden Länder in Echtzeit Updates und Informationen austauschen konnten, während die Durchsetzungsmaßnahmen entfaltet wurden.

Edvardas Šileris, Direktor des Europäischen Zentrums für Cyberkriminalität (EC3) von Europol, fasste die Tragweite der Botschaft an die Cyberkriminellen zusammen: „Diese Operation zeigt, dass den internationalen Strafverfolgungsbehörden kein Winkel des Internets entgeht. Was als obskures Forum für gestohlene Daten begann, wurde nun zerschlagen, und diejenigen, die glaubten, sich hinter der Anonymität verstecken zu können, werden identifiziert und zur Rechenschaft gezogen.“

Die Erfassung der gesamten Datenbank als Hebel zur Identifizierung

Die Beschlagnahme der gesamten internen Datenbank des Forums ist wahrscheinlich der folgenschwerste Aspekt für die Mitglieder der Plattform. Konten, Beiträge, private Nachrichten, IP-Protokolle und Zahlungsdetails: Diese Daten ermöglichen es den Ermittlern, die vermeintliche Anonymität von Nutzern aufzuheben, die noch lange nach der Schließung des Forums nicht identifiziert werden konnten.

Die Behörden haben sich auch dafür entschieden, einige Verdächtige direkt über die digitalen Kanäle zu kontaktieren, die sie für ihre Aktivitäten im Forum nutzten. Das gesendete Signal war bewusst: Die Ermittler wussten, wer sie waren und auf welchen Wegen sie sie erreichen konnten. Brett Leatherman äußerte sich explizit zum weiteren Vorgehen: „Wenn diese Akteure im Glauben an ihre Anonymität auf eine andere Plattform abwandern, sollten sie wissen, dass wir sie verfolgen werden.“ Die Ermittlungen sind noch nicht abgeschlossen.

Ein Tag mit koordinierten Schlägen

Am selben Tag wie Operation Leak gaben Europol und Microsoft gemeinsam die Zerschlagung von Tycoon 2FA bekannt, einem Phishing-as-a-Service (PhaaS), das auf Telegram und Signal für 350 US-Dollar pro Monat verkauft wurde und von Tausenden von Cyberkriminellen genutzt wurde, um die Multi-Faktor-Authentifizierung durch Adversary-in-the-Middle-Angriffe zu umgehen. Microsoft, das die Operation zusammen mit Europol, Behörden aus sechs Ländern und elf Cybersicherheitsfirmen leitete, beschlagnahmte 330 Domänen, die den Kern der Infrastruktur bildeten. Das Ausmaß des Dienstes ist atemberaubend: Mitte 2025 machte Tycoon 2FA rund 62 % aller von Microsoft blockierten Phishing-Versuche aus und fing in einem einzigen Monat mehr als 30 Millionen E-Mails ab. Der Untergang von Tycoon 2FA erinnert daran, dass Adversary-in-the-Middle (AiTM) -Angriffe mit der Integration von KI noch weiter an Bedeutung gewinnen werden, wie die Prognosen von Cybersicherheitsexperten für 2026 zeigen.

Die Maßnahmen gegen LeakBase und Tycoon 2FA sind Teil einer Abfolge von Operationen, die eine veränderte Haltung der Strafverfolgungsbehörden erkennen lassen: Das Ziel ist nicht mehr nur die Festnahme von Einzelpersonen, sondern die Ausrichtung auf die Dienstleistungsinfrastruktur, die das Funktionieren des cyberkriminellen Ökosystems ermöglicht – von Foren über Phishing-Kits bis hin zu Malware-Märkten.

Was die Zerschlagung über den Stand der Bedrohung aussagt

Die Geschichte der Cybercrime-Foren mahnt jedoch zur Klarsicht: RaidForums wurde durch BreachForums ersetzt, BreachForums durch LeakBase. Die Präzedenzfälle legen also nahe, dass sich wahrscheinlich eine neue Plattform herausbilden wird, die Frage ist nur, wie schnell. Die Herausforderung besteht nun darin, dass die Ermittler in der Lage sind, die beschlagnahmte Datenbank auszuwerten, um die Wege zurückzuverfolgen, bevor sich neue Plattformen bilden.

Die Anzeichen für eine solche Neuformierung waren bereits vor der offiziellen Ankündigung erkennbar: Stunden vor der Veröffentlichung der DOJ-Mitteilung waren auf mehreren Telegram-Kanälen Diskussionen im Gange, in denen Mitglieder ihre Kontakte davor warnten, davon auszugehen, dass ihre Daten gesammelt worden waren, und entsprechend zu handeln.

Für die Organisationen erinnert diese Zerschlagung an eine strukturelle Realität: Daten, die bei einer Kompromittierung extrahiert werden, verschwinden nicht. Sie zirkulieren, werden weiterverkauft, fragmentiert, neu kombiniert und können Monate oder Jahre später wieder auftauchen, um Phishing-Kampagnen, Identitätsbetrug oder Massenangriffe zu befeuern. Unternehmen, die Opfer eines Lecks geworden sind, können erleben, dass ihre Daten lange nach dem ursprünglichen Vorfall wiederverwendet werden, oft ohne davon zu wissen. Die Einführung eindeutiger Passwörter pro Dienst und einer Multi-Faktor-Authentifizierung ist nach wie vor die direkteste Antwort auf diesen Weiterverkaufszyklus.

Quellen:

- Europol: Major data leak forum dismantled in global action against cybercrime forum.

- U.S. Department of Justice: United States Leads Dismantlement of One of the World’s Largest Hacker Forums.

- Security Affairs: FBI and Europol dismantle LeakBase cybercrime forum.

- Hackread : LeakBase Cybercrime Hacker Forum Seized.

- The Record: Sprawling FBI, European operation takes down Leakbase cybercrime forum.

- Flare : FBI Seizes Leakbase