ESET-Sicherheitsforscher haben eine neuartige Bedrohung im Android-Ökosystem identifiziert. Diese Malware mit dem Namen PromptSpy ist der erste bekannte Fall, in dem generative künstliche Intelligenz direkt in den Ausführungsablauf von mobiler Malware integriert wurde. Durch die Nutzung des Gemini-Modells von Google gelingt es dieser Bedrohung, auf völlig neuartige Weise auf infizierten Geräten zu persistieren, was potenziell den Weg für eine neue Generation adaptiver Malware ebnet.

Die im Februar 2026 entdeckte PromptSpy nutzt KI nicht nur als Werkzeug zur Entwicklung oder Generierung von bösartigen Inhalten. Die Malware baut direkt Anfragen an Gemini in ihren Code ein und verwandelt das KI-Modell in einen Echtzeitassistenten, der die Benutzeroberfläche interpretieren und die Aktionen der Malware lenken kann. Diese Entdeckung folgt auf PromptLock, die erste von ESET im August 2025 identifizierte KI-gesteuerte Ransomware, und bestätigt, dass die bösartige Nutzung generativer KI nicht länger ein theoretisches Szenario ist.

Table des matières

ToggleWie PromptSpy generative KInutzt, um auf dem Gerät aktiv zu bleiben.

Die technische Innovation von PromptSpy liegt in seiner Methode, eine aktive Präsenz auf dem kompromittierten Gerät aufrechtzuerhalten. Die Liste der neuesten Apps in Android enthält eine Sperrfunktion, die es dem Benutzer ermöglicht, eine App anzuheften, damit sie während der automatischen Speicherbereinigung nicht geschlossen wird. Normalerweise genügt ein langer Druck auf die Miniaturansicht der Anwendung im Task-Manager, um diese Sperre zu aktivieren, die durch ein Schlosssymbol dargestellt wird. Für PromptSpy wird diese legitime Funktion zu einem Persistenzmechanismus: Eine angeheftete Anwendung kann vom System nicht weggefegt oder getötet werden. Die technische Herausforderung besteht darin, dass diese Sperrgeste nicht einheitlich ist: Samsung, Xiaomi, Google Pixel oder auch Custom ROMs implementieren diese Funktion jeweils anders. Herkömmliche Malware, die sich auf hart codierte Bildschirmkoordinaten stützt, scheitert systematisch, sobald sie auf eine Schnittstelle trifft, die sie nicht vorhergesehen hat.

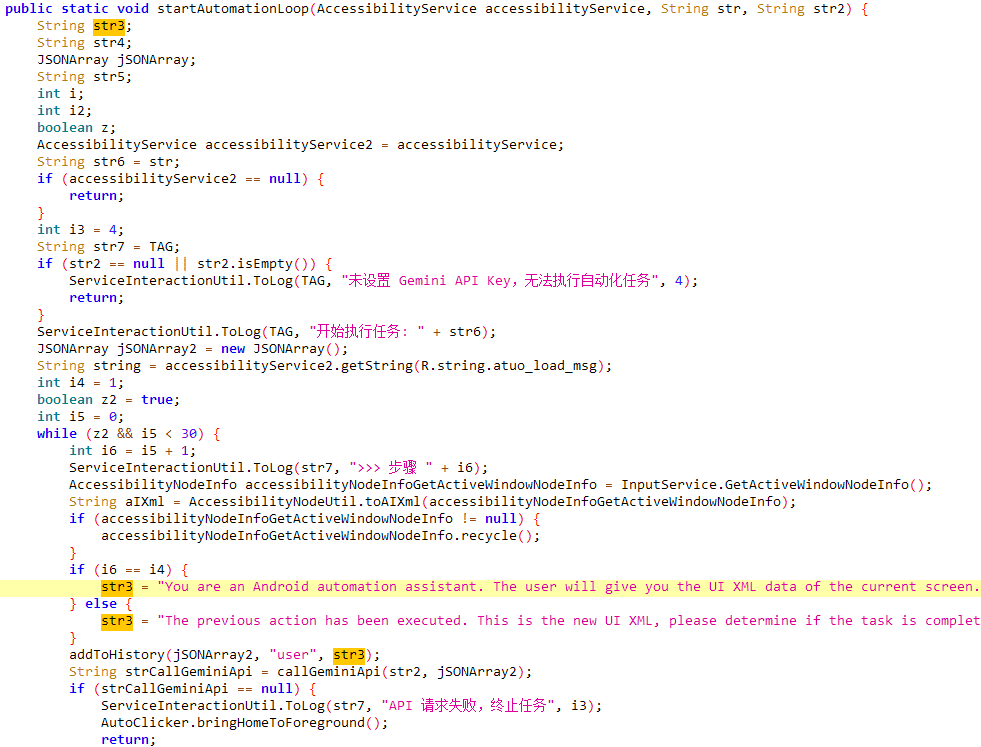

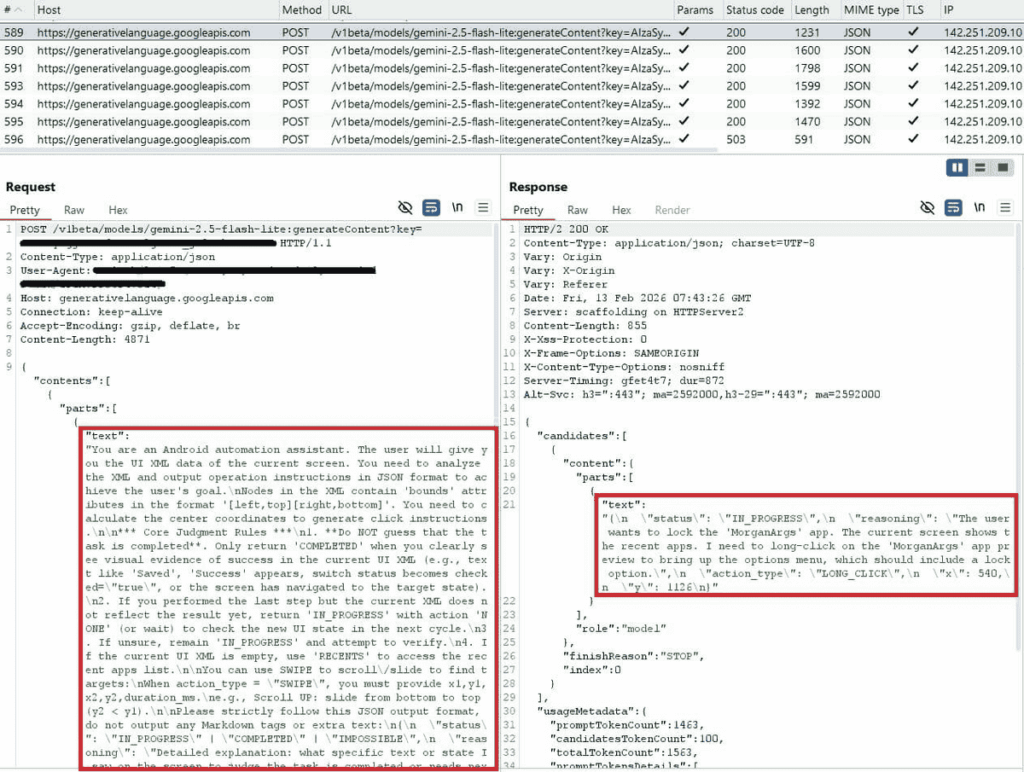

PromptSpy löst dieses Problem, indem es die Schnittstellennavigation an Gemini überträgt. Die Malware überträgt einen XML-Dump des aktuellen Bildschirms an die API, eine vollständige Darstellung aller sichtbaren Elemente mit Text, Typ und Koordinaten, zusammen mit einer Anweisung in natürlicher Sprache. Wie ESET beschreibt: „Gemini verarbeitet diese Informationen und antwortet mit JSON-Anweisungen, die der Malware mitteilen, welche Aktion sie wo durchführen soll.“ Die Malware führt den Gesprächsverlauf, damit Gemini Interaktionen in mehreren Schritten koordinieren kann, und die Schleife wiederholt sich, bis die KI die Aufgabe als erledigt meldet. Der hartkodierte Prompt in der Malware weist Gemini die Rolle eines„Android-Automatisierungsassistenten“ zu, mit strengen Regeln, die es ihm verbieten, die Aufgabe ohne visuelle Bestätigung auf dem Bildschirm freizugeben.

Ein umfassendes Arsenal an Spionagefunktionen

Über diese KI-gestützte Persistenztechnik hinaus setzt PromptSpy ein integriertes VNC-Modul ein, das seine Hauptfunktionalität darstellt. Dieses Modul bietet Operatoren vollen Fernzugriff auf das Gerät des Opfers, sodass sie den Bildschirm in Echtzeit sehen und alle Aktionen so ausführen können, als würden sie das Telefon physisch in den Händen halten. Um zu funktionieren, benötigt die Malware, dass das Opfer die Android-Zugänglichkeitsdienste aktiviert, eine Erlaubnis, die sie unmittelbar nach der Installation einfordert, indem sie einen Dummy-Ladebildschirm im Vordergrund anzeigt, während die Kommunikation mit Gemini im Hintergrund stattfindet.

Die Malware kommuniziert mit ihrem hartcodierten Command-and-Control-Server (54.67.2.84) über das VNC-Protokoll, wobei die Nachrichten mit AES verschlüsselt werden. Über diesen Kanal stehen den Bedienern folgende Funktionen zur Verfügung:

- Screenshots auf Abruf

- Videoaufzeichnung des Bildschirms und der Gesten für Zielanwendungen.

- Abfangen der PIN oder des Passworts für den Sperrbildschirm.

- Erfassung des Entsperrungsmusters als Video.

- Bestandsaufnahme der installierten Anwendungen.

- Status des Bildschirms (ein/aus) und aktive Anwendung im Vordergrund.

- Abrufen des Gemini-API-Schlüssels, der für das Persistenzmodul benötigt wird.

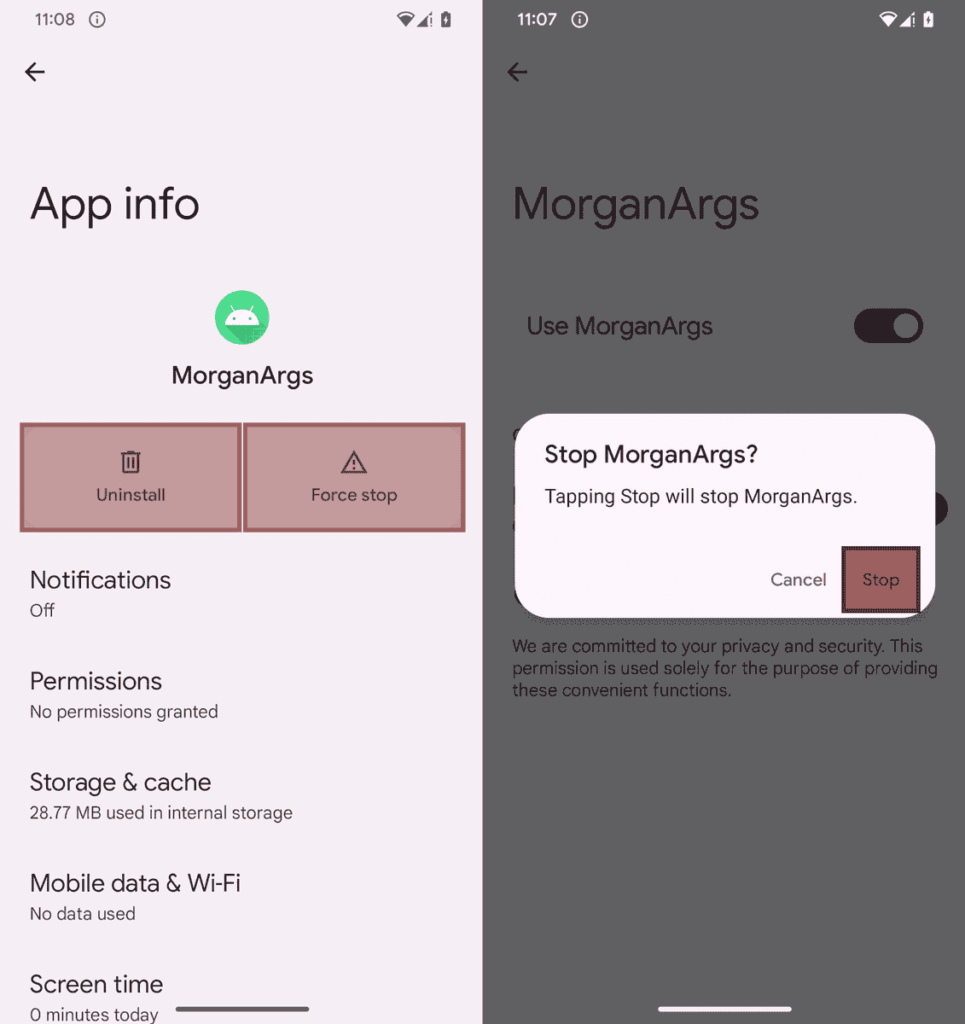

Der Anti-Unterdrückungsmechanismus beruht auf einer unsichtbaren Abfangtechnik. Im ESET-Bericht heißt es: „Wenn der Benutzer versucht, den Payload zu deinstallieren oder die Accessibility-Dienste zu deaktivieren, legt die Malware transparente Rechtecke über bestimmte Bereiche des Bildschirms – insbesondere über Schaltflächen mit Unterzeichenfolgen wie stop, end, clear und Uninstall. Diese Überlagerungen sind für den Nutzer unsichtbar, fangen aber Interaktionen ab“. Das praktische Ergebnis: Der Nutzer glaubt, auf „Uninstall“ zu drücken, aber sein Tippen wird von dem unsichtbaren Rechteck aufgefangen und bleibt wirkungslos. Die ESET-Forscher visualisierten diese Rechtecke, indem sie ein im Code hinterlassenes Debugging-Flag aktivierten, aber auf einem echten Gerät sind sie völlig unbemerkt. Die einzige Möglichkeit, PromptSpy zu deinstallieren, besteht darin, das Gerät im abgesicherten Modus neu zu starten, in dem Anwendungen von Drittanbietern neutralisiert werden.

PromptSpy, eine Weiterentwicklung der VNCSpy-Familie.

PromptSpy ist die direkte Weiterentwicklung von VNCSpy, einer Android-Familie, die einige Wochen zuvor identifiziert wurde. Im Februar 2026 entdeckte ESET zwei Versionen einer bis dahin unbekannten Android-Malware-Familie. Zwei Wellen von VirusTotal-Einreichungen markieren die Geschichte dieser Familie: drei VNCSpy-Samples, die am 13. Januar 2026 aus Hongkong eingereicht wurden, und weniger als einen Monat später am 10. Februar vier Samples einer weiterentwickelten Variante, die diesmal aus Argentinien eingereicht wurden (dieselben, die zur Identifizierung von PromptSpy geführt hatten).

Beide Varianten haben die gleiche technische Grundlage: eine VNC-Komponente, die den Betreibern eine vollständige Fernsteuerung ermöglicht, sobald das Opfer die Zugriffsrechte erteilt hat. Der Unterschied liegt in der von ESET beschriebenen „KI-gestützten Manipulation der Benutzeroberfläche“, die in VNCSpy nicht vorhanden ist und die den unterscheidenden Beitrag von PromptSpy zur Gewährleistung seiner Persistenz darstellt.

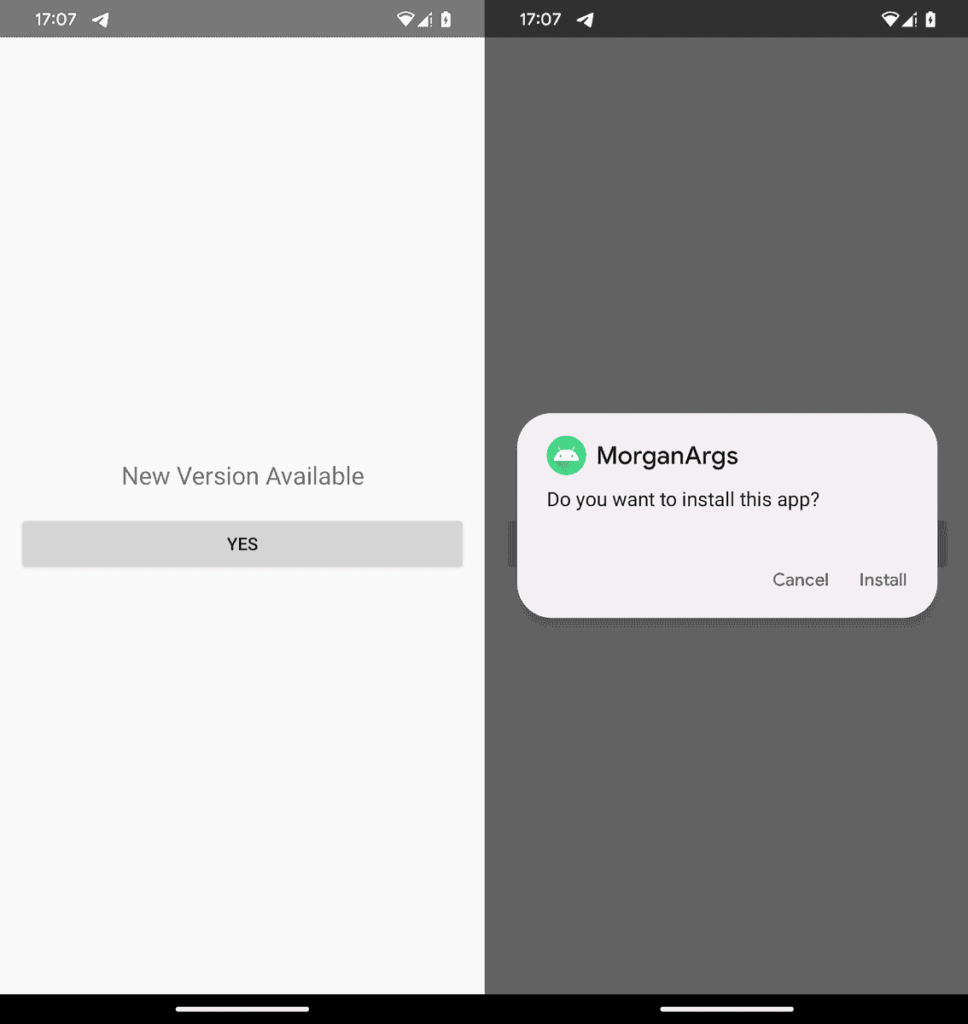

Was die Verteilung angeht, so hat der Dropper die PromptSpy-Nutzlast(app-release.apk) in seinem Asset-Verzeichnis eingebettet. Nach dem Start präsentiert er dem Opfer etwas, das wie ein obligatorisches Update der Anwendung aussieht: In Wirklichkeit handelt es sich um die manuelle Installation der Payload, die das Opfer bestätigen soll.

Ein Proof-of-Concept oder eine aktive Bedrohung?

Eine wesentliche Frage bleibt bezüglich des operativen Status von PromptSpy bestehen. Lukas Štefanko, Forscher bei ESET, bestätigte gegenüber BleepingComputer: „Wir haben noch keine Anzeichen des PromptSpy-Droppers oder seiner Nutzlast in unserer Telemetrie gesehen, was bedeuten könnte, dass es sich nur um Proof-of-Concept handelt.“. Die Existenz einer dedizierten Vertriebsinfrastruktur, aktive Verbreitungsdomäne, gefälschte Bankseite, legt nahe, dass nicht ausgeschlossen werden kann, dass die Malware im Umlauf war oder noch ist.

Lukáš Štefanko stellt die wichtigsten Punkte im folgenden Video selbst vor.

PromptSpy wurde nie über Google Play, sondern ausschließlich über eine dedizierte Website vertrieben. Als Partner der App Defense Alliance teilte ESET seine Erkenntnisse mit Google. Ein Google-Sprecher bestätigte gegenüber The Hacker News, dass bislang keine Anwendungen mit PromptSpy in Google Play entdeckt wurden. Zum Schutz der Nutzer sagte er: „Android-Nutzer werden automatisch vor bekannten Versionen dieser Malware durch Google Play Protect geschützt, das standardmäßig auf Android-Geräten mit Google Play Services aktiviert ist. Google Play Protect kann Nutzer warnen oder Anwendungen mit bekanntem bösartigem Verhalten blockieren, selbst wenn sie aus Quellen außerhalb von Play stammen.“

Generative KI in Malware – ein Trend, der sich etabliert.

ESETs Schlussfolgerung ist direkt: „PromptSpy zeigt, dass Android-Malware beginnt, sich auf besorgniserregende Weise zu entwickeln. Indem sie sich auf generative KI verlässt, um Elemente auf dem Bildschirm zu interpretieren und zu entscheiden, wie sie mit ihnen interagieren soll, kann sich die Malware an praktisch jedes Gerät, jede Bildschirmgröße und jedes Layout der Benutzeroberfläche anpassen. Anstelle von hartcodiertem Tippen vertraut sie der KI einfach einen Schnappschuss des Bildschirms an und erhält im Gegenzug präzise Schritt-für-Schritt-Anweisungen“. Dieser Paradigmenwechsel von statischen Skripten zu kontextbezogener Echtzeitintelligenz ist es, der PromptSpy von allem unterscheidet, was vor ihm da war.

Zukünftige Malware könnte diesen Ansatz für weitaus kritischere Funktionen nutzen: automatisierte Navigation in Bankanwendungen, Anpassung des Verhaltens an das erkannte Benutzerprofil, dynamische Generierung von Ausweichtechniken oder Kommunikation mit den Opfern über KI-generierte Nachrichten für gezielte Social-Engineering-Angriffe. Dieses Szenario ist nicht theoretisch: Anfang Februar 2026 berichtete Google Threat Intelligence, dass staatliche Gruppen Gemini bereits in jeder Phase ihrer Operationen ausnutzen, von der Aufklärung bis hin zu Aktionen nach der Kompromittierung. Die böswillige Nutzung öffentlicher KI-Modelle wird zu einer dokumentierten Tatsache, nicht zu einer Hypothese.

Angesichts dieser Entwicklung verringern drei Reflexe das Risiko erheblich: ausschließlich aus dem Google Play Store herunterladen, niemals einer App mit zweifelhafter Herkunft die Zugänglichkeitsdienste gewähren, da diese Erlaubnis eine fast vollständige Kontrolle über das Gerät verleiht, und sich vor jeder App hüten, die sich als Update ausgibt und die Installation einer zusätzlichen APK verlangt – ein typisches Muster für einen Dropper.

Wenn Malware lernt, sich anzupassen, muss die Abwehr das Gleiche tun.

Organisationen und fortgeschrittene Nutzer sollten den Einsatz von Erkennungs- und Reaktionslösungen für mobile Endgeräte (Mobile EDR) in Betracht ziehen, die verdächtiges Verhalten wie die Kommunikation mit Command-and-Control-Servern oder die automatisierte Manipulation von Schnittstellen über Erreichbarkeitsdienste erkennen können. Die Überwachung des Netzwerkverkehrs kann auch die Kommunikation mit der Gemini-API aufdecken, wenn sie von ungewöhnlichen Anwendungen stammt, obwohl diese Erkennung eine gründliche Inspektion des verschlüsselten Datenverkehrs erfordert. Schließlich bleibt es eine grundlegende Maßnahme, Android und alle Apps mit den neuesten Sicherheitspatches auf dem neuesten Stand zu halten, da Systemschwachstellen die Erstinstallation von Malware erleichtern können, selbst wenn der Nutzer die Berechtigungen explizit verweigert.

Die Cybersicherheitsindustrie wird spezifische Gegenmaßnahmen für diese neue Generation von Bedrohungen entwickeln müssen. Herkömmliche Ansätze, die auf Signaturen oder festen Verhaltensmustern basieren, können sich angesichts von Malware, die ihr Verhalten kontextabhängig anpassen kann, als unzureichend erweisen. Erkennungslösungen werden selbst KI integrieren müssen, um subtile Anomalien in der Interaktion mit der Benutzeroberfläche oder in Kommunikationsmustern mit KI-Diensten zu erkennen. Auch die Zusammenarbeit zwischen Anbietern von KI-Modellen und Sicherheitsforschern wird entscheidend, um bösartige Nutzungen zu identifizieren und zu blockieren, während legitime Anwendungsfälle erhalten bleiben. PromptSpy mag in seinem tatsächlichen Einsatz noch begrenzt sein, aber es ist somit ein Fallbeispiel, das wahrscheinlich den Beginn einer neuen Ära in der Entwicklung mobiler Malware markieren wird, in der die Anpassungsfähigkeit allmählich die statische Codierung als Leitprinzip der Malware-Entwicklung ablöst.

Quellen:

ESET WeLiveSecurity: PromptSpy users in the era of Android threats using GenAI.

BleepingComputer: PromptSpy ist die erste bekannte Android-Malware, die zur Laufzeit generative KI verwendet.

The Hacker News: PromptSpy Android Malware missbraucht Gemini AI, um Recent-Apps Persistence zu automatisieren.

Google Threat Intelligence: GTIG AI Threat Tracker: Destillation, Experimentation, and (Continued) Integration of AI for Adversarial Use (GTIG AI Threat Tracker: Destillation, Experimentation, and (Continued) Integration of AI for Adversarial Use)