Im Jahr 2025 stieg die Zahl der Phishing-E-Mails, die einen bösartigen QR-Code enthielten, von 47.000 im August auf 249.000 im November – eine Verfünffachung innerhalb von drei Monaten. Dies ist keine statistische Anomalie: Es spiegelt die massive und beschleunigte Annahme einer Technik wider, die die E-Mail-Abwehr architektonisch umgeht, ohne sie bekämpfen zu müssen. Quishing ist nicht ganz eine Variante des Phishing, es ist eine kalkulierte Antwort auf eine strukturelle Grenze der Sicherheitssysteme, und die Zahlen zeigen, dass sie funktioniert.

Table des matières

ToggleWas ist Quishing?

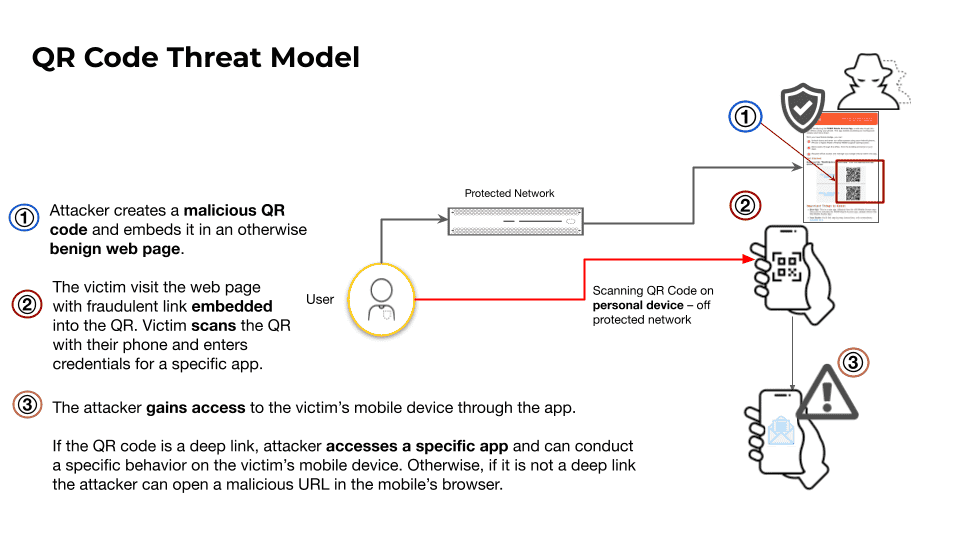

Quishing ist eine Zusammenziehung der Begriffe „ QR-Code “ und “ Phishing „. Es bezeichnet eine Phishing-Technik, bei der ein bösartiger QR-Code den herkömmlichen Hyperlink ersetzt. Die Mechanik ist direkt: Ein Angreifer integriert einen QR-Code in eine E-Mail, ein Dokument oder ein physisches Medium; das Opfer scannt ihn mit seinem Smartphone; die Schadsoftware wird von dem mobilen Gerät aus ausgeführt, außerhalb eines kontrollierten Sicherheitsbereichs.

Was Quishing grundlegend vom klassischen Phishing unterscheidet, ist eine inhärente Eigenschaft von QR-Codes: Sie verbergen ihr Ziel bis zum Zeitpunkt des Scannens. Ein Hyperlink kann inspiziert, überflogen und analysiert werden, bevor er angeklickt wird. Ein QR-Code-Bild hingegen entzieht sich dieser Inspektion vollständig. E-Mail-Sicherheitsgateways untersuchen Klartext-URLs, keine Bilder, die in einer Pixelmatrix kodiert sind.

Was die meisten Nutzer nicht wissen, ist, dassein QR-Code viel mehr tun kann, als nur eine Webseite zu öffnen. Er kann eine Zahlung auslösen, ein neues Gerät mit einem E-Mail-Konto verknüpfen, eine Kalendereinladung injizieren, einen Kontakt speichern oder das Telefon mit einem von einem Angreifer kontrollierten WiFi-Netzwerk verbinden. Diese Diskrepanz zwischen der Erwartung des Nutzers und der technischen Realität ist die strukturelle Schwachstelle, die von den aktuellen Kampagnen methodisch ausgenutzt wird. Die Standardisierung von QR-Codes während der COVID-19-Pandemie installierte einen Vertrauensreflex, der sich heute gegen die Nutzer wendet: Das Bezahlen einer Rechnung, das Beitreten zu einem WiFi-Netzwerk oder der Zugriff auf eine Speisekarte in einem Restaurant sind zu so natürlichen Gesten geworden wie das Klicken auf einen Link.

Ein architektonischer toter Winkel, den herkömmliche Abwehrmaßnahmen nicht ausfüllen können.

Quishing versucht nicht, die E-Mail-Abwehr zu bekämpfen, sondern umgeht sie, indem es das Terrain wechselt. Die bösartige E-Mail landet in einem geschützten Posteingang, aber die Ausführung erfolgt auf einem privaten Smartphone, in einem Browser außerhalb des Unternehmensperimeters und mit Sicherheitskontrollen, die in der Regel niedriger sind als die eines verwalteten Arbeitsplatzes. Jeder große Softwarehersteller erkennt diese Einschränkung in seiner eigenen Dokumentation an.

Herkömmliche Erkennungssysteme stützen sich auf Mustererkennung und die Analyse der Ähnlichkeit von Kampagnen. Quishing-Kampagnen weisen jedoch im Durchschnitt nur eine Jaccard-Ähnlichkeit von 0,209 auf, was weit unter dem Schwellenwert von 0,30 liegt, bei dem die Mustererkennung wirksam wird. Bei gezielten Kampagnen sinkt die Ähnlichkeit sogar auf 0,134. Dieser Grad an Unähnlichkeit stellt die Verteidiger vor ein unlösbares Dilemma: Eine aggressive Einstellung führt zu einer katastrophalen False-Positive-Rate, während eine vorsichtige Einstellung eine ebenso katastrophale Nicht-Erkennungsrate in Kauf nimmt. Die Mimecast-Empfehlung selbst empfiehlt eine 90%ige Erkennungsschwelle für die QR-Analyse und akzeptiert de facto eine 10%ige Nicht-Erkennungsrate, da eine höhere Empfindlichkeit die Analysten mit falsch-positiven Ergebnissen überschwemmt.

Ein dokumentierter Fortschritt über drei Jahre hinweg

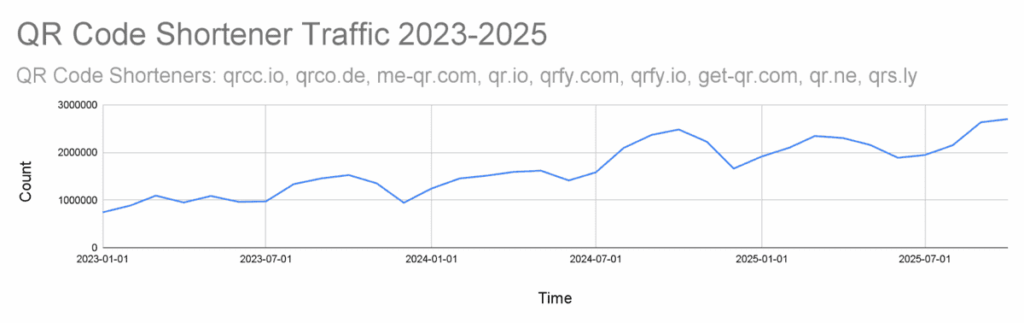

Die Telemetrie von Palo Alto Networks Unit 42 verzeichnet durchschnittlich 75.000 QR-Code-Erkennungen pro Tag in ihren Webcrawlern, von denen 15 % zu bösartigen Zielen führen, was mehr als 11.000 tägliche Erkennungen von bösartigen QR-Codes bedeutet. Über einen Zeitraum von drei Jahren stieg der Datenverkehr zu QR-Code-Verkürzungsdiensten zwischen dem ersten Halbjahr 2023 und dem ersten Halbjahr 2024 um 55 % und zwischen dem ersten Halbjahr 2024 und dem ersten Halbjahr 2025 um weitere 44 %.

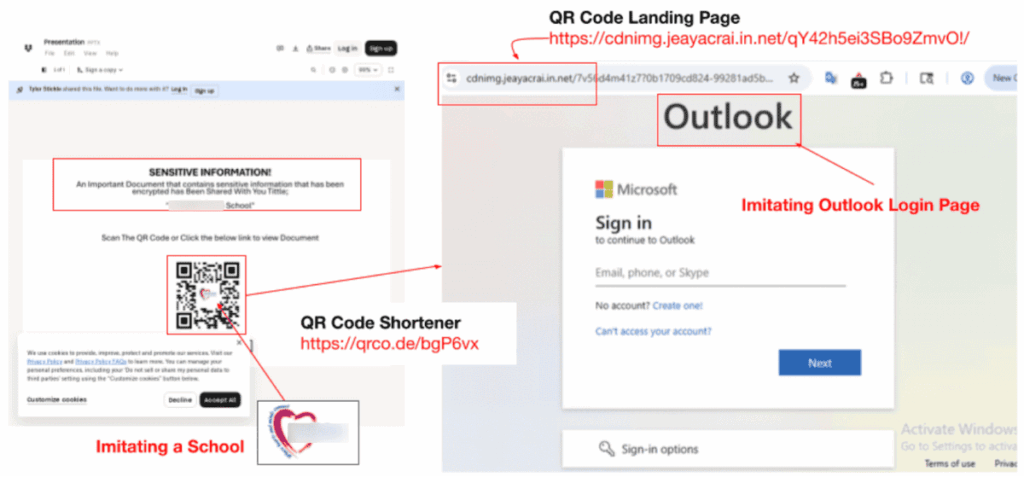

Die von Keepnet Labs zusammengestellten Statistiken bestätigen diesen Pfad: 2025 enthielten 12 % aller Phishing-Angriffe einen QR-Code, gegenüber 0,8 % im Jahr 2021. Der deutlichste Anstieg lässt sich am Bruttovolumen ablesen: Phishing-E-Mails, die auf QR-Codes basieren, stiegen von rund 47.000 im August 2025 auf über 249.000 im November 2025. Mehr als die Hälfte dieser Kampagnen ahmt die Microsoft-Umgebung nach, eine logische Wahl angesichts der Prävalenz von Microsoft 365 in den Zielorganisationen.

Die sektorale Konzentration der Angriffe

Die sektorale Analyse offenbart eine kohärente Logik der Zielgruppenansprache. Auf der Seite der kompromittierten QR-Code-Verkürzer entfallen 29 % der Entdeckungen auf Finanzdienstleistungen, obwohl sie nur 4,8 % des gesamten Datenverkehrs dieser Dienste generieren – eine Überrepräsentation, die eine klare Absicht signalisiert. High-Tech (19 %) und Groß- und Einzelhandel (14 %) vervollständigen diese Rangliste.

Bei Phishing-E-Mails mit bösartigen QR-Codes ergibt sich ein anderes Bild: Hier führt der Energiesektor mit 29 % der Vorfälle, die in einer Stichprobe von über 1.000 infizierten E-Mails entdeckt wurden, gefolgt von der Fertigungsindustrie, dem Versicherungswesen, der Technologiebranche und den Finanzdienstleistungen. Diese Diskrepanz zwischen den beiden Analysen lässt darauf schließen, dass die Angreifer ihre Vektoren je nach Branche anpassen: QR-Verkürzer für Finanzinstitute, gezielte E-Mails für Betreiber kritischer Infrastrukturen.

Drei dokumentierte Angriffsvektoren

Die Studie von Palo Alto Networks Unit 42 identifiziert drei verschiedene Vektoren, die jeweils eine spezifische Fähigkeit von QR-Codes ausnutzen, um die Schadladung auf das Gerät des Opfers zu verlagern, außerhalb eines kontrollierten Sicherheitsperimeters.

1. Die QR-Code-Verkürzer

QR-Code-Verkürzer sind der am weitesten verbreitete Vektor. Diese Dienste verwandeln ein statisches Bild in einen dynamischen Endpunkt: Das Umleitungsziel kann nach Belieben geändert werden, auch nachdem eine bösartige E-Mail bereits in den Posteingängen verteilt wurde. Der gute Ruf der Verkürzungsplattformen reicht aus, um schwarze Listen zu umgehen. Die Telemetrie von Unit 42 identifiziert qrco. de, me-qr. com und qrs. ly als die in bösartigen Kampagnen am häufigsten genutzten Dienste, wobei letzterer 7,3 % der beobachteten bösartigen URLs ausmacht – ein deutlicher Anstieg im Vergleich zu früheren Berichten der Anti-Phishing Working Group.

Umleitungsketten machen die Erkennung noch komplexer. Angreifer verknüpfen zwei bis drei vertrauenswürdige Dienste wie AWS S3, Cloudflare Workers und Google Cloud und schalten manchmal eine CAPTCHA-Seite dazwischen, bevor sie die endgültige Phishing-Seite erreichen, wodurch automatisierte Analysetools ausgefiltert werden. Die Kurzlebigkeit der Infrastruktur ist selbst eine Taktik: 67 % der bösartigen Domains werden in den 30 Tagen vor ihrer Nutzung registriert, wobei die Angreifer im Durchschnitt zwei bis drei Angriffe pro Domain starten, bevor sie schwenken. Darüber hinaus nutzen 68 % der Angriffe eine Infrastruktur, die bei Cloud-Anbietern gehostet wird, die für ihre mehrstufigen Umleitungsketten bekannt sind, was es einem E-Mail-Gateway nahezu unmöglich macht, das Endziel zuverlässig zu erreichen.

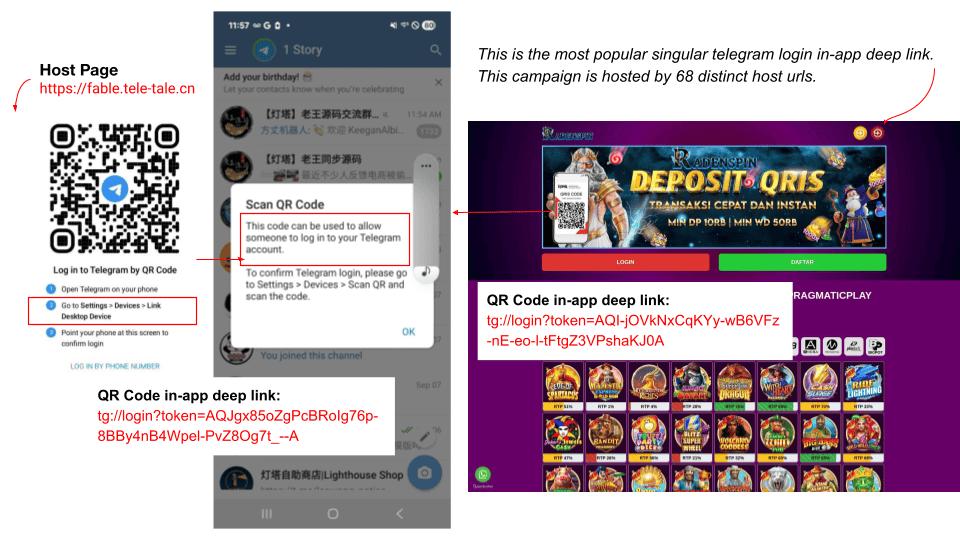

2. Anwendungsbezogene Deep Links

Anwendungsbezogene Deep Links machen etwa 3 % der in der Telemetrie ermittelten QR-Codes aus, stellen aber eine technisch anspruchsvollere und noch weitgehend unterschätzte Bedrohung dar. Diese speziellen Links öffnen bestimmte Inhalte innerhalb von mobilen Anwendungen und lösen bestimmte Funktionen aus, ohne jemals einen Webbrowser zu durchlaufen, wodurch sie für Standard-Web-Sicherheitstools unsichtbar werden. Ihre effektive Erkennung erfordert eine mobile Sandbox-Umgebung mit installierter Zielanwendung, was für die große Mehrheit der Sicherheitsteams eine große operative Einschränkung darstellt.

Telegram macht 44,7 % der identifizierten bösartigen Deep Links aus. Die Forscher haben über 35.000 QR-Codes mit Telegram-Deep-Links identifiziert, von denen 97 % die Verbindungsfunktion nutzen: die Funktion, die dazu gedacht ist, ein neues Gerät mit einem bestehenden Konto zu verknüpfen. Diese Verbindung gewährt dem Ersteller des QR-Codes volle Zugriffsrechte auf das Konto, sodass er Nachrichten im Namen des Opfers versenden und den Gesprächsverlauf exfiltrieren kann. Etwa einer von fünf Telegram-QR-Codes, die zu einer Login-Seite führen, wird als bösartig eingeschätzt. Signal und WhatsApp werden mit demselben Mechanismus angegriffen: Mit Russland ausgerichtete Akteure haben insbesondere die Nutzung dieses Vektors dokumentiert, um die Signal-Konten ukrainischer Nutzer zu kompromittieren. Neben der Übernahme von Konten ermöglichen Deep Links auch andere Szenarien: Finanzbetrug über Zahlungsanwendungen mit vorausgefülltem Empfänger und Betrag (Bitcoin, Ethereum, MetaMask, WeChat Pay, Alipay), Kalendervergiftung über vCalendar-Einladungen, die Phishing-Links enthalten, Injektion von bösartigen vCard-Kontakten oder automatische Verbindung zu einem vom Angreifer kontrollierten WLAN-Netzwerk.

3. Das direkte Herunterladen von APKs

Der direkte APK-Download nutzt das Vertrauen aus, das um QR-Codes zum Herunterladen von Anwendungen aufgebaut wurde, um Android-Package-Kit-Dateien zu verbreiten, die direkt auf den Servern der Angreifer gehostet werden und die Sicherheitskontrollen der offiziellen App-Stores vollständig umgehen. Unit 42 identifizierte 59.000 Seitenerkennungen, die auf diesem Weg 1.457 verschiedene APK-Dateien verteilten. Glücksspiel-Apps machen den Großteil dieser Verteilungen aus, die auf Tausenden von eindeutigen URLs gehostet werden und besorgniserregende Android-Berechtigungen verlangen: genauer Standort, Telefonstatus, Zugriff auf die Kamera, Lesen und Schreiben auf externem Speicher, Installation zusätzlicher Pakete. Andere aufgegriffene Anwendungen, die als Optimierungstools oder soziale Bildungsnetzwerke angepriesen wurden, verlangten Audioaufnahmen und die Authentifizierung von Konten, wobei mehrere Antivirenhersteller sie als verdächtig oder bösartig erkannten.

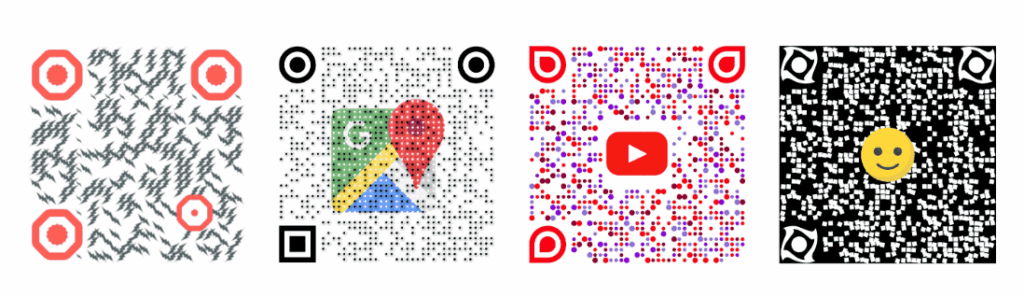

Fancy QR-Codes: Flucht durch Design.

Der jüngste in der Sicherheitsliteratur dokumentierte technische Bruch betrifft die sogenannten „fancy QR-Codes“, visuell stilisierte QR-Codes, deren Design die Erkennungsmechanismen stört, noch bevor die URL-Analyse eingreifen kann. Im Gegensatz zu den standardisierten Schwarz-Weiß-Rastern verwenden diese Codes abgerundete, gestreckte oder umgefärbte Module, integrieren Logos in der Mitte und mischen Hintergrundbilder in die Codematrix ein. Diese Änderungen erhalten die Scankapazität und zerstören gleichzeitig die strukturellen Annahmen, auf denen die bisherigen Erkennungswerkzeuge beruhen, die die Größe und Position der Module anhand standardisierter Raster schätzen. Laut Berichten der Insikt Group und ReliaQuest aus dem Jahr 2024 waren 22 % der Angriffe auf QR-Codes bereits Quishing, was einen Anstieg um 248 % gegenüber 2023 bedeutet.

Forscher der Deakin University haben nachgewiesen, dass diese Veränderungen ausreichen, um herkömmliche Detektoren zu umgehen, und als Antwort darauf ALFA (Anti-phishing Layer for Fancy QR code Attacks) entwickelt, eine Methode, die die Legitimität eines QR-Codes beurteilt, indem sie seine grafische Struktur analysiert, bevor sie auf seinen Inhalt zugreift. Anstatt zu schauen, wohin der Code führt, wird festgestellt, ob sein Design verdächtige Merkmale aufweist – eine völlige Umkehrung des Erkennungsparadigmas, das auf der Reputation von URLs beruht. ALFA stützt sich auf die Extraktion von 24 Strukturmerkmalen, die einem vorab trainierten maschinellen Lernmodell unterzogen werden, und integriert ein zusätzliches Tool namens FAST, das die vier standardisierten Mustertypen, die in jedem QR-Code vorkommen, analysiert und wiederherstellt. Die experimentellen Ergebnisse zeigen eine falsch-negative Rate von 0,06 % bei einer durchschnittlichen Verarbeitungszeit von 3,4 Sekunden pro Code. Der Ansatz befindet sich zwar noch in der experimentellen Phase, zeigt aber, in welche Richtung die Verteidigung gehen muss: Den QR-Code nicht mehr als einfachen Link, sondern als digitales Objekt zu behandeln, dessen Struktur feindliche Absichten verraten kann.

Diese stilisierten Codes sind nicht nur auf E-Mails beschränkt. Wenn sie auf physischen Geräten angebracht oder in gedruckte Materialien integriert werden, haben sie einen zusätzlichen psychologischen Vorteil: Ein QR-Code mit einem schönen Design und einem erkennbaren Logo erweckt mehr Vertrauen als ein schwarz-weißes Raster, obwohl diese visuelle Raffinesse genau das verbergen kann, was sie zu legitimieren scheint.

Aufkommende Techniken der Flucht

Im Januar 2026 verwendeten 12% der entdeckten Quishing-Angriffe QR-Codes, die auf ASCII-Text basierten, also textuelle Darstellungen der Matrix anstelle von Bildern. Erkennungssysteme, die darauf ausgelegt sind, pixelbasierte QR-Codes zu identifizieren und zu extrahieren, können diese textbasierten Formen nicht erkennen und schaffen so einen zusätzlichen blinden Fleck in den bestehenden Erkennungsketten.

Eine weitere bemerkenswerte Entwicklung ist die Nachahmung der Sicherheitssprache. Kampagnen reproduzieren die Terminologie von OAuth und der Multifaktor-Authentifizierung getreulich, um das Misstrauen der Nutzer zu neutralisieren. Wenn die Werkzeuge, die den Missbrauch des OAuth-Geräteflusses ermöglichen, zugänglicher werden, werden sie Angriffe schaffen, die die Analyse der Ziel-URL nicht erkennen kann, da diese Angriffe legitime Sicherheitsprotokolle ausnutzen, um ihre Absichten zu verschleiern.

Die Integration der großen Sprachmuster in die Angriffskette stellt eine eigene qualitative Entwicklung dar. Die Begleittexte von Quishing-Ködern werden nun automatisch generiert, sind grammatikalisch einwandfrei und eignen sich für individuelle Ziele in großem Umfang. Fehler und ungeschickte Formulierungen, die traditionell Warnsignale für aufmerksame Nutzer darstellten, verschwinden allmählich aus der Bedrohungslandschaft.

Was die Daten über die Gefährdung des Menschen aussagen

Nur 36% der Quishing-Vorfälle wurden von ihren Empfängern richtig erkannt und gemeldet. Durch diese Erkennungslücke bleibt die Mehrheit der aktiven Kampagnen ohne Rückmeldungen an die Sicherheitsteams, wodurch sich die Reaktion auf Vorfälle entsprechend verzögert.

68 % der Angriffe zielten im Jahr 2025 speziell auf mobile Nutzer ab, eine logische Wahl: Kleinere Bildschirme erschweren die Überprüfung von URLs, und die große Mehrheit der Nutzer scannt einen QR-Code, ohne dessen Ziel zu überprüfen. Führungskräfte waren 40-mal häufiger Opfer von Quishing-Angriffen als der durchschnittliche Angestellte, eine Häufung, die sich durch den Zugang zu sensiblen Informationen und die Investitionsrendite erklären lässt, die die Kompromittierung eines Kontos mit Entscheidungsbefugnis mit sich bringt. Im Einzelhandel ist die Dunkelziffer am höchsten: Die Vertrautheit der Mitarbeiter und Kunden mit QR-Codes für Zahlungen, Treueprogramme und Werbeaktionen führt paradoxerweise zu einer geringeren Wachsamkeit.

Der Diebstahl von Anmeldeinformationen ist das dominierende Ziel: 89,3 % der Vorfälle zielten darauf ab, Anmeldeinformationen zu entwenden. Der Zugriff auf ein kompromittiertes E-Mail-Postfach des Unternehmens öffnet die Tür für Angriffe auf kompromittierte Business-E-Mails, Datenexfiltration und Seitwärtsbewegungen in den Systemen der Organisation. Die Daten zeigen außerdem, dass gezielte Schulungen die Erkennungsfähigkeit innerhalb von drei Monaten nach ihrer Einführung um 87 % verbessern – ein Ergebnis, das im Vergleich zur derzeitigen Nicht-Entdeckungsrate das Ausmaß der Sensibilisierungslücke unterstreicht.

Reduzieren Sie die Angriffsfläche.

Die architektonischen Grenzen der E-Mail-Abwehr gegen Quishing lassen sich nicht allein durch die vorhandenen technischen Lösungen überwinden. Die Reduzierung der Angriffsfläche beruht auf einer Kombination aus sich ergänzenden Maßnahmen.

Die Teams in der Realität von QR-Codes zu schulen bedeutet, über das klassische Phishing hinauszugehen und alle Aktionen abzudecken, die ein QR-Code auslösen kann: Bezahlung, Geräteverbindung, Anwendungsinstallation, Kalenderinjektion. Diese Schulung muss auch Fancy Codes einschließen, deren sorgfältiges Design keine Garantie für Legitimität darstellt. Eine strenge Scan-Richtlinie einzuführen bedeutet, das Scannen von QR-Codes zu verbieten, die per E-Mail von unbekannten Absendern oder in Kontexten, die OAuth- oder Multi-Faktor-Authentifizierungsverfahren nachahmen, empfangen werden.

Auf technischer Ebene müssen E-Mail-Lösungen in der Lage sein, QR-Codes zu scannen und Umleitungsketten zu verfolgen, auch solche, die über seriöse Cloud-Anbieter laufen, und QR-Darstellungen sowohl im Bild- als auch im ASCII-Modus zu erkennen. Der Einsatz einer Mobile Threat Defense-Lösung für private oder geschäftliche Geräte, die auf Unternehmensressourcen zugreifen, ermöglicht die Analyse des nach dem Scannen erzeugten Netzwerkverkehrs. SIEM-Warnungen sollten so konfiguriert werden, dass sie ungewöhnliche Verbindungen von neuen Geräten zu geschäftlichen E-Mail-Konten außerhalb der Geschäftszeiten oder von ungewöhnlichen Geolokalisierungen aus erkennen. Schließlich reduziert das Blockieren von Domains, die weniger als 30 Tage registriert sind, und das Einschränken des Zugriffs auf QR-Verkürzer, die in den Netzwerkfilterrichtlinien als missbraucht dokumentiert sind, mechanisch die Reichweite eines erheblichen Teils der aktiven Kampagnen.

Das Spielfeld hat sich verschoben, die Abwehr muss mithalten.

Quishing veranschaulicht eine Angriffslogik, die die Ausführung dorthin verlagert, wo die Abwehr nicht mithalten kann. Alle drei von Unit 42 dokumentierten Vektoren – Shortener, Deep Links und APK– haben diese Eigenschaft gemeinsam: Sie verlagern die Schadlast auf ein persönliches Mobilgerät, das außerhalb der organisatorischen Kontrolle liegt. Fancy QR-Codes fügen eine visuelle Escape-Ebene hinzu, die sogar der URL-Analyse vorausgeht. Der noch experimentelle ALFA-Ansatz signalisiert die Richtung, in die sich die Erkennung entwickeln muss: das Objekt vor seinem Inhalt zu analysieren. In der Zwischenzeit bleibt die Kombination aus klaren organisatorischen Richtlinien, gezielter Schulung und technischen Kontrollen, die auf mobile Vektoren zugeschnitten sind, die robusteste verfügbare Antwort auf eine Bedrohung, die sich schneller entwickelt als die Signaturen.

Quellen:

- Palo Alto Networks Unit 42: Phishing on the Edge of the Web and Mobile Using QR Codes.

- Keepnet Labs: QR Phishing Statistics: Quishing Trends.

- Deakin University: ALFA: A Safe-by-Design Approach to Mitigate Quishing Attacks Launched via Fancy QR Codes.

- Help Net Security: QR-Codes werden immer bunter, ausgefallener und gefährlicher.

- Continuity Insights: QR Code Phishing Is Evading Email Security