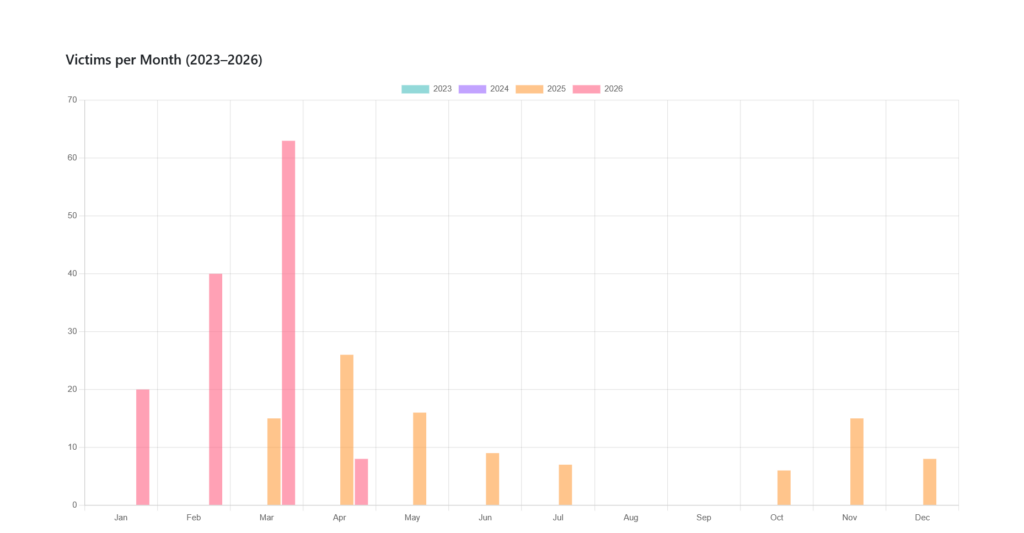

Mehr als 200 Opfer in etwas mehr als einem Jahr, eine immer ausgefeiltere GB-Payload und in den Anfängen ein Serverhostname, der den Nickname des Betreibers unverschlüsselt anzeigte. NightSpire veranschaulicht einen seltenen Werdegang in der Ransomware-Landschaft des Jahres 2026: Eine Gruppe, die mit den operativen Mängeln eines unerfahrenen Akteurs auftauchte und dennoch mit bemerkenswerter Geschwindigkeit eskalierte, sodass sie heute zu den aktivsten Gruppen des Ökosystems zählt.

Table des matières

ToggleVon Rbfs zu NightSpire: ein Rebrand, der niemanden täuscht.

NightSpire ist höchstwahrscheinlich der Nachfolger von Rbfs, einer wenig bekannten Gruppe, deren Online-Präsenz genau zu dem Zeitpunkt eingestellt wurde, als NightSpire Anfang März 2025 auftauchte, obwohl die ersten Operationen laut einigen Quellen wahrscheinlich schon früher stattfanden. Für die Verbindung gibt es mehrere Belege: Mindestens zwei Opfer auf der NightSpire-Leak-Website waren zuvor von Rbfs beansprucht worden, beide Gruppen teilen sich gemeinsame Operatoren, und alle Hinweise auf Rbfs in kriminellen Foren verschwanden mit dem Auftauchen von NightSpire.

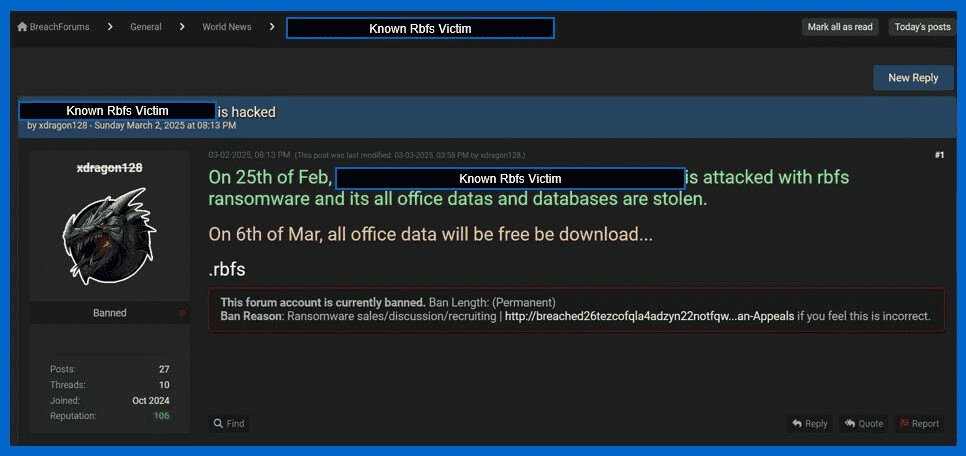

Zwei Personen wurden als mit der Gruppe verbunden identifiziert: xdragon128 (alias xdragon333) und cuteliyuan. Der Übergang überstürzte sich im März 2025: xdragon128 veröffentlichte noch immer Rbfs-Opfer auf BreachForums 2, während cuteliyuan Telegram-Links teilte, die zu denselben Opfern führten. Einige Tage später versuchte xdragon128, NightSpire-Affiliates auf BreachForums 2 anzuwerben, einer Plattform, die Inhalte im Zusammenhang mit Ransomware verbietet (und die im Mai 2024 von den Strafverfolgungsbehörden beschlagnahmt worden war, bevor sie wieder auftauchte). Die Initiative brachte ihm eine dauerhafte Verbannung ein.

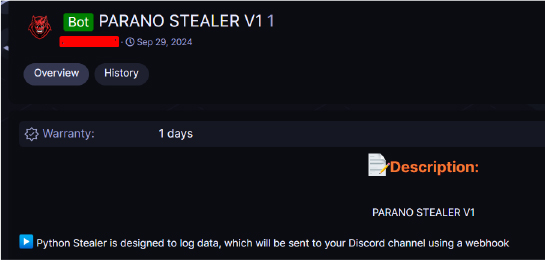

Xdragon128 ist kein Neuling im Ökosystem der Cyberkriminalität. Nach Recherchen von CYFIRMA (Dezember 2024) vermarktete ein Entwickler unter dem Pseudonym Paranodeus – eine Identität, die mit xdragon128 in Verbindung steht – seit September 2024 in Untergrundforen eine Reihe von Tools, die in Python entwickelt wurden: Parano Stealer, Parano Ransomware und Parano Screen Locker. Diese Tools, die mit Anti-VM-, Anti-Analyse-, Persistenz- und kryptografischen Extraktionsfähigkeiten dokumentiert sind, legen das technische Fundament der Gruppe und zeugen von Verbindungen zum CyberVolk-Kollektiv. Dieses technische Vorprofil erklärt die Raffinesse der Go-Payload, die einige Monate später unter dem Namen NightSpire entwickelt wurde. Die genaue Bedeutung des Namens NightSpire soll eine Anspielung auf das Universum von World of Warcraft sein.

Erster Post von Paranodeus (alias xdragon128) im September 2024, in dem er seine Tool-Suite vorstellt – Quelle: CYFIRMA.

Gmail, ausgesetzte Apache-Versionen: OPSEC-Fehler einer lernenden Gruppe.

Trotz ihrer anhaltenden Aktivität wiesen die Betreiber von NightSpire im März 2025 mehrere erhebliche Mängel in der Betriebssicherheit auf. Das eklatanteste Beispiel war die Verwendung einer Gmail-Adresse für die Kommunikation mit Opfern: Im Gegensatz zu ProtonMail hinterlässt eine Gmail-Box einen größeren digitalen Fußabdruck und kann vom Anbieter gesperrt werden.

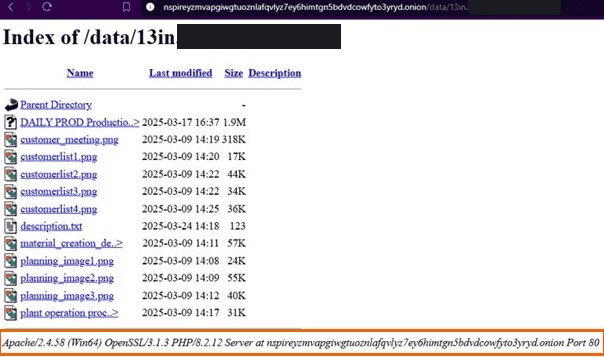

Die Untersuchung der Leak-Site ergab direkt lesbare Infrastruktur-Fingerabdrücke: Versionen von Apache, OpenSSL und PHP, die im Quellcode der Seiten offengelegt wurden. Bei einem Vorfall, der von der britischen Incident-Response-Firma S-RM analysiert wurde, lautete der Hostname der Maschine der Angreifer XDRAGON-SERVER1 – das Pseudonym des Betreibers, das unverschlüsselt in der Infrastruktur steht.

Dieses Profil eines unausgereiften Akteurs hat praktische Auswirkungen. Unerfahrene Gruppen weichen leichter vom Standardprotokoll der Verhandlungen ab: fehlende Entschlüsselungsnachweise, vorzeitige Veröffentlichung von Daten, Nichteinhaltung angekündigter Fristen. Diese Unberechenbarkeit hat das Krisenmanagement komplexer gemacht und erfordert von den Reaktionsteams eine höhere Flexibilität.

CVE-2024-55591: Die FortiOS-Lücke, die alle Türen öffnet.

Der bevorzugte Erstzugriff von NightSpire beruht auf der Ausnutzung von CVE-2024-55591, einer kritischen Schwachstelle im WebSocket Node.js-Modul von FortiOS und FortiProxy. Durch das Senden speziell konstruierter Anfragen kann ein nicht authentifizierter Angreifer Superadministratorrechte auf einem FortiGate-Gerät erlangen, ohne gültige Anmeldedaten anzugeben. Fortinet legte die Sicherheitslücke am 14. Januar 2025 offen, aktive Ausnutzungen wurden jedoch bereits im November 2024 beobachtet. Zum Zeitpunkt der Offenlegung liefen noch Hunderttausende im Internet offengelegte Geräte mit anfälligen Versionen.

NightSpire verfügt auch über sekundäre Zugriffsmethoden: RDP-Brute-Force und Credential Stuffing gegen exponierte Remote-Desktop-Dienste, als Browser-Updates getarnte Phishing-Kampagnen, Ausnutzung anderer ungepatchter VPN-Appliances, MFA-Müdigkeitsangriffe in Kombination mit VPN-Brute-Force und Kompromittierung von MSP-Anbietern.

LOLBins, MEGA-Exfiltration und hybride Verschlüsselung: Die Angriffskette wird aufgeschlüsselt.

Sobald NightSpire im Netzwerk angekommen ist, folgt sie einer strukturierten Abfolge, die ein pragmatisches Verständnis der zeitgenössischen Verteidigung offenbart. Die Gruppe bevorzugt native Tools und legitime Dienste, um ihre Spuren zu reduzieren.

Seitwärtsbewegungen und Privilegienerhöhungen basieren weitgehend auf LOLBins, nativen Systembinärdateien, die es ermöglichen, sich in die normale Verwaltungstätigkeit einzufügen. Das beobachtete Arsenal besteht aus nativen Windows-Tools (PowerShell, PsExec, WMI) und zweckentfremdeten Dienstprogrammen von Drittanbietern: Mimikatz für die Extraktion von Berechtigungsnachweisen, Everything.exe für das schnelle Abbilden von Dateien mit hohem Wert, AnyDesk für die Aufrechterhaltung eines persistenten Fernzugriffs. Die Persistenz selbst läuft über geplante Aufgaben und Run-Registrierungsschlüssel.

Die Exfiltrationsphase geht der Verschlüsselung systematisch voraus, wodurch sich das Kalkül des Opfers deutlich ändert: Bevor man überhaupt weiß, ob eine Verschlüsselung stattfindet, haben die Daten die Organisation bereits verlassen. Sensible Dateien werden komprimiert, mit 7-Zip verschlüsselt und dann auf den Cloud-Speicher MEGA übertragen. Die Wahl von MEGA als Ziel und legitimer Tools (WinSCP, Rclone) für die Übertragung verringert die Wahrscheinlichkeit, dass Intrusion Detection Systeme ausgelöst werden.

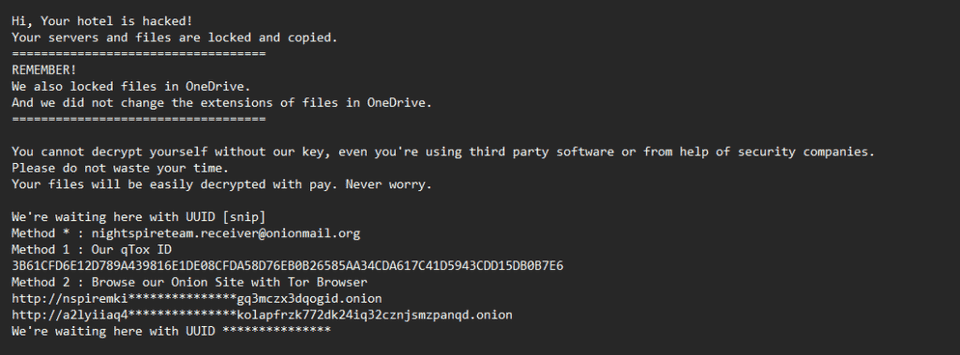

Die in Go entwickelte Verschlüsselungs-Payload zeichnet sich durch zwei defensive Merkmale aus: eine RC4/XOR-Obfuscation, die eine statische Analyse erschwert, und lange Schlafintervalle zwischen den Operationen, um eine verhaltensbasierte Erkennung zu verhindern. Die Verschlüsselungsstrategie selbst ist auf Geschwindigkeit geeicht: Teilverschlüsselung in 1-MB-Blöcken für große Dateien (Disk-Images, Backups, Datenbanken), Vollverschlüsselung für alle anderen. Jede Datei erhält einen eindeutigen AES-Schlüssel, der durch den öffentlichen RSA-Schlüssel der Angreifer geschützt ist. Die betroffenen Dateien tragen die Erweiterung .nspire und werden von einer Lösegeldnotiz readme.txt begleitet.

NightSpire weist eine bemerkenswerte Besonderheit auf: Die Gruppe verschlüsselt auch Dateien, die in OneDrive gespeichert sind , ohne deren Erweiterungen zu verändern. Die Dateien sehen normal aus, werden aber unzugänglich, verzögern die Erkennung und verlängern das operative Fenster der Angreifer.

48 Stunden zum Bezahlen: eine doppelte Erpressung unter maximalem Druck.

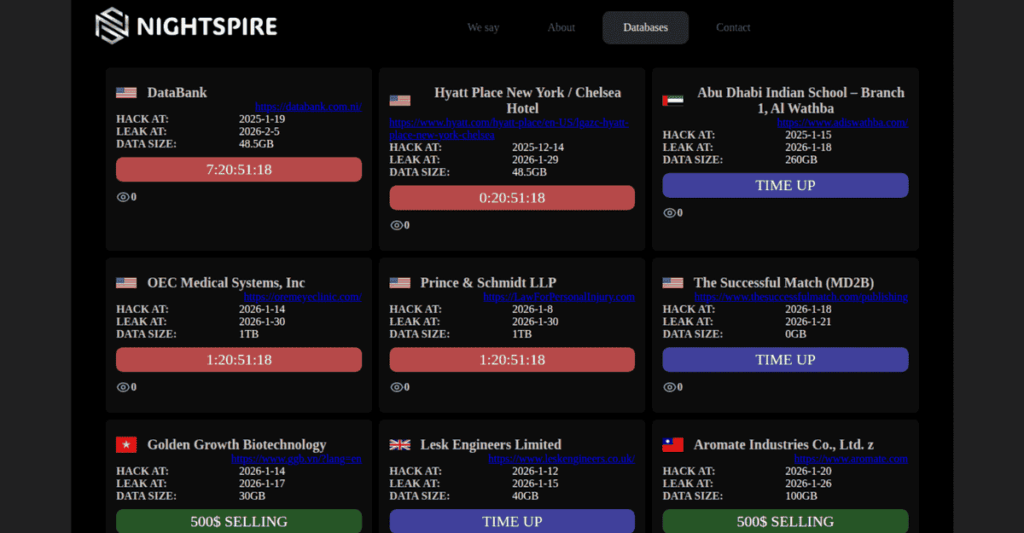

Wo die meisten Gruppen mehrere Tage oder sogar Wochen Zeit lassen, erzwingt NightSpire manchmal nur 48 Stunden zwischen der Übergabe der Lösegeldforderung und der Veröffentlichung auf ihrer Leaking-Website. Die Gruppe nutzt eine Vielzahl von Verhandlungskanälen: ProtonMail, OnionMail, Telegram, qTox und personalisierte Chatportale, die auf Tor gehostet werden. Die dokumentierten Forderungen reichen von 150.000 bis 2 Millionen US-Dollar.

Die Drucktaktiken gehen über die bloße Androhung der Veröffentlichung hinaus: E-Mails wurden direkt an die Mitarbeiter der geschädigten Unternehmen geschickt, Auszüge aus Verhandlungsprotokollen wurden nach Zahlungsverweigerung veröffentlicht, und die Gruppe unterhält eine „We say“-Seite, die Nichtzahler mit Links zum kostenlosen Download der gestohlenen Daten auflistet. S-RM stellte in seiner Analyse vom März 2025 jedoch fest, dass der Ansatz der Gruppe bezüglich der tatsächlichen Veröffentlichung der Daten inkonsistent ist – ein weiterer Marker für eine Organisation, die sich noch im Aufbau befindet.

Fertigung, Gesundheit, Technologie: 200 Opfer ohne sektorale Diskriminierung.

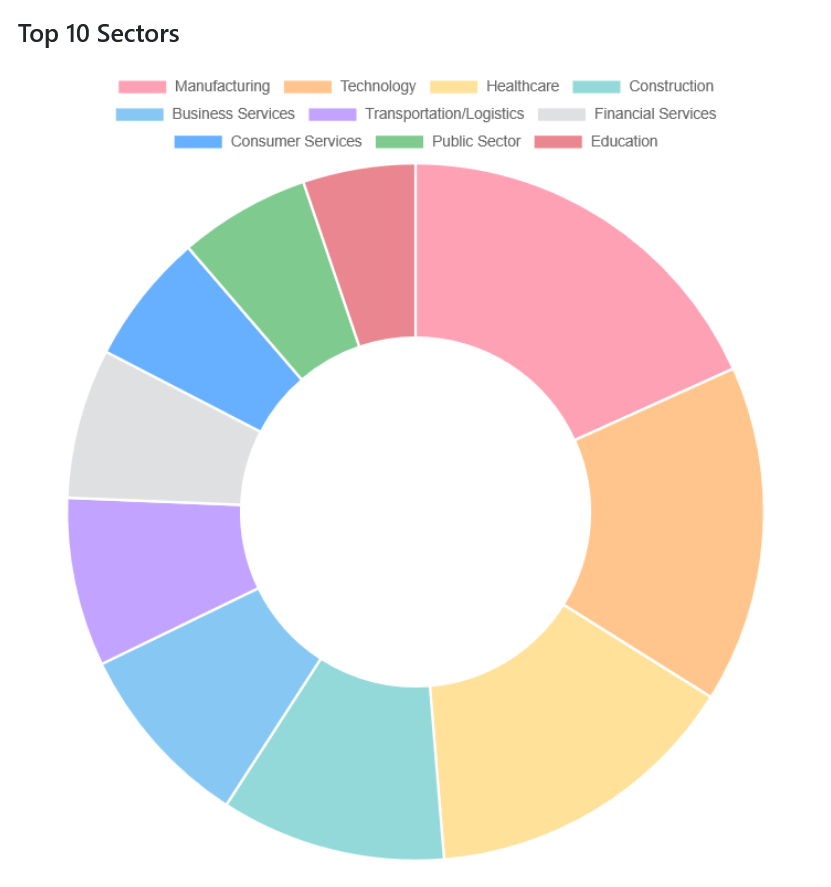

NightSpire zielt opportunistisch und ohne sektorale Vorlieben. Die Gruppe greift Organisationen an, die anfällige Perimeter-Assets offenlegen, unabhängig von der Branche, in der sie tätig sind. Die Bereiche Fertigung, Technologie und Gesundheit gehören laut den Daten von Ransomware Live (März 2026) zu den am stärksten betroffenen Branchen, doch die Streuung über rund 30 Branchen bestätigt, dass es keine Spezialisierung gibt. Die meisten Opfer sind kleine und mittelständische Unternehmen mit weniger als 1.000 Mitarbeitern, die häufig keine dedizierten Sicherheitsteams haben – ein Profil, das genau der ursprünglichen Zugriffsmethode der Gruppe entspricht.

Geografisch gesehen konzentrieren die USA den größten Anteil der bekannten Opfer, gefolgt von asiatischen Ländern (Indien, Taiwan, Japan, Hongkong). Die Angriffe erstrecken sich auf über 30 Länder auf allen Kontinenten, darunter Gesundheitseinrichtungen in den Vereinigten Arabischen Emiraten und Peru sowie Regierungseinheiten in Südafrika und Taiwan.

Zu den bemerkenswerten Vorfällen gehörte der Angriff auf das Hyatt Place Chelsea Hotel New York, zu dem sich NightSpire im Januar 2026 bekannte: NightSpire veröffentlichte 48,5 GB angeblich gestohlener Daten (siehe Screenshot der NightSpire Leak Dark Web Site oben) zum freien Download, darunter Rechnungen, Spesenabrechnungen mit vollständigen Namen und Kontaktdaten von Angestellten, Unterschriften und Informationen über Partnerunternehmen. Die Analyse der Samples durch Cybernews legt nahe, dass die Dateien aus dem internen CMS des Hotels stammten.

Im vierten Quartal 2025 kam es zu einer deutlichen Beschleunigung: Ransomware Live verzeichnete allein im November und Dezember 23 Veröffentlichungen auf der Leaking Site, wobei an manchen Tagen drei bis vier Opfer gleichzeitig zu beklagen waren. Diese Kadenz hielt auch 2026 an, wobei sich die Opfer allein im Februar auf die USA, Deutschland, Japan, Ungarn, die Tschechische Republik, Brasilien und die Vereinigten Arabischen Emirate verteilten.

Von der geschlossenen Gruppe zum RaaS-Entwurf: ein Geschäftsmodell im Wandel.

Bei seinen Anfängen im März 2025 operierte NightSpire als geschlossene Struktur, die die gesamte Angriffskette intern verwaltete. Die Entwicklung hin zu einer vollständigen doppelten Erpressung, bei der die anfängliche Exfiltration um Verschlüsselung ergänzt wurde, vollzog sich in nur wenigen Wochen nach der Eröffnung der Leaking Site. Die Einstellung eines Verhandlungsspezialisten auf BreachForums 2 mit einer angekündigten Vergütung von 20 % der Gewinne signalisierte von Anfang an den Willen zur Strukturierung.

Seit Anfang 2026 gibt es konkrete Signale für einen Übergang zu einem RaaS-Modell. Eine solche Entwicklung erscheint daher wahrscheinlich und wartet noch auf Bestätigung. Die Daten von ransomware.live berichten von mehreren RaaS-Onion-Domains mit der Marke NightSpire, auf deren „RaaS Service Started“-Seiten die Bedingungen für eine Mitgliedschaft ab Februar/März 2026 aufgelistet sind. Dieser Weg erinnert an den anderer aufstrebender Gruppen wie KillSec, die ebenfalls von geschlossenen Operationen zu einem Dienstleistungsmodell übergegangen sind. Cyble merkt an, dass die Kommunikationsplattform von NightSpire auch Telegram-Kanäle umfasst, die sowohl zur öffentlichen Schande als auch zur Gewinnung potenzieller Partner genutzt werden.

Cyble identifiziert auch Gruppen mit ähnlichen Taktiken oder überlappenden Infrastrukturen, Storm-1567, UNC4393 und TA2101, obwohl die genaue Natur dieser Verbindungen noch untersucht werden muss.

Indikatoren für Kompromittierungen

Die folgenden Indikatoren wurden bei bestätigten Einbrüchen beobachtet, die NightSpire zugeschrieben wurden.

Verschlüsselungsartefakte: .nspire-Erweiterung auf verschlüsselten Dateien, unzugängliche OneDrive-Dateien ohne sichtbare Änderung der Erweiterung, Notiz readme.txt, die Links zu Tor-Portalen und eine qTox-ID enthält.

Infrastruktur der Angreifer: Hostnamen WINDOWS-DTX-8GB und XDRAGON-SERVER1, entfernte WinSCP-IP-Adresse 14.139.185[.]60, qTox-ID 3B61CFD6E12D789A439816E1DE08CFDA58D76EB0B26585AA34CDA617C41D5943CDD15DB0B7E6, Kontakt-E-Mail-Adressen einschließlich Gmail-Konten, Haupt-Onion-Lecksite a2lyiiaq4n74tlgz4fk3ft4akolapfrzk772dk24iq32cznjsmzpanqd[.]onion (ersetzt die ursprüngliche Adresse nspireyzmvapgiwgtuoznlafqvlyz7ey6himtgn5bdvdcowfyto3yryd[.]onion, die im Juni 2025 offline ging).

Beobachteter Hash Everything.exe: 35cefe4bc4a98ad73dda4444c700aac9f749efde8f9de6a643a57a5b605bd4e7.

Erkennungssequenzen: Drei Ketten von Warnmeldungen müssen eine sofortige Untersuchung auslösen. Erstellung eines nicht autorisierten Admin-Kontos auf einem FortiGate, gefolgt von VPN-Zugang von einer unbekannten Quelle (anfängliche Kompromittierung). Auflistung von Dateien über Everything.exe, gefolgt von der Erstellung von 7-Zip-Archiven und ausgehenden Verbindungen zu MEGA (laufende Exfiltration). LSASS-Speicherzugriff auf einen Domänencontroller, gefolgt von PsExec-Ausführungen, die in schneller Folge mehrere Endpunkte anvisieren (Einsatz der Verschlüsselung steht bevor).

Schutz vor NightSpire: Die wichtigsten Kontrollen

Patchen Sie vorrangig FortiOS und FortiProxy. Fortinet-Patches für CVE-2024-55591 einspielen (FortiOS Version 7.0.17 oder höher). Überprüfen Sie die FortiGate-Geräte auf nicht autorisierte Administratorkonten und unerklärliche Konfigurationsänderungen.

Beschränken Sie den Fernzugriff. Deaktivieren Sie ungenutzte RDP-Dienste, erzwingen Sie die Multifaktor-Authentifizierung an allen VPN- und RDP-Zugangspunkten, beschränken Sie RDP auf dedizierte Jump Hosts. WinSCP und MEGACmd auf Endpunkten blockieren, wo sie nicht für die Geschäftstätigkeit erforderlich sind.

Härten Sie die Endpunkte ab. Setzen Sie EDR/XDR-Lösungen ein, die in der Lage sind, die unerlaubte Ausführung von Tools und Verschlüsselungsverhalten zu erkennen. Verwenden Sie Richtlinien zur Anwendungskontrolle (AppLocker oder WDAC), um unsignierte Go-Binaries zu blockieren. Überwachen Sie die Erstellung von .nspire-Dateien und readme.txt-Repositories. Einen LSASS-Schutz einrichten und Indikatoren für die Nutzung von Mimikatz überwachen.

Kontrollieren Sie die Seitwärtsbewegung. Wenden Sie das Prinzip der geringsten Privilegien auf alle Konten an, segmentieren Sie kritische Netzwerkbereiche, überwachen und beschränken Sie die Ausführung von PowerShell, PsExec und WMI.

Schützen Sie Backups und Cloud-Speicher. Backups nach der 3-2-1-1-0-Strategie unterhalten: drei Kopien, zwei Medientypen, eine offsite, eine offline, null ungeprüfte Wiederherstellungen. OneDrive-Konten auf unerlaubte Verschlüsselungsaktivitäten überwachen und sicherstellen, dass der Versionsverlauf mit ausreichender Speicherung aktiv ist. Blockieren Sie Verbindungen zur MEGA-Cloud auf der Proxy- oder Firewall-Ebene.

Im Falle einer Infektion. Betroffene Systeme sofort isolieren. Derzeit ist kein öffentlicher Entschlüsseler verfügbar. Bestätigte Vorfälle zeigen, dass NightSpire die Schattenkopien (Volume Shadow Copies) nicht systematisch gelöscht hat, wodurch eine teilweise Wiederherstellung von VSS-Snapshots möglich ist. Auch der Versionsverlauf von Microsoft 365 kann die Wiederherstellung kompromittierter Cloud-Dateien ermöglichen. Sichern Sie alle Beweise für forensische Untersuchungen und Behörden.

Der RaaS-Übergang wird über die Zukunft von NightSpire entscheiden.

Bisher sind keine Gerichtsverfahren oder Aufhebungsaktionen bekannt, die sich gegen NightSpire richten. Die operativen Fehler vom Frühjahr 2025 wurden wahrscheinlich behoben, die Gruppe ist auf jeden Fall noch aktiv, produktiver als je zuvor und befindet sich wahrscheinlich im Übergang zu einem RaaS-Modell, das ihre Fähigkeit, Schaden anzurichten, noch weiter verstärken könnte. Das durch seine anfänglichen Schwachstellen geöffnete Fenster schließt sich. Was NightSpire in einem Jahr aufgebaut hat, reicht aus, um sie zu einer ernsthaften Bedrohung zu machen – mit oder ohne Dilettantismus.

Quellen:

S-RM Inform: Ransomware im Fokus: Meet NightSpire.

Cyble: Threat Actor Profile: NightSpire Ransomware Group.

Proven Data: NightSpire Ransomware: Wie sie funktioniert und wie man sich gegen sie wehren kann.

SOCRadar: Dark Web Profile: NightSpire Ransomware

SC Media: NightSpire ransomware gang alleges Hyatt breach, leaks data

CYFIRMA: Exploration of Parano – Multiple Hacking Tools‘ Capabilities

Ransomware Live: Nightspire Group Profile