VMDK durch Ransomware verschlüsselt

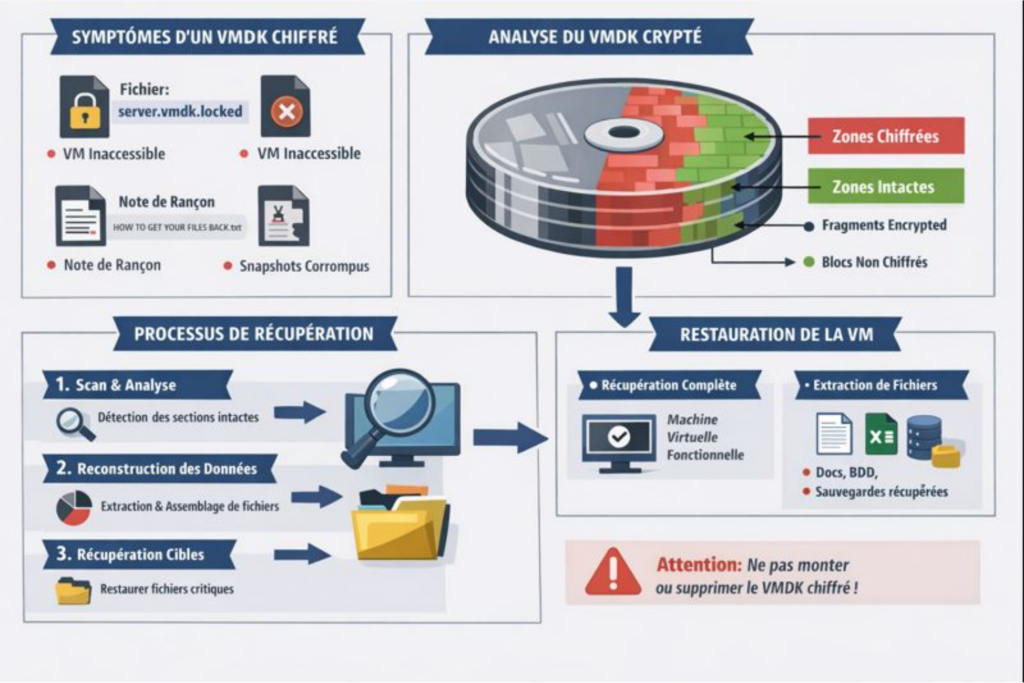

1️⃣ Symptome einer durch Ransomware verschlüsselten VMDK

VMDK-Dateien (Virtual Machine Disk) sind die virtuellen Festplatten, die von VMware und anderen Virtualisierungslösungen verwendet werden. Wenn sie von Ransomware angegriffen werden:- Änderung der Dateierweiterung Beispiel: .vmdk → .vmdk.locked, .vmdk.anubis, .vmdk.crypt Die Ransomware benennt die Datei um, um die Verschlüsselung anzuzeigen.

- Keine Zugänglichkeit zur virtuellen Maschine

Die VM startet nicht mehr. VMware oder vSphere zeigt Fehlermeldungen wie:

- „VMware cannot open the virtual disk“

- „Failed to open the virtual disk: the file is corrupted or encrypted“

- Sichtbare Beschädigung in Snapshots Die zugehörigen Snapshots können unbrauchbar werden, wenn die Ransomware auch die Dateien .vmsn oder .vmsd verschlüsselt.

- Vorhandensein von Lösegeldnoten Im gleichen Ordner befindet sich eine Text- oder HTML-Datei, die die Lösegeldforderung, die Kontaktadresse und die Zahlungsmethode angibt.

2️⃣ Auswirkungen auf die Datenwiederherstellung

Die Wiederherstellung hängt stark vom Ausmaß der Verschlüsselung und den verfügbaren Backups ab:- Wenn die Ransomware nur die VMDK verschlüsselt hat

- Es ist unmöglich, die virtuellen Maschinen direkt zu mounten oder darauf zuzugreifen.

- Klassische Wiederherstellungstools (Recuva, R-Studio, Stellar) funktionieren nicht, da der Inhalt verschlüsselt ist.

- Nur ein unversehrtes Backup oder ein spezialisiertes Tool zur Wiederherstellung ransomware-verschlüsselter Dateien kann die Daten wiederherstellen.

- Wenn Fragmente oder Snapshots beschädigt sind

- Die VMDKs können teilweise wiederherstellbar sein.

- Virtuelle Maschinen können starten, aber einige Anwendungen oder Datenbanken werden beschädigt sein.

- Auswirkungen auf Zeit und Komplexität

- Der Prozess ist langwierig und heikel, da er häufig Folgendes umfasst:

- Analyse des von der Ransomware verwendeten Verschlüsselungsalgorithmus,

- Identifizierung unverschlüsselter oder teilweise wiederherstellbarer VMDK-Blöcke,

- Rekonstruktion der Struktur der virtuellen Festplatte (VMDK-Descriptor + Daten)

- Vollständige Wiederherstellung: mehrere Stunden bis mehrere Tage für eine einzige VMDK von 100 GB bis 1 TB, je nach Komplexität.

- Die Wiederherstellung kann vollständig scheitern, wenn:

- die VMDK durch eine Löschsoftware vollständig überschrieben wurde

- die Verschlüsselungsfläche zu groß ist.

- Der Prozess ist langwierig und heikel, da er häufig Folgendes umfasst:

3️⃣ Kritische Punkte, die zu beachten sind

- Versuchen Sie niemals, eine verschlüsselte VMDK zu mounten – Risiko zusätzlicher Beschädigungen (vor jeder Manipulation unbedingt Kopien erstellen).

- Datei nicht löschen oder formatieren – jedes Byte ist entscheidend für die Wiederherstellung.

- Priorität für Offline-Backups – wenn ein Snapshot oder ein Veeam-, ESXi- oder Hyper-V-Backup existiert und nicht von der Ransomware erreicht wurde, ist dies die beste Quelle.

- Spezialisierte Tools – einige Datenrettungsunternehmen verfügen über Software, die in der Lage ist:

- die verschlüsselte VMDK zu analysieren,

- teilweise intakte Blöcke zu rekonstruieren,

- kritische Dateien wiederherzustellen, auch ohne vollständige Entschlüsselung.