Phishing ist eine Methode von Betrügern, um an vertrauliche Informationen wie Passwörter und Bankdaten zu gelangen. Dieser Online-Betrug erfolgt in der Regel in Form von E-Mails oder Nachrichten in sozialen Netzwerken, die offizielle Organisationen wie Banken oder Behörden nachahmen. Darüber hinaus fällt auf, dass Phishing oft das Einfallstor für viele Ransomware-Programme ist.

Table des matières

ToggleWie funktioniert Phishing?

Das Hauptziel des Phishing besteht darin, die Opfer zu täuschen, indem sie glauben, mit einer legitimen Organisation zu kommunizieren. Die Betrüger erstellen gefälschte Websites, die den offiziellen Websites der betreffenden Organisationen in der Regel sehr ähnlich sind, um die Internetnutzer zu täuschen. Sie versuchen dann, sie dazu zu bringen, Formulare auszufüllen, die ihre persönlichen und finanziellen Informationen oder auch ihr Passwort enthalten.

Die verwendeten Kommunikationsmittel

E-Mails und Textnachrichten sind die Hauptmethoden, die Betrüger verwenden, um ihre Opfer zu erreichen. Sie versenden personalisierte und gut formulierte Nachrichten, die den Empfänger dazu auffordern, sich auf der betrügerischen Website einzuloggen. Durch Anklicken eines in der E-Mail oder SMS enthaltenen Links wird der Nutzer auf die gefälschte Website weitergeleitet und in die Falle gelockt.

Auch andere Kommunikationsformen werden von Cyberkriminellen ausgenutzt, z. B. soziale Netzwerke, in denen gefälschte Profile erstellt werden, um mit den Internetnutzern in Kontakt zu treten.

Die Überzeugungstechniken

Eine betrügerische E-Mail oder Nachricht kann verschiedene Strategien anwenden, um das Opfer dazu zu bringen, auf den in der Nachricht enthaltenen Link zu klicken. Die häufigsten sind :

- Dringlichkeit: Der Betrüger spielt oft mit der Angst, indem er behauptet, dass der Zugang zum Konto des Nutzers gesperrt ist und er seine Daten eingeben muss, um es wieder freizugeben.

- Identitätsprüfung: Der Betrüger erklärt, dass ein Hackerversuch auf dem Konto des Opfers entdeckt wurde, und fordert das Opfer auf, seine Identität zu bestätigen, um den Zugang zu sichern.

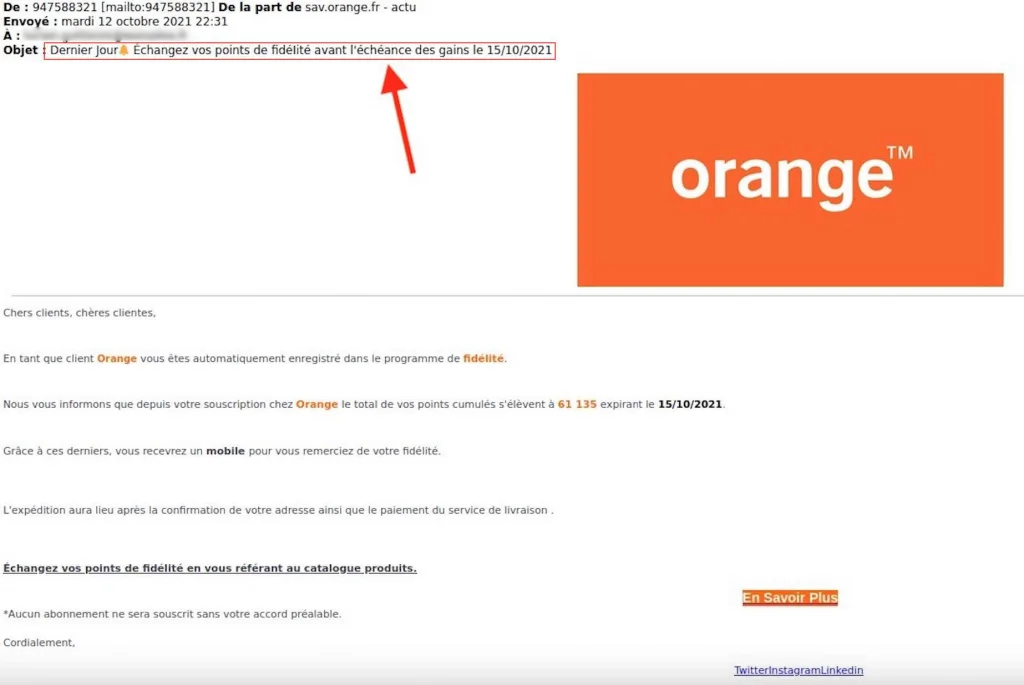

- Falsche Promotion: Der Betrüger bietet ein Geschenk oder einen Vorteil an, um sein Opfer dazu zu bringen, die betrügerische Website zu besuchen und seine persönlichen Daten einzugeben.

„Wie erkenne ich eine Phishing- oder Phishing-Mail?“ – © Consomag in Partnerschaft mit dem INC.

Die verschiedenen Arten von Phishing

Die Bedrohung durch Phishing nimmt stetig zu und betrifft Privatpersonen, Unternehmen und Organisationen gleichermaßen. Es gibt verschiedene Methoden, die von Betrügern aller Art verwendet werden, von betrügerischen E-Mails bis hin zu raffinierteren Angriffen wie Smishing und Vishing. Es ist wichtig, diese Techniken zu verstehen, um wachsam zu bleiben und sich davor zu schützen.

- E-Mail-Phishing: Die häufigste Art, bei der Betrüger E-Mails versenden, die scheinbar von legitimen Organisationen stammen, um die Empfänger dazu zu bringen, persönliche Informationen preiszugeben.

- Smishing (SMS-Phishing): Ähnlich wie E-Mail-Phishing, aber die betrügerischen Nachrichten werden per SMS versendet. Diese Nachrichten können Links zu Phishing-Websites enthalten oder direkt nach sensiblen Informationen fragen.

- Phishing in sozialen Netzwerken: Angreifer erstellen falsche Profile oder hacken bestehende Konten, um Direktnachrichten zu versenden oder Inhalte zu veröffentlichen, die die Nutzer dazu verleiten, auf bösartige Links zu klicken.

- Vishing (Voice Phishing): Hier nutzen Betrüger Telefonanrufe, um persönliche oder finanzielle Informationen abzugreifen. Sie geben sich oft als Vertreter von Banken oder anderen Institutionen aus.

- Gezieltes Phishing (Spear Phishing): Diese Angriffe sind personalisiert, um bestimmte Personen oder Organisationen anzusprechen. Die Betrüger führen umfangreiche Recherchen über ihre Opfer durch, um ihre Versuche überzeugender zu gestalten.

- Whaling: Eine Form des Spear Phishing, die auf die oberste Führungsebene eines Unternehmens abzielt. Die E-Mails scheinen aus vertrauenswürdigen Quellen zu stammen und behandeln häufig finanzielle Fragen oder vertrauliche Angelegenheiten.

- Clone Phishing: Bei dieser Variante kopieren die Angreifer eine legitime E-Mail, die das Opfer erhalten hat, ersetzen aber die Links oder Anhänge durch bösartige Versionen.

Da Phishing die Nutzer dazu verleitet, ihre persönlichen Informationen preiszugeben, kann es auch den Weg für die heimliche Installation von Trojanern auf dem Computer des Opfers ebnen und so dessen Sicherheit und Privatsphäre gefährden. Auch Unternehmen sind diesem Risiko ausgesetzt, das ihre Computersicherheit und ihre vertraulichen Daten gefährdet.

Wie kann man Phishing erkennen?

Wenn Sie angesichts einer Nachricht oder einer Website Zweifel haben, finden Sie hier einige Tipps, mit denen Sie ein mögliches Phishing erkennen können:

- Den Absender analysieren: Wenn Sie den Absender der Nachricht nicht kennen oder diese verdächtig erscheint, sollten Sie nicht auf Links in der Nachricht klicken und Ihre vertraulichen Informationen nicht angeben.

- Rechtschreibfehler erkennen: Betrügerische Nachrichten und Websites enthalten oft zahlreiche Rechtschreib- oder Syntaxfehler.

- Überprüfen Sie die URL der Website: Wenn Sie den Mauszeiger über den in der Nachricht enthaltenen Link bewegen, ohne ihn anzuklicken, können Sie in der Regel die URL anzeigen, auf die der Link verweist. Wenn die URL nicht mit der offiziellen Website der betreffenden Organisation übereinstimmt, ist es besser, nicht zu klicken.

- Gesunder Menschenverstand: Wenn es zu gut klingt, um wahr zu sein, ist die Wahrscheinlichkeit groß, dass es sich um einen Betrug handelt.

Einige Beispiele für gängige Phishing-Betrügereien.

Phishing-Betrügereien sind vielfältig und können verschiedene Formen annehmen, die jeweils darauf abzielen, die Opfer zu täuschen, um an vertrauliche Informationen zu gelangen. Zu den häufigsten Beispielen gehören betrügerische E-Mails, die vertrauenswürdige Stellen nachahmen und die Empfänger auffordern, ihre Kontoinformationen zu überprüfen oder ihre Passwörter zurückzusetzen. Diese E-Mails sehen oft legitim aus, mit Logos und Formaten, die denen echter E-Mails von Banken ähneln.

Weitere häufige Beispiele sind E-Mails, die vorgeben, von Steuerbehörden oder Internetanbietern zu stammen, und die Dringlichkeit, Angst oder ein verlockendes Angebot nutzen, um zu schnellem Handeln zu bewegen. Diese E-Mails können Links zu betrügerischen Websites enthalten, die den offiziellen Websites zum Verwechseln ähnlich sehen. Es ist entscheidend, wachsam zu bleiben und die Echtheit der Quellen zu überprüfen, bevor Sie auf solche Aufforderungen reagieren.

Verwechseln Sie Phishing und Fishing nicht.

Es ist wichtig, zwischen „Phishing“ und „Fishing“ zu unterscheiden, zwei Begriffe, die zwar phonetisch ähnlich klingen, sich aber auf unterschiedliche Realitäten beziehen. Phishing kombiniert die Begriffe „fishing“ (Angeln) und „phreaking“ (Telefon-Hacking). Der Begriff bezeichnet eine cyberkriminelle Praxis, die darauf abzielt, die Identität vertrauenswürdiger Organisationen anzunehmen, um an sensible Informationen wie Benutzerkennungen oder Bankdaten zu gelangen, häufig über betrügerische E-Mails, Nachrichten oder Webseiten.

- Phishing ist eine Technik des Online-Betrugs, bei der sich Cyberkriminelle durch E-Mails, Nachrichten oder Websites als vertrauenswürdige Stellen ausgeben. Ihr Ziel ist es, an sensible Informationen wie Logins und Finanzdaten zu gelangen, was das Risiko einer Gefährdung der Sicherheit und des Identitätsdiebstahls mit sich bringen kann.

- Was das Fischen oder Fishing betrifft, so steht es nicht in direktem Zusammenhang mit Cyberkriminalität. Der Begriff wird oft als Rechtschreibfehler oder als Wortspiel in Analogie zu „fishing“ (Angeln) und „phishing“ (Phishing) verwendet.

Wie kann man sich vor Phishing schützen?

Es ist wichtig, dass Sie einige bewährte Praktiken anwenden, um Phishing zu bekämpfen:

- Aktualisieren SieIhre Software: Wenn Sie Ihr Betriebssystem, Ihren Browser und Ihr Antivirenprogramm auf dem neuesten Stand halten, können Sie das Risiko von Sicherheitslücken verringern.

- StellenSie keine vertraulichenInformationen per E-Mail zur Verfügung: Offizielle Stellen versenden niemals vertrauliche Informationsanfragen per E-Mail.

- Antivirus-Software und Spamfilter installieren: Diese Tools können dabei helfen, Phishing-E-Mails und damit verbundene Malware zu erkennen und zu blockieren .

- Verwenden Sie einen Passwortmanager: Dies verhindert, dass Sie Ihre Anmeldedaten auf einer gefälschten Website eingeben, da die Manager nur Passwörter für echte, registrierte Websites ausgeben.

- Sicheine Kultur der Internetsicherheit aneignen: Regelmäßige Schulungen und Informationen über neue Phishing-Methoden und bewährte Verfahren für die Internetsicherheit sind von entscheidender Bedeutung .

- Eine ständige Wachsamkeit an den Tag legen : Auch wenn sich die Schutztechniken und -werkzeuge weiterentwickeln, bleibt Wachsamkeit Ihr bester Verbündeter. Seien Sie bei Anfragen nach sensiblen Informationen immer skeptisch, auch wenn sie aus vertrauenswürdigen Quellen zu stammen scheinen.

Im Zweifelsfall oder wenn Sie glauben, Opfer eines Phishing-Angriffs geworden zu sein, ist es wichtig, sich schnell mit der betroffenen Struktur (Bank, Verwaltung…) in Verbindung zu setzen, um die notwendigen Maßnahmen zur Verhinderung einer betrügerischen Nutzung Ihrer persönlichen und finanziellen Informationen zu ergreifen.