Le phishing, ou hameçonnage en français, est une méthode utilisée par des fraudeurs pour obtenir des informations confidentielles telles que des mots de passe et des données bancaires. Cette escroquerie en ligne prend généralement la forme de courriers électroniques ou de messages sur les réseaux sociaux imitant des organismes officiels tels que des banques ou des administrations. On remarque par ailleurs que le phishing est souvent la porte d’entrée de bien des ransomwares.

Table des matières

ToggleComment fonctionne le phishing ?

Le principal objectif du phishing est de tromper les victimes en leur faisant croire qu’ils communiquent avec un organisme légitime. Les fraudeurs créent des faux sites internet, généralement très similaires aux sites officiels des organismes concernés, afin de tromper les internautes. Ils tentent ensuite de les amener à remplir des formulaires contenant leurs informations personnelles, financières, ou encore leur mot de passe.

Les moyens de communication utilisés

Emails et messages textes sont les principales méthodes utilisées par les fraudeurs pour atteindre leurs victimes. Ils envoient des messages personnalisés et bien rédigés incitant le destinataire à se connecter au site frauduleux. En cliquant sur un lien contenu dans l’email ou dans le SMS, l’internaute est redirigé vers le faux site et pris au piège.

D’autres formes de communication sont également exploités par les cybercriminels, comme les réseaux sociaux, où des faux profils sont créés pour contacter les internautes.

Les techniques de persuasion

Un courrier électronique ou un message frauduleux peut adopter différentes stratégies pour inciter la victime à cliquer sur le lien contenu dans le message. Les plus récurrentes sont :

- L’urgence : Le fraudeur joue souvent sur la peur en prétextant que l’accès au compte de l’utilisateur est bloqué et qu’il doit renseigner ses informations pour le débloquer.

- La vérification d’identité : Le fraudeur explique qu’une tentative de piratage a été détectée sur le compte de la victime, et lui demande de confirmer son identité pour sécuriser son accès.

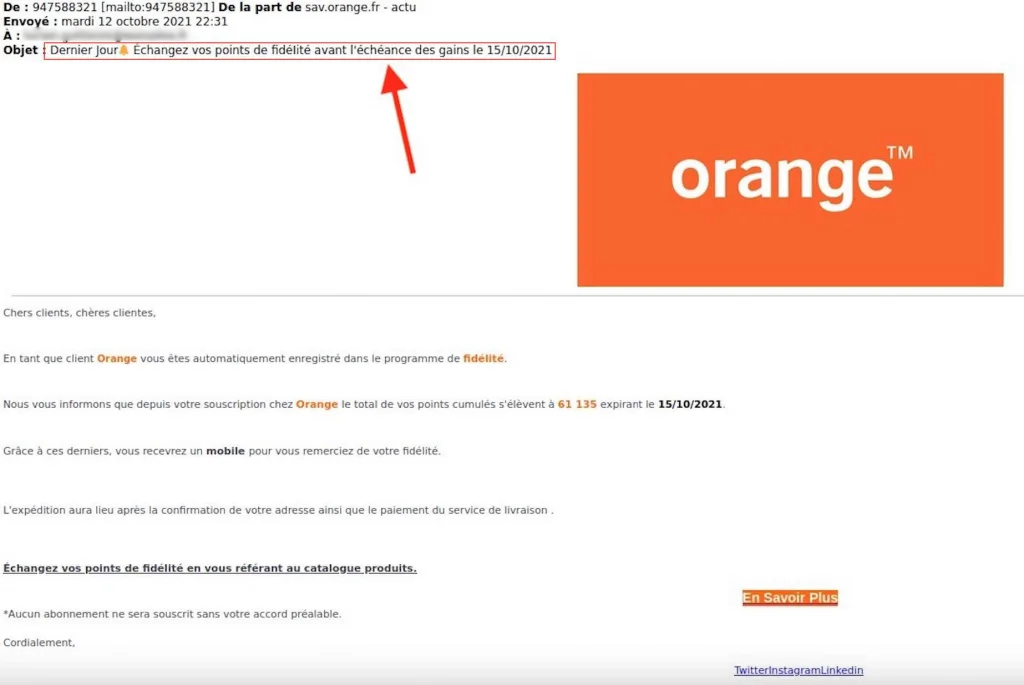

- La fausse promotion : Le fraudeur offre un cadeau ou un avantage pour inciter sa victime à se rendre sur le site frauduleux et renseigner ses données personnelles.

« Comment reconnaître un mail de phishing ou d’hameçonnage ? » – © Consomag en partenariat avec l’INC

Les différents types de phishing

La menace du phishing est en constante augmentation, touchant aussi bien les particuliers que les entreprises et les organisations. Il existe différentes méthodes utilisées par les escrocs de tout bord, allant de l’email frauduleux aux attaques plus sophistiquées comme le smishing et le vishing. il est important de comprendre ces techniques pour rester vigilant et s’en prémunir.

- Phishing par email : Le type le plus courant, où les fraudeurs envoient des emails semblant provenir d’organisations légitimes pour inciter les destinataires à révéler des informations personnelles.

- Smishing (SMS phishing) : Similaire au phishing par email, mais les messages frauduleux sont envoyés par SMS. Ces messages peuvent contenir des liens vers des sites de phishing ou demander directement des informations sensibles.

- Phishing sur les réseaux sociaux : Les attaquants créent de faux profils ou piratent des comptes existants pour envoyer des messages directs ou publier des contenus incitant les utilisateurs à cliquer sur des liens malveillants.

- Vishing (Voice phishing) : Ici, les fraudeurs utilisent des appels téléphoniques pour extraire des informations personnelles ou financières. Ils se font souvent passer pour des représentants de banques ou d’autres institutions.

- Phishing ciblé (Spear phishing) : Ces attaques sont personnalisées pour cibler des individus ou des organisations spécifiques. Les fraudeurs effectuent des recherches approfondies sur leurs victimes pour rendre leurs tentatives plus convaincantes.

- Whaling : Une forme de spear phishing ciblant les hauts dirigeants d’une entreprise. Les emails semblent provenir de sources fiables et traitent souvent de questions financières ou d’affaires confidentielles.

- Clone phishing : Dans cette variante, les attaquants copient un email légitime reçu par la victime, mais remplacent les liens ou pièces jointes par des versions malveillantes.

Le phishing, en incitant les utilisateurs à divulguer leurs informations personnelles, peut également ouvrir la voie à l’installation furtive de chevaux de Troie sur l’ordinateur de la victime, compromettant ainsi sa sécurité et sa confidentialité. Les entreprises sont aussi exposées à ce risque qui met en péril leur sécurité informatique et leurs données confidentielles.

Comment détecter un phishing ?

En cas de doute face à un message ou un site web, voici quelques conseils permettant de détecter un possible phishing :

- Analyser l’expéditeur : Si vous ne connaissez pas l’expéditeur du message ou s’il paraît suspect, il est conseillé de ne pas cliquer sur les liens présents dans le message et de ne pas fournir vos informations confidentielles.

- Repérer les fautes d’orthographe : Les messages et sites frauduleux contiennent souvent de nombreuses fautes d’orthographe ou de syntaxe.

- Vérifier l’URL du site : En passant le curseur de la souris sur le lien contenu dans le message, sans cliquer dessus, il est généralement possible d’afficher l’adresse URL vers laquelle pointe le lien. Si l’URL ne correspond pas au site officiel de l’organisme concerné, mieux vaut s’abstenir de cliquer.

- Faire preuve de bon sens : S’il semble trop beau pour être vrai, il y a de grandes chances que ce soit une escroquerie.

Quelques exemples d’arnaques courantes au phishing

Les arnaques au phishing sont diverses et peuvent prendre plusieurs formes, chacune visant à tromper les victimes pour obtenir des informations confidentielles. Parmi les exemples les plus courants, on trouve les emails frauduleux imitant des entités de confiance et demandant aux destinataires de vérifier leurs informations de compte ou de réinitialiser leurs mots de passe. Ces emails semblent souvent légitimes, avec des logos et des formats similaires à ceux des vrais emails des banques.

Entres autres exemples fréquents, on retrouve les emails prétendant être des services fiscaux ou des fournisseurs d’accès internet, qui utilisent l’urgence, la peur ou une offre alléchante pour pousser à l’action rapide. Ces emails peuvent inclure des liens vers des sites web frauduleux qui ressemblent à s’y méprendre aux sites officiels. Il est crucial de rester vigilant et de vérifier l’authenticité des sources avant de répondre à de telles sollicitations.

Ne pas confondre phishing ou fishing

Il est important de distinguer « phishing » et « fishing », deux termes qui, bien que phonétiquement similaires, renvoient à des réalités distinctes. Le phishing, ou hameçonnage, combine les concepts de « fishing » (pêche) et de « phreaking » (piratage téléphonique). Ce terme désigne une pratique cybercriminelle visant à usurper l’identité d’organisations de confiance pour obtenir des informations sensibles telles que des identifiants ou des données bancaires, souvent par le biais d’emails, de messages ou de sites web frauduleux.

- L’hameçonnage, ou phishing, est une technique de fraude en ligne où les cybercriminels se font passer pour des entités fiables à travers des emails, des messages ou des sites web. Leur objectif est d’obtenir des informations sensibles comme des identifiants et des données financières, ce qui peut entraîner des risques de compromission de la sécurité et d’usurpation d’identité.

- Quant à la pêche, ou fishing, elle n’est pas directement liée à la cybercriminalité. Ce terme est souvent utilisé comme une erreur orthographique ou pour faire un jeu de mots par analogie entre « fishing » (pêche) et « phishing ».

Comment se protéger contre le phishing ?

Il est essentiel d’adopter quelques bonnes pratiques pour lutter contre le phishing :

- Mettre à jour vos logiciels : Maintenir à jour votre système d’exploitation, navigateur et antivirus permet de réduire les risques liés aux failles de sécurité.

- Ne pas fournir d’informations sensibles par email : Les organismes officiels n’envoient jamais de demandes d’information confidentielles par courrier électronique.

- Installer un logiciel antivirus et des filtres de spam : Ces outils peuvent aider à identifier et à bloquer les emails de phishing et les logiciels malveillants associés .

- Utiliser un gestionnaire de mots de passe : Cela permet d’éviter de saisir ses identifiants sur un faux site, car les gestionnaires délivrent uniquement les mots de passe sur les vrais sites enregistrés.

- Acquérir une culture de la cybersécurité : Se former et informer régulièrement sur les nouvelles méthodes de phishing et les meilleures pratiques de sécurité en ligne est crucial .

- Adopter une vigilance constante : Même si les techniques et les outils de protection évoluent, la vigilance reste votre meilleur allié. Soyez toujours sceptique face aux demandes d’informations sensibles, même si elles semblent provenir de sources fiables.

En cas de doute ou si vous pensez avoir été victime d’un phishing, il est important de contacter rapidement la structure concernée (banque, administration…) pour prendre les mesures nécessaires en prévention d’une utilisation frauduleuse de vos informations personnelles et financières.