Die Ende Februar 2026 von Chainalysis veröffentlichten Zahlen zeichnen ein paradoxes Bild der Ransomware-Wirtschaft im Jahr 2025: Die globalen Zahlungen sind zurückgegangen, die Quote der Opfer, die den Forderungen der Angreifer nachgeben, hat einen historischen Tiefstand erreicht, und dennoch hat Ransomware noch nie so hart und so oft zugeschlagen. Dieses Paradoxon verdient es, aufgeschlüsselt zu werden.

Table des matières

ToggleDie Zahlungsmoral bricht ein, während die Angriffe explodieren.

Im Jahr 2025 beliefen sich die mit Ransomware verbundenen On-Chain-Zahlungen (d. h. Zahlungen, die direkt in der Blockchain aufgezeichnet werden und daher durch Transaktionsanalyse nachvollziehbar sind) auf rund 820 Millionen US-Dollar, ein Rückgang um 8 % gegenüber den für 2024 geschätzten 892 Millionen US-Dollar. Chainalysis weist jedoch darauf hin, dass sich diese Zahl mit der Vergabe neuer Zahlungen auf 900 Millionen annähern wird, wie dies auch für 2024 der Fall war, als die ursprüngliche Schätzung 813 Millionen betrug.

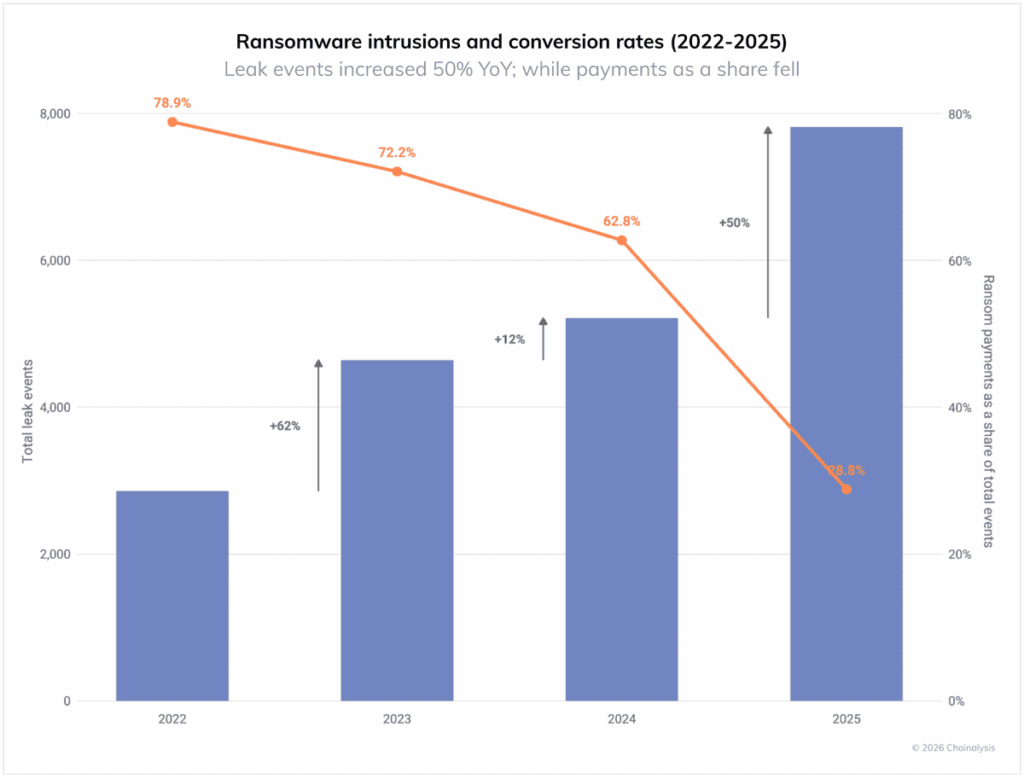

Noch auffälliger ist die Entwicklung der Zahlungsrate: 2025 haben nur 28 % der identifizierten Opfer Lösegeld gezahlt, 2024 waren es 62,8 % und 2022 78,9 %. Dieser Rückgang ist seit vier Jahren in Folge ein kontinuierlicher Trend und hat sich von Quartal zu Quartal sogar noch beschleunigt. Die Daten von Coveware aus ihren eigenen Einsatzunterlagen bestätigen und erweitern diesen Befund: Die Zahlungsrate sank im dritten Quartal 2025 auf 23 % und im vierten Quartal auf rund 20 % – Werte, die noch nie zuvor beobachtet worden waren.

Diese Kontraktion der Zahlungen erfolgt vor dem Hintergrund einesmassiven Anstiegs der Angriffe, die noch nie so zahlreich waren wie heute. Die Zahl der Opfer, die sich auf Leaking-Websites zu ihrer Tat bekannten, stieg im Jahr 2025 im Jahresvergleich um 50 %. Corsin Camichel, Gründer von eCrime .ch, fasst es so zusammen: “ Wir erleben einen strukturellen Wandel in der Zielgruppenansprache: weniger große Einbrüche, die Schlagzeilen machen, und mehr Volumen, das sich auf kleine und mittlere Unternehmen konzentriert. Die Hypothese ist einfach: Kleine Opfer zahlen schneller. Die Daten von Chainalysis zeigen jedoch einen Trend zu niedrigeren Zahlungen trotz einer Rekordzahl an öffentlichen Beschwerden. “ Die logische Folge dieser Diskrepanz zwischen dem Angriffs- und dem Zahlungsvolumen: Die Erträge der Cyberangreifer schmelzen dahin, obwohl sie ihre Anstrengungen verdoppeln.

Diese Entwicklung ist auf das Zusammenwirken mehrerer Faktoren zurückzuführen:

- die Verbesserung der Reaktionsmöglichkeiten auf Vorfälle und der zunehmende Regulierungsdruck ;

- koordinierte Aktionen der Strafverfolgungsbehörden gegen Betreiber und ihre Infrastruktur ;

- die Fragmentierung des RaaS-Marktes in eine Vielzahl kleinerer und unabhängigerer Gruppen ;

- in einigen Fällen weist Ransomware, wie es bei VolkLocker der Fall war, Konstruktionsfehler auf, die eine Entschlüsselung durch Experten ermöglichen, die auf die Wiederherstellung von Daten spezialisiert sind, die mit Ransomware verschlüsselt wurden.

Die Lösegeldsumme steigt trotz sinkender Auszahlungen in die Höhe.

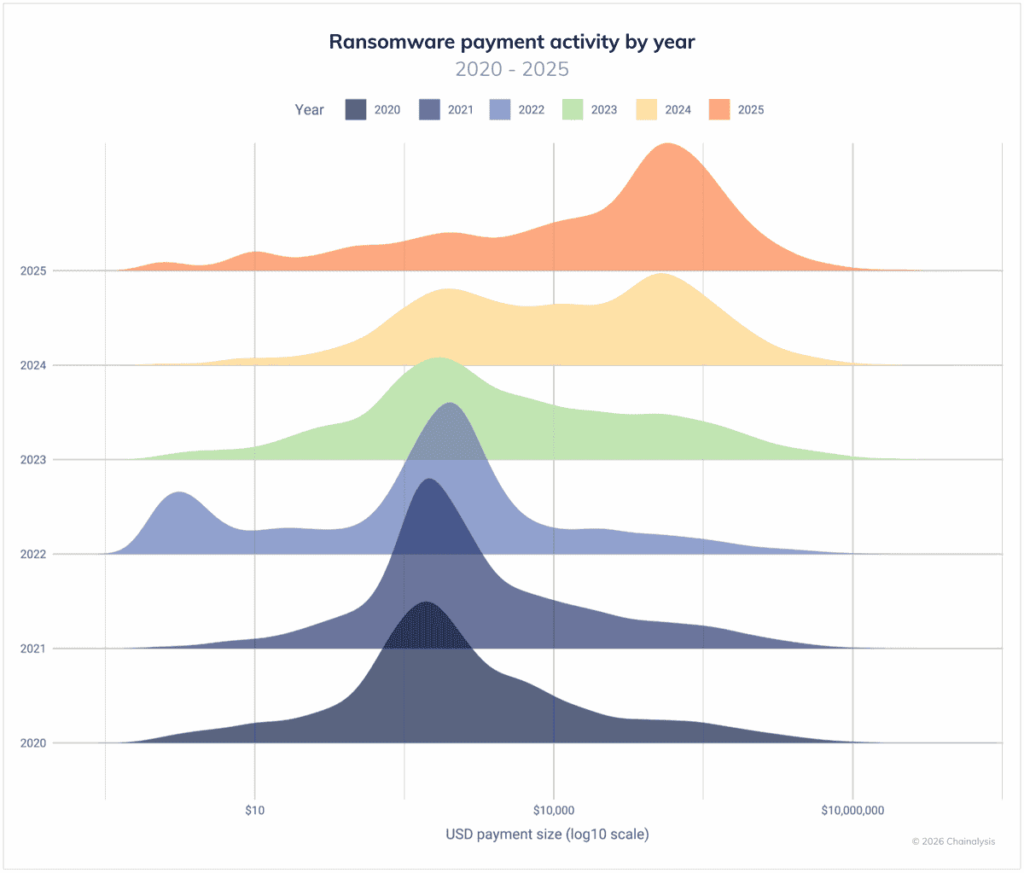

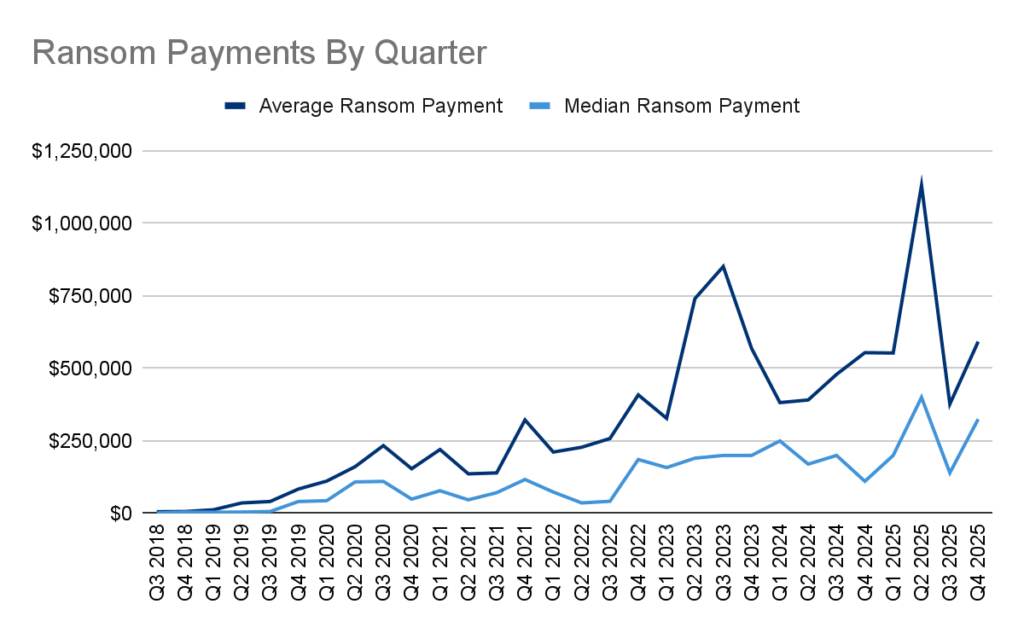

Hinter dem allgemeinen Rückgang der Einnahmen verbirgt sich eine differenziertere Realität: Das Median-Lösegeld stieg zwischen 2024 und 2025 um 368 %, von 12.738 auf 59.556 US-Dollar. Dieser Sprung spiegelt eine Konzentration auf Opfer mit höherem Potenzial wider, die in der Lage sind, mehr zu zahlen.

Die Daten von Coveware für das vierte Quartal 2025 weisen in die gleiche Richtung, obwohl sie einen anderen Umfang messen (Fälle, die direkt vom Unternehmen bearbeitet werden und größere Organisationen einschließen): Die durchschnittliche Zahlung betrug 591 988 US-Dollar (+57 % im Vergleich zum dritten Quartal) und der Median 325 000 US-Dollar (+132 %). Die deutliche Diskrepanz zwischen Mittelwert und Median spiegelt eine den Experten wohlbekannte Tatsache wider: Einige wenige groß angelegte Vergleiche im Zusammenhang mit Vorfällen, bei denen die Betriebsunterbrechung nicht anders gelöst werden konnte, ziehen den Mittelwert nach oben, ohne den allgemeinen Fall widerzuspiegeln.

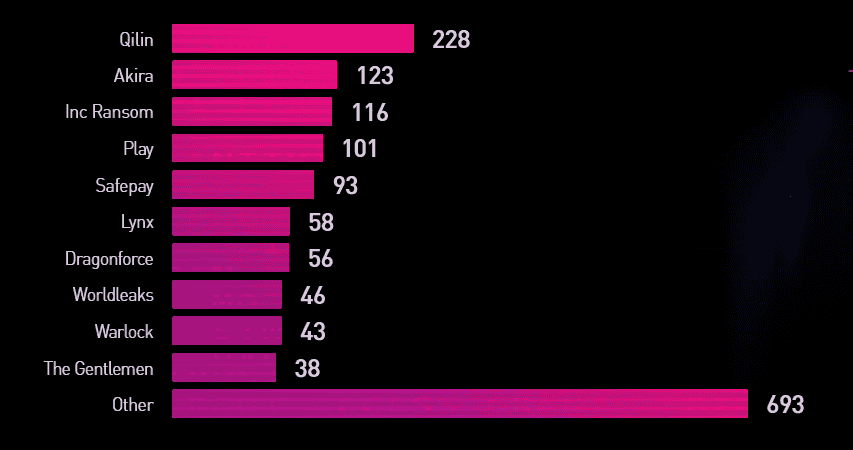

Diese Verschiebung hin zu mittelgroßen und größeren Zielen ist ebenfalls gut dokumentiert: Die Gruppen Akira und Qilin, die zusammen 44 % aller im dritten Quartal 2025 verzeichneten Angriffe ausmachten, haben ihre Aktivitäten eindeutig auf kleine und mittlere Unternehmen umgestellt, die als zahlungswilliger gelten. Die mediane Größe der Unternehmen, die im vierten Quartal 2025 Opfer wurden, betrug 200 Mitarbeiter, was einen deutlichen Rückgang im Vergleich zum Vorquartal bedeutet, wobei sich die Angriffe stark auf Strukturen mit 11 bis 100 Mitarbeitern konzentrierten.

Die wichtigsten Cyberangriffe im Jahr 2025: eine alarmierende Bilanz.

Das Ausmaß dieser Statistiken wird anhand der großen Cybervorfälle deutlich, die sich 2025 ereigneten. DerAngriff auf Jaguar Land Rover führte zum Stillstand von Produktionslinien auf der ganzen Welt und verursachte einen geschätzten Verlust von fast 2 Milliarden Pfund Sterling – ein Rekord in der Wirtschaftsgeschichte Großbritanniens. Marks & Spencer, das Ziel der Scattered Spider Group, litt seinerseits unter lang anhaltenden Störungen und einer erheblichen Abwertung seines Börsenwerts. Interlocks Offensive gegen den US-amerikanischen Dialysespezialisten DaVita legte die sensiblen Daten von 2,7 Millionen Patienten offen. Gleichzeitig nutzte CL0P eine Zero-Day-Schwachstelle in der Oracle E-Business Suite aus, um in nur wenigen Wochen 100 Unternehmen zu kompromittieren.

Neben den Lösegeldern übersteigen die tatsächlichen Folgen dieser Angriffe – Geschäftsunterbrechungen, finanzielle Verluste, Rufschädigung – oftmals bei weitem den von den Cyberkriminellen geforderten Betrag. Die Akteure der Ransomware agieren mit einer unerbittlichen Reaktionsfähigkeit. Anstatt sich auf eine bestimmte Branche zu konzentrieren, nutzen sie systematisch Sicherheitslücken, fehlerhafte Konfigurationen oder neu aufgedeckte Schwachstellen, um ihre Angriffe zu orchestrieren.

Exfiltration ohne Verschlüsselung zahlt sich buchstäblich nicht mehr aus.

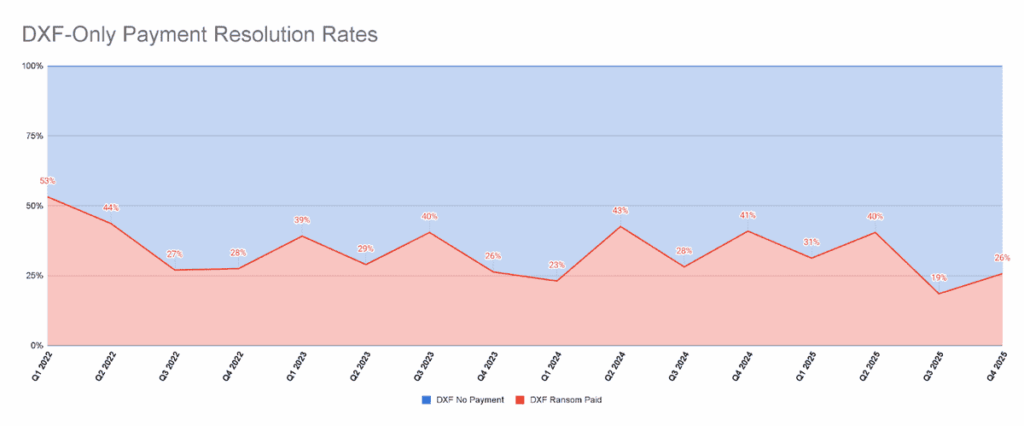

Jahrelang hat die doppelte Erpressung – die Kombination aus Datenverschlüsselung und der Drohung, gestohlene Informationen zu veröffentlichen – die Landschaft der Ransomware-Cyberangriffe neu definiert. Dieses Modell ist auch heute noch das am meisten gefürchtete. Doch ein grundlegender Trend durchzieht es: Eine seiner Säulen bröckelt. Kampagnen, die nur auf der Exfiltration von Daten ohne Verschlüsselung beruhen, verlieren schnell ihre Fähigkeit, die Bedrohung zu monetarisieren.

Organisationen haben mittlerweile das tatsächliche Kosten-Nutzen-Verhältnis von Zahlungen für das „Löschen“ gestohlener Daten erkannt. Eine Zahlung hebt die gesetzlichen Meldepflichten nicht auf, reduziert das Risiko von Rechtsstreitigkeiten nicht wesentlich und hindert Angreifer nicht daran, die Daten zu behalten, selektiv offenzulegen oder wiederzuverwenden. Coveware geht noch weiter und betont, dass selbst die Aufnahme eines Dialogs mit Cyberkriminellen an sich ein wachsendes Risiko darstellt, da böswillige Akteure nicht mehr davor zurückschrecken, auf SWATting zurückzugreifen: bewaffnete Interventionseinheiten in die Häuser von Führungskräften zu schicken, um sie zur Zahlung zu zwingen.

Wie sieht das Ergebnis aus? Im dritten Quartal 2025 maß Coveware, dass die Zahlungsrate beireiner Exfiltration (ohne Verschlüsselung) auf 19% gefallen war – ein historischer Tiefstand für diese Unterkategorie. In Q4 stieg die Rate wieder leicht auf ~25% an, bleibt aber strukturell niedrig und liegt weit unter den historischen Standards. Das Signal ist klar: Die Drohung, Daten zu veröffentlichen, ohne sie zu verschlüsseln, überzeugt nicht mehr.

Es ist kein Zufall, dass Akira (14 % der Angriffe) und Qilin (13 %) die Rangliste der aktivsten Gruppen in Q4 2025 anführen: Beide stützen ihr Modell auf die Verschlüsselung als Haupthebel. Coveware rechnet sogar mit einem Comeback der reinen Verschlüsselung – Gruppen, die auf reine Exfiltration gesetzt hatten, könnten zu dem zurückkehren, was schon immer funktioniert hat.

Die digitale Identität als wichtigster Eindringungsvektor

Die Zahlungsstatistiken erzählen nur einen Teil der Geschichte. Um zu verstehen, warum die Angriffe trotz sinkender Einnahmen explodieren, müssen wir uns das Einfallstor ansehen, und dieses Tor ist sehr oft die Identität.

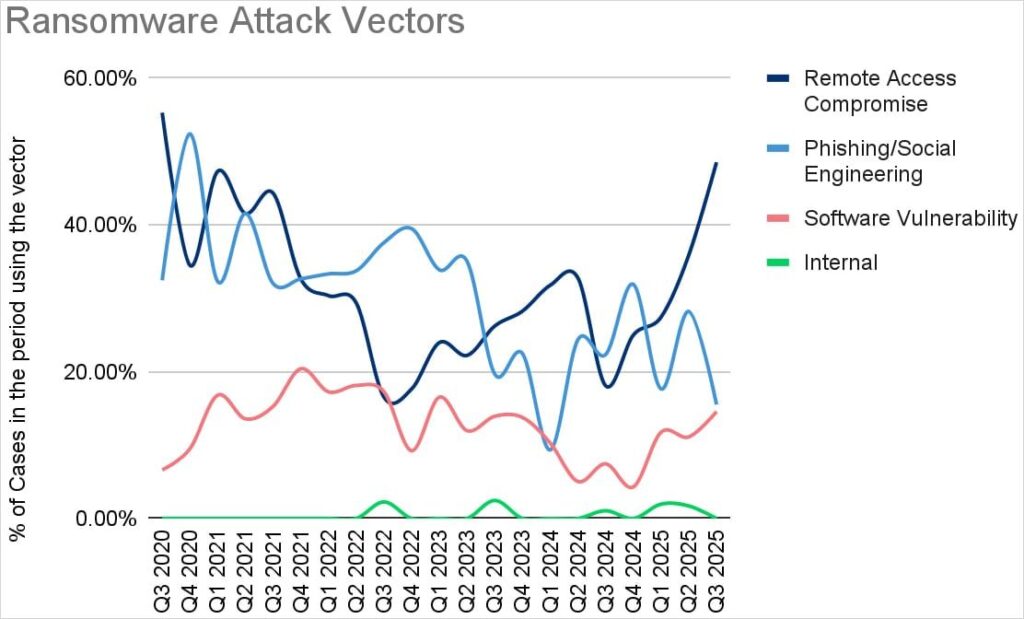

Im dritten Quartal 2025 machte die Kompromittierung von Remote-Zugängen mehr als die Hälfte aller von Coveware beobachteten Vorfälle aus: schlecht gesicherte VPNs, exponierte Cloud-Gateways, SaaS-Integrationen, nicht erneuerte OAuth-Tokens. In diesem Quartal wurde auch eine besorgniserregende Konvergenz deutlich: Social Engineering ist mit der Remote Access-Kompromittierung verschmolzen. Angreifer versuchen nicht mehr, in Systeme einzubrechen, sondern überreden Menschen, ihnen die Tür zu öffnen, indem sie sich als IT-Support ausgeben, eine Echtzeit-Authentifizierungssitzung manipulieren oder einen robusten MFA umgehen.

Genau dieser Mechanismus, die Identität statt der Infrastruktur zu kompromittieren, steht im Mittelpunkt der von unseren Teams dokumentierten Kampagne: Die Allianz Scattered LAPSUS$ Hunters, darunter die Gruppe ShinyHunters, führte 2025 eine groß angelegte Vishing-Offensive gegen die SSO-Konten von mehr als 100 globalen Unternehmen durch und schaffte es, selbst die robustesten Multifaktor-Authentifizierungssysteme zu umgehen.

Initial Access Brokers (IABs) , diskrete Rädchen im Getriebe eines industrialisierten Ökosystems.

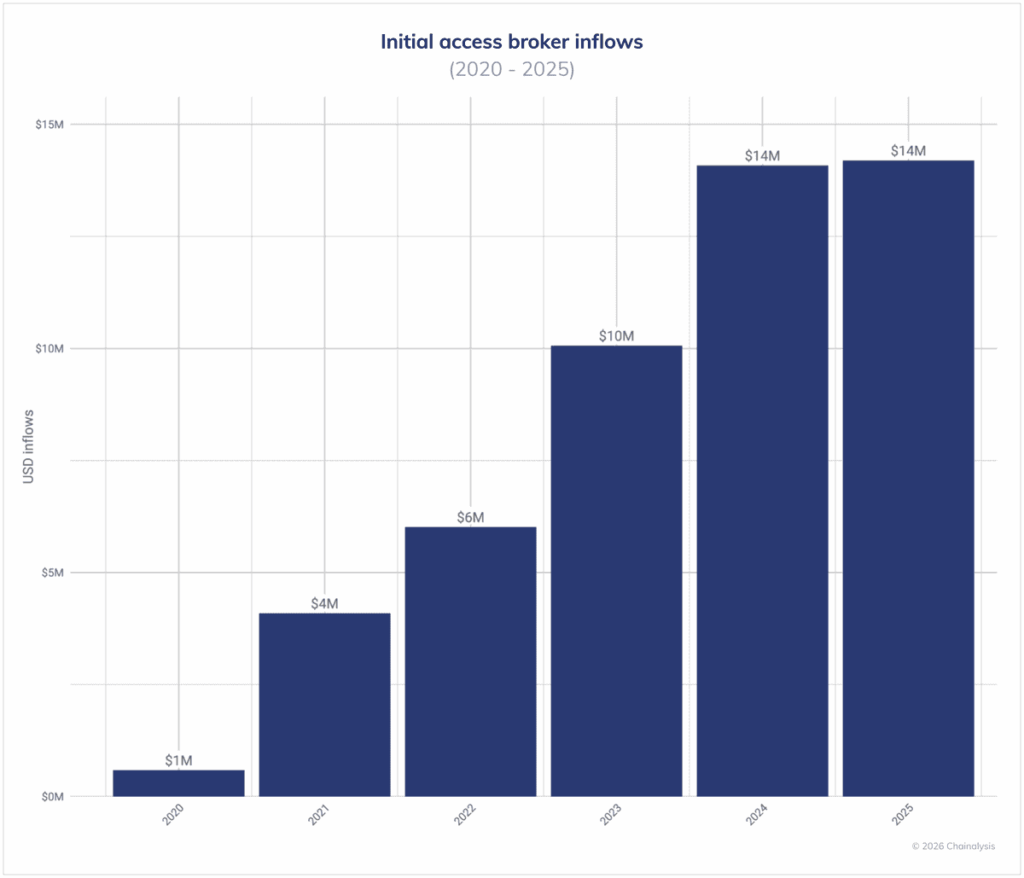

Ransomware wird von einem Ökosystem spezialisierter krimineller Dienste unterstützt, in dem Initial Access Brokers (IABs ) ein wichtiges Glied sind. Diese Akteure spezialisieren sich auf die Kompromittierung von Systemen und den Weiterverkauf von Zugängen an Ransomware-Betreiber , ein Modell, das sich auch im Kern der Scattered LAPSUS$ Hunters Alliance wiederfindet, von der einige Mitglieder als groß angelegte Initial Access Provider agieren, bevor sie zur Erpressung übergehen.

Im Jahr 2025 erhielten die IABs mindestens 14 Millionen US-Dollar an On-Chain-Zahlungen, ein gegenüber 2024 unveränderter Betrag, der gerade einmal 1,7 % der gesamten Ransomware-Zahlungen ausmachte. Der Return on Investment für die Käufer ist also massiv. Chainalysis weist außerdem darauf hin, dass die Spitzen der IAB-Aktivitäten einen Frühindikator darstellen: Große Anstiege bei den IAB-Transaktionen liegen etwa 30 Tage vor den Spitzen der Lösegeldzahlungen und neuen Veröffentlichungen von Opfern.

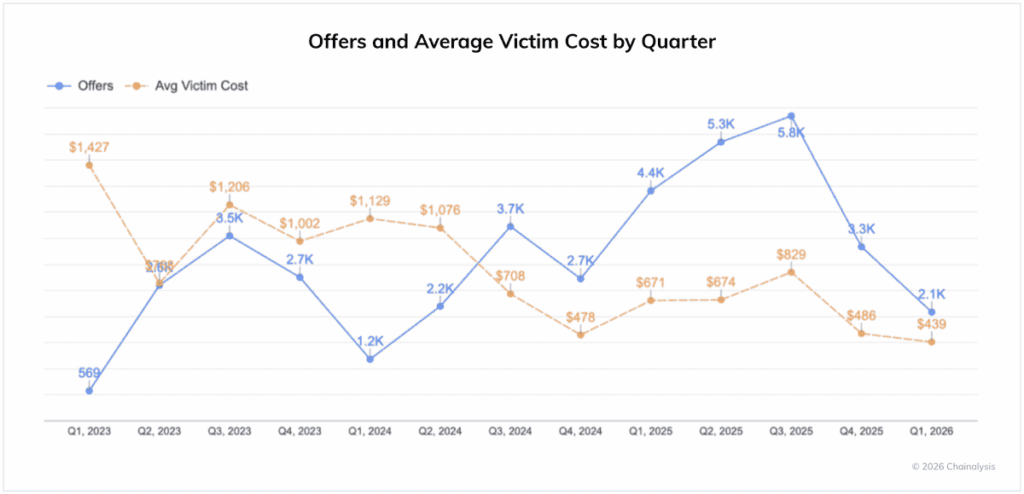

Der Zugangsmarkt befindet sich darüber hinaus im Prozess der Industrialisierung. Laut Darkweb IQ ist der durchschnittliche Preis für einen Netzwerkzugang von 1.427 US-Dollar im ersten Quartal 2023 auf 439 US-Dollar im ersten Quartal 2026 gefallen. Diese Deflation lässt sich durch Automatisierung, den Einsatz KI-gestützter Tools und das Überangebot erklären, das durch die Logs von Infodealern erzeugt wird (Datenbanken mit Logins, die von Malware gestohlen wurden, die auf stille Extraktion von Credentials spezialisiert ist, usw.) . Auf diesem Markt hat sich eine Kluft aufgetan: Generische Zugänge werden verramscht, während Zugänge mit hohen Privilegien (Domänenkontrolle, Administratorenzugang) weiterhin Premiumpreise haben.

Fragmentierung des RaaS-Marktes: mehr Gruppen, weniger Giganten.

Die RaaS-Landschaft hat ihr Erscheinungsbild grundlegend verändert. Checkpoint verzeichnet im dritten Quartal 2025 85 aktive Erpressungsgruppen– eine beispiellose Zahl vor dem Hintergrund eines Zusammenbruchs der Marktkonzentration: Auf die zehn aktivsten Gruppen entfielen nur noch 56 % der veröffentlichten Opfer, gegenüber 71 % zu Beginn des Jahres. Der Raum, der einst von einigen großen Plattformen wie LockBit dominiert wurde, das Anfang 2024 im Rahmen der Operation Cronos zerschlagen wurde, ist in einen Nebel kleinerer, unabhängigerer und schwerer zu verfolgender Akteure zersplittert: 47 dieser 85 Gruppen meldeten weniger als zehn Opfer, was darauf hindeutet, dass die Partner nunmehr allein operieren, ohne gemeinsame Infrastruktur oder bekannte Marke.

Diese Fragmentierung hat ambivalente Auswirkungen. Auf der einen Seite trägt sie zu sinkenden Gesamteinnahmen bei und erschwert den Aufstieg von Gruppen mit großer Schlagkraft. Auf der anderen Seite verteilt sie die Affiliates eher neu, als dass sie sie eliminiert: So hat die Schließung von RansomHub im April 2025 Qilin direkt angetrieben, das sein Tempo verdoppelt hat und im dritten Quartal 75 Opfer pro Monat verzeichnete, gegenüber 36 zu Beginn des Jahres. Wie Corsin Camichel im Chainalysis-Bericht treffend formuliert: Die Zerschlagung einer Gruppe garantiert keine Auswirkungen mehr auf das gesamte Ökosystem, die wirksamsten Druckpunkte befinden sich nunmehr im Vorfeld, auf Seiten der IABs und der von den Akteuren gemeinsam genutzten Werkzeuge.

Geografisch betrachtet zeigen die Leaking Sites eine anhaltende Konzentration in den entwickelten Volkswirtschaften: Die USA bleiben mit Abstand das häufigste Ziel, vor Kanada, Deutschland und dem Vereinigten Königreich. Die am stärksten betroffenen Sektoren sind die verarbeitende Industrie, Finanzdienstleistungen und freiberufliche Dienstleistungen.

Zerschlagung der Infrastruktur statt einzelner Gruppen.

Angesichts dieser Fragmentierung haben die Behörden ihre Doktrin weiterentwickelt. Im Jahr 2025 richteten sich die Strafverfolgungsmaßnahmen zunehmend gegen Shared Service Provider, Bulletproof-Hoster, Proxy-Netzwerke für Privathaushalte und Loader, die das gesamte Ökosystem unabhängig von den Gruppen, die sie betreiben, versorgen. So wurde die von Europol und dem FBI geleitete Operation Endgame im Mai 2025 ausgeweitet, um mehrere Malware-Familien zu neutralisieren, die als Einstiegsvektoren in zahlreiche Ransomware-Kampagnen verwendet werden, während OFAC-Sanktionen gegen Hosting-Anbieter wie die AEZA Group und das mit LockBit assoziierte Zservers verhängt wurden.

Was die Zahlen konkret bedeuten

Wenn man all diese Daten liest, laufen mehrere Punkte zusammen, auf die Organisationen achten sollten:

- Verbesserungen bei Datensicherungen und der Reaktion auf Vorfälle sind messbar: Dies ist der erste Grund, warum die Zahlungsrate sinkt ;

- DieZahlung für Ransomware, um gestohlene Daten wiederzuerlangen, bietet keine wirkliche Garantie: Die Daten werden häufig aufbewahrt, weiterverkauft oder für eine spätere Wiedererpressung wiederverwendet;

- KMU sind das Hauptziel: 69 % der von Coveware im vierten Quartal 2025 beobachteten Fälle betrafen Organisationen mit weniger als 1.000 Mitarbeitern ;

- die digitale Identität ist nun der wichtigste Vektor für Eindringlinge: Die Kompromittierung von Fernzugängen (VPN, RDP, OAuth-Token, SaaS-Zugang) stellt den dominierenden Vektor dar, der oft durch veraltete Benutzerkennungen oder unzureichende Zugangshygiene ermöglicht wird.

Wie Chainalysis betont, bedeutet der Rückgang der scheinbaren Einnahmen nicht, dass die Bedrohung schwächer geworden ist: Ransomware passt sich an, diversifiziert ihre Erpressungshebel und hat weiterhin große operative und wirtschaftliche Auswirkungen.

Sind Sie Opfer von Ransomware? Wenden Sie sich an unseren 24/7-Support. Wir bieten eine exklusive technische Antwort auf Ransomware-Vorfälle, um Ihnen zu helfen, Ihre Daten wiederherzustellen und Ihr Geschäft schnell wieder aufzunehmen.

Quellen:

Chainalysis: Crypto Ransomware: 2026 Crypto Crime Report.

BleepingComputer: Ransomware-Zahlungsrate sinkt auf Rekordtief, da Angriffe zunehmen.

BleepingComputer: Ransomware-Profite sinken, da Opfer aufhören, Hacker zu bezahlen.

Coveware: Mass Data Exfiltration Campaigns Lose Their Edge in Q4 2025.

Coveware: Insider Threats Loom while Ransom Payment Rates Plummet.

The Record: Ransomware Payments dropped in 2025 as attack numbers reached record levels.

Check Point Research: Der Stand der Ransomware in Q3 2025.

The Hacker News: VolkLocker Ransomware ausgesetzt durch Hard-Coded Master Key Allowing Free Decryption