Die Buchungsdaten von Booking.com-Kunden sind in den Händen von Angreifern und werden bereits für gezielte Phishing-Kampagnen verwendet. Am 13. April 2026 bestätigte die Online-Buchungsplattform, die weltweit mehr als 30 Millionen Unterkünfte listet, dass Dritte durch unberechtigten Zugriff die mit bestimmten Buchungen verbundenen persönlichen Daten einsehen konnten. Booking setzte die PIN-Codes der betroffenen Buchungen zurück und benachrichtigte die Kunden per E-Mail. Der Vorfall ist nach Angaben des niederländischen Unternehmens eingedämmt.

Der Ereigniskalender erzählt jedoch eine andere Geschichte. Mindestens ein Nutzer berichtete auf Reddit, dass er eine Phishing-Nachricht über WhatsApp mit seinen tatsächlichen Buchungsdaten erhalten hatte, zwei Wochen bevor er die offizielle Benachrichtigung erhalten hatte. Diese zeitliche Verzögerung legt nahe, dass die kompromittierten Daten lange vor der Benachrichtigung der Kunden im Umlauf waren und ausgenutzt wurden. Für die Betroffenen ist das Hauptrisiko nicht das Eindringen selbst, sondern das, was daraus folgt: Betrugsversuche von einer Präzision, die sich nur schwer von legitimer Kommunikation unterscheiden lässt.

Table des matières

ToggleDie offengelegten Daten und die Grauzonen des Vorfalls

Laut den an die Kunden gesendeten Benachrichtigungen umfassen die für Angreifer zugänglichen Daten Buchungsdetails, vollständige Namen, E-Mail-Adressen, Telefonnummern sowie „alles, was Sie der Einrichtung möglicherweise mitgeteilt haben„, heißt es in den E-Mails, die Kunden erhaltenhaben. Auf Anfrage von BleepingComputer bestätigte Sage Hunter, Leiterin der Unternehmenskommunikation, den Vorfall: „Wir haben vor kurzem verdächtige Aktivitäten festgestellt, die den unbefugten Zugriff Dritter auf bestimmte Buchungsinformationen unserer Kunden beinhalteten. Sobald wir diese Aktivitäten entdeckten, haben wir Maßnahmen ergriffen, um das Problem zu beheben. Wir haben den mit diesen Buchungen verbundenen PIN-Code aktualisiert und unsere Kunden darüber informiert“. Die Plattform bestätigte dem Guardian, dass keine Finanzdaten (Zahlungs- oder Kreditkarteninformationen) kompromittiert wurden.

Das Unternehmen gab jedoch weder die Anzahl der betroffenen Kunden, noch die betroffenen Regionen, den genauen zeitlichen Ablauf des Eindringens oder den von den Angreifern verwendeten technischen Vektor bekannt. Das Unternehmen gab auch nicht an, ob seine eigenen Systeme kompromittiert worden waren oder ob der Zugang auf andere Weise erlangt worden war, eine Unterscheidung, die es ermöglichen würde, das tatsächliche Ausmaß des Vorfalls zu bestimmen. TechCrunch berichtet, dass das Unternehmen sich auch weigerte, spezifische Fragen zur Anzahl der betroffenen Personen zu beantworten.

Ein Detail sorgte zudem für Verwirrung: Die Benachrichtigungen wurden ausschließlich per E-Mail von der Adresse noreply@Booking .com aus verschickt, ohne entsprechende Warnungen in der mobilen App. Mehrere Nutzer vermuteten zunächst Phishing, bevor sie merkten, dass die Nachricht echt war. Diese Situation zeigt, wie schwierig es ist, ein Datenleck zu kommunizieren, wenn die Angreifer genau die gleichen Kanäle wie die legitime Plattform nutzen.

Daten bereits für gezieltes Phishing missbraucht

Der Wert von Buchungsdaten für Angreifer liegt nicht in einzelnen Namen oder E-Mail-Adressen, diese Informationen finden sich oft in unzähligen früheren Lecks. Was eine solche Kompromittierung besonders ausnutzbar macht, ist die Kombination einer Identität mit einem bestimmten Reisekontext: ein Name, der mit einem bestimmten Hotel in Verbindung gebracht wird, Aufenthaltsdaten, eine Buchungsnummer. Eine betrügerische Nachricht, die all diese Elemente aufgreift, ist erheblich überzeugender als generisches Phishing, weil sie genau das wiedergibt, was ein Kunde von der Plattform oder der Unterkunft erwartet.

Die wahrscheinlichsten Ausbeutungsszenarien folgen einem Muster, das bereits im Bereich der Reisebuchungen dokumentiert ist: falsche Aufforderungen, die Kreditkarte vor der Ankunft zu verifizieren, Nachrichten, die die Unterkunft imitieren, um eine zusätzliche Zahlung zu verlangen, oder Benachrichtigungen über technische Probleme, die eine dringende Bestätigung der Bankdaten erfordern. Diese Nachrichten kommen per E-Mail, SMS oder WhatsApp und stützen sich auf Informationen, die angeblich nur die Plattform und die Unterkunft kennen, was ihnen den Anschein von Legitimität verleiht, der nur schwer in Frage zu stellen ist. Darüber hinaus sind die mit Reisebuchungen verbundenen Daten aufgrund ihrer zeitlichen Dimension besonders sensibel. Wenn eine Reise bevorsteht, führt die Angst, dass eine Buchung storniert oder der Aufenthalt gefährdet werden könnte, dazu, dass Reisende eher übereilt reagieren, als die Legitimität der erhaltenen Nachricht zu überprüfen. Betrüger kennen diesen Umstand und nutzen ihn methodisch aus: Phishing-Versuche konzentrieren sich auf die Tage vor der Reise, genau in dem Moment, in dem die Wachsamkeit der Eile weicht. Diese Daten finden ihren Weg in eine Ausbeutungsinfrastruktur, die schon lange vor dem Vorfall im April 2026 existierte.

Ein bereits dokumentiertes Schema für den Betrieb von Reservierungen

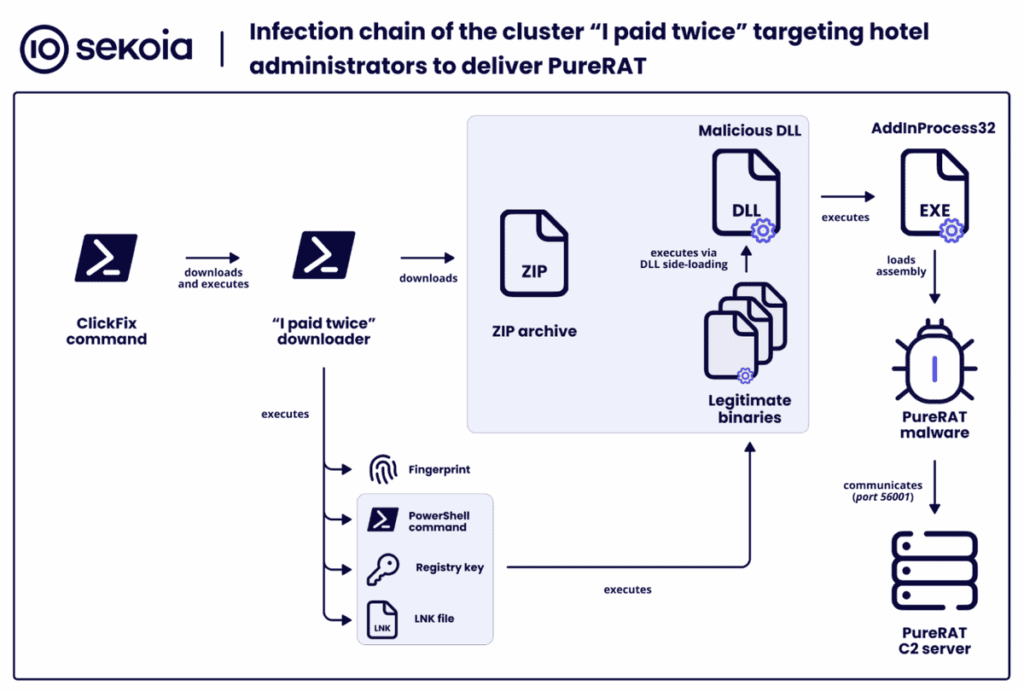

Im November 2025 dokumentierte Sekoia ausführlich die Kampagne „I Paid Twice“, die den Reifegrad dieser Operationen verdeutlicht. Das Schema beruht auf einem zweistufigen Angriff: Die Betreiber kompromittieren zunächst die Konten von Partnerunterkünften über Phishing-E-Mails, die die Plattform imitieren und die ClickFix-Technik nutzen, um den PureRAT-Infostealer auszuliefern; dann nutzen sie diese kompromittierten Konten, um auf Buchungen zuzugreifen und von der offiziellen Schnittstelle aus betrügerische Zahlungsaufforderungen zu versenden. Reisende erhalten so eine zweite Rechnung für eine bereits bezahlte Buchung über eine Nachricht, die über die legitimen Kanäle läuft und alle genauen Informationen über ihren Aufenthalt enthält.

Microsoft Threat Intelligence hatte bereits im März 2025 über eine ähnliche Kampagne berichtet, die sich mit E-Mails, die sich als Booking ausgaben und darauf ausgelegt waren, über ClickFix Infotealer zuzustellen, an Hotelpersonal richtete. Das Ziel war das gleiche: Zugangsdaten für das Partnerportal abzugreifen, um an die nachgelagerten Kundendaten zu gelangen.

Diese Kampagnen stehen zwar in keinem nachweisbaren technischen Zusammenhang mit dem Einbruch im April 2026, zeigen aber, dass die Infrastruktur für die Auswertung von Buchungsdaten funktionsfähig ist und dass die Daten aus dieser neuen Kompromittierung unmittelbar in diese Infrastruktur einfließen können.

Booking.com erinnerte in seinen Benachrichtigungen daran, dass es niemals per E-Mail, Telefon, WhatsApp oder SMS nach Bankdaten fragt und niemals eine Banküberweisung verlangt, die von den in der Buchungsbestätigung angegebenen Zahlungsmodalitäten abweicht. Diese Erinnerung ist notwendig, aber sie kommt erst, nachdem die Daten bereits ausgenutzt wurden. Das auf Reddit dokumentierte Phishing geht dieser Benachrichtigung jedoch dennoch voraus, was bedeutet, dass die Daten bereits ausgewertet wurden, bevor die Kunden gewarnt wurden.

Ein Ökosystem für Buchungen, das schon lange im Visier ist.

Das Ökosystem für Online-Buchungen istseit mehreren Jahren wiederholt Gegenstand vonAngriffen, die nach einem Muster ablaufen, das systematisch auf die Hotelkette abzielt, um Reisende zu erreichen.

Im Jahr 2018 verwendeten Betrüger Telefonphishing-Techniken, um die Login-Daten von Hotelangestellten in den Vereinigten Arabischen Emiraten zu stehlen und so auf die Buchungsdaten von mehr als 4.000 Kunden zuzugreifen. Booking.com hatte dieses Leck 22 Tage zu spät der niederländischen Regulierungsbehörde gemeldet, was dem Unternehmen eine Geldstrafe von 475 000 Euro einbrachte.

Ende 2023 dokumentierten Forscher von Secureworks und Sophos eine Kampagne, die den Vidar-Infostealer nutzte, um Zugangsdaten zu Hotelverwaltungsportalen zu stehlen. Sobald die Angreifer im Besitz dieser Zugänge waren, schickten sie über die interne Mailbox der Plattform betrügerische Zahlungsaufforderungen direkt an die Kunden – Nachrichten, die in der offiziellen Benutzeroberfläche erschienen und völlig legitim erschienen.

Ab 2025 wurden die Kampagnen mit der Einführung von Techniken wie ClickFix und dem Einsatz von spezialisierten Infodealern, wie oben beschrieben, industrialisiert. Die Häufigkeit der dokumentierten Kampagnen (März 2025 von Microsoft, November 2025 von Sekoia, Januar 2026 von Cybernews) deutet auf eine anhaltende und wachsende Aktivität hin.

Das Muster ist konstant: Der Angreifer kompromittiert das Konto eines Hosting-Partners, greift über die Plattform auf Kundendaten zu und zielt dann auf Reisende mit Nachrichten ab, die ihre echten Buchungsinformationen enthalten. Dieses zweistufige Angriffsmuster – Kompromittierung des Partners und dann Ausnutzung von Kundendaten – macht jede auf der Plattform registrierte Unterkunft zu einem potenziellen Vektor für Social Engineering.

Der Verlauf von 2018 bis 2026 zeigt einen deutlichen Anstieg. Das handwerkliche Telefonphishing, das auf ein paar Hotels in den Emiraten abzielte, wurde von Kampagnen abgelöst, die von Infotealern, ClickFix-Kits, die in kriminellen Foren verkauft wurden, und automatisierten Infrastrukturen für doppelte Abrechnungen ausgestattet wurden. In einer Zeit, in der KI-gestütztes Social Engineering immer raffinierter wird, macht die Architektur der Buchungsplattformen, in der jede registrierte Unterkunft ein Eingangstor zu allen von ihr verwalteten Buchungen darstellt, sie zu strukturell exponierten Zielen.

Was tun, wenn Sie Kunde von Booking.com sind?

Booking hat angegeben, dass sein Kundensupport rund um die Uhr in mehreren Sprachen verfügbar ist. Über diesen Support hinaus gelten die grundlegenden Maßnahmen: Änderung des Passworts, Aktivierung der Zwei-Faktor-Authentifizierung und Änderung des Logins bei allen Diensten, bei denen das gleiche Passwort wiederverwendet wird. Diese konkreten Maßnahmen verringern die Anfälligkeit für Betrugsversuche, die kompromittierte Daten ausnutzen.

Personen, die eine laufende oder zukünftige Buchung haben, sollten ihre Wachsamkeit verdoppeln. Wenn Sie Zweifel an einer erhaltenen Nachricht über einen Aufenthalt haben, wenden Sie sich direkt telefonisch an die Unterkunft und verwenden Sie die Nummer, die auf der offiziellen Website der Einrichtung angegeben ist, nicht die in der verdächtigen Nachricht enthaltene. Geben Sie niemals Ausweispapiere, Passnummern oder Bankdaten als Antwort auf eine unaufgeforderte Anfrage weiter, auch wenn diese scheinbar von der Unterkunft stammt.

Schließlich ist es wichtig, in den kommenden Wochen aufmerksam zu bleiben. Gezielte Phishing-Versuche sind wahrscheinlicher, wenn die Reisedaten näher rücken und die von den Reisenden wahrgenommene Dringlichkeit am größten ist. Die Beobachtung der Kontoauszüge in den kommenden Wochen bleibt eine gerechtfertigte Vorsichtsmaßnahme: Die Buchungsplattform behauptet, dass die Finanzdaten nicht betroffen sind, aber solange der genaue Angriffsvektor nicht bekannt gegeben wurde, kann das tatsächliche Ausmaß der Kompromittierung nicht eingeschätzt werden.

Buchungsplattformen als strukturelle Ziele für Social Engineering

Der von Booking.com bestätigte Einbruch reiht sich in eine Geschichte ein, die zeigt, dass vermittelte Buchungsplattformen eine Menge und Genauigkeit an persönlichen Daten konzentrieren, die sie zu bevorzugten Zielen für Social Engineering machen. Es ist nicht der Name oder die E-Mail-Adresse, an der die Angreifer interessiert sind, sondern die Kombination dieser Informationen mit einem nachprüfbaren Reisekontext, die das Phishing einsatzfähig macht.

Wenn ein Unternehmen weder die Anzahl der betroffenen Personen, noch den Angriffsvektor oder den zeitlichen Ablauf des Vorfalls bekannt gibt, lässt es seine Kunden im Unklaren darüber, wie stark sie selbst gefährdet sind. Dieser Informationsmangel wirkt sich auch auf Partnerhoster aus: Ein Reddit-Nutzer, der die Benachrichtigung als Partner erhalten hatte, legt nahe, dass die Kompromittierung nicht auf die Kundenseite der Plattform beschränkt war. Wenn Partnerkonten als Einfallstor dienten oder exponiert waren, müssen die Hoster dies wissen, um ihre eigenen Zugänge zu sichern und die Daten der von ihnen verwalteten Reisenden zu schützen.

Quellen:

- BleepingComputer: New Booking .com data breach forces reservation PIN resets.

- CybersecurityNews: Booking .com Confirms Data Breach.

- TechCrunch: Booking .com bestätigt, dass Hacker auf Kundendaten zugegriffen haben.

- The Guardian: Booking .com warnt Kunden vor Hackerangriffen, die ihre Daten offenlegen.

- Sekoia: Phishing-Kampagnen „I Paid Twice“ zielen auf Booking.com Hotels und Kunden ab.

- Microsoft: Phishing-Kampagne schaltet Booking.com aus, liefert eine Suite von Credential-Stealing-Malware.

- Sophos: Vidar Infostealer Steals Booking.com Credentials in Fraud Scam