Am 6. April 2026 veröffentlichte Microsoft Threat Intelligence eine konsolidierte Analyse der Operationen von Storm-1175, einem in China ansässigen cyberkriminellen Akteur, den es seit mindestens Juli 2024 verfolgt. Storm-1175, der bereits mit der Verbreitung von Black Basta und Akira über eine VMware ESXi-Schwachstelle in Verbindung gebracht wurde, konzentriert seine Operationen nun auf die Ransomware Medusa, die er mit erschreckender Effizienz einsetzt. Die Gruppe, die in der Lage ist, in weniger als 24 Stunden vom ersten Zugriff bis zur vollständigen Verschlüsselung eines Netzwerks zu gelangen, zielt auf im Internet exponierte Systeme im Gesundheits-, Bildungs- und Finanzsektor ab, vor allem in Australien, Großbritannien und den USA. Ihre Hauptwaffe: die ultraschnelle Ausnutzung von kürzlich bekannt gewordenen Schwachstellen, manchmal sogar noch vor der Veröffentlichung des Patches.

Storm-1175 ist nur ein Rädchen im Getriebe eines größeren Ökosystems. Medusa funktioniert wie eine RaaS-Plattform, die von chinesischen, russischen und nordkoreanischen Affiliates gemeinsam genutzt wird. Diese geopolitische Vielfalt macht die Zuordnung komplex und die Zerschlagung besonders schwierig. Storm-1175 zu verstehen bedeutet, zu begreifen, wie das RaaS-Modell es einem einzelnen Akteur ermöglicht, unverhältnismäßig großen Schaden anzurichten, indem er sich auf eine gemeinsam genutzte Infrastruktur stützt.

Table des matières

ToggleMedusa, eine RaaS-Plattform, die Grenzen überschreitet

Medusa, das erstmals im Juni 2021 identifiziert wurde und ab 2023 richtig Fahrt aufnahm, ist ein Beispiel für die Reife des RaaS-Modells: eine einzige technische Plattform, Betreiber mit radikal unterschiedlichen Profilen.

Partner mit unterschiedlichen Loyalitäten

Check Point Research weist auf russische Betreiber hin und begründet dies damit, dass die Malware nie auf Organisationen in Russland oder in mit Moskau verbündeten Ländern abzielt und aktiv in russischsprachigen Foren im Dark Web zirkuliert. Im Februar 2026 identifizierte Broadcom (über seine Teams Symantec und Carbon Black) dieVerwendung von Medusa durch die nordkoreanische Gruppe Lazarus bei Angriffen auf die US-amerikanische Gesundheitsinfrastruktur und gemeinnützige Organisationen. Storm-1175, von Microsoft als in China ansässig und finanziell motiviert identifiziert, vervollständigt ein Bild von Affiliates mit unterschiedlichen Interessen und Sponsoren. Diese Streuung über russische, nordkoreanische und chinesische Partner zeigt die Reife des RaaS-Modells: Die Plattform überlebt und gedeiht unabhängig von ihren Betreibern, wie es auch bei anderen Aushängeschildern dieser Art der Fall ist, von RansomHub bis DragonForce.

Das Ausmaß des Schadens vom FBI dokumentiert

Im März 2025 veröffentlichten das FBI, die CISA und MS-ISAC eine gemeinsame Stellungnahme, in der sie davor warnten, dass Medusa bereits mehr als 300 Organisationen mit kritischer Infrastruktur in den USA in den Bereichen Gesundheit, Bildung, Recht, Versicherungen, Technologie und Fertigung geschädigt hatte. Die Medusa-Leak-Website hat sich seitdem zu mehr als 500 Opfern seit dem Start der Operation Anfang 2023 bekannt. Das FBI dokumentierte zudem einen Fall, der auf eine Form der dreifachen Erpressung hindeuten könnte: Nach der Zahlung eines Lösegelds wurde ein Opfer erneut von einem anderen Medusa-Akteur kontaktiert, der behauptete, der erste Unterhändler habe das Geld veruntreut, und die Zahlung der Hälfte des bereits gezahlten Betrags verlangte, um den „echten“ Entschlüsselungscode zu liefern. Die Behörden bezeichnen den Vorfall vorsichtig als potenzielles Muster einer dreifachen Erpressung, eine Praxis, die über die von der Gruppe üblicherweise eingesetzten Mechanismen der doppelten Erpressung hinausgeht.

Von gelähmten Krankenhäusern bis hin zu vom Netz abgeschnittenen Landkreisen.

Die Folgen der Medusa-Operationen lassen sich direkt in gestörten Menschenleben messen. Ende Februar 2026 war das University of Mississippi Medical Center (UMMC), das größte Krankenhaus in Mississippi und das einzige Traumazentrum der Stufe I im Bundesstaat, neun Tage lang lahmgelegt. Die Kliniken wurden geschlossen, geplante Operationen abgesagt und das Pflegepersonal gezwungen, wieder zu Papier und Stift zu greifen, um pädiatrische und traumatologische Notfälle zu behandeln. Das Lösegeld betrug 800.000 US-Dollar und es wurde mit der Veröffentlichung der gestohlenen Daten gedroht. Das Krankenhaus musste über den Monat hinweg einen Umsatzrückgang von 20 % hinnehmen.

Wenige Tage nach dem UMMC verlor Passaic County in New Jersey bei einem separaten Angriff mit derselben Ransomware den Zugriff auf alle Computersysteme und Telefonleitungen. Medusa hatte in der Vergangenheit auch große Unternehmen ins Visier genommen, darunter Toyota Financial Services, um ein Lösegeld von 8 Millionen US-Dollar zu erpressen. Die Gruppe ist nicht verschwunden und noch immer an allen Fronten aktiv: Gesundheitswesen, Gemeinden, Privatsektor.

Das Korrekturfenster schrumpft bis zum Verschwinden.

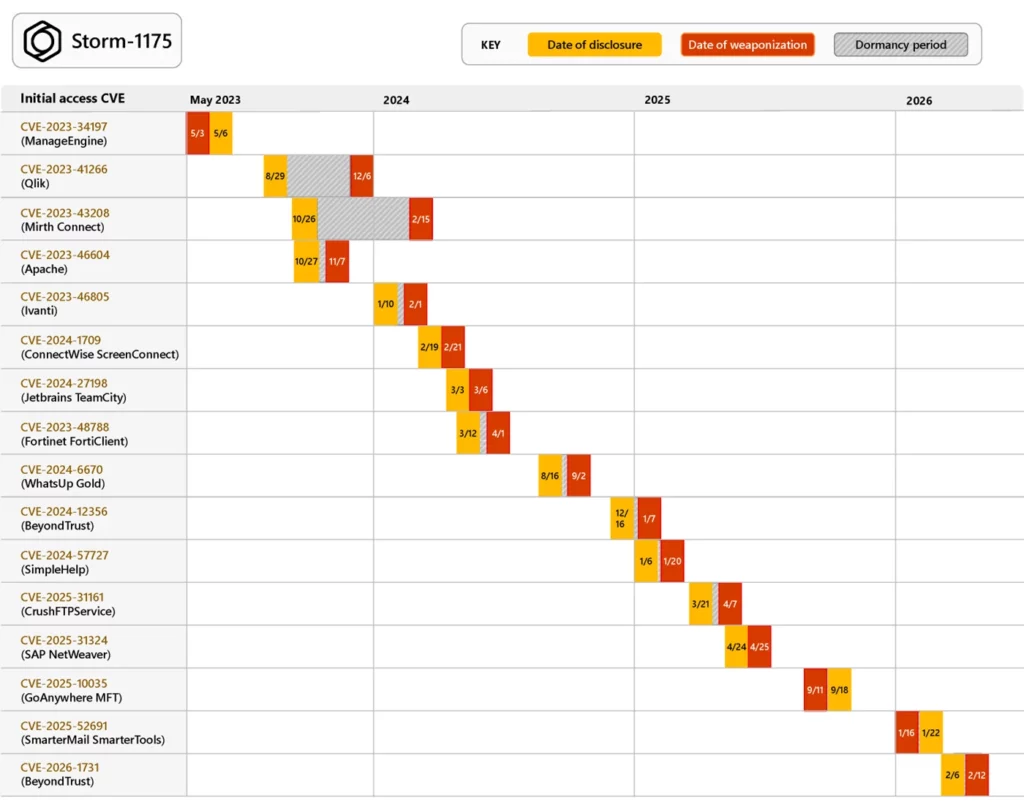

Die taktische Signatur von Storm-1175 beruht auf der Ausnutzung von N-day-Schwachstellen (kürzlich bekannt gewordene Schwachstellen, für die ein Patch existiert, der aber noch nicht flächendeckend eingesetzt wurde). Seit 2023 hat Microsoft die Ausnutzung von mehr als 16 Schwachstellen in 10 verschiedenen Softwareprodukten beobachtet: Microsoft Exchange, PaperCut, Ivanti Connect Secure, ConnectWise ScreenConnect, JetBrains TeamCity, SimpleHelp, CrushFTP, GoAnywhere MFT, SmarterMail und BeyondTrust. Bei allen handelt es sich um im Internet exponierte Unternehmenssoftware, die häufig in großen Mengen eingesetzt wird und deren Patchfenster sich über Wochen erstrecken kann.

Die Zeitspanne zwischen Offenlegung und Ausnutzung wird manchmal in Stunden gemessen. Im Fall der SAP-NetWeaver-Schwachstelle (CVE-2025-31324) begann Storm-1175 bereits einen Tag nach ihrer öffentlichen Bekanntmachung, am 25. April 2025, mit der Ausnutzung der Schwachstelle.

Von N-Days zu Zero-Days: Die Erweiterung des Arsenals

Microsoft hat die Nutzung von mindestens drei Zero-Day-Schwachstellen durch Storm-1175 dokumentiert. Eine der jüngsten, CVE-2026-23760, betrifft den Mailserver SmarterMail und wurde eine Woche vor ihrer öffentlichen Bekanntgabe ausgenutzt. CVE-2025-10035, eine kritische Schwachstelle in GoAnywhere MFT, folgte demselben Muster: Ausnutzung eine Woche vor der Veröffentlichung des Patches.

Diese Zero-Day-Fähigkeit markiert eine bedeutende Entwicklung. Microsoft stellt fest, dass Storm-1175 „eine weiterentwickelte Entwicklungsfähigkeit oder einen neuen Zugang zu Ressourcen wie Exploit-Brokern demonstriert“. Microsoft schränkt jedoch seine eigene Feststellung ein: GoAnywhere MFT war bereits von anderen Ransomware-Gruppen ins Visier genommen worden (insbesondere Cl0p im Jahr 2023), und die SmarterMail-Sicherheitslücke wies Ähnlichkeiten mit einer zuvor offengelegten Schwachstelle auf, was die Entwicklung des Exploits erleichtert haben könnte.

Storm-1175 ist auch in der Lage, mehrere Exploits zu verknüpfen. Auf On-Premise-Servern von Microsoft Exchange kombinierte die Gruppe CVE-2022-41080 (Erstzugriff über Outlook Web Access) und CVE-2022-41082 (Remotecodeausführung), eine Technik, die öffentlich unter dem Namen OWASSRF dokumentiert ist. Seine Angriffsfläche ist nicht auf Windows beschränkt: Microsoft hat Ende 2024 Exploits von Oracle WebLogic-Instanzen unter Linux identifiziert.

Eine auf Geschwindigkeit geeichte Angriffskette

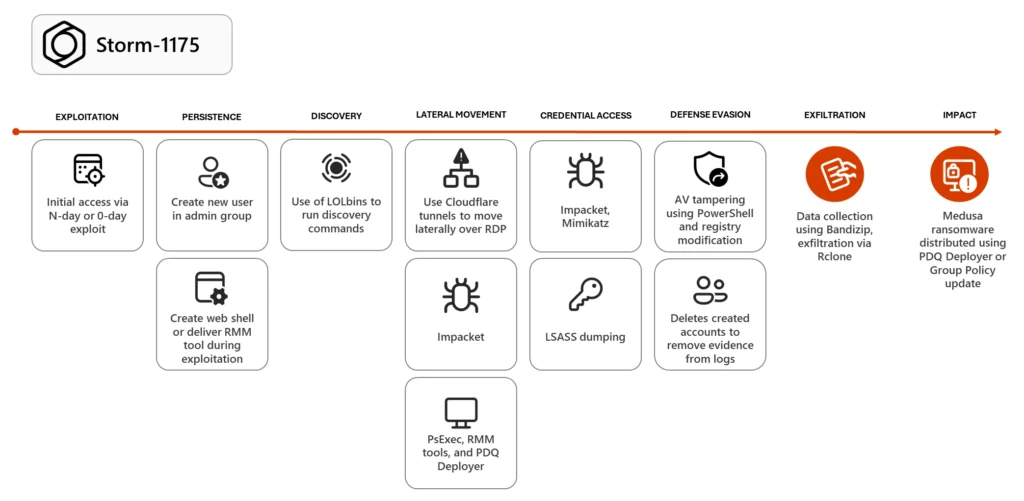

Nachdem Storm-1175 über die Ausnutzung einer Schwachstelle den ersten Zugriff erhalten hat, hinterlegt er eine Web-Shell oder eine Payload für den Fernzugriff und beschleunigt dann auf das Endziel zu. In den schnellsten Fällen wird die Ransomware in weniger als einem Tag eingesetzt. Die Mehrheit der Angriffe erstreckt sich über fünf bis sechs Tage.

Persistenz und Seitwärtsbewegung durch Missbrauch legitimer Tools.

Die erste Aktion nach der Kompromittierung besteht darin, ein neues Benutzerkonto zu erstellen, das der Gruppe der lokalen Administratoren hinzugefügt wird. Von dieser Position aus führt Storm-1175 seine Aufklärung und Seitwärtsbewegung durch, indem er sich massiv auf Werkzeuge stützt, die IT-Teams täglich verwenden.

Der erste Hebel sind native Windows-Binaries (LOLBins, für Living Off the Land Binaries): PowerShell für die Ausführung von Befehlen, PsExec für die Remote-Bereitstellung. Die Gruppe nutzt auch Cloudflare-Tunnel, die umbenannt wurden, um legitime Systembinärdateien wie conhost.exe zu imitieren, um über RDP (Remote Desktop Protocol) zu schwenken. Wenn RDP in der Zielumgebung nicht aktiviert ist, ändert Storm-1175 direkt die Richtlinien der Windows-Firewall, um es zu aktivieren.

Das Arsenal umfasst auch eine Reihe von RMM-Tools (Remote Monitoring and Management), die für ihren legitimen Zweck missbraucht wurden: Atera, Level RMM, N-able, DWAgent, MeshAgent, ConnectWise ScreenConnect, AnyDesk und SimpleHelp. Diese Tools bieten diskrete Persistenz, einen alternativen Befehls- und Kontrollkanal und die Möglichkeit, zusätzliche Nutzlasten einzusetzen, ohne die üblichen Warnmeldungen auszulösen.

PDQ Deployer, ein Software-Deployment-Tool für Systemadministratoren, spielt eine zentrale Rolle bei den Operationen von Storm-1175. Es ermöglicht die stille Installation von Anwendungen im gesamten Computerpark, einschließlich der endgültigen Bereitstellung der Ransomware selbst über ein Skript namens RunFileCopy.cmd.

Diebstahl von Berechtigungsnachweisen und Eskalation zum Domänencontroller

Storm-1175 nutzt Impacket, eine Open-Source-Sammlung von Python-Klassen, für die Seitwärtsbewegung und das Leeren von Credentials (im Speicher gespeicherte Anmeldeinformationen) über LSASS (Local Security Authority Subsystem Service, der Windows-Prozess, der die Authentifizierung verwaltet). Das Tool Mimikatz vervollständigt dieses Arsenal bei den dokumentierten Einbrüchen im Jahr 2025. Die Gruppe greift auch auf Living-off-the-Land-Techniken zurück: Änderung des Registrierungsschlüssels UseLogonCredential, um den WDigest-Cache zu reaktivieren, oder Verwendung des Task-Managers, um LSASS-Credentials zu dumpen.

Sobald ausreichende Privilegien erlangt wurden, schwenkt Storm-1175 zu einem Domänencontroller, um auf die Datei NTDS.dit (die Active Directory-Datenbank, die die Konten und Passwörter der gesamten Domäne enthält) und den SAM-Hive zuzugreifen. Microsoft beobachtete auch die Verwendung eines speziellen Skripts, um die in Veeam Backup gespeicherten Passwörter zu extrahieren – ein Angriffsvektor, der an die Veeam-Schwachstellen erinnert, die von anderen Ransomware-Gruppen ausgenutzt werden.

Neutralisierung der Abwehr und Einsatz von Medusa

Bevor Storm-1175 die Verschlüsselung startet, ändert er die Registrierungseinstellungen von Microsoft Defender Antivirus und verwendet verschlüsselte PowerShell-Befehle, um das Laufwerk C:\\ zur Ausschlussliste des Antivirus hinzuzufügen, wodurch eine Erkennung der Payloads verhindert wird. Die Datenexfiltration erfolgt über Bandizip (Archivierung) und Rclone (Synchronisierung mit einer vom Angreifer kontrollierten Cloud), wodurch ein kontinuierlicher und automatisierter Transfer während des gesamten Angriffs ermöglicht wird.

Die Medusa-Ransomware wird dann über PDQ Deployer oder in einigen Fällen über eine Gruppenrichtlinienaktualisierung (GPO), die die auf dem Domänencontroller erhaltenen Privilegien ausnutzt, im gesamten Netzwerk eingesetzt.

Wie man sich vor einer Ransomware schützt, die innerhalb von 24 Stunden zuschlägt.

Storm-1175 veranschaulicht eine betriebliche Realität: Das Zeitfenster zwischen der Offenlegung einer Schwachstelle und ihrer Ausnutzung kann sich auf einen einzigen Tag verkürzen. Für Organisationen, deren Vermögenswerte im Internet exponiert sind, sind fünf konkrete Maßnahmen erforderlich.

1. Kartieren Sie die externe Angriffsfläche.

Mithilfe eines EASM-Tools (External Attack Surface Management) können Sie exponierte Vermögenswerte, die von einer Schwachstelle betroffen sind, identifizieren, bevor die Ausnutzung öffentlich bekannt wird. Dies ist der erste Schutzwall gegen einen Akteur, der ausschließlich auf im Internet exponierte Assets abzielt.

2. Aktivieren Sie den Manipulationsschutz und DisableLocalAdminMerge.

Der Manipulationsschutz (Tamper Protection) verhindert, dass ein Angreifer mit hohen Rechten das Antivirenprogramm deaktiviert. Die Einstellung DisableLocalAdminMerge verhindert die Erstellung von Antivirus-Ausschlüssen über GPO. In Kombination neutralisieren diese beiden Parameter direkt die bei Storm-1175 beobachtete Antivirus-Ausschlusstechnik.

3. Setzen Sie Credential Guard ein.

Credential Guard, das in Windows 11 standardmäßig aktiviert ist und auch in früheren Windows-Versionen zur Verfügung steht, isoliert die im LSASS-Prozess gespeicherten Credentials in einer virtualisierten Umgebung, die für herkömmliche Dumping-Tools nicht zugänglich ist. Diese Funktion muss vor der Verbindung mit der Domäne aktiviert werden. Sie schützt die LSASS-Credentials, die das vorrangige Ziel des Impacket- und Mimikatz-Arsenals von Storm-1175 sind.

4. Überwachen Sie nicht genehmigte RMM-Installationen.

Jede Installation eines nicht genehmigten RMM-Tools (Atera, AnyDesk, SimpleHelp usw.) sollte eine sofortige Warnung auslösen und die Passwörter der Konten, die für die Installation verwendet wurden, zurücksetzen. Storm-1175 verwendet bis zu acht verschiedene RMM-Tools; jede nicht autorisierte Installation ist ein Signal für einen Eindringling.

5. Wenden Sie die ASR-Regeln von Microsoft Defender an.

Die ASR-Regeln (Attack Surface Reduction) von Microsoft Defender blockieren gezielt den Diebstahl von Berechtigungsnachweisen aus LSASS, die Erstellung von Prozessen über PsExec und WMI sowie die Erstellung von Web-Shells auf Servern. Diese drei Vektoren werden von Microsoft in den Operationen Storm-1175 dokumentiert.

Der Zero-Day-Krieg als neues Terrain für RaaS.

Storm-1175 verkörpert einen grundlegenden Trend im Ransomware-Ökosystem: Der Wettlauf um die Zero-Days ist nicht mehr nur staatlichen Akteuren vorbehalten. Ein finanziell motivierter RaaS-Affiliate kann sich nun Zugang zu Schwachstellen verschaffen, bevor diese behoben sind, sei es über Exploit-Broker oder interne Forschungskapazitäten. Bereits im Juli 2024 hatte Microsoft Storm-1175 neben drei anderen cyberkriminellen Gruppen mit Angriffen in Verbindung gebracht, die Akira und Black Basta über eine Authentifizierungsumgehungslücke in VMware ESXi ausnutzten, was die Vielseitigkeit dieses Akteurs innerhalb des RaaS-Ökosystems veranschaulicht.

Solange Systeme ohne aktuelle Patches im Internet exponiert bleiben, werden Akteure wie Storm-1175 weiterhin Einfallstore finden. Die Fähigkeit von Storm-1175, Zero-Days auszunutzen, kombiniert mit der Widerstandsfähigkeit einer RaaS-Plattform, die seit fünf Jahren aktiv ist und von zahlreichen Partnern weltweit genutzt wird, zeichnet ein Bedrohungsmuster, das wahrscheinlich weiter an Stärke gewinnen wird.

Quellen

- Microsoft Threat Intelligence: Storm-1175 focuses gaze on vulnerable web-facing assets in high-tempo Medusa ransomware operations.

- BleepingComputer: Microsoft verbindet Medusa ransomware affiliate mit Zero-Day-Angriffen.

- LeMagIT: Storm-1175: Ein Spezialist für das Ausnutzen von Schwachstellen im Dienste von Medusa.

- CISA / FBI / MS-ISAC: #StopRansomware: Medusa Ransomware.

- Check Point Research: Medusa Ransomware Group: A Rising Threat in 2025.

- Symantec : North Korean Lazarus Group Now Working With Medusa Ransomware.

- The Record: Medusa ransomware gang claims attacks on prominent Mississippi hospital, New Jersey county