El 6 de abril de 2026, Microsoft Threat Intelligence publicó un análisis consolidado de las operaciones de Storm-1175, un actor cibercriminal con sede en China al que lleva siguiendo la pista desde al menos julio de 2024. Ya asociado al despliegue de Black Basta y Akira a través de una vulnerabilidad de VMware ESXi, Storm-1175 centra ahora sus operaciones en el ransomware Medusa, que despliega con formidable eficacia. Capaz de pasar del acceso inicial al cifrado completo de una red en menos de 24 horas, este grupo tiene como objetivo los sistemas expuestos en Internet en los sectores de la sanidad, la educación y las finanzas, principalmente en Australia, Reino Unido y Estados Unidos. Su principal arma: la explotación ultrarrápida de vulnerabilidades recientemente divulgadas, a veces incluso antes de que se haya publicado el parche.

Storm-1175 es sólo un engranaje de un ecosistema más amplio. Medusa opera como una plataforma RaaS compartida entre filiales chinas, rusas y norcoreanas. Esta diversidad geopolítica hace que la atribución sea compleja y las operaciones de desmantelamiento especialmente difíciles. Entender la Tormenta-1175 significa comprender cómo el modelo RaaS permite a un actor aislado infligir daños desproporcionados apoyándose en una infraestructura compartida.

Table des matières

ToggleMedusa, una plataforma RaaS que traspasa fronteras

Medusa, identificada por primera vez en junio de 2021 y que empieza a destacar a partir de 2023, ilustra la madurez del modelo RaaS: una única plataforma técnica, operadores con perfiles radicalmente diferentes.

Afiliados con múltiples lealtades

Check Point Research apunta a operadores rusos, basándose en el hecho de que el malware nunca se dirige a organizaciones en Rusia o en países aliados de Moscú, y que circula activamente en foros de habla rusa en la dark web. En febrero de 2026, Broadcom (a través de sus equipos Symantec y Carbon Black) identificó eluso de Medusa por parte del grupo norcoreano Lazarus en ataques dirigidos contra infraestructuras sanitarias y organizaciones sin ánimo de lucro estadounidenses. Storm-1175, identificado por Microsoft como basado en China y con motivaciones financieras, completa un cuadro de afiliados con intereses y patrocinadores diversos. Esta dispersión de afiliados rusos, norcoreanos y chinos ilustra la madurez del modelo RaaS: la plataforma sobrevive y prospera independientemente de sus operadores, como ocurre con otras marcas del mismo tipo, desde RansomHub a DragonForce.

El alcance de los daños documentados por el FBI

En marzo de 2025, el FBI, CISA y MS-ISAC emitieron un aviso conjunto en el que advertían de que Medusa ya había afectado a más de 300 organizaciones de infraestructuras críticas en Estados Unidos, en los sectores sanitario, educativo, jurídico, de seguros, tecnológico y manufacturero. El sitio de filtraciones Medusa se ha cobrado más de 500 víctimas desde que se puso en marcha la operación a principios de 2023. El FBI también ha documentado un caso que podría equivaler a una forma de triple extorsión: después de pagar un rescate, una víctima fue supuestamente contactada de nuevo por otro actor de Medusa alegando que el primer negociador había malversado los fondos, y exigiendo el pago de la mitad de la cantidad ya pagada para proporcionar el descifrador «real». Las autoridades describen con cautela este incidente como un posible esquema de triple extorsión, una práctica que va más allá de los mecanismos de doble extorsión empleados habitualmente por el grupo.

De hospitales paralizados a condados aislados de la red

Las consecuencias de las operaciones de Medusa pueden medirse directamente en términos de vidas humanas perturbadas. A finales de febrero de 2026, el Centro Médico de la Universidad de Mississippi (UMMC), el mayor hospital de Mississippi y el único centro de traumatología de nivel I del estado, quedó paralizado durante nueve días. Se cerraron clínicas, se cancelaron cirugías programadas y el personal médico se vio obligado a recurrir al lápiz y el papel para gestionar las urgencias pediátricas y traumatológicas. El rescate exigido fue de 800.000 dólares, con la amenaza de publicar los datos robados. El hospital sufrió un descenso del 20% en sus ingresos a lo largo del mes.

Pocos días después del UMMC, el condado de Passaic, en Nueva Jersey, perdió el acceso a todos sus sistemas informáticos y líneas telefónicas en otro ataque con el mismo ransomware. Medusa también ha atacado a empresas de renombre en el pasado, como Toyota Financial Services, por la que pidió un rescate de 8 millones de dólares. El grupo no ha desaparecido y sigue activo en todos los frentes: sanidad, administraciones públicas y sector privado.

La ventana de corrección se reduce hasta desaparecer

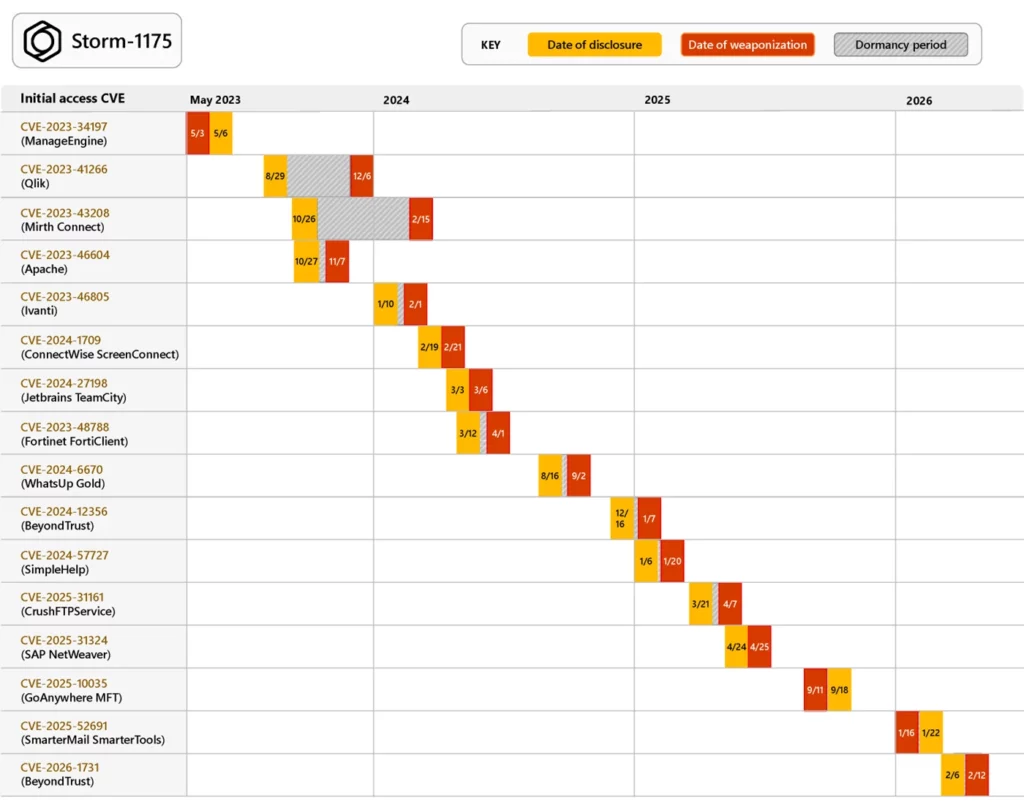

La firma táctica de Storm-1175 se basa en la explotación de vulnerabilidades N-day (vulnerabilidades divulgadas recientemente para las que existe un parche pero aún no se ha desplegado de forma generalizada). Desde 2023, Microsoft ha observado la explotación de más de 16 vulnerabilidades en 10 productos de software diferentes: Microsoft Exchange, PaperCut, Ivanti Connect Secure, ConnectWise ScreenConnect, JetBrains TeamCity, SimpleHelp, CrushFTP, GoAnywhere MFT, SmarterMail y BeyondTrust. Todos ellos son productos de software empresarial expuestos en Internet, a menudo desplegados en masa, y cuya ventana de parches puede extenderse durante semanas.

El tiempo transcurrido entre la divulgación y la explotación puede contarse a veces en horas. En el caso del fallo SAP NetWeaver (CVE-2025-31324), Storm-1175 comenzó a explotarlo al día siguiente de su divulgación pública, el 25 de abril de 2025.

De los N-days a los zero-days: ampliando el arsenal

Microsoft ha documentado el uso de al menos tres vulnerabilidades de día cero por parte de Storm-1175. Una de las más recientes, CVE-2026-23760, afecta al servidor de correo SmarterMail y fue explotada una semana antes de su divulgación pública. CVE-2025-10035, una vulnerabilidad crítica en GoAnywhere MFT, siguió el mismo patrón, siendo explotada una semana antes de que se publicara el parche.

Esta capacidad de día cero supone un avance significativo. Microsoft señala que Storm-1175 «demuestra una capacidad de desarrollo avanzada o un nuevo acceso a recursos como los exploit brokers». Sin embargo, Microsoft matiza su propia observación: GoAnywhere MFT ya había sido objetivo de otros grupos de ransomware (en particular Cl0p en 2023), y el fallo de SmarterMail tenía similitudes con una vulnerabilidad revelada anteriormente, lo que puede haber facilitado el desarrollo del exploit.

Storm-1175 también es capaz de encadenar varios exploits. En servidores Microsoft Exchange locales, el grupo combinó CVE-2022-41080 (acceso inicial a través de Outlook Web Access) y CVE-2022-41082 (ejecución remota de código), una técnica documentada públicamente con el nombre de OWASSRF. Su superficie de ataque no se limita a Windows: Microsoft ha identificado exploits de instancias de Oracle WebLogic en Linux a finales de 2024.

Una cadena de ataque calibrada para la velocidad

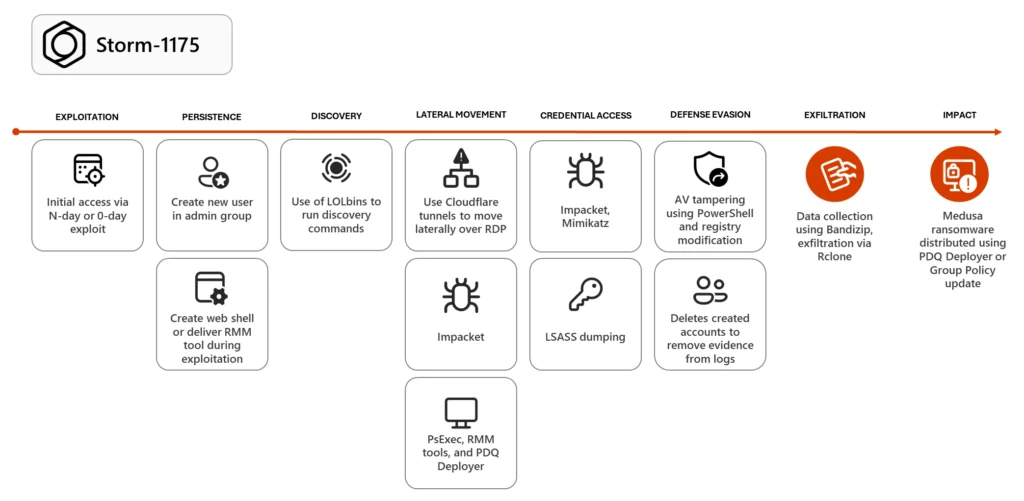

Una vez obtenido el acceso inicial mediante la explotación de una vulnerabilidad, Storm-1175 deja caer una carga útil de shell web o acceso remoto, y luego acelera hacia el objetivo final. En los casos más rápidos, el ransomware se despliega en menos de un día. La mayoría de los ataques se producen a lo largo de cinco o seis días.

Persistencia y movimiento lateral mediante el abuso de herramientas legítimas

La primera acción posterior al ataque consiste en crear una nueva cuenta de usuario añadida al grupo de administradores locales. Desde esta posición, Storm-1175 lleva a cabo su reconocimiento y movimientos laterales apoyándose en gran medida en herramientas que los equipos de TI utilizan a diario.

Los binarios nativos de Windows (LOLBins, por Living Off the Land Binaries) son la primera palanca: PowerShell para ejecutar comandos, PsExec para el despliegue remoto. El grupo también utiliza túneles Cloudflare, renombrados para imitar binarios legítimos del sistema como conhost.exe, para pivotar a través de RDP (Remote Desktop Protocol). Si RDP no está habilitado en el entorno de destino, Storm-1175 modifica directamente la política del cortafuegos de Windows para habilitarlo.

El arsenal también incluye una serie de herramientas RMM (Remote Monitoring and Management) desviadas de su uso legítimo: Atera, Level RMM, N-able, DWAgent, MeshAgent, ConnectWise ScreenConnect, AnyDesk y SimpleHelp. Estas herramientas ofrecen persistencia discreta, un canal alternativo de mando y control, y la posibilidad de desplegar cargas útiles adicionales sin activar las alertas tradicionales.

PDQ Deployer, una herramienta de despliegue de software para administradores de sistemas, desempeña un papel fundamental en las operaciones de Storm-1175. Permite la instalación silenciosa de aplicaciones en todo el entorno informático, incluido el despliegue final del propio ransomware a través de un script llamado RunFileCopy.cmd.

Robo de credenciales y escalada al controlador de dominio

Storm-1175 explota Impacket, una colección de clases Python de código abierto, para el movimiento lateral y el volcado de credenciales (identificadores almacenados en memoria) a través de LSASS (Local Security Authority Subsystem Service, el proceso de Windows que gestiona la autenticación). La herramienta Mimikatz completa este arsenal de intrusiones documentadas en 2025. El grupo también utiliza técnicas para vivir del ataque: modificar la clave de registro UseLogonCredential para reactivar la caché de WDigest o utilizar el Administrador de tareas para volcar las credenciales de LSASS.

Una vez obtenidos los privilegios suficientes, Storm-1175 pasa a un controlador de dominio para acceder al archivo NTDS.dit (la base de datos de Active Directory que contiene las cuentas y contraseñas de todo el dominio) y a la colmena SAM. Microsoft también observó el uso de un script dedicado para extraer contraseñas almacenadas en Veeam Backup, un vector de ataque que recuerda a los fallos de Veeam explotados por otros grupos de ransomware.

Neutralización de las defensas y despliegue de Medusa

Antes de lanzar el cifrado, Storm-1175 modifica la configuración del registro del antivirus Microsoft Defender y utiliza comandos PowerShell cifrados para añadir la unidad C:\\ a la lista de exclusión del antivirus, lo que impide cualquier detección de las cargas útiles. La exfiltración de datos se realiza a través de Bandizip (archivado) y Rclone (sincronización con una nube controlada por el atacante), lo que permite una transferencia continua y automatizada durante todo el ataque.

A continuación, el ransomware Medusa se despliega por la red a través de PDQ Deployer o, en algunos casos, mediante una actualización de directivas de grupo (GPO) aprovechando los privilegios obtenidos en el controlador de dominio.

Cómo protegerse contra el ransomware que ataca en 24 horas

Storm-1175 ilustra una realidad operativa: la ventana entre la divulgación de una vulnerabilidad y su explotación puede reducirse a un solo día. Las organizaciones cuyos activos están expuestos en Internet deben adoptar cinco medidas prácticas.

1. Mapear la superficie de ataque externa

Se puede utilizar una herramienta de gestión de la superficie de ataque externa (EASM) para identificar los activos expuestos afectados por una vulnerabilidad antes de que se haga público que ha sido explotada. Esta es la primera línea de defensa contra un actor que sólo ataca activos expuestos en Internet.

2. Activar la protección contra manipulaciones y DisableLocalAdminMerge

La protección contra manipulaciones impide que el antivirus sea desactivado por un atacante con privilegios elevados. El parámetro DisableLocalAdminMerge impide la creación de exclusiones del antivirus a través de GPO. Combinados, estos dos parámetros neutralizan directamente la técnica de exclusión de antivirus observada en Storm-1175.

3. Despliegue de la protección de credenciales

Credential Guard, activado por defecto en Windows 11 y disponible en versiones anteriores de Windows, aísla las credenciales almacenadas en el proceso LSASS en un entorno virtualizado inaccesible para las herramientas de volcado convencionales. Esta función debe activarse antes de unirse al dominio. Protege las credenciales LSASS, objetivo prioritario del arsenal Impacket y Mimikatz de Storm-1175.

4. Supervisar las instalaciones RMM no autorizadas

Cualquier instalación de una herramienta RMM no autorizada (Atera, AnyDesk, SimpleHelp, etc.) debe activar una alerta inmediata y un restablecimiento de las contraseñas de las cuentas utilizadas para la instalación. Storm-1175 utiliza hasta ocho herramientas RMM diferentes; cualquier instalación no autorizada es una señal de intrusión.

5. Aplicar las reglas ASR de Microsoft Defender

Las reglas de reducción de la superficie de ataque (ASR) de Microsoft Defender bloquean específicamente el robo de credenciales de LSASS, la creación de procesos a través de PsExec y WMI, y la creación de web shells en servidores. Estos tres vectores están documentados por Microsoft en sus operaciones Storm-1175.

La guerra de los zero-days, el nuevo terreno de RaaS

Storm-1175 encarna una tendencia fundamental en el ecosistema del ransomware: la carrera por los zero-days ya no está reservada a los actores estatales. Una filial de RaaS motivada económicamente puede ahora acceder a vulnerabilidades antes de que se solucionen, ya sea a través de intermediarios de exploits o de capacidades de investigación internas. En julio de 2024, Microsoft ya había vinculado a Storm-1175, junto con otros tres grupos de ciberdelincuentes, con ataques que explotaban Akira y Black Basta a través de un fallo de omisión de autenticación en VMware ESXi, lo que ilustra la versatilidad de este actor dentro del ecosistema RaaS.

Mientras los sistemas permanezcan expuestos en Internet sin parches actualizados, actores como Storm-1175 seguirán encontrando puntos de entrada. La capacidad de Storm-1175 para aprovechar los días cero, combinada con la resistencia de una plataforma RaaS que lleva cinco años activa y es compartida por numerosos afiliados de todo el mundo, crea un modelo de amenaza que probablemente seguirá fortaleciéndose.

Fuentes

- Microsoft Threat Intelligence: Storm-1175 centra su mirada en los activos vulnerables orientados a la web en operaciones de ransomware Medusa de alta intensidad

- BleepingComputer: Microsoft vincula la filial del ransomware Medusa a ataques de día cero

- LeMagIT: Storm-1175: un especialista en la explotación de vulnerabilidades al servicio de Medusa

- CISA / FBI / MS-ISAC: #StopRansomware: El ransomware Medusa

- Check Point Research: Grupo de ransomware Medusa: una amenaza creciente en 2025

- Symantec : El grupo norcoreano Lazarus trabaja ahora con el ransomware Medusa

- The Record: La banda de ransomware Medusa reivindica los ataques a un importante hospital de Mississippi y a un condado de Nueva Jersey