Los datos de las reservas de los clientes de Booking.com están en manos de atacantes, y ya se están utilizando para campañas de phishing selectivas. El 13 de abril de 2026, la plataforma de reservas online, que cuenta con más de 30 millones de alojamientos en todo el mundo, confirmó que un acceso no autorizado había permitido a terceros ver la información personal asociada a determinadas reservas. Booking ha restablecido los códigos PIN de las reservas afectadas y lo ha notificado a los clientes por correo electrónico. El incidente está controlado, según la empresa holandesa.

Pero la cronología de los acontecimientos cuenta una historia diferente. Al menos un usuario informó en Reddit de que había recibido un mensaje de phishing a través de WhatsApp con los datos reales de su reserva, dos semanas antes de recibir la notificación oficial. Este desfase temporal sugiere que los datos comprometidos circularon y se explotaron mucho antes de que los clientes fueran alertados. Para los afectados, el principal riesgo no es la intrusión en sí, sino lo que viene después: intentos de estafa con una precisión difícil de distinguir de las comunicaciones legítimas.

Table des matières

ToggleLos datos expuestos y las zonas grises del incidente

Según las notificaciones enviadas a los clientes, los datos a los que tuvieron acceso los atacantes incluían detalles de la reserva, nombres completos, direcciones de correo electrónico, números de teléfono y«cualquier otra cosa que haya comunicado al establecimiento«, según los correos electrónicos recibidos por los clientes. En declaraciones a BleepingComputer, Sage Hunter, responsable de comunicación corporativa, confirmó el incidente: «Recientemente hemos tenido conocimiento de una actividad sospechosa que implicaba el acceso no autorizado por parte de terceros a cierta información de reservas de clientes. En cuanto detectamos estas actividades, tomamos medidas para remediar el problema. Actualizamos el código PIN asociado a estas reservas e informamos a nuestros clientes.» La plataforma confirmó a The Guardian que los datos financieros (información sobre pagos o tarjetas de crédito) no se habían visto comprometidos.

Sin embargo, la compañía no reveló el número de clientes afectados, las regiones afectadas, la cronología precisa de la intrusión o el vector técnico utilizado por los atacantes. Tampoco especificó si sus propios sistemas se habían visto comprometidos o si se había accedido por otros medios, una distinción que ayudaría a determinar la verdadera magnitud del incidente. Según TechCrunch, la empresa tampoco quiso responder a preguntas concretas sobre el número de personas afectadas.

Otro detalle que alimentó la confusión fue que las notificaciones sólo se enviaron por correo electrónico desde la dirección noreply@Booking .com, sin la correspondiente alerta en la aplicación móvil. Varios usuarios sospecharon inicialmente de phishing antes de darse cuenta de que el mensaje era auténtico, una situación que ilustra la dificultad de comunicar una fuga de datos cuando los atacantes utilizan exactamente los mismos canales que la plataforma legítima.

Datos ya explotados para el phishing selectivo

El valor de los datos de reserva para los atacantes no reside en los nombres o direcciones de correo electrónico tomados aisladamente; esta información suele encontrarse en innumerables filtraciones anteriores. Lo que hace particularmente explotable este compromiso es la combinación de una identidad con un contexto de viaje específico: un nombre asociado a un hotel concreto, unas fechas de estancia, un número de reserva. Un mensaje fraudulento que incluya todos estos elementos es considerablemente más convincente que un mensaje de phishing genérico, porque reproduce exactamente lo que un cliente espera recibir de la plataforma o el alojamiento.

Los escenarios de explotación más probables siguen un patrón ya documentado en el ámbito de las reservas de viajes: falsas solicitudes de verificación de la tarjeta bancaria antes de la llegada, mensajes que imitan al alojamiento para exigir un pago adicional o notificaciones de problemas técnicos que requieren una confirmación urgente de los datos bancarios. Estos mensajes llegan por correo electrónico, SMS o WhatsApp, y se basan en información que se supone que sólo conocen la plataforma y el alojamiento, lo que les confiere una apariencia de legitimidad difícil de cuestionar. Además, los datos vinculados a las reservas de viajes son especialmente sensibles por su dimensión temporal. Cuando la salida es inminente, el miedo a ver anulada la reserva o comprometidas las vacaciones empuja a los viajeros a reaccionar con precipitación en lugar de comprobar la legitimidad del mensaje recibido. Los defraudadores conocen este sesgo y lo explotan metódicamente: los intentos de suplantación de identidad se concentran en los días previos a las vacaciones, en el momento preciso en que la vigilancia deja paso a la precipitación. Estos datos encuentran salida en infraestructuras de explotación que existían mucho antes del incidente de abril de 2026.

Un esquema de explotación de reservas documentado

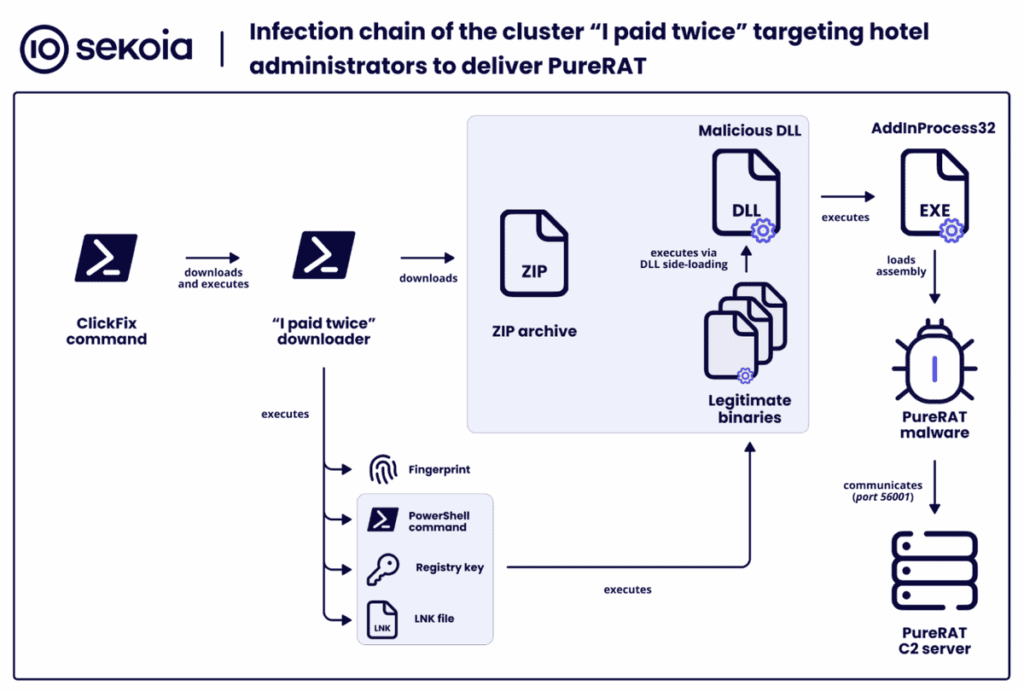

En noviembre de 2025, Sekoia documentó en detalle la campaña «Yo pagué dos veces», que ilustra el nivel de madurez alcanzado por estas operaciones. El esquema se basa en un ataque en dos etapas: en primer lugar, los operadores comprometen las cuentas de los proveedores de alojamiento asociados, utilizando correos electrónicos de phishing que imitan la plataforma y explotan la técnica ClickFix para entregar elinfosecuestrador PureRAT; a continuación, utilizan estas cuentas comprometidas para acceder a las reservas y enviar solicitudes de pago fraudulentas desde la interfaz oficial. De esta forma, los viajeros reciben una segunda factura por una reserva que ya ha sido pagada, a través de un mensaje que pasa por canales legítimos y contiene todos los detalles exactos de su estancia.

En marzo de 2025, Microsoft Threat Intelligence informó de una campaña similar dirigida al personal del hotel con correos electrónicos que suplantan a Booking, diseñados para entregar infostealers a través de ClickFix. El objetivo era idéntico: recuperar las credenciales de acceso al portal de socios para acceder posteriormente a los datos de los clientes.

Aunque estas campañas no tienen un vínculo técnico establecido con la intrusión de abril de 2026, sí demuestran que la infraestructura para explotar los datos de reservas está operativa y que los datos resultantes de este nuevo compromiso tienen una salida inmediata.

Booking.com ha reiterado en sus notificaciones que nunca solicita datos bancarios por correo electrónico, teléfono, WhatsApp o SMS, y que nunca exige una transferencia bancaria distinta a las condiciones de pago establecidas en la confirmación de la reserva. Este recordatorio es necesario, pero llega cuando los datos ya han sido explotados. Sin embargo, el phishing documentado en Reddit es anterior a esta notificación, lo que significa que los datos estaban siendo explotados antes de que los clientes fueran alertados.

Un ecosistema de reservas atacado desde hace tiempo

El ecosistema de reservas en líneaha sido atacado repetidamente durante varios años, en un patrón que apunta sistemáticamente al enlace del hotel para llegar a los viajeros.

En 2018, los delincuentes utilizaron técnicas de phishing telefónico para robar las credenciales de inicio de sesión de los empleados del hotel en los Emiratos Árabes Unidos, obteniendo acceso a los datos de reserva de más de 4.000 huéspedes. Booking.com informó de la filtración al regulador holandés con 22 días de retraso, lo que le supuso una multa de 475.000 euros.

A finales de 2023, investigadores de Secureworks y Sophos documentaron una campaña que utilizaba el infostealer Vidar para robar credenciales de portales de administración de hoteles. Una vez en posesión de estas credenciales, los atacantes enviaban solicitudes de pago fraudulentas directamente a los clientes a través del sistema de mensajería interno de la plataforma, con mensajes que aparecían en la interfaz oficial y parecían perfectamente legítimos.

A partir de 2025, las campañas se industrializan con la adopción de técnicas como ClickFix y el uso de infosteamers especializados, como se ha detallado anteriormente. La frecuencia de las campañas documentadas (marzo de 2025 por Microsoft, noviembre de 2025 por Sekoia, enero de 2026 por Cybernews) indica una actividad sostenida y creciente.

El patrón es consistente: el atacante compromete la cuenta de un socio de alojamiento, accede a los datos de los clientes a través de la plataforma, y luego se dirige a los viajeros con mensajes que contienen su información real de reserva. Este modelo de ataque en dos etapas -comprometer al socio y luego explotar los datos del cliente- convierte a cada alojamiento registrado en la plataforma en un vector potencial para la ingeniería social.

La trayectoria de 2018 a 2026 muestra una clara progresión. El phishing telefónico artesanal dirigido a unos pocos hoteles en los Emiratos ha dado paso a campañas equipadas por infostealers, kits ClickFix vendidos en foros delictivos e infraestructuras automatizadas de doble facturación. En un contexto en el que la ingeniería social asistida por inteligencia artificial es cada vez más sofisticada, la propia arquitectura de las plataformas de reservas intermediarias, en las que cada alojamiento registrado es un punto de entrada a todas las reservas que gestiona, las convierte en objetivos estructuralmente expuestos.

Qué hacer si eres cliente de Booking.com

Booking ha indicado que sus servicios de atención al cliente están disponibles las 24 horas del día en varios idiomas. Más allá de esta asistencia, se aplican las medidas básicas: cambiar las contraseñas, activar la autenticación de dos factores y cambiar los identificadores en cualquier servicio en el que se reutilice la misma contraseña. Estas acciones concretas reducen la exposición a intentos de estafa que se aprovechan de datos comprometidos.

Cualquier persona con una reserva actual o futura debe extremar la vigilancia. Si tiene dudas sobre un mensaje que ha recibido acerca de unas vacaciones, póngase en contacto directamente con el alojamiento por teléfono, utilizando el número que figura en el sitio web oficial del establecimiento, no el que aparece en el mensaje sospechoso. No facilite nunca ningún tipo de identificación, número de pasaporte o datos bancarios en respuesta a una solicitud no solicitada, aunque parezca proceder del alojamiento.

Por último, es importante permanecer alerta durante las próximas semanas. Es más probable que los intentos de phishing se produzcan cerca de las fechas de vacaciones, cuando la urgencia percibida por el viajero es mayor. Vigilar los extractos bancarios durante las próximas semanas sigue siendo una medida de precaución justificada: la plataforma de reservas afirma que los datos financieros no se han visto afectados, pero hasta que no se haya comunicado el vector exacto del ataque, no se podrá evaluar el verdadero alcance del compromiso.

Las plataformas de reservas, objetivos estructurales de la ingeniería social

La intrusión confirmada por Booking.com se suma a un historial que demuestra que las plataformas intermediarias de reservas concentran una cantidad y precisión de datos personales que las convierten en objetivos privilegiados de la ingeniería social. No es el nombre o la dirección de correo electrónico lo que interesa a los atacantes, es la combinación de esta información con un contexto de viaje verificable lo que hace operativo el phishing.

Al no comunicar el número de personas afectadas, el vector de ataque o la cronología del incidente, la empresa deja a sus clientes incapaces de evaluar su propio nivel de exposición. Esta falta de información también afecta a los hosts asociados: un usuario de Reddit que recibió la notificación como asociado sugiere que el compromiso no se limitó al lado del cliente de la plataforma. Si las cuentas de socios se han utilizado como puntos de entrada o han quedado expuestas, los proveedores de alojamiento necesitan saberlo para asegurar su propio acceso y proteger los datos de los viajeros que gestionan.

Fuente:

- BleepingComputer: Una nueva filtración de datos de Booking .com obliga a restablecer el PIN de las reservas

- CybersecurityNews: Booking .com confirma la filtración de datos

- TechCrunch: Booking .com confirma que piratas informáticos accedieron a datos de clientes

- The Guardian: Booking .com advierte a sus clientes del ataque que expuso sus datos

- Sekoia: Campañas de phishing «Pagué dos veces» dirigidas a hoteles y clientes de Booking.com

- Microsoft: Campaña de phishing que suplanta la identidad de Booking.com y envía un conjunto de programas maliciosos para robar credenciales

- Sophos: Vidar Infostealer roba credenciales de Booking.com en una estafa fraudulenta