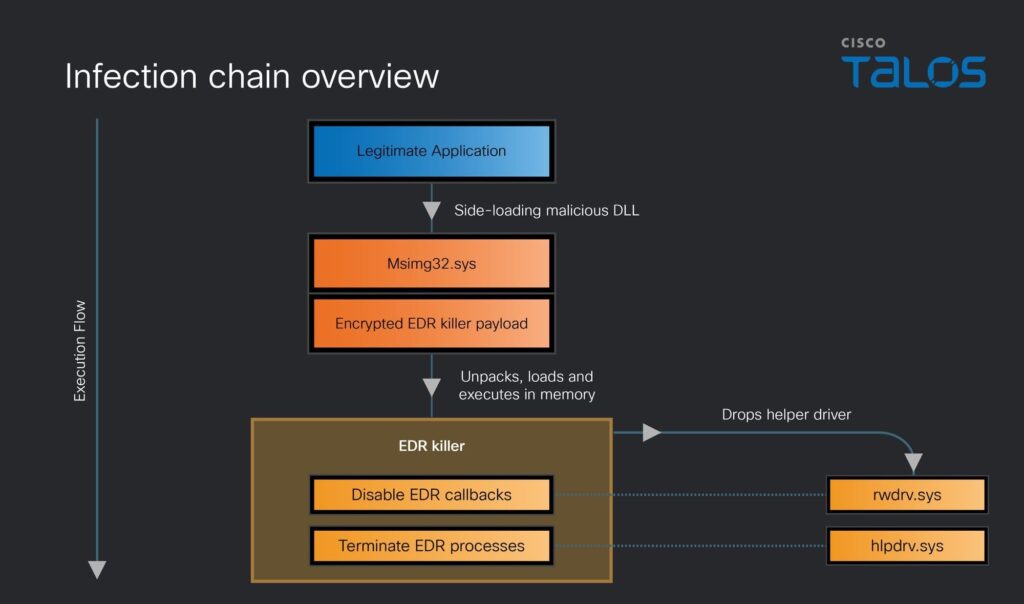

Disponer de un EDR ya no es una garantía. En ataques recientes, los afiliados a Qilin han desplegado un módulo dedicado capaz de inutilizar más de 300 soluciones de detección y respuesta a amenazas (EDR), que abarcan prácticamente todos los proveedores del mercado. Cisco Talos, que publicó un análisis técnico en profundidad el 2 de abril de 2026, describe no sólo una simple herramienta de desvío, sino una cadena de infección de cuatro etapas. El componente no puede improvisarse durante un ataque: funciona enteramente en memoria, aprovecha los controladores legítimos firmados para descender al nivel del kernel de Windows y desconecta los mecanismos de supervisión de EDR antes incluso de que haya comenzado el robo o cifrado de datos. Los procesos de seguridad se terminan, sus informes telemétricos se interrumpen, todo ello sin que se genere ni una sola alerta.

Qilin, también rastreado bajo los nombres de Agenda, Gold Feather y Water Galura, lleva operando como RaaS desde julio de 2022. El grupo se ha establecido como uno de los actores más activos en el panorama del ransomware, con una marcada presencia internacional y un enfoque en los sectores de fabricación y servicios profesionales. Su infraestructura RaaS está atrayendo a un número creciente de afiliados con diversas habilidades técnicas.

El análisis de Talos pone de relieve una realidad que las estadísticas victimológicas no bastan para expresar: cuando un atacante neutraliza la propia capa defensiva a nivel del kernel, la cuestión ya no es la capacidad de detectar las BDU, sino la existencia de defensas independientes capaces de funcionar sin ellas.

Table des matières

ToggleNeutralizar las BDU, requisito previo para las operaciones de ransomware

Desactivar las defensas de los endpoints ya no se improvisa durante un ataque. Para varios operadores de ransomware, está previsto e integrado en la cadena de infección desde el acceso inicial. El grupo Play, por ejemplo, ha abandonado los métodos tradicionales de terminación de procesos en favor de la eliminación física de archivos de agentes de seguridad a través de utilidades legítimas de gestión de disco, eludiendo así la telemetría de terminación de procesos sin activar las señales que suelen vigilarse. Otras operaciones, como BlackSanta, se dirigen a los puestos de trabajo de RR.HH. mediante señuelos de aplicaciones para neutralizar los EDR antes de cualquier exfiltración. Cada grupo adapta su asesino de EDR a su vector de ataque.

Lo que Qilin ha desarrollado es de otra naturaleza. La arquitectura funciona enteramente en memoria para las etapas críticas, explota los controladores firmados para descender al nivel del kernel y desactiva las llamadas de retorno de vigilancia (funciones que los EDR registran en el kernel de Windows para ser alertados de cada creación de proceso, hilo o carga de módulo). Una vez neutralizados estos callbacks, las soluciones de seguridad ya no tienen ninguna visibilidad de lo que ocurre en el sistema, y el operador puede iniciar libremente la fase de exfiltración o cifrado.

Etapa 1: cómo la DLL trampa elude la vigilancia EDR

Carga lateral de msimg32.dll: un punto de entrada silencioso

Todo comienza con una DLL maliciosa llamada msimg32.dll, cargada lateralmente (cargada en lugar de la biblioteca legítima) por una aplicación que normalmente importa esta biblioteca del sistema Windows. Las llamadas legítimas a la API original se redirigen a la verdadera msimg32.dll en C:WindowsSystem32, preservando el comportamiento esperado de la aplicación anfitriona, mientras que la lógica maliciosa se ejecuta tan pronto como se carga a través de la función DllMain. Esta primera etapa no afecta a ningún binario del disco: prepara el entorno de ejecución íntegramente en memoria para las etapas siguientes.

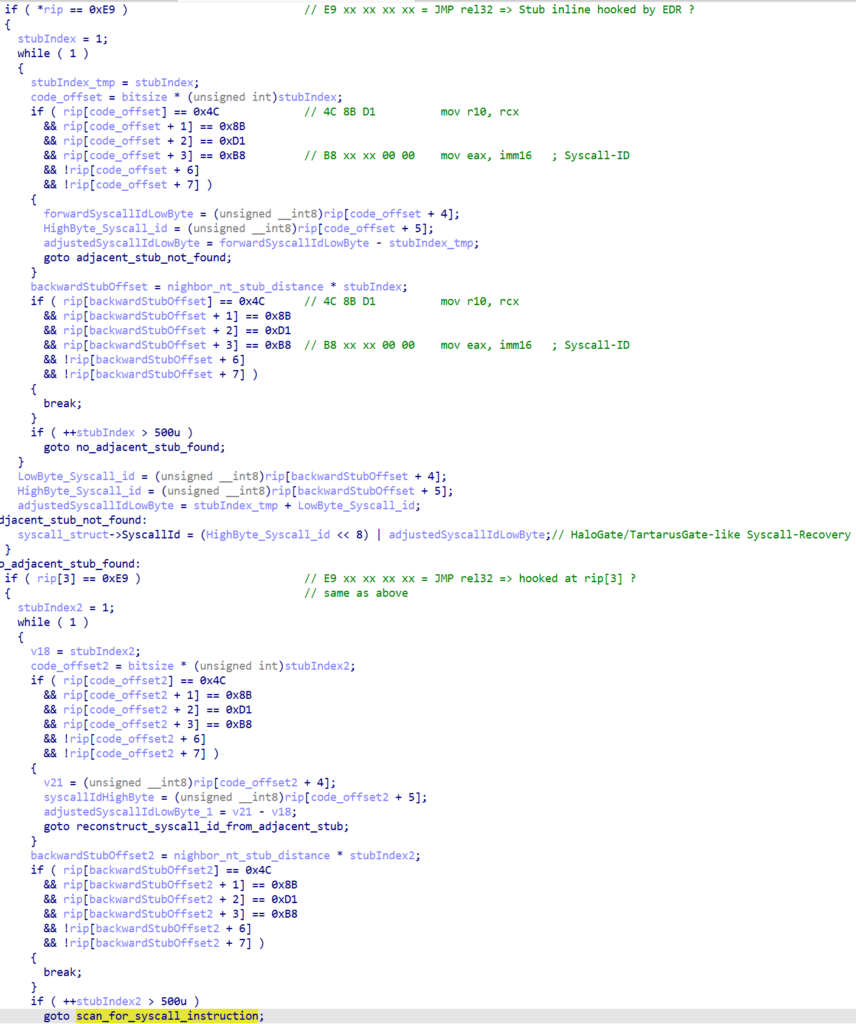

Halo’s Gate: evitar los ganchos EDR sin modificarlos

Para evitar los ganchos EDR, el cargador PE (el módulo de ejecución en memoria) implementa una variante de la técnica Halo’s Gate. En lugar de modificar los stubs (puntos de entrada) enganchados desde ntdll.dll, escanea hacia delante y hacia atrás para localizar stubs de syscall intactos vecinos, recupera el identificador de syscall correcto del registro eax, y luego transita directamente al modo kernel a través de la instrucción syscall de un stub limpio. El kernel de Windows sólo evalúa el identificador en eax y no comprueba desde qué función exportada se inició la llamada, un fallo arquitectónico que el malware aprovecha metódicamente.

Neutralización de la telemetría y enmascaramiento del flujo de control

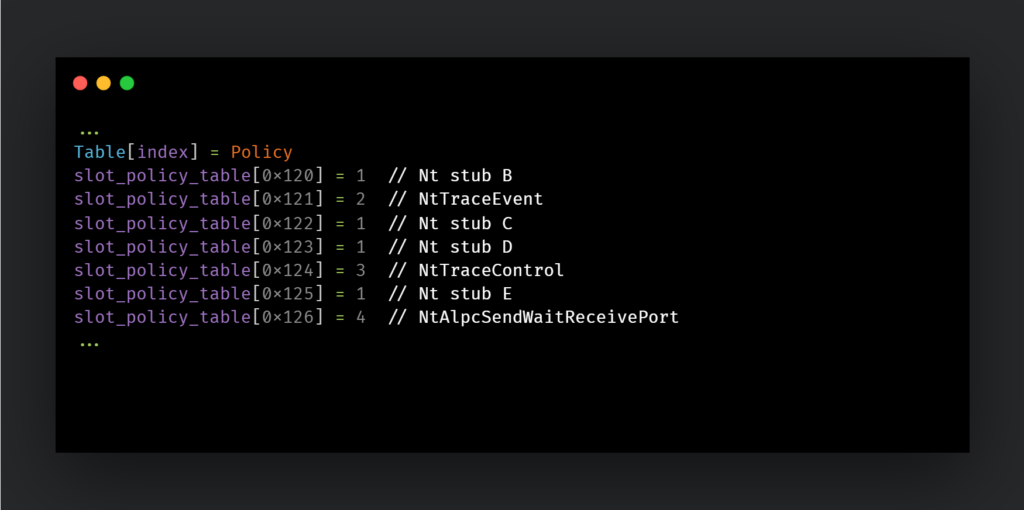

La telemetría ETW (Event Tracing for Windows) se neutraliza atacando específicamente los stubs NtTraceEvent, NtTraceControl y NtAlpcSendWaitReceivePort. Sin esta telemetría, los EDR pierden su principal fuente de información sobre la actividad del sistema.

Para ocultar el flujo de control, el cargador secuestra el gestor de excepciones ntdll .dll haciendo que la sección .mrdata sea escribible a través de ntdll!LdrProtectMrdata, una función no exportada que el malware localiza indirectamente desde otra función utilizada como ancla. Sustituye su propio manejador, de modo que cada excepción desencadena su propio código. Los mecanismos SEH (Structured Exception Handling) y VEH (Vectored Exception Handling) son así secuestrados para ocultar patrones de llamadas a la API, una técnica que hace que el análisis dinámico sea considerablemente más complejo tanto para los defensores como para los investigadores.

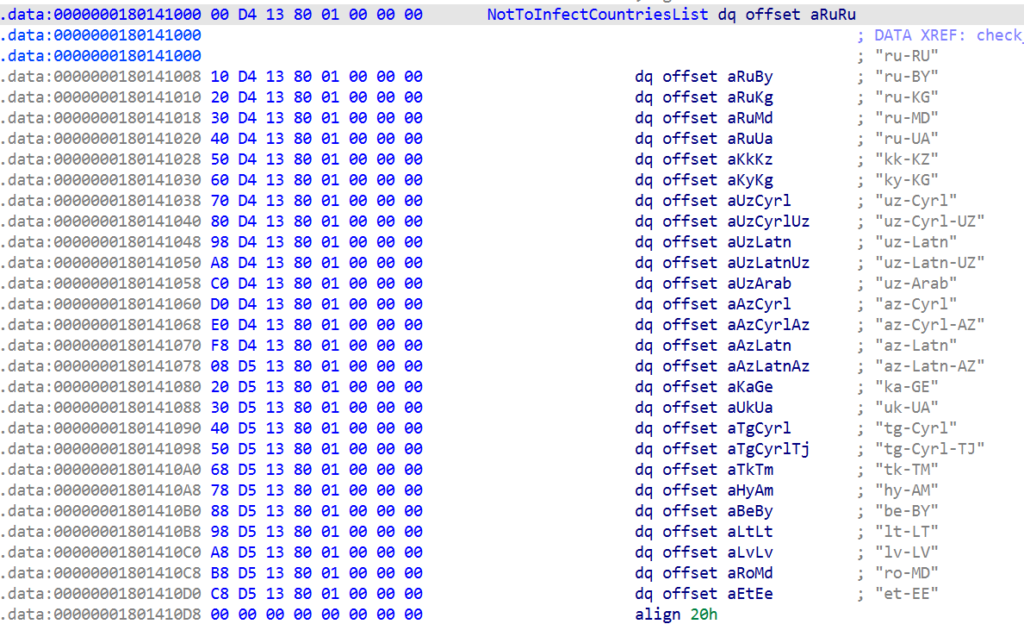

El cargador también incluye un mecanismo de geo-targeting: termina su ejecución si el sistema está configurado para un idioma de los países de la antigua Unión Soviética, señal característica de un actor de habla rusa.

Etapas 2 y 3: del secuestro silencioso a la carga de memoria

Etapa 2: un gancho discreto a la terminación del proceso

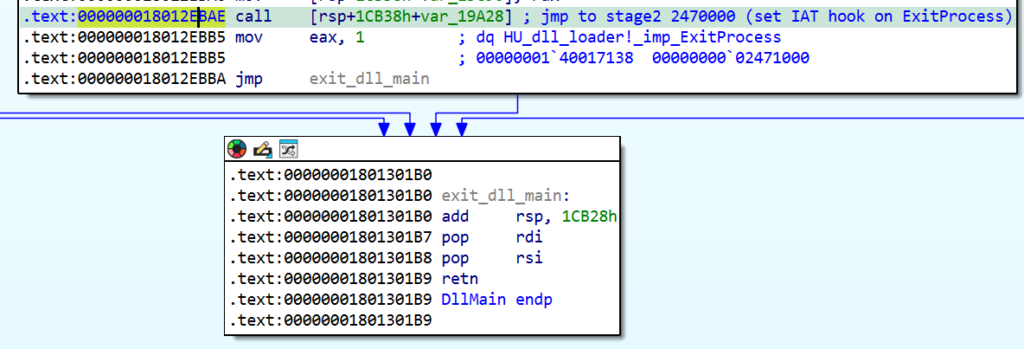

La segunda etapa es minimalista pero crítica: engancha la entrada ExitProcess en la IAT (tabla de direcciones de importación) del proceso principal para redirigir la ejecución a la etapa 3 cuando se termina el proceso. DllMain termina normalmente, sin anomalías visibles. La carga útil no se activa hasta más tarde, una elección de diseño que hace que el comportamiento malicioso sea invisible para las herramientas de análisis que se centran en la fase de carga inicial.

Etapa 3: un PE cargado completamente en memoria

La tercera etapa descomprime y carga una imagen PE (Portable Executable, el formato estándar de los programas Windows) completamente en memoria, sin escribirla nunca en el disco. La técnica es particularmente sofisticada: en lugar de cargar el PE directamente, el malware mapea shell32.dll en memoria, sobrescribe su contenido con la imagen PE decodificada y, a continuación, utiliza puntos de interrupción de hardware en ntdll !NtOpenSection y ntdll!NtMapViewOfSection para secuestrar los mecanismos internos del cargador de Windows(LdrpMinimalMapModule). El resultado: un ejecutable completo se ejecuta en memoria bajo la apariencia de una biblioteca legítima del sistema.

Como nota anecdótica, el autor del malware bautizó deliberadamente la llamada a la DLL ficticia con el nombre de un conocido investigador de seguridad, un gesto que Talos interpreta como una provocación intencionada. La imagen cargada constituye la etapa 4: el asesino EDR propiamente dicho.

Etapa 4: el asesino EDR, de piloto vulnerable a neutralizador de defensas

BYOVD y rwdrv.sys: acceso a la memoria física a través de un controlador firmado

Una vez que el PE asesino de EDR está en memoria, la táctica cambia. El componente utiliza la técnica BYOVD (Bring Your Own Vulnerable Driver) y carga una versión renombrada de rwdrv.sys, un controlador desarrollado por TechPowerUp LLC para su herramienta de diagnóstico de hardware ThrottleStop. Este controlador, firmado digitalmente con un certificado válido, también es utilizado por la utilidad GPU-Z, lo que le confiere una aparente legitimidad a ojos de los sistemas de control de firmas de Windows. Cisco Talos señala que, a pesar de su origen benigno, este controlador expone funcionalidades altamente privilegiadas sin imponer controles de seguridad significativos.

A través de interfaces de control de entrada/salida(IOCTL), rwdrv.sys ofrece acceso directo a puertos de hardware, registros específicos del procesador (MSR) y, sobre todo, memoria física sin procesar. Aquí radica el ingenio del enfoque: en lugar de modificar los procesos EDR en el espacio virtual (lo que activaría las alertas), el malware localiza las estructuras de datos críticas de los controladores EDR en la memoria física y las reescribe directamente, sin tocar en ningún momento las imágenes binarias del disco.

En concreto, el componente itera a través de una lista de más de 300 controladores de seguridad que cubren prácticamente todos los proveedores del mercado. Para cada uno de ellos, localiza punteros de callback en la memoria física, callbacks de creación de procesos, callbacks de creación de hilos y callbacks de carga de imágenes que las soluciones EDR utilizan para supervisar el sistema, y los sustituye por punteros vacíos o rutinas inofensivas. El EDR queda inoperativo sin que su proceso se vea afectado, una distinción técnica que explica por qué este ataque elude los mecanismos convencionales de protección de procesos.

Un controlador ya explotado por otros grupos

El abuso de rwdrv.sys no es exclusivo de Qilin: afiliados del grupo Akira también han explotado este mismo driver para neutralizar Microsoft Defender, una técnica observada ya a mediados de julio de 2025 según GuidePoint Security. El vector es compartido por todo el ecosistema del ransomware, lo que refuerza la urgencia de bloquear este controlador específico y, más ampliamente, de adoptar una estrategia de defensa que no dependa de una sola capa. El propio Qilin está diversificando sus enfoques: el grupo también ha desplegado una variante Linux en Windows para eludir las defensas centradas en un único sistema operativo, mientras que el asesino EDR documentado aquí se dirige exclusivamente al espacio del kernel de Windows.

Terminación del proceso y restauración sigilosa

Una vez desactivadas las retrollamadas, entra en juego un segundo controlador auxiliar, hlpdrv.sys. Mediante el código IOCTL 0x2222008, este controlador fuerza la finalización de los procesos de seguridad activos, incluido Windows Defender, que ya no se benefician de la protección de sus retrollamadas. Los procesos EDR se detienen sin poder generar una alerta ni reiniciarse.

Un último paso, contraintuitivo, completa la secuencia: el malware restaura la llamada de retorno CiValidateImageHeader (la función de verificación de la integridad del código que Windows utiliza para validar las imágenes cargadas en el kernel), que previamente había eludido sustituyendo el puntero por una rutina que devuelve true en todas las circunstancias. Esta restauración reduce los rastros dejados en el kernel y refleja una especial atención a la higiene posterior a la explotación, un nivel de disciplina raramente visto en los kits de ransomware habituales.

Una llamada de atención para la defensa en profundidad

El hecho de que Qilin consiga desactivar más de 300 soluciones EDR a través de una única DLL maliciosa es una importante señal de alarma. Si toda la estrategia de detección se basa en agentes endpoint que pueden neutralizarse a nivel del kernel, la organización se queda sin visibilidad precisamente cuando más la necesita. Implementar la supervisión de la integridad a nivel del kernel y la detección del comportamiento basada en la red no es un extra opcional: son las capas que siguen funcionando cuando se ha silenciado al agente de punto final. Esta es la conclusión operativa más directa del análisis Talos, y la más urgente de aplicar.

Indicadores de compromiso publicados por Cisco Talos

| Componente | Tipo | MD5 | SHA1 | SHA256 |

|---|---|---|---|---|

| msimg32.dll | DLL maliciosa (fase 1) | 89ee7235906f7d12737679860264feaf | 01d00d3dd8bc8fd92dae9e04d0f076cb3158dc9c | 7787da25451f5538766240f4a8a2846d0a589c59391e15f188aa077e8b888497 |

| rwdrv.sys | Conductor legítimo abusado | 6bc8e3505d9f51368ddf323acb6abc49 | 82ed942a52cdcf120a8919730e00ba37619661a3 | 16f83f056177c4ec24c7e99d01ca9d9d6713bd0497eeedb777a3ffefa99c97f0 |

| hlpdrv.sys | Controlador de terminación de proceso | cf7cad39407d8cd93135be42b6bd258f | ce1b9909cef820e5281618a7a0099a27a70643dc | bd1f381e5a3db22e88776b7873d4d2835e9a1ec620571d2b1da0c58f81c84a56 |

| EDRKiller.exe | Volcado de memoria (fase 4) | 1305e8b0f9c459d5ed85e7e474fbebb1 | 84e2d2084fe08262c2c378a377963a1482b35ac5 | 12fcde06ddadf1b48a61b12596e6286316fd33e850687fe4153dfd9383f0a4a0 |

EDRKiller.exe (metadatos adicionales) :

ImpHash 05aa031a007e2f51e3f48ae2ed1e1fcb – Fecha y hora de compilación: 14 de junio de 2025, 08:33:52 UTC

La marca de tiempo de compilación indica que el componente se desarrolló casi diez meses antes de su documentación pública en abril de 2026, lo que confirma un periodo significativo de uso operativo.

ClamAV detecta este componente bajo las firmas Win.Malware.Bumblebee-10056548-0, Win.Tool.EdrKiller-10059833-0 y Win.Tool.ThrottleStop-10059849-0. Las reglas SID 1:66181 y 1:66180 de Snort2, así como la regla SID 1:301456 de Snort3, cubren esta amenaza.

Cómo protegerse contra un ataque que opera en el kernel

Frente a una cadena de infección diseñada para operar completamente en memoria y eludir los ganchos EDR, la defensa en profundidad no es un principio abstracto.

1. Bloquear la carga de controladores vulnerables conocidos

Microsoft publica y actualiza una lista de controladores vulnerables en el marco del programa Vulnerable Driver Blocklist. Su despliegue a través de Windows Defender Application Control (WDAC) o de políticas de controladores firmados reduce significativamente la superficie BYOVD. La lista debe incluir rwdrv.sys y sus hashes conocidos.

2. Habilite HVCI para evitar ataques BYOVD

Hypervisor-Protected Code Integrity (HVCI) impide la carga de controladores no firmados o incluidos en la lista de bloques a nivel de hipervisor, lo que dificulta considerablemente los ataques BYOVD incluso en caso de compromiso local. Esta es la medida más directa contra el vector explotado por Qilin.

3. Supervisar la carga lateral de DLL

La carga de msimg32.dll desde un directorio distinto de C:WindowsSystem32 por parte de una aplicación legítima es una señal de ataque temprana, y potencialmente la única observable antes de que la cadena de infección pase a la memoria. Las reglas de detección de Snort publicadas por Talos cubren este indicador.

4. Mantener una visibilidad independiente del agente del endpoint

Cisco Talos recomienda explícitamente un enfoque multicapa. El registro centralizado (SIEM), la supervisión del comportamiento de la red y la segmentación son redes de seguridad independientes que siguen siendo útiles aunque se desactive el EDR. Cuando la capa del endpoint se ve comprometida, son estos dispositivos los que marcan la diferencia entre la detección tardía y la ausencia total de visibilidad.

5. Limitar los derechos del administrador local

Toda la cadena de infección de Qilin requiere privilegios de administrador para ejecutarse. Reducir el número de cuentas con estos derechos mediante PAM (Privileged Access Management) limita directamente la superficie de explotación, y es la palanca preventiva más sencilla de activar.

La guerra contra los EDR, una tendencia estructural del ransomware

El módulo documentado por Cisco Talos forma parte de una tendencia importante en la que la neutralización de los agentes de seguridad se ha convertido en un requisito previo para cualquier operación seria de ransomware. La fecha de compilación del componente EDR killer (junio de 2025) indica que esta capacidad se desarrolló y perfeccionó durante varios meses antes de ser documentada públicamente.

La escalada es estructural: a medida que los EDR modernos mejoran su detección de comportamientos, los grupos de ransomware suben de nivel atacando directamente la capa defensiva en lugar de esquivarla. La sofisticación técnica ilustrada por la cadena de cuatro etapas de Qilin, Halo’s Gate, ganchos SEH/VEH, BYOVD a través de la memoria física, da fe de inversiones en I+D que van mucho más allá de un simple kit RaaS estándar. Para los equipos de seguridad, la cuestión ya no es si sus BDU pueden ser atacadas, sino qué defensas les quedan como último recurso.

Fuentes