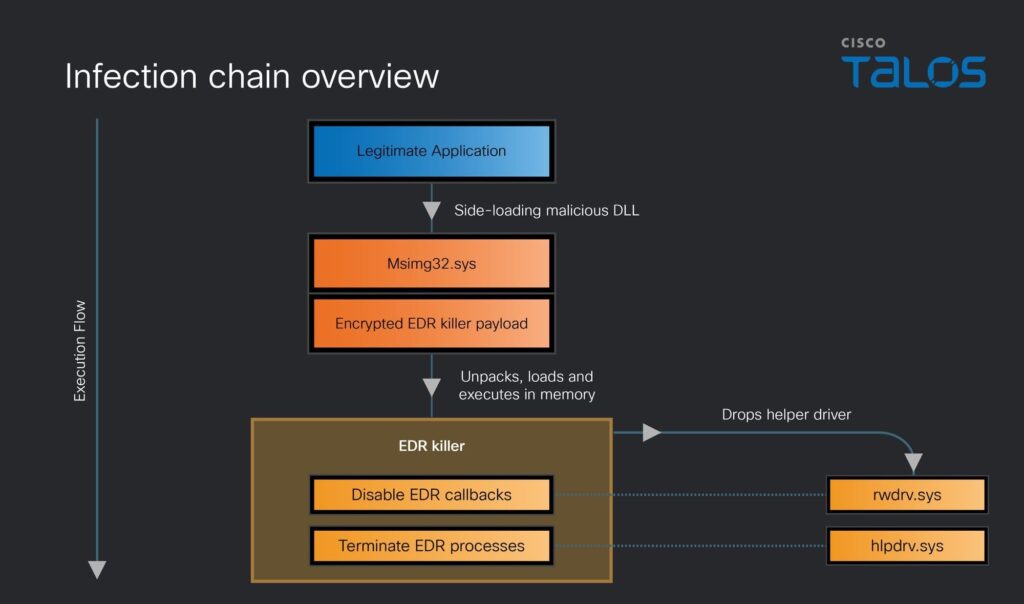

Ein EDR zu haben ist keine Garantie mehr. In jüngsten Angriffen setzen die Qilin-Affiliates ein spezielles Modul ein, das mehr als 300 EDR-Lösungen deaktivieren kann, die fast alle Hersteller auf dem Markt abdecken. Cisco Talos, das am 2. April 2026 eine ausführliche technische Analyse veröffentlichte, beschreibt nicht nur ein einfaches Umgehungswerkzeug, sondern eine Infektionskette in vier Stadien. Die Komponente lässt sich im Verlauf eines Angriffs nicht improvisieren: Sie operiert vollständig im Arbeitsspeicher, nutzt legitim signierte Treiber aus, um bis auf die Ebene des Windows-Kernels hinabzusteigen, und schaltet die Überwachungsmechanismen der EDR aus, noch bevor der Datendiebstahl oder die Verschlüsselung beginnt. Sicherheitsprozesse werden beendet, ihre Telemetrieberichte unterbrochen, und das alles, ohne dass auch nur ein einziger Alarm erzeugt wird.

Qilin, das auch unter den Namen Agenda, Gold Feather und Water Galura verfolgt wird, operiert seit Juli 2022 als RaaS. Die Gruppe hat sich als einer der aktivsten Akteure in der Ransomware-Landschaft etabliert, mit einer ausgeprägten internationalen Präsenz und einem Schwerpunkt auf der Fertigungsindustrie und den professionellen Dienstleistungen. Ihre RaaS-Infrastruktur zieht eine wachsende Zahl von Affiliates mit unterschiedlichen technischen Fähigkeiten an.

Die Analyse von Talos bringt eine Tatsache ans Licht, die sich mit Viktimologiestatistiken nicht ausdrücken lässt: Wenn ein Angreifer die Verteidigungsschicht selbst auf Kernebene neutralisiert, geht es nicht mehr um die Erkennungsfähigkeit von EDRs, sondern um die Existenz unabhängiger Verteidigungen, die ohne sie funktionieren können.

Table des matières

ToggleDie Neutralisierung von EDRs als Voraussetzung für Ransomware-Operationen.

Die Deaktivierung von Endpunktverteidigungen wird nicht mehr improvisiert während eines Angriffs durchgeführt. Bei mehreren Ransomware-Betreibern wird sie geplant und bereits beim ersten Zugriff in die Infektionskette integriert. Die Play Group beispielsweise hat die herkömmlichen Methoden der Prozessbeendigung aufgegeben und stattdessen die Dateien von Sicherheitsagenten über legitime Dienstprogramme zur Festplattenverwaltung physisch gelöscht und so die Telemetrie für die Prozessbeendigung umgangen, ohne die üblicherweise überwachten Signale auszulösen. Andere Operationen wie BlackSanta zielen über Bewerbungsköder auf HR-Positionen ab, um EDRs vor einer Exfiltration zu neutralisieren. Jede Gruppe passt ihren EDR-Killer an ihren Angriffsvektor an.

Was Qilin entwickelt hat, ist von anderer Art. Die Architektur arbeitet in kritischen Stadien vollständig im Arbeitsspeicher, nutzt signierte Treiber, um bis auf die Ebene des Kernels hinabzusteigen, und deaktiviert Überwachungs-Callbacks (Funktionen, die EDRs beim Windows-Kernel registrieren, um bei jeder Prozess- oder Threaderstellung oder jedem Modulladen benachrichtigt zu werden). Sobald diese Callbacks neutralisiert sind, haben die Sicherheitslösungen keinen Einblick mehr in das, was auf dem System passiert, und der Operator kann ungehindert die Exfiltrations- oder Verschlüsselungsphase einleiten.

Stadium 1: Wie die gehackte DLL die Überwachung durch EDRs umgeht.

Side-Loading von msimg32.dll: ein stiller Einstiegspunkt.

Alles beginnt mit einer bösartigen DLL namens msimg32.dll, die von einer Anwendung, die diese Windows-Systembibliothek normalerweise importiert, side-loaded (anstelle der legitimen Bibliothek geladen) wird. Legitime Aufrufe der Original-API werden auf die echte msimg32.dll in C:WindowsSystem32 umgeleitet, wobei das erwartete Verhalten der Host-Anwendung beibehalten wird, während die bösartige Logik bereits beim Laden über die DllMain-Funktion ausgeführt wird. Diese erste Stufe berührt keine Binärdateien auf der Festplatte: Sie bereitet die Ausführungsumgebung für die folgenden Stufen vollständig im Speicher vor.

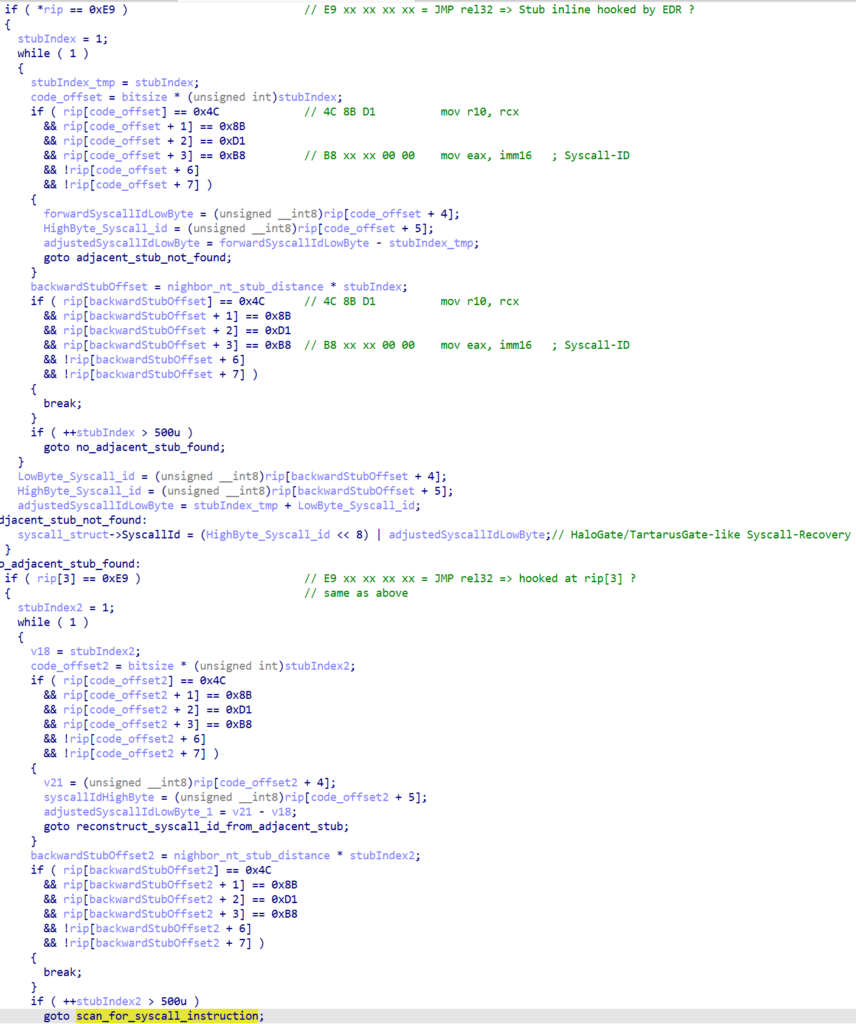

Halo’s Gate: Umgehen Sie EDR-Hooks, ohne sie zu verändern.

Um EDR-Hooks (Überwachungspunkte) zu umgehen, implementiert der PE-Loader (das speicherbasierte Ausführungsmodul) eine Variante der Halo’s Gate-Technik. Anstatt die von ntdll.dll gehookten Stubs (Einstiegspunkte) zu verändern, scannt er vorwärts und rückwärts, um intakte benachbarte syscall-Stubs zu finden, ruft die korrekte syscall-ID aus der eax-Registry ab und wechselt dann über den syscall-Befehl eines sauberen Stubs direkt in den Kernelmodus. Der Windows-Kernel wertet nur die Kennung in eax aus und prüft nicht, von welcher exportierten Funktion aus der Aufruf initiiert wurde – eine architektonische Lücke, die die Malware methodisch ausnutzt.

Neutralisierung der Telemetrie und Maskierung des Kontrollflusses

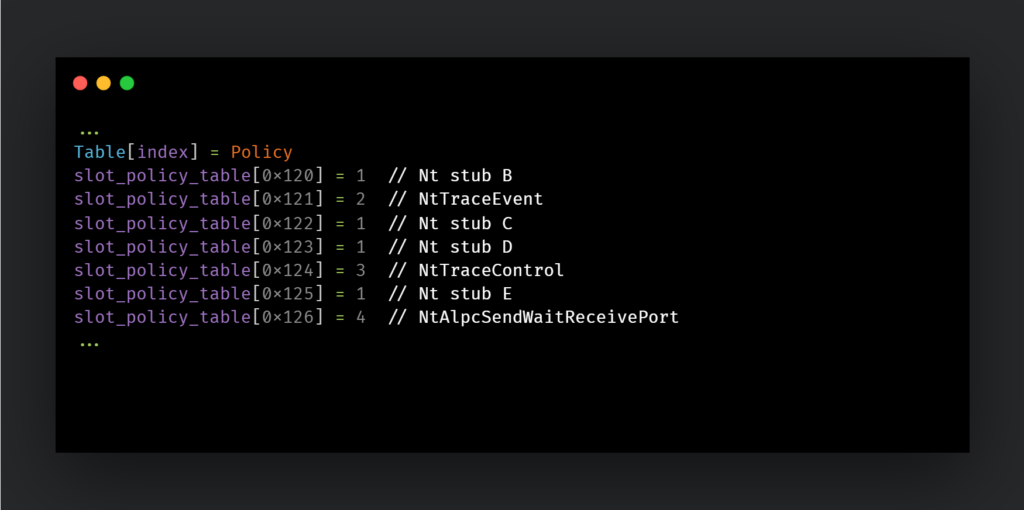

Die ETW-Telemetrie (Event Tracing for Windows) wird neutralisiert, indem die Stubs NtTraceEvent, NtTraceControl und NtAlpcSendWaitReceivePort gezielt angesprochen werden. Ohne diese Telemetrie verlieren die EDRs ihre wichtigste Informationsquelle über die Systemaktivität.

Um den Kontrollfluss zu verschleiern, kapert der Loader den Ausnahmehandler von ntdll.dll, indem er den Abschnitt .mrdata über ntdll!LdrProtectMrdata schreibbar macht, eine nicht exportierte Funktion, die die Malware indirekt über eine andere Funktion lokalisiert, die als Anker verwendet wird. Sie setzt ihren eigenen Handler ein, so dass jede Ausnahme ihren eigenen Code auslöst. Auf diese Weise werden die Mechanismen SEH (Structured Exception Handling) und VEH (Vectored Exception Handling) missbraucht, um API-Aufrufmuster zu verschleiern – eine Technik, die die dynamische Analyse für Verteidiger und Forscher gleichermaßen erheblich erschwert.

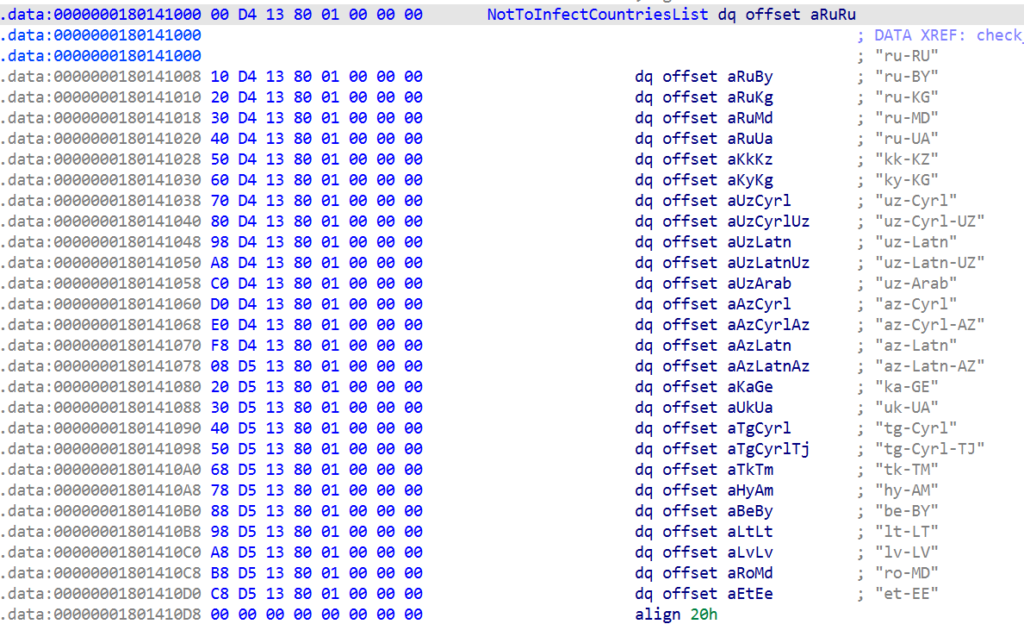

Der Loader enthält auch einen Geo-Targeting-Mechanismus: Er beendet seine Ausführung, wenn das System auf eine Sprache aus den Ländern der ehemaligen Sowjetunion eingestellt ist – ein charakteristisches Signal für einen russischsprachigen Akteur.

Stadien 2 und 3: Vom stillen Hijacking bis zum Laden in den Speicher.

Stadium 2: Ein diskreter Hook auf die Beendigung des Prozesses.

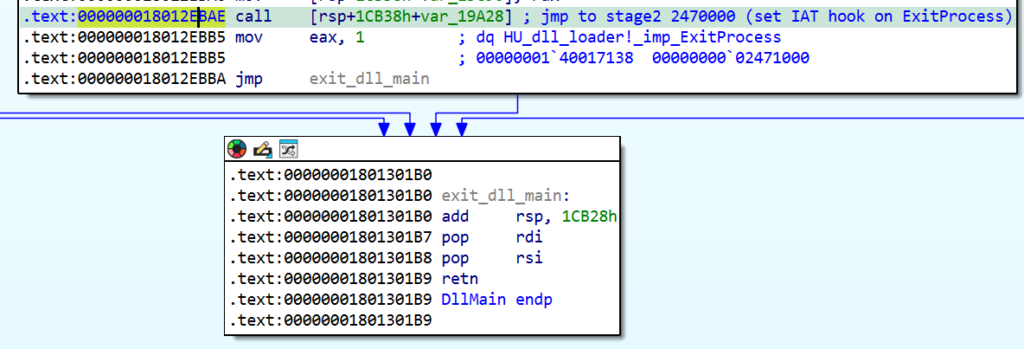

Das zweite Stadium ist minimalistisch, aber kritisch: Es hängt den ExitProcess-Eintrag in der Import Address Table (IAT) des Hauptprozesses an, um die Ausführung bei der Beendigung des Prozesses auf Stadium 3 umzuleiten. DllMain wird normal und ohne sichtbare Anomalien beendet. Die Nutzlast wird erst später aktiviert, eine Designentscheidung, die das bösartige Verhalten für Analysetools, die sich auf die Phase des anfänglichen Ladens konzentrieren, unsichtbar macht.

Stadium 3: Ein PE, das vollständig in den Speicher geladen wird.

Die dritte Stufe dekomprimiert und lädt ein PE-Image (Portable Executable, Standardformat für Windows-Programme) vollständig in den Speicher, ohne es jemals auf die Festplatte zu schreiben. Die Technik ist besonders raffiniert: Anstatt das PE direkt zu laden, bildet die Malware shell32.dll im Speicher ab, überschreibt ihren Inhalt mit dem dekodierten PE-Image und nutzt dann Hardware-Breakpoints auf ntdll!NtOpenSection und ntdll!NtMapViewOfSection, um die internen Mechanismen des Windows-Laders(LdrpMinimalMapModule) zu umgehen. Das Ergebnis: Eine komplette ausführbare Datei läuft im Speicher unter dem Deckmantel einer legitimen Systembibliothek.

In einer anekdotischen Notiz benannte der Malware-Autor den gefälschten DLL-Aufruf absichtlich nach einer bekannten Sicherheitsforscherin – eine Geste, die Talos als absichtliche Provokation interpretiert. Das geladene Bild stellt Stadium 4 dar: den EDR-Killer selbst.

Stadium 4: Der EDR-Killer, vom verwundbaren Piloten zur Neutralisierung der Abwehr.

BYOVD und rwdrv.sys: Zugriff auf den physischen Speicher über einen signierten Treiber.

Sobald sich die PE des EDR-Killers im Arbeitsspeicher befindet, ändert sich die Taktik. Die Komponente setzt auf die BYOVD-Technik (Bring Your Own Vulnerable Driver) und lädt eine umbenannte Version von rwdrv.sys, einem Treiber, der von TechPowerUp LLC für sein Hardware-Diagnosetool ThrottleStop entwickelt wurde. Dieser Treiber ist mit einem gültigen Zertifikat digital signiert und wird auch vom GPU-Z-Dienstprogramm verwendet, was ihm eine scheinbare Legitimität in den Augen der Windows-Signaturkontrollsysteme verleiht. Cisco Talos stellt fest, dass dieser Treiber trotz seines gutartigen Ursprungs hochprivilegierte Funktionen exponiert, ohne nennenswerte Sicherheitskontrollen durchzusetzen.

Über IOCTL-Schnittstellen (Input/Output Control) bietet rwdrv.sys direkten Zugriff auf Hardware-Ports, prozessorspezifische Register (MSR) und vor allem auf den physikalischen Rohspeicher. Hier liegt die Genialität des Ansatzes: Anstatt EDR-Prozesse im virtuellen Raum zu verändern (was Warnungen auslösen würde), lokalisiert die Malware die kritischen Datenstrukturen der EDR-Treiber im physischen Speicher und überschreibt sie direkt, ohne jemals die Binärabbilder auf der Festplatte zu berühren.

Konkret iteriert die Komponente durch eine Liste von über 300 Sicherheitstreibern, die praktisch jeden Hersteller auf dem Markt abdeckt. Für jeden lokalisiert sie die Callback-Zeiger im physischen Speicher, die Callbacks zur Prozesserstellung, Threaderstellung und zum Laden von Images, die EDR-Lösungen zur Überwachung des Systems verwenden, und ersetzt sie durch leere Zeiger oder harmlose Routinen. Der EDR wird funktionsunfähig gemacht, ohne dass sein Prozess betroffen ist – eine technische Unterscheidung, die erklärt, warum sich dieser Angriff den herkömmlichen Prozessschutzmechanismen entzieht.

Ein Treiber, der bereits von anderen Gruppen ausgenutzt wurde.

Der Missbrauch von rwdrv.sys ist nicht nur Qilin vorbehalten: Auch Mitglieder der Gruppe Akira haben denselben Treiber ausgenutzt, um Microsoft Defender auszuschalten, eine Technik, die laut GuidePoint Security ab Mitte Juli 2025 zu beobachten war. Der Vektor wird im Ransomware-Ökosystem geteilt, was die Dringlichkeit der Blockierung dieses speziellen Treibers und generell einer Verteidigungsstrategie, die nicht von einer einzigen Ebene abhängt, noch erhöht. Qilin selbst diversifiziert seine Ansätze: Die Gruppe hat auch eine Linux-Variante auf Windows eingesetzt, um die auf ein einzelnes Betriebssystem konzentrierte Abwehr zu umgehen, wogegen der hier dokumentierte EDR-Killer ausschließlich auf den Windows-Kernelbereich abzielt.

Prozessbeendigung und heimliche Wiederherstellung

Sobald die Callbacks deaktiviert sind, kommt ein zweiter Hilfstreiber, hlpdrv.sys, ins Spiel. Über den IOCTL-Code 0x2222008 erzwingt dieser Treiber die Beendigung aktiver Sicherheitsprozesse, einschließlich Windows Defender, die nicht mehr vom Schutz ihrer Callbacks profitieren. EDR-Prozesse werden beendet, ohne dass sie eine Warnung erzeugen oder sich neu starten können.

Ein letzter, kontraintuitiver Schritt schließt die Sequenz ab: Die Malware stellt den Callback CiValidateImageHeader wieder her (die Funktion zur Überprüfung der Integrität des Codes, mit der Windows die in den Kernel geladenen Images validiert), den sie zuvor überbrückt hatte, indem sie den Zeiger durch eine Routine ersetzt, die unter allen Umständen “ true “ zurückgibt. Diese Wiederherstellung verringert die im Kernel hinterlassenen Spuren und zeugt von einem besonderen Augenmerk auf die Hygiene nach dem Betrieb, ein Maß an Disziplin, das bei gängigen Ransomware-Kits selten zu beobachten ist.

Das Alarmsignal für die Tiefenverteidigung

Die Tatsache, dass es Qilin gelingt, über eine einfache bösartige DLL mehr als 300 EDR-Lösungen zu deaktivieren, ist ein wichtiges Alarmsignal. Wenn die gesamte Erkennungsstrategie auf Terminalagenten beruht, die auf Kernebene neutralisiert werden können, ist die Organisation genau dann ohne Einblick, wenn sie ihn am dringendsten benötigt. Die Einrichtung einer Integritätsüberwachung auf Kernebene und einer netzwerkbasierten Verhaltenserkennung ist keine optionale Ergänzung: Es sind die Schichten, die weiter funktionieren, wenn der Endpoint-Agent zum Schweigen gebracht wurde. Dies ist die direkteste operative Schlussfolgerung aus der Talos-Analyse und diejenige, die am dringendsten umgesetzt werden muss.

Von Cisco Talos veröffentlichte Kompromittierungsindikatoren.

| Komponente | Typ | MD5 | SHA1 | SHA256 |

|---|---|---|---|---|

| msimg32.dll | Schädliche DLL (Stadium 1). | 89ee7235906f7d12737679860264feaf | 01d00d3dd8bc8fd92dae9e04d0f076cb3158dc9c | 7787da25451f5538766240f4a8a2846d0a589c59391e15f188aa077e8b888497 |

| rwdrv.sys | Legitimer Treiber missbraucht | 6bc8e3505d9f51368ddf323acb6abc49 | 82ed942a52cdcf120a8919730e00ba37619661a3 | 16f83f056177c4ec24c7e99d01ca9d9d6713bd0497eeedb777a3ffefa99c97f0 |

| hlpdrv.sys | Treiber für die Beendigung von Prozessen. | cf7cad39407d8cd93135be42b6bd258f | ce1b9909cef820e5281618a7a0099a27a70643dc | bd1f381e5a3db22e88776b7873d4d2835e9a1ec620571d2b1da0c58f81c84a56 |

| EDRKiller.exe | Dump Memory (Stadium 4) | 1305e8b0f9c459d5ed85e7e474fbebb1 | 84e2d2084fe08262c2c378a377963a1482b35ac5 | 12fcde06ddadf1b48a61b12596e6286316fd33e850687fe4153dfd9383f0a4a0 |

EDRKiller.exe (zusätzliche Metadaten) :

ImpHash 05aa031a007e2f51e3f48ae2ed1e1fcb – Compiler-Timestamp: 14. Juni 2025, 08:33:52 UTC.

Der Kompilierungszeitstempel zeigt, dass die Komponente fast zehn Monate vor ihrer öffentlichen Dokumentation im April 2026 entwickelt wurde, was einen signifikanten Zeitraum der operativen Nutzung bestätigt.

ClamAV erkennt diese Komponente unter den Signaturen Win.Malware.Bumblebee-10056548-0, Win.Tool.EdrKiller-10059833-0 und Win.Tool.ThrottleStop-10059849-0. Die Snort2-Regeln SIDs 1:66181 und 1:66180 sowie die Snort3-Regel SID 1:301456 decken diese Bedrohung ab.

Wie kann man sich vor einem Angriff schützen, der im Kernel operiert?

Angesichts einer Infektionskette, die darauf ausgelegt ist, vollständig im Arbeitsspeicher zu operieren und EDR-Hooks zu umgehen, ist die Tiefenverteidigung kein abstraktes Prinzip.

1. Blockieren Sie das Laden von bekannten anfälligen Treibern.

Microsoft veröffentlicht und aktualisiert im Rahmen des Programms Vulnerable Driver Blocklist eine Liste mit anfälligen Treibern. Ihr Einsatz über Windows Defender Application Control (WDAC) oder signierte Treiberrichtlinien reduziert die BYOVD-Oberfläche deutlich. Die Liste sollte rwdrv.sys und seine bekannten Hashes enthalten.

2. Aktivieren Sie HVCI, um BYOVD-Angriffe zu verhindern.

Hypervisor-Protected Code Integrity (HVCI) verhindert das Laden von unsignierten oder auf der Sperrliste stehenden Treibern auf Hypervisor-Ebene und erschwert BYOVD-Angriffe erheblich, selbst bei lokaler Kompromittierung. Dies ist die direkteste Maßnahme gegen den von Qilin ausgenutzten Vektor.

3. Überwachen Sie das Side-Loading von DLLs.

Das Laden von msimg32.dll aus einem anderen Verzeichnis als C:WindowsSystem32 durch eine legitime Anwendung ist ein frühes Angriffssignal und möglicherweise das einzige, das beobachtet werden kann, bevor die Infektionskette in den Arbeitsspeicher umschaltet. Die von Talos veröffentlichten Snort-Erkennungsregeln decken diesen Indikator ab.

4. Halten Sie eine vom Endpoint-Agenten unabhängige Sichtbarkeit aufrecht.

Cisco Talos empfiehlt ausdrücklich einen mehrschichtigen Ansatz. Zentrale Protokollierung (SIEM), Netzwerkverhaltensüberwachung und Segmentierung stellen unabhängige Sicherheitsnetze dar, die ihren Nutzen auch dann behalten, wenn die EDR neutralisiert wird. Wenn die Endpoint-Ebene kompromittiert wird, sind es diese Vorrichtungen, die den Unterschied zwischen einer späten Entdeckung und einem völligen Mangel an Sichtbarkeit ausmachen.

5. Beschränken Sie die lokalen Administratorrechte.

Die gesamte Qilin-Infektionskette benötigt Administratorrechte, um ausgeführt zu werden. Die Reduzierung der Anzahl der Konten mit diesen Rechten durch PAM (Privileged Access Management) schränkt die Exploitationsfläche direkt ein und ist der am einfachsten zu aktivierende präventive Hebel.

Der Krieg gegen EDR, ein struktureller Trend bei Ransomware.

Das von Cisco Talos dokumentierte Modul folgt einem schweren Trend, bei dem die Neutralisierung von Sicherheitsbeamten zu einer Vorbedingung für jede ernsthafte Ransomware-Operation geworden ist. Der Zeitstempel für die Kompilierung der EDR-Killer-Komponente (Juni 2025) deutet darauf hin, dass diese Fähigkeit vor ihrer öffentlichen Dokumentation über mehrere Monate hinweg entwickelt und verfeinert wurde.

Die Eskalation ist strukturell bedingt: In dem Maße, wie moderne EDRs ihre Verhaltenserkennung verbessern, steigen Ransomware-Gruppen eine Ebene höher, indem sie die defensive Schicht direkt anvisieren, anstatt ihr auszuweichen. Die technische Raffinesse, die durch die vierstufige Kette von Qilin, Halo’s Gate, SEH/VEH-Hooks und BYOVD über den physischen Speicher veranschaulicht wird, zeugt von Investitionen in Forschung und Entwicklung, die weit über ein einfaches Standard-RaaS-Kit hinausgehen. Für Sicherheitsteams stellt sich nicht mehr die Frage, ob ihre EDRs ins Visier genommen werden können, sondern welche Verteidigungen als letzter Ausweg übrig bleiben.

Quellen