VMDK cifrado por ransomware

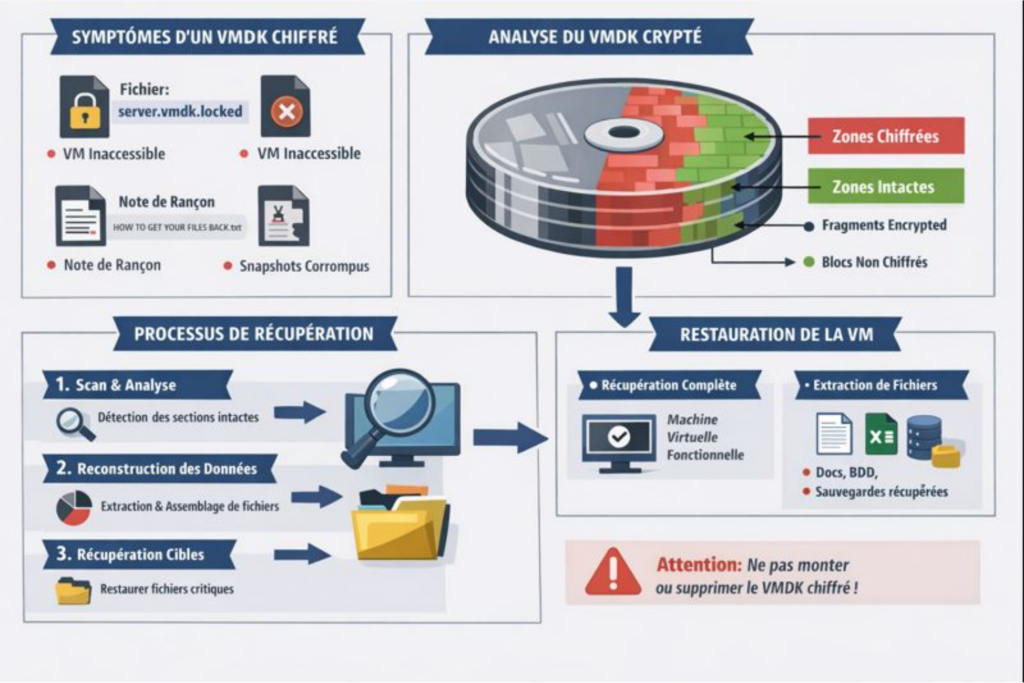

1️⃣ Síntomas de un VMDK cifrado por ransomware

Los archivos VMDK (Virtual Machine Disk) son los discos virtuales utilizados por VMware y otras soluciones de virtualización. Cuando un ransomware los afecta:- Modificación de la extensión del archivo Ejemplo: .vmdk → .vmdk.locked, .vmdk.anubis, .vmdk.crypt El ransomware cambia el nombre del archivo para indicar que ha sido cifrado.

- Inaccesibilidad de la máquina virtual

La máquina virtual deja de arrancar. VMware o vSphere mostrará errores como:

- “VMware cannot open the virtual disk”

- “Failed to open the virtual disk: the file is corrupted or encrypted”

- Corrupción visible en los snapshots Los snapshots asociados pueden volverse inutilizables si el ransomware también cifra los archivos .vmsn o .vmsd.

- Presencia de notas de rescate En la misma carpeta aparece un archivo de texto o HTML con el monto del rescate, la dirección de contacto y el método de pago.

2️⃣ Impacto en la recuperación de datos

La recuperación depende en gran medida de la extensión del cifrado y de las copias de seguridad disponibles:- Si el ransomware solo ha cifrado el VMDK

- Es imposible montar o acceder directamente a las máquinas virtuales.

- Las herramientas de recuperación clásicas (Recuva, R-Studio, Stellar) no funcionan porque el contenido está cifrado.

- Solo una copia de seguridad intacta o una herramienta especializada en recuperación de archivos cifrados por ransomware puede restaurar los datos.

- Si hay fragmentos o snapshots dañados

- Los VMDK pueden ser parcialmente recuperables.

- Las máquinas virtuales pueden arrancar, pero ciertas aplicaciones o bases de datos estarán dañadas.

- Impacto en el tiempo y la complejidad

- El proceso es largo y delicado, ya que a menudo implica:

- analizar el algoritmo de cifrado utilizado por el ransomware,

- identificar los bloques del VMDK no cifrados o parcialmente recuperables,

- reconstruir la estructura del disco virtual (descriptor VMDK + datos)

- Recuperación completa: de varias horas a varios días para un solo VMDK de 100 GB a 1 TB, según la complejidad.

- La recuperación puede fallar por completo si:

- el VMDK ha sido sobrescrito completamente por un software de borrado,

- la superficie cifrada es demasiado grande.

- El proceso es largo y delicado, ya que a menudo implica:

3️⃣ Points critiques à retenir

- Ne jamais tenter de monter un VMDK chiffré : risque de corruption supplémentaire (faire des copies avant toute manipulation)

- Ne pas supprimer le fichier ou tenter un formatage : chaque octet est précieux pour la récupération.

- Priorité aux backups hors-ligne : si un snapshot ou une sauvegarde Veeam, ESXi, Hyper-V existe et n’est pas accessible au ransomware, elle est la meilleure source.

- Outils spécialisés : certaines sociétés de récupération possèdent des logiciels capables de :

- analyser le VMDK chiffré,

- reconstruire les blocs partiellement intacts,

- récupérer des fichiers critiques même sans déchiffrement intégral.