Am 24. März 2026 stellt die Europäische Kommission einen Einbruch in die AWS-Cloud-Infrastruktur fest, die ihre Europa(.)eu-Websites beherbergt. Drei Tage später bekannte sich die Gruppe ShinyHunters zu dem Angriff und veröffentlichte ein erstes Archiv von 90 GB, wobei sie behauptete, insgesamt mehr als 350 GB – E-Mail-Backups, Datenbanken, Vertragsdokumente – herausgefiltert zu haben. Die Institution, die das Cyber-Regelwerk der EU (NIS2, Cyber Solidarity Act, Cybersicherheitspaket vom Januar 2026) trägt, findet sich selbst in der Position des Opfers wieder – zum zweiten Mal innerhalb von acht Wochen.

Die Kommission bestätigt den Vorfall am 27. März, kurz nachdem BleepingComputer als erster den Fall aufgedeckt hatte. Die EK bleibt jedoch ausweichend, was die genaue Art der offengelegten Daten betrifft. Zu den besorgniserregendsten Elementen, die von Sicherheitsforschern vorgebracht wurden, gehören DKIM-Signaturschlüssel, die, wenn sie kompromittiert werden, authentifizierte E-Mails aus den offiziellen Domains der Institution fälschen könnten. Die Untersuchung ist noch im Gange, der Umfang des Lecks muss noch ermittelt werden.

Table des matières

ToggleDie Kommission bestätigt den Angriff, geizt aber mit Details.

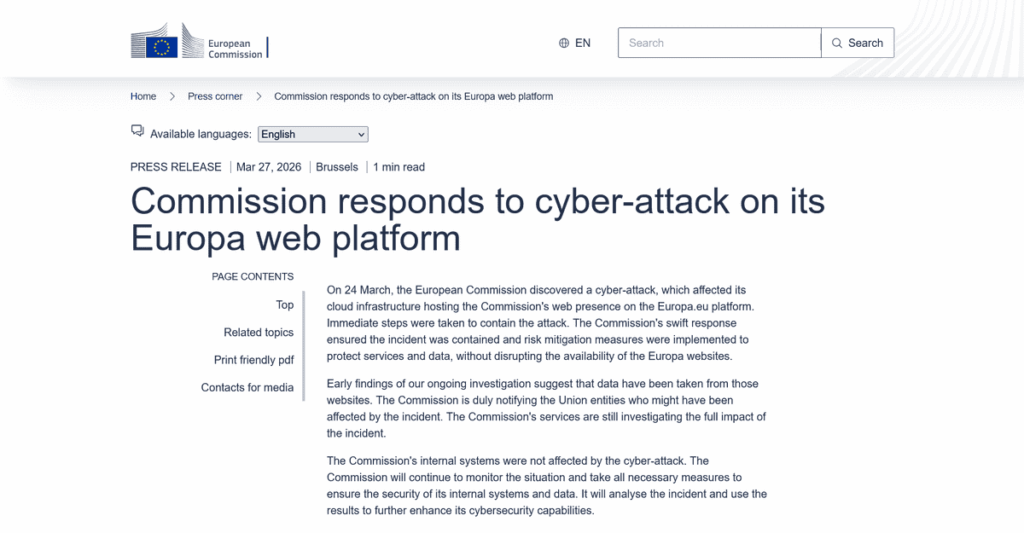

In ihrer Pressemitteilung vom 27. März gibt die Kommission an, dass sie nach der Entdeckung des Vorfalls sofort Maßnahmen ergriffen habe und ihre Websites ohne Unterbrechung des Dienstes weiterbetrieben werden. Die offizielle Botschaft ist zurückhaltend: „Die ersten Ergebnisse unserer laufenden Untersuchung legen nahe, dass Daten von diesen Webseiten extrahiert wurden. Die Kommission benachrichtigt die EU-Einrichtungen, die möglicherweise betroffen waren, ordnungsgemäß“.

Die internen Systeme der Institution wurden nicht kompromittiert: Der betroffene Bereich beschränkt sich auf die Cloud-Infrastruktur, in der die öffentlichen Europa(.)eu-Websites gehostet werden. Dieser Punkt wird in der Pressemitteilung nachdrücklich wiederholt, was jedoch wenig über die Art der tatsächlich exponierten Daten oder den verwendeten Angriffsvektor aussagt. Die anvisierte Infrastruktur basierte auf AWS-Konten (Amazon Web Services). AWS bemühte sich, jegliches Versagen seiner Plattform zu dementieren: „Bei AWS gab es keinen Sicherheitsvorfall, und unsere Dienste haben wie geplant funktioniert“, erklärte ein Sprecher gegenüber BleepingComputer. Eine Antwort, die dem Modell der geteilten Verantwortung in der Cloud entspricht: AWS sichert seine Infrastruktur, aber die Verwaltung der Konten und Konfigurationen bleibt in der Verantwortung des Kunden.

Auf Nachfrage der Presse am 28. März bestätigte der Sprecher Thomas Regnier, dass Teile der Europa-Plattform auf einer von Amazon bereitgestellten Cloud-Infrastruktur gehostet wurden, versuchte jedoch, die Tragweite des Vorfalls herunterzuspielen. Er betonte, dass die betroffenen Bereiche sich auf die öffentlichen Europa(.)eu-Websites beschränkten und dass „die interne Infrastruktur absolut nicht betroffen war“. Bezüglich der potenziell gefährdeten Daten bekräftigte Regnier: „Wir sprechen von Daten, die sich potenziell bereits in der öffentlichen Domäne befinden.“ Die Kommission machte keine Angaben dazu, welche Daten möglicherweise eingesehen wurden, wie viele Nutzer betroffen sein könnten, und lehnte einen Kommentar zur möglichen Beteiligung personenbezogener Daten mit Verweis auf die laufende Untersuchung ab.

E-Mail, Datenbanken, Vertragsdokumente: die von ShinyHunters beanspruchte Beute.

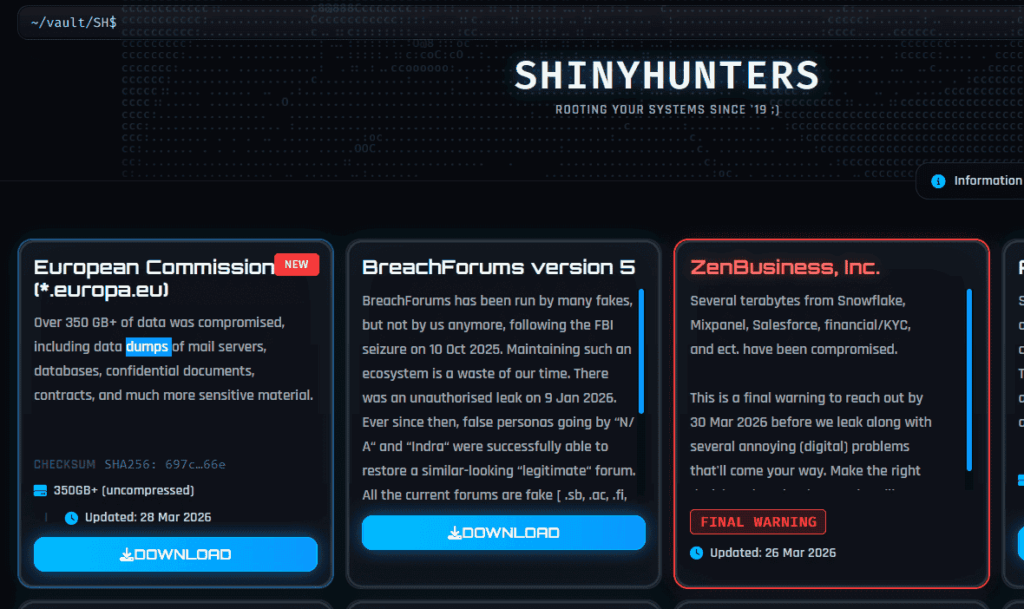

Auf ihrer Dark-Website beschreiben die Angreifer ihre Beute wie folgt:

„Europäische Kommission (

*.europa.eu)– Mehr als 350 GB an Daten wurden kompromittiert, darunter Backups von Mailservern, Datenbanken, vertrauliche Dokumente, Verträge und viele andere sensible Informationen.“ShinyHunters auf ihrer Leak-Website

Screenshots, die BleepingComputer zugespielt wurden, zeigen, dass die Angreifer sehr wohl Zugriff auf Daten von Kommissionsbediensteten und einen Mailserver hatten. Nach Angaben externer Sicherheitsforscher sollen die exfiltrierten Daten auch DKIM-Signaturschlüssel, interne Verwaltungs-URLs, Daten aus der NextCloud-Kollaborationsplattform und dem militärischen Finanzierungsmechanismus Athena sowie potenziell das gesamte SSO-Verzeichnis umfassen. Diese Elemente wurden zum jetzigen Zeitpunkt nicht von unabhängiger Seite bestätigt.

ShinyHunters erklärte gegenüber BleepingComputer, dass es nicht die Absicht habe, die Kommission zu erpressen, sondern plane, die gesamten Daten zu einem späteren Zeitpunkt zu veröffentlichen. Eine Haltung, die den Ernst der Lage nicht mindert. Nick Tausek, Architekt für Sicherheitsautomatisierung bei Swimlane, formuliert es klar: „Die Tatsache, dass der Angreifer behauptet, er wolle nichts erpressen, macht den Vorfall nicht weniger ernst, es ändert nur die Vorgehensweise. Ein stilles Leck kann für das Vertrauen, die Diplomatie und laufende Ermittlungen genauso schädlich sein.“

Das DKIM-Risiko: Wenn ein Datenleck zum Phishing-Vektor wird.

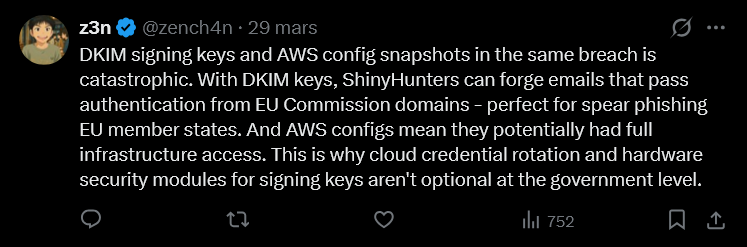

Unter den behaupteten Elementen hat die potenzielle Offenlegung von DKIM-Signaturschlüsseln (DomainKeys Identified Mail) die meiste Aufmerksamkeit der Sicherheitsforscher auf sich gezogen. Diese kryptographischen Schlüssel werden zur Authentifizierung von E-Mails verwendet, die von einer Domain gesendet werden: Sie ermöglichen es dem Empfängerserver zu überprüfen, ob eine Nachricht, die beispielsweise von einer @ec.europa.eu-Domain stammt, nicht gefälscht wurde.Wenn diese Schlüssel tatsächlich exfiltriert wurden, kann jeder, der sie besitzt, E-Mails fälschen, die die Standard-Authentifizierungskontrollen (SPF, DKIM, DMARC) von offiziellen Domains der Kommission passieren, eine Fähigkeit, die direkt für Spear-Phishing-Kampagnen gegen Mitgliedstaaten, Partnerregierungen oder Unternehmen, die mit Brüssel unter Vertrag stehen, ausgenutzt werden kann.

Als Reaktion auf einen von International Cyber Digest am 29. März auf X veröffentlichten und seitdem vielfach aufgegriffenen Thread, in dem der Cyberangriff angekündigt wurde, fasst der Cybersicherheitskommentator z3n die Diagnose zusammen: „Die Tatsache, dass DKIM-Signaturschlüssel und AWS-Konfigurationsschnappschüsse bei ein und derselben Verletzung kompromittiert wurden, ist katastrophal. Mithilfe der DKIM-Schlüssel können Cyberkriminelle E-Mails fälschen, die die Authentifizierung der Domänen der Europäischen Kommission passieren, was ideal ist, um Spear-Phishing-Angriffe gegen EU-Mitgliedstaaten durchzuführen.“

Genau aus diesem Grund sind die Rotation von Cloud-IDs und der Einsatz von Hardware-Sicherheitsmodulen (HSM) für Signaturschlüssel auf der Ebene einer Regierungseinrichtung nicht optional. Dieses Szenario bleibt jedoch von der Bestätigung abhängig, dass sich diese Elemente tatsächlich unter den exfiltrierten Daten befinden.

Das Risiko ist nicht auf ShinyHunters beschränkt: Das erste 90 GB große Archiv ist auf der Leaking-Website der Gruppe zugänglich, und jede Organisation, die es heruntergeladen hat, kann potenziell davon profitieren. Bis die Kommission das Ausmaß des Angriffs bestätigt oder gegebenenfalls eine Rotation aller betroffenen Schlüssel durchgeführt hat, sollten Organisationen, die regelmäßig mit den EU-Institutionen kommunizieren, ihre Wachsamkeit gegenüber eingehenden Nachrichten von diesen Domains erhöhen und sicherstellen, dass ihre Filterregeln fehlgeschlagene DKIM-Validierungen nicht stillschweigend durchlassen.

Ivanti-Schwachstelle im Januar, AWS-Konten im März: zwei Angriffsflächen in acht Wochen.

Es ist nicht das erste Mal im Jahr 2026, dass sich die Kommission in einer schwierigen Lage befindet. Bereits am 30. Januar war ihre zentrale Infrastruktur für die Verwaltung mobiler Geräte (MDM) Ziel eines Cyberangriffs geworden. Der Vorfall war innerhalb von neun Stunden eingedämmt worden; es waren keine mobilen Geräte kompromittiert worden. Laut der damaligen offiziellen Pressemitteilung, die im Februar öffentlich bekannt gegeben wurde, konnten jedoch Personaldaten wie Namen und Telefonnummern offengelegt werden.

Der Vorfall im Januar war Teil einer Reihe von Angriffen, die auch die niederländische Datenschutzbehörde und Valtori, eine dem Finanzministerium unterstellte finnische Regierungsbehörde, betrafen – alle unter Ausnutzung von Code-Injection-Schwachstellen in Ivanti Endpoint Manager Mobile (EPMM).

Zwei verschiedene Vorfälle, zwei verschiedene Angriffsflächen, innerhalb von acht Wochen. Der erste nutzte eine bekannte Software-Schwachstelle aus (Code-Injektion in Ivanti EPMM); der zweite verweist auf eine Kompromittierung von Konten oder Konfigurationen in einer AWS-Cloud-Umgebung, ein Vektor ganz anderer Art. Der erste war innerhalb von neun Stunden eingedämmt worden. Der zweite Fall bringt die Kommission aufgrund des Umfangs der potenziell exfiltrierten Daten und der Art der angesprochenen Elemente (E-Mail, Vertragsdaten, mögliche Offenlegung kryptografischer Schlüssel) in eine wesentlich unbequemere Lage, zumal die Untersuchung den genauen Umfang des Lecks noch nicht ermittelt hat. Zwei so kurz aufeinander folgende Kompromittierungen könnten außerdem opportunistischen Akteuren signalisieren, dass eine Institution vorübergehend exponiert oder für das Krisenmanagement mobilisiert ist, was zu weiteren Versuchen in der Folgezeit einladen würde.

ShinyHunters: Vom Datenbankdiebstahl zur Massenexfiltration

ShinyHunters trat um 2020 in Erscheinung und erlangte schnell einen Ruf durch öffentlichkeitswirksame Operationen, die sich gegen große Unternehmen richteten, darunter Ticketmaster, Santander und AT&T. Die Gruppe wird hauptsächlich von Geldgier getrieben und arbeitet nach einem Modell der doppelten Erpressung: Daten werden gestohlen, Lösegeld gefordert, um die Veröffentlichung der Daten zu verhindern, und dann in Foren im Dark Web veröffentlicht, wenn die Zielperson sich weigert zu zahlen.

Seine bevorzugte Methode: Vishing (Voice Phishing) in Kombination mit Echtzeit-Phishing-Kits, die die Multifaktor-Authentifizierung umgehen können. Die Angreifer geben sich als IT-Support aus, leiten das Opfer zu einer gefälschten Anmeldeseite, die mit dem echten Authentifizierungsstrom synchronisiert ist, und fangen nebenbei Benutzerkennungen und MFA-Token ab. Mit dieser Technik hat die Gruppe in den letzten Monaten SSO-Konten bei über hundert Organisationen kompromittiert, eine massive Kampagne, die wir in einer eigenen Analyse ausführlich beschrieben haben. Zu den jüngsten Opfern, die Eindringlinge öffentlich bestätigt haben, gehören Infinite Campus, CarGurus, Canada Goose, Panera Bread, Betterment, SoundCloud und die Gruppe Match.

ShinyHunters operiert innerhalb der Scattered LAPSUS$ Hunters, einer cyberkriminellen Allianz aus Scattered Spider, LAPSUS$ und ShinyHunters, in der ShinyHunters als Exfiltrator und Datenmonetarisierer fungiert. Eine Welle von Verhaftungen im Zusammenhang mit Scattered Spider im Sommer 2025 bremste die Gruppe teilweise aus, ohne ihre Operationen zu beenden.

Im Fall der Europäischen Kommission ist der ursprüngliche Angriffsvektor bis heute unbekannt. Die Kommission hat den Angriff nicht formell zugeschrieben: Die Verbindung zu ShinyHunters beruht auf den Behauptungen der Gruppe selbst und auf den Analysen unabhängiger Forscher. Die Gruppe hat auch nicht mitgeteilt, wie sie sich Zugang zu den AWS-Konten verschafft hat, was die Einschätzung des Restrisikos für andere EU-Institutionen erschwert.

Die europäische Cybersicherheit auf dem Prüfstand

Am 20. Januar 2026, zehn Tage vor dem ersten Vorfall, stellte die Kommission ein neues Legislativpaket zur Cybersicherheit vor, das die kollektive Verteidigung der Union stärken soll. Darüber hinaus stützt sie sich auf ein dichtes Regelwerk: die NIS2-Richtlinie, den Cyber Solidarity Act und die Verordnung zur Cybersicherheit, die einen Schutzrahmen für Mitarbeiter, Daten und Entscheidungsprozesse der EU-Institutionen festlegt.

Was dieser Vorfall unterschwellig offenbart, ist die strukturelle Schwierigkeit, komplexe Cloud-Umgebungen zu sichern, selbst in Organisationen mit dedizierten Teams und strengen Vorschriften. Die Kommission stützt sich auf das EU-CERT, einen zentralen Cybersicherheitsdienst für alle Organe und Einrichtungen der Union, der rund um die Uhr eine Überwachung mit automatisierten Warnsystemen gewährleistet; diese Einrichtung hatte die schnelle Erkennung des Angriffs vom 30. Januar ermöglicht. Im Fall des 24. März erfolgte die Erkennung ebenfalls schnell, verhinderte aber nicht die Exfiltration. Die Frage, die sich nach Abschluss der Untersuchung stellen wird, ist weniger die nach der Reaktionsfähigkeit als vielmehr die nach dem Fenster der Gefährdung: Wie lange hatten die Angreifer Zugang zu den Systemen, bevor sie entdeckt und gesperrt wurden, und was nahmen sie tatsächlich mit?

Der Vorfall entfacht auch wieder eine Debatte, die Brüssel wahrscheinlich lieber auf Abstand halten würde: die Debatte über digitale Souveränität. Dass die öffentliche Infrastruktur der Kommission, das digitale Schaufenster der Union, bei einem amerikanischen Cloud-Anbieter gehostet wird, ist nicht unbemerkt geblieben, in einem Kontext, in dem die EU gerade darauf drängt, die Abhängigkeit von als sensibel eingestuften Anbietern zu verringern.

Quellen:

- BleepingComputer: European Commission confirms data breach after Europa.eu hack.

- BleepingComputer: European Commission investigating breach after Amazon cloud account hack.

- Hackread: ShinyHunters Claims 350GB Data Breach at European Commission.

- SecurityAffairs: ShinyHunters behaupten den Hack der Europäischen Kommission.

- Infosecurity Magazine: Europäische Kommission bestätigt Cloud Data Breach.

- ComplexDiscovery: Das DKIM-Problem: Warum der Datenleck der Europäischen Kommission weltweit Inboxes bedroht.

- Europäische Kommission: Die Kommission reagiert auf einen Cyber-Angriff auf ihre Web-Plattform (IP_26_748)

- Europäische Kommission: Die Kommission reagiert auf Cyberangriff auf ihr System zur Verwaltung mobiler Geräte (IP_26_342).

- The Record: European Commission downplays ShinyHunters cyber claim