Cuatro años después de su lanzamiento, LeakBase ya no responde. En lugar del foro, una pancarta de incautación del FBI. Detrás de esta imagen familiar se esconde una operación de una envergadura poco común: catorce países movilizados, un centenar de acciones simultáneas en varios continentes y, sobre todo, la captura de toda una base de datos que expone a decenas de miles de miembros que se creían anónimos a procedimientos judiciales. Lo que la operación Leak ilustra sobre todo no es sólo el hundimiento de una plataforma, sino la eficacia de una cooperación internacional bien afinada, que movilizó a catorce países en torno a un objetivo común.

Table des matières

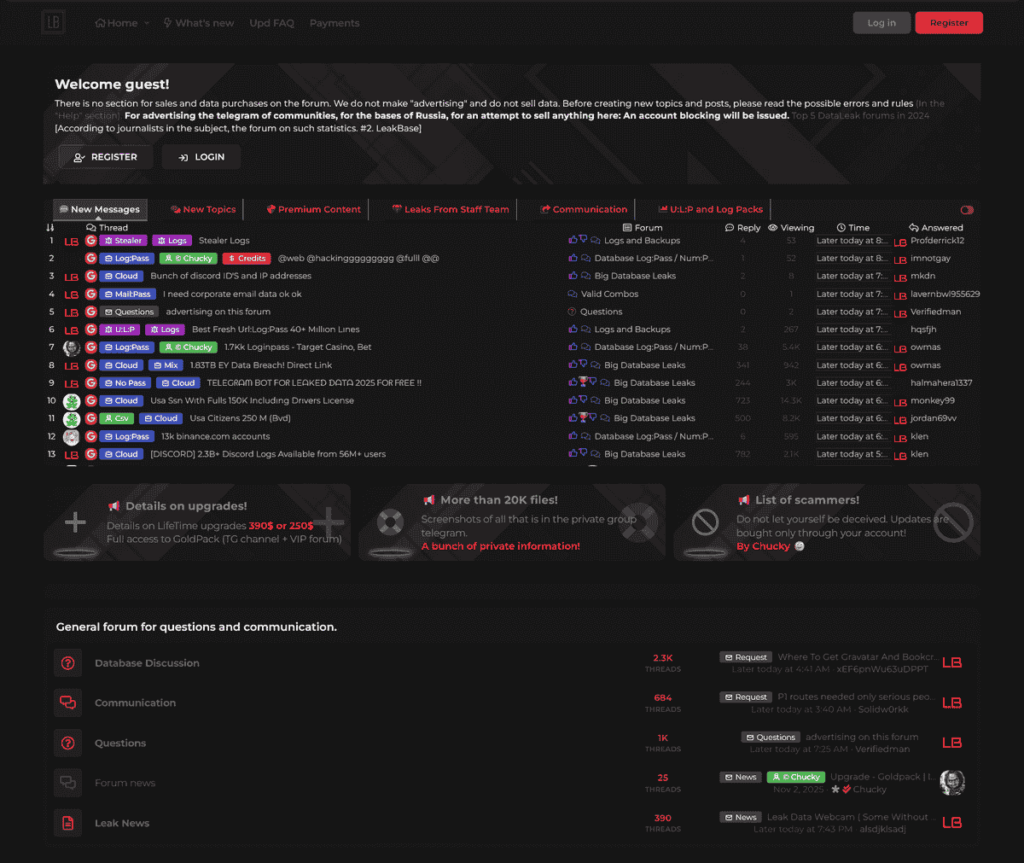

ToggleLeakBase, un mercado de datos robados accesible a todos

En 2021, LeakBase se había establecido como uno de los puntos de entrada clave para el comercio de datos comprometidos en el mundo anglosajón. La plataforma archivaba continuamente las bases de datos resultantes de los ataques, los registros de robo (archivos generados por los infostealers de malware, que extraen automáticamente identificadores, contraseñas, cookies de sesión y datos de formularios de las máquinas infectadas) y, más en general, cualquier dato útil para ataques posteriores: relleno de credenciales, fraude bancario, robo de identidad.

Lo que diferenciaba a LeakBase de muchas plataformas similares era su facilidad de acceso. El foro funcionaba en la web abierta, sin pasar por Tor, funcionaba en inglés y ofrecía un registro gratuito. Esta combinación le permitía llegar a un abanico de perfiles mucho más amplio que los foros confinados en la web oscura, incluidos jugadores sin especiales conocimientos técnicos. La empresa de inteligencia sobre amenazas Flare lo describió como «uno de los foros más sofisticados de la web oscura, tanto por el volumen de datos sensibles disponibles como por la madurez de su enfoque en materia de descubrimiento y comercio». Una formulación un tanto paradójica para una plataforma accesible a través de un simple navegador, pero que da fe del nivel de estructuración alcanzado por LeakBase. El foro combinaba un mercado y espacios de debate.

A finales de diciembre de 2025, el foro contaba con más de 142.000 miembros registrados, alrededor de 32.000 mensajes y más de 215.000 mensajes privados intercambiados. Las bases de datos alojadas contenían cientos de millones de pares de nombres de usuario y contraseñas procedentes de ataques a gran escala contra empresas y particulares, especialmente en Estados Unidos.

Cómo funcionaba el foro LeakBase

LeakBase no surgió de la nada. Su rápido crecimiento se debe en gran medida a los sucesivos cierres de sus predecesores: la incautación de RaidForums en 2022, seguida del desmantelamiento de BreachForums en 2023, cada vez desatando una comunidad de varios cientos de miles de usuarios en busca de una nueva plataforma. LeakBase la heredó, junto con las redes, los datos y la reputación que la acompañaban. Esto forma parte de un ciclo bien documentado: cada vez que se desmantela una gran plataforma, otra toma el relevo y absorbe a su comunidad.

El foro se había puesto en marcha con el apoyo del grupo de ciberdelincuencia ARES y había perfeccionado su modelo con el tiempo. El registro era gratuito, pero el acceso premium estaba disponible por una cuota de suscripción única de unos cientos de dólares. Un sistema de créditos y reputación estructuraba los intercambios entre los miembros: cada aportación de datos o transacciones reforzaba el estatus de su autor dentro de la comunidad, lo que mantenía un nivel de actividad sostenido. La plataforma también incorporaba un mecanismo de pago en custodia para asegurar las transacciones.

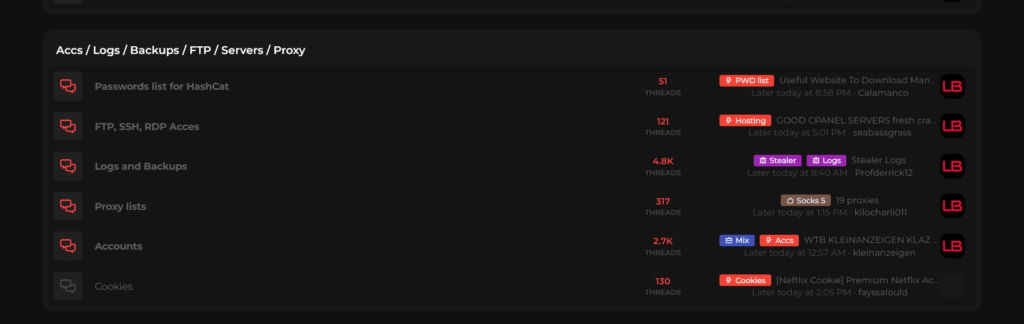

La oferta abarcaba números de tarjetas de crédito y datos de enrutamiento, identificadores reutilizables para ataques masivos, información personal y corporativa, así como áreas dedicadas a programación, hacking, ingeniería social, criptografía y guías opsec. Una parte significativa de las bases de datos disponibles se había obtenido mediante inyección SQL contra aplicaciones web sin parches.

Una regla destacable señalada por varias fuentes: el foro prohibía a los usuarios publicar datos relativos a Rusia, una restricción recurrente en este tipo de plataformas que tiende a sugerir una presencia o tolerancia en esta zona geográfica. Los investigadores de seguridad sospechan que los administradores de LeakBase son de origen ruso; a pesar del desmantelamiento del foro, es probable que sigan en libertad.

Una amenaza considerada prioritaria por el FBI desde hace varios años

No fue el mero tamaño del foro lo que lo convirtió en un objetivo prioritario para la oficina del FBI de Salt Lake City. Brett Leatherman declaró a The Record que LeakBase se había convertido en «un lugar donde los usuarios compartían cada vez más información que permitía acceder a redes estadounidenses, potencialmente infraestructuras críticas». Fue este aspecto, el foro como vehículo de acceso inicial a sistemas sensibles, lo que mantuvo a LeakBase en lo más alto de la lista de prioridades del FBI durante varios años antes de que la operación llegara a su fin.

Leatherman también explicó el perfil de las víctimas tal y como los investigadores están empezando a recomponerlo: «Se trata de víctimas de oportunidad. A menudo, los piratas informáticos pudieron irrumpir y acceder a información de identificación auténtica, que podía afectar a pequeñas y medianas empresas o a grandes compañías. Pronto sabremos mucho más».

La operación en dos fases

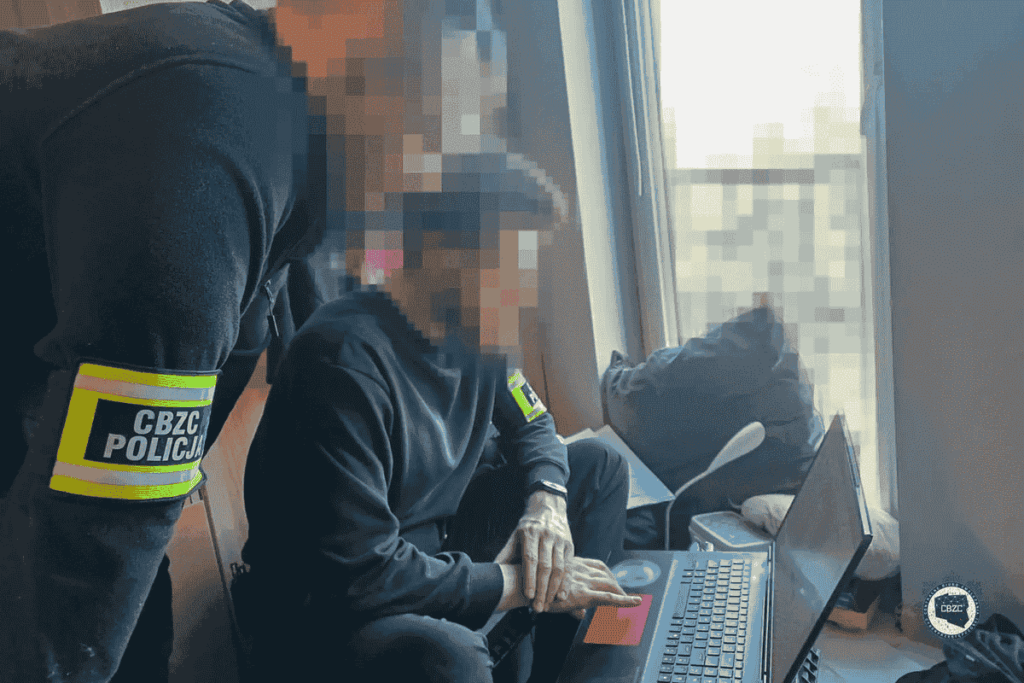

La operación Leak se desplegó en dos fases los días 3 y 4 de marzo de 2026, tras una investigación que se había llevado a cabo durante varios años.

El 3 de marzo, las autoridades llevaron a cabo un centenar de acciones coordinadas en numerosos países, dirigidas contra 37 de los miembros más activos de la plataforma. Los resultados incluyeron 13 detenciones, 32 registros, interrogatorios a 33 sospechosos, así como las llamadas operaciones «knock-and-talk «, visitas domiciliarias sin orden de detención, cuyo objetivo es tanto identificar a los individuos como alertarles de que son conocidos por las autoridades. Según Brett Leatherman, ninguna de las detenciones se llevó a cabo en suelo estadounidense.

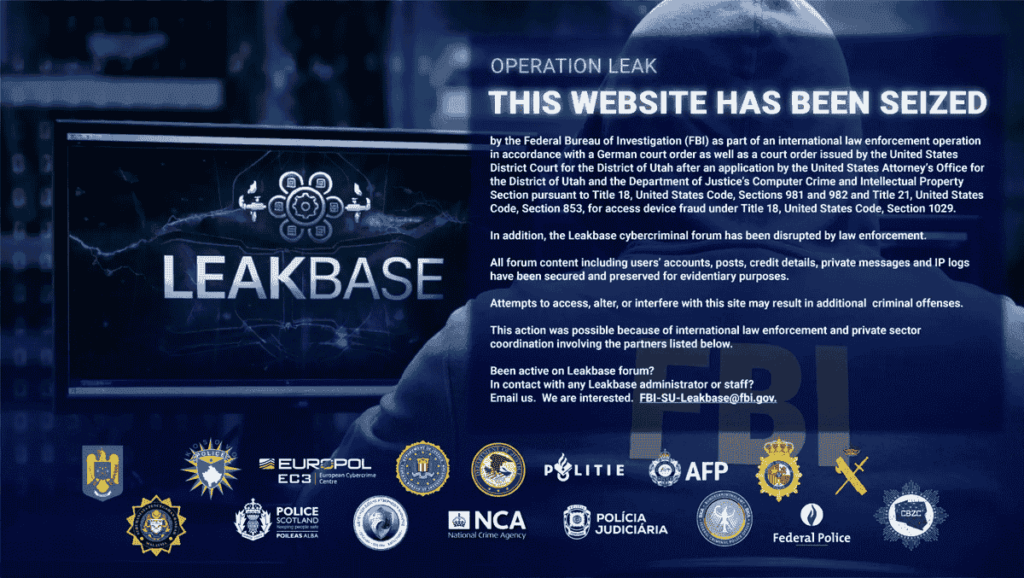

El 4 de marzo se puso en marcha la fase técnica: los dos dominios del foro(leakbase[.]la y leakbase[.]ws) fueron incautados y redirigidos a servidores del FBI(ns1.fbi.seized.gov / ns2.fbi.seized.gov). La incautación se basó en dos órdenes judiciales distintas, una emitida por el Tribunal de Distrito de EE.UU. para el Distrito de Utah y la otra por un tribunal alemán, lo que refleja la arquitectura jurídica multinacional necesaria para una operación de esta naturaleza. El dominio .ws había sido registrado el 7 de febrero de 2026, menos de un mes antes de la incautación, señal de que el foro estaba aún en plena expansión operativa cuando los investigadores dieron el golpe.

El banner exhibido en el sitio lanza una advertencia explícita a los antiguos miembros: «Todo el contenido del foro, incluidas las cuentas de usuario, las publicaciones, la información bancaria, los mensajes privados y los registros de direcciones IP, ha sido asegurado y retenido con fines probatorios.»

Los países implicados en la operación son: Alemania, Australia, Bélgica, Canadá, España, Estados Unidos, Grecia, Kosovo, Malasia, Países Bajos, Polonia, Portugal, Reino Unido y Rumanía.

Europol en el centro del sistema de coordinación

La coordinación central corrió a cargo de Europol, desde La Haya, en el marco del Grupo Operativo Conjunto de Acción contra la Ciberdelincuencia (J-CAT). Además de la coordinación logística, el Centro Europeo de Ciberdelincuencia (EC3) llevó a cabo un profundo trabajo de análisis, cartografiando la infraestructura del foro, cruzando datos con las investigaciones en curso en toda Europa y fuera de ella, e identificando a sospechosos y víctimas a partir de las pruebas digitales disponibles. Un científico de datos dedicado a la operación se encargó de extraer y estructurar millones de puntos de datos para producir pistas que pudieran ser explotadas directamente por los equipos de investigación.

El día de la acción, un puesto de mando conjunto permitió a los catorce países participantes compartir actualizaciones e información de inteligencia en tiempo real a medida que se desplegaban las medidas coercitivas.

Edvardas Šileris, Director del Centro Europeo contra la Ciberdelincuencia (EC3) de Europol, resumió la importancia del mensaje enviado a los ciberdelincuentes: «Esta operación demuestra que ningún rincón de Internet escapa a la atención de las autoridades policiales internacionales. Lo que empezó siendo un oscuro foro dedicado al robo de datos ha sido desmantelado, y quienes pensaban que podían ocultarse tras el anonimato han sido identificados y obligados a rendir cuentas.»

Incautación de la base de datos como medio de identificación

La incautación de toda la base de datos interna del foro es probablemente el aspecto de mayor alcance para los miembros de la plataforma. Cuentas, publicaciones, mensajes privados, registros de IP y detalles de pago: estos datos permiten a los investigadores levantar el supuesto anonimato de los usuarios que aún no han sido identificados, mucho después de que el foro haya sido cerrado.

Las autoridades también han optado por contactar directamente con algunos sospechosos a través de los canales digitales que utilizaban para sus actividades en los foros. La señal enviada era deliberada: los investigadores sabían quiénes eran y cómo llegar a ellos. Brett Leatherman fue explícito sobre lo que ocurriría a continuación: «Si estos actores migran a otra plataforma creyendo en su anonimato, deben saber que les estaremos siguiendo». La investigación sigue su curso.

Un día de ataques coordinados

El mismo día de la operación Leak, Europol y Microsoft anunciaron conjuntamente el desmantelamiento de Tycoon 2FA, un PhaaS (Phishing-as-a-Service) vendido por 350 dólares al mes en Telegram y Signal, utilizado por miles de ciberdelincuentes para saltarse la autenticación multifactor mediante ataques Adversary-in-the-Middle. Microsoft, que dirigió la operación junto con Europol, autoridades de seis países y once empresas de ciberseguridad, se incautó de 330 dominios que constituían el núcleo de la infraestructura. La escala del servicio es sorprendente: a mediados de 2025, Tycoon 2FA representaba alrededor del 62% de todos los intentos de phishing bloqueados por Microsoft, con más de 30 millones de correos electrónicos interceptados en un solo mes. La caída de Tycoon 2FA es un recordatorio de que los ataques Adversary-in-the-Middle (AiTM ) van a ser aún más frecuentes con la integración de la IA, como predicen los expertos en ciberseguridad para 2026.

Las acciones contra LeakBase y Tycoon 2FA forman parte de una secuencia de operaciones que muestran un cambio en la postura de las fuerzas de seguridad: el objetivo ya no es solo detener a individuos, sino apuntar a las infraestructuras de servicios que permiten el funcionamiento del ecosistema cibercriminal, desde foros a kits de phishing y mercados de malware.

Lo que este desmantelamiento revela sobre el estado de la amenaza

Sin embargo, la historia de los foros de ciberdelincuentes es aleccionadora: RaidForums ha sido sustituido por BreachForums, BreachForums por LeakBase. Por tanto, los precedentes sugieren que probablemente surgirá una nueva plataforma, la cuestión es con qué rapidez. El reto reside ahora en la capacidad de los investigadores para utilizar la base de datos de la que se han incautado para rastrear los canales antes de que surjan nuevas plataformas.

Incluso antes del anuncio oficial, había indicios de esta reorganización: horas antes de que se publicara el comunicado del DOJ, circulaban conversaciones en varios canales de Telegram, en las que sus miembros advertían a sus contactos de que asumieran que sus datos habían sido recopilados y actuaran en consecuencia.

Para las organizaciones, este desmantelamiento es un recordatorio de una realidad estructural: los datos extraídos durante un compromiso no desaparecen. Circulan, se revenden, se fragmentan, se recombinan y pueden resurgir meses o años después para alimentar campañas de phishing, fraudes de identidad o ataques masivos. Las empresas que sufren una fuga de datos pueden ver sus datos reutilizados mucho tiempo después del incidente inicial, a menudo sin ser informadas. Implantar contraseñas únicas por servicio y la autenticación multifactor sigue siendo la respuesta más directa a este ciclo de reventa.

Fuentes :

- Europol: Desmantelado un importante foro de filtración de datos en una acción global contra la ciberdelincuencia

- Departamento de Justicia: Estados Unidos lidera el desmantelamiento de uno de los mayores foros de hackers del mundo

- Asuntos de seguridad : El FBI y Europol desmantelan el foro de ciberdelincuencia LeakBase

- Hackread: Desmantelado el foro de ciberdelincuentes LeakBase

- The Record: Una amplia operación europea y del FBI desmantela el foro de ciberdelincuencia Leakbase

- Flare : El FBI se incauta de Leakbase