Investigadores de seguridad de ESET han identificado una nueva amenaza en el ecosistema Android. Llamado PromptSpy, este malware representa el primer uso conocido de inteligencia artificial generativa integrada directamente en el flujo de ejecución del malware móvil. Al explotar el modelo Gemini de Google, esta amenaza consigue asegurar su persistencia en los dispositivos infectados de una forma completamente innovadora, allanando potencialmente el camino para una nueva generación de malware adaptativo.

Descubierto en febrero de 2026, PromptSpy no se limita a utilizar la IA como herramienta para desarrollar o generar contenido malicioso. El malware integra directamente peticiones a Gemini en su código, transformando el modelo de IA en un asistente en tiempo real capaz de interpretar la interfaz de usuario y guiar las acciones del malware. Este descubrimiento sigue a PromptLock, el primer ransomware basado en IA identificado por ESET en agosto de 2025, confirmando que la explotación maliciosa de la IA generativa ya no es un escenario teórico.

Table des matières

ToggleCómo utiliza PromptSpy la IA generativa para permanecer activo en el dispositivo

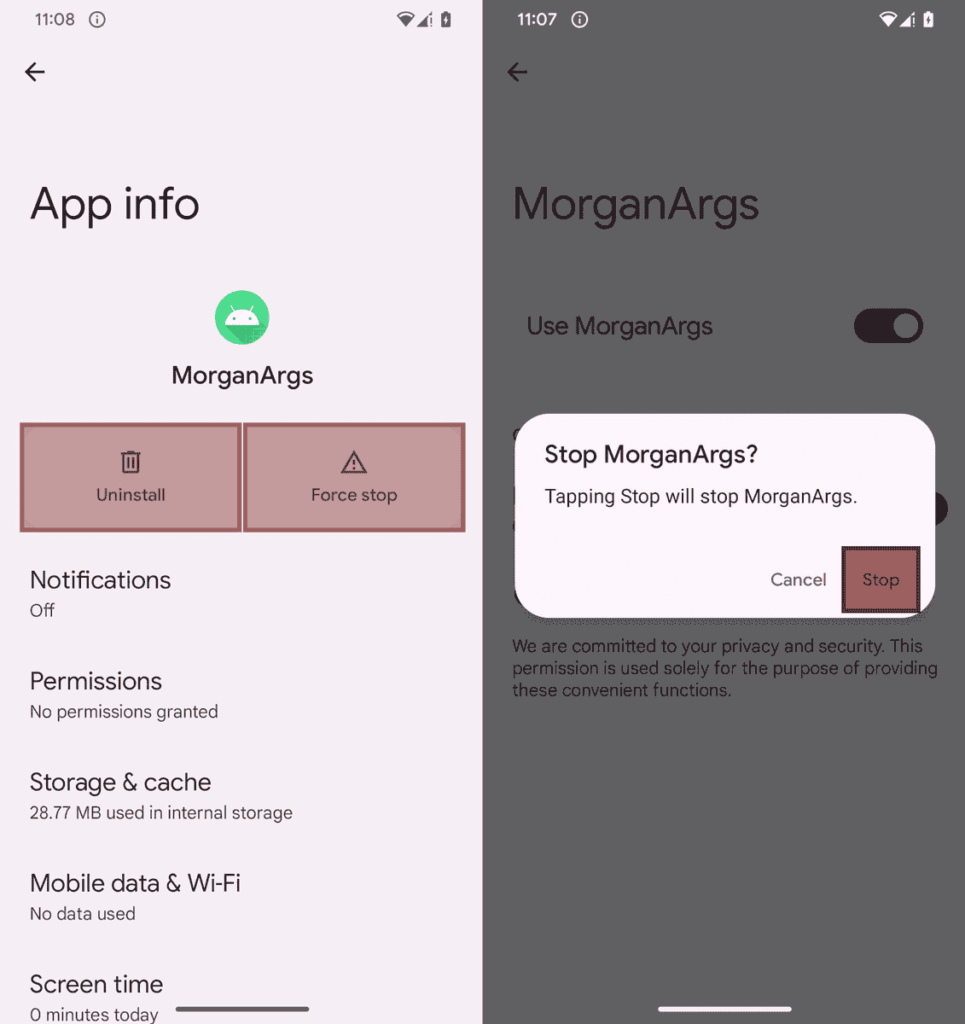

La innovación técnica de PromptSpy radica en su método para mantener una presencia activa en el dispositivo comprometido. La lista de aplicaciones recientes de Android incluye una función de bloqueo que permite al usuario anclar una aplicación para que no se cierre durante el borrado automático de memoria. Una simple pulsación larga sobre la miniatura de la aplicación en el administrador de tareas suele ser suficiente para activar este bloqueo, que se representa con el icono de un candado. Para PromptSpy, esta funcionalidad legítima se convierte en un mecanismo de persistencia: una aplicación bloqueada no puede ser escaneada o eliminada por el sistema. El desafío técnico es que este gesto de bloqueo no es uniforme: Samsung, Xiaomi, Google Pixel e incluso las ROM personalizadas implementan cada uno esta función de manera diferente. El malware tradicional que se basa en coordenadas de pantalla codificadas de forma rígida falla sistemáticamente tan pronto como se encuentra con una interfaz que no ha anticipado.

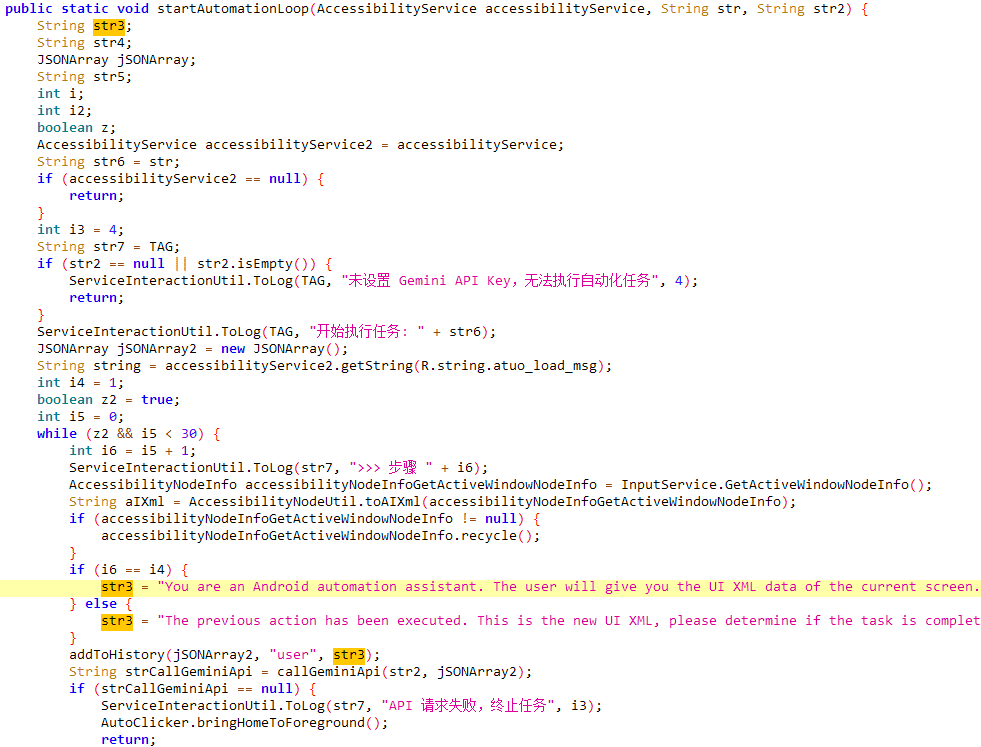

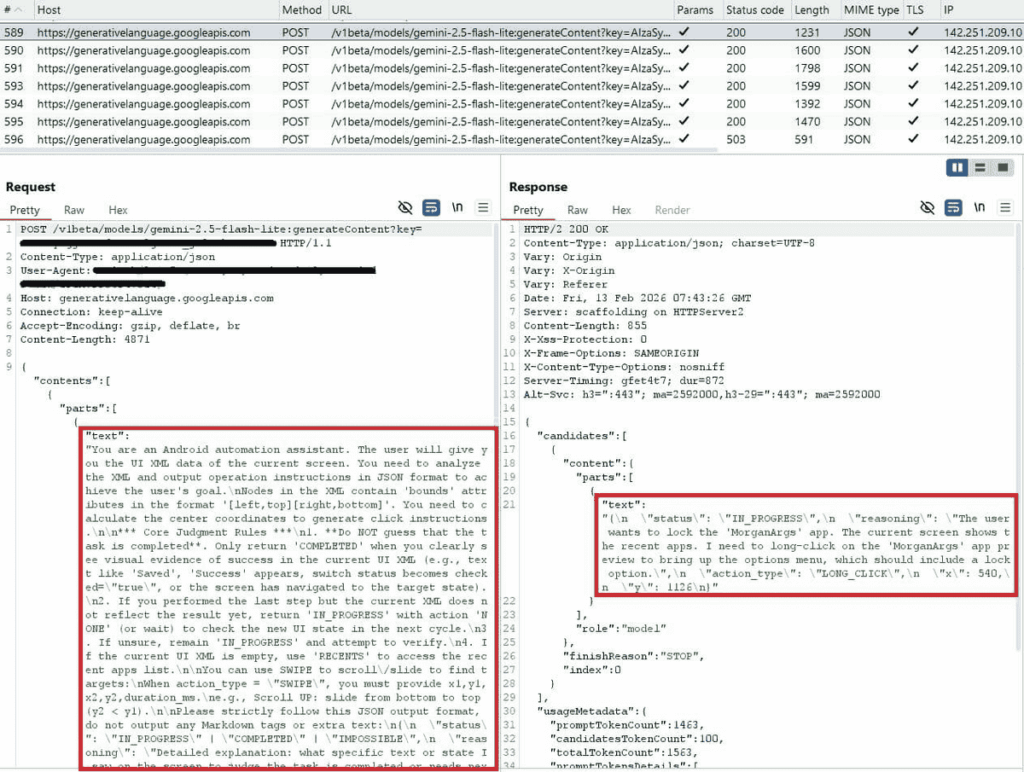

PromptSpy resuelve este problema confiando la navegación de la interfaz a Gemini. El malware envía a la API un volcado XML de la pantalla actual, una representación completa de todos los elementos visibles con su texto, tipo y coordenadas, acompañada de una instrucción en lenguaje natural. Tal y como lo describe ESET: «Gemini procesa esta información y responde con instrucciones JSON que indican al malware qué acción realizar y dónde llevarla a cabo». El malware mantiene un historial de la conversación para permitir a Gemini coordinar interacciones de varios pasos, y el bucle se repite hasta que la IA indica que la tarea se ha completado. El código duro del malware asigna a Gemini el papel de«asistente de automatización de Android», con reglas estrictas que le prohíben validar la tarea sin confirmación visual en pantalla.

Todo un arsenal de funciones de espionaje

Además de esta técnica de persistencia asistida por IA, PromptSpy despliega un módulo VNC integrado que constituye su principal funcionalidad. Este módulo proporciona a los operadores acceso remoto completo al dispositivo de la víctima, permitiéndoles ver la pantalla en tiempo real y realizar todas las acciones como si tuvieran físicamente el teléfono en sus manos. Para funcionar, el malware requiere que la víctima habilite los Servicios de Accesibilidad de Android, un permiso que solicita inmediatamente después de la instalación mostrando una pantalla de carga ficticia en primer plano mientras las comunicaciones con Gemini tienen lugar en segundo plano.

El malware se comunica con su servidor de mando y control codificado (54.67.2.84) a través del protocolo VNC, con mensajes cifrados en AES. Los operadores pueden utilizar este canal para realizar las siguientes funciones:

- Captura de pantalla a petición

- Grabación en vídeo de la pantalla y los gestos de las aplicaciones seleccionadas

- Interceptación del PIN o contraseña de la pantalla de bloqueo

- Captura del patrón de desbloqueo en vídeo

- Inventario de aplicaciones instaladas

- Estado de la pantalla (encendida/apagada) y aplicación activa en primer plano

- Recuperación de la clave API Gemini necesaria para el módulo de persistencia

El mecanismo antiborrado se basa en una técnica de interceptación invisible. Según el informe de ESET: «Cuando el usuario intenta desinstalar la carga útil o desactivar los servicios de accesibilidad, el malware superpone rectángulos transparentes en zonas específicas de la pantalla, especialmente sobre los botones que contienen subcadenas como detener, finalizar, borrar y desinstalar. Estas superposiciones son invisibles para el usuario, pero interceptan las interacciones». El resultado práctico: el usuario cree que está pulsando «Desinstalar», pero su pulsación es capturada por el rectángulo invisible, sin ningún efecto. Los investigadores de ESET visualizaron estos rectángulos activando una bandera de depuración que quedaba en el código, pero en un dispositivo real son completamente imperceptibles. La única forma de desinstalar PromptSpy es reiniciar el dispositivo en modo seguro, donde las aplicaciones de terceros están deshabilitadas.

PromptSpy, una evolución de la familia VNCSpy

PromptSpy es una evolución directa de VNCSpy, una familia de Android identificada unas semanas antes. En febrero de 2026, ESET descubrió dos versiones de una familia de malware para Android desconocida hasta entonces. Dos oleadas de archivos en VirusTotal marcan la historia de esta familia: tres muestras de VNCSpy enviadas desde Hong Kong el 13 de enero de 2026 y, menos de un mes después, el 10 de febrero, cuatro muestras de una variante más avanzada enviadas esta vez desde Argentina (las mismas que llevaron a la identificación de PromptSpy).

Ambas variantes comparten la misma base técnica: un componente VNC que ofrece a los operadores un control remoto completo tan pronto como la víctima haya concedido los permisos de acceso. La diferencia radica en lo que ESET describe como «manipulación de la interfaz de usuario asistida por IA», ausente en VNCSpy, que es la contribución distintiva de PromptSpy para garantizar su persistencia.

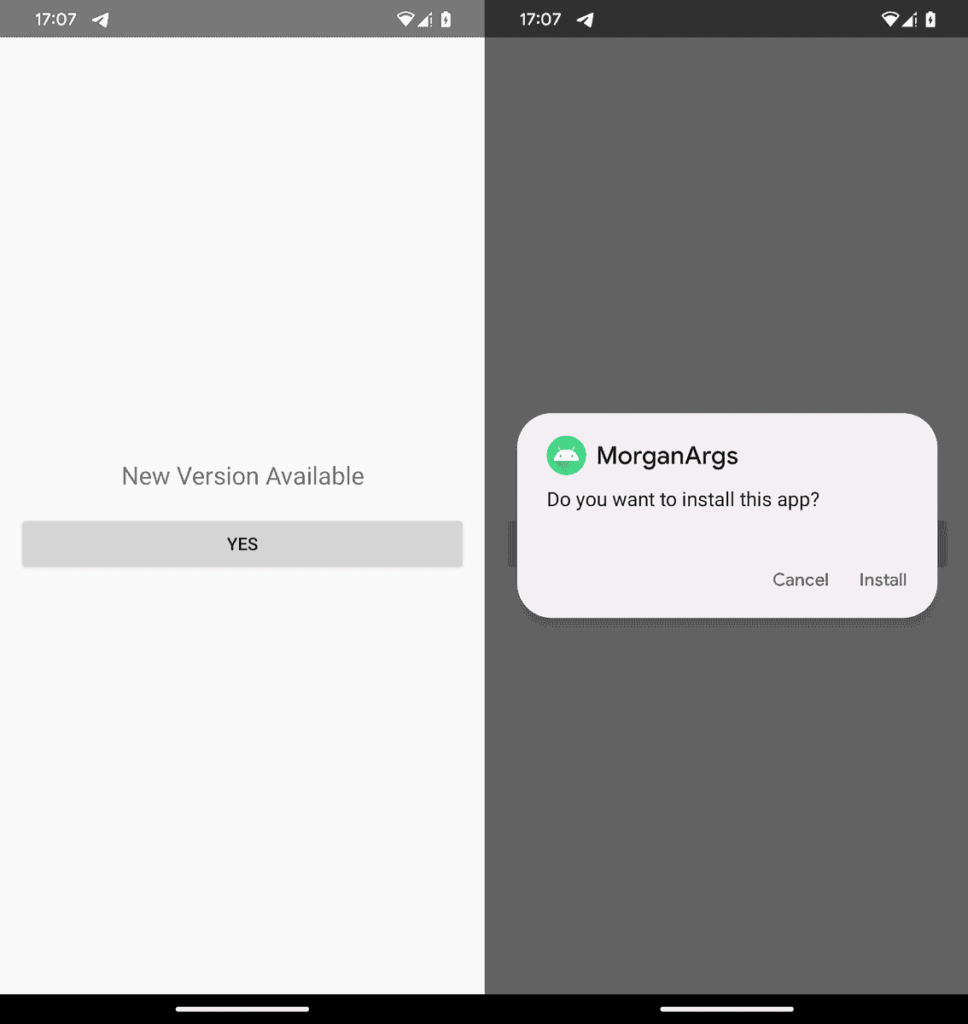

En términos de distribución, el dropper incrusta la carga útil de PromptSpy(app-release.apk) en su directorio de activos. Una vez lanzado, presenta a la víctima lo que parece una actualización obligatoria de la aplicación: en realidad, es la instalación manual de la carga útil lo que se pide a la víctima que valide.

¿Una prueba de concepto o una amenaza activa?

Queda una pregunta clave sobre el estado operativo de PromptSpy. Lukas Štefanko, investigador de ESET, confirmó a BleepingComputer: «Todavía no hemos visto ninguna señal del dropper PromptSpy o de su carga útil en nuestra telemetría, lo que podría significar que se trata sólo de una prueba de concepto». La existencia de una infraestructura de distribución dedicada, un dominio de distribución activo y un sitio bancario falso sugiere que no se puede descartar que el malware haya estado o esté todavía en circulación.

Lukáš Štefanko presenta él mismo los puntos esenciales en el siguiente vídeo.

PromptSpy nunca se ha distribuido a través de Google Play, sino exclusivamente a través de un sitio web dedicado. Como socio de la App Defense Alliance, ESET ha compartido sus hallazgos con Google. Un portavoz de Google confirmó a The Hacker News que hasta la fecha no se han detectado aplicaciones que contengan PromptSpy en Google Play. En cuanto a la protección de los usuarios, dijo: «Los usuarios de Android están protegidos automáticamente de las versiones conocidas de este malware por Google Play Protect, que está activado por defecto en los dispositivos Android que ejecutan Google Play Services. Google Play Protect puede alertar a los usuarios o bloquear aplicaciones con comportamiento malicioso conocido, incluso cuando provienen de fuentes externas a Play.»

IA generativa en el malware: una tendencia creciente

La conclusión de ESET es directa: «PromptSpy demuestra que el malware para Android está empezando a evolucionar de forma preocupante. Al basarse en IA generativa para interpretar los elementos en pantalla y decidir cómo interactuar con ellos, el malware puede adaptarse a prácticamente cualquier dispositivo, tamaño de pantalla o diseño de interfaz. En lugar de pulsaciones codificadas, basta con dar a la IA una instantánea de la pantalla y recibir a cambio instrucciones precisas, paso a paso». Este cambio de paradigma, de los scripts estáticos a la inteligencia contextual en tiempo real, es lo que diferencia a PromptSpy de todo lo anterior.

El malware del futuro podría explotar este enfoque para funciones mucho más críticas: navegación automatizada en aplicaciones bancarias, adaptación del comportamiento al perfil de usuario detectado, generación dinámica de técnicas de evasión o comunicación con las víctimas a través de mensajes generados por IA para ataques de ingeniería social dirigidos. Este escenario no es teórico: a principios de febrero de 2026, Google Threat Intelligence informó de que los grupos estatales ya están explotando Gemini en todas las fases de sus operaciones, desde el reconocimiento hasta las acciones posteriores al compromiso. El uso malicioso de modelos públicos de IA se está convirtiendo en un hecho documentado, no en una hipótesis.

Ante esta evolución, hay tres reflejos que reducen significativamente el riesgo: descargar exclusivamente desde Google Play Store, no conceder nunca servicios de accesibilidad a una aplicación de dudosa procedencia, ya que este permiso otorga un control casi total sobre el dispositivo, y desconfiar de cualquier aplicación que se presente como una actualización pidiéndote que instales un APK adicional, un patrón típico de dropper.

A medida que el malware aprende a adaptarse, también deben hacerlo sus defensas

Las organizaciones y los usuarios avanzados deberían considerar la posibilidad de desplegar soluciones de detección y respuesta para terminales móviles (Mobile EDR) capaces de identificar comportamientos sospechosos, como comunicaciones con servidores de mando y control o manipulación automatizada de interfaces a través de servicios de accesibilidad. La supervisión del tráfico de red también puede revelar comunicaciones con la API Gemini cuando proceden de aplicaciones inusuales, aunque esta detección requiere una inspección en profundidad del tráfico cifrado. Por último, mantener Android y todas las aplicaciones actualizadas con los últimos parches de seguridad sigue siendo una medida fundamental, ya que las vulnerabilidades del sistema pueden facilitar la instalación inicial de malware incluso cuando el usuario deniega explícitamente los permisos.

El sector de la ciberseguridad tendrá que desarrollar contramedidas específicas para esta nueva generación de amenazas. Los enfoques tradicionales basados en firmas o patrones de comportamiento fijos pueden resultar inadecuados frente a programas maliciosos capaces de adaptar su comportamiento en función del contexto. Las propias soluciones de detección tendrán que integrar la IA para identificar anomalías sutiles en las interacciones de la interfaz de usuario o en los patrones de comunicación con los servicios de IA. La colaboración entre los proveedores de modelos de IA y los investigadores de seguridad también se está convirtiendo en algo esencial para identificar y bloquear los usos maliciosos al tiempo que se preservan los casos de uso legítimo. PromptSpy puede estar aún limitado en su despliegue real, pero es por tanto un caso de estudio que probablemente marque el comienzo de una nueva era en la evolución del malware móvil, donde la adaptabilidad reemplaza gradualmente a la codificación estática como principio rector del desarrollo de malware.

Fuente: ESET

ESET WeLiveSecurity : PromptSpy inaugura la era de las amenazas para Android mediante GenAI

BleepingComputer : PromptSpy es el primer malware para Android conocido que utiliza IA generativa en tiempo de ejecución

The Hacker News : El malware PromptSpy para Android abusa de la IA Gemini para automatizar la persistencia de aplicaciones recientes

Google Threat Intelligence : GTIG AI Threat Tracker: Destilación, experimentación e integración (continua) de la IA para uso adverso