Les chercheurs en sécurité d’ESET ont identifié une menace inédite dans l’écosystème Android. Baptisé PromptSpy, ce malware représente le premier cas connu d’utilisation d’intelligence artificielle générative directement intégrée dans le flux d’exécution d’un logiciel malveillant mobile. En exploitant le modèle Gemini de Google, cette menace parvient à assurer sa persistance sur les appareils infectés d’une manière totalement novatrice, ouvrant potentiellement la voie à une nouvelle génération de malwares adaptatifs.

Découvert en février 2026, PromptSpy ne se contente pas d’utiliser l’IA comme outil de développement ou de génération de contenu malveillant. Le malware intègre directement des requêtes à Gemini dans son code, transformant le modèle d’IA en assistant en temps réel capable d’interpréter l’interface utilisateur et de guider les actions du malware. Cette découverte fait suite à PromptLock, le premier ransomware piloté par IA identifié par ESET en août 2025, confirmant que l’exploitation malveillante de l’IA générative n’est plus un scénario théorique.

Table des matières

ToggleComment PromptSpy utilise l’IA générative pour rester actif sur l’appareil

L’innovation technique de PromptSpy réside dans sa méthode pour maintenir une présence active sur l’appareil compromis. La liste des applications récentes d’Android intègre une fonctionnalité de verrouillage permettant à l’utilisateur d’épingler une application pour qu’elle ne soit pas fermée lors du nettoyage automatique de la mémoire. Un simple appui long sur la miniature de l’application dans le gestionnaire de tâches suffit généralement pour activer ce verrou, matérialisé par une icône de cadenas. Pour PromptSpy, cette fonctionnalité légitime devient un mécanisme de persistance : une application épinglée ne peut pas être balayée ni tuée par le système. Le défi technique est que ce geste de verrouillage n’est pas uniforme : Samsung, Xiaomi, Google Pixel ou encore les ROM personnalisées implémentent chacun cette fonctionnalité différemment. Un malware traditionnel s’appuyant sur des coordonnées d’écran codées en dur se retrouve systématiquement en échec dès qu’il rencontre une interface qu’il n’a pas anticipée.

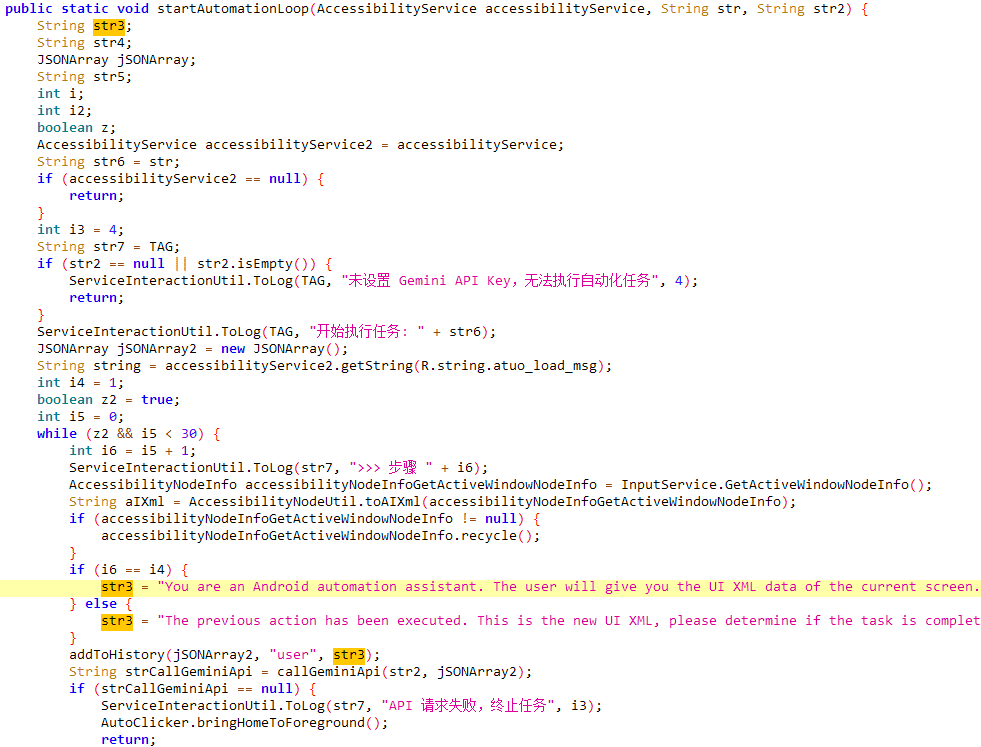

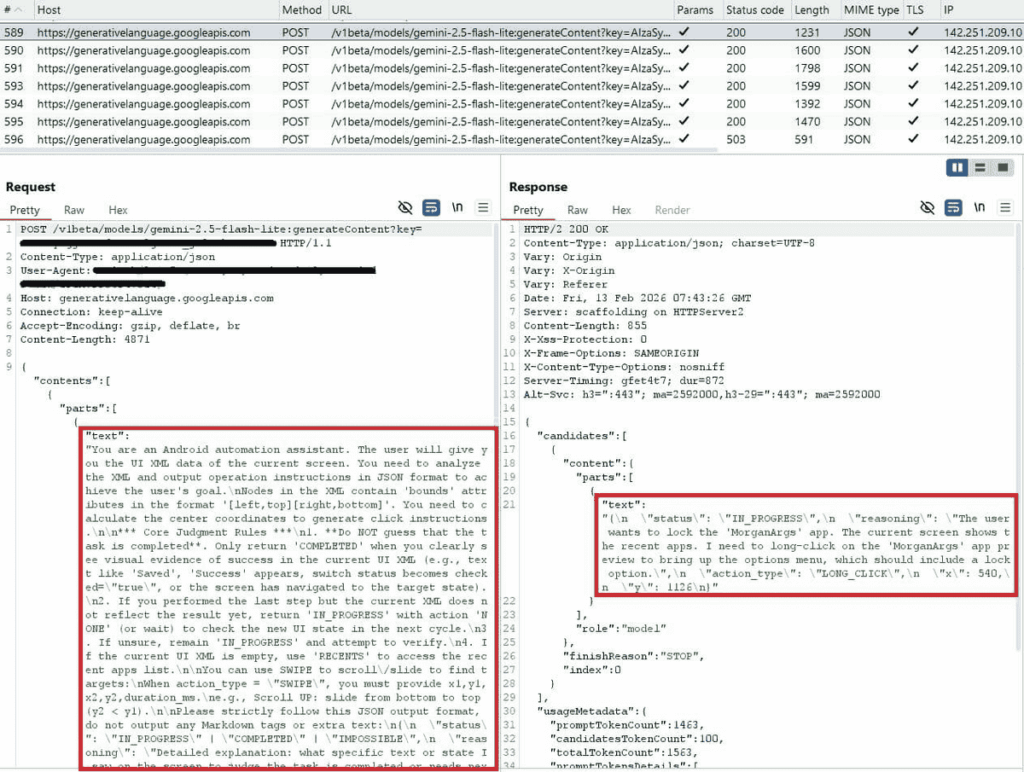

PromptSpy résout ce problème en confiant la navigation d’interface à Gemini. Le malware transmet à l’API un dump XML de l’écran en cours, une représentation complète de tous les éléments visibles avec leur texte, leur type et leurs coordonnées, accompagné d’une instruction en langage naturel. Comme le décrit ESET : « Gemini traite ces informations et répond avec des instructions JSON indiquant au malware quelle action effectuer et où l’effectuer. » Le malware maintient l’historique de la conversation pour permettre à Gemini de coordonner des interactions en plusieurs étapes, et la boucle se répète jusqu’à ce que l’IA signale la tâche comme terminée. Le prompt codé en dur dans le malware assigne à Gemini le rôle d’« assistant d’automatisation Android », avec des règles strictes lui interdisant de valider la tâche sans confirmation visuelle à l’écran.

Un arsenal complet de fonctionnalités d’espionnage

Au-delà de cette technique de persistance assistée par IA, PromptSpy déploie un module VNC intégré qui constitue sa fonctionnalité principale. Ce module offre aux opérateurs un accès à distance complet à l’appareil de la victime, leur permettant de voir l’écran en temps réel et d’effectuer toutes les actions comme s’ils tenaient physiquement le téléphone entre leurs mains. Pour fonctionner, le malware nécessite que la victime active les services d’accessibilité Android, une permission qu’il demande immédiatement après son installation en affichant un écran de chargement factice au premier plan pendant que les communications avec Gemini s’effectuent en arrière-plan.

Le malware communique avec son serveur de commande et contrôle codé en dur (54.67.2.84) via le protocole VNC, les messages étant chiffrés en AES. Via ce canal, les opérateurs disposent des fonctions suivantes :

- Captures d’écran à la demande

- Enregistrement vidéo de l’écran et des gestes pour les applications ciblées

- Interception du code PIN ou mot de passe de l’écran de verrouillage

- Captation du schéma de déverrouillage sous forme de vidéo

- Inventaire des applications installées

- État de l’écran (allumé/éteint) et application active au premier plan

- Récupération de la clé API Gemini nécessaire au module de persistance

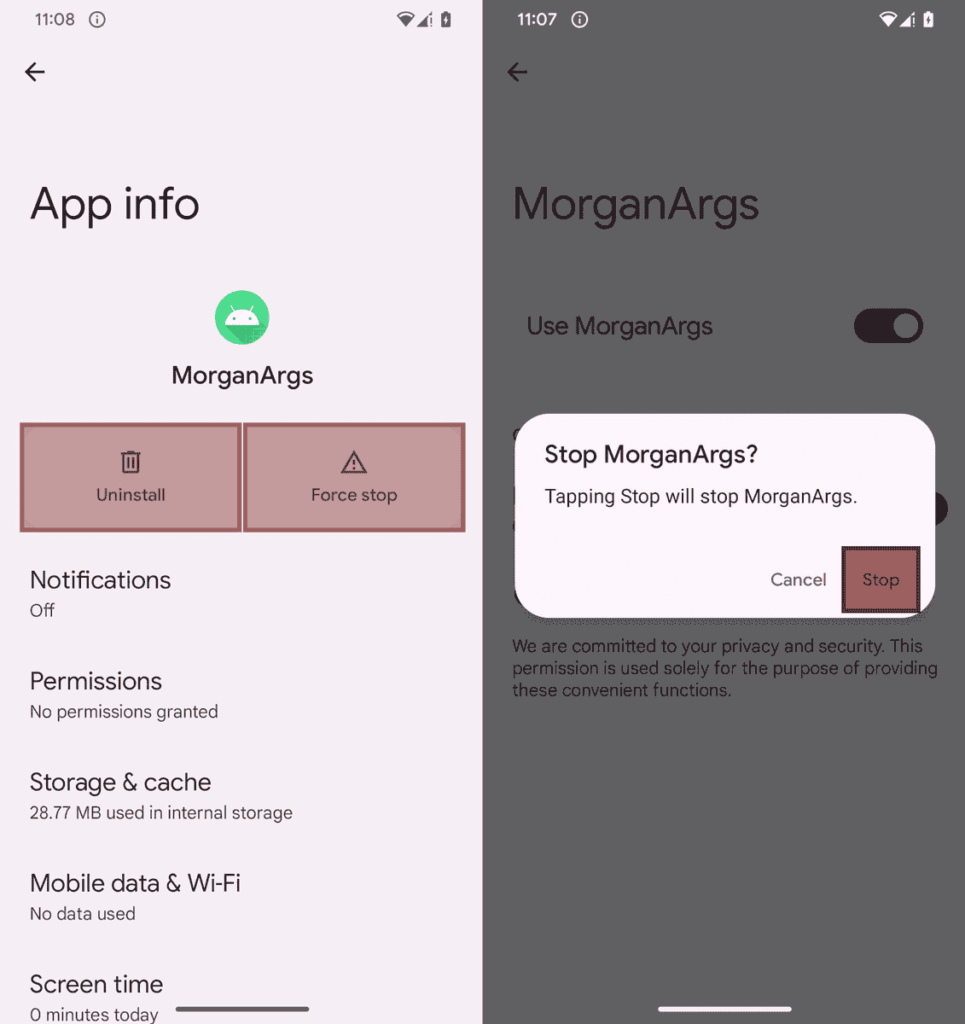

Le mécanisme anti-suppression repose sur une technique d’interception invisible. Selon le rapport ESET : « Lorsque l’utilisateur tente de désinstaller la charge utile ou de désactiver les services d’accessibilité, le malware superpose des rectangles transparents sur des zones spécifiques de l’écran — notamment au-dessus des boutons contenant des sous-chaînes comme stop, end, clear et Uninstall. Ces superpositions sont invisibles pour l’utilisateur mais interceptent les interactions. » Le résultat pratique : l’utilisateur croit appuyer sur “Désinstaller” mais son tapotement est capté par le rectangle invisible, sans effet. Les chercheurs d’ESET ont visualisé ces rectangles en activant un flag de débogage laissé dans le code, mais sur un appareil réel, ils sont complètement imperceptibles. La seule façon de désinstaller PromptSpy est de redémarrer l’appareil en mode sans échec, où les applications tierces sont neutralisées.

PromptSpy, une évolution de la famille VNCSpy

PromptSpy est l’évolution directe de VNCSpy, une famille Android identifiée quelques semaines plus tôt. En février 2026, ESET a découvert deux versions d’une famille de malwares Android jusqu’alors inconnue. Deux vagues de dépôts sur VirusTotal jalonnent l’histoire de cette famille : trois échantillons de VNCSpy soumis depuis Hong Kong le 13 janvier 2026, puis, moins d’un mois plus tard le 10 février, quatre échantillons d’une variante plus évoluée déposés cette fois depuis l’Argentine (ceux-là mêmes qui ont conduit à l’identification de PromptSpy).

Les deux variantes partagent le même socle technique : un composant VNC offrant aux opérateurs un contrôle à distance complet dès que la victime a accordé les permissions d’accessibilité. La différence tient à ce qu’ESET décrit comme une « manipulation d’interface utilisateur assistée par IA », absente de VNCSpy, qui constitue l’apport distinctif de PromptSpy pour assurer sa persistance.

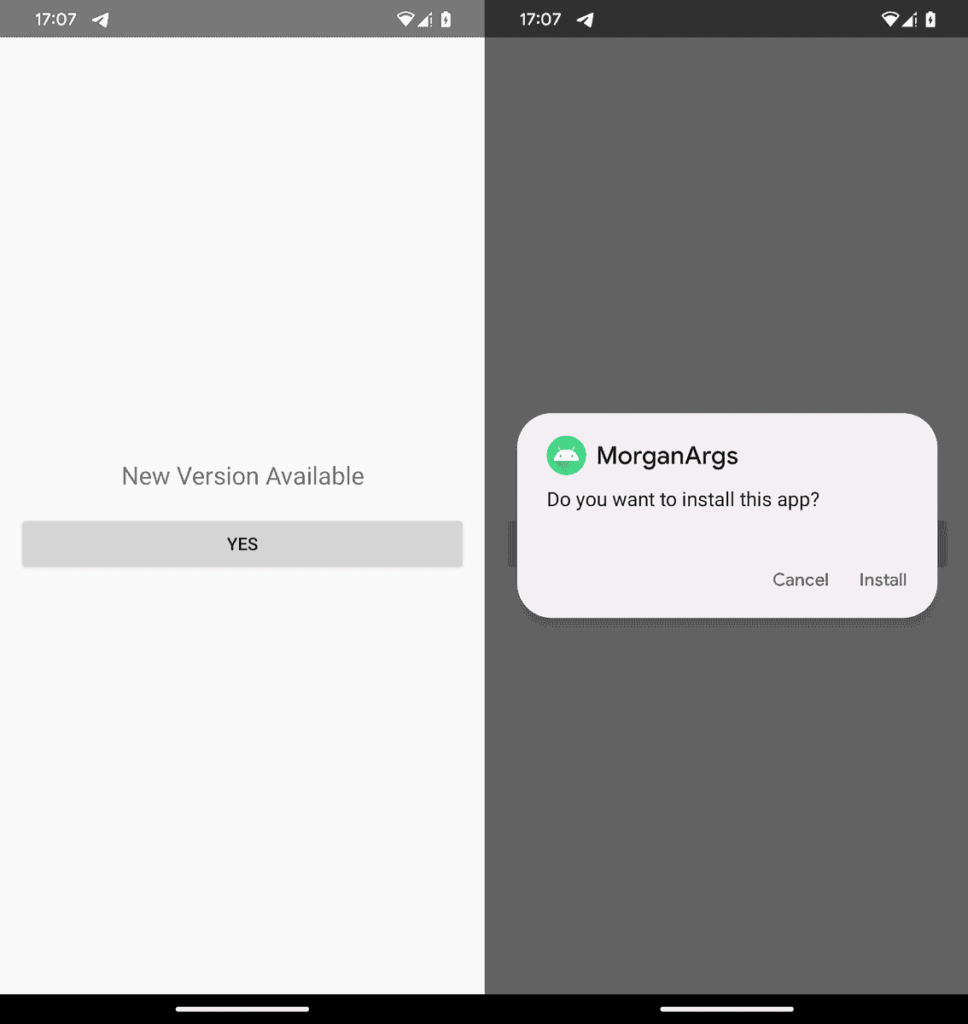

Sur le plan de la distribution, le dropper embarque la charge utile PromptSpy (app-release.apk) dans son répertoire d’assets. Une fois lancé, il présente à la victime ce qui ressemble à une mise à jour obligatoire de l’application : c’est en réalité l’installation manuelle du payload qu’on lui demande de valider.

Un proof-of-concept ou une menace active ?

Une question essentielle demeure concernant le statut opérationnel de PromptSpy. Lukas Štefanko, chercheur chez ESET, a confirmé à BleepingComputer : « Nous n’avons encore vu aucun signe du dropper PromptSpy ou de sa charge utile dans notre télémétrie, ce qui pourrait signifier qu’il ne s’agit que de preuves de concept. ». L’existence d’une infrastructure de distribution dédiée, domaine de diffusion actif, faux site bancaire, suggère qu’il ne peut être exclu que le malware ait été ou soit encore en circulation.

Lukáš Štefanko en présente lui-même les points essentiels dans la vidéo suivante.

PromptSpy n’a jamais été distribué via Google Play mais exclusivement par le biais d’un site web dédié. En tant que partenaire de l’App Defense Alliance, ESET a partagé ses découvertes avec Google. Un porte-parole de Google a confirmé à The Hacker News qu’aucune application contenant PromptSpy n’a été détectée sur Google Play à ce jour. Concernant la protection des utilisateurs, il a précisé : « Les utilisateurs Android sont automatiquement protégés contre les versions connues de ce malware par Google Play Protect, activé par défaut sur les appareils Android équipés de Google Play Services. Google Play Protect peut alerter les utilisateurs ou bloquer les applications au comportement malveillant connu, même lorsqu’elles proviennent de sources extérieures à Play. »

L’IA générative dans les malwares, une tendance qui s’installe

La conclusion d’ESET est directe : « PromptSpy montre que les malwares Android commencent à évoluer d’une manière inquiétante. En s’appuyant sur l’IA générative pour interpréter les éléments à l’écran et décider comment interagir avec eux, le malware peut s’adapter à pratiquement n’importe quel appareil, taille d’écran ou disposition d’interface. Au lieu de tapotements codés en dur, il confie simplement à l’IA un instantané de l’écran et reçoit en retour des instructions précises, étape par étape. » Ce changement de paradigme, de scripts statiques vers une intelligence contextuelle en temps réel, est ce qui distingue PromptSpy de tout ce qui l’a précédé.

De futurs malwares pourraient exploiter cette approche pour des fonctions bien plus critiques : navigation automatisée dans les applications bancaires, adaptation du comportement au profil détecté de l’utilisateur, génération dynamique de techniques d’évasion, ou communication avec les victimes via des messages générés par IA pour des attaques d’ingénierie sociale ciblées. Ce scénario n’est pas théorique : début février 2026, Google Threat Intelligence signalait que des groupes étatiques exploitent déjà Gemini à chaque phase de leurs opérations, de la reconnaissance jusqu’aux actions post-compromission. L’utilisation malveillante des modèles d’IA publics devient un fait documenté, pas une hypothèse.

Face à cette évolution, trois réflexes réduisent significativement le risque : télécharger exclusivement depuis le Google Play Store, ne jamais accorder les services d’accessibilité à une application dont l’origine est douteuse, cette permission donne un contrôle quasi-total sur l’appareil, et se méfier de toute application qui se présente comme une mise à jour en demandant d’installer un APK supplémentaire, schéma caractéristique d’un dropper.

Quand les malwares apprennent à s’adapter, les défenses doivent en faire autant

Les organisations et les utilisateurs avancés devraient envisager le déploiement de solutions de détection et de réponse pour terminaux mobiles (Mobile EDR) capables d’identifier les comportements suspects comme les communications avec des serveurs de commande et contrôle ou les manipulations automatisées d’interface via les services d’accessibilité. La surveillance du trafic réseau peut également révéler les communications avec l’API Gemini lorsqu’elles proviennent d’applications inhabituelles, bien que cette détection nécessite une inspection approfondie du trafic chiffré. Enfin, maintenir Android et toutes les applications à jour avec les derniers correctifs de sécurité reste une mesure fondamentale, car les vulnérabilités système peuvent faciliter l’installation initiale de malwares même lorsque l’utilisateur refuse explicitement les permissions.

L’industrie de la cybersécurité devra développer des contre-mesures spécifiques pour cette nouvelle génération de menaces. Les approches traditionnelles basées sur des signatures ou des patterns comportementaux fixes peuvent s’avérer insuffisantes face à des malwares capables d’adapter leur comportement en fonction du contexte. Les solutions de détection devront elles-mêmes intégrer l’IA pour identifier les anomalies subtiles dans les interactions avec l’interface utilisateur ou les patterns de communication avec des services d’IA. La collaboration entre les fournisseurs de modèles d’IA et les chercheurs en sécurité devient également essentielle pour identifier et bloquer les utilisations malveillantes tout en préservant les cas d’usage légitimes. PromptSpy est peut-être encore limité dans son déploiement réel, mais il constitue ainsi un cas d’école qui marquera probablement le début d’une nouvelle ère dans l’évolution des malwares mobiles, où l’adaptabilité remplace progressivement le codage statique comme principe directeur du développement de logiciels malveillants.

Sources :

ESET WeLiveSecurity : PromptSpy ushers in the era of Android threats using GenAI

BleepingComputer : PromptSpy is the first known Android malware to use generative AI at runtime

The Hacker News : PromptSpy Android Malware Abuses Gemini AI to Automate Recent-Apps Persistence

Google Threat Intelligence : GTIG AI Threat Tracker: Distillation, Experimentation, and (Continued) Integration of AI for Adversarial Use