Le 24 mars 2026, la Commission européenne détecte une intrusion dans l’infrastructure cloud AWS qui héberge ses sites Europa(.)eu. Trois jours plus tard, le groupe ShinyHunters revendique l’attaque et publie une première archive de 90 Go, affirmant en avoir exfiltré plus de 350 Go au total, sauvegardes de messagerie, bases de données, documents contractuels. L’institution qui porte l’arsenal réglementaire cyber de l’Union (NIS2, Cyber Solidarity Act, paquet cybersécurité de janvier 2026) se retrouve elle-même en position de victime, pour la deuxième fois en huit semaines.

La Commission confirme l’incident le 27 mars, juste après que BleepingComputer ait été le premier à révéler l’affaire. Mais la C.E reste évasive sur la nature exacte des données exposées. Parmi les éléments les plus préoccupants avancés par des chercheurs en sécurité : des clés de signature DKIM qui, si leur compromission se confirme, permettraient de forger des emails authentifiés depuis les domaines officiels de l’institution. L’enquête est en cours, le périmètre de la fuite reste à établir.

Table des matières

ToggleLa Commission confirme l’attaque, mais reste avare de détails

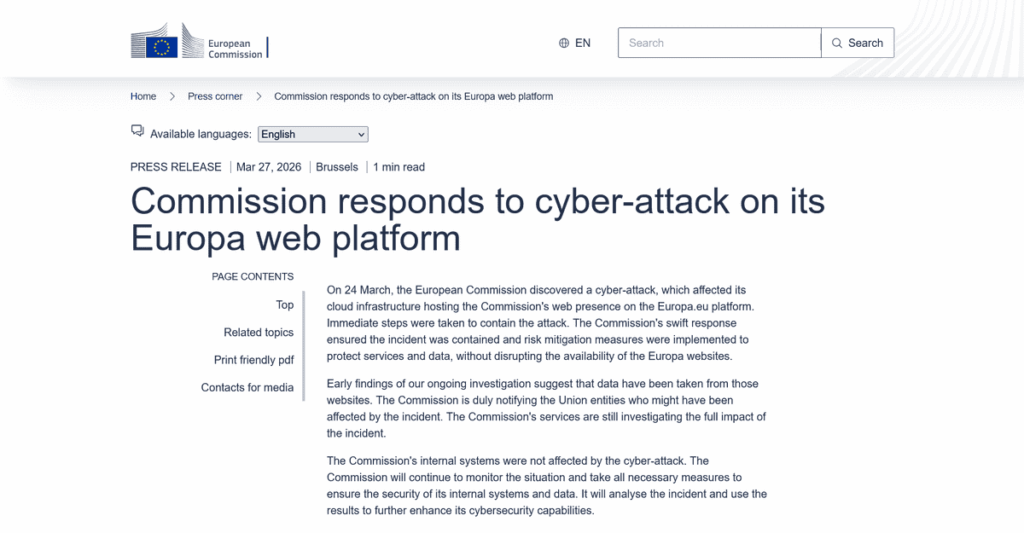

Dans son communiqué du 27 mars, la Commission indique avoir pris des mesures immédiates dès la détection de l’incident, assurant la continuité de ses sites sans interruption de service. Le message officiel est mesuré : « Les premières conclusions de notre enquête en cours suggèrent que des données ont été extraites de ces sites web. La Commission notifie dûment les entités de l’Union susceptibles d’avoir été concernées. »

Les systèmes internes de l’institution n’ont pas été compromis : le périmètre touché se limite à l’infrastructure cloud hébergeant les sites publics Europa(.)eu. Ce point est répété avec insistance dans le communiqué, ce qui ne renseigne guère sur la nature des données effectivement exposées, ni sur le vecteur d’attaque utilisé. L’infrastructure visée reposait sur des comptes AWS (Amazon Web Services). AWS a pris soin de démentir toute défaillance de sa plateforme : « AWS n’a pas subi d’incident de sécurité, et nos services ont fonctionné comme prévu », a déclaré un porte-parole à BleepingComputer. Une réponse qui s’inscrit dans la logique du modèle de responsabilité partagée du cloud : AWS sécurise son infrastructure, mais la gestion des comptes et des configurations reste la responsabilité du client.

Interrogé par la presse le 28 mars, le porte-parole Thomas Regnier a confirmé que des parties de la plateforme Europa étaient hébergées sur une infrastructure cloud fournie par Amazon, tout en cherchant à minimiser la portée de l’incident. Il a insisté sur le fait que les domaines touchés se limitaient aux sites publics Europa(.)eu et que « l’infrastructure interne n’a absolument pas été affectée ». Quant aux données potentiellement exposées, Regnier a affirmé : « Nous parlons de données qui se trouvent potentiellement déjà dans le domaine public. » La Commission n’a pas précisé quelles données avaient pu être consultées, combien d’utilisateurs pourraient être concernés, et a décliné tout commentaire sur l’éventuelle implication de données personnelles, invoquant l’enquête en cours.

Messagerie, bases de données, documents contractuels : le butin revendiqué par ShinyHunters

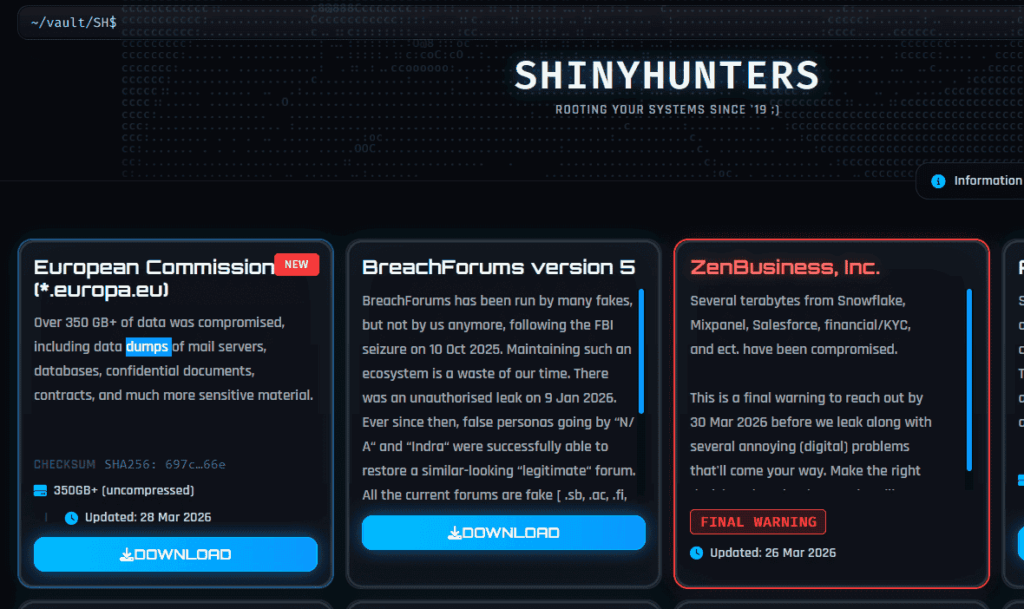

Sur leur site dark web, les attaquants décrivent leur butin en ces termes :

« Commission européenne (

*.europa.eu)— Plus de 350 Go de données ont été compromises, notamment des sauvegardes de serveurs de messagerie, des bases de données, des documents confidentiels, des contrats et bien d’autres informations sensibles. »ShinyHunters, sur leur site de leak

Des captures d’écran transmises à BleepingComputer montrent que les attaquants avaient bien accès à des données d’agents de la Commission et à un serveur de messagerie Selon des chercheurs en sécurité externes les données exfiltrées incluraient également des clés de signature DKIM, des URLs d’administration internes, des données issues de la plateforme de collaboration NextCloud et du mécanisme de financement militaire Athena, ainsi que potentiellement l’ensemble de l’annuaire SSO. Ces éléments n’ont pas fait l’objet d’une confirmation indépendante à ce stade.

ShinyHunters a indiqué à BleepingComputer ne pas avoir l’intention d’extorquer la Commission, mais envisage de publier l’intégralité des données ultérieurement. Une posture qui ne diminue en rien la gravité de la situation. Nick Tausek, architecte en automatisation de sécurité chez Swimlane, le formule clairement : « Le fait que l’attaquant affirme ne pas vouloir extorquer ne rend pas l’incident moins sérieux, cela change simplement le mode opératoire. Une fuite silencieuse peut être tout aussi dommageable pour la confiance, la diplomatie et les enquêtes en cours. »

Le risque DKIM : quand une fuite de données devient un vecteur de phishing

Parmi les éléments revendiqués, l’exposition potentielle de clés de signature DKIM (DomainKeys Identified Mail) est celui qui a le plus retenu l’attention des chercheurs en sécurité. Ces clés cryptographiques servent à authentifier les emails envoyés depuis un domaine : elles permettent au serveur destinataire de vérifier qu’un message provenant de, par exemple, un domaine @ec.europa.eu n’a pas été falsifié. Si ces clés ont effectivement été exfiltrées, quiconque les possède peut forger des emails qui passent les contrôles d’authentification standard (SPF, DKIM, DMARC) depuis les domaines officiels de la Commission, une capacité directement exploitable pour des campagnes de spear-phishing ciblant les États membres, les gouvernements partenaires ou les entreprises sous contrat avec Bruxelles.

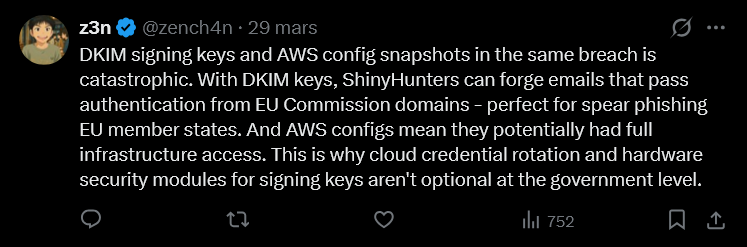

En réaction à un thread publié le 29 mars sur X par International Cyber Digest, largement repris depuis, annonçant la cyberattaque, le commentateur cybersécurité z3n résume le diagnostic : « Le fait que des clés de signature DKIM et des instantanés de configuration AWS aient été compromis lors de la même violation est catastrophique. Grâce aux clés DKIM, les cybercriminels peuvent falsifier des e-mails qui passent l’authentification des domaines de la Commission européenne, ce qui est idéal pour mener des attaques de spear-phishing contre les États membres de l’UE. »

C’est précisément la raison pour laquelle la rotation des identifiants cloud et le recours à des modules de sécurité matériels (HSM) pour les clés de signature ne sont pas optionnels à l’échelle d’une institution gouvernementale. Ce scénario reste toutefois conditionné à la confirmation que ces éléments figurent bien parmi les données exfiltrées.

Le risque ne se limite pas à ShinyHunters : la première archive de 90 Go est accessible sur le site de fuite du groupe, et toute organisation l’ayant téléchargée peut potentiellement en tirer parti. Tant que la Commission n’a pas confirmé l’étendue de l’attaque ou effectué si besoin la rotation de l’ensemble des clés concernées, les organisations qui échangent régulièrement avec les institutions européennes ont intérêt à renforcer leur vigilance sur les messages entrants depuis ces domaines et à s’assurer que leurs règles de filtrage ne laissent pas passer silencieusement les échecs de validation DKIM.

Vulnérabilité Ivanti en janvier, comptes AWS en mars : deux surfaces d’attaque en huit semaines

Ce n’est pas la première fois en 2026 que la Commission se retrouve en position délicate. Le 30 janvier, son infrastructure centrale de gestion des appareils mobiles (MDM) avait déjà été la cible d’une cyberattaque. L’incident avait été contenu en neuf heures ; aucun appareil mobile n’avait été compromis. Mais des données de personnels, noms et numéros de téléphone, avaient pu être exposées selon le communiqué officiel de l’époque, divulgué publiquement en février.

Cet incident de janvier s’inscrit dans une série d’attaques ayant également touché l’Autorité néerlandaise de protection des données et Valtori, une agence gouvernementale finlandaise rattachée au ministère des Finances — toutes exploitant des vulnérabilités d’injection de code dans Ivanti Endpoint Manager Mobile (EPMM).

Deux incidents distincts, deux surfaces d’attaque différentes, en l’espace de huit semaines. Le premier exploitait une vulnérabilité logicielle connue (injection de code dans Ivanti EPMM) ; le second pointe vers une compromission de comptes ou de configuration dans un environnement cloud AWS, un vecteur d’une tout autre nature. Le premier avait été contenu en neuf heures. Le second, par l’ampleur des données potentiellement exfiltrées et la nature des éléments évoqués (messagerie, données contractuelles, possible exposition de clés cryptographiques), place la Commission dans une position nettement plus inconfortable, d’autant que l’enquête n’a pas encore établi le périmètre exact de la fuite. Deux compromissions aussi rapprochées pourraient par ailleurs signaler aux acteurs opportunistes qu’une institution est momentanément exposée ou mobilisée sur la gestion de crise, invitant d’autres tentatives dans la foulée.

ShinyHunters : du vol de bases de données à l’exfiltration de masse

ShinyHunters a fait son apparition vers 2020 et s’est rapidement forgé une réputation par des opérations très médiatisées visant de grandes entreprises, parmi lesquelles Ticketmaster, Santander et AT&T. Le groupe est principalement motivé par l’appât du gain et fonctionne selon un modèle de double extorsion : vol de données, demande de rançon pour empêcher leur divulgation, puis publication sur des forums du dark web si la cible refuse de payer.

Sa méthode de prédilection : le vishing (hameçonnage vocal), combiné à des kits de phishing en temps réel capables de contourner l’authentification multifacteur. Les attaquants se font passer pour le support informatique, dirigent la victime vers une fausse page de connexion synchronisée avec le véritable flux d’authentification, et interceptent identifiants et jetons MFA au passage. C’est par cette technique que le groupe a compromis des comptes SSO chez plus d’une centaine d’organisations au cours des derniers mois, une campagne massive que nous avons détaillée dans une analyse dédiée. Parmi les victimes récentes ayant confirmé publiquement des intrusions : Infinite Campus, CarGurus, Canada Goose, Panera Bread, Betterment, SoundCloud et le groupe Match.

ShinyHunters opère au sein de Scattered LAPSUS$ Hunters, une alliance cybercriminelle qui fédère Scattered Spider, LAPSUS$ et ShinyHunters, et dans laquelle ce dernier occupe le rôle d’exfiltrateur et de monétiseur de données. Une vague d’arrestations liées à Scattered Spider à l’été 2025 a partiellement ralenti le groupe, sans mettre fin à ses opérations.

Dans le cas de la Commission européenne, le vecteur d’attaque initial reste à ce jour inconnu. La Commission n’a pas formellement attribué l’attaque : le lien avec ShinyHunters repose sur les revendications du groupe lui-même et sur les analyses de chercheurs indépendants. Le groupe n’a pas non plus communiqué sur la façon dont il a accédé aux comptes AWS, ce qui complique l’évaluation du risque résiduel pour les autres institutions de l’Union.

La cybersécurité européenne à l’épreuve

Le 20 janvier 2026, dix jours avant le premier incident, la Commission présentait un nouveau paquet législatif cybersécurité destiné à renforcer les défenses collectives de l’Union. Elle s’appuie par ailleurs sur un arsenal réglementaire dense : la directive NIS2, le Cyber Solidarity Act et le règlement sur la cybersécurité qui fixe un cadre de protection pour le personnel, les données et les processus décisionnels des institutions de l’UE.

Ce que cet incident révèle en creux, c’est la difficulté structurelle à sécuriser des environnements cloud complexes, même dans des organisations dotées d’équipes dédiées et d’une réglementation stricte. La Commission s’appuie sur le CERT-UE, service central de cybersécurité pour l’ensemble des institutions et organes de l’Union, qui assure une surveillance 24h/24 et 7j/7 avec des systèmes d’alerte automatisés, c’est ce dispositif qui avait permis la détection rapide de l’attaque du 30 janvier. Dans le cas du 24 mars, la détection a également été rapide, mais n’a pas empêché l’exfiltration. La question qui se posera à l’issue de l’enquête est moins celle de la réactivité que celle de la fenêtre d’exposition : combien de temps les attaquants ont-ils eu accès aux systèmes avant d’être détectés et bloqués, et qu’ont-ils réellement emporté avec eux.

L’incident rouvre aussi un débat que Bruxelles préférerait sans doute tenir à distance : celui de la souveraineté numérique. Que l’infrastructure publique de la Commission, vitrine digitale de l’Union, soit hébergée chez un fournisseur cloud américain n’est pas passé inaperçu, dans un contexte où l’UE pousse précisément à réduire la dépendance à des fournisseurs jugés sensibles.

Sources :

- BleepingComputer : European Commission confirms data breach after Europa.eu hack

- BleepingComputer : European Commission investigating breach after Amazon cloud account hack

- Hackread : ShinyHunters Claims 350GB Data Breach at European Commission

- SecurityAffairs : ShinyHunters claims the hack of the European Commission

- Infosecurity Magazine : European Commission Confirms Cloud Data Breach

- ComplexDiscovery : The DKIM Problem: Why the European Commission Breach Threatens Inboxes Worldwide

- Commission européenne : The Commission responds to a cyber-attack on its web platform (IP_26_748)

- Commission européenne : La Commission réagit à une cyberattaque sur son système de gestion des appareils mobiles (IP_26_342)

- The Record : European Commission downplays ShinyHunters cyber claim