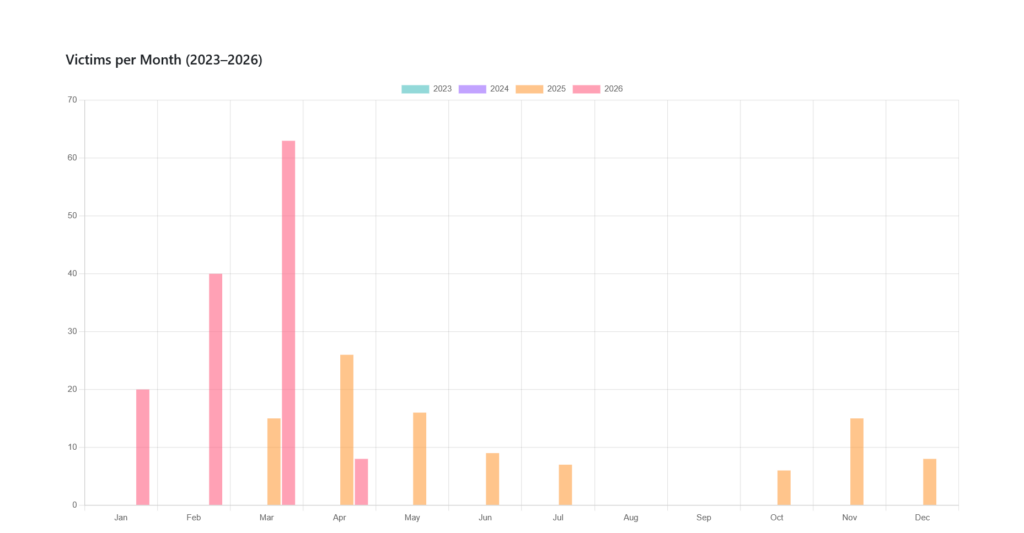

Plus de 200 victimes en un peu plus d’un an, un payload en Go de plus en plus sophistiqué, et, à ses débuts, un nom d’hôte de serveur qui affichait le pseudonyme de l’opérateur en clair. NightSpire illustre une trajectoire rare dans le paysage ransomware de 2026 : un groupe apparu avec les lacunes opérationnelles d’un acteur novice, et qui a néanmoins réussi à escalader à une vitesse remarquable, au point de figurer aujourd’hui parmi les groupes les plus actifs de l’écosystème.

Table des matières

ToggleDe Rbfs à NightSpire : un rebrand qui ne trompe personne

NightSpire est très probablement le successeur de Rbfs, un groupe peu connu dont toute présence en ligne a cessé au moment précis où NightSpire émergeait début mars 2025 bien que les premières opérations étant probablement antérieures selon certaines sources. Les preuves du lien sont multiples : au moins deux victimes figurant sur le site de fuite de NightSpire avaient été préalablement revendiquées par Rbfs, les deux groupes partagent des opérateurs communs, et toute référence à Rbfs sur les forums criminels a disparu avec l’apparition de NightSpire.

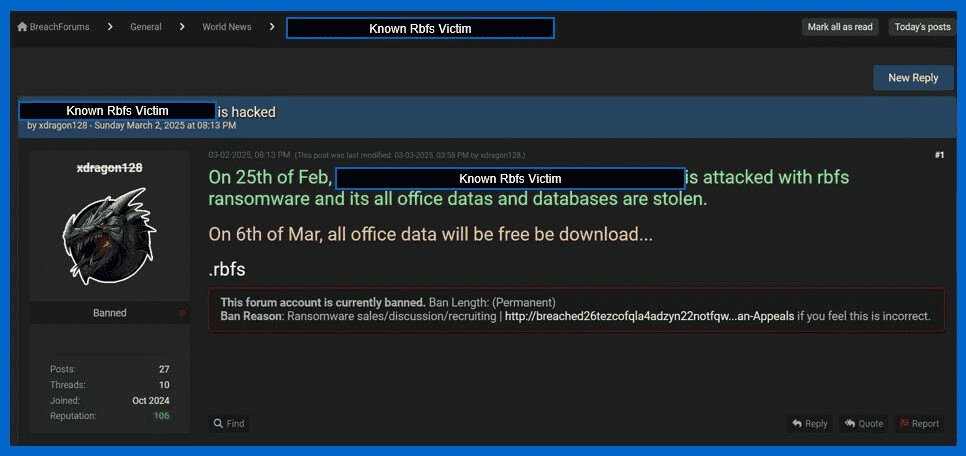

Deux individus sont identifiés comme affiliés au groupe : xdragon128 (alias xdragon333) et cuteliyuan. La transition s’est précipitée en mars 2025 : xdragon128 publiait encore des victimes Rbfs sur BreachForums 2 tandis que cuteliyuan partageait des liens Telegram renvoyant vers les mêmes victimes. Quelques jours plus tard, xdragon128 tentait de recruter des affiliés NightSpire sur BreachForums 2, une plateforme qui interdit le contenu lié au ransomware (et qui avait été saisie par les forces de l’ordre en mai 2024 avant de réapparaître). L’initiative lui a valu un bannissement permanent.

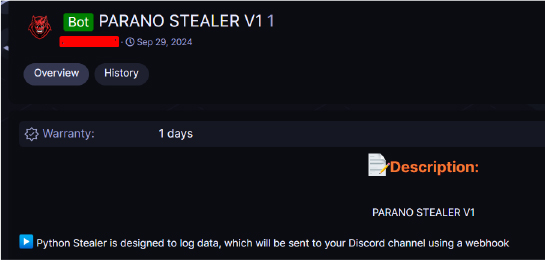

Xdragon128 n’est pas novice dans l’écosystème cybercriminel. Selon les recherches de CYFIRMA (décembre 2024), un développeur utilisant le pseudonyme Paranodeus – une identité liée à xdragon128 – a commercialisé depuis septembre 2024 sur les forums souterrains une suite d’outils développés en Python : Parano Stealer, Parano Ransomware et Parano Screen Locker. Ces outils, documentés avec des capacités d’anti-VM, d’anti-analyse, de persistance et d’extraction cryptographique, posent les fondations techniques du groupe et témoignent de connexions au collectif CyberVolk. Ce profil technique préalable explique la sophistication du payload Go développé sous le nom NightSpire quelques mois plus tard. La signification exacte du nom NightSpire serait une référence à l’univers de World of Warcraft.

Premier post de Paranodeus (alias xdragon128) en septembre 2024, présentant sa suite d’outils – Source : CYFIRMA

Gmail, versions d’Apache exposées : les erreurs OPSEC d’un groupe en apprentissage

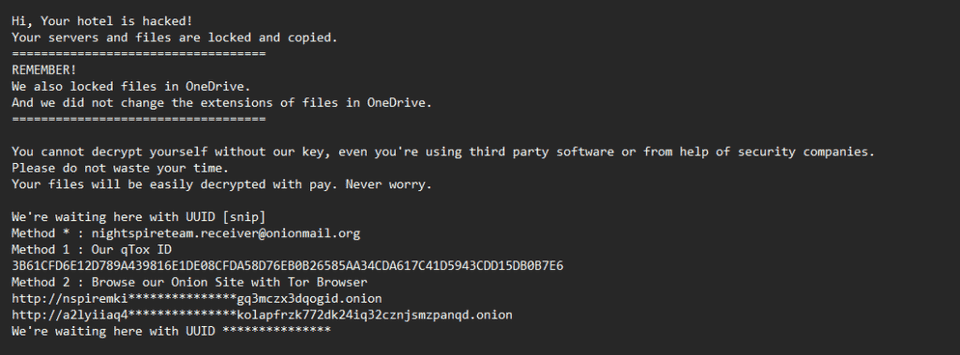

Malgré leur activité soutenue, les opérateurs de NightSpire affichaient en mars 2025 plusieurs manquements significatifs à la sécurité opérationnelle. L’utilisation d’une adresse Gmail pour communiquer avec des victimes constitue l’exemple le plus flagrant : contrairement à ProtonMail, une boîte Gmail laisse une empreinte numérique plus large et peut être suspendue par le fournisseur.

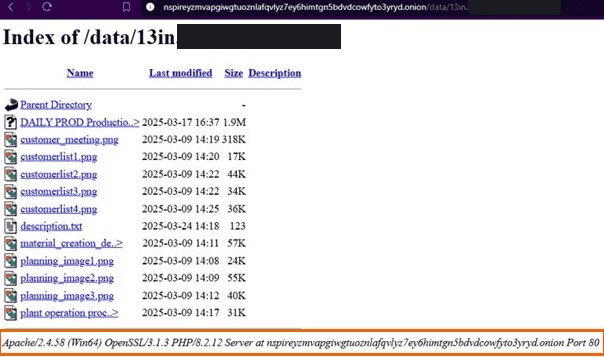

L’examen du site de fuite a révélé des empreintes d’infrastructure directement lisibles : versions d’Apache, d’OpenSSL et de PHP exposées dans le code source des pages. Lors d’un incident analysé par S-RM, cabinet britannique spécialisé en réponse aux incidents, le nom d’hôte de la machine des attaquants était XDRAGON-SERVER1 – le pseudonyme de l’opérateur inscrit en clair dans l’infrastructure.

Ce profil d’acteur peu mature a des implications pratiques. Les groupes inexpérimentés s’écartent plus facilement du protocole standard des négociations : absence de preuve de déchiffrement, publication prématurée de données, non-respect des délais annoncés. Cette imprévisibilité a rendu la gestion de crise plus complexe et exige une flexibilité supérieure de la part des équipes de réponse.

CVE-2024-55591 : la faille FortiOS qui ouvre toutes les portes

L’accès initial de prédilection de NightSpire repose sur l’exploitation de CVE-2024-55591, une vulnérabilité critique dans le module WebSocket Node.js de FortiOS et FortiProxy. En envoyant des requêtes spécialement construites, un attaquant non authentifié peut obtenir des droits super-administrateur sur un équipement FortiGate sans fournir d’identifiants valides. Fortinet a divulgué la faille le 14 janvier 2025, mais des exploitations actives avaient déjà été observées dès novembre 2024. Au moment de la divulgation, des centaines de milliers d’équipements exposés sur Internet fonctionnaient encore avec des versions vulnérables.

NightSpire dispose également de méthodes d’accès secondaires : brute-force RDP et credential stuffing contre des services de bureau à distance exposés, campagnes de phishing déguisées en mises à jour de navigateur, exploitation d’autres appliances VPN non patchées, attaques de fatigue MFA combinées au brute-force VPN, et compromission de prestataires MSP.

LOLBins, exfiltration MEGA et chiffrement hybride : la chaîne d’attaque décortiquée

Une fois à l’intérieur du réseau, NightSpire suit une séquence structurée qui révèle une compréhension pragmatique des défenses contemporaines. Le groupe privilégie les outils natifs et les services légitimes pour réduire ses traces.

Le mouvement latéral et l’élévation de privilèges reposent massivement sur des LOLBins, ces binaires système natifs qui permettent de se fondre dans l’activité administrative normale. L’arsenal observé mêle outils natifs Windows (PowerShell, PsExec, WMI) et utilitaires tiers détournés : Mimikatz pour l’extraction de credentials, Everything.exe pour la cartographie rapide des fichiers à valeur élevée, AnyDesk pour maintenir un accès distant persistant. La persistance elle-même passe par des tâches planifiées et des clés de registre Run.

La phase d’exfiltration précède systématiquement le chiffrement, ce qui modifie sensiblement le calcul de la victime : avant même de savoir si un chiffrement est en cours, les données ont déjà quitté l’organisation. Les fichiers sensibles sont compressés, chiffrés via 7-Zip, puis transférés vers le stockage cloud MEGA. Le choix de MEGA comme destination et d’outils légitimes (WinSCP, Rclone) pour le transfert réduit les chances de déclenchement des systèmes de détection d’intrusion.

Le payload de chiffrement, développé en Go, se distingue par deux caractéristiques défensives : une obfuscation RC4/XOR qui complique l’analyse statique, et des intervalles de sommeil prolongés entre les opérations pour éviter la détection comportementale. La stratégie de chiffrement elle-même est calibrée pour la vitesse : chiffrement partiel par blocs d’1 Mo pour les fichiers volumineux (images disque, backups, bases de données), chiffrement intégral pour les autres. Chaque fichier reçoit une clé AES unique protégée par la clé publique RSA des attaquants. Les fichiers touchés portent l’extension .nspire, accompagnés d’une note de rançon readme.txt.

NightSpire présente une particularité notable : le groupe chiffre également les fichiers stockés dans OneDrive sans modifier leurs extensions. Les fichiers paraissent normaux mais deviennent inaccessibles, retardant la détection et prolongeant la fenêtre opérationnelle des attaquants.

48 heures pour payer : une double extorsion sous pression maximale

Là où la plupart des groupes laissent plusieurs jours voire semaines de délai, NightSpire impose parfois 48 heures seulement entre la remise de la note de rançon et la publication sur son site de fuite. Le groupe utilise de multiples canaux de négociation : ProtonMail, OnionMail, Telegram, qTox et des portails de chat personnalisés hébergés sur Tor. Les demandes documentées s’échelonnent entre 150 000 et 2 millions de dollars.

Les tactiques de pression vont au-delà de la simple menace de publication : des emails ont été envoyés directement aux employés des entreprises victimes, des extraits de transcriptions de négociation ont été publiés après refus de paiement, et le groupe maintient une page « We say » qui liste les non-payants avec des liens de téléchargement gratuit des données volées. S-RM notait toutefois dans son analyse de mars 2025 que l’approche du groupe concernant la publication effective des données est incohérente – un marqueur supplémentaire d’une organisation encore en cours de structuration.

Manufacturing, santé, technologie : 200 victimes sans discrimination sectorielle

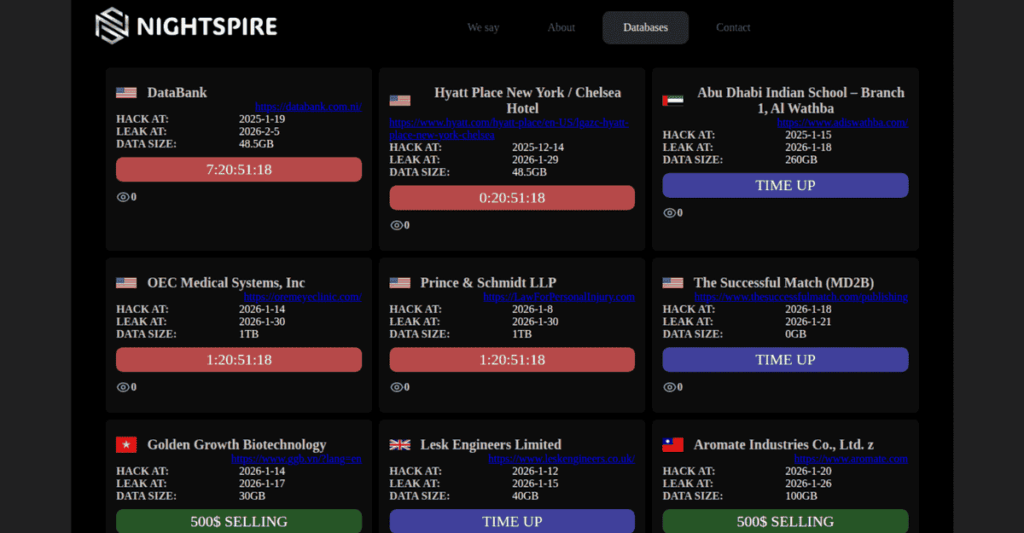

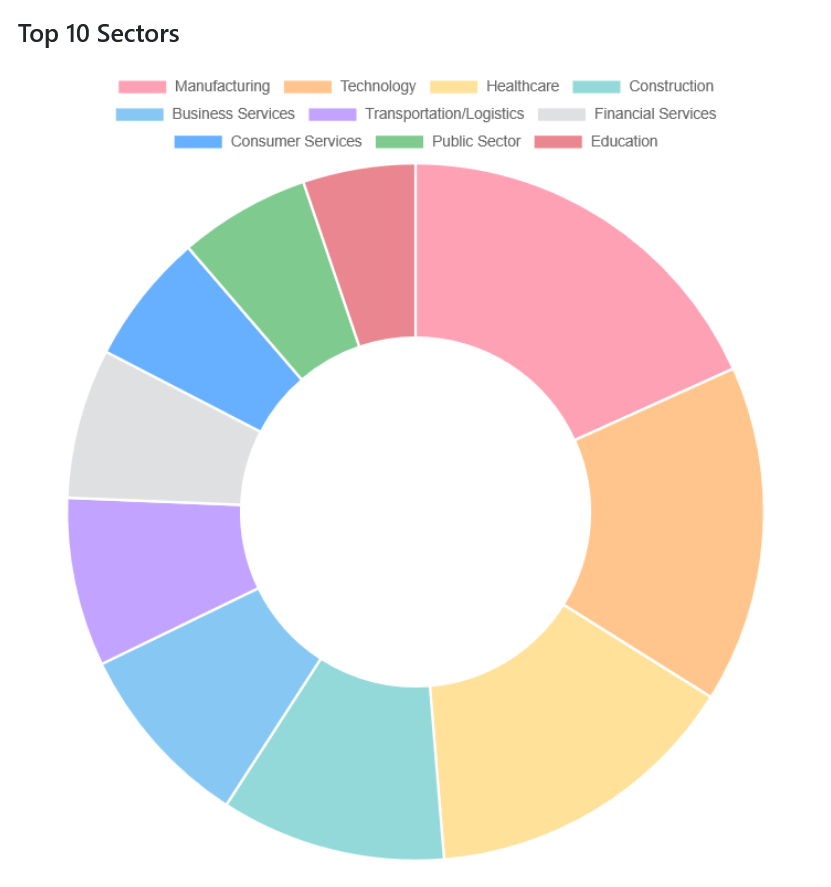

NightSpire cible de manière opportuniste, sans prédilection sectorielle. Le groupe s’attaque aux organisations exposant des actifs périmétriques vulnérables, quelle que soit leur industrie. Le manufacturing, la technologie et la santé figurent parmi les secteurs les plus touchés selon les données de Ransomware Live (mars 2026), mais la dispersion sur une trentaine de secteurs confirme l’absence de spécialisation. La majorité des victimes sont des PME de moins de 1 000 employés, souvent dépourvues d’équipes de sécurité dédiées, un profil qui correspond précisément à la méthode d’accès initiale du groupe.

Géographiquement, les États-Unis concentrent la part la plus importante des victimes connues, suivis de pays asiatiques (Inde, Taïwan, Japon, Hong Kong). Les attaques couvrent plus de 30 pays sur tous les continents, incluant des établissements de santé aux Émirats arabes unis et au Pérou, et des entités gouvernementales en Afrique du Sud et à Taïwan.

Parmi les incidents notables, l’attaque contre l’hôtel Hyatt Place Chelsea New York revendiquée en janvier 2026 : NightSpire a publié en téléchargement libre 48,5 Go de données (voir capture d’écran du Site de fuite dark web de NightSpire ci-dessus) prétendument dérobées, incluant factures, notes de frais avec noms complets et coordonnées d’employés, signatures et informations sur les sociétés partenaires. L’analyse des échantillons par Cybernews suggère que les fichiers provenaient du CMS interne de l’hôtel.

Le quatrième trimestre 2025 a marqué une nette accélération : Ransomware Live enregistre 23 publications sur le site de fuite en novembre et décembre seuls, avec certains jours comptant trois à quatre victimes simultanées. La cadence s’est maintenue en 2026, avec des victimes réparties sur les États-Unis, l’Allemagne, le Japon, la Hongrie, la République tchèque, le Brésil et les Émirats arabes unis en février seulement.

Du groupe fermé à l’ébauche de RaaS : un modèle économique en mutation

À ses débuts en mars 2025, NightSpire opérait comme une structure fermée gérant la totalité de la chaîne d’attaque en interne. L’évolution vers la double extorsion complète, ajoutant le chiffrement à l’exfiltration initiale, s’est réalisée en quelques semaines seulement après l’ouverture du site de fuite. Le recrutement d’un spécialiste en négociation sur BreachForums 2, avec une rémunération annoncée à 20 % des profits, signalait dès le départ une volonté de structuration.

Depuis début 2026, des signaux concrets d’une transition vers un modèle RaaS apparaissent. Cette évolution semble donc probable et demeure en attente de confirmation. Les données de ransomware.live font état de plusieurs domaines onion RaaS portant la marque NightSpire, avec des pages « RaaS Service Started » listant les conditions d’affiliation à partir de février-mars 2026. Cette trajectoire rappelle celle d’autres groupes émergents comme KillSec, passés eux aussi d’opérations fermées à un modèle de service. Cyble note que la plateforme de communication de NightSpire inclut des canaux Telegram utilisés à la fois pour la honte publique et pour attirer de potentiels affiliates.

Cyble identifie également des groupes aux tactiques similaires ou aux infrastructures chevauchantes, Storm-1567, UNC4393 et TA2101, bien que la nature précise de ces connexions reste à l’étude.

Indicateurs de compromission

Les indicateurs suivants ont été observés dans des intrusions confirmées attribuées à NightSpire.

Artefacts de chiffrement : extension .nspire sur les fichiers chiffrés, fichiers OneDrive inaccessibles sans changement d’extension visible, note readme.txt contenant des liens vers des portails Tor et un identifiant qTox.

Infrastructure des attaquants : noms d’hôtes WINDOWS-DTX-8GB et XDRAGON-SERVER1, adresse IP WinSCP distante 14.139.185[.]60, identifiant qTox 3B61CFD6E12D789A439816E1DE08CFDA58D76EB0B26585AA34CDA617C41D5943CDD15DB0B7E6, adresses email de contact incluant des comptes Gmail, site de fuite onion principal a2lyiiaq4n74tlgz4fk3ft4akolapfrzk772dk24iq32cznjsmzpanqd[.]onion (remplaçant l’adresse originale nspireyzmvapgiwgtuoznlafqvlyz7ey6himtgn5bdvdcowfyto3yryd[.]onion devenue hors ligne en juin 2025).

Hash Everything.exe observé : 35cefe4bc4a98ad73dda4444c700aac9f749efde8f9de6a643a57a5b605bd4e7.

Séquences de détection : trois enchaînements d’alertes doivent déclencher une investigation immédiate. Création d’un compte admin non autorisé sur un FortiGate, suivie d’un accès VPN depuis une source inconnue (compromission initiale). Énumération de fichiers via Everything.exe suivie de la création d’archives 7-Zip et de connexions sortantes vers MEGA (exfiltration en cours). Accès mémoire LSASS sur un contrôleur de domaine suivi d’exécutions PsExec ciblant plusieurs endpoints en succession rapide (déploiement du chiffrement imminent).

Se protéger contre NightSpire : les contrôles qui comptent

Patcher FortiOS et FortiProxy en priorité. Appliquer les correctifs Fortinet pour CVE-2024-55591 (FortiOS version 7.0.17 ou ultérieure). Auditer les équipements FortiGate à la recherche de comptes administrateurs non autorisés et de modifications de configuration inexpliquées.

Restreindre les accès distants. Désactiver les services RDP inutilisés, imposer l’authentification multifacteur sur tous les points d’accès VPN et RDP, limiter RDP à des jump hosts dédiés. Bloquer WinSCP et MEGACmd sur les postes où ils ne sont pas nécessaires à l’activité.

Durcir les endpoints. Déployer des solutions EDR/XDR capables de détecter l’exécution non autorisée d’outils et les comportements de chiffrement. Utiliser des politiques de contrôle des applications (AppLocker ou WDAC) pour bloquer les binaires Go non signés. Surveiller la création de fichiers .nspire et les dépôts de readme.txt. Mettre en place une protection LSASS et surveiller les indicateurs d’utilisation de Mimikatz.

Contrôler le mouvement latéral. Appliquer le principe du moindre privilège sur l’ensemble des comptes, segmenter les zones réseau critiques, surveiller et restreindre l’exécution de PowerShell, PsExec et WMI.

Protéger les sauvegardes et le stockage cloud. Maintenir des sauvegardes selon la stratégie 3-2-1-1-0 : trois copies, deux types de support, une hors site, une hors ligne, zéro restauration non vérifiée. Surveiller les comptes OneDrive pour détecter une activité de chiffrement non autorisée et vérifier que l’historique des versions est actif avec une rétention suffisante. Bloquer les connexions vers MEGA cloud sur les couches proxy ou pare-feu.

En cas d’infection. Isoler immédiatement les systèmes affectés. Aucun déchiffreur public n’est disponible à ce jour. Les incidents confirmés montrent que NightSpire n’a pas systématiquement supprimé les copies shadow (Volume Shadow Copies), rendant une récupération partielle depuis les snapshots VSS possible. L’historique des versions Microsoft 365 peut aussi permettre de récupérer des fichiers cloud compromis. Préserver l’ensemble des preuves pour les investigations forensiques et les autorités.

La transition RaaS décidera de l’avenir de NightSpire

Aucune action judiciaire ni opération de démantèlement visant NightSpire n’a été signalée à ce jour. Les erreurs opérationnelles du printemps 2025 ont sans doute été corrigées, le groupe est en tout cas toujours actif, plus prolifique que jamais, et probablement en transition vers un modèle RaaS qui pourrait encore renforcer sa capacité de nuisance. La fenêtre ouverte par ses failles initiales se referme. Ce que NightSpire a construit en un an suffit à en faire une menace sérieuse, avec ou sans amateurisme.

Sources :

S-RM Inform : Ransomware in focus: Meet NightSpire

Cyble : Threat Actor Profile: NightSpire Ransomware Group

Proven Data : NightSpire Ransomware: How It Works and How to Defend Against It

SOCRadar : Dark Web Profile: NightSpire Ransomware

SC Media : NightSpire ransomware gang alleges Hyatt breach, leaks data

CYFIRMA : Exploration of Parano – Multiple Hacking Tools’ Capabilities

Ransomware Live : Nightspire Group Profile