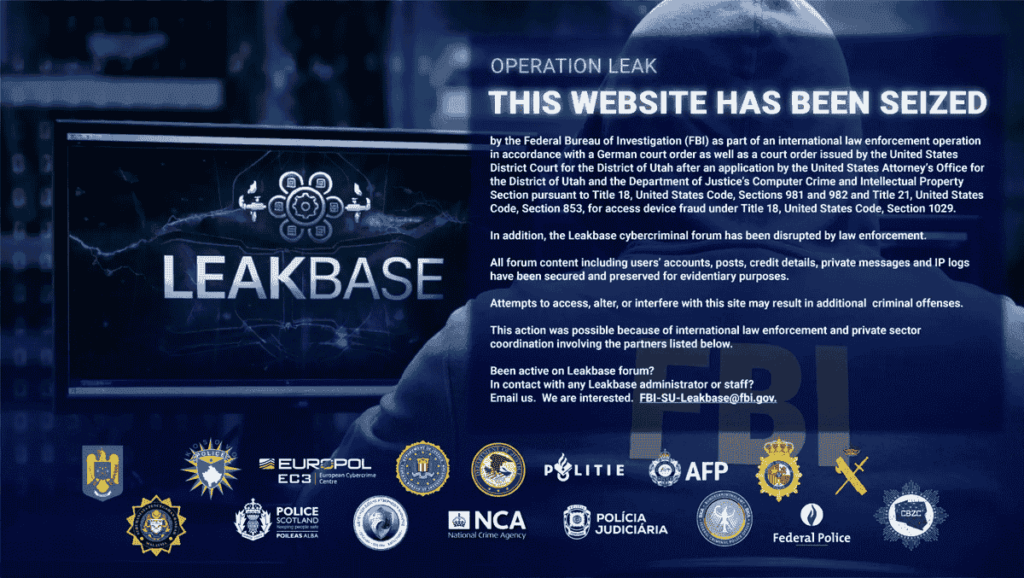

Quatre ans après son lancement, LeakBase ne répond plus. À la place du forum, une bannière de saisie du FBI. Derrière cette image familière se cache une opération d’une envergure peu commune : quatorze pays mobilisés, une centaine d’actions simultanées sur plusieurs continents, et surtout la capture intégrale d’une base de données qui expose des dizaines de milliers de membres qui se croyaient anonymes à des poursuites judiciaires. Ce que l’Opération Leak illustre avant tout, ce n’est pas seulement la chute d’une plateforme, c’est l’efficacité d’une coopération internationale rodée, mobilisant quatorze pays autour d’une cible commune

Table des matières

ToggleLeakBase, un marché de données volées accessible à tous

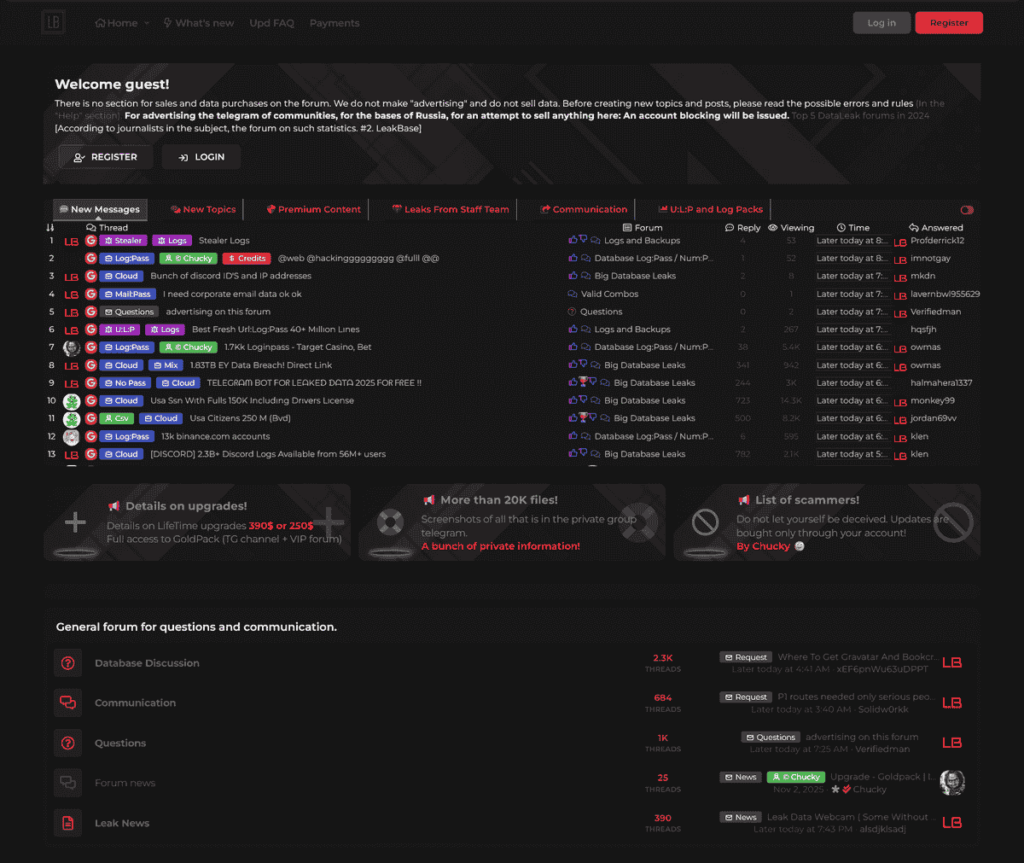

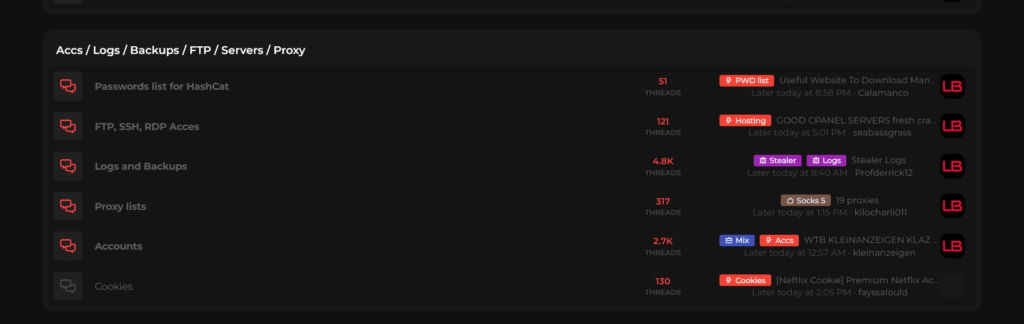

Depuis 2021, LeakBase s’était constitué en l’un des points de passage obligés du commerce de données compromises dans le monde anglophone. La plateforme archivait en continu des bases de données issues de compromissions, des stealer logs (fichiers générés par des malwares infostealers, qui extraient automatiquement identifiants, mots de passe, cookies de session et données de formulaire depuis les machines infectées), et plus généralement toute donnée utile à des attaques en aval : credential stuffing, fraude bancaire, usurpation d’identité.

Ce qui distinguait LeakBase de nombreuses plateformes similaires, c’est sa facilité d’accès. Le forum fonctionnait sur le web ouvert, sans passer par Tor, opérait en anglais, et proposait une inscription gratuite. Cette combinaison lui permettait de toucher un spectre de profils bien plus large que les forums confinés au dark web, y compris des acteurs sans compétences techniques particulières. La société de threat intelligence Flare l’avait décrit comme “l’un des forums les plus sophistiqués du dark web, tant par le volume de données sensibles disponibles que par la maturité de son approche de la découverte et du commerce”. Une formulation quelque peu paradoxale pour une plateforme accessible via un simple navigateur, mais qui témoigne du niveau de structuration atteint par LeakBase. Le forum combinait un espace de marché et des espaces de discussion.

À fin décembre 2025, le forum comptait plus de 142 000 membres enregistrés, environ 32 000 publications et plus de 215 000 messages privés échangés. Les bases de données hébergées contenaient des centaines de millions de paires identifiant/mot de passe issues de compromissions de grande envergure visant des entreprises et des particuliers, notamment aux États-Unis.

Comment fonctionnait le forum LeakBase

LeakBase n’a pas émergé de nulle part. Son développement rapide doit beaucoup à la fermeture successive de ses prédécesseurs : la saisie de RaidForums en 2022, puis le démantèlement de BreachForums en 2023 ont à chaque fois libéré une communauté de plusieurs centaines de milliers d’utilisateurs en quête d’une nouvelle plateforme. LeakBase en a hérité, avec les réseaux, les données et la réputation qui allaient avec. Cela correspond à un cycle déjà bien bien documenté : à chaque démantèlement d’une plateforme majeure, une autre prend le relais pour absorber sa communauté.

Le forum avait été lancé avec le soutien du groupe cybercriminel ARES et avait affiné son modèle au fil du temps. L’inscription était gratuite, mais un accès premium était disponible moyennant un abonnement ponctuel de quelques centaines de dollars. Un système de crédits et de réputation structurait les échanges entre membres : chaque contribution en données ou en transactions renforçait le statut de son auteur au sein de la communauté, ce qui entretenait un niveau d’activité soutenu. La plateforme intégrait également un mécanisme de paiement par tiers de confiance (escrow) pour sécuriser les transactions.

L’offre couvrait des numéros de cartes bancaires et des données de routage, des identifiants réutilisables pour des attaques en masse, des informations personnelles et d’entreprise, ainsi que des espaces dédiés à la programmation, au hacking, à l’ingénierie sociale, à la cryptographie et aux guides d’opsec. Une partie significative des bases de données disponibles avait été obtenue par injection SQL contre des applications web non corrigées.

Une règle notable rapportée par plusieurs sources : le forum interdisait aux utilisateurs de publier des données relatives à la Russie, une restriction récurrente sur ce type de plateformes qui tend à suggérer une implantation ou une tolérance dans cet espace géographique. Des chercheurs en sécurité soupçonnent que les administrateurs de LeakBase seraient d’origine russe ; malgré le démantèlement du forum, ils sont probablement encore en liberté.

Une menace jugée prioritaire par le FBI depuis plusieurs années

Ce n’est pas l’ampleur du forum seul qui a conduit à en faire une cible prioritaire pour le bureau du FBI de Salt Lake City. Brett Leatherman a indiqué à The Record que LeakBase était devenu “un lieu où les utilisateurs partageaient de plus en plus des informations permettant d’accéder à des réseaux américains, potentiellement des infrastructures critiques”. C’est cette dimension, le forum comme vecteur d’accès initial à des systèmes sensibles, qui a maintenu LeakBase en haut de la liste des priorités du FBI pendant plusieurs années avant que l’opération n’arrive à son terme.

Leatherman a également précisé le profil des victimes tel que les enquêteurs commencent à le reconstituer : “Ce sont des victimes d’opportunité. Souvent, les pirates ont pu s’introduire et accéder à des informations d’identification authentiques, qui pouvaient concerner des petites et moyennes entreprises ou des grandes entreprises. Nous allons en apprendre beaucoup plus très prochainement.”

Le déroulement de l’opération en deux phases

L’Operation Leak s’est déployée selon un calendrier en deux temps, les 3 et 4 mars 2026, au terme d’une enquête conduite sur plusieurs années.

Le 3 mars, les autorités ont mené environ 100 actions coordonnées dans de nombreux pays, ciblant 37 des membres les plus actifs de la plateforme. Le bilan comprend 13 arrestations, 32 perquisitions, des entretiens avec 33 suspects, ainsi que des interventions dites “knock-and-talk” , visites domiciliaires sans mandat d’arrêt, dont l’objectif est autant d’identifier les individus que de leur signaler qu’ils sont connus des autorités. Aucune des arrestations n’a eu lieu sur le sol américain, a précisé Brett Leatherman.

Le 4 mars, la phase technique a été déclenchée : les deux domaines du forum (leakbase[.]la et leakbase[.]ws) ont été saisis et redirigés vers les serveurs du FBI (ns1.fbi.seized.gov / ns2.fbi.seized.gov). La saisie repose sur deux ordonnances judiciaires distinctes, l’une délivrée par le tribunal de district américain pour le district de l’Utah, l’autre par un tribunal allemand, reflet de l’architecture légale multinationale nécessaire à une opération de cette nature. Le domaine .ws avait été enregistré le 7 février 2026, moins d’un mois avant la saisie, signe que le forum était encore en pleine expansion opérationnelle au moment où les enquêteurs ont frappé.

La bannière affichée sur le site adresse un avertissement explicite aux anciens membres : “Tout le contenu du forum, y compris les comptes des utilisateurs, les publications, les informations bancaires, les messages privés et les journaux d’adresses IP, a été sécurisé et conservé à des fins probatoires.”

Les pays impliqués dans l’opération sont : l’Australie, la Belgique, le Canada, l’Allemagne, la Grèce, le Kosovo, la Malaisie, les Pays-Bas, la Pologne, le Portugal, la Roumanie, l’Espagne, le Royaume-Uni et les États-Unis.

Europol au cœur du dispositif de coordination

La coordination centrale a été assurée par Europol depuis La Haye, dans le cadre du Joint Cybercrime Action Taskforce (J-CAT). Au-delà de la coordination logistique, le Centre européen de la cybercriminalité (EC3) a fourni un travail analytique de fond : cartographie de l’infrastructure du forum, croisement des données avec des enquêtes en cours à travers l’Europe et au-delà, identification des suspects et des victimes à partir des preuves numériques disponibles. Un data scientist dédié à l’opération a pris en charge l’extraction et la structuration de millions de points de données pour produire des pistes directement exploitables par les équipes d’investigation.

Le jour des actions, un poste de commandement conjoint a permis aux quatorze pays participants de partager mises à jour et renseignements en temps réel, au fur et à mesure que les mesures d’exécution se déployaient.

Edvardas Šileris, directeur du Centre européen de la cybercriminalité (EC3) d’Europol, a résumé la portée du message adressé aux cybercriminels : “Cette opération montre qu’aucun recoin d’Internet n’échappe aux autorités internationales chargées de l’application de la loi. Ce qui était au départ un forum obscur dédié aux données volées a désormais été démantelé, et ceux qui pensaient pouvoir se cacher derrière l’anonymat sont identifiés et tenus responsables.“

La saisie de la base de données comme levier d’identification

La saisie de l’intégralité de la base de données interne du forum constitue probablement l’aspect le plus lourd de conséquences pour les membres de la plateforme. Comptes, publications, messages privés, journaux d’IP et détails de paiement : ces données permettent aux enquêteurs de lever l’anonymat supposé d’utilisateurs qui n’ont pas encore été identifiés, bien après la fermeture du forum.

Les autorités ont également choisi de contacter certains suspects directement via les canaux numériques qu’ils utilisaient pour leurs activités sur le forum. Le signal envoyé est délibéré : les enquêteurs savaient qui ils étaient et par quels moyens les atteindre. Brett Leatherman a été explicite sur la suite : “Si ces acteurs migrent vers une autre plateforme en croyant à leur anonymat, ils devraient savoir que nous allons les suivre.” L’enquête est toujours en cours.

Une journée de frappes coordonnées

Le même jour qu’Operation Leak, Europol et Microsoft annonçaient conjointement le démantèlement de Tycoon 2FA, un PhaaS (Phishing-as-a-Service) vendu 350 dollars par mois sur Telegram et Signal, utilisé par des milliers de cybercriminels pour contourner l’authentification multi-facteurs via des attaques de type Adversary-in-the-Middle. Microsoft, qui a piloté l’opération aux côtés d’Europol, d’autorités de six pays et de onze entreprises de cybersécurité, a saisi 330 domaines constituant le cœur de l’infrastructure. L’ampleur du service est saisissante : à mi-2025, Tycoon 2FA représentait environ 62 % de toutes les tentatives de phishing bloquées par Microsoft, avec plus de 30 millions d’e-mails interceptés en un seul mois. La chute de Tycoon 2FA rappelle que les attaques Adversary-in-the-Middle (AiTM) sont appelées à gagner encore en ampleur avec l’intégration de l’IA, comme en témoignent les prédictions des experts en cybersécurité pour 2026.

Les actions à l’encontre de LeakBase et de Tycoon 2FA s’inscrivent dans une séquence d’opérations qui montrent un changement de posture des forces de l’ordre : l’objectif n’est plus seulement d’arrêter des individus, mais de cibler les infrastructures de service qui permettent à l’écosystème cybercriminel de fonctionner, des forums aux kits de phishing en passant par les marchés de malwares.

Ce que ce démantèlement révèle sur l’état de la menace

L’histoire des forums cybercriminels invite toutefois à la lucidité : RaidForums a été remplacé par BreachForums, BreachForums par LeakBase. Les précédents suggèrent donc qu’une nouvelle plateforme émergera probablement, la question étant de savoir à quelle vitesse. L’enjeu réside désormais dans la capacité des enquêteurs à exploiter la base de données saisie pour remonter les filières avant que de nouvelles plateformes ne se constituent.

Les signes de cette recomposition étaient d’ailleurs perceptibles avant même l’annonce officielle : des heures avant la publication du communiqué du DOJ, des discussions circulaient sur plusieurs canaux Telegram, des membres avertissant leurs contacts de supposer que leurs données avaient été collectées et d’agir en conséquence.

Pour les organisations, ce démantèlement rappelle une réalité structurelle : une donnée extraite lors d’une compromission ne disparaît pas. Elle circule, est revendue, fragmentée, recombinée, et peut ressurgir des mois ou des années plus tard pour alimenter des campagnes de phishing, des fraudes à l’identité ou des attaques en masse. Les entreprises victimes d’une fuite peuvent voir leurs données réutilisées bien après l’incident initial, souvent sans en être informées. La mise en place de mots de passe uniques par service et d’une authentification multi-facteurs reste la réponse la plus directe à ce cycle de revente.

Sources :

- Europol : Major data leak forum dismantled in global action against cybercrime forum

- U.S. Department of Justice : United States Leads Dismantlement of One of the World’s Largest Hacker Forums

- Security Affairs : FBI and Europol dismantle LeakBase cybercrime forum

- Hackread : LeakBase Cybercrime Hacker Forum Seized

- The Record : Sprawling FBI, European operation takes down Leakbase cybercrime forum

- Flare : FBI Seizes Leakbase