El panorama actual del ransomware está en constante evolución, con la aparición periódica de nuevos y cada vez más sofisticados ransomware.

Una de las amenazas ransomware más recientes para el mundo de la ciberseguridad es Anubis, que tiene una característica bastante preocupante: Anubis es capaz de destruir permanentemente los datos, incluso después de cifrarlos.

Este nuevo enfoque de «doble destrucción » transforma en cierto modo las reglas del juego en el mundo del ransomware.

Anubis no debe confundirse con el malware para Android del mismo nombre, que incluye un módulo de ransomware…

Table des matières

ToggleDisneyland París en el punto de mira: el auge de Anubis

La reciente actividad de Anubis confirma la expansión del grupo en la escena de la ciberdelincuencia internacional.

El 20 de junio de 2025, los operadores reivindicaron un ciberataque contra Disneyland París, fijando el 26 de junio como fecha límite para revelar los datos supuestamente robados.

La empresa de ocio aún no ha confirmado oficialmente este incidente, pero esta reivindicación ilustra el avance del grupo hacia objetivos a mayor escala.

Un enfoque de análisis de datos en profundidad

Esta reivindicación destaca por el nivel de análisis de la información presentada. Los operadores de Anubis han estudiado los documentos en su poder, publicando capturas de pantalla de lo que parecen ser planos de atracciones, especificaciones técnicas y contenido visual interno. Este método de investigación detallada, menos común entre otros grupos delictivos, va acompañado de la vigilancia de las comunicaciones públicas de las víctimas.

Esta vigilancia permite al grupo identificar cualquier contradicción entre las declaraciones oficiales de las empresas objetivo y la realidad del incidente tal y como la presentan. Esta táctica de presión también se basa en la comprensión de los problemas de reputación a los que se enfrentan las organizaciones que han sido víctimas de atentados.

Un indicador de la evolución de las amenazas

El supuesto incidente de Disneyland París demuestra la capacidad de Anubis para atacar a empresas de alto perfil. Este movimiento hacia organizaciones internacionales líderes sugiere que el grupo ha superado su fase inicial de aparición para establecerse como un actor significativo en el mundo del ransomware.

Esto subraya aún más la importancia de que las organizaciones de todos los sectores reevalúen sus dispositivos de seguridad, independientemente de su tamaño o recursos, ante la constante evolución de las tácticas empleadas por estos grupos delictivos. Véase el artículo de Le Mag IT para una cobertura completa de este incidente.

Anubis, el nuevo ransomware con métodos destructivos

Anubis no es un ransomware cualquiera. Aparecido por primera vez en diciembre de 2024, este grupo opera según el modelo Ransomware-as-a-Service (RaaS ), pero con una viciosa innovación: la integración de un módulo «wiper» que puede borrar permanentemente el contenido de los archivos objetivo, si no se paga el rescate, por ejemplo…

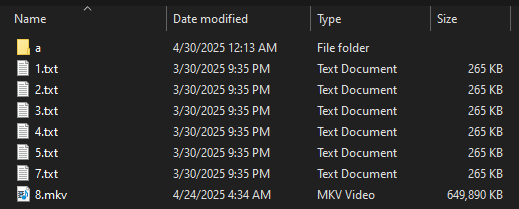

Esta función de destrucción, activada por el parámetro /WIPEMODE, hace algo más que cifrar los datos. Los borra irremediablemente, reduciendo el tamaño de los archivos a 0 Kb y conservando sus nombres y estructuras. El resultado es catastrófico: aunque la víctima acabe pagando el rescate, la recuperación es prácticamente imposible.

Está claro que el objetivo de este módulo es reducir el tiempo de negociación previo al pago del rescate y ejercer una presión adicional sobre las organizaciones víctimas.

Este enfoque puede considerarse una escalada significativa en el arsenal de los ciberdelincuentes, que ahora están cruzando la línea roja entre la extorsión y la destrucción directa.

Una organización delictiva muy estructurada

Un modelo de negocio diversificado

A diferencia de los grupos tradicionales, Anubis innova ofreciendo varios programas de afiliación que maximizan los ingresos de los delincuentes:

- Programa de ransomware (80/20): los afiliados se quedan con el 80% de los rescates recaudados.

- Programa de extorsión de datos (60/40 ): monetización de los datos robados con un 60% de ingresos para los afiliados

- Programa de monetización de accesos (50/50 ): venta de accesos a redes comprometidas con reparto equitativo de los beneficios.

Esta diversificación reflejaun sofisticado enfoque comercial que va mucho más allá del modelo tradicional de ransomware.

Un enfoque de marketing preocupante

El grupo está demostrando un enfoque inquietantemente profesional de sus actividades delictivas. Sus operadores escriben detallados artículos de investigación sobre sus víctimas, analizando en profundidad las vulnerabilidades de cada empresa objetivo.

Este método les permite identificar los puntos de presión más eficaces durante las negociaciones. También mantienen una presencia activa en las redes sociales y los foros clandestinos, utilizando seudónimos como «superSonic» en el foro RAMP y «Anubis__media» en XSS.

Análisis técnico del ransomware Anubis: un arsenal formidable

Múltiples métodos de infección

Los ataques de Anubis suelen comenzar con correos electrónicos de phishing cuidadosamente elaborados que contienen archivos adjuntos maliciosos o enlaces que parecen proceder de fuentes fiables. El grupo también aprovecha las vulnerabilidades de los protocolos RDP mediante ataques de fuerza bruta, y distribuye su malware a través de software troyanizado y falsas actualizaciones del sistema.

Capacidades técnicas avanzadas

El ransomware tiene características técnicas avanzadas. Utiliza un sistema de cifrado ECIES (Elliptic Curve Integrated Encryption Scheme) similar al de los ransomware EvilByte y Prince, lo que lleva a especular con la posibilidad de que se haya reutilizado código existente. El ransomware puede elevar automáticamente sus privilegios a NT AUTHORITYSYSTEM y propagarse por dominios corporativos. Su compatibilidad multiplataforma, que abarca Windows, Linux, NAS y ESXi, amplía considerablemente la superficie potencial de ataque.

Una vez instalado, Anubis elimina metódicamente las instantáneas de volumen para impedir cualquier intento de restaurar el sistema, y finaliza los procesos que puedan interferir con el cifrado.

El ransomware también cambia los iconos de los archivos cifrados para mostrar su logotipo distintivo, creando un impacto visual inmediato en las víctimas.

Víctimas e impacto geográfico

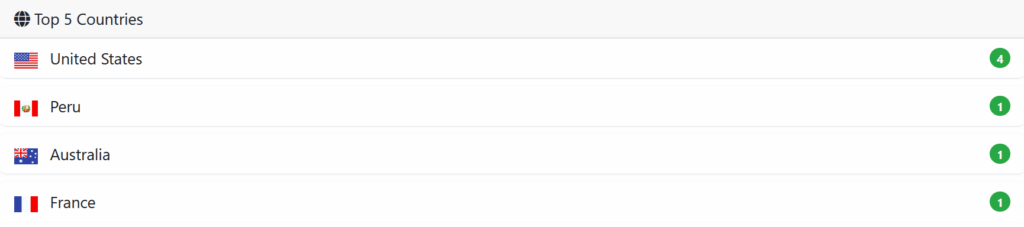

Desde su aparición, Anubis ya se ha cobrado varias víctimas estratégicamente elegidas en todo el mundo. El grupo se dirige principalmente a los sectores de la sanidad, la ingeniería y la construcción, con un alcance geográfico que se extiende desde Australia hasta Canadá, pasando por Perú y Estados Unidos.

Además de Dyneyland, entre las víctimas confirmadas se encuentran el Pound Road Medical Centre de Australia, que emitió un comunicado detallando el incidente el 13 de noviembre de 2024, y Summit Home Health en Canadá. Estos casos ilustran perfectamente el apetito del grupo por los datos sensibles en el sector médico, especialmente vulnerable al chantaje debido a la naturaleza crítica de la información de los pacientes.

Un cambio preocupante en el panorama de las amenazas

La aparición de Anubis ilustra una escalada preocupante en las tácticas de los ciberdelincuentes modernos.

La adición de capacidades para la destrucción permanente de datos representa un importante punto de inflexión en la historia del ransomware: las víctimas pierden ahora toda esperanza de recuperación, incluso si se paga el rescate.

Esta evolución rompe el contrato tácito que existía entre delincuentes y víctimas, en el que el pago garantizaba teóricamente la recuperación de los datos.

Esta transformación forma parte de una tendencia más amplia observada en 2025, con un espectacular aumento del 87% de los incidentes de ransomware entre enero y febrero, según datos del sector. La llegada de nuevos actores como Anubis está contribuyendo a esta explosión, aportando innovaciones técnicas que amplían constantemente los límites de la destrucción digital.

Conclusión: prepárate para una nueva realidad

El ransomware Anubis marca la entrada definitiva en una nueva era de amenazas cibercriminales, en la que la destrucción está sustituyendo gradualmente al simple cifrado reversible. Este cambio fundamental está obligando a las organizaciones a replantearse por completo su enfoque de la ciberseguridad, pasando de un planteamiento de recuperación tras un incidente a una estrategia de prevención absoluta.

Para responder a esta nueva situación, las empresas e instituciones ya no pueden contentarse con las estrategias defensivas tradicionales. La prevención se vuelve absolutamente crítica, porque una vez que Anubis penetra en un sistema y activa su modo de destrucción, incluso las mejores estrategias de negociación se vuelven obsoletas. Los archivos afectados se pierden para siempre, sin vuelta atrás.

La inversión masiva en prevención y copias de seguridad inmutables ya no es una opción estratégica, sino una necesidad vital si queremos sobrevivir a esta nueva generación de amenazas destructivas. Las organizaciones que no se adapten rápidamente a esta realidad corren el riesgo de descubrir, demasiado tarde, que sus datos más valiosos han sido borrados por delincuentes que no siguen ninguna regla.

Si es víctima de un ransomware, póngase rápidamente en contacto con nuestros equipos. Nuestro equipo de respuesta a emergencias está a su disposición 24 horas al día, 7 días a la semana.

Consulte las principales fuentes del artículo :

- Trend Micro: Anubis: una mirada más de cerca a un ransomware emergente con limpiador incorporado

- BleepingComputer: El ransomware Anubis añade un limpiador para destruir archivos irrecuperables

- The Hacker News : El ransomware Anubis cifra y borra archivos, haciendo imposible su recuperación

- KELA Cyber: Anubis: una nueva amenaza de ransomware

- Foresiet: El ransomware Anubis por dentro: tácticas, impacto y protección