Las cifras publicadas a finales de febrero de 2026 por Chainalysis pintan un cuadro paradójico de la economía del ransomware en 2025: los pagos globales han caído, la tasa de víctimas que ceden a las demandas de los atacantes ha alcanzado un mínimo histórico y, sin embargo, el ransomware nunca ha golpeado tan fuerte ni tan a menudo. Merece la pena analizar esta paradoja.

Table des matières

ToggleLas tasas de pago caen en picado mientras los ataques se disparan

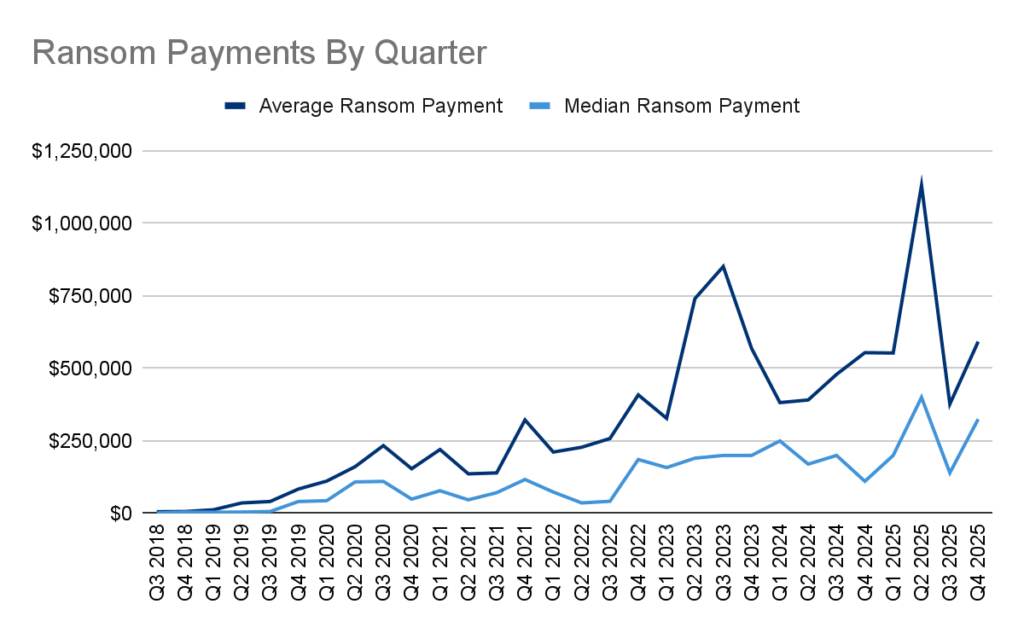

En 2025, los pagos en cadena (es decir, registrados directamente en la blockchain y, por tanto, rastreables mediante el análisis de transacciones) vinculados al ransomware ascendieron a unos 820 millones de dólares, un 8% menos que los 892 millones estimados para 2024. Chainalysis señala, sin embargo, que es probable que esta cifra aumente hacia los 900 millones a medida que se concedan nuevos pagos, como fue el caso para 2024, para el que la estimación inicial era de 813 millones.

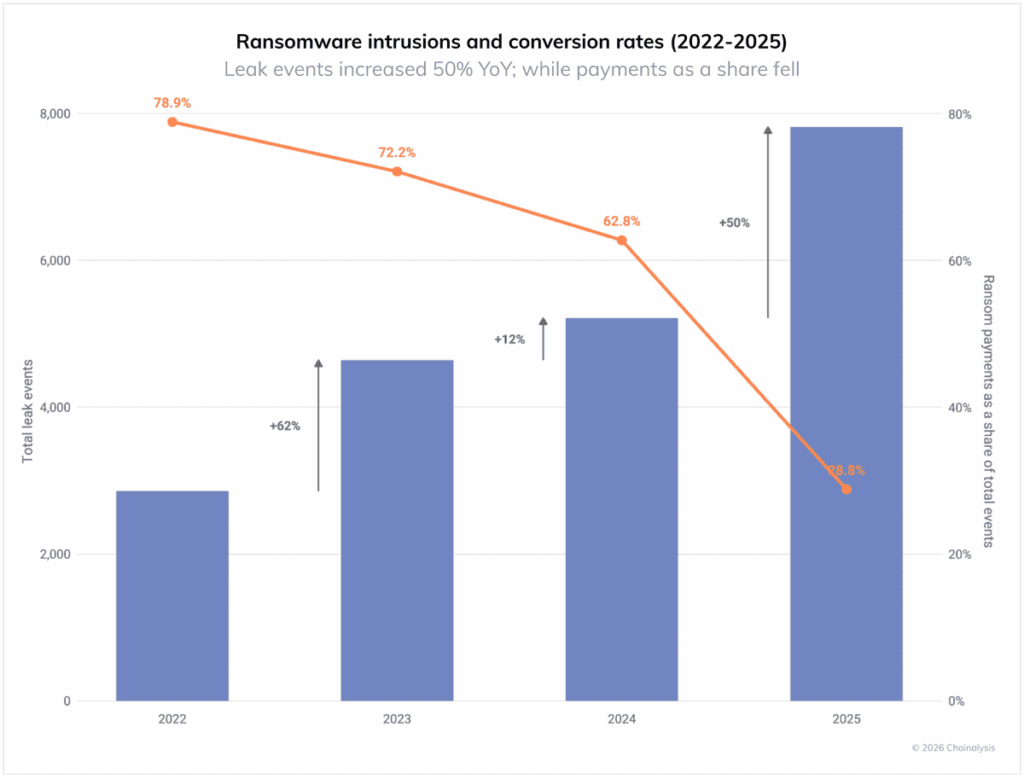

Lo que es aún más sorprendente es el cambio en la tasa de pago: en 2025, sólo el 28% de las víctimas identificadas pagaron un rescate, frente al 62,8% en 2024 y el 78,9% en 2022. Este descenso ha formado parte de una tendencia continua durante cuatro años consecutivos, e incluso se ha acelerado con cada trimestre que pasa. Los datos de Coveware, extraídos de sus propios archivos de intervención, confirman y amplifican esta observación: la tasa de pago cayó al 23 % en el tercer trimestre de 2025 y luego a alrededor del 20 % en el cuarto trimestre, niveles nunca vistos.

Esta contracción de los pagos se produce en un contexto deaumento masivo de los ataques, que nunca habían sido tan numerosos. El número de víctimas reclamadas en los sitios de filtraciones aumentó un 50% interanual en 2025. Como resume Corsin Camichel, fundador de eCrime .ch: «Estamos asistiendo a un cambio estructural en la selección de objetivos: menos grandes intrusiones que acaparan los titulares y más volumen centrado en las pequeñas y medianas empresas. La hipótesis es simple: las víctimas más pequeñas pagan más rápido. Sin embargo, los datos de Chainalysis muestran una tendencia a la baja en los pagos a pesar de un número récord de denuncias públicas. » La consecuencia lógica de esta discrepancia entre el volumen de ataques y el volumen de pagos es que los ciberatacantes están viendo cómo disminuyen sus beneficios, a pesar de que intensifican sus esfuerzos.

Varios factores se combinan para explicar esta tendencia

- la mejora de las capacidades de respuesta a incidentes y el aumento de la presión reguladora ;

- la actuación coordinada de las fuerzas de seguridad contra los operadores y sus infraestructuras

- la fragmentación del mercado RaaS en una multitud de grupos más pequeños e independientes;

- en algunos casos, el ransomware, como ocurrió con VolkLocker, tiene fallos de diseño que permiten que sea descifrado por expertos especializados en la recuperación de datos cifrados por ransomware.

El ransomware aumenta a pesar de la caída de los pagos

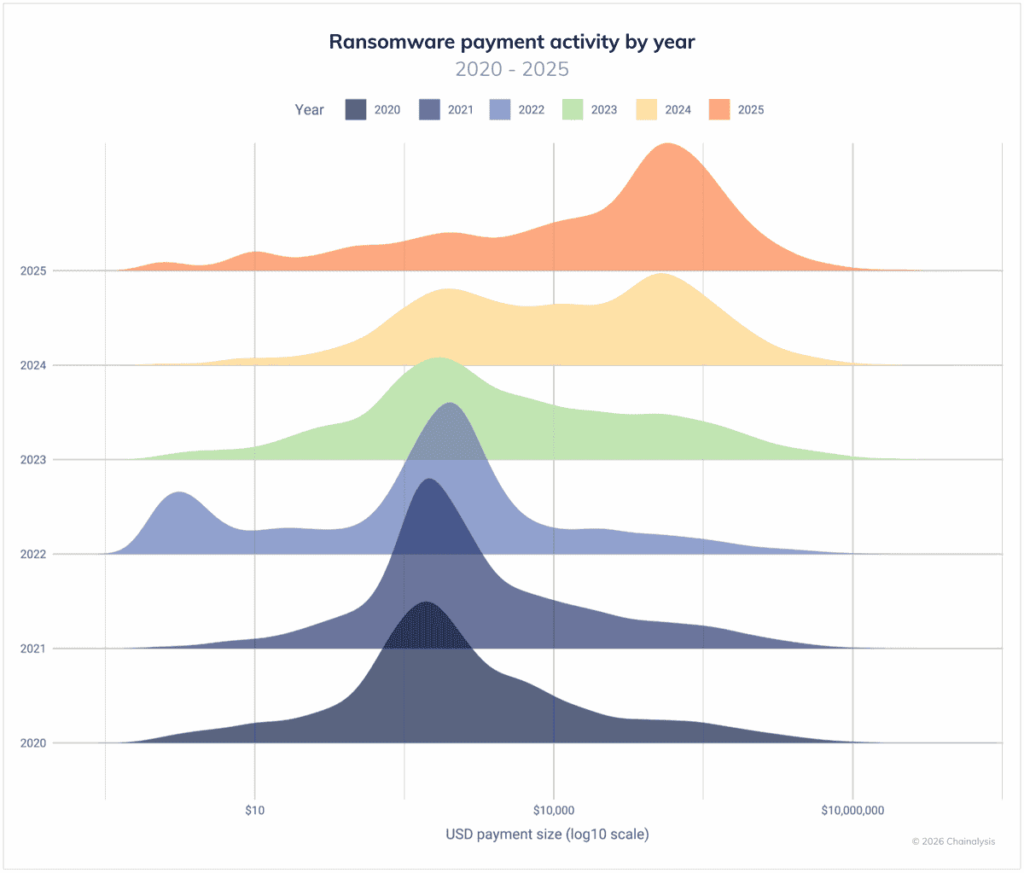

La caída general de los ingresos enmascara una realidad más matizada: la mediana de los rescates aumentó un 368% entre 2024 y 2025, pasando de 12.738 dólares a 59.556 dólares. Este salto refleja una concentración de esfuerzos en las víctimas de mayor potencial, capaces de pagar más.

Los datos de Coveware para el cuarto trimestre de 2025 apuntan en la misma dirección, aunque miden un ámbito diferente (casos gestionados directamente por la empresa, que incluyen organizaciones más grandes): el pago medio alcanzó 591.988 dólares (+57% en comparación con el tercer trimestre) y la mediana 325.000 dólares (+132%). La marcada divergencia entre la media y la mediana refleja una realidad bien conocida por los expertos: unos pocos acuerdos a gran escala, vinculados a incidentes en los que el cese de las operaciones no podía resolverse de otro modo, hacen subir la media sin reflejar el caso general.

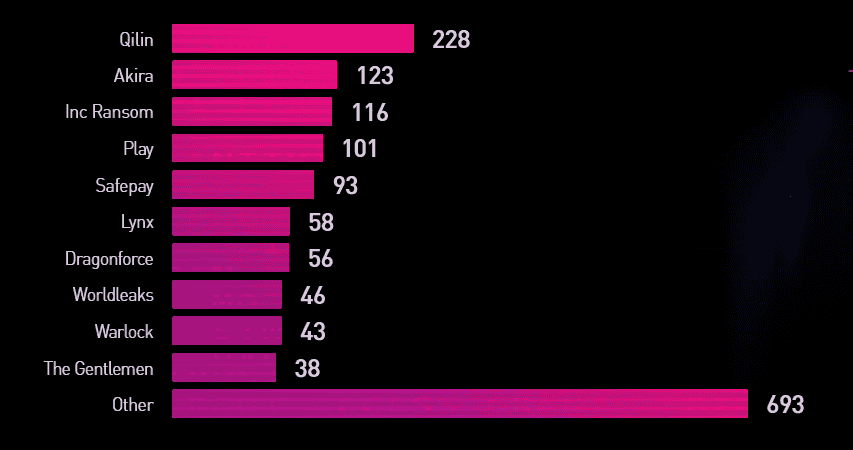

Este desplazamiento hacia objetivos medianos y grandes también está bien documentado: los grupos Akira y Qilin, que entre los dos representaron el 44% de todos los ataques registrados en el tercer trimestre de 2025, han reposicionado claramente su actividad hacia las PYME, que se consideran más propensas a pagar. El tamaño medio de las empresas víctimas en el cuarto trimestre de 2025 fue de 200 empleados, lo que supone un fuerte descenso con respecto al trimestre anterior, con una alta concentración de ataques en organizaciones de entre 11 y 100 empleados.

Los ciberataques más importantes de 2025: un panorama alarmante

La magnitud de estas estadísticas queda ilustrada por los principales incidentes cibernéticos de 2025. El ataque a Jaguar Land Rover paralizó las líneas de producción internacionales, generando pérdidas estimadas en casi 2.000 millones de libras, un récord en la historia económica del Reino Unido. Mientras tanto, Marks & Spencer, objetivo del grupo Scattered Spider, sufrió trastornos prolongados y una caída significativa del precio de sus acciones. El ataque de Interlock a DaVita, especialista estadounidense en diálisis, expuso los datos sensibles de 2,7 millones de pacientes. Al mismo tiempo, CL0P explotó una vulnerabilidad de día cero en Oracle E-Business Suite para comprometer a un centenar de empresas en apenas unas semanas.

Más allá de los rescates, las consecuencias reales de estos ataques -interrupción de la actividad empresarial, pérdidas financieras, daños a la reputación- suelen superar con creces la cantidad exigida por los ciberdelincuentes. Los criminales del ransomware son implacables en su capacidad de reacción. En lugar de dirigirse a un sector concreto, aprovechan sistemáticamente los fallos de seguridad, las configuraciones defectuosas o las vulnerabilidades reveladas recientemente para orquestar sus ataques.

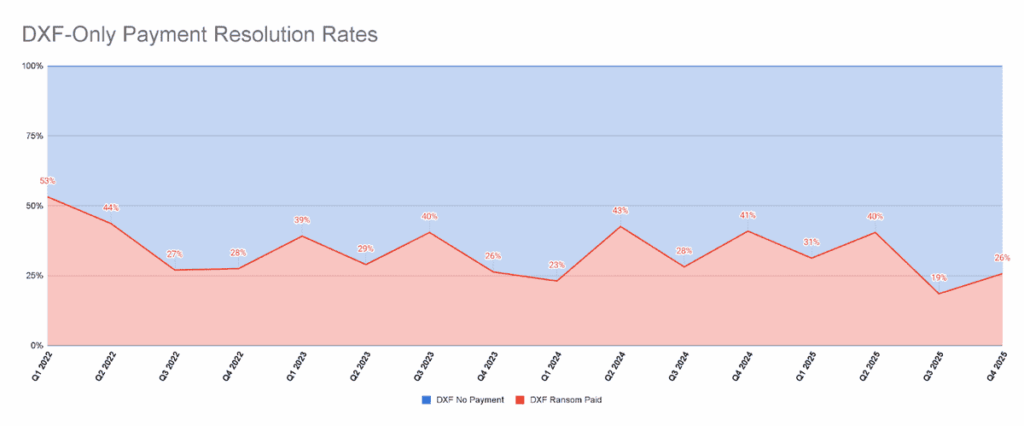

La exfiltración sin cifrado ya no es rentable, literalmente

Durante años, la doble extorsión -que combina el cifrado de datos con la amenaza de publicación de la información robada- ha redefinido el panorama de los ciberataques de ransomware. Hoy en día, este modelo sigue siendo el más formidable. Pero hay una tendencia fundamental que lo atraviesa: uno de sus pilares se está desmoronando. Las campañas basadas únicamente en la exfiltración de datos, sin cifrado, están perdiendo rápidamente su capacidad de monetizar la amenaza.

Las organizaciones han comprendido ahora la verdadera relación coste-beneficio de pagar para «borrar» los datos robados. Pagar no elimina la obligación legal de notificar, no reduce significativamente el riesgo de litigios y no impide que los atacantes conserven, divulguen selectivamente o reutilicen los datos. Coveware va más allá y señala que incluso entablar un diálogo con los ciberdelincuentes representa un riesgo creciente en sí mismo, ya que los actores maliciosos ya no dudan en recurrir a los SWAT: enviar unidades de respuesta armadas a los domicilios de los ejecutivos para obligarles a pagar.

¿Cuál es el resultado? En el tercer trimestre de 2025, Coveware midió que la tasa de pago en casos deexfiltración únicamente (sin cifrado) había caído al 19%, un mínimo histórico para esta subcategoría. En el cuarto trimestre, esta tasa aumentó ligeramente hasta ~25%, pero sigue siendo estructuralmente baja, muy por debajo de las normas históricas. La señal es clara: amenazar con publicar datos sin haberlos cifrado ya no convence.

No es casualidad que Akira (14% de los ataques) y Qilin (13%) dominen la clasificación de los grupos más activos en el cuarto trimestre de 2025: ambos basan su modelo en el cifrado como palanca principal. Coveware predice incluso un fuerte regreso del cifrado puro: los grupos que habían confiado únicamente en la exfiltración podrían volver a lo que siempre ha funcionado.

La identidad digital, primer vector de intrusión

Las estadísticas de pagos sólo cuentan una parte de la historia. Para entender por qué los ataques se están disparando a pesar de la caída de los ingresos, tenemos que mirar a la puerta de entrada, y esa puerta de entrada es muy a menudo la identidad.

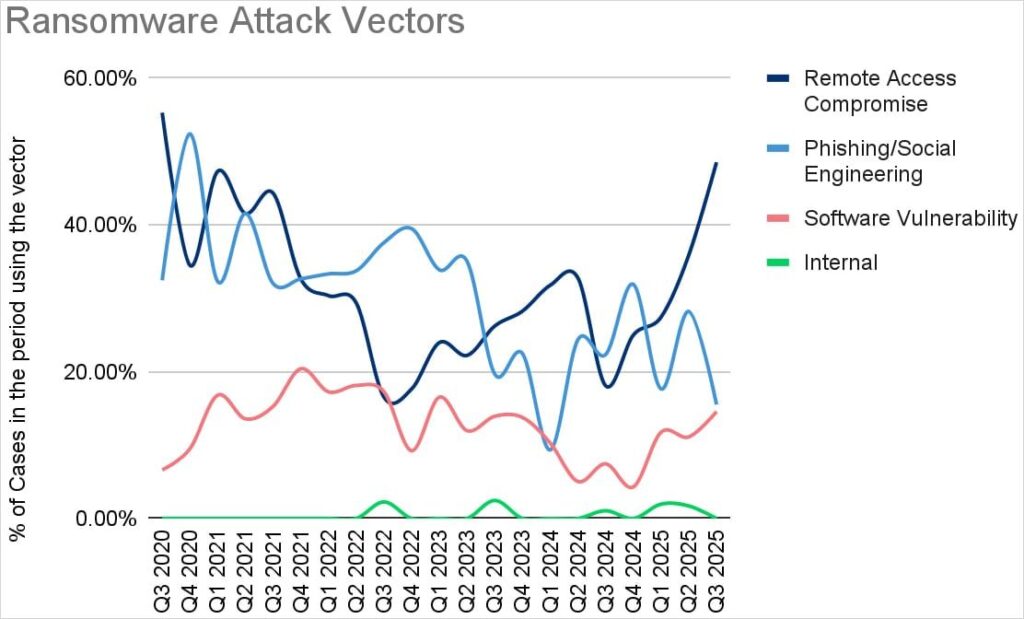

En el tercer trimestre de 2025, el acceso remoto comprometido representó más de la mitad de todos los incidentes observados por Coveware: VPN mal protegidas, pasarelas en la nube expuestas, integraciones SaaS, tokens OAuth no renovados. Este trimestre también ha puesto de manifiesto una preocupante convergencia: la ingeniería social se ha fusionado con el compromiso del acceso remoto. Los atacantes ya no intentan entrar en los sistemas, sino que convencen a los humanos para que abran la puerta, haciéndose pasar por el servicio de asistencia informática, manipulando una sesión de autenticación en tiempo real o eludiendo una MFA robusta.

Es precisamente este mecanismo, que compromete la identidad más que la infraestructura, el que está en el corazón de la campaña documentada por nuestros equipos: la alianza Scattered LAPSUS$ Hunters, incluido el grupo ShinyHunters, llevó a cabo una ofensiva de vishing a gran escala contra las cuentas SSO de más de 100 empresas mundiales en 2025, logrando eludir incluso los sistemas de autenticación multifactor más robustos.

Los intermediarios de acceso inicial (IAB), un discreto engranaje en un ecosistema industrializado

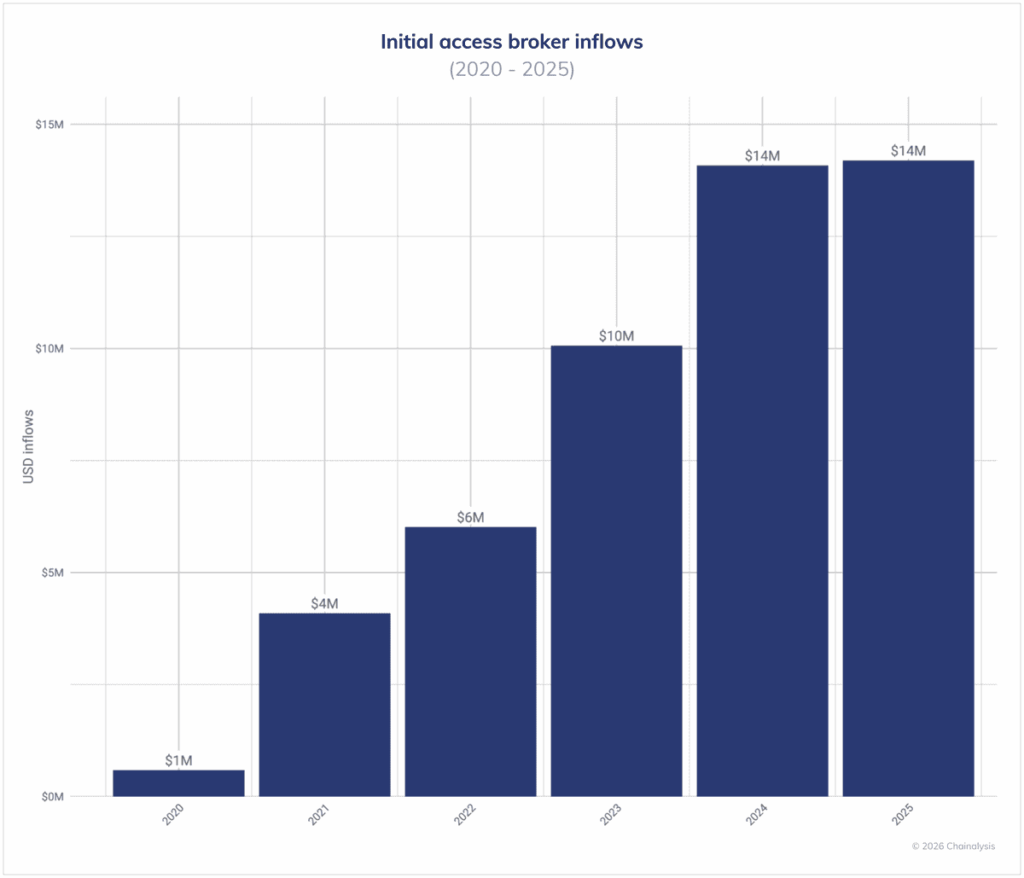

El ransomware se apoya en un ecosistema de servicios delictivos especializados, de los que los Initial Access Brokers (IABs ) son un eslabón clave. Estos actores están especializados en comprometer sistemas y revender el acceso a los operadores de ransomware, un modelo que se encuentra en el corazón de la alianza Scattered LAPSUS$ Hunters, algunos de cuyos miembros actúan precisamente como proveedores de acceso inicial a gran escala antes de pasar a la extorsión.

En 2025, los IAB recibieron al menos 14 millones de dólares en pagos en cadena, una cantidad estable en comparación con 2024, que representa solo el 1,7% de los pagos totales de ransomware. Por lo tanto, el retorno de la inversión para los compradores es masivo. Chainalysis también señala que los picos en la actividad de los IAB son un indicador adelantado: los aumentos significativos en las transacciones de IAB preceden a los picos en los pagos de rescates y las nuevas publicaciones de víctimas en alrededor de 30 días.

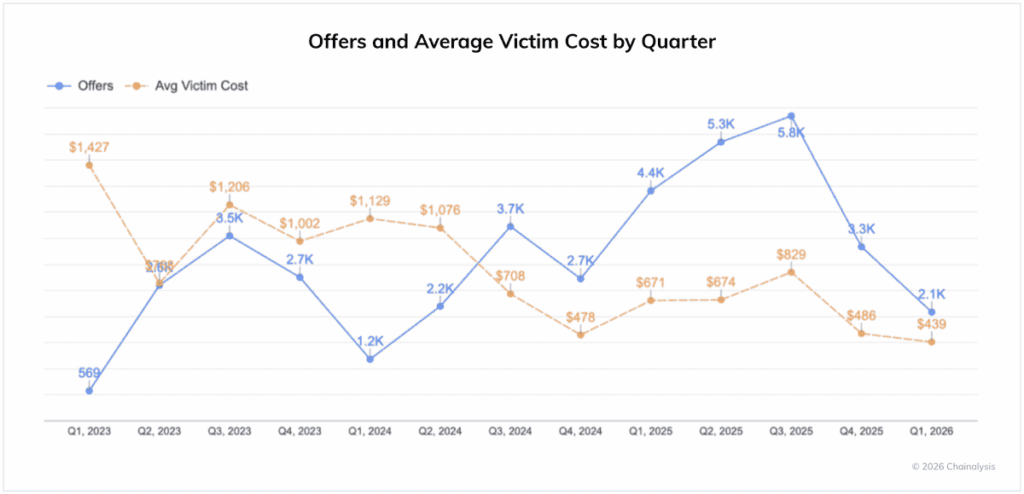

El mercado de acceso también está en proceso de industrialización. Según Darkweb IQ, el precio medio de un acceso a la red pasó de 1.427 dólares en el primer trimestre de 2023 a 439 dólares en el primer trimestre de 2026. Esta deflación se explica por la automatización, el uso de herramientas asistidas por IA y el exceso de oferta generado por los infostealer logs (bases de datos de identificadores robados por malware especializado en la extracción silenciosa de credenciales, etc.). Se ha abierto una brecha en este mercado: los accesos genéricos se están vendiendo, mientras que los accesos de alto privilegio (control de dominio, acceso de administrador) se mantienen a precios premium.

Fragmentación del mercado RaaS: más grupos, menos gigantes

El panorama de RaaS ha cambiado radicalmente. Checkpoint contabilizó 85 grupos de extorsión activos en el tercer trimestre de 2025, una cifra sin precedentes, en un contexto de colapso de la concentración del mercado: los diez grupos más activos representaban sólo el 56% de las víctimas publicadas, frente al 71% de principios de año. El espacio antes dominado por unas pocas plataformas importantes como LockBit, desmantelada durantela Operación Cronos a principios de 2024, se ha fragmentado en una nebulosa de actores más pequeños e independientes que son más difíciles de rastrear: 47 de estos 85 grupos reclamaron menos de diez víctimas, una señal de que los afiliados operan ahora en solitario, sin infraestructura compartida ni marca conocida.

Esta fragmentación tiene efectos ambivalentes. Por un lado, contribuye a una caída de los ingresos globales y complica el auge de los grupos de gran impacto. Por otra, redistribuye a los afiliados en lugar de eliminarlos: el cierre de RansomHub en abril de 2025 impulsó directamente a Qilin, que duplicó su ritmo hasta 75 víctimas al mes en el tercer trimestre, frente a 36 a principios de año. Como bien señala Corsin Camichel en el informe Chainalysis: la interrupción de un grupo ya no garantiza un impacto a escala del ecosistema, y los puntos de presión más eficaces se encuentran ahora aguas arriba, del lado de los IAB y de las herramientas compartidas entre los actores.

Geográficamente, los focos de fuga siguen concentrándose en las economías desarrolladas: Estados Unidos sigue siendo, con diferencia, el objetivo más frecuente, por delante de Canadá, Alemania y el Reino Unido. Los sectores más afectados son la industria manufacturera, los servicios financieros y los servicios profesionales.

Desmantelar las infraestructuras más que los grupos individuales

Ante esta fragmentación, las autoridades han cambiado su enfoque. En 2025, las acciones policiales se dirigieron cada vez más contra los proveedores de servicios compartidos, los hosts blindados (alojamientos que toleran deliberadamente la actividad delictiva), las redes proxy residenciales y los cargadores, que alimentan todo el ecosistema independientemente de los grupos que los explotan. La operación Endgame, dirigida por Europol y el FBI, se amplió en mayo de 2025 para neutralizar varias familias de programas maliciosos utilizados como vectores de entrada en numerosas campañas de ransomware, mientras que las sanciones de la OFAC se han dirigido a hosts como AEZA Group y Zservers, asociados a LockBit.

Lo que significan las cifras en la práctica

Todos estos datos apuntan a una serie de áreas en las que las organizaciones deben centrarse:

- la mejora en las copias de seguridad y la respuesta a incidentes es medible: esta es la razón principal por la que la tasa de pago está disminuyendo;

- pagar por ransomware para recuperar datos robados no ofrece ninguna garantía real: los datos se retienen, revenden o reutilizan con frecuencia para una nueva extorsión posterior;

- las PYME son el principal objetivo: el 69% de los casos observados por Coveware en el cuarto trimestre de 2025 afectaban a organizaciones con menos de 1.000 empleados;

- laidentidad digital es ahora el principal vector de intrusión: comprometer el acceso remoto (VPN, RDP, tokens OAuth, acceso SaaS) es el vector dominante, a menudo posible gracias a identificadores obsoletos o a una higiene de acceso insuficiente.

Como señala Chainalysis, la caída de los ingresos aparentes no significa que la amenaza haya disminuido: el ransomware se adapta, diversifica sus palancas de extorsión y sigue produciendo importantes efectos operativos y económicos.

¿Es usted víctima del ransomware? Póngase en contacto con nuestro servicio de asistencia 24/7. Ofrecemos una respuesta técnica exclusiva a los incidentes de ransomware, para ayudarle a recuperar sus datos y volver a su actividad rápidamente.

Fuentes :

Chainalysis: Crypto Ransomware: Informe 2026 sobre delitos informáticos

BleepingComputer: La tasa de pagos por ransomware cae a mínimos históricos mientras aumentan los ataques

BleepingComputer: Los beneficios del ransomware caen porque las víctimas dejan de pagar a los hackers

Coveware: Las campañas de filtración masiva de datos pierden su ventaja en el cuarto trimestre de 2025

Coveware: Las amenazas internas se ciernen sobre las víctimas mientras caen los pagos de rescates

The Record: Los pagos por ransomware cayeron en 2025 mientras el número de ataques alcanzaba niveles récord

Check Point Research: El estado del ransomware en el tercer trimestre de 2025

The Hacker News: El ransomware VolkLocker al descubierto gracias a una clave maestra que permite el descifrado gratuito