Europol acaba de publicar el 13 de septiembre de 2023 un esclarecedor informe sobre los ciberataques basados en malware. Este nuevo informe Europol 2023 destaca las metodologías y amenazas actuales observadas por los analistas operativos de la agencia. Ofrece una visión en profundidad de las estructuras criminales que están detrás de estos ataques y de cómo estos grupos, cada vez más profesionales, aprovechan los cambios geopolíticos en sus operaciones.

Table des matières

TogglePrincipales conclusiones del informe Europol 2023

La rápida evolución del panorama digital ha provocado un alarmante aumento de los ciberataques. Según el último informe de Europol, los ataques basados en malware, en particular el ransomware, se han convertido en la amenaza más importante en el mundo de la ciberseguridad. Estos ataques tienen un impacto financiero significativo en la industria. El informe de septiembre de 2023 analiza en profundidad la naturaleza de estos ataques y las estructuras empresariales de los grupos de ransomware. Además, el robo de datos sensibles podría convertirse en el centro de los ciberataques, alimentando el floreciente mercado criminal de la información personal.

El informe de Europol destaca la creciente sofisticación de los métodos utilizados por los ciberdelincuentes. Con la rápida evolución de la adopción de la tecnología en casi todos los aspectos de la vida cotidiana, también han aumentado las oportunidades de los ciberdelincuentes para lanzar ataques. Todas las empresas, desde las más grandes a las más pequeñas, se han convertido en objetivos prioritarios, ya que suelen albergar grandes cantidades de datos confidenciales.

Ransomware: la amenaza dominante

Según el informe de Europol, el ransomware sigue siendo la principal lacra de la ciberdelincuencia a nivel europeo y mundial. A pesar de los esfuerzos de instituciones y empresas por reforzar sus defensas, los ciberdelincuentes siguen robando datos cada vez más sensibles. Los grupos de ransomware han adoptado un enfoque claro para atacar a empresas internacionales, organizaciones públicas, infraestructuras críticas y servicios esenciales.

Los atacantes ya no se conforman con atacar a empresas individuales o a particulares; ahora se dirigen a instituciones enteras, desde hospitales a escuelas y gobiernos. La razón es sencilla: las ganancias potenciales son mucho mayores.

Además, la naturaleza anónima de las transacciones en criptomoneda ha hecho que el proceso de pago del rescate sea casi imposible de rastrear, lo que anima a más ciberdelincuentes a adoptar este método. Los grupos que están detrás de estos ataques están cada vez más organizados, y a menudo operan como empresas reales con jerarquías y especializaciones claras.

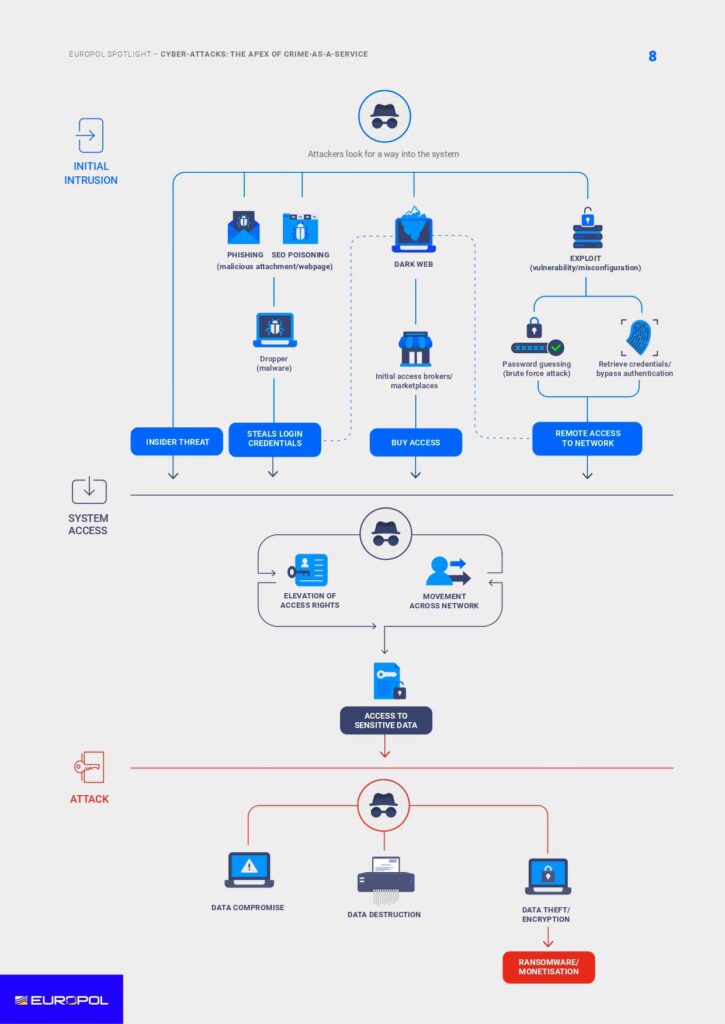

Análisis de las diferentes técnicas y tácticas de ciberataque

Los ciberdelincuentes utilizan diversos métodos para infiltrarse en los sistemas. Entre los más comunes se encuentran los correos electrónicos de phishing que contienen malware, los ataques de fuerza bruta al protocolo RDP y la explotación de vulnerabilidades VPN. Además, el informe destaca que la guerra de agresión de Rusia contra Ucrania ha provocado un aumento significativo de los ataques DDoS contra objetivos de la UE. Estos métodos, aunque diferentes en su planteamiento, tienen un objetivo común: infiltrarse en los sistemas y obtener acceso a los datos.

Los diferentes métodos utilizados por los ciberdelincuentes :

- Phishing: esta técnica consiste en enviar correos electrónicos fraudulentos que imitan a organismos oficiales o empresas con el objetivo de engañar a los destinatarios y obtener información personal, como contraseñas o datos bancarios.

- Ataques de fuerza bruta (DDoS ): están diseñados para acceder a un sistema o cuenta probando continuamente diferentes combinaciones de contraseñas hasta dar con la correcta.

- Explotación de las vulnerabilidades de las redes privadasvirtuales (VPN ): los atacantes buscan lagunas en las redes privadas virtuales (VPN) para acceder a las redes internas y robar información confidencial.

- Uso de malware: Programas específicamente diseñados para dañar o explotar cualquier dispositivo, red, servicio o programa informático.

- Ataques Man-in-the-middle (MitM ): consisten en interceptar y a veces alterar las comunicaciones entre dos partes sin que éstas sean conscientes de ello.

El conocimiento de estos modus operandi es esencial para implantar medidas de seguridad eficaces y proteger los sistemas frente a posibles amenazas.

Recomendaciones de Europol para hacer frente a los ciberataques

Ante la creciente amenaza de los ciberataques, Europol ha tomado medidas proactivas para apoyar a los Estados miembros de la UE. En 2013, Europol creó el Centro Europeo de Ciberdelincuencia (EC3) para prestar apoyo específico a las investigaciones sobre ciberdelincuencia en la UE. El EC3 ofrece apoyo operativo, estratégico, analítico y forense a las investigaciones de los Estados miembros, incluido el análisis de malware, la formación en el rastreo de criptomonedas y el desarrollo de herramientas.

Además de la puesta en marcha del EC3, Europol también ha publicado una serie de recomendaciones para empresas y particulares. Estas recomendaciones incluyen la aplicación de medidas de seguridad sólidas, la concienciación y formación de los empleados y el establecimiento de protocolos de respuesta a incidentes para responder rápidamente a los ciberataques.

Descifrar la ciberdelincuencia: lecciones clave del informe de Europol

El panorama cibernético está en constante evolución, con la aparición de nuevas amenazas casi a diario. El informe de Europol subraya la importancia de permanecer vigilantes y proactivos frente a estas amenazas. Mientras los ciberdelincuentes siguen perfeccionando sus técnicas, es imperativo que las empresas, los gobiernos y los particulares tomen medidas preventivas para proteger sus datos y sistemas. La colaboración, la educación y la preparación son esenciales para garantizar un entorno informático seguro para todos.