En 2025, les emails de phishing contenant un QR code malveillant sont passés de 47 000 en août à 249 000 en novembre, une multiplication par cinq en l’espace de trois mois. Ce n’est pas une anomalie statistique : c’est le reflet d’une adoption massive et accélérée d’une technique qui contourne architecturalement les défenses email sans avoir à les combattre. Le quishing n’est pas tout à fait une variante du phishing, c’est une réponse calculée à une limite structurelle des systèmes de sécurité, et les chiffres indiquent qu’elle fonctionne.

Table des matières

ToggleQu’est-ce que le quishing ?

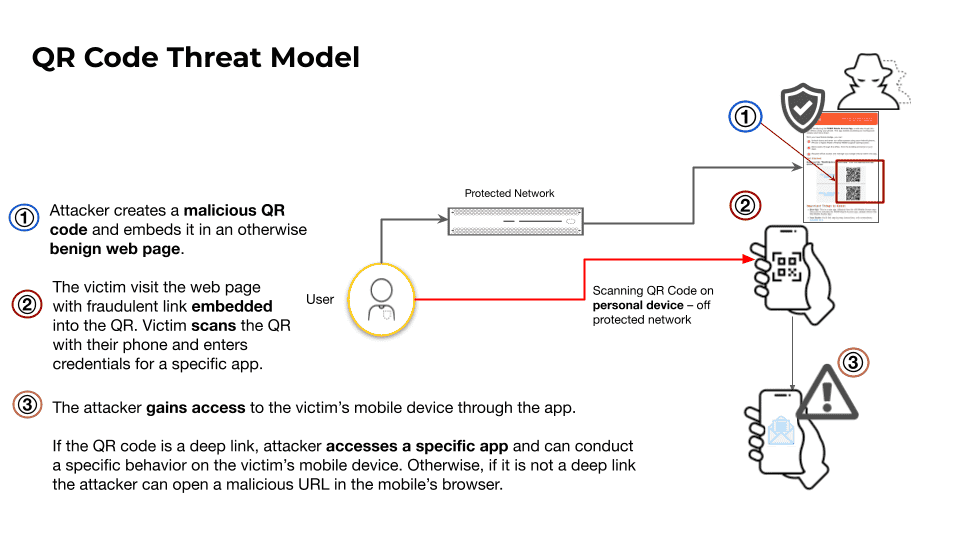

Le quishing est la contraction de « QR code » et de « phishing ». Il désigne une technique d’hameçonnage dans laquelle un QR code malveillant remplace le lien hypertexte traditionnel. La mécanique est directe : un attaquant intègre un QR code dans un email, un document ou un support physique ; la victime le scanne avec son smartphone ; la charge malveillante s’exécute depuis l’appareil mobile, en dehors de tout périmètre de sécurité contrôlé.

Ce qui distingue fondamentalement le quishing du phishing classique tient à une propriété inhérente des QR codes : ils cachent leur destination jusqu’au moment du scan. Un lien hypertexte peut être inspecté, survolé, analysé avant d’être cliqué. Une image de code QR, elle, échappe entièrement à cette inspection, les passerelles de sécurité email examinent des URL en texte clair, pas des images encodées dans une matrice de pixels.

Ce que la plupart des utilisateurs ignorent, c’est qu’un QR code peut faire bien plus qu’ouvrir une page web. Il peut déclencher un paiement, lier un nouvel appareil à un compte de messagerie, injecter une invitation de calendrier, enregistrer un contact ou connecter le téléphone à un réseau WiFi contrôlé par un attaquant. Ce décalage entre l’expectative de l’utilisateur et la réalité technique constitue le point faible structurel que les campagnes actuelles exploitent méthodiquement. La normalisation des codes QR pendant la pandémie de COVID-19 a installé un réflexe de confiance qui se retourne aujourd’hui contre les utilisateurs : régler une addition, rejoindre un réseau WiFi, accéder à un menu de restaurant sont devenus des gestes aussi naturels que de cliquer sur un lien.

Un angle mort architectural que les défenses traditionnelles ne peuvent pas combler

Le quishing ne cherche pas à combattre les défenses email, il les contourne en changeant de terrain. L’email malveillant arrive dans une boîte de réception protégée, mais l’exécution a lieu sur un smartphone personnel, dans un navigateur hors périmètre d’entreprise, avec des contrôles de sécurité généralement inférieurs à ceux d’un poste de travail géré. Chaque éditeur majeur reconnaît cette limitation dans sa propre documentation.

Les systèmes de détection traditionnels s’appuient sur la reconnaissance de motifs et l’analyse de similarité entre campagnes. Or les campagnes de quishing présentent en moyenne seulement 0,209 de similarité Jaccard entre elles, bien en dessous du seuil de 0,30 où la détection par motifs devient efficace. Pour les campagnes ciblées, cette similarité chute même à 0,134. Ce niveau de dissimilarité place les défenseurs face à un dilemme insoluble : un réglage agressif génère un taux de faux positifs catastrophique, tandis qu’un réglage prudent accepte un taux de non-détection tout aussi catastrophique. La recommandation de Mimecast elle-même préconise un seuil de détection à 90 % pour l’analyse QR, acceptant de facto un taux de non-détection de 10 %, car une sensibilité supérieure submerge les analystes de faux positifs.

Une progression documentée sur trois ans

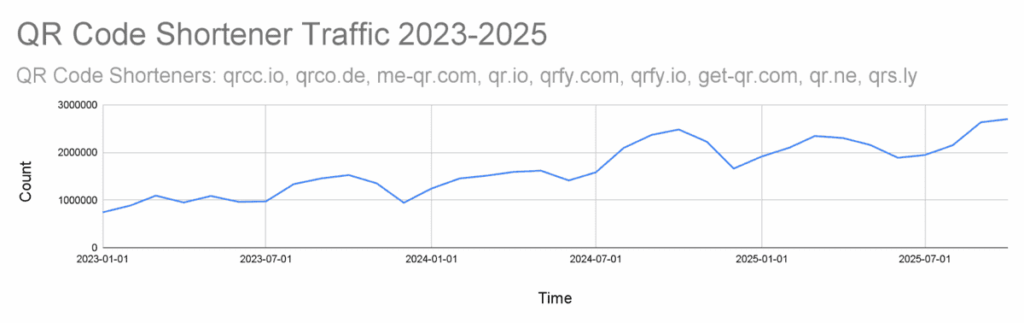

La télémétrie de Palo Alto Networks Unit 42 enregistre en moyenne 75 000 détections de QR codes par jour dans ses crawlers web, dont 15 % mènent vers des destinations malveillantes, soit plus de 11 000 détections quotidiennes de QR codes malveillants. Sur trois ans, le trafic vers les services de raccourcissement de QR codes a augmenté de 55 % entre le premier semestre 2023 et le premier semestre 2024, puis de 44 % supplémentaires entre le premier semestre 2024 et le premier semestre 2025.

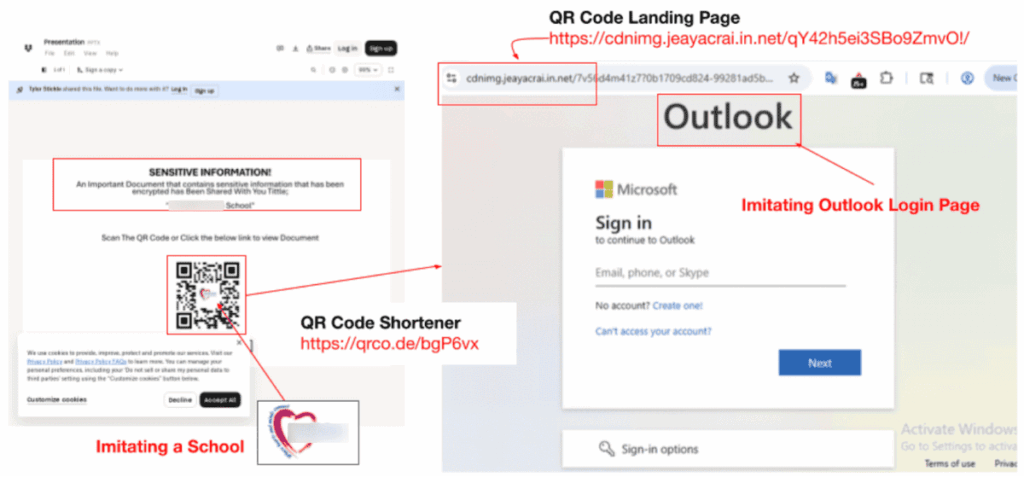

Les statistiques compilées par Keepnet Labs confirment cette trajectoire : en 2025, 12 % de toutes les attaques de phishing contenaient un code QR, contre 0,8 % en 2021. La progression la plus significative se lit dans les volumes bruts : les emails de phishing basés sur des QR codes sont passés d’environ 47 000 en août 2025 à plus de 249 000 en novembre 2025. Plus de la moitié de ces campagnes imitent l’environnement Microsoft, un choix logique au regard de la prévalence de Microsoft 365 dans les organisations ciblées.

La concentration sectorielle des attaques

L’analyse sectorielle révèle une logique de ciblage cohérente. Du côté des raccourcisseurs de QR codes compromis, les services financiers représentent 29 % des détections, alors qu’ils ne génèrent que 4,8 % du trafic global de ces services, une surreprésentation qui signale une intentionnalité claire. La haute technologie (19 %) et le commerce de gros et de détail (14 %) complètent ce classement.

Le tableau est différent pour les emails de phishing contenant des QR codes malveillants : le secteur de l’énergie arrive en tête avec 29 % des incidents détectés sur un échantillon de plus de 1 000 emails infectés, suivi par les secteurs manufacturier, des assurances, technologique et des services financiers. Cette disparité entre les deux analyses suggère que les attaquants adaptent leurs vecteurs selon les secteurs : les raccourcisseurs de QR pour les institutions financières, les emails ciblés pour les opérateurs d’infrastructures critiques.

Trois vecteurs d’attaque documentés

L’étude de Palo Alto Networks Unit 42 identifie trois vecteurs distincts, chacun exploitant une capacité spécifique des QR codes pour déplacer la charge malveillante vers l’appareil de la victime, hors de tout périmètre de sécurité contrôlé.

1. Les raccourcisseurs de QR codes

Les raccourcisseurs de QR codes constituent le vecteur le plus répandu. Ces services transforment une image statique en un point de terminaison dynamique : la destination de redirection peut être modifiée à volonté, y compris après qu’un email malveillant a déjà été distribué dans les boîtes de réception. La bonne réputation des plateformes de raccourcissement suffit à contourner les listes noires. La télémétrie de Unit 42 identifie qrco. de, me-qr. com et qrs. ly comme les services les plus utilisés dans les campagnes malveillantes, ce dernier représentant 7,3 % des URL malveillantes observées, une émergence notable par rapport aux rapports antérieurs de l’Anti-Phishing Working Group.

Les chaînes de redirection complexifient encore la détection. Les attaquants enchaînent deux à trois services de confiance tels que AWS S3, Cloudflare Workers, Google Cloud, et ils intercalent parfois une page CAPTCHA avant d’atteindre la page de phishing finale, filtrant ainsi les outils d’analyse automatisés. Le caractère éphémère de l’infrastructure est lui-même une tactique : 67 % des domaines malveillants sont enregistrés dans les 30 jours précédant leur utilisation, les attaquants lançant en moyenne deux à trois attaques par domaine avant de pivoter. Par ailleurs, 68 % des attaques utilisent une infrastructure hébergée chez des fournisseurs cloud réputés dans leurs chaînes de redirection multi-étapes, rendant quasi impossible pour une passerelle email d’atteindre la destination finale de manière fiable.

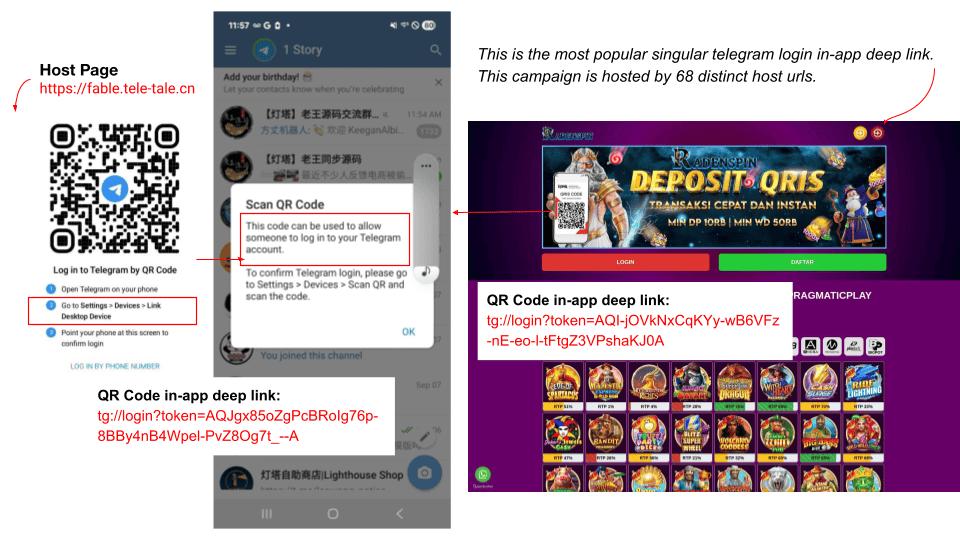

2. Les deep links applicatifs

Les deep links applicatifs représentent environ 3 % des codes QR détectés en télémétrie, mais constituent une menace techniquement plus sophistiquée et encore largement sous-estimée. Ces liens spéciaux ouvrent du contenu précis au sein d’applications mobiles et déclenchent des fonctions spécifiques sans jamais transiter par un navigateur web, ce qui les rend invisibles aux outils de sécurité web standards. Leur détection effective nécessite un environnement sandbox mobile avec l’application cible installée, une contrainte opérationnelle majeure pour la grande majorité des équipes de sécurité.

Telegram représente 44,7 % des deep links malveillants identifiés. Les chercheurs ont recensé plus de 35 000 QR codes contenant des deep links Telegram, dont 97 % utilisent la fonction de connexion : celle qui est conçue pour lier un nouvel appareil à un compte existant. Cette liaison accorde au créateur du QR code une autorisation complète d’accès au compte, permettant d’envoyer des messages au nom de la victime et d’exfiltrer l’historique des conversations. Environ un QR code Telegram sur cinq menant vers une page de connexion est estimé malveillant. Signal et WhatsApp sont ciblés par le même mécanisme : les acteurs alignés sur la Russie ont notamment documenté l’exploitation de ce vecteur pour compromettre des comptes Signal d’utilisateurs ukrainiens. Au-delà de la prise de contrôle de comptes, les deep links permettent d’autres scénarios : fraude financière via des applications de paiement avec destinataire et montant pré-remplis (Bitcoin, Ethereum, MetaMask, WeChat Pay, Alipay), empoisonnement de calendrier via des invitations vCalendar contenant des liens de phishing, injection de contacts vCard malveillants, ou connexion automatique à un réseau WiFi contrôlé par l’attaquant.

3. Le téléchargement direct d’APK

Le téléchargement direct d’APK exploite la confiance établie autour des QR codes de téléchargement d’applications pour distribuer des fichiers Android Package Kit hébergés directement sur les serveurs des attaquants, contournant intégralement les contrôles de sécurité des boutiques d’applications officielles. Unit 42 a identifié 59 000 détections de pages distribuant 1 457 fichiers APK distincts par ce biais. Les applications de jeux d’argent constituent la majorité de ces distributions, hébergées sur des milliers d’URL uniques et demandant des permissions Android préoccupantes : localisation précise, état du téléphone, accès à la caméra, lecture et écriture sur le stockage externe, installation de packages supplémentaires. D’autres applications relevées, présentées comme des outils d’optimisation ou des réseaux sociaux éducatifs, demandaient l’enregistrement audio et l’authentification de comptes, plusieurs éditeurs d’antivirus les détectant comme suspectes ou malveillantes.

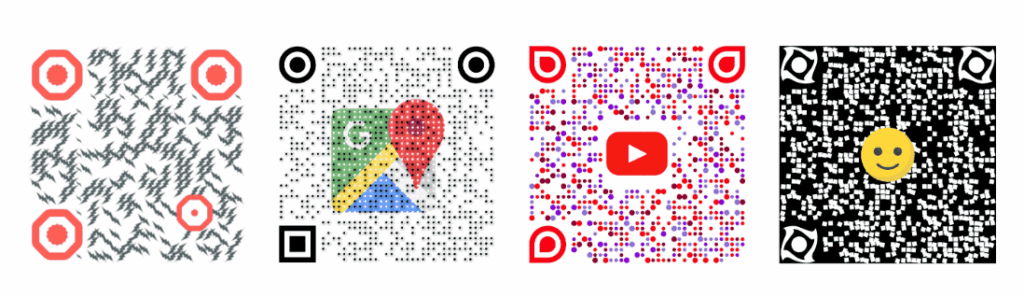

Les fancy QR codes : l’évasion par le design

La rupture technique la plus récente documentée dans la littérature de sécurité concerne les « fancy QR codes », des QR codes visuellement stylisés dont le design perturbe les mécanismes de détection avant même que l’analyse d’URL puisse intervenir. Contrairement aux grilles noir et blanc standardisées, ces codes adoptent des modules arrondis, étirés ou recolorés, intègrent des logos en leur centre et mêlent des images de fond à la matrice du code. Ces modifications préservent la capacité de scan tout en cassant les hypothèses structurelles sur lesquelles reposent les outils de détection existants, qui estiment la taille et la position des modules en s’appuyant sur des grilles standardisées. Selon des rapports publiés en 2024 par Insikt Group et ReliaQuest, 22 % des attaques liées aux QR codes étaient déjà du quishing, marquant une hausse de 248 % par rapport à 2023.

Les chercheurs de l’Université Deakin ont démontré que ces modifications suffisent à contourner les détecteurs conventionnels, et ont développé en réponse ALFA (Anti-phishing Layer for Fancy QR code Attacks), une méthode qui évalue la légitimité d’un QR code en analysant sa structure graphique avant tout accès à son contenu. Plutôt que de chercher où mène le code, le système détermine si sa conception présente des caractéristiques suspectes, une inversion complète du paradigme de détection basé sur la réputation des URL. ALFA s’appuie sur l’extraction de 24 caractéristiques structurelles soumises à un modèle d’apprentissage automatique pré-entraîné, et intègre un outil complémentaire nommé FAST qui analyse et restaure les quatre types de patterns standardisés présents dans tout code QR. Les résultats expérimentaux font état d’un taux de faux négatifs de 0,06 % avec un temps de traitement moyen de 3,4 secondes par code. L’approche reste en phase expérimentale, mais elle illustre la direction que doit prendre la défense : traiter le QR code non plus comme un simple lien, mais comme un objet numérique dont la structure peut trahir des intentions hostiles.

Ces codes stylisés ne sont pas cantonnés aux emails. Apposés sur des équipements physiques ou intégrés à des supports imprimés, ils bénéficient d’un avantage psychologique supplémentaire : un QR code arborant un design soigné et un logo reconnaissable inspire plus de confiance qu’une grille noir et blanc, alors même que cette sophistication visuelle peut masquer précisément ce qu’elle semble légitimer.

Les techniques d’évasion émergentes

En janvier 2026, 12 % des attaques de quishing détectées utilisaient des QR codes basés sur du texte ASCII, des représentations textuelles de la matrice plutôt que des images. Les systèmes de détection conçus pour identifier et extraire des QR codes pixellisés ne peuvent reconnaître ces formes textuelles, créant un angle mort supplémentaire dans les chaînes de détection existantes.

L’imitation du langage de la sécurité constitue une autre évolution notable. Les campagnes reproduisent fidèlement la terminologie OAuth et de l’authentification multifacteur pour neutraliser la méfiance des utilisateurs. Lorsque les outils permettant l’abus du flux d’appareils OAuth deviendront plus accessibles, ils créeront des attaques que l’analyse d’URL de destination ne peut détecter, car ces attaques exploitent des protocoles de sécurité légitimes pour masquer leurs intentions.

L’intégration des grands modèles de langage dans la chaîne d’attaque représente une évolution qualitative distincte. Les textes d’accompagnement des leurres de quishing sont désormais générés automatiquement, grammaticalement irréprochables et adaptés à des cibles individuelles à grande échelle. Les fautes et formulations maladroites qui constituaient traditionnellement des signaux d’alerte pour les utilisateurs vigilants disparaissent progressivement du paysage des menaces.

Ce que les données révèlent sur l’exposition humaine

Seulement 36 % des incidents de quishing ont été correctement identifiés et signalés par leurs destinataires. Ce fossé de détection laisse la majorité des campagnes actives sans remontée d’information vers les équipes de sécurité, retardant d’autant la réponse aux incidents.

68 % des attaques ciblaient spécifiquement les utilisateurs mobiles en 2025, un choix logique : les écrans plus petits rendent l’inspection des URL difficile, et la grande majorité des utilisateurs scannent un QR code sans en vérifier la destination. Les cadres dirigeants étaient 40 fois plus susceptibles d’être victimes d’attaques de quishing que l’employé moyen, une concentration qui s’explique par l’accès aux informations sensibles et le retour sur investissement que représente la compromission d’un compte à pouvoir décisionnel. Le secteur du commerce de détail présente par ailleurs le taux de non-détection le plus élevé : la familiarité des employés et clients avec les codes QR, pour les paiements, les programmes de fidélité, les promotions, se traduit paradoxalement par une vigilance réduite.

Le vol d’identifiants constitue l’objectif dominant : 89,3 % des incidents visaient à subtiliser des informations de connexion. L’accès à une boîte email d’entreprise compromise ouvre la porte aux attaques de business email compromise, à l’exfiltration de données et au mouvement latéral dans les systèmes de l’organisation. Les données montrent par ailleurs qu’une formation ciblée améliore la capacité de détection de 87 % dans les trois mois suivant son déploiement, un résultat qui, mis en regard du taux de non-détection actuel, souligne l’ampleur du déficit de sensibilisation.

Réduire la surface d’exposition

Les limites architecturales des défenses email face au quishing ne sont pas comblables par les seules solutions techniques existantes. La réduction de la surface d’exposition repose sur une combinaison de mesures complémentaires.

Former les équipes à la réalité des QR codes signifie aller au-delà du phishing classique pour couvrir l’ensemble des actions qu’un QR code peut déclencher : paiement, liaison d’appareil, installation d’application, injection de calendrier. Cette formation doit inclure les fancy codes, dont le design soigné ne constitue aucune garantie de légitimité. Établir une politique de scan stricte implique d’interdire le scan de QR codes reçus par email depuis des expéditeurs inconnus ou dans des contextes imitant des processus OAuth ou d’authentification multifacteur.

Sur le plan technique, les solutions email doivent être capables d’analyser les QR codes et de suivre les chaînes de redirection, y compris celles transitant par des fournisseurs cloud réputés, et de détecter les représentations QR en mode image comme en mode ASCII. Déployer une solution Mobile Threat Defense pour les appareils accédant aux ressources d’entreprise, personnels ou professionnels, permet d’analyser le trafic réseau généré après le scan. Les alertes SIEM doivent être configurées pour détecter les liaisons inhabituelles de nouveaux appareils aux comptes de messagerie professionnels en dehors des heures ouvrables ou depuis des géolocalisations inhabituelles. Enfin, bloquer les domaines enregistrés depuis moins de 30 jours et restreindre l’accès aux raccourcisseurs QR documentés comme abusés dans les politiques de filtrage réseau réduit mécaniquement le rayon d’action d’une proportion significative des campagnes actives.

Le terrain s’est déplacé, les défenses doivent suivre

Le quishing illustre une logique d’attaque qui déplace l’exécution là où les défenses ne peuvent suivre. Les trois vecteurs documentés par Unit 42, raccourcisseurs, deep links et APK, partagent cette propriété : ils font basculer la charge malveillante vers un appareil mobile personnel, hors de tout contrôle organisationnel. Les fancy QR codes ajoutent une couche d’évasion visuelle qui précède même l’analyse d’URL. L’approche ALFA, encore expérimentale, signale la direction dans laquelle la détection doit évoluer : analyser l’objet avant son contenu. Dans l’intervalle, la combinaison de politiques organisationnelles claires, de formation ciblée et de contrôles techniques adaptés aux vecteurs mobiles reste la réponse la plus robuste disponible face à une menace qui évolue plus vite que les signatures.

Sources :

- Palo Alto Networks Unit 42 : Phishing on the Edge of the Web and Mobile Using QR Codes

- Keepnet Labs : QR Phishing Statistics: Quishing Trends

- Deakin University : ALFA: A Safe-by-Design Approach to Mitigate Quishing Attacks Launched via Fancy QR Codes

- Help Net Security : QR codes are getting colorful, fancy, and dangerous

- Continuity Insights : QR Code Phishing Is Evading Email Security