El phishing es un método utilizado por los estafadores para obtener información confidencial, como contraseñas y datos bancarios. Esta estafa en línea suele adoptar la forma de correos electrónicos o mensajes en redes sociales que imitan a organismos oficiales como bancos o departamentos gubernamentales. El phishing también suele ser la puerta de entrada del ransomware.

Table des matières

Toggle¿Cómo funciona el phishing?

El objetivo principal del phishing es engañar a las víctimas haciéndoles creer que se están comunicando con una organización legítima. Los estafadores crean sitios web falsos, normalmente muy similares a los sitios web oficiales de las organizaciones en cuestión, para engañar a los usuarios de Internet. A continuación, intentan que rellenen formularios que contienen su información personal o financiera, o su contraseña.

Medios de comunicación utilizados

Elcorreo electrónico y los mensajes de texto son los principales medios utilizados por los estafadores para llegar a sus víctimas. Envían mensajes personalizados y bien redactados en los que instan al destinatario a conectarse al sitio fraudulento. Al hacer clic en un enlace contenido en el correo electrónico o mensaje de texto, el internauta es redirigido al sitio falso y queda atrapado.

Los ciberdelincuentes también explotan otras formas de comunicación, como las redes sociales, donde se crean perfiles falsos para contactar con los internautas.

Técnicas de persuasión

Un correo electrónico o mensaje fraudulento puede adoptar diversas estrategias para persuadir a la víctima de que haga clic en el enlace contenido en el mensaje. Las más comunes son :

- Urgencia: El estafador suele jugar con el miedo afirmando que el acceso a la cuenta del usuario está bloqueado y que necesita introducir sus datos para desbloquearla.

- Verificación de identidad: El estafador explica que se ha detectado un intento de pirateo en la cuenta de la víctima y le pide que confirme su identidad para asegurar su acceso.

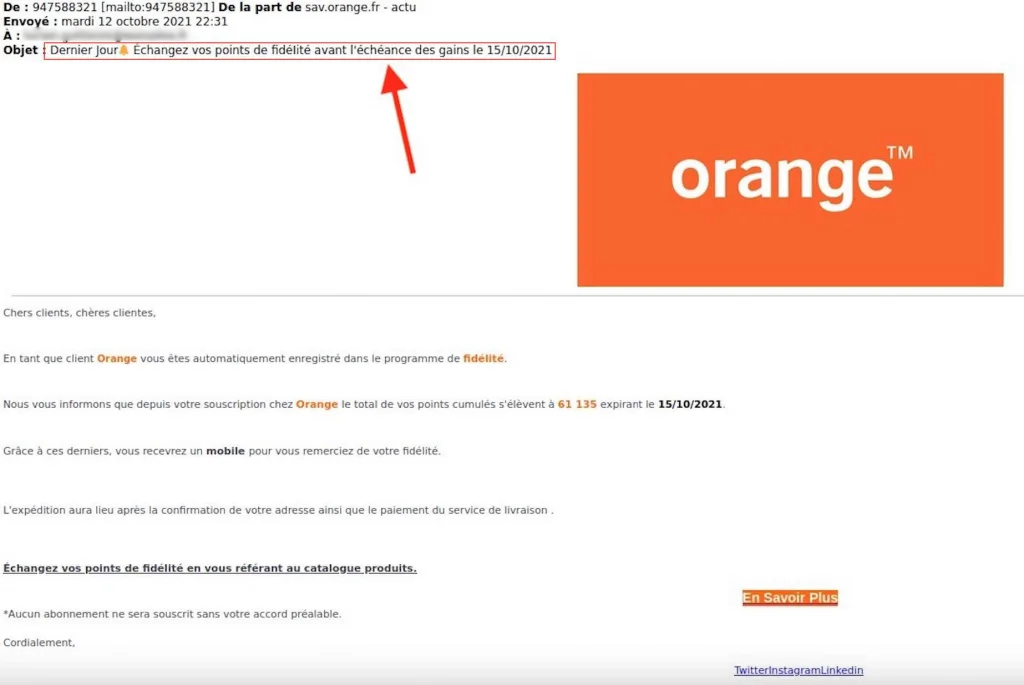

- Falsa promoción: El estafador ofrece un regalo o beneficio para atraer a la víctima a visitar el sitio fraudulento e introducir sus datos personales.

«Cómo reconocer un correo electrónico de phishing». – Consomag en colaboración con INC

Los distintos tipos de phishing

La amenaza del phishing aumenta constantemente y afecta tanto a particulares como a empresas y organizaciones. Existen diferentes métodos utilizados por todo tipo de delincuentes, desde correos electrónicos fraudulentos hasta ataques más sofisticados como el smishing y el vishing. Es importante conocer estas técnicas para mantenerse alerta y protegerse.

- Phishing por correo electrónico: el más común, en el que los estafadores envían correos electrónicos que parecen proceder de organizaciones legítimas para engañar a los destinatarios y hacerles revelar información personal.

- Smishing (phishing por SMS): similar al phishing por correo electrónico, pero los mensajes fraudulentos se envían por SMS. Estos mensajes pueden contener enlaces a sitios de phishing o solicitar directamente información sensible.

- Phishing en redes sociales: los atacantes crean perfiles falsos o piratean cuentas existentes para enviar mensajes directos o publicar contenidos que animan a los usuarios a hacer clic en enlaces maliciosos.

- Vishing (phishing de voz): en este caso, los estafadores utilizan llamadas telefónicas para extraer información personal o financiera. A menudo se hacen pasar por representantes de bancos u otras instituciones.

- Spear phishing: estos ataques se dirigen a personas u organizaciones concretas. Los estafadores investigan en profundidad a sus víctimas para que sus intentos resulten más convincentes.

- Whaling: una forma de spear phishing dirigida a la alta dirección de una empresa. Los correos electrónicos parecen proceder de fuentes fiables y suelen tratar asuntos financieros o comerciales confidenciales.

- Clone phishing: En esta variante, los atacantes copian un correo electrónico legítimo recibido por la víctima, pero sustituyen los enlaces o archivos adjuntos por versiones maliciosas.

Al incitar a los usuarios a divulgar su información personal, el phishing también puede allanar el camino para la instalación sigilosa de troyanos en el ordenador de la víctima, comprometiendo así su seguridad y confidencialidad. Las empresas también están expuestas a este riesgo, que pone en peligro su seguridad informática y sus datos confidenciales.

¿Cómo detectar el phishing?

Si tiene alguna duda sobre un mensaje o un sitio web, aquí tiene algunos consejos para detectar un posible phishing:

- Analice el remitente: Si no conoce al remitente del mensaje o éste le parece sospechoso, es aconsejable no hacer clic en ningún enlace del mensaje y no facilitar ninguna información confidencial.

- Detecte las faltas de ortografía: los mensajes y sitios fraudulentos suelen contener numerosos errores ortográficos y sintácticos.

- Compruebe la URL del sitio: pasando el cursor del ratón sobre el enlace contenido en el mensaje, sin hacer clic en él, suele ser posible visualizar la dirección URL a la que apunta el enlace. Si la URL no corresponde al sitio oficial de la organización en cuestión, es mejor abstenerse de hacer clic.

- Use el sentido común: si parece demasiado bueno para ser verdad, lo más probable es que sea una estafa.

Algunos ejemplos de estafas de phishing comunes

Las estafas de phishing son diversas y pueden adoptar varias formas, cada una de ellas destinada a engañar a las víctimas para obtener información confidencial. Entre los ejemplos más comunes están los correos electrónicos fraudulentos que imitan a entidades de confianza y piden a los destinatarios que verifiquen la información de sus cuentas o restablezcan sus contraseñas. Estos correos electrónicos suelen parecer legítimos, con logotipos y formatos similares a los de los correos electrónicos bancarios auténticos.

Otros ejemplos comunes son los correos electrónicos que se hacen pasar por las autoridades fiscales o los proveedores de servicios de Internet, que utilizan la urgencia, el miedo o una oferta tentadora para incitar a una acción rápida. Estos correos electrónicos pueden incluir enlaces a sitios web fraudulentos que se parecen mucho a los sitios oficiales. Es fundamental mantenerse alerta y comprobar la autenticidad de las fuentes antes de responder a este tipo de solicitudes.

No confunda phishing y pesca

Es importante distinguir entre «phishing» y «fishing», dos términos que, aunque fonéticamente similares, se refieren a realidades distintas. El phishing combina los conceptos de «fishing» y «phreaking». El término hace referencia a una práctica ciberdelictiva cuyo objetivo es suplantar la identidad de organizaciones de confianza para obtener información sensible, como DNI o datos bancarios, a menudo mediante correos electrónicos, mensajes o sitios web fraudulentos.

- El phishing es una técnica de fraude en línea en la que los ciberdelincuentes se hacen pasar por entidades de confianza a través de correos electrónicos, mensajes o sitios web. Su objetivo es obtener información sensible, como identificadores y datos financieros, lo que puede dar lugar a brechas de seguridad y robos de identidad.

- La pesca no está directamente relacionada con la ciberdelincuencia. El término se utiliza a menudo como error ortográfico o para hacer un juego de palabras con la analogía entre «fishing» y «phishing».

¿Cómo protegerse contra el phishing?

Es esencial adoptar algunas buenas prácticas para combatir el phishing:

- Mantengasu software actualizado: Mantener su sistema operativo, navegador y antivirus actualizados reduce el riesgo de brechas de seguridad.

- No facilite información sensible por correo electrónico: Los organismos oficiales nunca envían solicitudes de información confidencial por correo electrónico.

- Instale programas antivirus y filtros antispam: estas herramientas pueden ayudarle a identificar y bloquear correos electrónicos de phishing y programas maliciosos relacionados.

- Utiliza un gestor de contraseñas: Esto evita que introduzcas tus datos de acceso en un sitio falso, ya que los gestores de contraseñas sólo emiten contraseñas para sitios registrados reales.

- Adquiera una cultura de ciberseguridad: es fundamental recibir formación e información periódicas sobre los nuevos métodos de phishing y las mejores prácticas de seguridad en línea.

- Manténgase constantemente alerta: Aunque las técnicas y herramientas de protección evolucionen, la vigilancia sigue siendo su mejor aliado. Desconfíe siempre de las solicitudes de información sensible, aunque parezcan proceder de fuentes fiables.

En caso de duda, o si cree que ha sido víctima de phishing, es importante ponerse en contacto lo antes posible con el organismo pertinente (banco, administración, etc.) para tomar las medidas necesarias para evitar el uso fraudulento de su información personal y financiera.