Les chiffres publiés fin février 2026 par Chainalysis dressent un tableau paradoxal de l’économie des ransomwares en 2025 : les paiements globaux ont reculé, le taux de victimes qui cèdent aux exigences des attaquants a atteint un plancher historique, et pourtant, les ransomwares n’ont jamais frappé aussi fort ni aussi souvent. Ce paradoxe mérite d’être décortiqué.

Table des matières

ToggleLe taux de paiement s’effondre pendant que les attaques explosent

En 2025, les paiements on-chain (c’est-à-dire enregistrés directement sur la blockchain, donc traçables par analyse des transactions) liés aux ransomwares se sont établis à environ 820 millions de dollars, en recul de 8 % par rapport aux 892 millions estimés pour 2024. Chainalysis précise toutefois que ce chiffre est appelé à se rapprocher de 900 millions à mesure que de nouveaux paiements seront attribués, comme ce fut le cas pour 2024 dont l’estimation initiale était de 813 millions.

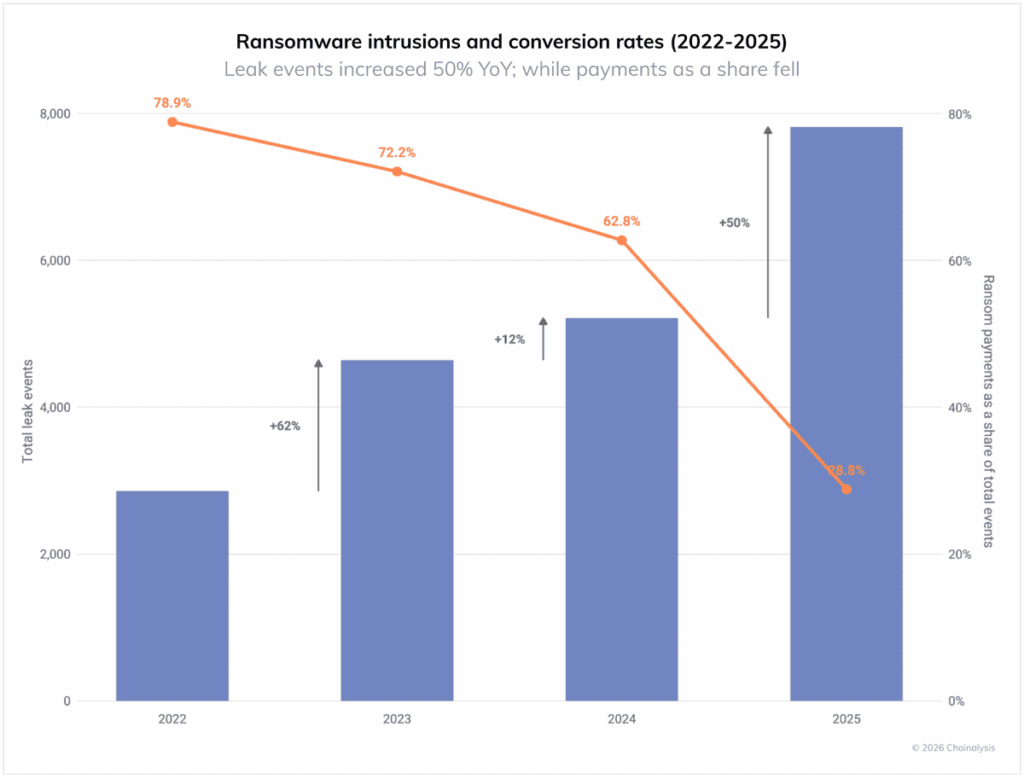

Ce qui est plus frappant encore, c’est l’évolution du taux de paiement : en 2025, seulement 28 % des victimes identifiées ont payé une rançon, contre 62,8 % en 2024 et 78,9 % en 2022. Cette baisse s’inscrit dans une tendance continue depuis quatre années consécutives, et elle s’est même accélérée au fil des trimestres. Les données de Coveware, tirées de ses propres dossiers d’intervention, confirment et amplifient ce constat : le taux de paiement est tombé à 23 % au troisième trimestre 2025, puis à environ 20 % au quatrième trimestre, des niveaux jamais observés.

Cette contraction des paiements survient dans un contexte d’augmentation massive des attaques qui n’ont jamais été aussi nombreuses. Les victimes revendiquées sur les sites de fuite ont progressé de 50 % sur un an en 2025. Comme le résume Corsin Camichel, fondateur d’eCrime .ch : « Nous assistons à un changement structurel dans le ciblage : moins d’intrusions importantes qui font les gros titres et plus de volume axé sur les petites et moyennes entreprises. L’hypothèse est simple : les petites victimes paient plus rapidement. Cependant, les données de Chainalysis montrent une tendance à la baisse des paiements malgré un nombre record de plaintes publiques. » Conséquence logique de cette divergence entre le volume d’attaques et le volume de paiements : les cyberattaquants voient leurs rendements fondre, alors même qu’ils redoublent d’ardeur.

Plusieurs facteurs conjugués expliquent cette évolution :

- l’amélioration des capacités de réponse à incident et la pression réglementaire croissante ;

- les actions coordonnées des forces de l’ordre contre les opérateurs et leur infrastructure ;

- la fragmentation du marché RaaS en une multitude de groupes plus petits et plus indépendants ;

- dans certains cas, des ransomwares, comme cela a été le cas avec VolkLocker, présentent des défauts de conception qui permettent le déchiffrement par des experts spécialisés dans la récupération des données chiffrées par un ransomware.

Le montant des rançons s’emballe malgré la baisse des paiements

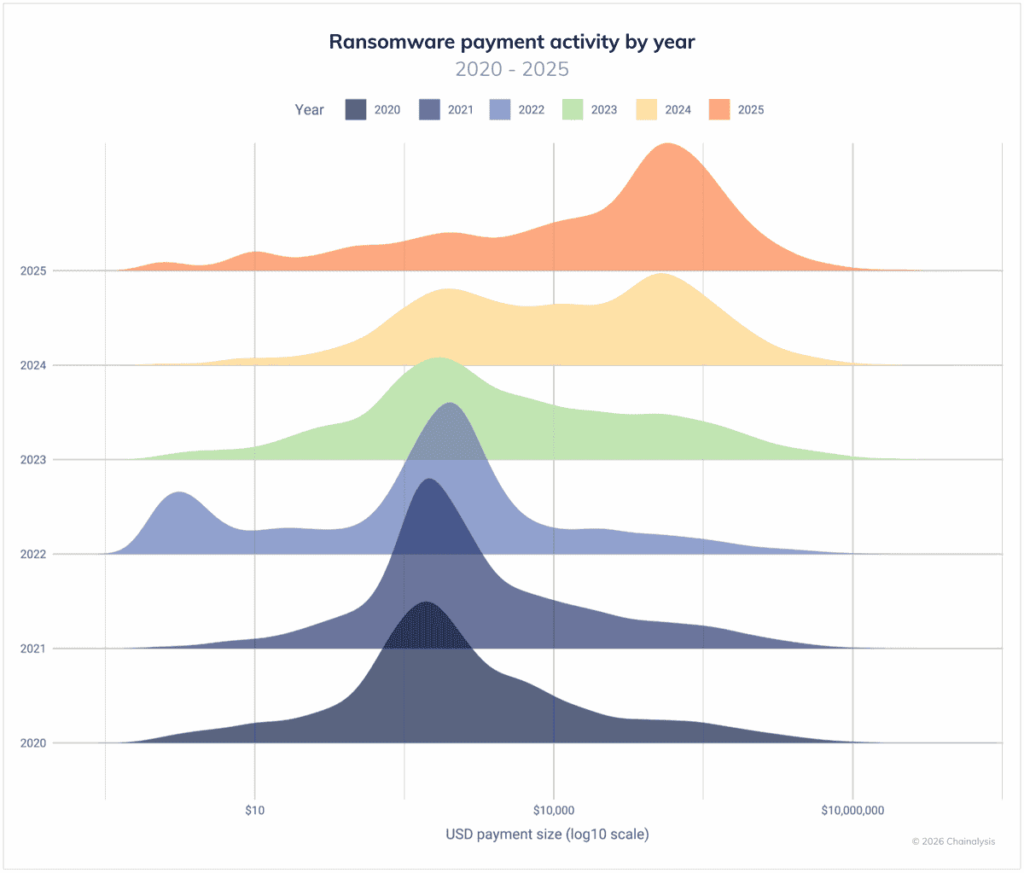

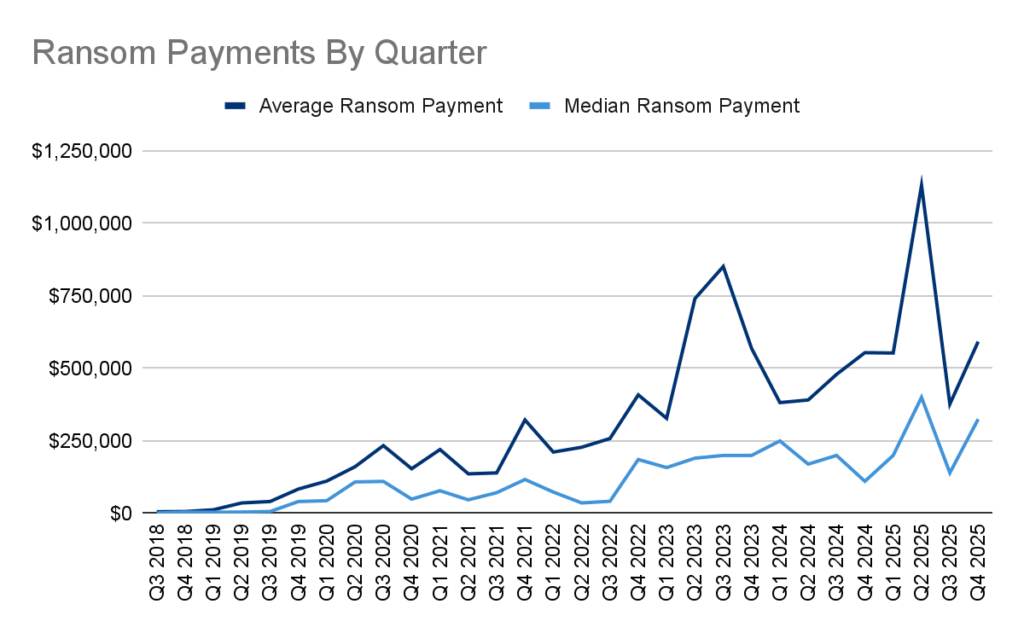

La baisse globale des revenus masque une réalité plus nuancée : la rançon médiane a progressé de 368 % entre 2024 et 2025, passant de 12 738 à 59 556 dollars. Ce bond reflète une concentration des efforts sur des victimes à plus fort potentiel, capables de payer davantage.

Les données de Coveware pour le quatrième trimestre 2025 vont dans le même sens, bien qu’elles mesurent un périmètre différent (les cas traités directement par l’entreprise, qui incluent des organisations plus grandes) : le paiement moyen a atteint 591 988 dollars (+57 % par rapport au troisième trimestre) et la médiane 325 000 dollars (+132 %). La divergence marquée entre moyenne et médiane traduit une réalité bien connue des experts : quelques règlements de grande ampleur, liés à des incidents où l’arrêt des opérations ne pouvait être autrement résolu, tirent la moyenne vers le haut sans refléter le cas général.

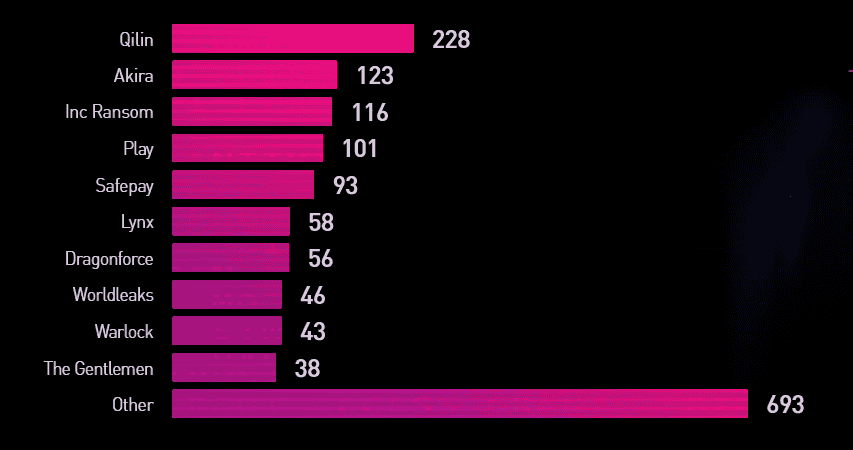

Ce mouvement vers des cibles de taille intermédiaire et supérieure est également bien documenté : les groupes Akira et Qilin, qui représentaient à eux deux 44 % de l’ensemble des attaques enregistrées au troisième trimestre 2025, ont clairement repositionné leur activité vers des PME jugées plus susceptibles de payer. La taille médiane des entreprises victimes au quatrième trimestre 2025 était de 200 employés, marquant un net recul par rapport au trimestre précédent, avec une forte concentration des attaques dans les structures de 11 à 100 personnes.

Les cyberattaques marquantes de 2025 : un bilan alarmant

L’ampleur de ces statistiques s’illustre à travers les cyberincidents majeurs survenus en 2025. L’attaque subie par Jaguar Land Rover a entraîné l’arrêt de chaînes de production à l’échelle internationale, générant des pertes estimées à près de 2 milliards de livres sterling, un record dans l’histoire économique du Royaume-Uni. De son côté, Marks & Spencer, cible du groupe Scattered Spider, a connu des perturbations prolongées et une dépréciation significative de sa valeur boursière. L’offensive menée par Interlock contre DaVita, spécialiste américain de la dialyse, a exposé les données sensibles de 2,7 millions de patients. Parallèlement, CL0P a exploité une vulnérabilité zero-day dans Oracle E-Business Suite pour compromettre une centaine d’entreprises en quelques semaines seulement.

Au-delà des rançons, les conséquences réelles de ces attaques, interruption d’activité, pertes financières, atteinte à la réputation, dépassent souvent de loin le montant exigé par les cybercriminels. Les acteurs des ransomwares agissent avec une réactivité implacable. Plutôt que de cibler un secteur en particulier, ils profitent systématiquement des failles de sécurité, des configurations défaillantes ou des vulnérabilités récemment révélées pour orchestrer leurs attaques.

L’exfiltration sans chiffrement ne paie littéralement plus

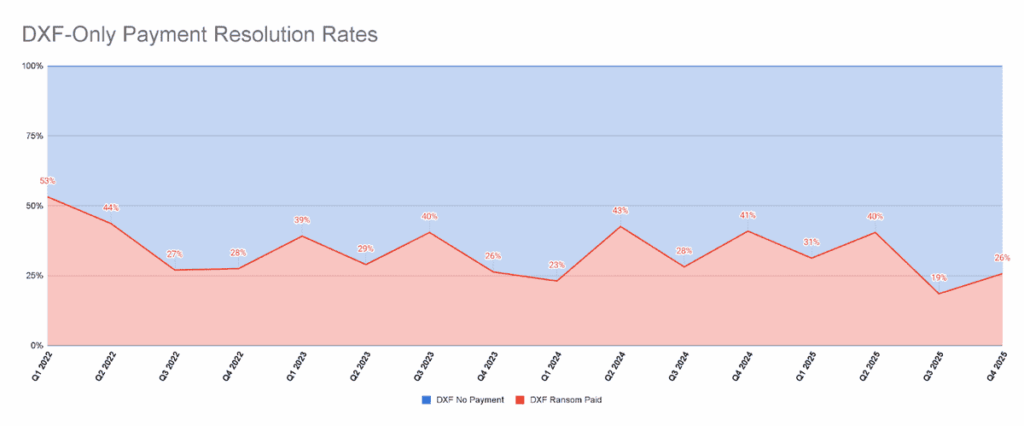

Pendant des années, la double extorsion, combiner chiffrement des données et menace de publication d’informations volées, a redéfini le paysage des cyberattaques de ransomware. Ce modèle reste aujourd’hui le plus redoutable. Mais une tendance de fond le traverse : l’un de ses piliers s’effrite. Les campagnes reposant uniquement sur l’exfiltration de données, sans chiffrement, perdent rapidement leur capacité à monétiser la menace.

Les organisations ont désormais compris le rapport coût-bénéfice réel du paiement pour « suppression » de données volées. Payer ne supprime pas les obligations légales de notification, ne réduit pas significativement le risque de litiges, et n’empêche pas les attaquants de conserver, de divulguer sélectivement ou de réutiliser les données. Coveware va plus loin, soulignant que même engager le dialogue avec les cybercriminels représente un risque croissant en soi, les acteurs malveillants n’hésitent plus à recourir au SWATting : envoyer des unités d’intervention armées au domicile des dirigeants pour les contraindre à payer.

Le résultat ? Au troisième trimestre 2025, Coveware mesurait que le taux de paiement dans les cas d’exfiltration seule (sans chiffrement) était tombé à 19 %, un plancher historique pour cette sous-catégorie. En Q4, ce taux remontait légèrement à ~25 %, mais reste structurellement bas, bien en-deçà des normes historiques. Le signal est clair : menacer de publier des données sans les avoir chiffrées ne convainc plus.

Ce n’est pas un hasard si Akira (14 % des attaques) et Qilin (13 %) dominent le classement des groupes les plus actifs en Q4 2025 : tous deux fondent leur modèle sur le chiffrement comme levier principal. Coveware anticipe même un retour en force de l’encryption pure, les groupes qui avaient misé sur l’exfiltration seule pourraient bien revenir à ce qui a toujours fonctionné.

L’identité numérique, premier vecteur d’intrusion

Les statistiques de paiement ne racontent qu’une partie de l’histoire. Pour comprendre pourquoi les attaques explosent malgré la baisse des revenus, il faut regarder la porte d’entrée, et cette porte c’est bien souvent l’identité.

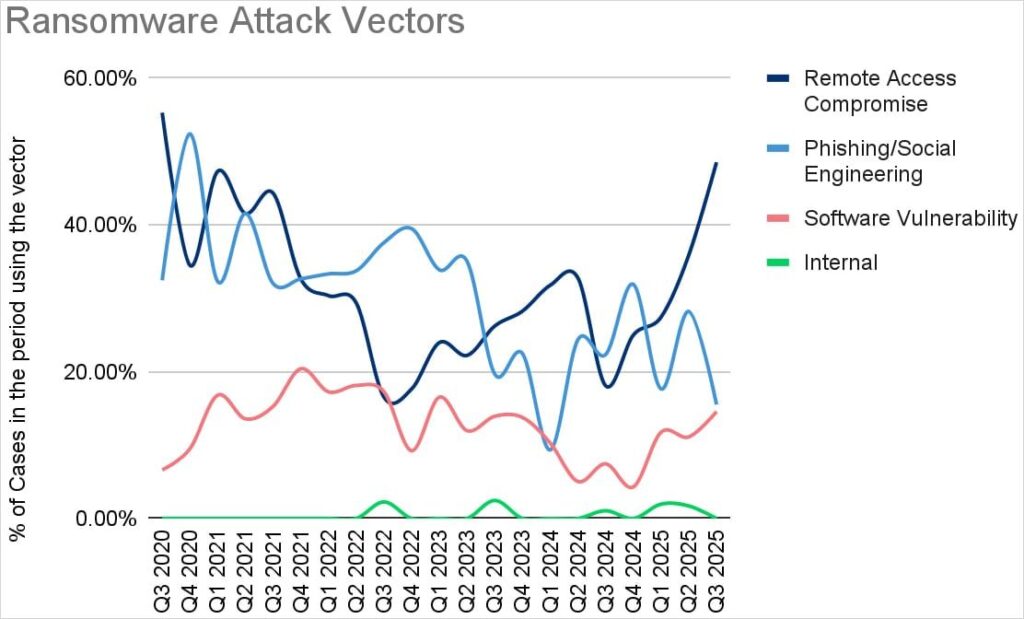

Au troisième trimestre 2025, la compromission des accès distants représentait plus de la moitié de tous les incidents observés par Coveware : VPN mal sécurisés, passerelles cloud exposées, intégrations SaaS, jetons OAuth non renouvelés. Ce trimestre a également mis en lumière une convergence inquiétante : l’ingénierie sociale a fusionné avec la compromission d’accès distant. Les attaquants ne cherchent plus à forcer les systèmes, ils convainquent les humains de leur ouvrir la porte, en usurpant l’identité du support informatique, en manipulant une session d’authentification en temps réel, ou en contournant un MFA pourtant robuste.

C’est précisément ce mécanisme, compromettre l’identité plutôt que l’infrastructure, qui est au cœur de la campagne menée par l’alliance Scattered LAPSUS$ Hunters, dont le groupe ShinyHunters, a mené en 2025 une offensive de vishing à grande échelle contre les comptes SSO de plus de 100 entreprises mondiales, parvenant à contourner même les systèmes d’authentification multifacteur les plus robustes.

Les Initial Access Brokers (IAB) , rouage discret d’un écosystème industrialisé

Le ransomware s’appuie sur un écosystème de services criminels spécialisés, dont les Initial Access Brokers (IAB) constituent un maillon clé. Ces acteurs se spécialisent dans la compromission des systèmes et la revente des accès aux opérateurs de ransomware , un modèle que l’on retrouve au cœur de la coalition Scattered LAPSUS$ Hunters, dont certains membres agissent précisément comme des fournisseurs d’accès initiaux à grande échelle avant de passer à l’extorsion.

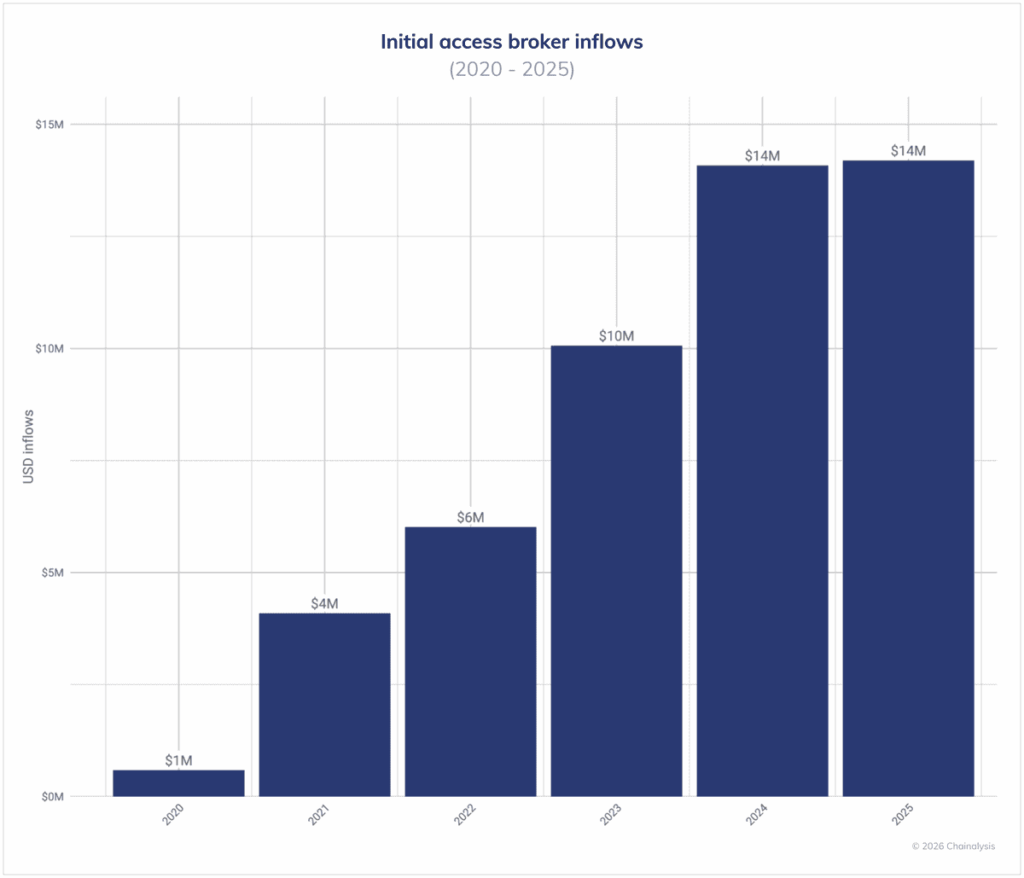

En 2025, les IAB ont reçu au moins 14 millions de dollars de paiements on-chain, un montant stable par rapport à 2024, soit à peine 1,7 % du total des paiements ransomware. Le retour sur investissement pour les acheteurs est donc massif. Chainalysis souligne également que les pics d’activité des IAB constituent un indicateur avancé : les hausses importantes de transactions IAB précèdent d’environ 30 jours les pics de paiements de rançon et les nouvelles publications de victimes.

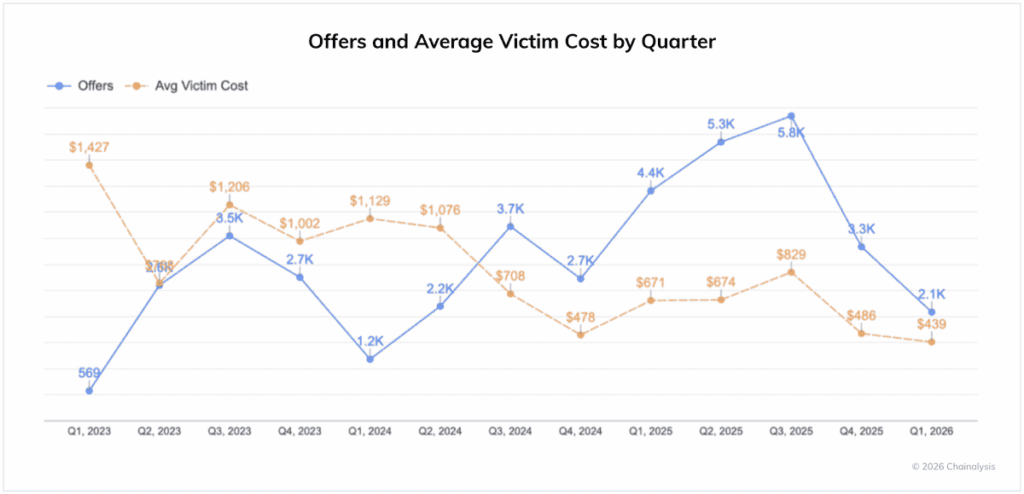

Le marché de l’accès est par ailleurs en cours d’industrialisation. Selon Darkweb IQ, le prix moyen d’un accès réseau a chuté de 1 427 dollars au premier trimestre 2023 à 439 dollars au premier trimestre 2026. Cette déflation s’explique par l’automatisation, l’usage d’outils assistés par IA et la suroffre générée par les logs d’infostealers (bases de données d’identifiants volés par des malwares spécialisés dans l’extraction silencieuse de credentials, etc.) . Une fracture s’est creusée sur ce marché : les accès génériques sont bradés, tandis que les accès à hauts privilèges (contrôle de domaine, accès administrateur) conservent des prix premium.

Fragmentation du marché RaaS : plus de groupes, moins de géants

Le paysage RaaS a profondément changé de physionomie. Checkpoint recense 85 groupes d’extorsion actifs au troisième trimestre 2025, un chiffre sans précédent, dans un contexte d’effondrement de la concentration du marché : les dix groupes les plus actifs ne représentaient plus que 56 % des victimes publiées, contre 71 % en début d’année. L’espace autrefois dominé par quelques plateformes majeures comme LockBit, démantelé lors de l’Opération Cronos début 2024, s’est fragmenté en une nébuleuse d’acteurs plus petits, plus indépendants et plus difficiles à tracer : 47 de ces 85 groupes n’ont revendiqué que moins de dix victimes, signe que des affiliés opèrent désormais en solo, sans infrastructure partagée ni marque connue.

Cette fragmentation a des effets ambivalents. D’un côté, elle contribue à la baisse des revenus globaux et complique la montée en puissance de groupes à forte capacité d’impact. De l’autre, elle redistribue les affiliés plutôt qu’elle ne les élimine : la fermeture de RansomHub en avril 2025 a ainsi directement propulsé Qilin, qui a doublé son rythme pour atteindre 75 victimes par mois au troisième trimestre, contre 36 en début d’année. Comme le formule justement Corsin Camichel dans le rapport Chainalysis : désorganiser un groupe ne garantit plus d’impact à l’échelle de l’écosystème, les points de pression les plus efficaces se trouvent désormais en amont, du côté des IAB et des outils partagés entre acteurs.

Sur le plan géographique, les sites de fuite montrent une concentration persistante dans les économies développées : les États-Unis restent de loin la cible la plus fréquente, devant le Canada, l’Allemagne et le Royaume-Uni. Les secteurs les plus touchés sont l’industrie manufacturière, les services financiers et professionnels.

Démanteler l’infrastructure plutôt que les seuls groupes

Face à cette fragmentation, les autorités ont fait évoluer leur doctrine. En 2025, les actions répressives ont de plus en plus ciblé les prestataires de services partagés, hébergeurs bulletproof (hébergement tolérant délibérément les activités criminelles), réseaux proxy résidentiels, loaders, qui alimentent l’ensemble de l’écosystème indépendamment des groupes qui les exploitent. L’Opération Endgame, conduite par Europol et le FBI, a ainsi été étendue en mai 2025 pour neutraliser plusieurs familles de malwares utilisées comme vecteurs d’entrée dans de nombreuses campagnes ransomware, tandis que des sanctions de l’OFAC ont visé des hébergeurs tels que AEZA Group et Zservers, associé à LockBit.

Ce que les chiffres impliquent concrètement

La lecture de l’ensemble de ces données converge vers plusieurs points d’attention pour les organisations :

- l’amélioration des sauvegardes et de la réponse à incident est mesurable : c’est la première raison pour laquelle le taux de paiement baisse ;

- payer un ransomware pour récupérer des données volées n’offre aucune garantie réelle : les données sont fréquemment conservées, revendues ou réutilisées pour une re-extorsion ultérieure ;

- les PME sont la cible principale : 69 % des cas observés par Coveware au quatrième trimestre 2025 concernaient des organisations de moins de 1 000 employés ;

- l’identité numérique est désormais le premier vecteur d’intrusion : la compromission des accès distants (VPN, RDP, jetons OAuth, accès SaaS) représente le vecteur dominant, souvent rendu possible par des identifiants obsolètes ou une hygiène des accès insuffisante.

Comme le souligne Chainalysis, la baisse des revenus apparents ne traduit pas un affaiblissement de la menace : le ransomware s’adapte, diversifie ses leviers d’extorsion et continue de produire des effets opérationnels et économiques majeurs.

Vous êtes victime d’un ransomware ? Contactez notre assistance 24/7. Nous apportons une réponse technique exclusive aux incidents ransomware, afin de vous aider à retrouver vos données et reprendre rapidement votre activité.

Sources :

Chainalysis : Crypto Ransomware: 2026 Crypto Crime Report

BleepingComputer : Ransomware payment rate drops to record low as attacks surge

BleepingComputer : Ransomware profits drop as victims stop paying hackers

Coveware : Mass Data Exfiltration Campaigns Lose Their Edge in Q4 2025

Coveware : Insider Threats Loom while Ransom Payment Rates Plummet

The Record : Ransomware payments dropped in 2025 as attack numbers reached record levels

Check Point Research : The State of Ransomware in Q3 2025

The Hacker News : VolkLocker Ransomware Exposed by Hard-Coded Master Key Allowing Free Decryption