En 2025, los correos electrónicos de phishing que contenían un código QR malicioso pasaron de 47.000 en agosto a 249.000 en noviembre, es decir, se quintuplicaron en el espacio de tres meses. No se trata de una anomalía estadística: refleja la adopción masiva y acelerada de una técnica que sortea arquitectónicamente las defensas del correo electrónico sin tener que luchar contra ellas. El quishing no es exactamente una variante del phishing, sino una respuesta calculada a una limitación estructural de los sistemas de seguridad, y las cifras demuestran que funciona.

Table des matières

Toggle¿Qué es el quishing?

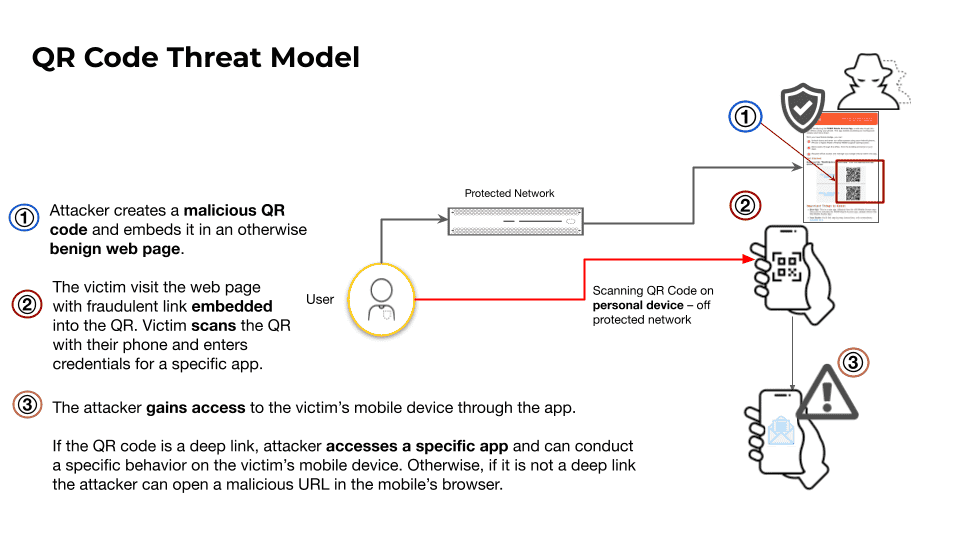

Quishing es una contracción de «QR code « (código QR ) y «phishing» (suplantación de identidad). Se refiere a una técnica de phishing en la que un código QR malicioso sustituye al tradicional enlace de hipertexto. La mecánica es sencilla: un atacante incrusta un código QR en un correo electrónico, documento o soporte físico; la víctima lo escanea con su smartphone; el código malicioso se ejecuta desde el dispositivo móvil, fuera de cualquier perímetro de seguridad controlado.

Lo que distingue fundamentalmente el quishing del phishing tradicional es una propiedad inherente a los códigos QR: ocultan su destino hasta que son escaneados. Un enlace de hipertexto puede inspeccionarse, sobrevolarse y analizarse antes de hacer clic. Las pasarelas de seguridad del correo electrónico examinan las URL en texto plano, no las imágenes codificadas en una matriz de píxeles.

Lo que la mayoría de los usuarios no sabe es queun código QR puede hacer mucho más que abrir una página web. Puede activar un pago, vincular un nuevo dispositivo a una cuenta de correo electrónico, inyectar una invitación de calendario, registrar un contacto o conectar el teléfono a una red WiFi controlada por un atacante. Esta brecha entre las expectativas del usuario y la realidad técnica es la debilidad estructural que las campañas actuales están explotando metódicamente. La normalización de los códigos QR durante la pandemia del COVID-19 creó un reflejo de confianza que ahora se vuelve en contra de los usuarios: pagar una factura, unirse a una red WiFi o acceder al menú de un restaurante se han convertido en gestos tan naturales como hacer clic en un enlace.

Un punto ciego arquitectónico que las defensas tradicionales no pueden cubrir

El quishing no intenta luchar contra las defensas del correo electrónico, sino que las elude cambiando el terreno. El correo electrónico malicioso llega a una bandeja de entrada protegida, pero se ejecuta en un smartphone personal, en un navegador fuera del perímetro corporativo, con controles de seguridad que suelen ser inferiores a los de una estación de trabajo gestionada. Todos los principales proveedores reconocen esta limitación en su propia documentación.

Los sistemas de detección tradicionales se basan en el reconocimiento de patrones y el análisis de similitudes entre campañas. Sin embargo, las campañas de quishing tienen una similitud Jaccard media de sólo 0,209, muy por debajo del umbral de 0,30 a partir del cual la detección basada en patrones se vuelve eficaz. En el caso de las campañas dirigidas, esta similitud desciende incluso a 0,134. Este nivel de disimilitud plantea a los defensores un dilema insoluble: una configuración agresiva genera una tasa de falsos positivos catastrófica, mientras que una configuración prudente acepta una tasa de no detección igualmente catastrófica. La propia recomendación de Mimecast aboga por un umbral de detección del 90% para el análisis QR, aceptando de facto una tasa de no detección del 10%, ya que una mayor sensibilidad abruma a los analistas con falsos positivos.

Progreso documentado en tres años

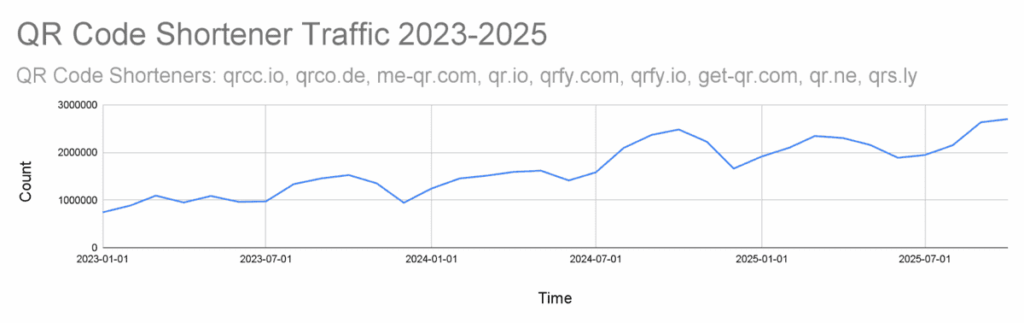

La telemetría de la Unidad 42 de Palo Alto Networks registra una media de 75.000 detecciones de códigos QR al día en sus rastreadores web, el 15% de las cuales conducen a destinos maliciosos, es decir, más de 11.000 detecciones diarias de códigos QR maliciosos. En tres años, el tráfico hacia los servicios de acortamiento de códigos QR aumentó un 55 % entre el primer semestre de 2023 y el primer semestre de 2024, y otro 44 % entre el primer semestre de 2024 y el primer semestre de 2025.

Las estadísticas recopiladas por Keepnet Labs confirman esta trayectoria: en 2025, el 12% de todos los ataques de phishing contendrán un código QR, frente al 0,8% en 2021. El aumento más significativo se observa en los volúmenes brutos: los correos electrónicos de phishing basados en códigos QR pasaron de unos 47.000 en agosto de 2025 a más de 249.000 en noviembre de 2025. Más de la mitad de estas campañas imitan el entorno de Microsoft, una elección lógica dada la prevalencia de Microsoft 365 en las organizaciones objetivo.

Concentración de los ataques por sector

El análisis por sectores revela una lógica de selección de objetivos coherente. En lo que respecta a los acortadores de códigos QR comprometidos, los servicios financieros representan el 29% de las detecciones, a pesar de que solo generan el 4,8% del tráfico global de estos servicios, una sobrerrepresentación que denota una clara intencionalidad. La alta tecnología (19%) y el comercio mayorista y minorista (14%) completan los diez primeros puestos.

El panorama es diferente en el caso de los correos electrónicos de phishing que contienen códigos QR maliciosos: el sector de la energía se sitúa a la cabeza con un 29% de incidentes detectados en una muestra de más de 1.000 correos electrónicos infectados, seguido de la industria manufacturera, los seguros, la tecnología y los servicios financieros. Esta disparidad entre los dos análisis sugiere que los atacantes están adaptando sus vectores en función del sector: acortadores de QR para las instituciones financieras, correos electrónicos dirigidos para los operadores de infraestructuras críticas.

Tres vectores de ataque documentados

El estudio de la Unidad 42 de Palo Alto Networks identifica tres vectores distintos, cada uno de los cuales explota una capacidad específica del código QR para trasladar la carga maliciosa al dispositivo de la víctima, fuera de cualquier perímetro de seguridad controlado.

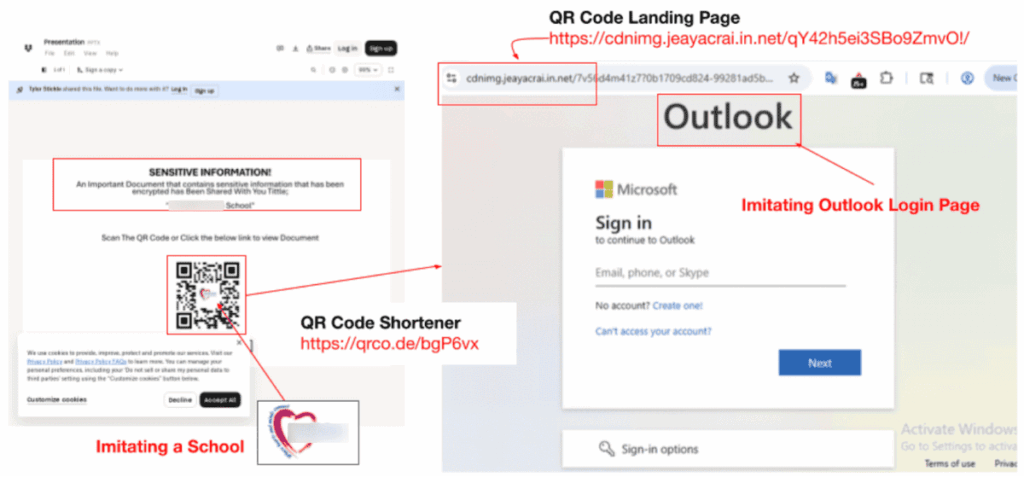

1. Acortadores de códigos QR

Los acortadores de códigos QR son el vector más extendido. Estos servicios transforman una imagen estática en un endpoint dinámico: el destino de redirección puede cambiarse a voluntad, incluso después de que un correo electrónico malicioso ya haya sido entregado a las bandejas de entrada. La buena reputación de las plataformas de acortamiento basta para eludir las listas negras. La telemetría de Unit 42 identifica qrco. de, me-qr. com y qrs. ly como los servicios más utilizados en las campañas maliciosas, representando este último el 7,3% de las URL maliciosas observadas, una aparición notable en comparación con los informes anteriores del Grupo de Trabajo Anti-Phishing.

Las cadenas de redireccionamiento complican aún más la detección. Los atacantes encadenan dos o tres servicios de confianza, como AWS S3, Cloudflare Workers y Google Cloud, y a veces intercalan una página CAPTCHA antes de llegar a la página final de phishing, filtrando las herramientas de análisis automatizado. La naturaleza efímera de la infraestructura es en sí misma una táctica: el 67% de los dominios maliciosos se registran en los 30 días anteriores a su utilización, y los atacantes lanzan una media de dos a tres ataques por dominio antes de pivotar. Además, el 68% de los ataques utilizan infraestructuras alojadas en proveedores de servicios en la nube famosos por sus cadenas de redireccionamiento en varias etapas, lo que hace prácticamente imposible que una pasarela de correo electrónico llegue al destino final de forma fiable.

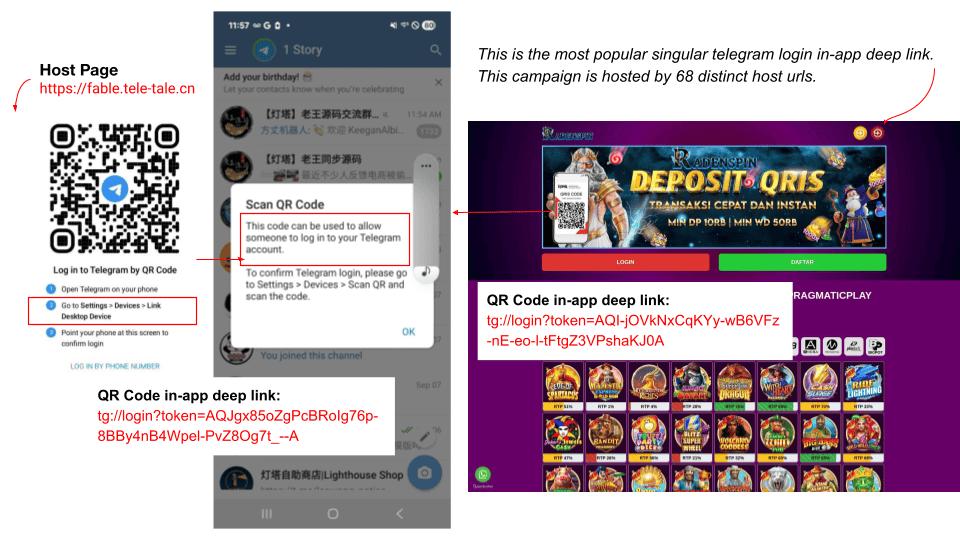

2. Enlaces profundos de aplicaciones

Losenlaces profundos a aplicaciones representan alrededor del 3% de los códigos QR detectados en telemetría, pero representan una amenaza técnicamente más sofisticada que todavía se subestima en gran medida. Estos enlaces especiales abren contenido específico dentro de aplicaciones móviles y activan funciones específicas sin pasar nunca por un navegador web, lo que los hace invisibles para las herramientas de seguridad web estándar. Su detección efectiva requiere un entorno sandbox móvil con la aplicación objetivo instalada, una limitación operativa importante para la gran mayoría de los equipos de seguridad.

Telegram representa el 44,7% de los enlaces profundos maliciosos identificados. Los investigadores han identificado más de 35.000 códigos QR que contienen enlaces profundos de Telegram, el 97% de los cuales utilizan la función de conexión, diseñada para vincular un nuevo dispositivo a una cuenta existente. Este enlace da al creador del código QR acceso completo a la cuenta, lo que permite enviar mensajes en nombre de la víctima y exfiltrar el historial de conversaciones. Alrededor de uno de cada cinco códigos QR de Telegram que llevan a una página de inicio de sesión se considera malicioso. Signal y WhatsApp son objetivos del mismo mecanismo: actores alineados con Rusia han documentado la explotación de este vector para comprometer las cuentas de Signal de usuarios ucranianos. Además de tomar el control de las cuentas, los enlaces profundos pueden utilizarse en otros escenarios: fraude financiero a través de aplicaciones de pago con destinatario e importe precargados (Bitcoin, Ethereum, MetaMask, WeChat Pay, Alipay), envenenamiento del calendario a través de invitaciones vCalendar que contienen enlaces de phishing, inyección de contactos vCard maliciosos o conexión automática a una red WiFi controlada por el atacante.

3. Descarga directa de APK

Las descargas directas deAPK aprovechan la confianza establecida en torno a los códigos QR de descarga de aplicaciones para distribuir archivos Android Package Kit alojados directamente en los servidores de los atacantes, saltándose por completo los controles de seguridad de las tiendas oficiales de aplicaciones. La Unidad 42 identificó 59.000 detecciones de páginas que distribuían 1.457 archivos APK distintos de esta forma. Las aplicaciones de juego constituían la mayoría de estas distribuciones, alojadas en miles de URL únicas y solicitando preocupantes permisos de Android: localización precisa, estado del teléfono, acceso a la cámara, lectura y escritura en almacenamiento externo, instalación de paquetes adicionales. Otras aplicaciones identificadas, presentadas como herramientas de optimización o redes sociales educativas, exigían la grabación de audio y la autenticación de la cuenta, y varios editores antivirus las detectaron como sospechosas o maliciosas.

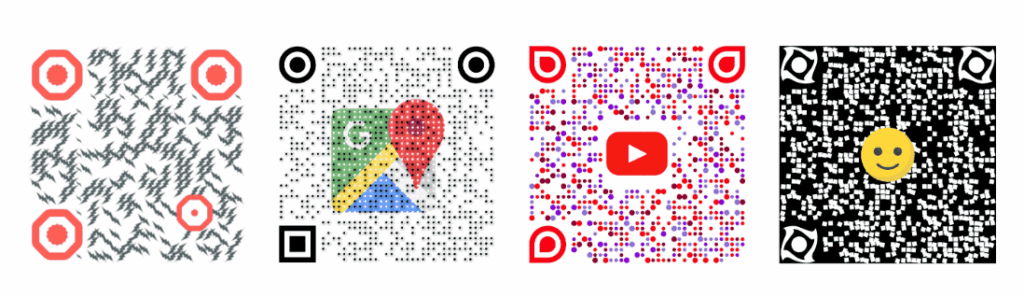

Códigos QR extravagantes: evasión por diseño

El avance técnico más reciente documentado en la literatura sobre seguridad se refiere a los «códigos QR de fantasía», códigos QR visualmente estilizados cuyo diseño desbarata los mecanismos de detección incluso antes de que pueda realizarse el análisis de la URL. A diferencia de las cuadrículas estándar en blanco y negro, estos códigos adoptan módulos redondeados, estirados o recoloreados, incorporan logotipos en su centro y mezclan imágenes de fondo con la matriz del código. Estas modificaciones preservan la capacidad de escaneado a la vez que rompen los supuestos estructurales en los que se basan las herramientas de detección existentes, que estiman el tamaño y la posición de los módulos mediante cuadrículas normalizadas. Según los informes publicados en 2024 por Insikt Group y ReliaQuest, el 22% de los ataques relacionados con los códigos QR ya eran quishing, lo que supone un aumento del 248% con respecto a 2023.

Los investigadores de la Universidad de Deakin han demostrado que estas modificaciones bastan para eludir los detectores convencionales y, en respuesta, han desarrollado ALFA (Anti-phishing Layer for Fancy QR code Attacks), un método que evalúa la legitimidad de un código QR analizando su estructura gráfica antes de acceder a su contenido. En lugar de buscar a dónde conduce el código, el sistema determina si su diseño presenta alguna característica sospechosa, una inversión completa del paradigma de detección basado en la reputación de las URL. ALFA se basa en la extracción de 24 características estructurales sometidas a un modelo de aprendizaje automático preentrenado, e integra una herramienta complementaria llamada FAST que analiza y restituye los cuatro tipos de patrones normalizados presentes en cualquier código QR. Los resultados experimentales muestran una tasa de falsos negativos del 0,06%, con un tiempo medio de procesamiento de 3,4 segundos por código. El planteamiento está aún en fase experimental, pero ilustra la dirección que debe tomar la defensa: tratar el código QR ya no como un simple enlace, sino como un objeto digital cuya estructura puede delatar intenciones hostiles.

Estos códigos estilizados no se limitan a los correos electrónicos. Colocados en equipos físicos o integrados en medios impresos, tienen una ventaja psicológica adicional: un código QR con un diseño cuidado y un logotipo reconocible inspira más confianza que una cuadrícula en blanco y negro, aunque esta sofisticación visual pueda enmascarar precisamente lo que parece legitimar.

Nuevas técnicas de evasión

En enero de 2026, el 12% de los ataques de quishing detectados utilizaban códigos QR basados en texto ASCII, representaciones textuales de la matriz en lugar de imágenes. Los sistemas de detección diseñados para identificar y extraer códigos QR pixelados no pueden reconocer estas formas textuales, lo que crea un punto ciego adicional en las cadenas de detección existentes.

Otro avance notable es la imitación del lenguaje de la seguridad. Las campañas reproducen fielmente la terminología OAuth y de autenticación multifactor para neutralizar la desconfianza de los usuarios. A medida que las herramientas para abusar del flujo de dispositivos OAuth sean más accesibles, crearán ataques que el análisis de URL de destino no podrá detectar, ya que estos ataques explotan protocolos de seguridad legítimos para enmascarar sus intenciones.

La integración de grandes modelos lingüísticos en la cadena de ataques representa una clara evolución cualitativa. Los textos que acompañan a los señuelos de quishing se generan ahora automáticamente, son gramaticalmente impecables y se adaptan a objetivos individuales a gran escala. Los errores y la redacción torpe que tradicionalmente servían de señales de alerta para los usuarios vigilantes están desapareciendo gradualmente del panorama de las amenazas.

Lo que revelan los datos sobre la exposición humana

Sólo el 36% de los incidentes de quishing fueron correctamente identificados y denunciados por sus destinatarios. Esta brecha en la detección deja a la mayoría de las campañas activas sin respuesta para los equipos de seguridad, lo que retrasa aún más la respuesta a los incidentes.

El 68% de los ataques se dirigieron específicamente a usuarios de móviles en 2025, una elección lógica: las pantallas más pequeñas dificultan la inspección de las URL, y la gran mayoría de los usuarios escanean un código QR sin comprobar su destino. Los altos ejecutivos tenían 40 veces más probabilidades de ser víctimas de ataques de quishing que el empleado medio, una concentración que puede explicarse por su acceso a información sensible y el retorno de la inversión que supone comprometer una cuenta con poder de decisión. El sector minorista es también el que registra el mayor índice de no detección: la familiaridad de empleados y clientes con los códigos QR, para pagos, programas de fidelización y promociones, se traduce paradójicamente en una menor vigilancia.

El robo de identificadores es el objetivo dominante: el 89,3% de los incidentes tenían como objetivo robar información de inicio de sesión. El acceso a una bandeja de entrada de correo electrónico corporativo comprometida abre la puerta a ataques de correo electrónico empresarial comprometido, exfiltración de datos y movimiento lateral dentro de los sistemas de la organización. Los datos también muestran que la formación específica mejora la capacidad de detección en un 87% a los tres meses de su implantación, un resultado que, comparado con la actual tasa de no detección, pone de manifiesto la magnitud del déficit de concienciación.

Reducir la superficie de exposición

Las limitaciones arquitectónicas de las defensas del correo electrónico contra el quishing no pueden superarse únicamente con las soluciones técnicas existentes. La reducción de la superficie de exposición se basa en una combinación de medidas complementarias.

Formar a los equipos en la realidad de los códigos QR significa ir más allá del phishing tradicional para abarcar todas las acciones que puede desencadenar un código QR: pago, vinculación de dispositivos, instalación de aplicaciones, inyección de calendarios. Esta formación debe incluir los códigos de fantasía, cuyo cuidado diseño no es garantía de legitimidad. Establecer una política de escaneado estricta significa prohibir el escaneado de códigos QR recibidos por correo electrónico de remitentes desconocidos o en contextos que imiten procesos OAuth o de autenticación multifactor.

A nivel técnico, las soluciones de correo electrónico deben ser capaces de analizar los códigos QR y rastrear las cadenas de redireccionamiento, incluidas las que pasan por proveedores de nube de confianza, y detectar las representaciones QR en modo imagen, así como en modo ASCII. El despliegue de una solución Mobile Threat Defense para los dispositivos que acceden a recursos corporativos, personales o empresariales permite analizar el tráfico de red generado tras el escaneado. Las alertas SIEM deben configurarse para detectar enlaces inusuales desde nuevos dispositivos a cuentas de correo electrónico corporativas fuera del horario laboral o desde geolocalizaciones inusuales. Por último, el bloqueo de dominios registrados desde hace menos de 30 días y la restricción del acceso a acortadores QR documentados como abusivos en las políticas de filtrado de red reducen mecánicamente el alcance de una parte significativa de las campañas activas.

El terreno ha cambiado, y las defensas deben seguirlo

El quishing ilustra una lógica de ataque que desplaza la ejecución a zonas donde las defensas no pueden seguir el ritmo. Los tres vectores documentados por la Unidad 42, acortadores, enlaces profundos y APK, comparten esta propiedad: trasladan la carga maliciosa a un dispositivo móvil personal, más allá de cualquier control organizativo. Los códigos QR de fantasía añaden una capa de evasión visual que incluso precede al análisis de URL. El enfoque ALFA, aún experimental, señala la dirección en la que debe evolucionar la detección: analizar el objeto antes que su contenido. Mientras tanto, la combinación de políticas organizativas claras, formación específica y controles técnicos adaptados a los vectores móviles sigue siendo la respuesta más sólida a una amenaza que evoluciona más rápido que las firmas.

Fuente:

- Unidad 42 de Palo Alto Networks: Phishing en los límites de la Web y el móvil mediante códigos QR

- Keepnet Labs: Estadísticas de phishing QR: Tendencias de quishing

- Universidad Deakin: ALFA: A Safe-by-Design Approach to Mitigate Quishing Attacks Launched via Fancy QR Codes (ALFA: Un enfoque seguro por diseño para mitigar los ataques de quishing lanzados a través de códigos QR extravagantes)

- Help Net Security: Los códigos QR se están volviendo coloridos, extravagantes y peligrosos.

- Continuity Insights: El phishing de códigos QR está eludiendo la seguridad del correo electrónico