Genesis surgió en octubre de 2025 y se ha establecido rápidamente como un nuevo actor formidable en el panorama del ransomware. Este grupo cibercriminal emergente ha atraído la atención de los expertos en ciberseguridad por su enfoque metódico, dirigido principalmente a organizaciones estadounidenses que poseen datos sensibles o regulados. Especializado en la filtración de datos y la doble extorsión, Genesis representa una amenaza creciente para las empresas de todos los sectores.

Table des matières

ToggleUn nuevo actor con ambiciones claras

La aparición de Genesis en el ecosistema del ransomware no es casual. Según el informe CYFIRMA de octubre de 2025, este grupo ha surgido con una estructura operativa claramente establecida, cobrándose 12 víctimas confirmadas en su primer mes de actividad. Esta entrada de alto perfil sugiere la participación de actores experimentados, posiblemente de otros grupos de ransomware o de círculos cibercriminales organizados.

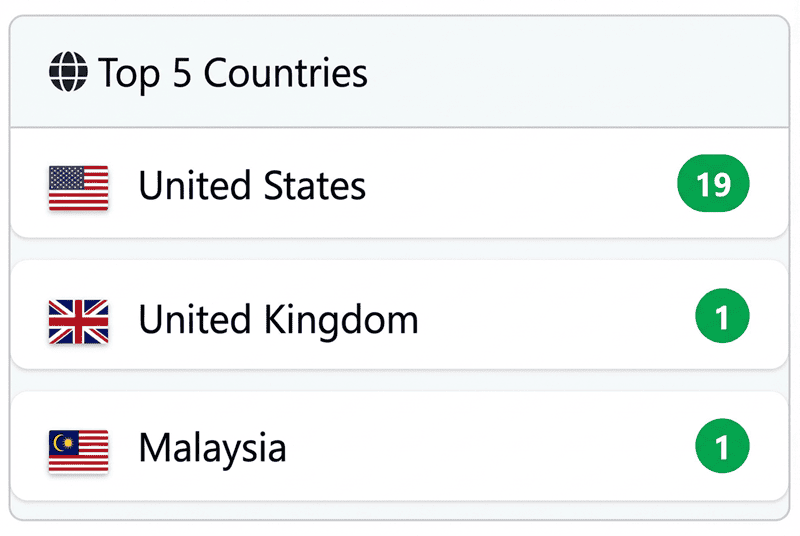

Hasta la fecha, el rastreador ransomware .live ha registrado más de 21 víctimas, principalmente en Estados Unidos (19 víctimas), Reino Unido (1 víctima) y Malasia (1 víctima). Esta concentración geográfica refleja una estrategia deliberada, que favorece a las economías desarrolladas donde las organizaciones poseen datos de gran valor y disponen de importantes recursos financieros.

El rápido reconocimiento de Genesis por los analistas de ciberseguridad confirma su potencial perturbador. Desde las primeras semanas de su actividad, el grupo fue identificado por CYFIRMA como «un notable entrante con fuerte potencial de escalada dentro del ecosistema del ransomware», lo que subraya la importancia estratégica de esta nueva amenaza en el análisis de los ciberriesgos contemporáneos.

Estrategia de ataque: precisión y oportunismo

A diferencia de los operadores de ransomware oportunistas que despliegan campañas de ataques masivos indiscriminados, Génesis favorece un enfoque estratégico y selectivo. El grupo se dirige deliberadamente a organizaciones que gestionan datos sensibles o regulados, maximizando así la influencia ejercida sobre sus víctimas.

Sectores económicos objetivo

El análisis de las víctimas revela una estrategia multisectorial especialmente bien estudiada:

- Servicios jurídicos: bufetes de abogados como Ronemus & Vilensky (Nueva York), Kipp & Christian (Salt Lake City), Roth & Scholl, poseedores de información confidencial de clientes.

- Sanidad: River City Eye Care (Portland), Claimlinx (seguros médicos), exposición de historiales médicos confidenciales.

- Finanzas: Austin Capital Trust, Advantage CDC (préstamos a largo plazo), en el punto de mira por sus datos financieros críticos.

- Fabricación: Southern Specialty and Supply (offshore/onshore), Heimbrock Inc (construcción refractaria)

- Comercio minorista: Healthy Living Market & Café, por sus datos financieros y de recursos humanos.

- Construcción: Manusos General Contracting, S.B. Conrad Inc, atacadas por su información contractual

Perfil típico de las víctimas

Genesis se dirige principalmente a las PYME y medianas empresas estadounidenses, un segmento que suele caracterizarse por unos recursos de ciberseguridad limitados, pero una capacidad financiera suficiente para plantearse el pago de un rescate. Esta estrategia permite al grupo optimizar su relación esfuerzo/rendimiento, evitando al mismo tiempo la atención mediática masiva que generan los ataques a grandes empresas.

Modus operandi: extorsión a través de la exposición

Un enfoque centrado en la exfiltración

El rasgo distintivo de Genesis es su enfoque centrado en la exfiltración de datos en lugar del cifrado. Según CYFIRMA, el grupo «se centra principalmente en la exfiltración de datos y las filtraciones públicas más que en el cifrado, utilizando la exposición para ejercer presión financiera y de reputación sobre sus víctimas».

Este enfoque forma parte de la evolución más amplia del ransomware moderno, en el que la amenaza de revelación de datos es a menudo una palanca más eficaz que el simple bloqueo de los sistemas. De hecho, incluso las organizaciones con copias de seguridad sólidas siguen siendo vulnerables a la presión sobre su reputación y a la obligación legal de notificar las violaciones de datos.

Volumen de datos filtrados

Los primeros ataques documentados revelan la escala de las operaciones de Genesis. Según Comparitech, el grupo afirma haber exfiltrado 2,2 terabytes de datos en sus primeros nueve ataques anunciados públicamente. Ejemplos concretos ilustran esta capacidad de extracción masiva:

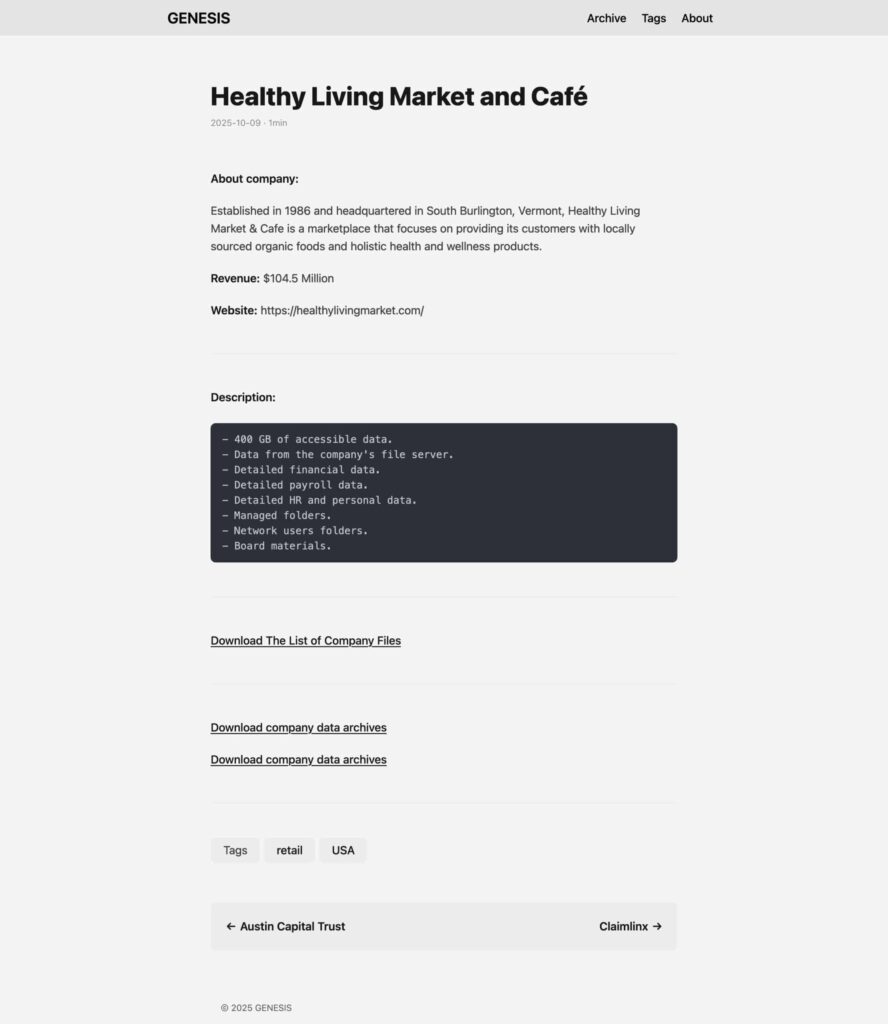

400 GB de datos de Healthy Living Market & Café (información financiera, nóminas, RRHH):

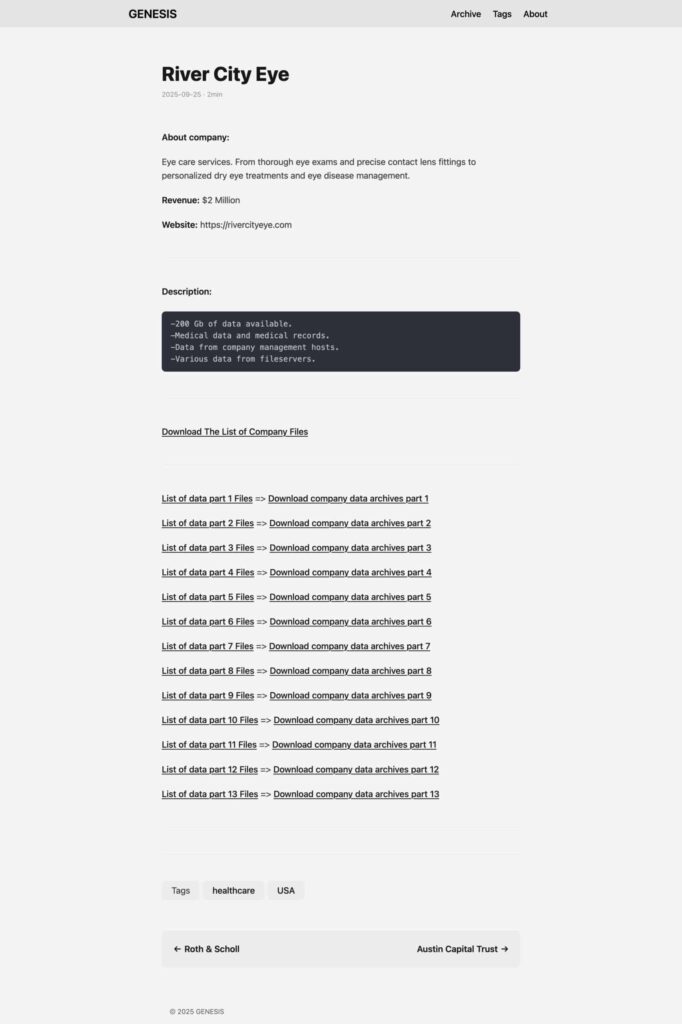

200 GB de datos de River City Eye Care (historiales médicos, números de la seguridad social):

Infraestructura de extorsión

Genesis mantiene una presencia activa en la dark web a través de un sitio dedicado a las filtraciones accesible en la red TOR. Esta plataforma constituye el núcleo estratégico de sus operaciones de extorsión, donde el grupo publica periódicamente información sobre sus víctimas y pruebas de compromiso.

Según WatchGuard Technologies, Genesis emplea varias tácticas de extorsión:

- Extorsión directa: Exigencia de un rescate para no publicar los datos.

- Extorsióndoble: combinación de cifrado con la amenaza de divulgación.

- Escalada de precios: aumento gradual del importe del rescate

Víctimas emblemáticas: estudios de casos reveladores

El examen de víctimas concretas de Génesis proporciona una valiosa información sobre sus métodos operativos y el impacto real de sus actividades.

Healthy Living Market & Café

Esta cadena de supermercados ecológicos (Road to Hana, Inc) fue víctima de un ataque en septiembre de 2025 que comprometió información financiera, de nóminas y de recursos humanos. La notificación oficial de la empresa confirma: «En torno al 22 de septiembre de 2025, Healthy Living fue víctima de un ataque de ransomware en el que un actor malicioso obtuvo acceso no autorizado a uno de nuestros servidores locales».

River City Eye Care

Esta clínica de optometría de Portland, Oregón, informó de una violación de datos a raíz de una intrusión fechada el 8 de septiembre de 2025. Los datos comprometidos incluían nombres, números de teléfono, fechas de nacimiento, direcciones, así como números de la seguridad social y del permiso de conducir de algunos pacientes. Genesis afirma haber filtrado 200 GB de historiales médicos.

Despachos de abogados en el punto de mira

Cabe señalar que algunas víctimas de Genesis, como los bufetes de abogados Roth & Scholl y Ronemus & Vilensky, también han sido reclamadas por otros grupos de ransomware (Play y Kraken, respectivamente). Esta situación ilustra o bien ataques múltiples simultáneos o bien reclamaciones potencialmente fraudulentas en el competitivo ecosistema del ransomware.

Cronología de los ataques documentados

La siguiente tabla enumera las principales víctimas conocidas de Genesis:

| Víctima | Sector | Fecha de descubrimiento | País |

|---|---|---|---|

| Healthy Living Market & Café | Comercio/Alimentación | 21/10/2025 | EE.UU. |

| River City Eye Care | Salud | 21/10/2025 | EE.UU. |

| Ronemus & Vilensky | Legal | 21/10/2025 | EE.UU. |

| Claimlinx | Seguros de salud | 21/10/2025 | EE.UU. |

| Austin Capital Trust | Finanzas | 21/10/2025 | EE.UU. |

| Roth & Scholl | Legal | 21/10/2025 | EE.UU. |

| Southern Specialty and Supply | Industria | 21/10/2025 | EE.UU. |

| Kipp & Christian | Legal | 28/10/2025 | EE.UU. |

| Advantage CDC | Finance | 28/10/2025 | EE.UU. |

| Manusos General Contracting | Construcción | 11/11/2025 | EE.UU. |

| S.B. Conrad, Inc | Construcción | 11/11/2025 | EE.UU. |

| Lows Orkney | Servicios jurídicos/contables | 11/11/2025 | REINO UNIDO |

Contexto: un ecosistema de ransomware cambiante

La aparición de Genesis se produce en un contexto de recrudecimiento mundial de los ataques de ransomware. Según el informe CYFIRMA de octubre de 2025, el número de víctimas alcanzó ese mes las 738, frente a las 545 de septiembre, lo que supone un aumento del 35%. Este aumento indica un repunte significativo tras un periodo de relativa estabilidad a mediados de 2025.

El informe de CheckPoint Research confirma esta tendencia, constatando una media de 1.938 ciberataques semanales por organización en octubre de 2025, lo que supone un aumento del 5% con respecto a octubre de 2024. Esta escalada se ve alimentada por la creciente sofisticación de las operaciones de ransomware y la expansión de los riesgos asociados a la adopción de IA generativa.

La aparición de Genesis también coincide con la aparición de otros nuevos grupos como Black Shrantac y Coinbase Cartel, lo que ilustra la continua fragmentación del ecosistema del ransomware tras las acciones de las fuerzas de seguridad contra actores importantes como LockBit y ALPHV/BlackCat.

Estrategias defensivas: hacia una resistencia adaptativa

Proteger los datos y evitar la filtración

Frente a un grupo como Genesis, cuya estrategia se basa en la exfiltración, resulta esencial evitar la fuga de datos:

- Despliegue de soluciones DLP (Data Loss Prevention): Supervisión y bloqueo de las transferencias de datos no autorizadas

- Segmentación avanzada de la red: aislar los datos sensibles para limitar la propagación lateral.

- Cifrado de datos en reposo: protección de archivos sensibles contra la filtración explotable.

- Supervisión del tráfico saliente: Detección de transferencias inusuales de grandes volúmenes de datos

Gestión de accesos y autenticación

- Autenticación multifactor (MFA): obligatoria para todas las cuentas, especialmente las privilegiadas.

- Principio del mínimo privilegio: limitación estricta de los permisos a las necesidades operativas reales.

- Supervisión de cuentas: Detección de comportamientos anómalos y accesos sospechosos.

Preparación y respuesta a incidentes

- Plan de respuesta a incidentes : Procedimientos documentados y comprobados periódicamente

- Copias de seguridad fuera de línea: copias desconectadas de la red y comprobadas para su recuperación

- Supervisión continua: supervisión de sitios de filtraciones y de la web oscura para detectar casos comprometidos

- Formación de los empleados: concienciación sobre las técnicas de phishing e ingeniería social

Perspectivas de desarrollo

La evolución de Genesis en los próximos meses será crucial para determinar su lugar en el ecosistema de las amenazas. Varios factores sugieren un importante potencial de crecimiento:

- Estructura organizada: la eficacia operativa en el primer mes sugiere un equipo experimentado

- Enfoque estratégico: se centra en sectores de alto valor con obligaciones normativas

- Modelo de negocio probado: el enfoque de doble extorsión maximiza las posibilidades de pago

- Contexto favorable: El aumento global de los ataques de ransomware crea un entorno favorable

La comunidad de la ciberseguridad seguirá de cerca el desarrollo de las tácticas, técnicas y procedimientos (TTP) de Genesis, así como cualquier indicio de vínculos con otros grupos ciberdelictivos establecidos.

Conclusión: vigilancia frente a una amenaza emergente

Genesis personifica los retos que plantea la nueva generación de grupos de ciberdelincuentes: aparición rápida, organización estructurada y una sofisticada estrategia de extorsión centrada en la exfiltración de datos sensibles.

Con más de 12 víctimas confirmadas en apenas unas semanas de actividad y 2,2 terabytes de datos supuestamente exfiltrados, el grupo representa una amenaza real y creciente para organizaciones de todo el mundo, especialmente las que operan en Estados Unidos en sectores que manejan datos sensibles o regulados.

La mejor defensa sigue siendo un enfoque preventivo a varios niveles que combine la protección contra la filtración de datos, una gestión rigurosa de los accesos, la segmentación de la red, la formación continua de los usuarios y un plan de continuidad de la actividad comprobado periódicamente. Este enfoque debe incluir una dimensión de supervisión continua de la evolución de esta amenaza emergente.

En caso de incidente, la participación de expertos especializados en la recuperación de datos de ransomware optimiza las posibilidades de recuperación al tiempo que minimiza el impacto operativo y financiero. SOS Ransomware apoya a las organizaciones víctimas en la gestión de la crisis y la restauración de sus sistemas.

Principales fuentes del artículo

- CYFIRMA : Seguimiento del ransomware: octubre de 2025

- Comparitech : La nueva banda de ransomware Genesis se cobra 9 violaciones de datos

- WatchGuard Technologies : Rastreador de ransomware de Genesis

- Ransomware.live : Perfil del grupo Genesis

- CheckPoint Research : Los ciberataques mundiales aumentan en octubre de 2025

- DeXpose : Informes sobre ataques de ransomware de Genesis