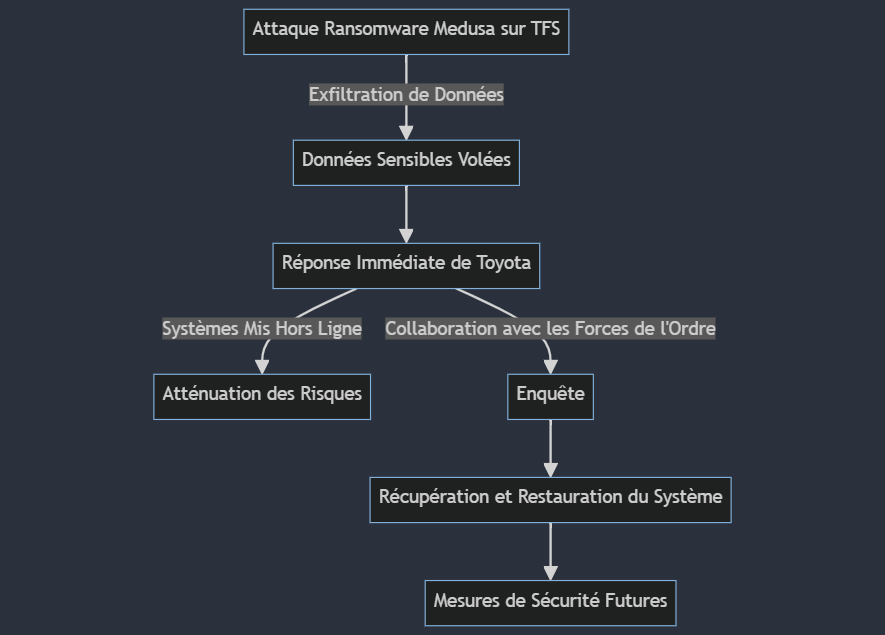

Toyota Financial Services (TFS), filial clave del conocido fabricante de automóviles Toyota, se enfrentó recientemente a un importante problema de ciberseguridad. El incidente, que supuso el acceso no autorizado a sus sistemas en Europa y África, ha suscitado inquietud en los sectores automovilístico y financiero mundiales. TFS, conocida por su extensa red de financiación de automóviles en los mercados en los que opera Toyota, se ha convertido en objetivo del grupo de ransomware Medusa, una amenaza emergente en el panorama cibernético.

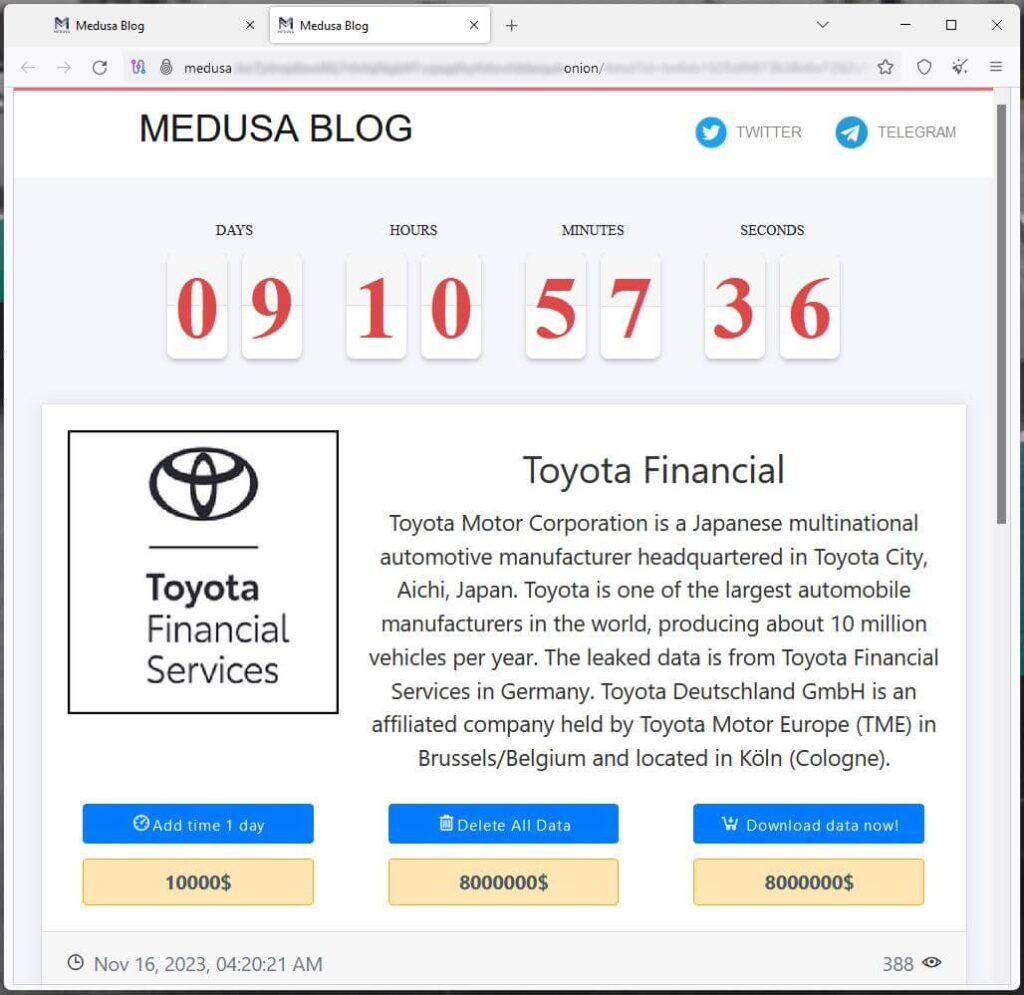

Toyota Financial Services, filial de Toyota Motor Corporation, es una entidad global presente en el 90% de los mercados en los que Toyota vende sus coches, y proporciona servicios de financiación de automóviles a sus clientes. Hoy mismo, la banda de ransomware Medusa ha incluido a TFS en su sitio de filtración de datos de la dark web, exigiendo un pago de 8.000.000 de dólares para borrar los datos supuestamente robados a la empresa japonesa. Toyota Finance no ha confirmado que se haya robado ningún dato en el ataque, pero los autores de la amenaza afirman haber exfiltrado archivos y amenazan con filtrar los datos si no se paga el rescate.

Table des matières

ToggleEl ataque Medusa en detalle

Toyota Financial Services es una filial de Toyota Motor Corporation que opera en el 90% de los mercados en los que Toyota vende sus coches, además de proporcionar financiación de automóviles a sus clientes.

El grupo de ransomware Medusa, cada vez más presente en la escena de la ciberdelincuencia, reivindicó la autoría del ataque. Incluyeron a TFS en su blog sobre filtración de datos, exigiendo un asombroso rescate de 8 millones de dólares. Esta demanda venía acompañada de un estricto plazo de 10 días, con un coste adicional de 10.000 dólares por día de retraso en el pago.

¿Qué tipo de datos se robaron?

La gravedad de esta filtración queda clara cuando consideramos la naturaleza de los datos afectados. Se cree que los piratas informáticos han filtrado información confidencial de diversa índole, como por ejemplo

- Documentos y cuadros financieros

- Facturas de compra

- Contraseñas de cuentas cifradas

- Identificaciones y contraseñas sin cifrar

- Pasaportes escaneados

- Organigramas internos

- Informes financieros

- Direcciones de correo electrónico del personal

La mayoría de estos documentos estaban en alemán, lo que sugiere una violación significativa en las operaciones de Toyota en Europa Central.

Respuesta de Toyota y medidas adoptadas

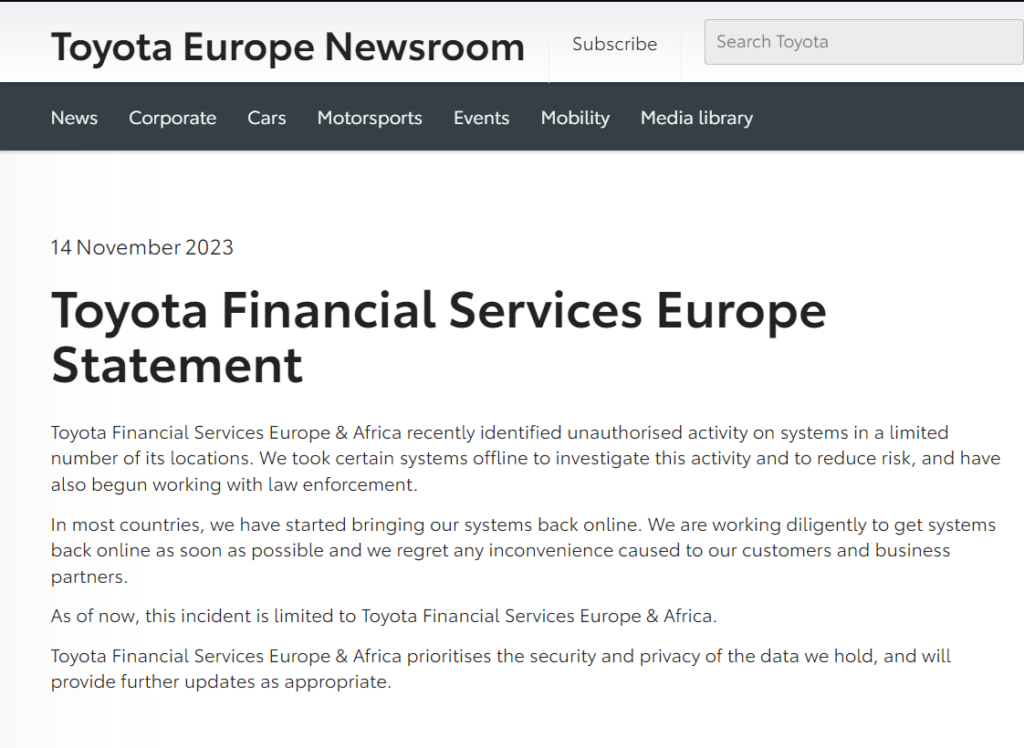

En cuanto se detectó este acceso no autorizado, Toyota Financial Services tomó medidas inmediatas. Se desconectaron los sistemas clave para mitigar riesgos adicionales y facilitar una investigación exhaustiva. La empresa también inició la colaboración con las fuerzas del orden para resolver este problema crítico.

Contactado por BleepingComputer, un portavoz de Toyota dijo:

«Toyota Financial Services Europe and Africa identificó recientemente actividad no autorizada en los sistemas de un número limitado de sus centros… Hemos desconectado algunos sistemas para investigar esta actividad y reducir el riesgo, y también hemos empezado a colaborar con las fuerzas del orden.»

BleepingComputer

Toyota Financial Services está trabajando activamente para restaurar sus sistemas. El proceso de volver a poner en línea los sistemas ya está en marcha en la mayoría de los países afectados. Esta rápida respuesta subraya el compromiso de Toyota con la seguridad y su enfoque proactivo frente a las ciberamenazas.

En su página web, Toyota Financial Services Europe confirmó elataque a sus sistemas en un comunicado:

El posible origen de las vulnerabilidades explotadas por el ransomware Medusa

¿La conexión Citrix Bleed?

Los analistas de seguridad han planteado la posibilidad de que esta brecha esté relacionada con la vulnerabilidad Citrix Bleed, como también se mencionó en el caso del ataque Lockbit a Boeing. En concreto, la oficina alemana de TFS tenía un endpoint Citrix Gateway expuesto en Internet, que no había sido actualizado desde agosto de 2023. Este sistema obsoleto podría haber proporcionado un punto de entrada para los atacantes.

Este incidente no es aislado. Otras grandes organizaciones, como el Banco Industrial y Comercial de China (ICBC), DP World y Allen & Overy también han sido víctimas de ataques de ransomware que explotaban la vulnerabilidad Citrix Bleed. La naturaleza generalizada de esta vulnerabilidad representa un reto significativo para la ciberseguridad mundial.

Lecciones que aprender de este ataque

El ataque a Toyota Financial Services es un claro recordatorio de la naturaleza cambiante de las ciberamenazas y de la importancia de adoptar medidas de ciberseguridad sólidas. A medida que grupos de ransomware como Medusa se vuelven más sofisticados, las organizaciones deben dar prioridad a las actualizaciones y parches periódicos de sus sistemas de seguridad. Los esfuerzos de colaboración entre las empresas y las fuerzas de seguridad son cruciales para combatir estas amenazas y proteger los datos confidenciales.

Medidas proactivas para la seguridad futura

Para prevenir incidentes similares, las empresas deben

- Actualizar y parchear periódicamente sus sistemas de ciberseguridad.

- Realizar frecuentes auditorías de seguridad y evaluaciones de riesgos.

- Formar a los empleados en buenas prácticas de ciberseguridad

- Establecer protocolos de respuesta rápida ante posibles violaciones.

Aunque Toyota Financial Services se enfrenta a una situación difícil, su enfoque proactivo y transparente sienta un precedente sobre cómo las empresas globales deben gestionar y aprender de los incidentes de ciberseguridad.