El 24 de marzo de 2026, la Comisión Europea detectó una intrusión en la infraestructura en la nube de AWS que aloja sus sitios Europa(.)eu. Tres días después, el grupo ShinyHunters reivindicó la autoría del ataque y publicó un archivo inicial de 90 GB, afirmando haber exfiltrado más de 350 GB en total, incluidas copias de seguridad de correos electrónicos, bases de datos y documentos contractuales. La institución responsable del arsenal ciberregulador de la UE (NIS2, Ley de Cibersolidaridad, paquete de ciberseguridad de enero de 2026) se encontró en la posición de víctima, por segunda vez en ocho semanas.

La Comisión confirmó el incidente el 27 de marzo, justo después de que BleepingComputer fuera el primero en revelar el asunto. Pero la Comisión Europea sigue siendo evasiva sobre la naturaleza exacta de los datos expuestos. Entre los elementos más preocupantes señalados por los investigadores de seguridad: las claves de firma DKIM que, en caso de verse comprometidas, permitirían falsificar correos electrónicos autentificados procedentes de los dominios oficiales de la institución. La investigación está en curso y aún no se ha determinado el alcance de la filtración.

Table des matières

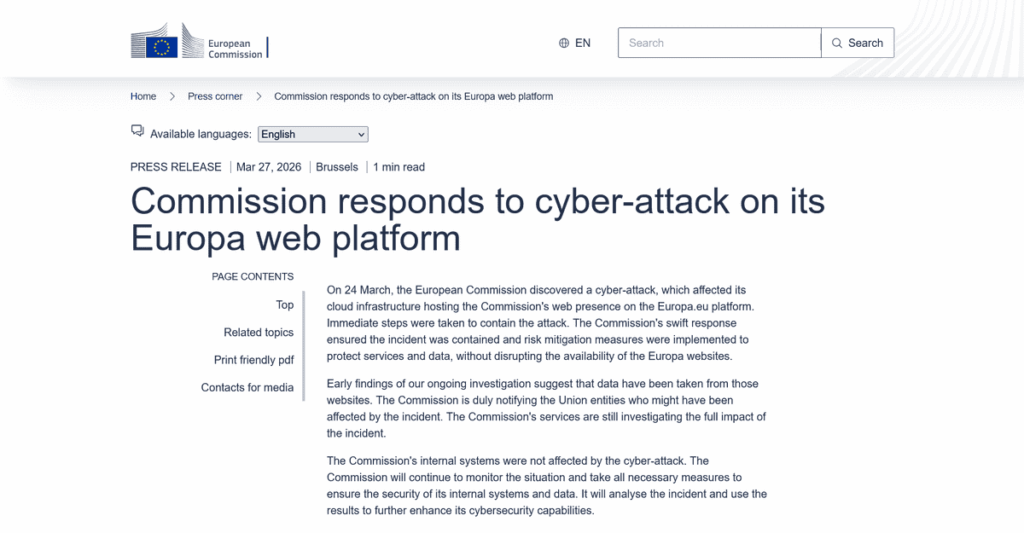

ToggleLa Comisión confirma el ataque, pero es parca en detalles

En su comunicado de prensa del 27 de marzo, la Comisión afirma haber tomado medidas inmediatas en cuanto se detectó el incidente, garantizando la continuidad de sus sitios sin interrupción del servicio. El mensaje oficial es comedido: «Las conclusiones iniciales de nuestra investigación en curso sugieren que se han extraído datos de estos sitios web. La Comisión está notificando debidamente a las entidades de la UE que puedan haberse visto afectadas».

Lossistemas internos de la institución no se han visto comprometidos: el ámbito afectado se limita a la infraestructura en nube que aloja los sitios web públicos de Europa(.)eu. Este punto se repite enfáticamente en el comunicado de prensa, que proporciona poca información sobre la naturaleza de los datos realmente expuestos, o sobre el vector de ataque utilizado. La infraestructura atacada se basaba en cuentas de AWS (Amazon Web Services). AWS se cuidó de negar cualquier fallo de su plataforma: «AWS no sufrió ningún incidente de seguridad, y nuestros servicios funcionaron como se esperaba», dijo un portavoz a BleepingComputer. Esta respuesta está en línea con el modelo de responsabilidad compartida de la nube: AWS asegura su infraestructura, pero la gestión de cuentas y configuraciones sigue siendo responsabilidad del cliente.

Entrevistado por la prensa el 28 de marzo, el portavoz Thomas Regnier confirmó que partes de la plataforma Europa estaban alojadas en una infraestructura en la nube proporcionada por Amazon, al tiempo que trató de minimizar el alcance del incidente. Insistió en que los dominios afectados se limitaban a los sitios públicos de Europa(.)eu y que «la infraestructura interna no se vio afectada en modo alguno». En cuanto a los datos potencialmente expuestos, Regnier declaró: «Estamos hablando de datos que potencialmente ya son de dominio público». La Comisión no especificó a qué datos se pudo haber accedido, ni cuántos usuarios pueden haberse visto afectados, y declinó comentar si se trataba de datos personales, aludiendo a la investigación en curso.

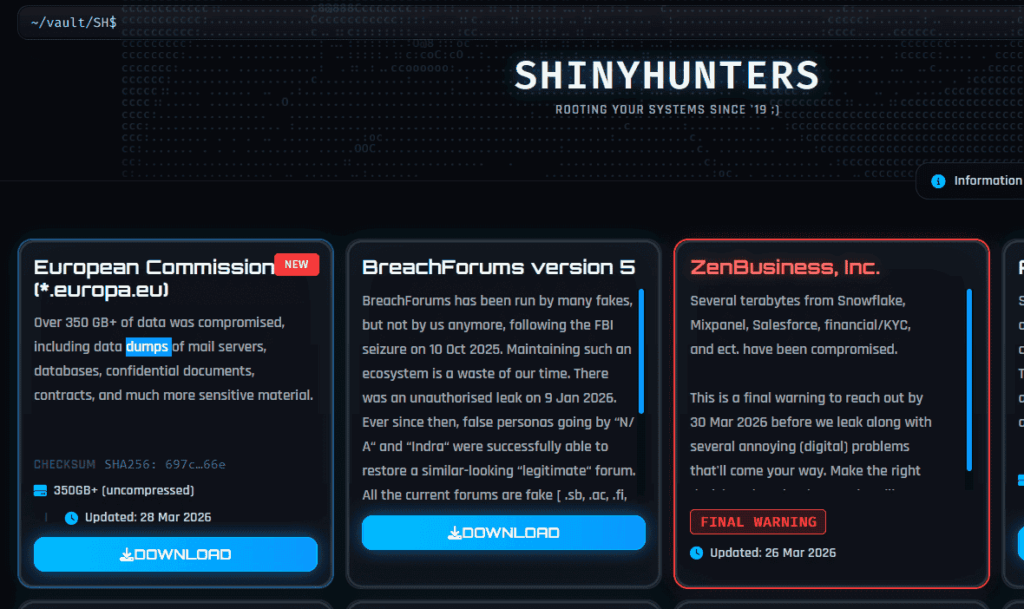

Correo electrónico, bases de datos, documentos contractuales: el botín reclamado por ShinyHunters

En su sitio web oscuro, los atacantes describen su botín en los siguientes términos:

«Comisión Europea (

*.europa.eu)– Más de 350GB de datos han sido comprometidos, incluyendo copias de seguridad de servidores de correo electrónico, bases de datos, documentos confidenciales, contratos y mucha otra información sensible».ShinyHunters, en su sitio de filtraciones

Según investigadores de seguridad externos, los datos exfiltrados también incluían claves de firma DKIM, URL de administración interna, datos de la plataforma de colaboración NextCloud y del mecanismo de financiación militar Athena, así como potencialmente todo el directorio SSO. Estos elementos no han sido confirmados de forma independiente por el momento.

ShinyHunters ha declarado a BleepingComputer que no tiene intención de extorsionar a la Comisión, pero que planea publicar los datos completos más adelante. Esta postura no disminuye en absoluto la gravedad de la situación. Nick Tausek, arquitecto de automatización de la seguridad en Swimlane, lo explica claramente: «El hecho de que el atacante diga que no quiere extorsionar no hace que el incidente sea menos grave, sólo cambia el modus operandi. Una filtración silenciosa puede ser igual de perjudicial para la confianza, la diplomacia y las investigaciones en curso».

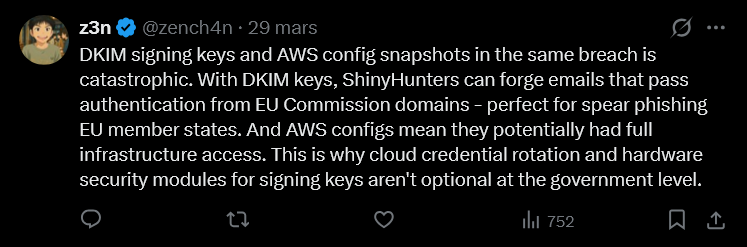

El riesgo DKIM: cuando una fuga de datos se convierte en un vector de phishing

Entre los elementos denunciados, la posible exposición de las claves de firma DKIM (DomainKeys Identified Mail) es el que más ha llamado la atención de los investigadores de seguridad. Estas claves criptográficas se utilizan para autenticar los correos electrónicos enviados desde un dominio: permiten al servidor destinatario comprobar que un mensaje procedente, por ejemplo, de un dominio @ec.europa.eu no ha sido falsificado. Si estas claves han sido efectivamente exfiltradas, cualquiera que las posea puede falsificar correos electrónicos que superen las comprobaciones de autenticación estándar (SPF, DKIM, DMARC) procedentes de dominios oficiales de la Comisión, una capacidad que puede explotarse directamente para campañas de spear-phishing dirigidas a Estados miembros, gobiernos asociados o empresas contratadas por Bruselas.

En respuesta a un hilo publicado el 29 de marzo en X por International Cyber Digest, que desde entonces ha sido ampliamente reenviado, anunciando el ciberataque, el comentarista de ciberseguridad z3n resume el diagnóstico: «El hecho de que las claves de firma DKIM y las instantáneas de configuración de AWS se hayan visto comprometidas en la misma brecha es catastrófico. Utilizando claves DKIM, los ciberdelincuentes pueden falsificar correos electrónicos que pasen la autenticación de dominio de la Comisión Europea, lo que es ideal para llevar a cabo ataques de spear-phishing contra los estados miembros de la UE.»

Esta es precisamente la razón por la que la rotación de credenciales en la nube y el uso de módulos de seguridad de hardware (HSM) para firmar claves no son opcionales a la escala de una institución gubernamental. Sin embargo, este escenario está sujeto a la confirmación de que estos elementos se encuentran efectivamente entre los datos exfiltrados.

El riesgo no se limita a ShinyHunters: el primer archivo de 90 GB está accesible en el sitio de filtraciones del grupo, y cualquier organización que lo haya descargado puede potencialmente aprovecharse de él. Hasta que la Comisión haya confirmado el alcance del ataque o, en su caso, rotado todas las claves afectadas, las organizaciones que intercambian mensajes regularmente con las instituciones europeas harían bien en aumentar su vigilancia sobre los mensajes entrantes de estos dominios y asegurarse de que sus reglas de filtrado no permiten que los fallos de validación DKIM pasen silenciosamente.

Vulnerabilidad de Ivanti en enero, cuentas de AWS en marzo: dos superficies de ataque en ocho semanas

No es la primera vez en 2026 que la Comisión se encuentra en una situación delicada. El 30 de enero, su infraestructura central de gestión de dispositivos móviles (MDM) fue objeto de un ciberataque. El incidente se controló en nueve horas y ningún dispositivo móvil se vio comprometido. Pero los datos del personal, nombres y números de teléfono, pueden haber quedado expuestos, según la declaración oficial de entonces, que se hizo pública en febrero.

El incidente de enero formaba parte de una serie de ataques que también afectaron a la Autoridad Holandesa de Protección de Datos y a Valtori, una agencia gubernamental finlandesa dependiente del Ministerio de Finanzas, todos ellos aprovechando vulnerabilidades de inyección de código en Ivanti Endpoint Manager Mobile (EPMM).

Dos incidentes distintos, dos superficies de ataque diferentes, en el espacio de ocho semanas. El primero explotaba una vulnerabilidad de software conocida (inyección de código en Ivanti EPMM); el segundo apuntaba a un compromiso de cuentas o configuración en un entorno de nube de AWS, un vector de naturaleza completamente diferente. El primero se contuvo en nueve horas. El segundo, en virtud de la escala de los datos potencialmente exfiltrados y la naturaleza de los elementos mencionados (correo electrónico, datos contractuales, posible exposición de claves criptográficas), coloca a la Comisión en una posición mucho más incómoda, especialmente porque la investigación aún no ha establecido el alcance exacto de la filtración. Dos casos comprometidos tan seguidos también podrían indicar a los actores oportunistas que una institución está momentáneamente expuesta o movilizada para la gestión de crisis, lo que invitaría a otros intentos en la estela.

ShinyHunters: del robo de bases de datos a la exfiltración masiva

ShinyHunters surgió alrededor de 2020 y rápidamente estableció una reputación de operaciones de alto perfil dirigidas a grandes empresas, como Ticketmaster, Santander y AT&T. El grupo está motivado principalmente por la codicia y opera con un modelo de extorsión doble: robar datos, exigir un rescate para evitar su divulgación y luego publicarlos en foros de la dark web si el objetivo se niega a pagar.

Su método preferido es el vishing, combinado con kits de phishing en tiempo real capaces de saltarse la autenticación multifactor. Los atacantes se hacen pasar por soporte informático, dirigiendo a la víctima a una página de inicio de sesión falsa sincronizada con el flujo de autenticación real, e interceptando las credenciales y tokens MFA en el proceso. Es a través de esta técnica que el grupo ha comprometido cuentas SSO en más de un centenar de organizaciones en los últimos meses, una campaña masiva que detallamos en un análisis dedicado. Entre las víctimas recientes que han confirmado públicamente las intrusiones se encuentran Infinite Campus, CarGurus, Canada Goose, Panera Bread, Betterment, SoundCloud y el grupo Match.

ShinyHunters opera como parte de Scattered LAPSUS$ Hunters, una alianza de ciberdelincuentes que reúne a Scattered Spider, LAPSUS$ y ShinyHunters, en la que ShinyHunters actúa como exfiltrador de datos y monetizador. Una oleada de detenciones vinculadas a Scattered Spider en el verano de 2025 frenó parcialmente al grupo, sin poner fin a sus operaciones.

En el caso de la Comisión Europea, aún se desconoce el vector de ataque inicial. La Comisión no se ha atribuido formalmente el ataque: la vinculación con ShinyHunters se basa en las propias afirmaciones del grupo y en análisis de investigadores independientes. El grupo tampoco ha comunicado cómo accedió a las cuentas de AWS, lo que complica la evaluación del riesgo residual para las demás instituciones de la UE.

La ciberseguridad europea a prueba

El 20 de enero de 2026, diez días antes del primer incidente, la Comisión presentó un nuevo paquete legislativo sobre ciberseguridad destinado a reforzar las defensas colectivas de la Unión. Además, está respaldado por un denso arsenal normativo: la Directiva NIS2, la Ley de Cibersolidaridad y el Reglamento de Ciberseguridad, que establece un marco de protección para el personal, los datos y los procesos de toma de decisiones de las instituciones de la UE.

Lo que revela este incidente es la dificultad estructural de asegurar entornos complejos en la nube, incluso en organizaciones con equipos dedicados y normativas estrictas. La Comisión confía en CERT-EU, el servicio central de ciberseguridad para todas las instituciones y organismos de la UE, que ofrece vigilancia 24 horas al día, 7 días a la semana, con sistemas de alerta automatizados. Fue este sistema el que permitió detectar rápidamente el ataque del 30 de enero. En el caso del 24 de marzo, la detección también fue rápida, pero no impidió la exfiltración. La cuestión que se planteará al final de la investigación no es tanto la de la capacidad de reacción como la de la ventana de exposición: ¿cuánto tiempo tuvieron acceso los atacantes a los sistemas antes de ser detectados y bloqueados, y qué se llevaron realmente?

El incidente también reabre un debate que Bruselas preferiría sin duda mantener a distancia: el de la soberanía digital. El hecho de que la infraestructura pública de la Comisión, el escaparate digital de la Unión, esté alojada en un proveedor estadounidense de cloud computing no ha pasado desapercibido, en un contexto en el que la UE está precisamente presionando para reducir la dependencia de proveedores considerados sensibles.

Fuente:

- BleepingComputer: La Comisión Europea confirma una violación de datos tras el hackeo de Europa.eu

- BleepingComputer : La Comisión Europea investiga una filtración tras el pirateo de una cuenta en la nube de Amazon

- Hackread : ShinyHunters denuncia una filtración de datos de 350 GB en la Comisión Europea

- SecurityAffairs : ShinyHunters reivindica el hackeo de la Comisión Europea

- Infosecurity Magazine : La Comisión Europea confirma la filtración de datos en la nube

- ComplexDiscovery : El problema de DKIM: por qué la filtración de la Comisión Europea amenaza las bandejas de entrada de todo el mundo

- Comisión Europea: La Comisión responde a un ciberataque contra su plataforma web (IP_26_748)

- Comisión Europea: La Comisión responde a un ciberataque contra su sistema de gestión de dispositivos móviles (IP_26_342)

- The Record : La Comisión Europea resta importancia a la ciberdenuncia de ShinyHunters