Más de 200 víctimas en poco más de un año, una carga útil GB cada vez más sofisticada y, en sus inicios, un nombre de host de servidor que mostraba el seudónimo del operador en texto claro. NightSpire ilustra una trayectoria poco común en el panorama del ransomware de 2026: un grupo que surgió con las deficiencias operativas de un jugador novato, pero que logró escalar a una velocidad notable, hasta el punto de que ahora es uno de los grupos más activos del ecosistema.

Table des matières

ToggleDe Rbfs a NightSpire: un cambio de marca que no engaña a nadie

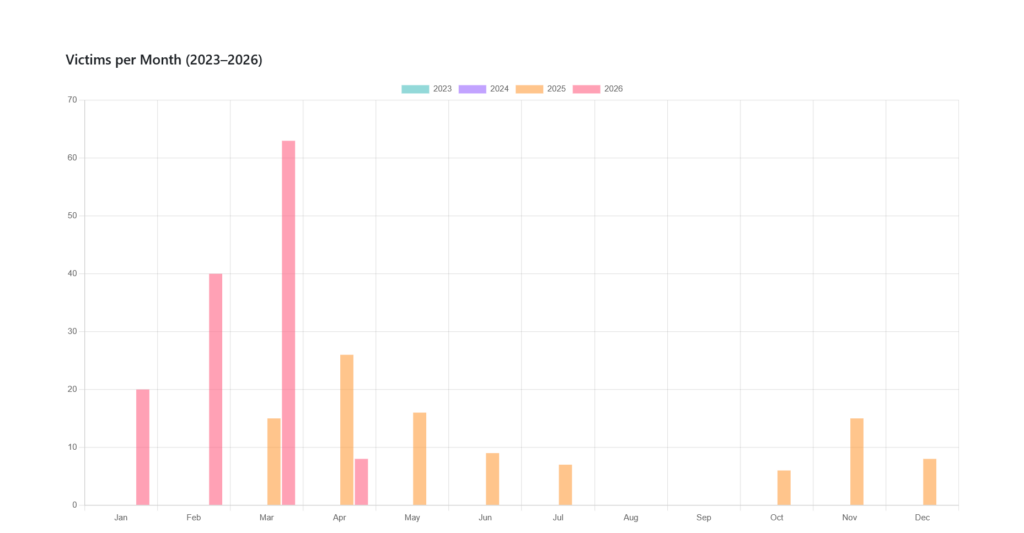

Lo más probable es que NightSpire sea el sucesor de Rbfs, un grupo poco conocido cuya presencia en línea cesó precisamente cuando surgió NightSpire, a principios de marzo de 2025, aunque las primeras operaciones probablemente fueran anteriores, según algunas fuentes. Existen numerosas pruebas del vínculo: al menos dos víctimas que aparecen en el sitio de filtraciones de NightSpire habían sido reclamadas previamente por Rbfs, los dos grupos comparten operadores comunes, y todas las referencias a Rbfs en foros de delincuencia desaparecieron con la aparición de NightSpire.

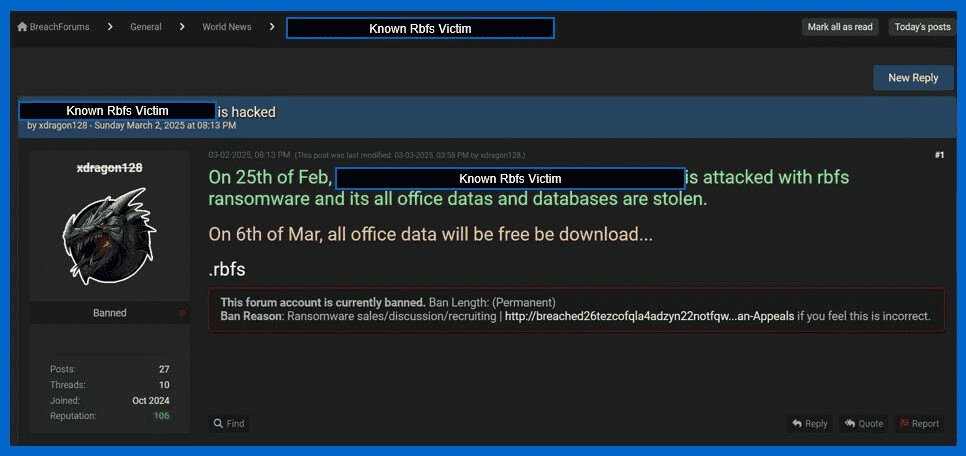

Dos individuos han sido identificados como afiliados al grupo: xdragon128 (alias xdragon333) y cuteliyuan. La transición se produjo rápidamente en marzo de 2025: xdragon128 seguía publicando víctimas de Rbfs en BreachForums 2, mientras que cuteliyuan compartía enlaces de Telegram a las mismas víctimas. Unos días después, xdragon128 intentó reclutar afiliados de NightSpire en BreachForums 2, una plataforma que prohíbe el contenido relacionado con ransomware (y que había sido incautada por las fuerzas de seguridad en mayo de 2024 antes de reaparecer). La iniciativa le valió un baneo permanente.

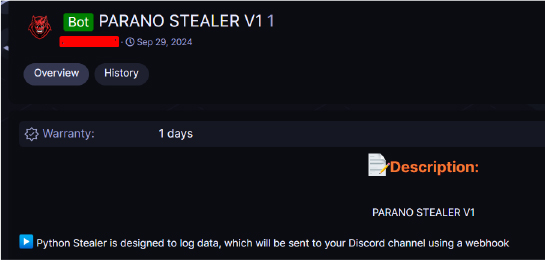

Xdragon128 no es un recién llegado al ecosistema de la ciberdelincuencia. Según las investigaciones de CYFIRMA (diciembre de 2024), un desarrollador que utiliza el seudónimo Paranodeus -una identidad vinculada a xdragon128- comercializa desde septiembre de 2024 en foros clandestinos un conjunto de herramientas desarrolladas en Python: Parano Stealer, Parano Ransomware y Parano Screen Locker. Estas herramientas, documentadas con capacidades anti-VM, anti-análisis, persistencia y extracción criptográfica, sientan las bases técnicas del grupo y atestiguan conexiones con el colectivo CyberVolk. Este perfil técnico previo explica la sofisticación de la carga útil Go desarrollada bajo el nombre de NightSpire unos meses más tarde. Se cree que el significado exacto del nombre NightSpire hace referencia al universo de World of Warcraft.

Primer post de Paranodeus (alias xdragon128) en septiembre de 2024, presentando su conjunto de herramientas – Fuente: CYFIRMA

Versiones de Gmail y Apache al descubierto: los errores OPSEC de un grupo de aprendizaje

A pesar de su actividad sostenida, en marzo de 2025 los operadores de NightSpire mostraban varias brechas significativas en la seguridad operativa. El ejemplo más flagrante fue el uso de una dirección de Gmail para comunicarse con las víctimas: a diferencia de ProtonMail, un buzón de Gmail deja una huella digital mayor y puede ser suspendido por el proveedor.

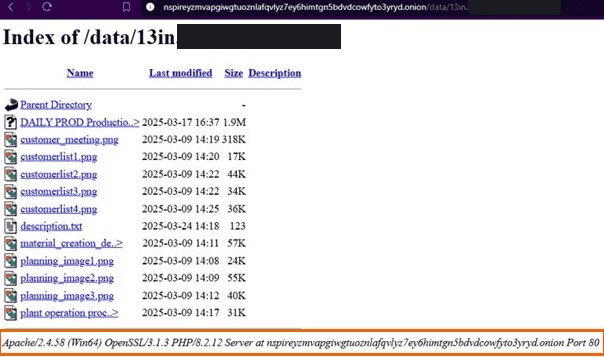

El examen del sitio de la filtración reveló huellas de infraestructura directamente legibles: versiones de Apache, OpenSSL y PHP expuestas en el código fuente de las páginas. En un incidente analizado por S-RM, una empresa británica especializada en la respuesta a incidentes, el nombre de host de la máquina de los atacantes era XDRAGON-SERVER1, el seudónimo del operador escrito en texto claro en la infraestructura.

Este perfil de jugador inmaduro tiene implicaciones prácticas. Los grupos inexpertos son más propensos a desviarse de los protocolos de negociación estándar: falta de pruebas de descifrado, publicación prematura de datos, incumplimiento de los plazos anunciados. Esta imprevisibilidad ha hecho más compleja la gestión de crisis y exige mayor flexibilidad a los equipos de respuesta.

CVE-2024-55591: el fallo de FortiOS que abre todas las puertas

El acceso inicial elegido por NightSpire se basa en la explotación de CVE-2024-55591, una vulnerabilidad crítica en el módulo WebSocket Node.js de FortiOS y FortiProxy. Mediante el envío de solicitudes especialmente diseñadas, un atacante no autenticado puede obtener derechos de superadministrador en un dispositivo FortiGate sin proporcionar credenciales válidas. Fortinet reveló el fallo el 14 de enero de 2025, pero ya se habían observado exploits activos en noviembre de 2024. En el momento de la divulgación, cientos de miles de dispositivos expuestos en Internet seguían ejecutando versiones vulnerables.

NightSpire también tiene métodos de acceso secundarios: fuerza bruta RDP y relleno de credenciales contra servicios de escritorio remoto expuestos, campañas de phishing disfrazadas de actualizaciones del navegador, explotación de otros dispositivos VPN sin parchear, ataques de fatiga MFA combinados con fuerza bruta VPN y compromiso de proveedores MSP.

LOLBins, exfiltración MEGA y cifrado híbrido: la cadena de ataque diseccionada

Una vez dentro de la red, NightSpire sigue una secuencia estructurada que revela un conocimiento pragmático de las defensas contemporáneas. El grupo favorece las herramientas nativas y los servicios legítimos para reducir sus rastros.

El movimiento lateral y la elevación de privilegios dependen en gran medida de los LOLBins, los binarios nativos del sistema que les permiten camuflarse con la actividad administrativa normal. El arsenal observado combina herramientas nativas de Windows (PowerShell, PsExec, WMI) y utilidades de terceros secuestradas: Mimikatz para la extracción de credenciales, Everything.exe para el mapeo rápido de archivos de alto valor, AnyDesk para mantener el acceso remoto persistente. La persistencia se consigue mediante tareas programadas y claves de registro ejecutadas.

La fase de exfiltración precede sistemáticamente al cifrado, lo que altera considerablemente el cálculo de la víctima: incluso antes de saber si el cifrado está en curso, los datos ya han salido de la organización. Los archivos sensibles se comprimen, se cifran con 7-Zip y, a continuación, se transfieren al almacenamiento en la nube de MEGA. La elección de MEGA como destino y de herramientas legítimas (WinSCP, Rclone) para la transferencia reduce las posibilidades de que se activen los sistemas de detección de intrusos.

La carga útil de cifrado, desarrollada en Go, se distingue por dos características defensivas: ofuscación RC4/XOR, que complica el análisis estático, e intervalos de espera prolongados entre operaciones para evitar la detección de comportamientos. La propia estrategia de cifrado está calibrada para la velocidad: cifrado parcial en bloques de 1 MB para archivos grandes (imágenes de disco, copias de seguridad, bases de datos), cifrado completo para los demás. Cada archivo recibe una clave AES única protegida por la clave pública RSA de los atacantes. Los archivos afectados tienen la extensión .nspire, acompañada de una nota de rescate readme.txt.

NightSpire tiene una característica notable: el grupo también cifra archivos almacenados en OneDrive sin modificar sus extensiones. Los archivos parecen normales pero se vuelven inaccesibles, lo que retrasa la detección y amplía la ventana operativa de los atacantes.

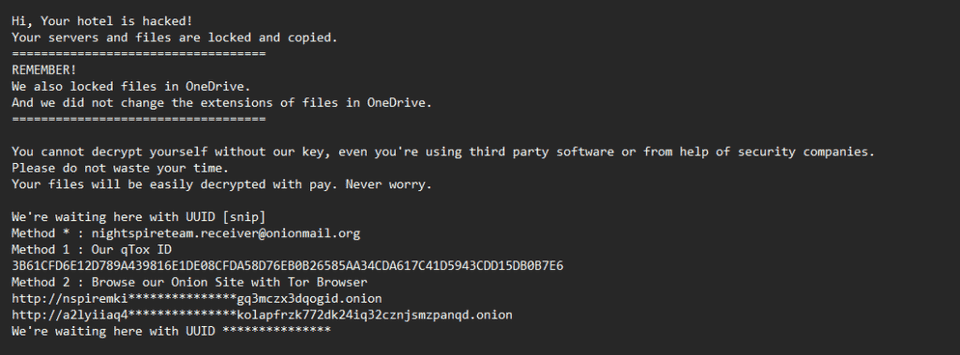

48 horas para pagar: doble extorsión bajo la máxima presión

Mientras que la mayoría de los grupos conceden varios días o incluso semanas, NightSpire impone a veces sólo 48 horas entre la entrega de la nota de rescate y la publicación en su sitio de filtraciones. El grupo utiliza múltiples canales de negociación: ProtonMail, OnionMail, Telegram, qTox y portales de chat personalizados alojados en Tor. Las exigencias documentadas oscilan entre 150.000 y 2 millones de dólares.

Las tácticas de presión van más allá de la mera amenaza de publicación: se han enviado correos electrónicos directamente a empleados de las empresas víctimas, se han publicado extractos de las transcripciones de las negociaciones después de rechazar el pago, y el grupo mantiene una página «Nosotros decimos» en la que se enumera a los que no pagan con enlaces a descargas gratuitas de los datos robados. Sin embargo, S-RM señaló en su análisis de marzo de 2025 que el enfoque del grupo en cuanto a la publicación real de los datos es incoherente, un indicio más de que se trata de una organización aún en proceso de estructuración.

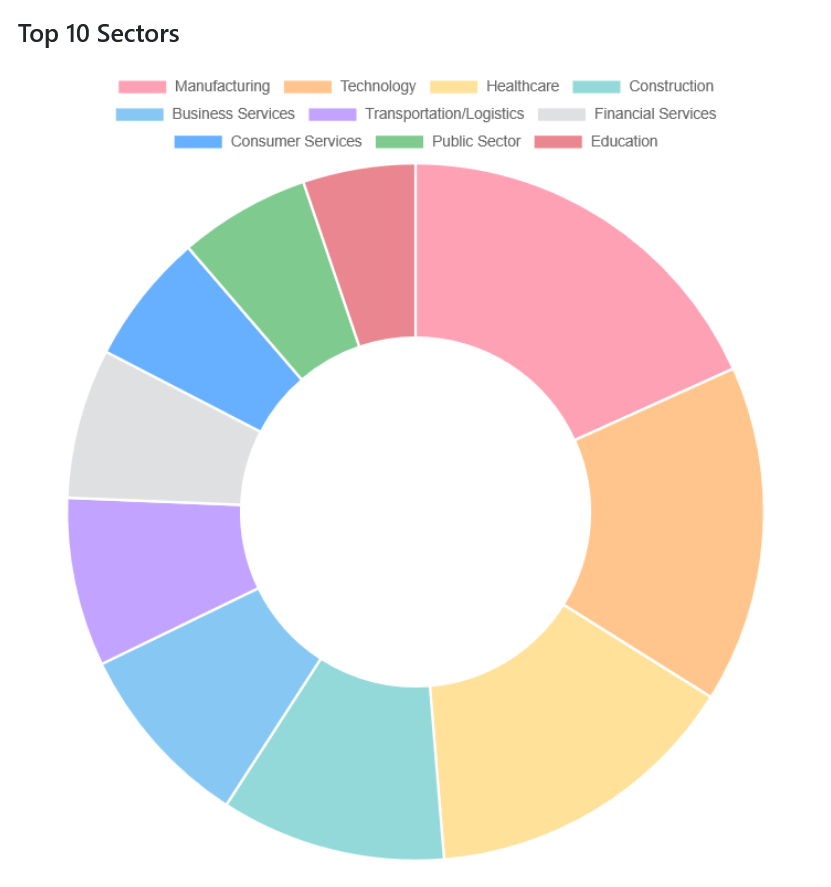

Industria, sanidad y tecnología: 200 víctimas sin discriminación sectorial

NightSpire ataca de forma oportunista, sin predilección sectorial. El grupo se dirige a organizaciones con activos perimetrales vulnerables, independientemente de su sector. La industria manufacturera, la tecnología y la sanidad se encuentran entre los sectores más afectados, según los datos de Ransomware Live (marzo de 2026), pero la dispersión en una treintena de sectores confirma la falta de especialización. La mayoría de las víctimas son PYME de menos de 1.000 empleados, a menudo sin equipos de seguridad dedicados, un perfil que corresponde precisamente al método de acceso inicial del grupo.

Geográficamente, Estados Unidos representa el mayor número de víctimas conocidas, seguido de los países asiáticos (India, Taiwán, Japón, Hong Kong). Los ataques abarcan más de 30 países de todos los continentes, incluidos establecimientos sanitarios de Emiratos Árabes Unidos y Perú, y entidades gubernamentales de Sudáfrica y Taiwán.

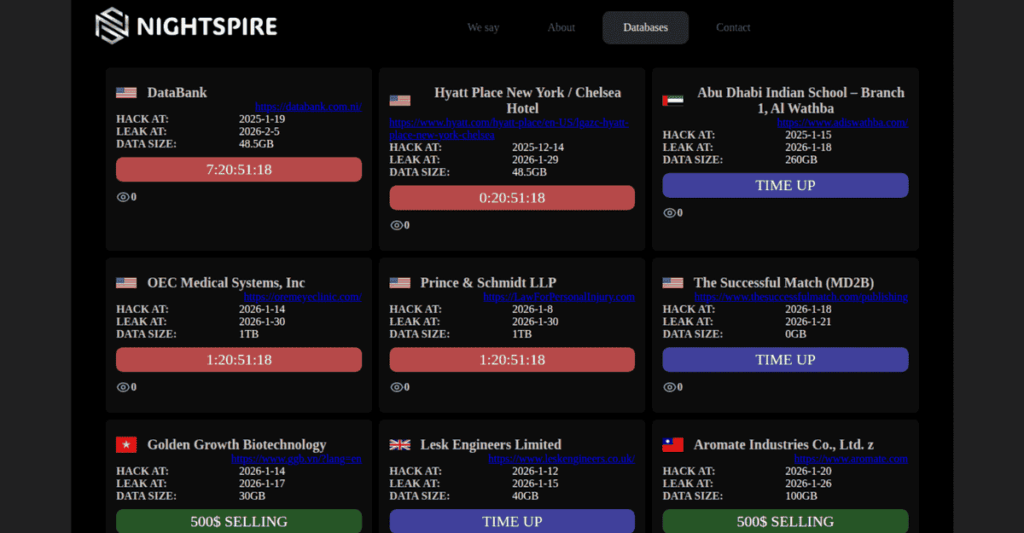

Entre los incidentes más destacados figura el ataque al hotel Hyatt Place Chelsea de Nueva York, reivindicado en enero de 2026: NightSpire publicó como descarga gratuita 48,5 GB de datos (véase la captura de pantalla del sitio de filtraciones NightSpire Dark Web, arriba) supuestamente robados, incluidas facturas, informes de gastos con nombres completos y datos de contacto de los empleados, firmas e información sobre empresas asociadas. El análisis de las muestras realizado por Cybernews sugiere que los archivos procedían del CMS interno del hotel.

En el cuarto trimestre de 2025 se produjo una marcada aceleración: Ransomware Live registró 23 publicaciones en el sitio de filtraciones sólo en noviembre y diciembre, con algunos días con tres o cuatro víctimas simultáneas. El ritmo continuó en 2026, con víctimas repartidas por Estados Unidos, Alemania, Japón, Hungría, República Checa, Brasil y Emiratos Árabes Unidos sólo en febrero.

De grupo cerrado a proyecto RaaS: un modelo de negocio cambiante

En sus inicios, en marzo de 2025, NightSpire operaba como una estructura cerrada que gestionaba internamente toda la cadena de ataque. La evolución a la doble extorsión completa, añadiendo el cifrado a la exfiltración inicial, tuvo lugar en apenas unas semanas tras la apertura del sitio de filtraciones. La contratación de un especialista en negociación en BreachForums 2, con una remuneración anunciada del 20% de los beneficios, señaló una voluntad de estructuración desde el principio.

Desde principios de 2026, aparecen signos concretos de una transición hacia un modelo RaaS. Esta evolución parece probable, pero aún está por confirmar. Los datos de ransomware.live muestran varios dominios RaaS cebolla con la marca NightSpire, con páginas «RaaS Service Started» que enumeran las condiciones de adhesión a partir de febrero-marzo de 2026. Esta trayectoria recuerda a la de otros grupos emergentes como KillSec, que también han pasado de operaciones cerradas a un modelo de servicio. Cyble señala que la plataforma de comunicación de NightSpire incluye canales de Telegram utilizados tanto para avergonzar públicamente como para atraer a posibles afiliados.

Cyble también identifica grupos con tácticas similares o infraestructuras superpuestas, Storm-1567, UNC4393 y TA2101, aunque la naturaleza precisa de estas conexiones sigue siendo objeto de investigación.

Indicadores de compromiso

Se han observado los siguientes indicadores en intrusiones confirmadas atribuidas a NightSpire.

Artefactos de cifrado: extensión .nspire en archivos cifrados, archivos OneDrive inaccesibles sin cambio visible de extensión, nota readme.txt que contiene enlaces a portales Tor y un identificador qTox.

Infraestructura del atacante: nombres de host WINDOWS-DTX-8GB y XDRAGON-SERVER1, dirección IP WinSCP remota 14.139.185[.]60, qTox ID 3B61CFD6E12D789A439816E1DE08CFDA58D76EB0B26585AA34CDA617C41D5943CDD15DB0B7E6, direcciones de correo electrónico de contacto, incluidas cuentas de Gmail, sitio principal de filtraciones onion a2lyiiaq4n74tlgz4fk3ft4akolapfrzk772dk24iq32cznjsmzpanqd[. onion (en sustitución de la dirección original nspireyzmvapgiwgtuoznlafqvlyz7ey6himtgn5bdvdcowfyto3yryd[.]onion, que se desconectó en junio de 2025).

Hash Everything.exe observed: 35cefe4bc4a98ad73dda4444c700aac9f749efde8f9de6a643a57a5b605bd4e7.

Secuencias de detección: tres secuencias de alerta deben desencadenar una investigación inmediata. Creación de una cuenta de administrador no autorizada en un FortiGate, seguida de acceso VPN desde una fuente desconocida (compromiso inicial). Enumeración de archivos a través de Everything.exe seguida de la creación de archivos 7-Zip y conexiones salientes a MEGA (exfiltración en curso). Acceso a memoria LSASS en un controlador de dominio seguido de ejecuciones de PsExec dirigidas a varios puntos finales en rápida sucesión (despliegue de cifrado inminente).

Protección contra NightSpire: controles que cuentan

Parchee FortiOS y FortiProxy de forma prioritaria. Aplique los parches de Fortinet para CVE-2024-55591 (FortiOS versión 7.0.17 o posterior). Audite los dispositivos FortiGate en busca de cuentas de administrador no autorizadas y cambios de configuración inexplicables.

Restrinja el acceso remoto. Deshabilite los servicios RDP no utilizados, imponga autenticación multifactor en todos los puntos de acceso VPN y RDP, restrinja RDP a hosts de salto dedicados. Bloquee WinSCP y MEGAC® en las estaciones de trabajo donde no sean necesarios para la empresa.

Endpoints reforzados. Despliegue soluciones EDR/XDR capaces de detectar la ejecución no autorizada de herramientas y el comportamiento de cifrado. Utilizar políticas de control de aplicaciones (AppLocker o WDAC) para bloquear los binarios Go no firmados. Supervisar la creación de archivos .nspire y repositorios readme.txt. Configurar la protección LSASS y monitorizar los indicadores de uso de Mimikatz.

Controlar el movimiento lateral. Aplique el principio del mínimo privilegio a todas las cuentas, segmente las zonas críticas de la red, supervise y restrinja la ejecución de PowerShell, PsExec y WMI.

Proteger las copias de seguridad y el almacenamiento en la nube. Mantenga las copias de seguridad de acuerdo con la estrategia 3-2-1-1-0: tres copias, dos tipos de medios, una fuera del sitio, una fuera de línea, cero restauraciones no verificadas. Supervise las cuentas de OneDrive en busca de actividad de cifrado no autorizada y compruebe que el historial de versiones está activo con una retención suficiente. Bloquee las conexiones a la nube de MEGA en capas proxy o cortafuegos.

En caso de infección. Aislar inmediatamente los sistemas afectados. Actualmente no hay desencriptadores públicos disponibles. Los incidentes confirmados muestran que NightSpire no eliminó sistemáticamente las instantáneas de sombra (Volume Shadow Copies), haciendo posible la recuperación parcial a partir de instantáneas VSS. El historial de versiones de Microsoft 365 también puede utilizarse para recuperar archivos en la nube comprometidos. Preserve todas las pruebas para las investigaciones forenses y las autoridades.

La transición a RaaS decidirá el futuro de NightSpire

Hasta la fecha no se han registrado acciones legales ni operaciones de desmantelamiento dirigidas contra NightSpire. Los errores operativos de la primavera de 2025 sin duda se han corregido, pero el grupo sigue activo, más prolífico que nunca, y probablemente en transición hacia un modelo RaaS que podría reforzar aún más su capacidad de causar daño. La ventana abierta por sus fallos iniciales se está cerrando. Lo que NightSpire ha acumulado en el último año es suficiente para convertirlo en una seria amenaza, con o sin amateurismo.

Fuente:

S-RM Inform: Ransomware en el punto de mira: Conozca a NightSpire

Cyble: Perfil del actor de amenazas: NightSpire Ransomware Group

Proven Data: El ransomware NightSpire: cómo funciona y cómo defenderse de él

SOCRadar: Perfil de la Dark Web: El ransomware NightSpire

SC Media: La banda de ransomware NightSpire denuncia una brecha en Hyatt y filtra datos

CYFIRMA: Exploración de las capacidades de Parano – Multiple Hacking Tools

Ransomware Live: Perfil del grupo Nightspire