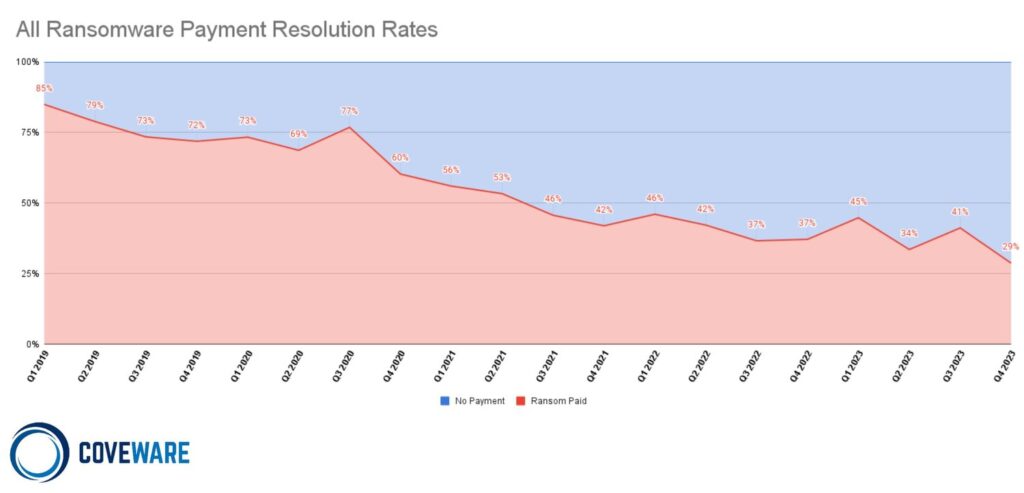

El último informe trimestral 2023 de Coveware señala un avance significativo en la lucha contra el ransomware: una caída espectacular de los pagos por ransomware hasta un mínimo histórico del 29%. Este descenso significativo no es una simple evidencia anecdótica, sino un ejemplo notable de cómo las empresas están ajustando sus estrategias de defensa contra los ciberataques, aumentando la resiliencia e incrementando su concienciación sobre los riesgos asociados a los pagos por ransomware.

Table des matières

ToggleDescenso significativo de los pagos por ransomware

Coveware, especialista en gestión de crisis de ciberextorsión, ha identificado una tendencia notable: la reducción de los pagos de rescates exigidos por las bandas de ransomware. Esta evolución, que ve cómo la tasa de pago cae en picado hasta un mínimo sin precedentes, refleja un cambio significativo en las estrategias defensivas de las organizaciones y nos ofrece una visión detallada de las tendencias actuales en los ataques de ransomware.

Varios factores han contribuido a esta tendencia:

1. La inversión en ciberseguridad

La mejora continua de las medidas de protección de la ciberseguridad en las empresas ha desempeñado un papel fundamental. El aumento de la inversión en soluciones de seguridad avanzadas, la formación de los empleados sobre los riesgos del phishing y otros vectores de ataque comunes, y el desarrollo de sólidos planes de respuesta a incidentes han reforzado la resistencia de los implicados.

2 . Mayor concienciación sobre los riesgos

Al mismo tiempo, la concienciación sobre las implicaciones legales y de reputación asociadas al pago de rescates también ha desempeñado un papel importante. El temor a financiar actividades delictivas y fomentar nuevos ataques también ha desempeñado un papel, llevando a las empresas a buscar alternativas al pago de rescates.

3. La aparición de normativas más estrictas

La aparición de normativas y directrices más estrictas que fomentan la notificación de incidentes de ransomware a las autoridades pertinentes ha fomentado una cultura de transparencia y cooperación. Esto ha conducido a una mejor comprensión y lucha contra las amenazas, reduciendo la necesidad de ceder a las demandas de los ciberdelincuentes.

Debate sobre la prohibición del pago de rescates

El informe de Coveware aborda un tema de debate recurrente en el ámbito de la ciberseguridad: la eficacia y las implicaciones de una prohibición legal del pago de rescates. Esta propuesta pretende reducir los incentivos financieros de los ciberdelincuentes eliminando su principal fuente de ingresos. Por otro lado, Coveware destaca varios puntos críticos en este debate.

1. Argumentos a favor de la prohibición

La idea detrás de una prohibición es desalentar los ataques haciendo que los pagos sean ilegales, con la esperanza de que esto reduzca la rentabilidad de las operaciones de ransomware. Los partidarios creen que podría ser un paso importante para que los ciberdelincuentes abandonen sus planes de atacar organizaciones en jurisdicciones donde los pagos están prohibidos. Sin embargo, los primeros experimentos con prohibiciones, como los realizados en varios estados de EE.UU., han arrojado resultados dispares, con escasas pruebas de una reducción significativa de los ataques maliciosos a pesar de la normativa en vigor, tal y como ha constatado Coveware.

2. Las posibles consecuencias de una prohibición total del pago de rescates

Una prohibición total del pago de rescates podría tener consecuencias imprevistas para el panorama de la ciberseguridad. Una de las principales preocupaciones es la creación de un mercado negro para los servicios de pago de ransomware, haciendo que las transacciones sean aún más opacas y difíciles de rastrear. Coveware pone de relieve un posible dilema ético para las empresas que se enfrentan a ataques de ransomware, ya que algunas víctimas pueden verse obligadas a elegir entre pagar el rescate o perder irreversiblemente datos vitales. Los ciberdelincuentes son conscientes de que sus objetivos intentarán eludir las normas si es necesario, e incluso están dispuestos a ayudarles a hacerlo para conseguir el pago del rescate. Las bandas tampoco suelen molestarse en comprobar si la víctima se encuentra en un estado en el que los pagos están prohibidos.

Una prohibición de este tipo podría comprometer la cooperación entre las víctimas y las autoridades policiales. La perspectiva de sanciones severas por infringir la ley podría disuadir a las empresas de informar sobre incidentes de ransomware, creando un clima de opacidad y desconfianza. Esta situación plantea dudas sobre la eficacia de medidas legislativas estrictas para combatir el ransomware, manteniendo al mismo tiempo un nivel adecuado de colaboración y transparencia entre los agentes implicados.

De hecho, el FBI se ha manifestado públicamente al respecto:«Si ahora prohibimos el pago de rescates, las empresas estadounidenses corren el riesgo de enfrentarse a otra forma de extorsión, a saber, el chantaje para pagar un rescate y la negativa a comunicarlo a las autoridades«.

3. Evaluación de las prohibiciones de los rescates

Las orientaciones publicadas por el Tesoro estadounidense en 2021 y por el Departamento de Servicios Financieros de Nueva York (NYDFS) en 2023 han fomentado la adopción de prácticas de vigilancia y transparencia y han impulsado a las entidades pertinentes a desarrollar estrategias de protección más sofisticadas. Sin embargo, a pesar de estos avances, una prohibición total del pago de rescates podría resultar ineficaz en la práctica. Se corre el riesgo de desplazar el flujo de dinero hacia un mercado negro sin garantizar un aumento real del gasto en seguridad por parte de las empresas. Estas últimas, a menudo influidas por consideraciones a corto plazo, podrían verse tentadas a eludir esta prohibición, lo que comprometería su eficacia en la lucha contra el ransomware.

4. La opinión de Coveware

Coveware recomienda un enfoque estratégico en la lucha contra el ransomware. En lugar de optar por una prohibición total de los pagos por ransomware, Coveware proponefomentar las buenas prácticas mediante incentivos, al tiempo que se refuerzan las medidas reguladoras existentes. Esto podría incluir incentivos financieros y apoyo a las empresas que adopten medidas robustas de ciberseguridad, así como sanciones más duras para aquellos que no cumplan con las normas de información y cooperen con las autoridades.

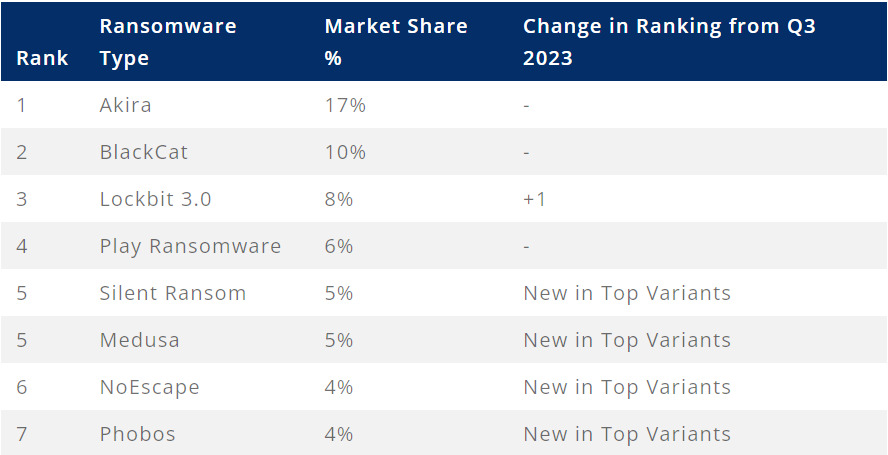

Las variantes de ransomware más comunes en el cuarto trimestre de 2023

Varias variantes marcaron especialmente el panorama del ransomware por su mayor actividad a finales de 2023. Entre ellas, destaca Akira, con un 17 % de los incidentes registrados, lo que ilustra su capacidad para eludir las medidas de seguridad tradicionales y llevar a cabo ataques selectivos eficaces.

BlackCat, con una cuota de mercado del 10%, también mantuvo una presencia significativa, aunque su actividad cayó bruscamente en diciembre tras la intervención e incautación de su infraestructura por parte de las fuerzas de seguridad. Esta acción demuestra el impacto potencial de los esfuerzos por combatir las ciberamenazas cuando se coordinan eficazmente.

Lockbit 3.0 aumenta su cuota de mercado hasta el 8%. Conocido por su agresividad y sus elevadas peticiones de rescate, se dirige principalmente a objetivos a gran escala, como demuestra el reciente ataque al gigante aeroespacial Boeing.

En el cuarto trimestre llegaron los recién llegados Silent Ransom y Medusa, cada uno con una cuota del 5%, así como NoEscape y Phobos, con un 4%. La llegada de estas nuevas variantes da fe de la creciente diversidad del panorama del ransomware, y nos recuerda la importancia de una vigilancia y preparación constantes frente a las ciberamenazas en evolución.

Vectores de ataque y tácticas más comunes

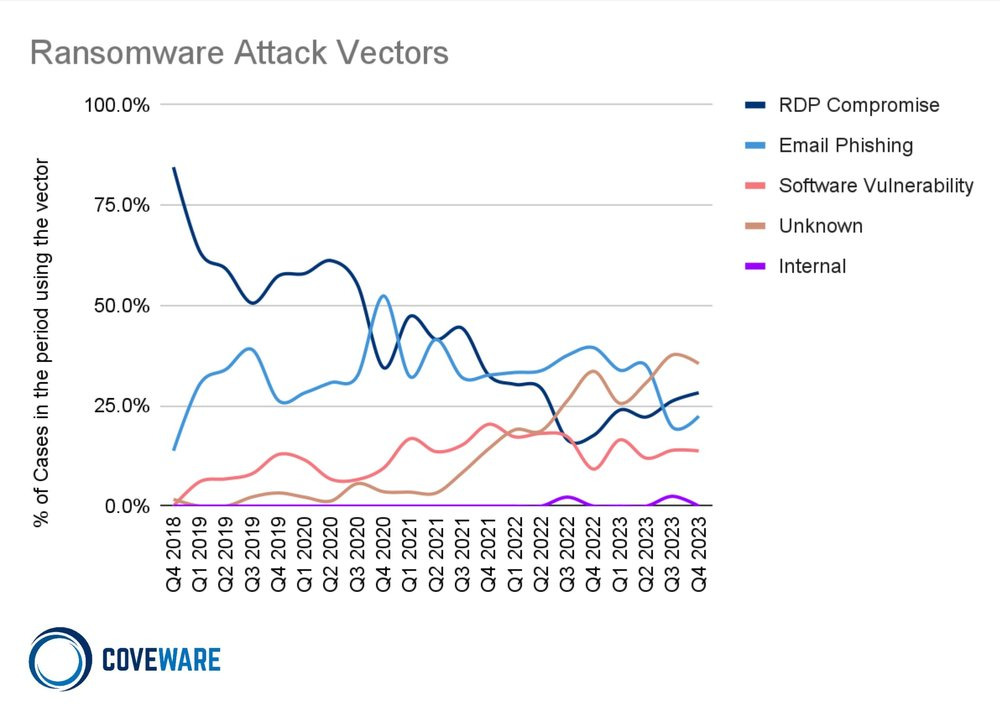

El informe pone de relieve la diversidad de vectores y tácticas de ataque utilizados por los piratas informáticos para infiltrarse en las redes de las empresas. Las tendencias observadas muestran una matriz clásica de actores, con una notable distinción entre los que se dirigen a pequeñas empresas y los que se dirigen a empresas medianas y grandes.

Para las pequeñas empresas, los ataques de fuerza bruta RDP (Remote Desktop Protocol) siguen siendo un vector de entrada privilegiado, a menudo aprovechando configuraciones de seguridad inadecuadas. Este método de ataque nos recuerda la importancia vital de proteger el acceso remoto con políticas de contraseñas sólidas y la activación de la autenticación multifactor.

Los atacantes dirigidos a medianas y grandes empresas han tendido a explotar vulnerabilidades conocidas (CVEs) y técnicas de ingeniería social cada vez más sofisticadas, incluyendo ataques de SIM swap a ejecutivos para robar códigos de autenticación MFA enviados por SMS. La vulnerabilidad Cisco ASA (CVE-2023-20269) ha sido especialmente explotada por Akira, afectando principalmente a empresas de servicios de software y proveedores de servicios gestionados.

Por lo tanto, se observan diferencias significativas en las estrategias aplicadas: mientras que los ataques RDP/VPN suelen estar relacionados con pequeñas empresas y se centran principalmente en el cifrado, es más probable que los ataques de ingeniería social se dirijan a grandes empresas en un intento de exfiltrar datos.

Impacto en el sector y tamaño de las empresas afectadas

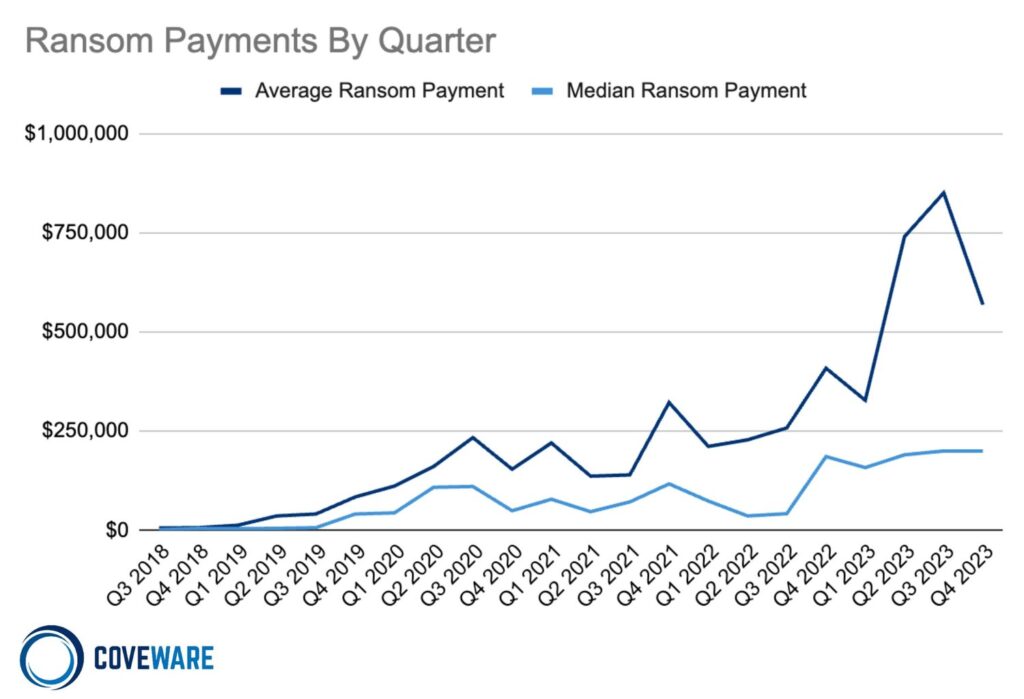

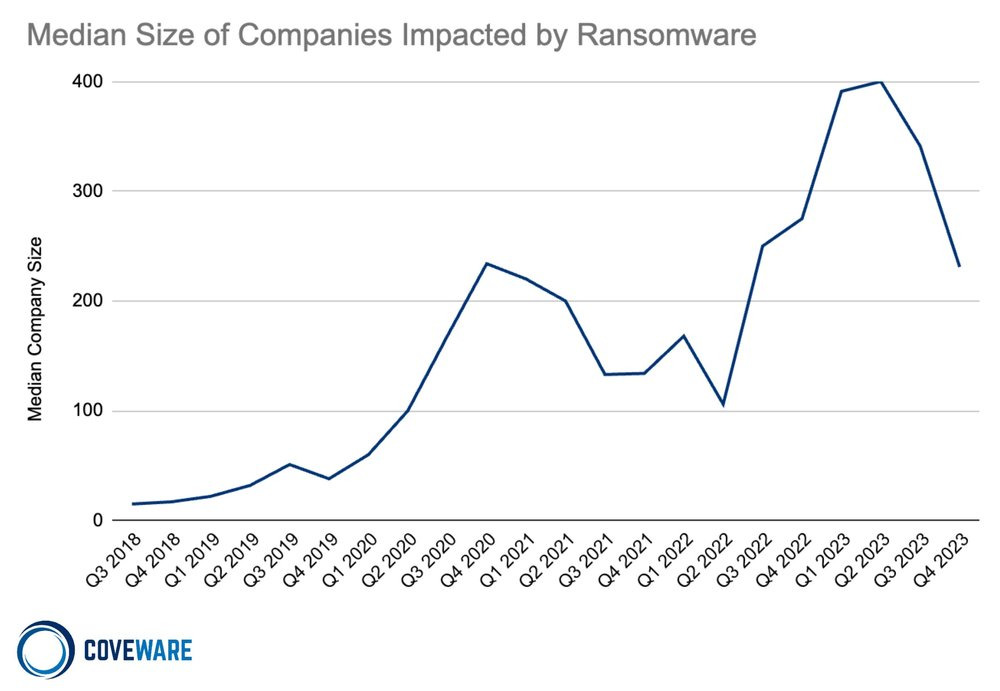

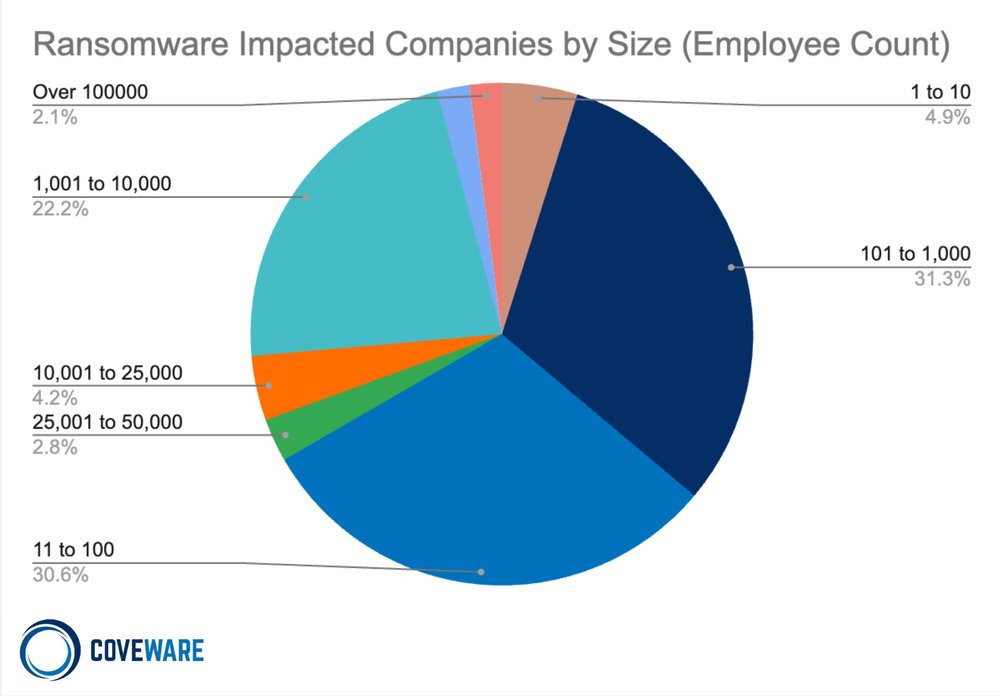

El informe del cuarto trimestre de 2023 de Coveware pone de relieve el impacto variado de los ataques de ransomware en diferentes sectores y tamaños de empresa. Una observación clave aquí es la disminución en el tamaño medio de las organizaciones afectadas, que cayó a 231 empleados, lo que indica una disminución del 32% respecto al trimestre anterior. Esta tendencia sugiere que, a pesar de los incidentes a gran escala que atraen la atención de los medios de comunicación, el ransomware sigue siendo principalmente un problema para las pequeñas y medianas empresas.

Los sectores más afectados se mantienen constantes, con los servicios profesionales, la atención sanitaria, los servicios al consumidor y el sector público encabezando la lista. Esta coherencia refleja la naturaleza ubicua del ransomware, que no discrimina según el tipo de industria. Sin embargo, el aumento de la prevalencia en determinados sectores puede atribuirse a características generales que los convierten en objetivos más fáciles, como la falta de recursos de ciberseguridad o la obsolescencia de los sistemas informáticos.

Los datos de tendencias publicados por Coveware destacan que el riesgo de ser objetivo de un grupo de ransomware concreto depende principalmente del tamaño de la empresa y de sus ingresos declarados, más que del sector industrial. Algunos grupos de ciberdelincuentes atacan específicamente a empresas que superan un determinado tamaño o umbral de facturación, con el fin de obtener más beneficios atacando a víctimas potencialmente más lucrativas.

A medida que nos adentramos en 2024, el último Informe Trimestral 2023 de Coveware ofrece una perspectiva perspicaz y en profundidad sobre el estado actual de la amenaza del ransomware. El descenso histórico de los pagos por ransomware, aunque es un indicador positivo de la creciente resistencia de las empresas, no marca el final de la lucha contra estas ciberamenazas. Al contrario, pone de relieve la importancia de una vigilancia continua, una preparación cuidadosa y una colaboración sin fisuras entre los sectores público y privado.

Los esfuerzos concertados para reforzar las defensas de ciberseguridad, la actuación decidida de las fuerzas de seguridad y el compromiso de cooperación internacional son los pilares sobre los que se asienta nuestra lucha colectiva contra el ransomware. Coveware nos recuerda que, a pesar de los retos y del panorama siempre cambiante de las amenazas, la perseverancia, la innovación en materia de seguridad y la solidaridad mundial son nuestras mejores armas para proteger nuestro futuro digital.

Aprendiendo de los datos y análisis proporcionados por Coveware, las empresas de todos los tamaños pueden perfeccionar sus estrategias de ciberseguridad no solo para resistir los ataques de ransomware, sino también para contribuir a un entorno digital más seguro para todos. El camino por recorrer es largo, pero con cada paso adelante reforzamos nuestra capacidad colectiva para superar las amenazas y proteger nuestro espacio digital de los actores maliciosos.