Le 6 avril 2026, Microsoft Threat Intelligence a publié une analyse consolidée des opérations de Storm-1175, un acteur cybercriminel basé en Chine qu’il suit depuis au moins juillet 2024. Déjà associé aux déploiements de Black Basta et Akira via une faille VMware ESXi, Storm-1175 concentre désormais ses opérations sur le ransomware Medusa, qu’il déploie avec une efficacité redoutable. Capable de passer de l’accès initial au chiffrement complet d’un réseau en moins de 24 heures, ce groupe cible les systèmes exposés sur Internet dans les secteurs de la santé, de l’éducation et de la finance, principalement en Australie, au Royaume-Uni et aux États-Unis. Son arme principale : l’exploitation ultra-rapide de vulnérabilités récemment divulguées, parfois même avant la publication du correctif.

Storm-1175 n’est qu’un rouage d’un écosystème plus large. Medusa fonctionne comme une plateforme RaaS partagée entre des affiliés chinois, russes et nord-coréens. Cette diversité géopolitique rend l’attribution complexe et les opérations de démantèlement particulièrement difficiles. Comprendre Storm-1175, c’est saisir comment le modèle RaaS permet à un acteur isolé d’infliger des dégâts disproportionnés en s’appuyant sur une infrastructure mutualisée.

Table des matières

ToggleMedusa, une plateforme RaaS qui traverse les frontières

Identifié pour la première fois en juin 2021 et véritablement monté en puissance à partir de 2023, Medusa illustre la maturité du modèle RaaS : une plateforme technique unique, des opérateurs aux profils radicalement différents.

Des affiliés aux allégeances multiples

Check Point Research pointe vers des opérateurs russes, en s’appuyant sur le fait que le malware ne cible jamais d’organisations en Russie ni dans les pays alliés de Moscou, et qu’il circule activement sur des forums russophones du dark web. En février 2026, Broadcom (via ses équipes Symantec et Carbon Black) a identifié l’utilisation de Medusa par le groupe nord-coréen Lazarus dans des attaques visant des infrastructures de santé américaines et des organisations à but non lucratif. Storm-1175, identifié par Microsoft comme basé en Chine et motivé financièremen complète un tableau d’affiliés aux intérêts et aux commanditaires divers. Cette dispersion entre affiliés russes, nord-coréens et chinois illustre la maturité du modèle RaaS : la plateforme survit et prospère indépendamment de ses opérateurs, comme c’est le cas pour d’autres enseignes du même type, de RansomHub à DragonForce.

L’ampleur des dégâts documentée par le FBI

En mars 2025, le FBI, la CISA et le MS-ISAC ont publié un avis conjoint avertissant que Medusa avait déjà touché plus de 300 organisations d’infrastructures critiques aux États-Unis, dans les secteurs de la santé, de l’éducation, du juridique, de l’assurance, de la technologie et de la fabrication. Le site de fuite de Medusa a depuis revendiqué plus de 500 victimes depuis le lancement de l’opération début 2023. Le FBI a par ailleurs documenté un cas pouvant s’apparenter à une forme de triple extorsion : après le paiement d’une rançon, une victime aurait été recontactée par un autre acteur Medusa prétendant que le premier négociateur avait détourné les fonds, et exigeant le versement de la moitié du montant déjà payé pour fournir le « vrai » déchiffreur. Les autorités qualifient prudemment cet incident de potentiel schéma de triple extorsion, une pratique qui va au-delà des mécanismes de double extorsion habituellement employés par le groupe.

Des hôpitaux paralysés aux comtés coupés du réseau

Les conséquences des opérations de Medusa se mesurent directement en vies humaines perturbées. Fin février 2026, le University of Mississippi Medical Center (UMMC), le plus grand hôpital du Mississippi et seul centre de traumatologie de niveau I de l’État, est resté paralysé pendant neuf jours. Les cliniques ont été fermées, les chirurgies programmées annulées, et le personnel soignant contraint de revenir au papier et au stylo pour gérer urgences pédiatriques et traumatologiques. La rançon exigée s’élevait à 800 000 dollars, assortie d’une menace de publication des données volées. L’hôpital a subi une baisse de revenus de 20 % sur le mois.

Quelques jours après l’UMMC, le comté de Passaic dans le New Jersey a perdu l’accès à l’ensemble de ses systèmes informatiques et de ses lignes téléphoniques dans une attaque distincte utilisant le même ransomware. Medusa avait également par le passé ciblé des entreprises de premier plan, dont Toyota Financial Services pour une rançon de 8 millions de dollars. Le groupe n’a pas disparu et reste encore actif sur tous les fronts : santé, collectivités, secteur privé.

La fenêtre de correction rétrécit jusqu’à disparaître

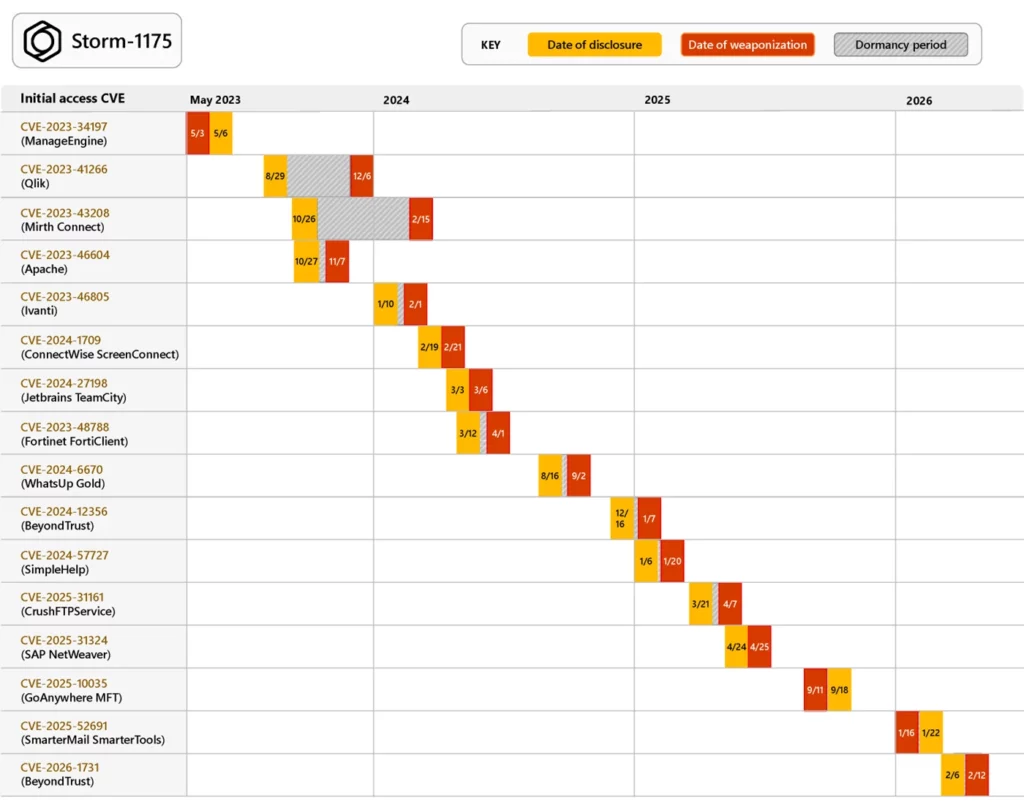

La signature tactique de Storm-1175 repose sur l’exploitation de failles N-day (vulnérabilités récemment divulguées pour lesquelles un correctif existe mais n’a pas encore été largement déployé). Depuis 2023, Microsoft a observé l’exploitation de plus de 16 vulnérabilités dans 10 produits logiciels différents : Microsoft Exchange, PaperCut, Ivanti Connect Secure, ConnectWise ScreenConnect, JetBrains TeamCity, SimpleHelp, CrushFTP, GoAnywhere MFT, SmarterMail et BeyondTrust. Tous sont des logiciels d’entreprise exposés sur Internet, souvent déployés en masse et dont la fenêtre de correction peut s’étendre sur des semaines.

Le délai entre divulgation et exploitation se compte parfois en heures. Dans le cas de la faille SAP NetWeaver (CVE-2025-31324), Storm-1175 a commencé à l’exploiter dès le lendemain de sa divulgation publique, le 25 avril 2025.

Des N-days aux zero-days : l’élargissement de l’arsenal

Microsoft a documenté l’utilisation d’au moins trois vulnérabilités zero-day par Storm-1175. L’une des plus récentes, CVE-2026-23760, affecte le serveur de messagerie SmarterMail et a été exploitée une semaine avant sa divulgation publique. CVE-2025-10035, une faille critique dans GoAnywhere MFT, a suivi le même schéma : exploitation une semaine avant la publication du correctif.

Cette capacité zero-day marque une évolution significative. Microsoft note que Storm-1175 « démontre une capacité de développement évoluée ou un nouvel accès à des ressources comme des courtiers en exploits ». Microsoft nuance toutefois son propre constat : GoAnywhere MFT avait déjà été ciblé par d’autres groupes ransomware (notamment Cl0p en 2023), et la faille SmarterMail présentait des similarités avec une vulnérabilité précédemment divulguée, ce qui a pu faciliter le développement de l’exploit.

Storm-1175 sait également chaîner plusieurs exploits. Sur des serveurs Microsoft Exchange on-premises, le groupe a combiné CVE-2022-41080 (accès initial via Outlook Web Access) et CVE-2022-41082 (exécution de code à distance), une technique documentée publiquement sous le nom OWASSRF. Sa surface d’attaque ne se limite pas à Windows : Microsoft a identifié des exploitations d’instances Oracle WebLogic sous Linux fin 2024.

Une chaîne d’attaque calibrée pour la vitesse

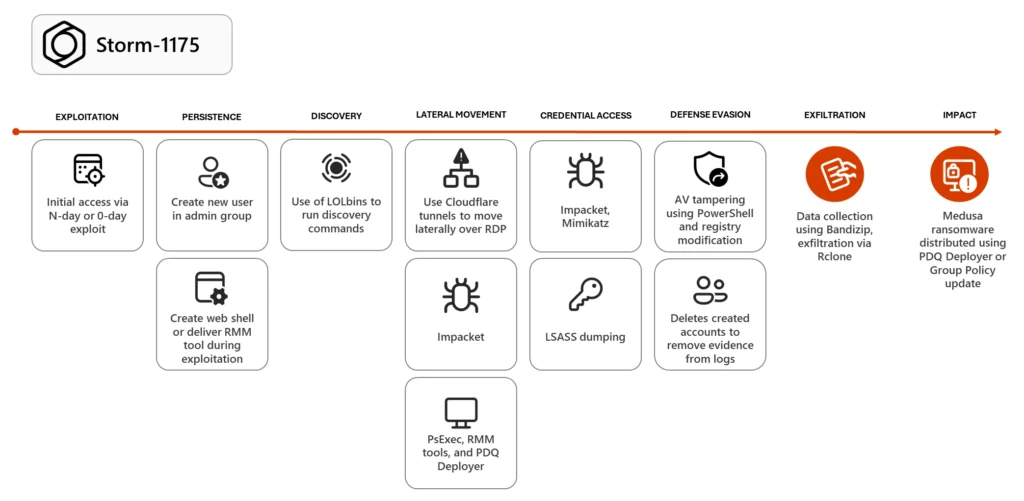

Une fois l’accès initial obtenu via l’exploitation d’une vulnérabilité, Storm-1175 dépose un web shell ou un payload d’accès distant, puis accélère vers l’objectif final. Dans les cas les plus rapides, le ransomware est déployé en moins d’un jour. La majorité des attaques se déroulent sur cinq à six jours.

Persistance et mouvement latéral par abus d’outils légitimes

La première action post-compromission consiste à créer un nouveau compte utilisateur ajouté au groupe des administrateurs locaux. Depuis cette position, Storm-1175 mène sa reconnaissance et ses déplacements latéraux en s’appuyant massivement sur des outils que les équipes IT utilisent quotidiennement.

Les binaires natifs de Windows (LOLBins, pour Living Off the Land Binaries) constituent le premier levier : PowerShell pour l’exécution de commandes, PsExec pour le déploiement distant. Le groupe utilise également des tunnels Cloudflare, renommés pour imiter des binaires système légitimes comme conhost.exe, afin de pivoter via RDP (Remote Desktop Protocol). Si RDP n’est pas activé dans l’environnement cible, Storm-1175 modifie directement la politique du pare-feu Windows pour l’activer.

L’arsenal comprend aussi un éventail d’outils RMM (Remote Monitoring and Management) détournés de leur usage légitime : Atera, Level RMM, N-able, DWAgent, MeshAgent, ConnectWise ScreenConnect, AnyDesk et SimpleHelp. Ces outils offrent une persistance discrète, un canal de commande et contrôle alternatif, et la possibilité de déployer des charges utiles supplémentaires sans déclencher les alertes classiques.

PDQ Deployer, un outil de déploiement logiciel destiné aux administrateurs système, joue un rôle central dans les opérations de Storm-1175. Il permet l’installation silencieuse d’applications à l’échelle du parc informatique, y compris le déploiement final du ransomware lui-même via un script nommé RunFileCopy.cmd.

Vol de credentials et escalade vers le contrôleur de domaine

Storm-1175 exploite Impacket, une collection de classes Python open source, pour le mouvement latéral et le vidage de credentials (identifiants stockés en mémoire) via LSASS (Local Security Authority Subsystem Service, le processus Windows qui gère l’authentification). L’outil Mimikatz complète cet arsenal dans les intrusions documentées en 2025. Le groupe recourt également à des techniques de type living-off-the-land : modification de la clé de registre UseLogonCredential pour réactiver le cache WDigest, ou utilisation du Gestionnaire des tâches pour dumper les credentials LSASS.

Une fois des privilèges suffisants obtenus, Storm-1175 pivote vers un contrôleur de domaine pour accéder au fichier NTDS.dit (la base Active Directory contenant les comptes et mots de passe de l’ensemble du domaine) et à la ruche SAM. Microsoft a aussi observé l’utilisation d’un script dédié pour extraire les mots de passe stockés dans Veeam Backup, un vecteur d’attaque qui rappelle les failles Veeam exploitées par d’autres groupes ransomware.

Neutralisation des défenses et déploiement de Medusa

Avant de lancer le chiffrement, Storm-1175 modifie les paramètres de registre de Microsoft Defender Antivirus et utilise des commandes PowerShell encodées pour ajouter le lecteur C:\\\\ à la liste d’exclusions de l’antivirus, empêchant toute détection des payloads. L’exfiltration de données s’effectue via Bandizip (archivage) et Rclone (synchronisation vers un cloud contrôlé par l’attaquant), permettant un transfert continu et automatisé tout au long de l’attaque.

Le ransomware Medusa est ensuite déployé à l’échelle du réseau via PDQ Deployer ou, dans certains cas, via une mise à jour de stratégie de groupe (GPO) exploitant les privilèges obtenus sur le contrôleur de domaine.

Comment se protéger face à un ransomware qui frappe en 24 heures

Storm-1175 illustre une réalité opérationnelle : la fenêtre entre la divulgation d’une vulnérabilité et son exploitation peut se réduire à un seul jour. Pour les organisations dont les actifs sont exposés sur Internet, cinq mesures concrètes s’imposent.

1. Cartographier la surface d’attaque externe

Un outil de type EASM (External Attack Surface Management) permet d’identifier les actifs exposés affectés par une vulnérabilité avant que l’exploitation ne soit connue publiquement. C’est le premier rempart contre un acteur qui cible exclusivement les assets exposés sur Internet.

2. Activer la protection anti-altération et DisableLocalAdminMerge

La protection anti-altération (tamper protection) empêche la désactivation de l’antivirus par un attaquant disposant de privilèges élevés. Le paramètre DisableLocalAdminMerge empêche la création d’exclusions antivirus via GPO. Combinés, ces deux paramètres neutralisent directement la technique d’exclusion antivirus observée chez Storm-1175.

3. Déployer Credential Guard

Credential Guard, activé par défaut sur Windows 11 et disponible sur les versions antérieures de Windows, isole les credentials stockés dans le processus LSASS dans un environnement virtualisé inaccessible aux outils de dumping classiques. Cette fonctionnalité doit être activée avant la jonction au domaine. Elle protège les credentials LSASS, cible prioritaire de l’arsenal Impacket et Mimikatz de Storm-1175.

4. Surveiller les installations RMM non approuvées

Toute installation d’un outil RMM non autorisé (Atera, AnyDesk, SimpleHelp, etc.) doit déclencher une alerte immédiate et une réinitialisation des mots de passe des comptes utilisés pour l’installation. Storm-1175 utilise jusqu’à huit outils RMM différents ; toute installation non autorisée est un signal d’intrusion.

5. Appliquer les règles ASR de Microsoft Defender

Les règles de réduction de la surface d’attaque (ASR, Attack Surface Reduction) de Microsoft Defender permettent de bloquer spécifiquement le vol de credentials depuis LSASS, la création de processus via PsExec et WMI, et la création de web shells sur les serveurs. Ces trois vecteurs sont documentés par Microsoft dans les opérations Storm-1175.

La guerre des zero-days, nouveau terrain du RaaS

Storm-1175 incarne une tendance de fond dans l’écosystème ransomware : la course aux zero-days n’est plus réservée aux acteurs étatiques. Un affilié RaaS motivé financièrement peut désormais accéder à des vulnérabilités avant leur correction, qu’il s’agisse de courtiers en exploits ou de capacités de recherche internes. En juillet 2024, Microsoft avait déjà associé Storm-1175, aux côtés de trois autres groupes cybercriminels, à des attaques exploitant Akira et Black Basta via une faille de contournement d’authentification dans VMware ESXi, illustrant la polyvalence de cet acteur au sein de l’écosystème RaaS.

Tant que des systèmes resteront exposés sur Internet sans correctifs à jour, des acteurs comme Storm-1175 continueront de trouver des portes d’entrée. La capacité de Storm-1175 à exploiter des zero-days, combinée à la résilience d’une plateforme RaaS active depuis cinq ans et partagée entre de nombreux affiliés dans le monde,dessine un modèle de menace qui risque bien de continuer à se renforcer.

Sources

- Microsoft Threat Intelligence : Storm-1175 focuses gaze on vulnerable web-facing assets in high-tempo Medusa ransomware operations

- BleepingComputer : Microsoft links Medusa ransomware affiliate to zero-day attacks

- LeMagIT : Storm-1175 : un spécialiste de l’exploitation de vulnérabilités au service de Medusa

- CISA / FBI / MS-ISAC : #StopRansomware: Medusa Ransomware

- Check Point Research : Medusa Ransomware Group: A Rising Threat in 2025

- Symantec : North Korean Lazarus Group Now Working With Medusa Ransomware

- The Record : Medusa ransomware gang claims attacks on prominent Mississippi hospital, New Jersey county