Les données de réservation de clients Booking.com sont entre les mains d’attaquants, et elles servent déjà à des campagnes de phishing ciblé. Le 13 avril 2026, la plateforme de réservation en ligne, qui référence plus de 30 millions d’hébergements dans le monde, a confirmé qu’un accès non autorisé avait permis à des tiers de consulter les informations personnelles associées à certaines réservations. Booking a réinitialisé les codes PIN des réservations concernées et notifié les clients par email. L’incident est contenu selon la société néerlandaise.

Mais le calendrier des événements raconte une autre histoire. Au moins un utilisateur a signalé sur Reddit avoir reçu un message de phishing via WhatsApp contenant ses données de réservation réelles, deux semaines avant de recevoir la notification officielle. Ce décalage suggère que les données compromises ont circulé et été exploitées bien avant que les clients ne soient alertés. Pour les personnes concernées, le risque principal n’est pas l’intrusion elle-même, mais ce qui en découle : des tentatives d’escroquerie d’une précision difficile à distinguer des communications légitimes.

Table des matières

ToggleLes données exposées et les zones d’ombre de l’incident

D’après les notifications envoyées aux clients, les données accessibles aux attaquants comprennent les détails de réservation, les noms complets, les adresses email, les numéros de téléphone ainsi que “tout ce que vous avez pu communiquer à l’établissement” peut-on lire sur les emails reçus par des clients. Interrogée par BleepingComputer, Sage Hunter, responsable de la communication de l’entreprise, a confirmé l’incident : “Nous avons récemment constaté des activités suspectes impliquant l’accès non autorisé de tiers à certaines informations relatives aux réservations de nos clients. Dès que nous avons détecté ces activités, nous avons pris des mesures pour remédier au problème. Nous avons mis à jour le code PIN associé à ces réservations et en avons informé nos clients.” La plateforme a confirmé au Guardian que les données financières (information de paiement ou de carte de crédit) n’ont pas été compromises.

L’entreprise n’a en revanche révélé ni le nombre de clients affectés, ni les régions concernées, ni la chronologie précise de l’intrusion, ni le vecteur technique utilisé par les attaquants. Elle n’a pas non plus précisé si ses propres systèmes avaient été compromis ou si l’accès avait été obtenu par d’autres moyens, une distinction qui permettrait de déterminer l’ampleur réelle de l’incident. TechCrunch rapporte que la société a également refusé de répondre aux questions spécifiques sur le nombre de personnes impactées.

Un détail a par ailleurs alimenté la confusion : les notifications ont été envoyées uniquement par email depuis l’adresse noreply@Booking .com, sans alerte correspondante dans l’application mobile. Plusieurs utilisateurs ont d’abord soupçonné un phishing avant de réaliser que le message était authentique, une situation qui illustre la difficulté de communiquer sur une fuite de données quand les attaquants utilisent exactement les mêmes canaux que la plateforme légitime.

Des données déjà exploitées pour du phishing ciblé

La valeur des données de réservation pour les attaquants ne réside pas dans les noms ou les adresses email pris isolément, ces informations se trouvent souvent dans d’innombrables fuites précédentes. Ce qui rend cette compromission particulièrement exploitable, c’est la combinaison d’une identité avec un contexte de voyage précis : un nom associé à un hôtel spécifique, des dates de séjour, un numéro de réservation. Un message frauduleux qui reprend l’ensemble de ces éléments est considérablement plus convaincant qu’un phishing générique, parce qu’il reproduit exactement ce qu’un client s’attend à recevoir de la plateforme ou de l’hébergement.

Les scénarios d’exploitation les plus probables suivent un schéma déjà documenté dans le domaine des réservations de voyages : fausses demandes de vérification de carte bancaire avant l’arrivée, messages imitant l’hébergement pour exiger un paiement complémentaire, ou notifications de problème technique nécessitant une confirmation urgente de données bancaires. Ces messages arrivent par email, par SMS ou par WhatsApp, et ils s’appuient sur des informations que seuls la plateforme et l’hébergement sont censés connaître, ce qui leur confère une apparence de légitimité difficile à remettre en question. De plus, les données liées aux réservations de voyage présentent une sensibilité particulière du fait de leur dimension temporelle. À l’approche d’un départ, la crainte de voir une réservation annulée ou un séjour compromis pousse les voyageurs à réagir dans l’urgence plutôt qu’à vérifier la légitimité du message reçu. Les escrocs connaissent ce biais et l’exploitent méthodiquement : les tentatives de phishing se concentrent dans les jours précédant le séjour, au moment précis où la vigilance cède le pas à la précipitation. Ces données trouvent un débouché dans des infrastructures d’exploitation qui existaient bien avant l’incident d’avril 2026.

Un schéma d’exploitation des réservations déjà documenté

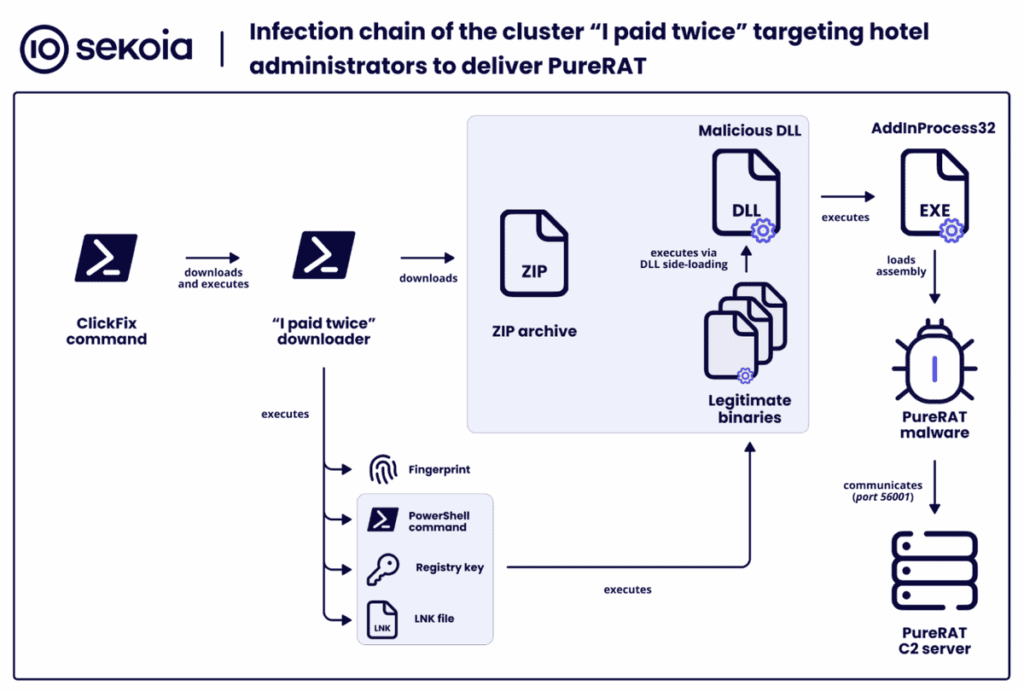

En novembre 2025, Sekoia a documenté en détail la campagne « I Paid Twice », qui illustre le niveau de maturité atteint par ces opérations. Le schéma repose sur une attaque en deux temps : les opérateurs compromettent d’abord les comptes des hébergements partenaires, via des emails de phishing imitant la plateforme et exploitant la technique ClickFix pour délivrer l’infostealer PureRAT, puis ils utilisent ces comptes compromis pour accéder aux réservations et envoyer, depuis l’interface officielle, des demandes de paiement frauduleuses. Les voyageurs reçoivent ainsi une seconde facturation pour une réservation déjà réglée, via un message qui transite par les canaux légitimes et qui contient toutes les informations exactes de leur séjour.

Microsoft Threat Intelligence avait déjà signalé en mars 2025 une campagne similaire ciblant le personnel hôtelier avec des emails usurpant l’identité de Booking, conçus pour délivrer des infostealers via ClickFix. L’objectif était identique : récupérer les identifiants d’accès au portail partenaire pour atteindre les données clients en aval.

Si ces campagnes n’ont pas de lien technique établi avec l’intrusion d’avril 2026, elles montrent en revanche que l’infrastructure d’exploitation des données de réservation est opérationnelle et que les données issues de cette nouvelle compromission y trouvent un débouché immédiat.

Booking.com a rappelé dans ses notifications qu’elle ne demande jamais de coordonnées bancaires par email, téléphone, WhatsApp ou SMS, et qu’elle n’exige jamais de virement bancaire différent des modalités de paiement figurant dans la confirmation de réservation. Ce rappel est nécessaire, mais il arrive après que les données ont déjà été exploitées. Toutefois, le phishing documenté sur Reddit précède pourtant cette notification, ce qui signifie que les données étaient exploitées avant que les clients ne soient alertés.

Un écosystème de réservation ciblé de longue date

L’écosystème de la réservation en ligne fait l’objet d’attaques répétées depuis plusieurs années, selon un schéma qui cible systématiquement le maillon hôtelier pour atteindre les voyageurs.

En 2018, des escrocs ont utilisé des techniques de phishing téléphonique pour dérober les identifiants de connexion d’employés d’hôtels aux Émirats arabes unis, accédant ainsi aux données de réservation de plus de 4 000 clients. Booking.com avait signalé cette fuite au régulateur néerlandais avec 22 jours de retard, ce qui avait valu à l’entreprise une amende de 475 000 euros.

Fin 2023, les chercheurs de Secureworks et de Sophos ont documenté une campagne utilisant l’infostealer Vidar pour voler les identifiants des portails d’administration hôteliers. Une fois en possession de ces accès, les attaquants envoyaient directement aux clients des demandes de paiement frauduleuses via la messagerie interne de la plateforme, des messages qui apparaissaient dans l’interface officielle et semblaient parfaitement légitimes.

À partir de 2025, les campagnes se sont industrialisées avec l’adoption de techniques comme ClickFix et le recours à des infostealers spécialisés, comme détaillé plus haut. La fréquence des campagnes documentées (mars 2025 par Microsoft, novembre 2025 par Sekoia, janvier 2026 par Cybernews) indique une activité soutenue et en croissance.

Le schéma est constant : l’attaquant compromet le compte d’un hébergement partenaire, accède aux données clients via la plateforme, puis cible les voyageurs avec des messages contenant leurs véritables informations de réservation. Ce modèle d’attaque en deux temps, compromission du partenaire, puis exploitation des données clients, fait de chaque hébergement inscrit sur la plateforme un vecteur potentiel d’ingénierie sociale.

La trajectoire de 2018 à 2026 dessine une progression nette. Le phishing téléphonique artisanal ciblant quelques hôtels aux Émirats a cédé la place à des campagnes outillées par des infostealers, des kits ClickFix vendus sur les forums criminels et des infrastructures de double facturation automatisées. Dans un contexte où l’ingénierie sociale assistée par l’IA ne cesse de gagner en sophistication, l’architecture même des plateformes de réservation intermédiaires, où chaque hébergement inscrit constitue un point d’entrée vers l’ensemble des réservations qu’il gère, en fait des cibles structurellement exposées.

Que faire si vous êtes client Booking.com

Booking a indiqué que ses services de support client sont disponibles 24h/24 en plusieurs langues. Au-delà de cette assistance, les mesures de base s’appliquent : changement de mot de passe, activation de l’authentification à deux facteurs, et modification des identifiants sur tout service où le même mot de passe est réutilisé. Ces actions concrètes réduisent l’exposition aux tentatives d’escroquerie qui exploitent les données compromises.

Les personnes ayant une réservation en cours ou à venir doivent redoubler de vigilance. En cas de doute sur un message reçu concernant un séjour, contacter l’hébergement directement par téléphone, en utilisant le numéro figurant sur le site officiel de l’établissement, pas celui contenu dans le message suspect. Ne jamais communiquer de pièce d’identité, de numéro de passeport ou de coordonnées bancaires en réponse à une demande non sollicitée, même si elle semble provenir de l’hébergement.

Enfin, il est important de rester attentif dans les semaines à venir. Les tentatives de phishing ciblé sont plus probables à l’approche des dates de séjour, lorsque l’urgence perçue par le voyageur est la plus forte. Surveiller ses relevés bancaires dans les semaines à venir reste une mesure de prudence justifiée : la plateforme de réservation affirme que les données financières n’ont pas été touchées, mais tant que le vecteur d’attaque exact n’a pas été communiqué, l’étendue réelle de la compromission ne peut pas être évaluée.

Les plateformes de réservation, cibles structurelles de l’ingénierie sociale

L’intrusion confirmée par Booking.com s’ajoute à un historique qui montre que les plateformes de réservation intermédiaires concentrent une quantité et une précision de données personnelles qui en font des cibles privilégiées pour l’ingénierie sociale. Ce n’est pas le nom ou l’adresse email qui intéresse les attaquants, c’est la combinaison de ces informations avec un contexte de voyage vérifiable qui rend le phishing opérationnel.

En ne communiquant ni sur le nombre de personnes affectées, ni sur le vecteur d’attaque, ni sur la chronologie de l’incident, l’entreprise laisse ses clients dans l’incapacité d’évaluer leur propre niveau d’exposition. Ce manque d’information affecte aussi les hébergeurs partenaires : un utilisateur Reddit ayant reçu la notification en tant que partenaire suggère que la compromission ne se limite pas au versant client de la plateforme. Si des comptes partenaires ont servi de point d’entrée ou ont été exposés, les hébergeurs ont besoin de le savoir pour sécuriser leurs propres accès et protéger les données des voyageurs qu’ils gèrent.

Sources :

- BleepingComputer : New Booking .com data breach forces reservation PIN resets

- CybersecurityNews : Booking .com Confirms Data Breach

- TechCrunch : Booking .com confirms hackers accessed customers’ data

- The Guardian : Booking .com warns customers of hack that exposed their data

- Sekoia : Phishing Campaigns “I Paid Twice” Targeting Booking.com Hotels and Customers

- Microsoft : Phishing campaign impersonates Booking.com, delivers a suite of credential-stealing malware

- Sophos : Vidar Infostealer Steals Booking.com Credentials in Fraud Scam